Der IBuddy-Virus

Der IBuddy-Virus ist ein ausführbarer Dienst, der Windows 10-Benutzer mit Adware infiziert. Der IBuddy-Virus ist ein alternativer Name für Idle Buddy und Bridlebuddles, funktioniert aber auf die gleiche Weise wie diese. Alle derzeit bekannten Infektionen zielen auf Windows 10 ab, wobei keine Fälle unter Windows 7 oder früher und macOS gemeldet wurden. Während er Symptome von Adware aufweist, ähnelt er in Wirklichkeit viel mehr einer Trojaner-Infektion, die Ressourcen auf dem Rechner des Opfers ausnutzt, um Kryptowährungen zu schürfen.

Allgemeine Hinweise zum Umgang mit IBuddy

Wenn es um Computer-Malware geht, ist das Verständnis der Natur einer gegebenen Cyber-Bedrohung die halbe Miete. Die andere Hälfte besteht darin, das erworbene Wissen im Kampf gegen Malware erfolgreich anzuwenden und Ihren Computer vor ihr zu schützen. Dies mag sich einfach anhören, aber natürlich sind die Dinge nicht so, wie sie scheinen, und es ist nicht immer möglich, den Computer zu jeder Zeit gut gegen verschiedene Cyber-Bedrohungen zu schützen. Selbst die erfahrensten und sachkundigsten Benutzer können immer noch einen Fehler machen und ihre Rechner von einem beängstigenden und bösartigen Virus wie dem kürzlich entdeckten IBuddy angreifen lassen.

In den nächsten Zeilen werden wir Ihnen erklären, was er auf Ihrem Rechner anrichten kann, wie er ihn infizieren könnte bzw. infiziert hat und worauf Sie in Zukunft achten müssen, um sicherzustellen, dass er nach der Deinstallation nie wieder auftaucht. Natürlich werden wir Ihnen auch bei der eigentlichen Entfernung der Infektion mit unserer Anleitung helfen, die Sie weiter unten auf dieser Seite lesen können. Aber bevor wir Ihnen die Anleitung geben, lassen Sie uns Ihnen etwas darüber erzählen…

…was ein Trojanisches Pferd auf Ihrem PC anrichten kann

Der schlechte Ruf dieser Viren rührt teilweise von ihrer Fähigkeit her, verschiedene Arten von Schaden anzurichten, sobald sie es geschafft haben, in den Zielcomputer einzudringen. Sie können natürlich mit schweren Systemschäden, der Beschädigung der PC-Registrierung, dem Löschen und der Beschädigung wichtiger Dateien rechnen, aber auch mit der Verbreitung von Ransomware, Rootkits und anderen fiesen Bedrohungen, der Spionage Ihrer Aktivitäten auf dem Computer und sogar der Fernsteuerung der Prozesse Ihres Computers durch die Hacker, die das Malware-Stück kontrollieren. Daher ist das Entfernen der Infektion so schnell wie möglich wirklich Ihre beste (und einzige) Option…

Unterschätzen Sie Trojaner nicht

Bösartige Malware wie IBuddy ist ebenfalls sehr heimlich und in vielen Fällen, in denen sie einen Computer infiziert, zeigt sie keine Symptome. In einigen Fällen kann der Benutzer einen ungewöhnlichen Anstieg der RAM- und CPU-Auslastung feststellen, und es kann auch zu gelegentlichen Fehlern oder häufigen Abstürzen kommen, aber nicht alle Trojaner sind dafür bekannt, und selbst die, die es sind, lösen nicht immer solche Symptome aus.

Außerdem geschieht die Infektion selbst wahrscheinlich mit wenig bis gar keinen sichtbaren roten Fahnen. In den meisten Fällen wird die Malware dem Benutzer unter dem Deckmantel von etwas präsentiert, das harmlos aussehen soll – eine Online-(Spam-)Nachricht, eine herunterladbare Datei, eine (gefälschte) Update-Anforderung oder etwas anderes. Obwohl verdächtige und potenziell unsichere Inhalte in der Regel leicht zu erkennen und zu vermeiden sind, verstecken sich einige Trojaner besser als andere, so dass dies in Kombination mit dem allgemeinen Fehlen von Symptomen ausreichen sollte, um Sie davon zu überzeugen, sich ein Antivirenprogramm zuzulegen, um Ihren PC für die Fälle zu schützen, in denen Ihre Wachsamkeit nicht ausreicht. Und wenn Sie bereits ein Antivirenprogramm haben, dann stellen Sie sicher, dass Sie es immer aktualisieren, wenn eine neue Version verfügbar ist.

Wie im ersten Teil dieses Beitrags erwähnt, ist das einzige betroffene Betriebssystem bisher Windows 10, insbesondere wenn die neuesten Updates installiert sind. Sie können IBuddy deaktivieren, wenn Sie in den abgesicherten Modus wechseln oder in einer Legacy-Umgebung, die die nativen Registrierungen von IBuddy zerstört.

Überblick:

| Name | IBuddy |

| Typ | Trojaner |

| Virus-Tool |

IBuddy von Windows 10 Deinstallieren

Sie können versuchen, IBuddy mit Hilfe der folgenden Anleitung aus Ihrer Systemsteuerung zu deinstallieren:

- Tippen Sie zunächst auf die Windows-Start-Schaltfläche unten links.

- Suchen Sie dann die Systemsteuerung und öffnen Sie sie.

- Navigieren Sie zu „Programme und Funktionen“ und wählen Sie die Option „Programm deinstallieren„.

- Sobald Sie sich darin befinden, suchen Sie nach fragwürdigen Einträgen.

- Wenn Sie IBuddy in der Liste der Programme finden, deinstallieren Sie es.

- Entfernen Sie auch alle anderen verdächtigen Programme, indem Sie sie deinstallieren.

Diese Anweisungen können Ihnen helfen, IBuddy bis zu einem gewissen Grad zu deinstallieren, aber Trojaner wie dieser fügen oft einige Hilfskomponenten an anderen Stellen im System hinzu. Um die Infektion vollständig zu entfernen, folgen Sie bitte den Schritt-für-Schritt-Anweisungen in der folgenden Anleitung:

Schritt 1:

Es wird dringend empfohlen, diese Seite mit einem Lesezeichen zu versehen, wenn Sie die gesamte Anleitung durcharbeiten möchten, da es unten einige Schritte geben kann, bei denen Sie Ihren Browser beenden müssen.

Es wird auch empfohlen, den Computer im abgesicherten Modus mit unserer englischen Anleitung neu zu starten, um den Trojaner an einigen Stellen des Systems leicht zu erkennen und zu deinstallieren.

Schritt 2:

WARNUNG! Bitte lesen Sie die folgenden Hinweise sorgfältig durch, bevor Sie fortfahren!

Der Entfernungsprozess von IBuddy beginnt mit dem Öffnen des Windows Task Managers (Tastenkombination CTRL + SHIFT + ESC auf der Tastatur) und dem Wechsel zur Registerkarte „Prozesse„. Sobald Sie dort angekommen sind, nehmen Sie sich die Zeit, sorgfältig nach verdächtigen und gefährlichen Prozessen zu suchen.

Sobald Sie einen Prozess entdecken, der fragwürdig aussieht oder von IBuddy betrieben zu werden scheint, klicken Sie mit der rechten Maustaste darauf und wählen Sie die erste Option im Popup-Menü, die „Dateispeicherort öffnen“ heißt. Danach scannen Sie die Dateien von diesem Speicherort mit dem kostenlosen Online-Virenscanner, der hier verfügbar ist:

Warten Sie die Scan-Ergebnisse ab, und wenn sich die gescannten Dateien als schädlich erweisen, beenden Sie ihre Prozesse auf der Registerkarte „Prozesse“ und löschen Sie ihre Ordner an ihrem Dateispeicherort.

Schritt 3:

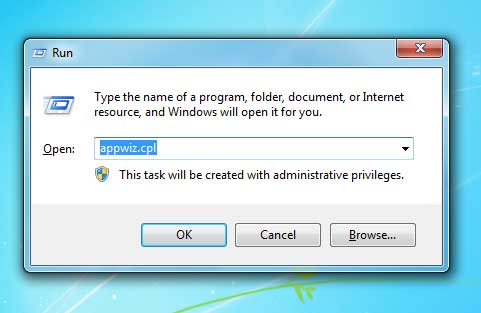

Nachdem Sie damit fertig sind, öffnen Sie ein Ausführen-Fenster auf dem Bildschirm (drücken Sie die Start-Taste und R auf der Tastatur) und geben Sie appwiz.cpl darin ein. Vergessen Sie nicht, auf OK zu klicken, um den Befehl auszuführen.

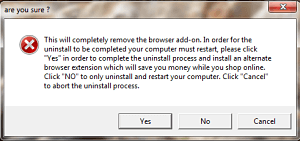

Sobald Sie dies getan haben, gelangen Sie in die Systemsteuerung. Suchen Sie nach verdächtigen Einträgen, die mit IBuddy in Verbindung stehen, und deinstallieren Sie sie, wie in der Kurzanleitung am Anfang dieser Anleitung beschrieben. Es kann sein, dass ein „Sind Sie sicher„-Fenster erscheint, wenn Sie auf die Deinstallationsoption klicken. Wenn Sie einen solchen Bildschirm sehen, wählen Sie NEIN:

Schritt 4:

Wenn Sie sicher sind, dass in der Systemsteuerung keine trojanerbezogenen Einträge vorhanden sind, schließen Sie diese und geben Sie msconfig in das Windows-Suchfeld ein. Drücken Sie die Eingabetaste auf der Tastatur und Sie sollten sofort das Fenster Systemkonfiguration auf Ihrem Bildschirm sehen:

Wählen Sie die Registerkarte Autostart und suchen Sie nach Einträgen, die unbekannt aussehen oder „Unbekannt“ als Hersteller haben. Entfernen Sie das Häkchen vor den fraglichen Einträgen und klicken Sie auf OK.

Schritt 5:

Öffnen Sie schließlich den Registrierungs-Editor. Am schnellsten geht das, indem Sie einfach Regedit in das Windows-Suchfeld eingeben und die Eingabetaste drücken.

Wenn der Editor geöffnet ist, drücken Sie CTRL und F zusammen und geben Sie den Namen des Virus in das Suchfeld ein, das auf dem Bildschirm erscheint. Führen Sie dann eine Suche mit der Suchfunktion durch und löschen Sie alle Einträge, die in den Ergebnissen auftauchen.

Wenn auf diese Weise keine Einträge auftauchen, gehen Sie manuell zu den unten aufgeführten Verzeichnissen und löschen Sie sie:

- HKEY_CURRENT_USER-Software-Random Directory.

- HKEY_CURRENT_USER-Software-Microsoft-Windows-CurrentVersion-Run-Random

- HKEY_CURRENT_USER-Software-Microsoft-Internet Explorer-Main-Random

Wenn Sie Fragen haben oder nicht ganz sicher sind, was genau gelöscht werden muss, riskieren Sie besser nicht, Ihr System ungewollt zu beschädigen, sondern verwenden Sie ein professionelles Entfernungswerkzeug. Außerdem können Sie uns unten einen Kommentar hinterlassen, falls Sie weitere Hilfe benötigen.

Achtung! Trojaner wie IBuddy sind dafür bekannt, dass sie andere Malware (Ransomware, Spyware, etc.) in das System einschleusen. Wenn Sie vermuten, dass sich eine andere Bedrohung auf Ihrem PC versteckt, folgen Sie bitte diesen Schritten:

Drücken Sie die Tasten Start und R auf der Tastatur gleichzeitig. Es erscheint ein neues Ausführungsfenster, in das Sie den folgenden Befehl kopieren müssen:

notepad %windir%/system32/Drivers/etc/hosts

Sobald Sie das getan haben, drücken Sie die Eingabetaste, um den Befehl auszuführen und eine Datei namens Hosts sollte auf Ihrem Bildschirm erscheinen. Scrollen Sie durch den Text und finden Sie Localhost. Wenn Sie gehackt wurden, finden Sie unter Localhost eine Reihe von fragwürdigen IPs, wie in der Abbildung unten erklärt wird:

Sollten in Ihrer Hosts-Datei verdächtige IPs unterhalb von „Localhost“ auftauchen, schreiben Sie uns bitte in den Kommentaren, damit wir Sie über Ihr weiteres Vorgehen beraten können.

Leave a Comment