Yzqe Datei

Wir haben eine steigende Anzahl von Anfragen von Benutzern erhalten, die mit Problemen im Zusammenhang mit einer Yzqe-Datei konfrontiert sind. Viele von ihnen beschreiben, dass sie auf ein unerwartetes Yzqe-Dateiformat stoßen, wenn sie versuchen, auf normale Dokumente oder andere Dateien auf ihren Computern zuzugreifen. Leider handelt es sich dabei nicht um ein Problem, das übersehen werden könnte, sondern um einen Hinweis auf einen Ransomware-Angriff. Um mehr Licht ins Dunkel zu bringen: Ransomware ist ein bösartiges Programm, das verschiedene Dateien verschlüsseln kann und sie für das System unlesbar macht. Den Opfern von Ransomware bleibt eine Sammlung unbrauchbarer Daten (z. B. Bilder, offizielle Dokumente, Videos und Audiodateien), die ohne Anwendung eines Entschlüsselungsschlüssels weder geöffnet noch genutzt werden können.

Wie entschlüsselt man Yzqe ransomware Dateien?

Wenn Sie Yzqe-Ransomware-Dateien entschlüsseln möchten, trennen Sie zunächst das befallene Gerät vom Internet, um weiteren Schaden zu verhindern. Die Identifizierung des spezifischen Ransomware-Typs ist ebenfalls sehr wichtig für den Entschlüsselungsprozess, da die Entschlüsselungsmethoden je nach Ransomware-Typ variieren. Informieren Sie sich anschließend in seriösen Cybersicherheitsforen und auf Websites über mögliche Lösungen für die Entschlüsselung von Dateien und suchen Sie nach speziellen Tools oder Schlüsseln, um den jeweiligen Ransomware-Stamm zu neutralisieren, der Ihre Dateien beeinträchtigt. Seien Sie jedoch vorsichtig beim Herunterladen und Verwenden dieser Tools, da eine sorgfältige Befolgung der Anweisungen Ihre Chancen auf eine erfolgreiche Entschlüsselung Ihrer Dateien erhöhen kann.

Wie entfernt man den Yzqe ransomware-Virus und stellt die Dateien wieder her?

Um den Yzqe ransomware-Virus zu entfernen und den Zugriff auf Ihre Dateien wiederherzustellen, trennen Sie zunächst die Internetverbindung des infizierten Geräts. Scannen Sie Ihr System anschließend gründlich mit einem vertrauenswürdigen Antivirenprogramm, und identifizieren und beseitigen Sie die bösartige Software. Nachdem Sie sichergestellt haben, dass das System frei von Ransomware ist, sollten Sie für die Datenwiederherstellung Sicherungsdateien verwenden, die auf externen Laufwerken oder Cloud-Diensten gespeichert sind. Wenn keine Sicherungskopien verfügbar sind, sollten Sie professionelle Datenwiederherstellungsdienste oder Cybersecurity-Experten hinzuziehen.

Yzqe Virus

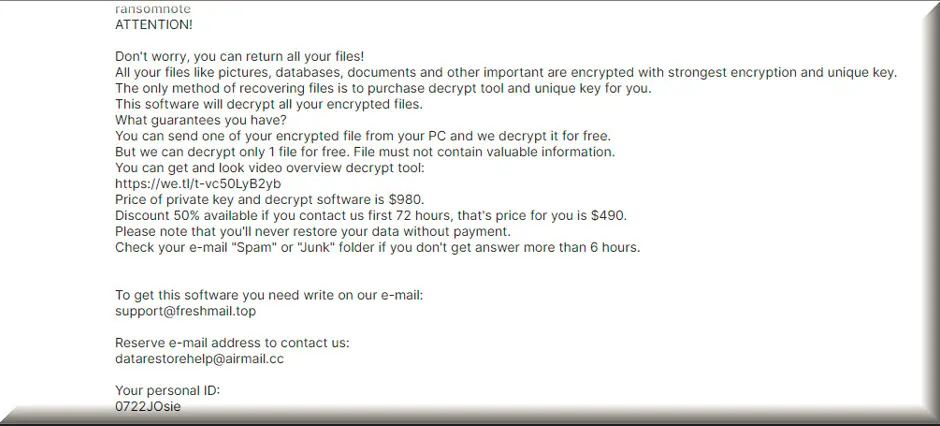

Der Yzqe-Virus ist eine Art von Malware, die als Ransomware bekannt ist und wichtige Dateien verschlüsselt und den Zugriff darauf einschränkt. Er verbreitet sich mit Hilfe von Trojaner-Viren, die Schwachstellen im System ausnutzen, um anfällige Computer anzugreifen. Aufgrund der Heimlichkeit des Yzqe-Virus und ähnlicher Bedrohungen bleiben die ersten Phasen des Angriffs oft unbemerkt. Die Opfer werden in der Regel erst auf das Problem aufmerksam, wenn ihre Dateien unzugänglich werden und die Ransomware sich selbst offenbart und ein Lösegeld fordert. Zu diesem Zeitpunkt können sie entweder das Lösegeld zahlen und auf einen Entschlüsselungsschlüssel hoffen oder sich für alternative Methoden entscheiden, ohne mit den Hackern in Kontakt zu treten. Obwohl es keine Universallösung für Ransomware gibt, kann das Ausprobieren aller verfügbaren Wiederherstellungsoptionen möglicherweise helfen, einige der verschlüsselten Dateien wiederherzustellen.

Yzqe

Ransomware-Bedrohungen wie Yzqe, Wsuu und Wsaz zielen in der Regel auf Windows-Computer ab, verschlüsseln deren Dateien und fordern Lösegeld für einen Schlüssel, um sie zu entsperren. Diese Erfahrung kann sehr beunruhigend sein, insbesondere wenn wichtige persönliche oder arbeitsbezogene Dateien betroffen sind. Yzqe-Ransomware-Angriffe führen oft zu erheblichen Datenverlusten, da es häufig unmöglich ist, die verschlüsselten Dateien wiederherzustellen. Die Opfer können zwar das Lösegeld zahlen, um ihre Dateien möglicherweise wiederzuerlangen, doch ist dies aufgrund des hohen Risikos, betrogen zu werden, in der Regel nicht ratsam. Viele Cyberkriminelle haben nicht die Absicht, die Daten des Opfers freizugeben, und kassieren oft das Lösegeld, ohne die versprochene Entschlüsselungslösung zu liefern.

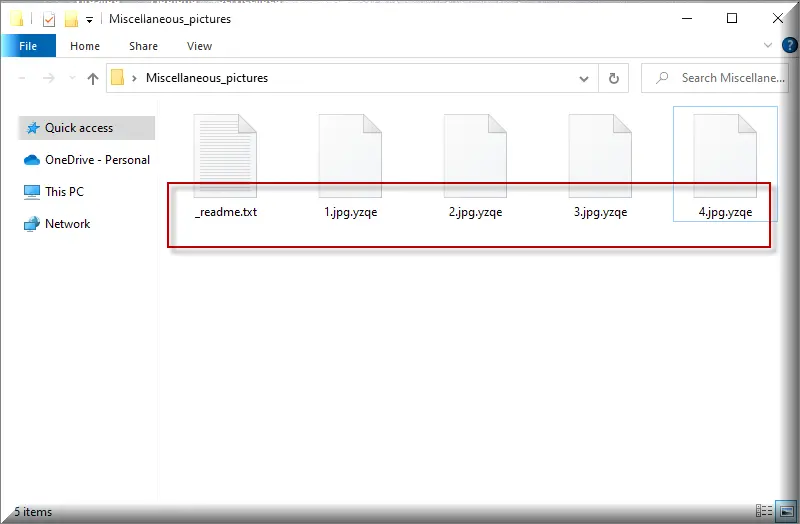

.Yzqe

Wenn Ihre Dateien mit der Dateierweiterung .Yzqe verschlüsselt sind, dient sie als Suffix, das der Yzqe-Virus an den Dateinamen anhängt. Diese Erweiterung spielt eine entscheidende Rolle, wenn es darum geht, den Zugriff auf Ihre Daten einzuschränken und zu verhindern, dass Ihre Programme die betroffenen Dateien erkennen. Ihr Vorhandensein in Ihren Dateien ist ein klares Indiz für einen Ransomware-Angriff. Es ist jedoch wichtig zu beachten, dass das Hinzufügen der Erweiterung .Yzqe über eine einfache Änderung der Dateinamen hinausgeht. Sie deutet auf eine erhebliche Veränderung der Kernstruktur Ihrer Dateien hin und macht sie für Ihr System unlesbar. Die Ransomware, die Ihren Computer infiltriert hat, hat die Struktur dieser Dateien grundlegend verändert, und nur der richtige Entschlüsselungsschlüssel kann diesen Prozess rückgängig machen und die betroffenen Dateien in ihrem normalen Zustand wiederherstellen.

Yzqe-Erweiterung

Bei der Yzqe-Erweiterung handelt es sich nicht um eine Standard-Dateierweiterung, die Sie wie andere Dateierweiterungen einfach ändern oder entfernen können. Sie weist auf eine tiefgreifende Veränderung hin, die durch eine Ransomware-Verschlüsselung hervorgerufen wurde und nur mit dem richtigen Entschlüsselungsschlüssel rückgängig gemacht werden kann. Die Interaktion mit der Yzqe-Erweiterung ohne das nötige Wissen oder professionelle Ransomware-Entschlüsselungssoftware kann den Schaden an den Dateien vergrößern und sie bis zu einem Punkt beschädigen, den selbst der richtige Entschlüsselungsschlüssel nicht rückgängig machen kann. Daher ist es ratsam, beim Umgang mit verschlüsselten Dateien sehr aufmerksam zu sein und vertrauenswürdige Entschlüsselungslösungen oder professionelle Software zu suchen, wenn Sie sie entschlüsseln möchten.

Yzqe Ransomware

Im Gegensatz zu anderer Malware, die nur schwer zu entfernen ist, kann eine Bedrohung wie Yzqe Ransomware mit einer ordnungsgemäßen manuellen Anleitung oder einem seriösen Anti-Malware-Programm erfolgreich entfernt werden. Das Entfernen der Bedrohung bedeutet jedoch nicht unbedingt, dass Ihre Dateien in ihrem normalen Zustand wiederhergestellt werden. Möglicherweise benötigen Sie zusätzliche Hilfe, wie z. B. persönliche Backups, Extraktion von Systemdateien oder professionelle Unterstützung, um Ihre Dateien in den Zustand vor der Verschlüsselung zurückzuversetzen. Leider gibt es keine Garantie für eine erfolgreiche Wiederherstellung, aber trotzdem ist es wichtig, nicht auf die Lösegeldforderungen einzugehen. Indem Sie das Lösegeld nicht zahlen, schrecken Sie die Betreiber der Yzqe-Ransomware ab, die Ihr System infizieren und dann eine Zahlung für die Wiederherstellung von Dateien verlangen, um andere zu infizieren.

Was ist eine Yzqe-Datei?

Eine Yzqe-Datei ist eine normale Datei auf Ihrem Computer, die von der Yzqe-Ransomware verschlüsselt wurde. Bei der Datei kann es sich um ein beliebiges Dateiformat handeln, z. B. ein Bild, eine Multimediadatei oder ein arbeitsbezogenes Dokument. Unabhängig davon ist die Datei durch die Ransomware gesperrt und kann von keiner Software auf Ihrem System aufgerufen oder verwendet werden. Die gute Nachricht ist, dass die Yzqe-Datei selbst trotz ihrer Verschlüsselung nicht schädlich ist; sie kann die Ransomware-Infektion nicht verbreiten oder weitere Schäden an Ihrem System verursachen. Es handelt sich lediglich um eine Datei, die durch einen ausgeklügelten Verschlüsselungsalgorithmus gesperrt ist und auf die richtige Entschlüsselungsmethode wartet, um in ihren normalen Zustand zurückversetzt zu werden.

Überblick:

| Name | Yzqe |

| Typ | Ransomware |

| Viren-Tools |

Yzqe Ransomware Entfernen

Zuallererst sollten Sie auf das Lesezeichensymbol in Ihrem Browser klicken und diese Seite in Ihren Favoriten speichern. So können Sie die Seite nach dem Neustart des Systems, der im nächsten Abschnitt erforderlich ist, sofort wieder aufrufen.

Der nächste Schritt besteht darin, den infizierten Computer im abgesicherten Modus neu zu starten (detaillierte Anweisungen hierzu finden Sie unter diesem Link). Wenn Sie Ihren Computer im abgesicherten Modus neu starten, können Sie alle Yzqe-bezogenen Prozesse leichter erkennen, da nur die wichtigsten Programme und Prozesse gestartet werden.

Sobald Sie in den abgesicherten Modus wechseln, geben Sie msconfig in das Windows-Suchfeld ein und drücken die Eingabetaste. Daraufhin wird das Fenster Systemkonfiguration geöffnet. Dort müssen Sie feststellen, ob eines der Elemente, die beim ersten Einschalten des Computers gestartet werden, mit der Infektion in Verbindung steht. Um diese Elemente anzuzeigen, wählen Sie die Registerkarte „Start“ und sehen Sie sich die dort aufgeführten Starteinträge an.

Wenn es Einträge mit zufälligen Namen oder unbekannten Herstellern gibt oder etwas anderes, das nicht mit zuverlässigen Anwendungen, die Sie normalerweise verwenden, in Verbindung gebracht werden kann, starten Sie eine Web-Recherche zu diesen Elementen, um mehr über sie herauszufinden. Wenn Sie genügend verlässliche Informationen haben, um sie zu deaktivieren, ist es am effektivsten, wenn Sie das entsprechende Kontrollkästchen für jeden Eintrag aktivieren.

WARNUNG! Bitte lesen Sie die folgenden Hinweise sorgfältig durch, bevor Sie fortfahren!

Suchen Sie danach nach verdächtigen Prozessen, die im Hintergrund Ihres Systems laufen, und beenden Sie sie, sobald Sie sie finden. Dies kann durch gleichzeitiges Drücken der Tasten CTRL + SHIFT + ESC geschehen, um das Fenster Task-Manager zu öffnen.

Als Nächstes sollten Sie auf der Registerkarte „Prozesse“ prüfen, ob im Hintergrund etwas Verdächtiges vor sich geht. Sie können einen Blick darauf werfen, wie viel Arbeitsspeicher und CPU von den einzelnen Prozessen verwendet wird, und feststellen, ob dies eine normale Aktivität für den jeweiligen Prozess ist oder nicht. Überprüfen Sie auch die Namen der Prozesse, um festzustellen, ob sie etwas Ungewöhnliches enthalten. Klicken Sie mit der rechten Maustaste auf einen verdächtigen Prozess und wählen Sie im angezeigten Popup-Menü die Option Open File Location (Dateispeicherort öffnen), wie im folgenden Screenshot zu sehen:

Im Folgenden finden Sie einen kostenlosen Virenscanner, mit dem Sie die Dateien im Ordner „Dateispeicherort“ auf bösartigen Code überprüfen können:

Wenn die Scan-Ergebnisse darauf hindeuten, dass die Dateien schädlich sind, wechseln Sie zur Registerkarte Prozesse, klicken Sie mit der rechten Maustaste auf den Prozess, der mit den Dateien verknüpft ist, und wählen Sie Prozess beenden (aus dem Kontextmenü). Nachdem Sie diesen Schritt abgeschlossen haben, entfernen Sie die potenziell schädlichen Dateien von ihrem ursprünglichen Speicherort.

![]()

Durch gleichzeitiges Drücken der Windows-Taste und der R-Taste auf der Tastatur können Sie ein Ausführungsbefehlsfenster aufrufen. Kopieren Sie darin die folgende Zeile, fügen Sie sie ein und klicken Sie dann auf OK:

notepad %windir%/system32/Drivers/etc/hosts

In der Hosts-Datei, die auf Ihrem Bildschirm erscheint, sollten Sie das Wort Localhost finden können. Eine große Anzahl von seltsam aussehenden IP-Adressen, die unter Localhost am Ende der Datei aufgeführt sind, kann ein Hinweis darauf sein, dass ein Hacker auf Ihren Computer zugegriffen hat. Sehen Sie sich die folgende Abbildung als Beispiel an.

Sie können einen Kommentar unter diesem Beitrag hinterlassen, wenn Sie etwas Ungewöhnliches in Ihrer Host-Datei entdecken, und wir werden Sie beraten, was zu tun ist und wie Sie etwaige Probleme mit den IP-Adressen beheben können, die wir finden. Wenn alles in Ordnung zu sein scheint, schließen Sie einfach die Datei und fahren Sie mit dem nächsten Schritt in dieser Anleitung fort.

![]()

Wenn ein Computer durch Ransomware oder andere Malware kompromittiert wird, können der Registrierung ohne das Wissen des Opfers bösartige Elemente hinzugefügt werden. Dies wird als Registry Injection bezeichnet. Da Ransomware-Bedrohungen, wie die in diesem Artikel beschriebene, dazu neigen, dem Computer des Opfers Hilfseinträge hinzuzufügen, ist es für das Opfer schwieriger, die Infektion vollständig von seinem System zu beseitigen. Wenn Sie diese Anweisungen befolgen, erfahren Sie jedoch, wie Sie alle Dateien, die eine Gefahr darstellen, in der Registrierung Ihres Computers suchen und entfernen können.

Geben Sie zunächst regedit in das Windows-Suchfeld ein und drücken Sie die Eingabetaste auf der Tastatur. Ein Fenster mit dem Titel „Registrierungs-Editor“ erscheint auf Ihrem Computerbildschirm. Mit den Tasten STRG und F können Sie nach Einträgen suchen, die sich auf die Infektion beziehen. Geben Sie dazu in das erscheinende Suchfeld den Namen der Malware ein und klicken Sie dann auf Weiter suchen, um fortzufahren.

Es ist möglich, dass unzusammenhängende Löschungen von Registrierungsdateien und -verzeichnissen Ihr Betriebssystem und die darauf installierte Software beschädigen können. Daher wird empfohlen, dass Sie ein professionelles Entfernungsprogramm wie das auf dieser Seite verfügbare verwenden, um Schäden an Ihrem Computer zu vermeiden. Dieses Tool leistet hervorragende Arbeit, wenn es um das Aufspüren und Entfernen von Malware an wichtigen Stellen Ihres Computers geht, z. B. in der Registry.

Zusätzlich ist es eine gute Idee, jede der unten aufgeführten Zeilen in das Windows-Suchfeld einzugeben und sie manuell nach Yzqe-bezogenen Überbleibseln zu durchsuchen:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Suchen Sie an jedem Speicherort nach Dateien und Ordnern mit ungewöhnlichen Namen oder mit einem Erstellungsdatum, das in der Nähe des Datums des Ransomware-Angriffs liegt. Wenn Sie nicht in der Lage sind, eine Entscheidung zu treffen, verwenden Sie einen leistungsstarken Scanner und führen Sie eine umfassende Prüfung durch, um zu entscheiden, ob etwas entfernt werden sollte oder nicht.

Wählen Sie alle Dateien aus, die im Temp-Ordner gespeichert sind, und löschen Sie sie. Temporäre Dateien, die von der Ransomware erstellt wurden, werden durch diese Aktion von Ihrem Computer entfernt.

![]()

Wie entschlüsselt man Yzqe-Dateien?

Um verschlüsselte Daten aus einem Ransomware-Angriff wiederherzustellen, der zu den schwierigsten Arten von Malware gehört, müssen Sie möglicherweise eine Reihe von Methoden anwenden, um verschiedene Bits Ihrer Daten zu entschlüsseln. Zuallererst müssen Sie jedoch herausfinden, welche Ransomware-Variante Ihren Computer angegriffen hat, um die effektivste Strategie zur Wiederherstellung Ihrer Dateien zu ermitteln. Diese Information lässt sich schnell und einfach ermitteln, indem Sie sich die Dateierweiterungen der verschlüsselten Dateien ansehen.

Neue Djvu-Erpressersoftware

Die neueste Variante der Djvu-Ransomware-Familie ist STOP Djvu. Die Dateien, die mit dieser Bedrohung verschlüsselt wurden, haben in der Regel die Erweiterung .Yzqe am Ende. Die Entschlüsselung von Dateien, die von STOP Djvu verschlüsselt wurden, ist derzeit möglich, zumindest zum Zeitpunkt der Erstellung dieses Artikels. Dies gilt jedoch nur für Dateien, die mit einem Offline-Schlüssel verschlüsselt wurden. Wenn Sie daran interessiert sind, mehr über die Entschlüsselung zu erfahren, klicken Sie auf den unten stehenden Link. Sie werden dann zu einem Entschlüsselungstool weitergeleitet, das Ihnen bei der Wiederherstellung Ihrer Dateien behilflich sein kann:

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Um eine Kopie des Entschlüsselungsprogramms STOPDjvu.exe zu erhalten, gehen Sie auf den oben angegebenen Link und klicken Sie auf die Schaltfläche „Herunterladen“.

Um die Anwendung zu verwenden, klicken Sie mit der rechten Maustaste auf die heruntergeladene Datei und wählen Sie „Als Administrator ausführen“, gefolgt von einem Klick auf die Bestätigungsaufforderung, die „Ja“ lautet. Sie können mit der Entschlüsselung Ihrer Daten beginnen, nachdem Sie die Lizenzvereinbarung gelesen und ein paar einfache Anweisungen zur Verwendung befolgt haben. Wenn Ihre Dateien mit unbekannten Offline-Schlüsseln oder mit einer Online-Verschlüsselung verschlüsselt wurden, ist es möglich, dass sie mit diesem Tool nicht entschlüsselt werden können.

Bevor Sie versuchen, Daten wiederherzustellen, müssen Sie zunächst die Ransomware von dem betroffenen Computer entfernen. Die Verwendung professioneller Antiviren-Software, wie die auf unserer Website verfügbare, kann bei der Entfernung von Yzqe und anderen Infektionen helfen. Sie können auch den kostenlosen Online-Virenscanner auf dieser Website nutzen, wenn Sie zusätzliche Hilfe benötigen. Darüber hinaus können Sie uns im Kommentarbereich Fragen stellen und Ihre Erfahrungen mit der Community teilen. Wir würden uns freuen, wenn Sie uns mitteilen würden, ob wir Ihnen helfen konnten.

Leave a Comment