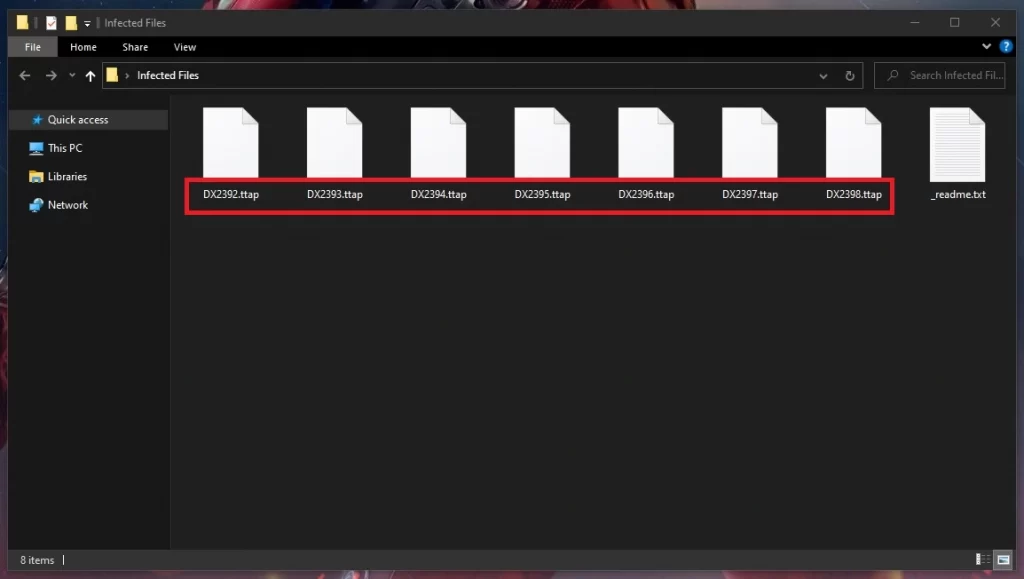

Archivo Ttap

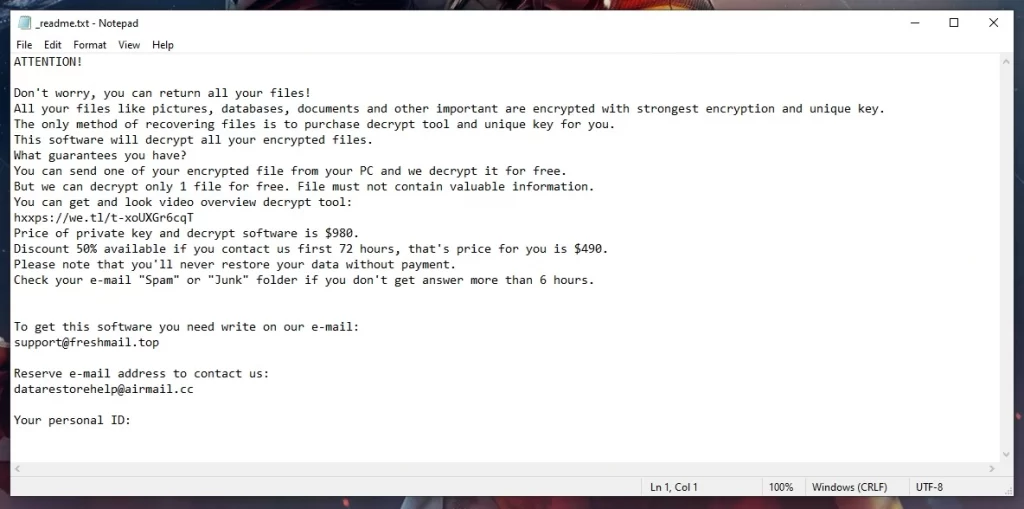

Los algoritmos de encriptación de archivos de Ttap bloquean los archivos de los usuarios y los hacen inaccesibles. Una vez dentro de un sistema, cifra sistemáticamente una amplia gama de formatos de archivo, añadiendo una extensión única a los archivos afectados, lo que indica el éxito del cifrado. A continuación, presenta una nota de rescate, exigiendo el pago en criptomoneda por la supuesta herramienta de descifrado. El cifrado de archivos Ttap utilizado por este virus es generalmente irrompible, por lo que la recuperación es extremadamente difícil sin la clave de descifrado específica. En consecuencia, las víctimas se enfrentan a un sombrío dilema: pagar la exorbitante tarifa y esperar una solución o perder sus archivos indefinidamente. Los expertos abogan por realizar copias de seguridad periódicas y emplear soluciones de seguridad fiables para evitar este tipo de infiltraciones.

¿Cómo descifrar los archivos del ransomware Ttap?

Para descifrar los archivos del ransomware Ttap, tendrá que conseguir la clave privada única a la que sólo tienen acceso los chantajistas (por la que hay que pagar un rescate) o probar algunos métodos alternativos gratuitos, como el que se muestra al final de esta página. Ninguna de las dos opciones garantiza la recuperación de los archivos, pero la última es mucho más segura y no pondrá en juego su dinero.

¿Cómo eliminar el virus ransomware Ttap y restaurar los archivos?

Para eliminar el ransomware Ttap y restaurar los archivos, primero debe seguir nuestra guía de eliminación y luego echar un vistazo a la herramienta de recuperación de archivos sugerida publicada al final.

Virus Ttap

El ransomware del virus Ttap, una peligrosa variante de DJVU, cifra los archivos de los usuarios, manteniéndolos como rehenes hasta que se paga un rescate, generalmente en criptodivisas. Englobado dentro del malware, el ransomware está diseñado para explotar las vulnerabilidades del sistema para infiltrarse y hacerse con el control de datos vitales. El virus Ttap, al igual que otros miembros de la familia DJVU, se dirige indiscriminadamente a particulares y empresas, buscando ganancias financieras a través de estas actividades ilícitas. El objetivo principal es sencillo: exigir dinero a las víctimas a cambio de una clave de descifrado, que supuestamente restaura el acceso a los archivos afectados. Es imprescindible mantener actualizados los sistemas de seguridad y hacer copias de seguridad de los archivos con regularidad para protegerse de este tipo de ataques, ya que el pago no garantiza la recuperación de los datos.

Ttap

El ransomware Ttap utiliza sofisticadas tácticas de distribución, como campañas de correo electrónico de spam, explotación de vulnerabilidades de software y anuncios maliciosos. Estos métodos están diseñados para engañar a los usuarios para que inicien la descarga del malware, a menudo a través de archivos adjuntos o enlaces aparentemente legítimos. Para eludir las estrategias de distribución de este ransomware, se recomienda a los usuarios mantener actualizado el software de seguridad que puede identificar y bloquear las amenazas conocidas. Además, un comportamiento cauteloso en Internet, como evitar correos electrónicos desconocidos, no descargar software de fuentes no fiables y actualizar regularmente el software del sistema y de las aplicaciones, puede ser fundamental para prevenir las infecciones por Ttap. Siguiendo estos pasos preventivos y fomentando una cultura de concienciación sobre la ciberseguridad, los usuarios pueden reducir significativamente el riesgo de caer presa de esta y otras amenazas similares, como Mzre y Ttza.

.Ttap

La extensión «.Ttap» es sinónimo del cifrado malicioso impuesto por este ransomware. Los archivos que llevan este sufijo significan que el proceso de cifrado ha tenido éxito, lo que los hace inaccesibles para el usuario. Normalmente, tras el cifrado, aparece una nota de rescate en la que se exige un pago por el posible descifrado. Cabe señalar que, aunque los archivos cifrados puedan parecer irrecuperables, las víctimas pueden explorar soluciones de recuperación de datos como el uso de copias de seguridad, instantáneas de volumen o herramientas de recuperación especializadas. Sin embargo, no hay garantías de que se recuperen todos los datos de los archivos con el sufijo .Ttap. Siempre se recomienda acudir a empresas de ciberseguridad de renombre para obtener ayuda y evitar pagar el rescate, ya que esto no garantiza la recuperación de los archivos.

Extensión Ttap

La extensión «.Ttap» es una señal de socorro en el reino cibernético, que indica que sus archivos han sido cifrados por una variante de la famosa familia de ransomware DJVU. Aunque los archivos no están dañados o alterados en su estructura principal, el cifrado bloquea el acceso normal, manteniendo sus datos como rehenes. En este escenario, suele aparecer una nota de rescate, coaccionando a las víctimas para que paguen una suma considerable a cambio de una clave de descifrado. Es imperativo tener en cuenta que sucumbir a la petición de rescate debe ser el último recurso, ya que no garantiza la recuperación de los archivos con la extensión .Ttap ni promueve un entorno cibernético seguro. En primer lugar, considere opciones de recuperación alternativas, como consultar con un experto en ciberseguridad, utilizar copias de seguridad o aplicar herramientas legítimas de recuperación de archivos, para recuperar el acceso sin alimentar el empeño criminal.

El ransomware Ttap

El ransomware Ttap, que opera bajo la familia DJVU, puede infiltrarse en los sistemas a través de correos electrónicos engañosos, descargas maliciosas o vulnerabilidades explotadas en el software. Las señales de advertencia de un ataque inminente pueden incluir un comportamiento inusual del sistema, un rendimiento lento o alteraciones imprevistas de archivos. Los usuarios deben estar atentos y actuar con prontitud para detectar estas señales antes de que comience la codificación de los datos. En caso de infección, es crucial tomar medidas de control de daños: desconectar las unidades externas y otros dispositivos puede evitar que el malware se siga propagando. La actualización periódica del software, la utilización de soluciones antivirus fiables y la educación sobre las estafas de phishing pueden ofrecer una sólida línea de defensa. Recuerde, la concienciación preventiva y las acciones de respuesta inmediata son sus principales escudos contra la destructiva cruzada de encriptación del ransomware Ttap.

¿Qué es un archivo Ttap?

Un archivo Ttap es un documento que ha caído presa de las técnicas de encriptación de este ransomware. Una vez que se infiltra en su sistema, cifra sus archivos más valiosos, añadiendo su extensión a cada uno, sellando efectivamente el acceso a sus propios datos. En esencia, un archivo Ttap es un rehén, atrapado en un estado ilegible hasta que potencialmente se pague un rescate a los atacantes para recuperar el acceso. Sin embargo, confiar en la misericordia de los ciberdelincuentes es arriesgado; por lo tanto, se recomienda a los usuarios explorar todas las vías alternativas de recuperación de datos disponibles, dando prioridad a los enfoques que no impliquen comprometerse con los atacantes y alentar aún más sus esfuerzos criminales.

Resumen:

| Nombre | Ttap |

| Tipo | Ransomware |

| Tool |

Eliminar el ransomware Ttap

La eliminación de infecciones de ransomware como Ttap puede ser una tarea bastante difícil, especialmente para los usuarios que están tratando con este malware por primera vez. Por eso, recomendamos reiniciar el equipo en modo seguro, ya que esto limitará el número de procesos y programas que se están ejecutando sólo a los más importantes y, eventualmente, hará más fácil la detección de los componentes maliciosos.

Antes de reiniciar en Modo seguro, Sin embargo, asegúrese de marcar estas instrucciones de eliminación en su navegador o de abrir la página en otro dispositivo, para poder recargarla y completar la guía de principio a fin.

¡ATENCIÓN! ¡LEA ATENTAMENTE ANTES DE PROCEDER!

En el segundo paso, tendrás que dirigirte al Administrador de Tareas, y echar un vistazo a los procesos que se están ejecutando allí.

La forma más fácil de hacerlo es pulsar CTRL, SHIFT y ESC, y luego elegir Procesos en las pestañas de la parte superior.

Mire la lista de procesos para ver si hay algo fuera de lo común. Los elementos con nombres extraños que utilizan mucha CPU o RAM pueden entrar en esta categoría. El enfoque más fácil para comprobar un proceso en busca de código malicioso es hacer clic con el botón derecho del ratón sobre él, elegir Abrir ubicación del archivo y utilizar un escáner de confianza para analizar los archivos de ese proceso.

Te recomendamos que utilices el potente escáner online gratuito que encontrarás a continuación. Puedes arrastrar y soltar los archivos que quieras comprobar en él y dejar que haga el trabajo por ti.

Los procesos cuyos archivos se marcan como dañinos deben ser terminados, y los propios archivos deben ser eliminados del sistema.

Las infecciones como Ttap pueden alterar una variedad de archivos del sistema. Por eso es una buena idea comprobar si el siguiente archivo ha sufrido cambios. Para abrirlo, pulse la tecla WinKey y R del teclado a la vez y pegue la línea que aparece a continuación en la ventana Ejecutar, luego haga clic en Aceptar:

notepad %windir%/system32/Drivers/etc/hosts

En el archivo Hosts, vaya a donde escribe Localhost y busque cualquier dirección IP extraña como las que se muestran a continuación:

Por favor, infórmanos si ves algo molesto en tus archivos dejándonos un mensaje en la sección de comentarios al final de esta guía.

A continuación, abra la Configuración del sistema escribiendo msconfig en la barra de búsqueda de Windows:

Compruebe si Ttap ha añadido algún elemento de inicio dañino a la lista seleccionando la pestaña Inicio. Si un elemento determinado le parece peligroso, o no puede vincularlo a ningún programa legítimo que se inicie normalmente en su ordenador, haga una búsqueda rápida en Internet para obtener más información sobre él. A continuación, dependiendo de la información que encuentre, puede que tenga que desmarcar la marca del elemento que cree que está vinculado al ransomware para desactivarlo.

¡Atención! Los archivos del Registro son los que se van a tratar en este paso. Si se hace de forma incorrecta, las alteraciones del Registro pueden dañar todo el sistema.Para evitar el riesgo, utilice una herramienta profesional de eliminación de malware y analice los archivos que piensa eliminar.

Si prefiere buscar en el Registro manualmente, debe introducir Regedit en el campo de búsqueda de Windows y pulsar Enter desde el teclado.

Cuando aparezca el Editor del Registro, pulse CTRL y F al mismo tiempo y escriba el nombre del ransomware dentro del cuadro Buscar. A continuación, inicie una búsqueda del ransomware haciendo clic en el botón Buscar siguiente.

Si se identifican entradas del registro con ese nombre, lo más probable es que pertenezcan al ransomware y deban ser eliminadas. Sin embargo, debe proceder con la máxima precaución para evitar dañar su sistema eliminando elementos que no están relacionados con el peligro.

Una vez que haya eliminado cualquier elemento relacionado con el ransomware del Editor del Registro, haga clic en la barra de búsqueda de Windows e introduzca las siguientes líneas de una en una:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Para asegurarse de que el ransomware no ha añadido ningún archivo nuevo a estas ubicaciones, asegúrese de buscar a fondo en cada una de ellas las entradas con un nombre inusual. Cuando abra la carpeta Temp, seleccione todos los archivos temporales almacenados allí y elimínelos.

Cómo desencriptar archivos Ttap

Los pasos necesarios para hacer frente al ransomware pueden ser diferentes, dependiendo de la variante que haya atacado su ordenador. La variante del ransomware puede identificarse mirando las extensiones que añade a los archivos que encripta.

Sin embargo, primero debe asegurarse de que su ordenador está libre de la infección del ransomware. Si tiene dudas al respecto, le recomendamos que utilice una herramienta antivirus profesional, an online virus scanner o una combinación de ambos para verificar que Ttap está completamente eliminado de su ordenador.

Nuevo ransomware Djvu

STOP Djvu es la última variante de la familia de ransomware Djvu. Esta amenaza se está extendiendo rápidamente por todo el mundo y atacando a cada vez más usuarios. Para distinguir esta variante específica de otro malware, busque el sufijo .Ttap al final de los archivos encriptados.

Una vez que esté seguro de que STOP Djvu es la amenaza que le ha atacado, puede probar la herramienta de descifrado enlazada a continuación y ver si puede ayudarle a recuperar sus archivos cifrados.

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Abra el enlace y haga clic en el botón de descarga del sitio web para guardar el descifrador en su ordenador.

El proceso de descifrado

Asegúrese de que ejecuta el descifrador como administrador, y luego confirme haciendo clic en el botón Sí para iniciar el archivo. A continuación, debe leer el acuerdo de licencia y las instrucciones en pantalla antes de seguir adelante. Para descifrar sus datos, sólo tiene que hacer clic en el botón Descifrar. Tenga en cuenta que es posible que la herramienta no pueda descifrar archivos encriptados con claves desconocidas fuera de línea o archivos que fueron encriptados en línea.

Si tienes alguna duda, nos encantaría conocerla en los comentarios. Además, nos gustaría saber si esta guía de eliminación de Ttap te ha resultado útil y si te ha ayudado a lidiar con Ttap con éxito.

Leave a Comment