Archivo Yzqe

Cada vez son más las consultas de usuarios que tienen problemas con un archivo Yzqe. Muchos de ellos describen encontrarse con un formato de archivo Yzqe inesperado cuando intentan acceder a documentos normales u otros archivos en sus ordenadores. Por desgracia, no se trata de un problema que pueda pasarse por alto, sino de un indicio de un ataque de ransomware. Para arrojar más luz, un ransomware es un programa malicioso que puede cifrar varios archivos, haciéndolos ilegibles para el sistema. Las víctimas del ransomware se quedan con una colección de datos inútiles (como imágenes, documentos oficiales, vídeos y archivos de audio) que no se pueden abrir o utilizar sin aplicar una clave de descifrado.

¿Cómo descifrar los archivos del ransomware Yzqe?

Si desea descifrar los archivos del ransomware Yzqe, primero desconecte el dispositivo afectado de Internet para evitar daños mayores. Identificar el tipo específico de ransomware también es muy importante en el proceso de descifrado, ya que los métodos de descifrado varían dependiendo del tipo de ransomware con el que se esté tratando. A continuación, explore foros y sitios web de ciberseguridad de confianza para encontrar posibles soluciones para el descifrado de archivos, y busque herramientas o claves específicas para neutralizar la cepa concreta de ransomware que afecta a sus archivos. Sin embargo, tenga cuidado al descargar y utilizar estas herramientas, ya que seguir cuidadosamente las instrucciones puede aumentar sus posibilidades de descifrar con éxito sus archivos.

¿Cómo eliminar el virus ransomware Yzqe y restaurar los archivos?

Para eliminar el virus ransomware Yzqe y recuperar el acceso a tus archivos, empieza por desconectar la conexión a Internet del dispositivo infectado. Proceda a escanear su sistema a fondo utilizando un programa antivirus de confianza, e identifique y elimine el software malicioso. Después de asegurarse de que el sistema está libre de ransomware, considere el uso de archivos de copia de seguridad almacenados en unidades externas o servicios en la nube para la restauración de datos. Si las copias de seguridad no están disponibles, considere consultar a servicios profesionales de recuperación de datos o a expertos en ciberseguridad.

Virus Yzqe

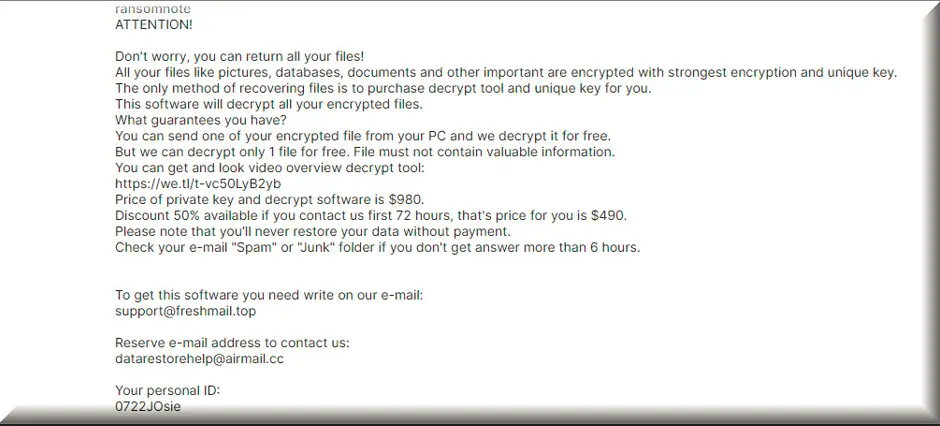

El virus Yzqe es un tipo de malware conocido como Ransomware que cifra archivos esenciales y limita el acceso a ellos. Se propaga utilizando virus troyanos que aprovechan las vulnerabilidades del sistema para atacar ordenadores susceptibles. La naturaleza sigilosa del virus Yzqe y amenazas similares a menudo hace que las etapas iniciales del ataque pasen desapercibidas. Por lo general, las víctimas sólo son conscientes del problema una vez que sus archivos se vuelven inaccesibles y el ransomware se revela exigiendo un rescate. En ese momento, pueden pagar el rescate con la esperanza de obtener una clave de descifrado u optar por medios alternativos sin interactuar con los hackers. Aunque no existe una solución universal para el ransomware, intentar todas las opciones de recuperación disponibles puede ayudar potencialmente a restaurar algunos de los archivos cifrados.

Yzqe

Las amenazas de ransomware como Yzqe, Wsuu, Wsaz suelen dirigirse a ordenadores Windows, cifrando sus archivos y exigiendo un rescate por una clave para desbloquearlos. La experiencia puede ser muy inquietante, sobre todo cuando se trata de archivos personales o relacionados con el trabajo. Los ataques del ransomware Yzqe suelen provocar una pérdida sustancial de datos, ya que a menudo es imposible recuperar los archivos cifrados. Aunque las víctimas pueden pagar el rescate para recuperar potencialmente sus archivos, por lo general esto no es aconsejable debido al alto riesgo de ser estafado. Muchos ciberdelincuentes no tienen la intención real de liberar los datos de la víctima, y a menudo se embolsan el rescate sin proporcionar la solución de descifrado prometida.

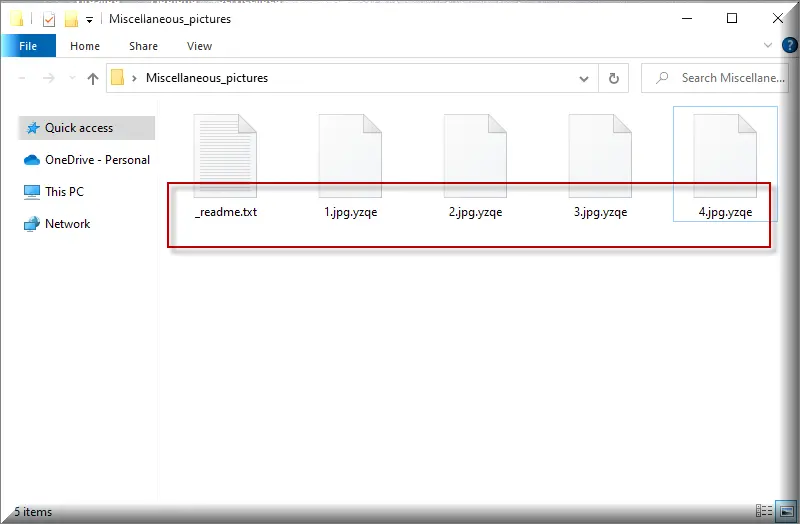

.Yzqe

Cuando sus archivos son encriptados por la extensión de archivo .Yzqe, ésta sirve como sufijo añadido a sus nombres de archivo por el virus Yzqe. Esta extensión juega un papel crucial a la hora de restringir el acceso a sus datos y evitar que sus programas reconozcan los archivos objetivo. Su presencia en sus archivos es una clara indicación de un ataque de ransomware. Sin embargo, es importante tener en cuenta que la adición de la extensión .Yzqe va más allá de un simple cambio en los nombres de los archivos. Indica una transformación significativa dentro de la estructura central de sus archivos, haciéndolos ilegibles por su sistema. El ransomware que se ha infiltrado en su ordenador ha alterado fundamentalmente la estructura de estos archivos, y sólo la clave de descifrado correcta puede revertir este proceso y restaurar los archivos afectados a su estado normal.

Extensión Yzqe

La extensión Yzqe no es una extensión de archivo estándar que pueda modificar o eliminar fácilmente como haría con otras extensiones de archivo. Indica un cambio profundamente arraigado provocado por un cifrado ransomware que sólo la clave de descifrado correcta puede revertir. Interactuar con la extensión Yzqe sin los conocimientos necesarios o un software profesional de descifrado de ransomware puede extender el daño a los archivos y corromperlos hasta un punto que incluso la clave de descifrado correcta no puede revertir. Por lo tanto, se recomienda prestar mucha atención cuando se trata de archivos cifrados y buscar soluciones de descifrado de confianza o software profesional si desea descifrarlos.

El ransomware Yzqe

A diferencia de otros programas maliciosos que pueden ser difíciles de eliminar, una amenaza como el ransomware Yzqe se puede eliminar con éxito con una guía manual adecuada o un programa anti-malware de buena reputación. Sin embargo, eliminar la amenaza no significa necesariamente que sus archivos vuelvan a su estado normal. Es posible que necesite ayuda adicional, como copias de seguridad personales, extracción de archivos del sistema o asistencia profesional, para restaurar sus archivos a su estado anterior al cifrado. Lamentablemente, no hay garantías de que la recuperación tenga éxito, pero a pesar de ello, es fundamental no cumplir con las peticiones de rescate. Al no pagar el rescate, disuade a los operadores del ransomware Yzqe que infectan su sistema y luego exigen el pago para la recuperación de archivos, para infectar a otros.

¿Qué es un archivo Yzqe?

Un archivo Yzqe se refiere a cualquier archivo normal en su ordenador que ha sido encriptado por el ransomware Yzqe. El archivo puede tener cualquier formato, como una imagen, un archivo multimedia o un documento de trabajo. En cualquier caso, el archivo está bloqueado por el ransomware y no puede ser accedido o utilizado por cualquier software en su sistema. La buena noticia es que, a pesar del hecho de que está encriptado, el archivo Yzqe en sí no es dañino; no puede propagar la infección del ransomware o causar más daños a su sistema. Es simplemente un archivo bloqueado por un sofisticado algoritmo de cifrado, a la espera del método de descifrado adecuado para volver a su estado normal.

Resumen:

| Nombre | Yzqe |

| Tipo | Ransomware |

| Tool |

Eliminar el Ransomware Yzqe

En primer lugar, es una buena idea que haga clic en el icono de marcador de su navegador y guarde esta página en sus Favoritos. Esto le facilitará volver a cargarla inmediatamente después del reinicio del sistema que será necesario en el siguiente párrafo.

El siguiente paso es reiniciar el ordenador infectado en modo seguro (consulte este enlace para obtener instrucciones detalladas al respecto). Puede notar cualquier proceso relacionado con Yzqe más fácilmente cuando reinicie el ordenador en Modo Seguro, ya que sólo se lanzan los programas y procesos más críticos.

En cuanto entre en el Modo Seguro, escriba msconfig en el campo de búsqueda de Windows y pulse Intro. Esta acción abrirá la ventana de Configuración del Sistema. Una vez allí, su trabajo consistirá en determinar si alguno de los elementos que se inician al encender el ordenador por primera vez está relacionado con la infección. Para ver estos elementos, seleccione la pestaña Inicio y eche un vistazo a las entradas de inicio que aparecen allí.

Si hay alguna entrada con nombres aleatorios o Fabricantes desconocidos, o cualquier otra cosa que no pueda asociarse con ninguna aplicación fiable que uses habitualmente, inicia una investigación en la web sobre esos elementos para saber más sobre ellos. En el caso de que tengas suficiente información fiable para desactivarlas, el método más eficaz para hacerlo es marcar la casilla correspondiente de cada una.

WARNING! ATTENCIÓN! LLEA DETENDIDAMENTE ANTES DE PROCEDER!

Después de eso, busque procesos sospechosos que estén operando en el fondo de su sistema, y termínelos tan pronto como los encuentre. Esto se puede lograr pulsando las teclas CTRL + SHIFT + ESC simultáneamente para abrir la ventana del Administrador de tareas.

A continuación, en la pestaña Procesos, comprueba si hay algo sospechoso en segundo plano. Puedes echar un vistazo a la cantidad de memoria y CPU que utiliza cada proceso y determinar si se trata o no de una actividad normal para ese proceso. Comprueba también los nombres de los procesos para ver si hay algo raro o inusual en ellos. Haz clic con el botón derecho del ratón en cualquier proceso sospechoso y elige Abrir ubicación del archivo en el menú emergente que aparece, como se ve en la siguiente captura de pantalla:

A continuación se ofrece un escáner de virus gratuito que puede utilizar para escanear los archivos de la carpeta File Location en busca de código malicioso:

Si los resultados del análisis sugieren que los archivos son maliciosos, vaya a la pestaña Procesos, haga clic con el botón derecho del ratón en el proceso asociado a los archivos y seleccione Finalizar proceso (en el menú contextual). Una vez completado este paso, elimine los archivos potencialmente dañinos de su ubicación original.

![]()

Pulsando la tecla Windows y la tecla R en el teclado al mismo tiempo, puedes lanzar una ventana de comandos Run. En ella, copia y pega la siguiente línea, y luego haz clic en Aceptar:

notepad %windir%/system32/Drivers/etc/hosts

En el archivo Hosts que aparece en su pantalla, debería poder encontrar la palabra Localhost. Tener un gran número de direcciones IP de aspecto extraño listadas bajo Localhost en la parte inferior de su archivo puede ser una indicación de que su ordenador ha sido accedido por un hacker. Echa un vistazo a la siguiente ilustración para ver un ejemplo.

Puedes dejar un comentario debajo de este post si detectas algo inusual en tu archivo Host, y te aconsejaremos qué hacer y cómo solucionar cualquier problema que encontremos con las direcciones IP. Si todo le parece bien, simplemente cierre el archivo y continúe con el siguiente paso de esta guía.

![]()

Normalmente, cuando un ordenador se ve comprometido por un ransomware u otro malware, se pueden añadir elementos maliciosos al registro sin que la víctima lo sepa. Esto se conoce como inyección en el registro. Dado que las amenazas de ransomware, como la descrita en este artículo, tienden a añadir entradas de ayuda al ordenador de la víctima, es más difícil para ésta erradicar completamente la infección de su sistema. Sin embargo, siguiendo estas instrucciones, aprenderá a buscar y eliminar cualquier archivo del registro de su ordenador que represente un peligro.

Para empezar, escriba regedit en el cuadro de búsqueda de Windows y pulse la tecla Enter del teclado. Aparecerá una ventana titulada «Editor del Registro» en la pantalla de su ordenador. Las teclas CTRL y F pueden utilizarse para buscar entradas relacionadas con la infección. Para ello, en el cuadro de búsqueda que aparece, escriba el nombre del malware y haga clic en Buscar siguiente para continuar.

Es posible que la eliminación de archivos de registro y directorios no relacionados pueda causar daños a su sistema operativo y al software que está instalado en él. Por lo tanto, se recomienda que utilice un programa de eliminación profesional, como el disponible en esta página, para evitar infligir cualquier daño a su ordenador. Esta herramienta funciona de forma admirable a la hora de descubrir y eliminar el malware de lugares cruciales de su ordenador, como el registro.

Además, es una buena idea introducir cada una de las líneas siguientes en el campo de búsqueda de Windows y escanearlas manualmente en busca de cualquier resto relacionado con Yzqe:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Busque archivos y carpetas con nombres inusuales o con una fecha de creación cercana a la fecha del ataque del ransomware en cada ubicación. Si no puede tomar una decisión, utilice un escáner potente y realice una inspección exhaustiva que le ayude a determinar si algo debe ser eliminado o no.

Seleccione y elimine todos los archivos guardados en la carpeta Temp. Los archivos temporales creados por el ransomware se eliminarán de su ordenador como resultado de esta acción.

![]()

Cómo desencriptar archivos Yzqe

Para recuperar los datos encriptados de un ataque de ransomware, que es uno de los tipos de malware más difíciles de recuperar, es posible que tenga que utilizar una variedad de métodos para descifrar diferentes bits de sus datos. Sin embargo, lo primero y más importante es descubrir qué variante de ransomware ha atacado su máquina para determinar la estrategia más eficaz para recuperar sus archivos. Esta información puede obtenerse rápida y fácilmente mirando las extensiones de los archivos encriptados.

Nuevo ransomware Djvu

La variante más reciente de la familia de ransomware Djvu es el STOP Djvu. Los archivos que han sido cifrados con esta amenaza suelen tener la extensión .Yzqe al final. Actualmente es posible descifrar los archivos codificados por STOP Djvu, al menos en el momento de escribir este artículo. Sin embargo, esto sólo se aplica a los archivos que han sido encriptados con una clave fuera de línea. Si está interesado en saber más sobre las formas de descifrarlos, haga clic en el siguiente enlace. Se le dirigirá a una herramienta de descifrado de archivos que puede ser de ayuda para recuperar sus archivos:

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Para obtener una copia del descifrador STOPDjvu.exe, vaya al enlace proporcionado anteriormente y haga clic en el botón «Descargar».

Para empezar a utilizar la aplicación, haga clic con el botón derecho del ratón en el archivo descargado y seleccione «Ejecutar como administrador», seguido de un clic en el aviso de confirmación que dice Sí. Es posible comenzar a descifrar sus datos después de haber leído el acuerdo de licencia y haber seguido unas sencillas instrucciones de uso. Si sus archivos han sido encriptados con claves desconocidas fuera de línea o con encriptación en línea, es posible que no puedan ser desencriptados con esta herramienta.

Antes de intentar recuperar los datos, es necesario eliminar primero el ransomware del ordenador afectado. El uso de un software antivirus profesional, como el disponible en nuestro sitio web, puede ayudar a eliminar Yzqe y otras infecciones. También puede aprovechar el escáner de virus en línea gratuito disponible en este sitio web si necesita ayuda adicional. Además, en el área de comentarios puede hacernos preguntas y compartir su experiencia con la comunidad. Le agradeceremos que nos haga saber si le hemos sido de ayuda.

Leave a Comment