Fichier Yzqe

Nous avons reçu un nombre croissant de demandes de la part d’utilisateurs rencontrant des problèmes liés à un fichier Yzqe. Nombre d’entre eux décrivent un format de fichier Yzqe inattendu lorsqu’ils essaient d’accéder à des documents ordinaires ou à d’autres fichiers sur leur ordinateur. Malheureusement, il ne s’agit pas d’un problème que l’on peut négliger, mais d’une indication d’une attaque de ransomware. Pour en savoir plus, un ransomware est un programme malveillant qui peut crypter divers fichiers, les rendant illisibles pour le système. Les victimes d’un ransomware se retrouvent avec une collection de données inutiles (telles que des images, des documents officiels, des vidéos et des fichiers audio) qui ne peuvent être ouvertes ou utilisées sans l’application d’une clé de décryptage.

Comment décrypter les fichiers du ransomware Yzqe ?

Si vous souhaitez décrypter les fichiers du ransomware Yzqe, déconnectez d’abord l’appareil compromis d’Internet afin d’éviter tout dommage supplémentaire. L’identification du type de ransomware spécifique est également très importante dans le processus de décryptage, car les méthodes de décryptage varient en fonction du type de ransomware auquel vous avez affaire. Ensuite, explorez les forums et les sites web de cybersécurité réputés pour trouver des solutions possibles pour le décryptage des fichiers, et recherchez des outils ou des clés spécifiques pour neutraliser la souche particulière de ransomware qui affecte vos fichiers. Soyez vigilant lorsque vous téléchargez et utilisez ces outils, car le respect des instructions peut augmenter vos chances de décrypter vos fichiers avec succès.

Comment supprimer le ransomware Yzqe et restaurer les fichiers ?

Pour supprimer le virus Yzqe ransomware et retrouver l’accès à vos fichiers, commencez par déconnecter la connexion Internet de l’appareil infecté. Procédez à une analyse complète de votre système à l’aide d’un programme antivirus fiable, puis identifiez et éliminez le logiciel malveillant. Après vous être assuré que le système est exempt de ransomware, envisagez d’utiliser des fichiers de sauvegarde stockés sur des disques externes ou des services en nuage pour restaurer les données. Si les sauvegardes ne sont pas disponibles, envisagez de consulter des services professionnels de récupération de données ou des experts en cybersécurité.

Virus Yzqe

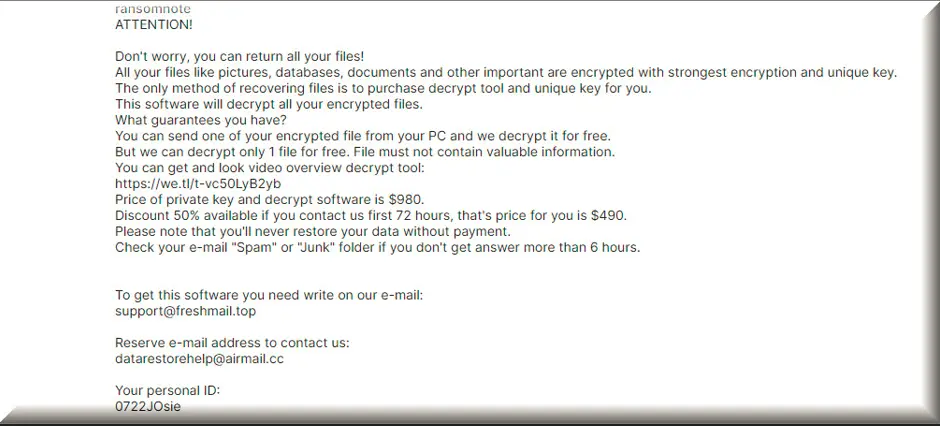

Le virus Yzqe est un type de logiciel malveillant connu sous le nom de « Ransomware » qui crypte les fichiers essentiels et en limite l’accès. Il se propage à l’aide de virus de type cheval de Troie qui exploitent les vulnérabilités du système pour attaquer les ordinateurs sensibles. La nature furtive du virus Yzqe et des menaces similaires fait que les premières étapes de l’attaque passent souvent inaperçues. Les victimes ne se rendent généralement compte du problème que lorsque leurs fichiers deviennent inaccessibles et que le ransomware se manifeste en demandant une rançon. À ce stade, elles peuvent soit payer la rançon dans l’espoir d’obtenir une clé de décryptage, soit opter pour d’autres moyens sans interagir avec les pirates. Bien qu’il n’existe pas de solution universelle au ransomware, essayer toutes les options de récupération disponibles peut potentiellement aider à restaurer certains des fichiers cryptés.

Yzqe

Les menaces de ransomware telles que Yzqe, Wsuu, Wsaz ciblent généralement les ordinateurs Windows, chiffrant leurs fichiers et demandant une rançon pour obtenir une clé permettant de les déverrouiller. L’expérience peut être profondément déstabilisante, en particulier lorsqu’il s’agit de fichiers personnels ou professionnels critiques. Les attaques de ransomware Yzqe entraînent souvent une perte substantielle de données, car il est souvent impossible de récupérer les fichiers cryptés. Bien que les victimes puissent payer la rançon pour éventuellement récupérer leurs fichiers, il est généralement déconseillé de le faire en raison du risque élevé d’être victime d’une escroquerie. De nombreux cybercriminels n’ont pas vraiment l’intention de libérer les données de la victime et empochent souvent la rançon sans fournir la solution de décryptage promise.

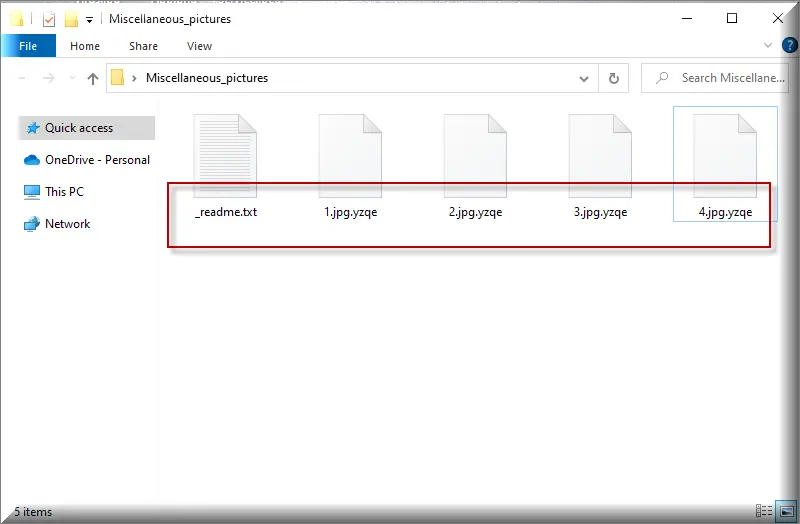

.Yzqe

Lorsque vos fichiers sont cryptés par l’extension .Yzqe, celle-ci sert de suffixe ajouté à leur nom par le virus Yzqe. Cette extension joue un rôle crucial en limitant l’accès à vos données et en empêchant vos programmes de reconnaître les fichiers ciblés. Sa présence sur vos fichiers est une indication claire d’une attaque de ransomware. Cependant, il est important de noter que l’ajout de l’extension .Yzqe va au-delà d’un simple changement de nom de fichier. Elle indique une transformation significative de la structure de base de vos fichiers, qui les rend illisibles pour votre système. Le ransomware qui s’est infiltré dans votre ordinateur a fondamentalement modifié la structure de ces fichiers, et seule la clé de décryptage correcte peut inverser ce processus et restaurer les fichiers affectés à leur état normal.

Extension Yzqe

L’extension Yzqe n’est pas une extension de fichier standard que vous pouvez facilement modifier ou supprimer comme vous le feriez avec d’autres extensions de fichier. Elle indique un changement profond provoqué par le cryptage d’un ransomware que seule la bonne clé de décryptage peut annuler. Interagir avec l’extension Yzqe sans les connaissances nécessaires ou un logiciel de décryptage de ransomware professionnel peut étendre les dommages aux fichiers et les corrompre à un point que même la clé de décryptage correcte ne peut pas inverser. Il est donc conseillé d’être très attentif lorsque l’on traite des fichiers cryptés et de rechercher des solutions de décryptage fiables ou des logiciels professionnels si l’on veut les décrypter.

Ransomware Yzqe

Contrairement à d’autres logiciels malveillants qui peuvent être difficiles à supprimer, une menace comme le ransomware Yzqe peut être supprimée avec succès à l’aide d’un guide manuel approprié ou d’un programme anti-malware réputé. Cependant, la suppression de la menace ne signifie pas nécessairement que vos fichiers seront restaurés à leur état normal. Vous pouvez avoir besoin d’une aide supplémentaire, telle que des sauvegardes personnelles, l’extraction de fichiers système ou une assistance professionnelle, pour restaurer vos fichiers à leur état d’avant le chiffrement. Malheureusement, il n’y a aucune garantie de récupération réussie, mais malgré cela, il est essentiel de ne pas se plier aux demandes de rançon. En ne payant pas la rançon, vous découragez les opérateurs du ransomware Yzqe qui infectent votre système et demandent ensuite un paiement pour la récupération des fichiers, afin d’infecter d’autres personnes.

Qu’est-ce qu’un fichier Yzqe ?

Un fichier Yzqe désigne tout fichier normal de votre ordinateur qui a été crypté par le ransomware Yzqe. Le fichier peut être de n’importe quel format, y compris une image, un fichier multimédia ou un document de travail. Quoi qu’il en soit, le fichier est verrouillé par le ransomware et aucun logiciel de votre système ne peut y accéder ou l’utiliser. La bonne nouvelle est que, malgré le fait qu’il soit crypté, le fichier Yzqe lui-même n’est pas dangereux ; il ne peut pas propager l’infection du ransomware ou causer d’autres dommages à votre système. Il s’agit simplement d’un fichier verrouillé par un algorithme de cryptage sophistiqué, qui attend la bonne méthode de décryptage pour revenir à son état normal.

Résumé:

| Nom | Yzqe |

| Type | Ransomware |

| Outil de détection |

Supprimer Yzqe Ransomware

Avant toute chose, nous vous conseillons de cliquer sur l’icône de signet de votre navigateur et d’enregistrer cette page dans vos favoris. Il vous sera ainsi plus facile de la recharger immédiatement après le redémarrage du système qui sera nécessaire dans le paragraphe suivant.

L’étape suivante consiste à redémarrer l’ordinateur infecté en mode sans échec (voir ce lien pour des instructions détaillées à ce sujet). Vous pouvez remarquer plus facilement les processus liés à Yzqe lorsque vous redémarrez votre ordinateur en mode sans échec, car seuls les programmes et processus les plus critiques sont lancés.

Dès que vous entrez en mode sans échec, tapez msconfig dans le champ de recherche de Windows et appuyez sur Entrée. Cette action ouvrira la fenêtre de configuration du système. Une fois dans cette fenêtre, votre tâche consistera à déterminer si l’un des éléments qui démarrent lorsque vous allumez votre ordinateur pour la première fois est lié à l’infection. Pour afficher ces éléments, sélectionnez l’onglet Démarrage et examinez les entrées de démarrage qui y sont répertoriées.

S’il y a des entrées avec des noms aléatoires ou des fabricants inconnus, ou toute autre chose qui ne peut être associée à aucune application fiable que vous utilisez habituellement, lancez une recherche sur le Web sur ces éléments pour en savoir plus sur eux. Si vous disposez de suffisamment d’informations fiables pour les désactiver, la méthode la plus efficace consiste à cocher la case correspondante pour chacun d’entre eux.

ATTENTION! LIRE ATTENTIVEMENT AVANT DE PROCEDER!

On nous pose souvent cette question, nous y répondons donc ici: La suppression manuelle du parasite peut prendre des heures et endommager votre système au cours du processus. Nous vous recommandons de télécharger SpyHunter pour voir s'il peut détecter parasite sur votre machine. Plus d'informations sur SpyHunter, les étapes de désinstallation, le CLUF et la politique de confidentialité.

Ensuite, recherchez les processus suspects qui fonctionnent en arrière-plan de votre système, et terminez-les dès que vous les trouvez. Pour ce faire, appuyez simultanément sur les touches CTRL + SHIFT + ESC pour ouvrir la fenêtre du gestionnaire des tâches.

Ensuite, dans l’onglet Processus, voyez si quelque chose de suspect se passe en arrière-plan. Vous pouvez examiner la quantité de mémoire et de CPU utilisée par chaque processus et déterminer s’il s’agit ou non d’une activité normale pour ce processus. Vérifiez également les noms des processus pour voir s’ils contiennent quelque chose de bizarre ou d’inhabituel. Cliquez avec le bouton droit de la souris sur un processus suspect et choisissez Ouvrir l’emplacement du fichier dans le menu contextuel qui apparaît, comme le montre la capture d’écran ci-dessous :

Vous trouverez ci-dessous un antivirus gratuit que vous pouvez utiliser pour rechercher un code malveillant dans les fichiers du dossier Emplacement du fichier :

Si les résultats de l’analyse suggèrent que les fichiers sont malveillants, allez dans l’onglet Processus, faites un clic droit sur le processus associé aux fichiers et choisissez Terminer le processus (dans le menu contextuel). Une fois cette étape terminée, supprimez les fichiers potentiellement dangereux de leur emplacement d’origine.

![]()

En appuyant simultanément sur la touche Windows et la touche R du clavier, vous pouvez lancer une fenêtre de commande Exécuter. Dans celle-ci, copiez et collez la ligne suivante, puis cliquez sur OK :

notepad %windir%/system32/Drivers/etc/hosts

Dans le fichier Hosts qui apparaît à l’écran, vous devriez pouvoir trouver le mot Localhost. Le fait qu’un grand nombre d’adresses IP étranges soient répertoriées sous Localhost au bas de votre fichier peut indiquer que votre ordinateur a été accédé par un pirate. Regardez l’illustration ci-dessous à titre d’exemple.

Vous pouvez laisser un commentaire en dessous de cet article si vous repérez quelque chose d’inhabituel dans votre fichier Host, et nous vous conseillerons sur ce qu’il faut faire et sur la façon de résoudre les problèmes que nous trouvons avec les adresses IP. Si tout vous semble correct, fermez simplement le fichier et passez à l’étape suivante de ce guide.

![]()

Pour que vous supprimiez le parasite vous-même, vous devrez peut-être vous occuper des fichiers système et des registres. Si vous devez faire cela, soyez extrêmement prudent, car vous pourriez endommager votre système. Si vous voulez éviter le risque, nous vous recommandons de télécharger SpyHunter, un outil professionnel de suppression de logiciels malveillants. Plus d'informations sur SpyHunter, les étapes de désinstallation, le CLUF et la politique de confidentialité.

En général, lorsqu’un ordinateur est compromis par un ransomware ou un autre logiciel malveillant, des éléments malveillants peuvent être ajoutés au registre à l’insu de la victime. C’est ce qu’on appelle l’injection dans le registre. Étant donné que les menaces de ransomware, comme celle décrite dans cet article, ont tendance à ajouter des entrées auxiliaires à l’ordinateur de la victime, il est plus difficile pour cette dernière d’éradiquer complètement l’infection de son système. En suivant ces instructions, vous apprendrez toutefois à rechercher et à supprimer tous les fichiers du registre de votre ordinateur qui représentent un danger.

Pour commencer, tapez regedit dans la zone de recherche de Windows et appuyez sur la touche Entrée du clavier. Une fenêtre intitulée « Éditeur du registre » apparaît alors sur l’écran de votre ordinateur. Les touches CTRL et F peuvent être utilisées pour rechercher les entrées relatives à l’infection. Pour ce faire, dans la zone de recherche qui apparaît, tapez le nom du logiciel malveillant, puis cliquez sur Rechercher Suivant pour continuer.

Il est possible que les suppressions de fichiers et de répertoires de registre sans rapport avec le programme puissent endommager votre système d’exploitation et les logiciels qui y sont installés. Ainsi, il est recommandé d’utiliser un programme de suppression professionnel, tel que celui disponible sur cette page, pour éviter d’infliger des dommages à votre ordinateur. Cet outil fonctionne admirablement bien lorsqu’il s’agit de découvrir et de supprimer les logiciels malveillants des endroits cruciaux de votre ordinateur, tels que le registre.

En outre, il est conseillé d’entrer chacune des lignes ci-dessous dans le champ de recherche de Windows et de les analyser manuellement à la recherche de tout vestige lié à Yzqe :

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Recherchez les fichiers et les dossiers portant des noms inhabituels ou dont la date de création est proche de la date de l’attaque du ransomware dans chaque emplacement. Si vous n’arrivez pas à prendre une décision, utilisez un scanner puissant et effectuez une inspection complète pour vous aider à déterminer si quelque chose doit être supprimé ou non.

Sélectionnez et supprimez tous les fichiers qui sont enregistrés dans le dossier Temp. Les fichiers temporaires créés par le ransomware seront supprimés de votre ordinateur à la suite de cette action.

![]()

Comment décrypter les fichiers Yzqe

Pour récupérer des données cryptées à la suite d’une attaque de ransomware, qui est l’un des types de logiciels malveillants les plus difficiles à récupérer, vous devrez peut-être utiliser diverses méthodes pour décoder différents bits de vos données. Mais avant tout, vous devez découvrir quelle variante du ransomware a attaqué votre machine afin de déterminer la stratégie la plus efficace pour récupérer vos fichiers. Cette information peut être obtenue rapidement et facilement en examinant les extensions des fichiers cryptés.

Nouveau ransomware Djvu

La variante la plus récente de la famille des ransomwares Djvu est le STOP Djvu. Les fichiers qui ont été chiffrés par cette menace portent généralement l’extension .Yzqe à la fin. Le décryptage des fichiers encodés par STOP Djvu est actuellement réalisable, du moins au moment de la rédaction de ce document. Toutefois, cela ne s’applique qu’aux fichiers qui ont été chiffrés avec une clé hors ligne. Si vous souhaitez en savoir plus sur les moyens de les décrypter, cliquez sur le lien ci-dessous. Vous serez dirigé vers un outil de décryptage de fichiers qui peut vous aider à récupérer vos fichiers :

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Pour obtenir une copie du décrypteur STOPDjvu.exe, allez sur le lien fourni ci-dessus et cliquez sur le bouton « Télécharger ».

Pour commencer à utiliser l’application, cliquez avec le bouton droit de la souris sur le fichier téléchargé et sélectionnez « Exécuter en tant qu’administrateur », puis cliquez sur l’invite de confirmation qui indique « Oui ». Il est possible de commencer à décrypter vos données après avoir lu le contrat de licence et suivi quelques instructions simples sur le « mode d’emploi ». Si vos fichiers ont été cryptés avec des clés hors ligne inconnues ou un cryptage en ligne, il est possible qu’ils ne soient pas décryptables avec cet outil.

Avant de tenter de récupérer des données, il est nécessaire de supprimer le ransomware de l’ordinateur concerné. L’utilisation d’un logiciel antivirus professionnel, tel que celui disponible sur notre site Web, peut faciliter la suppression de Yzqe et d’autres infections. Vous pouvez également profiter du scanner de virus en ligne gratuit disponible sur ce site Web si vous avez besoin d’une assistance supplémentaire. En outre, la zone de commentaires est l’endroit où vous pouvez nous poser des questions et partager votre expérience avec la communauté. Nous vous serions reconnaissants de nous faire savoir si nous vous avons été utiles.

Leave a Comment