Loadus.exelator.com

Browser-Hijacker wie Loadus.exelator.com wurden entwickelt, um verschiedene Produkte und Dienstleistungen zu bewerben, indem sie Werbung auf dem Bildschirm der Benutzer anzeigen. Programme wie Loadus.exelator.com tun dies, indem sie sich in das Haupt-Browserprogramm auf dem infizierten Computer integrieren.

Die folgenden Abschnitte befassen sich ausschließlich mit einer der bekanntesten Formen der Online-Verärgerung – Werbung, wie z. B. Banner und Pop-ups in Ihren Browser-Tabs und Fenstern, jedes Mal wenn Sie versuchen, im Internet zu surfen. Der Grund für dieses seltsame Verhalten all Ihrer Browseranwendungen (Firefox, Chrome und Edge) ist die Kontamination mit einer Browser-Hijacker-Version namens Loadus.exelator.com.

Loadus

Im folgenden Text werden wir Ihnen mitteilen, was Sie beachten müssen, wenn es um solche Infektionen wie Loadus geht. Einige ihrer wahrscheinlichen Auswirkungen sind zum Beispiel die plötzliche Umleitung von Prozessen und das Einrichten von völlig unbekannten Homepages wie Loadus und Suchmaschinen in allen von Ihnen verwendeten Browsern.

Die Programme, die als Hijacker klassifiziert wurden, sind dafür bekannt, dass sie zu viele Online-Anzeigen in allen Arten von Browsern erzeugen. Solche Programme können jedoch nur Ihre Browseranwendungen beeinflussen, und kein anderer Aspekt Ihres PCs wird jemals durch ihre Auswirkungen und Aktionen beeinträchtigt werden.

Loadus Exelator

Als wunderbares Beispiel wollen wir Loadus exelator mit einer Standardform von Malware vergleichen – einem zufälligen Ransomware-Virus, der Dateien verschlüsselt. Zu den Folgen einer Infektion mit Loadus exelator gehört die ununterbrochene Generierung von Pop-ups (da diese Programme normalerweise so programmiert sind, dass sie effektiv für Dienstleistungen und Produkte werben).

Außerdem sind alle Programme der Kategorie Hijacker größtenteils völlig legal. Der Prozess der Werbung für Dienstleistungen und/oder Waren war schon immer ein wichtiger Teil der Marketingbranche im Allgemeinen und wurde daher immer als legitim angesehen.

Sind Hijacker wirklich harmlos?

Ganz ehrlich, wenn man von den möglichen Irritationen absieht, die Sie erleben könnten, wurden Browser-Hijacker nie als Software betrachtet, die negative Auswirkungen auf Sie und/oder Ihren PC hat. Sie müssen bedenken, dass kein Hijacker jemals als Virus eingestuft werden wird. Es gibt große Unterschiede zwischen Malware, wie Trojanern und Ransomware, und Browser-Hijackern. Daher sollte das eine nicht mit dem anderen verwechselt werden.

Ein weiteres Problem, das ein werbeerzeugendes Programm bei der Installation auf Ihrem Gerät lösen kann, ist die Überwachung und Analyse Ihrer letzten Suchanfragen. Entspannen Sie sich, keine persönlichen Daten oder sensiblen Anmeldeinformationen, die Sie beim Surfen im Internet verwendet haben, sind für einen Hijacker zugänglich. Was die Hersteller dieser Art von Software interessiert, ist das Muster Ihrer Suchanfragen, denn wenn sie es herausfinden, können sie nur die Werbung anzeigen, die für Ihre angeblichen Vorlieben relevant ist.

Auf der anderen Seite schleicht sich ein Ransomware-Virus normalerweise heimlich in Ihr Gerät ein und startet einen Suchprozess für die Daten, die Sie am häufigsten verwenden. Nach Abschluss dieses Prozesses werden alle diese Dateien durch einen sehr starken Verschlüsselungsprozess unzugänglich gemacht. Danach verlangen die Kriminellen hinter dieser Malware ein Lösegeld von Ihnen, um Ihnen den Zugriff auf Ihre versiegelten Dateien zurückzugeben.

Wenn Loadus.exelator.com kein Virus ist, wie kam es dann überhaupt zu dieser Infektion?

Um das zu klären, müssen wir einen Blick auf die wahrscheinlichen Quellen von Hijackern werfen. Sie können sehr vielfältig sein, aber in der Regel handelt es sich um Torrents, Shareware, Spam-E-Mails, Werbung, infizierte Webseiten, manchmal auch Browser-Erweiterungen und Add-ons. Hijacker sind jedoch hauptsächlich in Programmpaketen enthalten. Dabei handelt es sich um kostenlose Softwarepakete, die Sie vielleicht im Internet finden und herunterladen. Das eigentliche Problem mit ihnen entsteht nicht durch das einfache Herunterladen eines solchen Pakets. In Wirklichkeit ist es die Art und Weise, wie Sie solche Softwarekombinationen installieren, die den Unterschied ausmacht. Im Allgemeinen haben die Assistenten zwei Arten von Optionen:

die detaillierten {Benutzerdefiniert/ Erweitert/ Angepasst}, die mehr Kontrolle über die Installation erlauben;

und die empfohlenen, die wahrscheinlich das gesamte Programmpaket mit allen zusätzlichen Funktionen automatisch installieren {Automatisch/ Empfohlen/ Standard}.

Der Schlüssel zur Vermeidung von Werbesoftware wie Loadus.exelator.com, Poisism.com, loadm.exelator.com liegt darin, die Optionen der ersten Gruppe zu wählen – diejenigen, die Ihnen die Möglichkeit geben, auszuwählen, was Sie zurücklassen und was Sie wirklich auf Ihrem PC installieren möchten.

Grundlegende Punkte der Prävention

Wie wir bereits erwähnt haben, müssen Sie zunächst damit beginnen, die aus dem Internet heruntergeladene Software ordnungsgemäß auf Ihren Geräten zu installieren. Der zweite wichtige Aspekt der Vorbeugung besteht darin, in ein gutes Antivirenprogramm zu investieren, da ein hochwertiges Programm in der Lage ist, Werbequellen zu erkennen und sie automatisch zu stoppen.

Überblick:

| Name | Loadus.exelator.com |

| Typ | Browser Hijacker |

| Risikograd | Mittel oder Hoch |

| Viren-Tools | SpyHunter herunterladen (kostenloser Remover*) |

Loadus.exelator.com Virus Entfernen

Um Loadus.exelator.com schnell zu beseitigen, empfehlen wir Ihnen, alle Komponenten, die mit Loadus.exelator.com verbunden sind, aus den Erweiterungseinstellungen in jedem Ihrer Browser zu entfernen.

- Starten Sie zunächst den Standardbrowser und wählen Sie im Dropdown-Menü Mehr Tools (oder Add-ons) > Erweiterungen.

- Schauen Sie in der Liste der Erweiterungen nach, ob es unbekannte oder fragwürdige Erweiterungen gibt, die von dem Hijacker hinzugefügt wurden. Wenn ja, entfernen Sie sie.

- Deinstallieren Sie alle Browser-Erweiterungen, die Sie nicht behalten möchten oder in naher Zukunft nicht mehr verwenden wollen.

- Vergewissern Sie sich schließlich, dass Ihr Browser auf dem neuesten Stand ist, und holen Sie sich die neueste Version.

Wenn diese einfache Lösung nicht funktioniert hat und Loadus.exelator.com Ihren Browser immer noch beeinträchtigt, empfehlen wir Ihnen, die detaillierten Entfernungsanweisungen unten zu befolgen.

Wir empfehlen Ihnen, diese Seite mit einem Lesezeichen zu versehen, bevor Sie mit den folgenden erweiterten Schritten beginnen, damit sie nicht verloren geht, wenn Sie den Browser schließen und den Computer neu starten.

Wenn Sie den Computer neu starten, achten Sie darauf, dass Sie in den abgesicherten Modus wechseln. Auf diese Weise werden nur die notwendigsten Prozesse und Programme ausgeführt und Sie können alle mit dem Hijacker verbundenen Aktivitäten im System leicht erkennen.

WARNUNG! Bitte lesen Sie die folgenden Hinweise sorgfältig durch, bevor Sie fortfahren!

Als Nächstes müssen Sie an den Systemprozessen herumschrauben, damit alles richtig funktioniert.

Die Registerkarte „Prozesse“ des Task-Managers zeigt an, was im Hintergrund läuft. Um den Task-Manager zu öffnen, drücken Sie Ctrl + Shift + Esc.

Überprüfen Sie dann auf der Registerkarte „Prozesse“, ob Sie unbekannte Prozesse sehen, die einen erheblichen Teil Ihres RAM oder Ihrer CPU beanspruchen. Sie können auch online recherchieren, um festzustellen, ob der betreffende Prozess als potenziell unerwünscht oder schädlich gemeldet wurde. Solche Prozesse sollten Sie überprüfen, indem Sie mit der rechten Maustaste darauf klicken und „Dateispeicherort öffnen“ wählen.

Die Dateien in diesem Ordner sollten mit einem hochentwickelten Online-Scanner wie dem unten verfügbaren gescannt werden:

Sobald Sie den Scanner ausgeführt und potenziell unerwünschten Code in dem Ordner gefunden haben, sollten Sie den damit verbundenen laufenden Prozess beenden und alle Dateien in dem ausgewählten Ordner löschen.

Wenn der Hijacker Änderungen an Ihrem System vorgenommen hat, die dies nicht zulassen, sollten Sie so viele Dateien wie möglich aus dem Zielordner löschen, bevor Sie fortfahren. Kehren Sie dann zu diesem Schritt zurück, wenn Sie den Rest der Anweisungen in dieser Anleitung ausgeführt haben, und versuchen Sie, den Dateispeicherort-Ordner des fraglichen Prozesses zu löschen.

Gehen Sie zur Systemsteuerung Ihres PCs >>Programme und Funktionen und wählen Sie in der Liste der verfügbaren Optionen die Option Programm deinstallieren. Schauen Sie sich an, welche Software auf Ihrem Computer installiert war, als die Hijacker-Symptome auftraten, und entfernen Sie alle Programme, die Ihnen unerwünscht oder seltsam erscheinen, indem Sie auf die Schaltfläche Deinstallieren klicken und den Entfernungsvorgang abschließen.

In einem Warn-Popup-Fenster werden Sie möglicherweise gefragt, ob Sie die Programmeinstellungen oder temporären Daten behalten möchten, nachdem die Software entfernt wurde. Stellen Sie sicher, dass Sie NEIN wählen und den Entfernungsvorgang abschließen.

Geben Sie in der Windows-Suchleiste (im Startmenü) msconfig ein und drücken Sie die Eingabetaste. Gehen Sie zur Registerkarte „Autostart“ und entfernen Sie die Häkchen bei allen Autostartelementen, die Sie nicht kennen oder die Ihnen verdächtig vorkommen, und klicken Sie dann auf OK, um die Änderungen zu speichern.

Im vierten Schritt wiederholen Sie sorgfältig die folgenden Anweisungen:

Drücken Sie die Tastenkombination WinKey + R, kopieren Sie die folgende Zeile, fügen Sie sie in das Feld Ausführen ein, und drücken Sie die Eingabetaste.

notepad %windir%/system32/Drivers/etc/hosts

Wenn Sie seltsam aussehende IP-Adressen oder andere ungewöhnliche Inhalte unter Localhost am Ende des Textes in der Notepad-Datei sehen, teilen Sie uns dies bitte in den Kommentaren mit. Nachdem wir es untersucht haben, lassen wir Sie wissen, ob etwas unternommen werden muss.

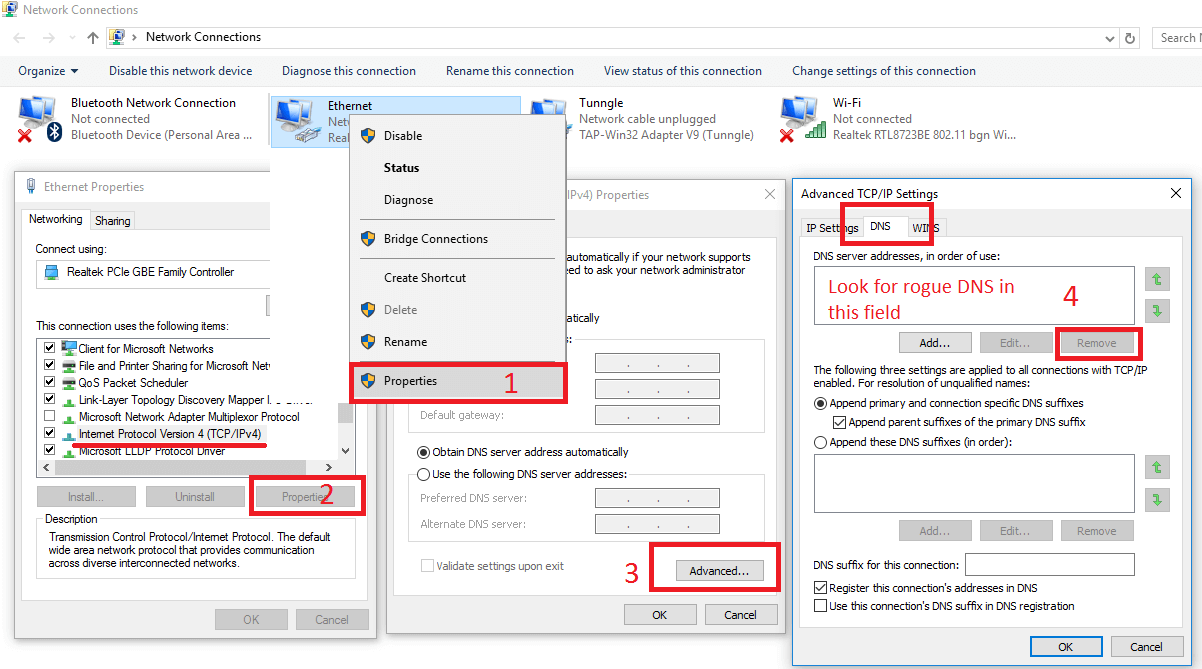

Geben Sie dann in ein neues Ausführungsfenster (WinKey und R) ncpa.cpl ein und drücken Sie die Eingabetaste.

Klicken Sie dann mit der rechten Maustaste auf das Netzwerksymbol (das jetzt verwendet wird), und wählen Sie im angezeigten Menü Eigenschaften. Markieren Sie das Internetprotokoll Version 4 (ICP/IP) in der Liste der Einträge und klicken Sie auf die Schaltfläche Eigenschaften. Gehen Sie dann in dem neuen Fenster zu den erweiterten Einstellungen. Entfernen Sie dann im DNS-Abschnitt des neuen Fensters alle IP-Adressen, die dort aufgeführt sind.

In diesem Schritt zeigen wir Ihnen, wie Sie jeden Browser auf Ihrem Computer gründlich von Spuren von Loadus.exelator.com säubern, um sicherzustellen, dass nichts zurückbleibt.

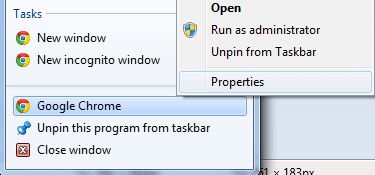

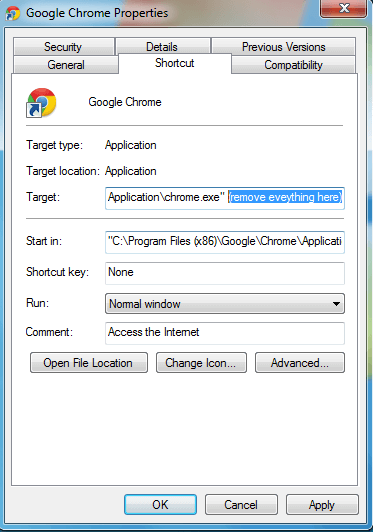

Wählen Sie zunächst das Verknüpfungssymbol des Browsers aus, klicken Sie mit der rechten Maustaste darauf und öffnen Sie dann Eigenschaften.

Gehen Sie im neuen Fenster Eigenschaften auf > Verknüpfung und entfernen Sie alles, was nach „.exe“ im Feld Ziel hinzugefügt wurde. Klicken Sie dann auf OK.

Öffnen Sie dann den gekaperten Webbrowser und wählen Sie das Menüsymbol in der Symbolleiste (bei den meisten Browsern befindet es sich in der oberen rechten Ecke; bei Opera befindet sich das Menü oben links).

Rufen Sie das Menü auf und wählen Sie Erweiterungen (oder Add-ons). Um auf Erweiterungen in Chrome zuzugreifen, wählen Sie „Weitere Tools“ und dann „Erweiterungen“.

Suchen Sie auf der Registerkarte „Erweiterungen“ Ihres Browsers nach allem, was zwielichtig oder verdächtig mit Loadus.exelator.com verbunden zu sein scheint. Solche Dinge sollten deaktiviert und dann aus dem Browser entfernt werden, wenn sie gefunden werden.

Der nächste Schritt besteht darin, das Menü des Browsers aufzurufen und Einstellungen (oder Optionen) zu wählen.

Suchen Sie unter Datenschutz und Sicherheit nach einer Option mit der Bezeichnung Browserdaten löschen (oder einer ähnlichen), und klicken Sie darauf.

Daten löschen/Jetzt löschen startet die Aktion. Setzen Sie im nächsten Fenster ein Häkchen bei allen Optionen außer bei den Kennwörtern und warten Sie dann, bis die ausgewählten Daten gelöscht sind.

Hinweis! Denken Sie daran, dass Sie die obigen Anweisungen für alle auf Ihrem System installierten Browser wiederholen müssen, um Loadus.exelator.com erfolgreich zu löschen, unabhängig davon, wie oft Sie diese verwenden.

Um zu vermeiden, dass Sie versehentlich etwas Wichtiges aus der Registrierung Ihres Computers löschen, sollten Sie wissen, was Sie tun, bevor Sie diesen Schritt ausführen. Wenn Sie etwas Falsches entfernen, kann Ihr System ernsthaft beschädigt werden. Deshalb empfehlen wir Ihnen, ein professionelles Entfernungsprogramm zu verwenden oder sich an unser Team zu wenden, indem Sie unten einen Kommentar hinterlassen, wenn Sie sich über etwas in der Registrierung unsicher sind.

Geben Sie regedit in ein neues Ausführungsfeld ein (WinKey + R) und klicken Sie auf OK, um den Registrierungseditor zu starten. Wenn Windows Sie fragt, ob Sie den Registrierungseditor starten möchten, wählen Sie Ja.

Drücken Sie im Registrierungseditor gleichzeitig die Tasten Strg und F und geben Sie den Namen des Entführers in das Suchfeld ein. Führen Sie eine Suche durch, indem Sie Weiter suchen wählen, und löschen Sie den ersten Eintrag, den Sie sehen. Geben Sie dann den Namen des Entführers erneut ein und suchen Sie nach einem weiteren zu löschenden Eintrag. Fahren Sie mit dieser Aktion fort, bis Sie keine Suchergebnisse mehr erhalten.

Als nächstes besuchen Sie die folgenden drei Verzeichnisse, die Sie auf der linken Seite der Registry finden können:

- HKEY_CURRENT_USER—-Software—–Random Directory.

- HKEY_CURRENT_USER—-Software—Microsoft—-Windows—CurrentVersion—Run– Random.

- HKEY_CURRENT_USER—-Software—Microsoft—Internet Explorer—-Main—- Random.

Suchen Sie nach Schlüsseln (Ordnern) mit ungewöhnlich langen Namen oder solchen, deren Namen seltsame und scheinbar zufällige Kombinationen von Buchstaben und Zahlen enthalten. Löschen Sie alles, was auf diese Beschreibung zutrifft, aus Ihrer Registry.

Ein professionelles Malware-Entfernungsprogramm kann erforderlich sein, wenn das Problem mit Loadus.exelator.com weiterhin besteht. Um schädliche Dateien auf Ihrem Computer schnell zu identifizieren und zu entfernen, ist es ratsam, das System mit Hilfe des auf dieser Seite empfohlenen Programms zu scannen und zu reinigen. Diese Software wird Sie auch vor zukünftigen Angriffen schützen.

Schreibe einen Kommentar