Gycc Datei

Wenn Sie sich in einer Situation befinden, in der Sie versuchen, auf Ihre wichtigen Dokumente zuzugreifen, aber plötzlich eine Fehlermeldung auftaucht und Sie Gycc Dateien in Ihren Ordnern bemerken, dann bleiben Sie auf dieser Seite, denn hier werden wir Ihnen die wahrscheinlichste Ursache für dieses Szenario erklären. Auf den ersten Blick mag es sich wie ein Fehler im System anfühlen, aber die Realität ist viel erschreckender. Sie sind Opfer eines Ransomware-Angriffs geworden. Diese von Cyberkriminellen betriebene Schadsoftware wurde entwickelt, um Sie von Ihren eigenen Dateien auszusperren, sie durch verschlüsselte Gycc-Dateien zu ersetzen und ein Lösegeld für den Entschlüsselungsschlüssel zu verlangen. Das Schlimmste daran? Wenn Sie die Bedingungen nicht erfüllen, verlieren Sie möglicherweise dauerhaft den Zugriff auf Ihre Dateien.

Wie kann man Gycc-Ransomware-Dateien entschlüsseln?

Auch wenn es nach einer düsteren Situation klingt, ist die gute Nachricht, dass die Entschlüsselung verschiedener Arten von Ransomware nicht völlig unmöglich ist. Allerdings ist das Entschlüsseln von Gycc-Ransomware-Dateien kein Spaziergang im Park. Es erfordert ein spezielles Entschlüsselungstool, das auf die Bekämpfung dieses speziellen Ransomware-Stamms zugeschnitten ist. Das liegt daran, dass jeder Ransomware-Stamm anders kodiert ist und einen eigenen Ansatz erfordert.

Wie entfernt man Miqe ransomware virus und stellt die Dateien wieder her?

Wenn Sie Gycc ransomware virus entfernen und die Dateien wiederherstellen möchten, müssen Sie einige Schritte genau befolgen. Zunächst ist es wichtig, das infizierte Gerät von Ihrem Netzwerk zu trennen, um eine weitere Verbreitung zu verhindern. Bestimmen Sie den genauen Ransomware-Stamm, mit dem Sie es zu tun haben, melden Sie den Vorfall den Behörden, und verwenden Sie eine vertrauenswürdige Antiviren-Software, um die Ransomware von Ihrem System zu entfernen. Wenn Sie über Sicherungskopien verfügen, können Sie Ihre Dateien aus einer sauberen Sicherung wiederherstellen. Falls erforderlich, können Sie auch online nach Entschlüsselungstools suchen und professionelle Hilfe in Anspruch nehmen.

Gycc Virus

Wenn Sie zum ersten Mal mit dem Gycc-Virus konfrontiert werden, fragen Sie sich wahrscheinlich: „Wie konnte diese Ransomware überhaupt in mein System eindringen?“ Nun, Ransomware wie diese ist eine sich ständig weiterentwickelnde Bedrohung, die immer wieder raffinierte Wege findet, sich in Ihr System einzuschleichen. Die gängigste Methode ist die Verbreitung über Spam-E-Mail-Anhänge und Trojaner-Bedrohungen. Aber das ist noch nicht alles. Bösartige Downloads, irreführende Werbung und sogar Chat-Nachrichten dienen als Kanäle für die Verbreitung der Bedrohung. Die böswilligen Akteure, die hinter dem Gycc-Virus stecken, können sehr kreativ sein, wenn es darum geht, die bösartigen ausführbaren Dateien in Zip-Ordnern oder in Makros von Microsoft Office-Dokumenten zu verstecken.

Gycc

Wenn Sie sich gegenüber Gycc machtlos fühlen, müssen Sie keine Angst haben, denn Sie können Maßnahmen ergreifen, um sich vor Ransomware-Bedrohungen dieser Art zu schützen. Wissen ist Ihre erste Verteidigungslinie, denn das Verständnis der Risiken, die mit verdächtigen Downloads und dem Anklicken dubioser Links verbunden sind, ist immens hilfreich. Wenn Sie außerdem eine zuverlässige Sicherheitssoftware installieren und Ihre gesamte Software auf dem neuesten Stand halten, verringert sich das Risiko eines Cyberangriffs erheblich. Regelmäßige Backups Ihrer wichtigen Daten auf einem externen Laufwerk oder einem Cloud-Speicher sind ein weiterer kluger Schachzug, um sicherzustellen, dass Sie im Falle eines Gycc-Ransomware-Angriffs immer noch Zugriff auf Ihre Dateien haben.

.Gycc

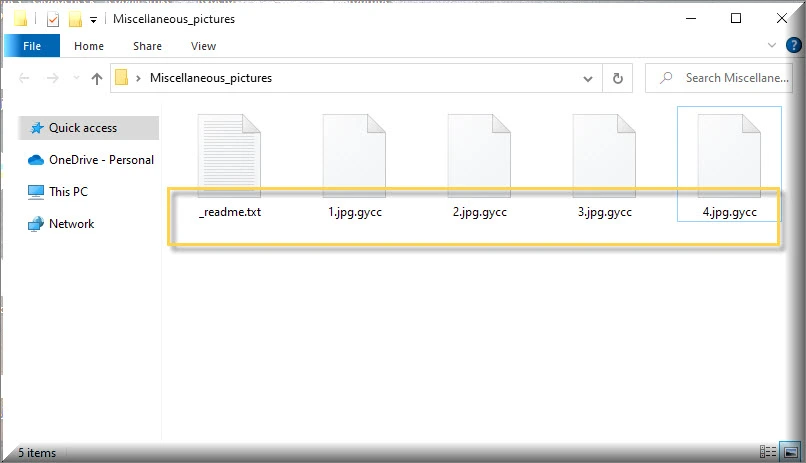

Der sichtbarste Hinweis auf eine Gycc-Ransomware-Infektion ist die Dateierweiterung .Gycc, die an verschiedene Dateien in Ihrem System angehängt wird. Die Entdeckung der verschlüsselten Dateien kann beunruhigend sein, aber es ist wichtig, nicht in Panik zu verfallen oder das geforderte Lösegeld überstürzt zu zahlen. Der Grund dafür ist, dass die Cyberkriminellen notorisch unzuverlässig sind. Nicht nur, dass Sie möglicherweise nichts von ihnen hören, sobald sie das Geld erhalten haben, sondern es besteht auch ein echtes Risiko, dass Sie den Entschlüsselungsschlüssel nicht erhalten, selbst nachdem Sie das Lösegeld bezahlt haben. Deshalb empfehlen wir Ihnen, unsere Lösungen zur Wiederherstellung von .Gycc-Dateien und unser empfohlenes Tool zur Entfernung von Ransomware als Alternative zur Erfüllung der Forderungen der Kriminellen zu prüfen.

Gycc Erweiterung

Die Gycc-Erweiterung, die an Ihre Dateien angehängt wird, ist ein klares Zeichen dafür, dass Sie Opfer eines Ransomware-Angriffs geworden sind. Diese Änderung des Dateinamens macht die Dateien unzugänglich, und die einzige Möglichkeit, wieder auf sie zuzugreifen, besteht darin, einen eindeutigen kryptografischen Schlüssel anzuwenden, der den ursprünglich angewandten starken Verschlüsselungsalgorithmus entschlüsseln kann. Was die Wiederherstellung betrifft, können Sie die Gycc-Erweiterung verwenden, um die betroffenen Dateien zu identifizieren und das Ausmaß des Schadens zu bewerten. Denken Sie jedoch daran, dass weitere Analysen erforderlich sind, um die Situation vollständig zu verstehen und mögliche Entschlüsselungsoptionen zu untersuchen.

Gycc Ransomware

Gycc Ransomware gilt als äußerst gefährlich, da sie erhebliche Schäden und Störungen verursachen kann. Sie stellt eine Bedrohung für Einzelpersonen, Unternehmen und sogar für kritische Infrastrukturen dar. Ihre Fähigkeit, Dateien zu verschlüsseln und Benutzer von ihren eigenen Systemen auszusperren, so dass diese unzugänglich und unbrauchbar werden, kann zu Datenverlusten, Betriebsausfällen, finanziellen Verlusten und Rufschädigung führen. Gycc Ransomware-Angriffe werden oft von ausgeklügelten Cyberkriminellen durchgeführt, die fortschrittliche Verschlüsselungstechniken und -taktiken anwenden, die es schwierig machen, die Dateien ohne den Verschlüsselungscode zu entschlüsseln. Darüber hinaus trägt das Erpressungselement der Ransomware zu ihrer Gefährlichkeit bei, da die Opfer gezwungen werden, ein Lösegeld zu zahlen, um wieder Zugang zu ihren Daten zu erhalten, ohne Garantie, dass die Angreifer ihren Teil der Abmachung einhalten werden.

Was ist eine Gycc-Datei?

Einfach ausgedrückt, kann eine Gycc-Datei jede normale Datei auf Ihrem System sein, die von der Gycc-Ransomware verschlüsselt wurde. Nach einem erfolgreichen Ransomware-Angriff sind die Gycc-Dateien ohne den spezifischen Entschlüsselungsschlüssel sofort unzugänglich. Die Identifizierung dieser Dateien ist aufgrund ihrer eindeutigen Dateierweiterung oder ihres geänderten Dateinamens relativ einfach. Ihre Entschlüsselung ist jedoch eine komplexe Aufgabe, für die oft spezielle Tools oder Entschlüsselungsschlüssel benötigt werden, die nicht immer verfügbar sind. Um sich vor solchen Bedrohungen zu schützen, ist es wichtig, eine aktuelle Antiviren-Software zu verwenden, regelmäßig Sicherungskopien wichtiger Daten zu erstellen und beim Öffnen von E-Mail-Anhängen oder beim Klicken auf verdächtige Links Vorsicht walten zu lassen. Außerdem ist es wichtig, sich über die neuesten Entwicklungen im Bereich der Cybersicherheit zu informieren und alle möglichen Lösungen zu prüfen.

Überblick:

| Name | Gycc |

| Typ | Ransomware |

| Viren-Tools | SpyHunter herunterladen (kostenloser Remover*) |

Gycc Ransomware entfernen

Damit diese Anleitung reibungslos ausgeführt werden kann, muss Ihr Computer im Abgesicherter Modus um Gycc daran zu hindern, gefährliche Aktivitäten zu starten. Um Fehler zu vermeiden, folgen Sie bitte den Anweisungen des Links, um einen Neustart im abgesicherten Modus durchzuführen, und kehren Sie dann zu dieser Seite zurück.

WARNUNG! SORGFÄLTIG LESEN, BEVOR SIE FORTFAHREN!

Beenden Sie alle Ransomware-Prozesse und löschen Sie alle verknüpften Ordner im Task-Manager. Drücken Sie dazu Strg+Umschalt+Esc auf Ihrer Tastatur und wählen Sie Prozesse auf den oberen Registerkarten. Prozesse mit ungewöhnlichen Namen oder solche, die eine hohe CPU- und Speicherauslastung aufweisen, sollten genauer untersucht werden. Am besten führen Sie eine Internetsuche durch, wenn Sie Zweifel an einem dieser Einträge haben. Verwenden Sie anschließend die Optionen im Kontextmenü der rechten Maustaste, um die entsprechenden Verzeichnisse aufzurufen (Open File Location).

Scannen Sie alle Dateien in diesen Ordnern mit dem unten bereitgestellten kostenlosen Scanner. Wenn der Scanner feststellt, dass eine oder mehrere der Dateien im Ordner eines Prozesses gefährlich sind, sollten Sie den Prozess sofort beenden, indem Sie mit der rechten Maustaste darauf klicken. Gehen Sie danach zurück zum Ordner, in dem sich die Dateien befinden, und löschen Sie die gefährlichen Dateien.

![]()

Öffnen Sie das Dialogfeld Ausführen, indem Sie die Start-Taste und R gleichzeitig drücken. Kopieren Sie den folgenden Text, fügen Sie ihn in das Feld ein und klicken Sie auf „OK“:

notepad %windir%/system32/Drivers/etc/hosts

Notepad öffnet die Hosts-Datei. Prüfen Sie, ob unter „Localhost“ verdächtige IPs angezeigt werden. Machen Sie eine Kopie von allem, was verdächtig ist, und senden Sie sie in den Kommentaren. Wir werden Sie informieren, was zu tun ist, wenn wir etwas Beunruhigendes entdecken.

Starten Sie dann das Fenster Systemkonfiguration, indem Sie msconfig in die Suchleiste des Startmenüs eingeben und die Eingabetaste drücken. Klicken Sie dann auf die Registerkarte „Autostart“. Dort können Sie sehen, welche Autostartelemente auf Ihrem System aktiviert sind.

Deaktivieren Sie alle Startobjekte, die Sie nicht kennen oder die Ihnen verdächtig erscheinen, und klicken Sie dann auf OK, um die Änderungen zu speichern..

![]()

Geben Sie regedit.exe in die Suchleiste des Startmenüs ein, um den Registrierungseditor zu öffnen. Windows wird Sie vor dem Start der Anwendung um Erlaubnis bitten. Um fortzufahren, wählen Sie einfach Ja aus dem Popup-Menü.

Sie können dann mit der Suche nach Ransomware-bezogenen Einträgen beginnen, indem Sie oben im Fenster des Registrierungseditors auf Bearbeiten und dann auf Suchen klicken. Geben Sie Gycc in das sich öffnende Suchfeld ein und klicken Sie dann erneut auf Suchen, um mit der Suche fortzufahren. Das Löschen des gefundenen Eintrags ist die beste Vorgehensweise. Es ist auch wichtig, alle anderen Elemente, die mit Gycc verknüpft sind, aus den Suchergebnissen zu entfernen. Diese Suche muss möglicherweise fortgesetzt werden, bis alle Spuren von Gycc von Ihrem System entfernt sind.

Klicken Sie im Suchfeld des Startmenüs auf Ordneroptionen und wählen Sie dann im angezeigten Dropdown-Menü die Option Ansicht. Stellen Sie sicher, dass die Option zum Anzeigen von versteckten Dateien, Ordnern und Laufwerken aktiviert ist.

Geben Sie jeden der folgenden Orte in das Suchfeld des Startmenüs ein und klicken Sie nach jedem einzelnen Ort auf die Eingabetaste

.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Die Dateien in den neu geöffneten Ordnern können dann nach Erstellungsdatum sortiert werden. Löschen Sie alles, was in der Nähe des Zeitpunkts der Ransomware-Infektion in das System eingeführt wurde. Um alle temporären Dateien aus dem System zu löschen, wählen Sie alle Dateien im Ordner Temp aus und löschen Sie sie. Um die Arbeit zu beschleunigen, wählen Sie mit Strg + A alle Dateien im Temp-Ordner aus und drücken dann die Entf-Taste, um sie alle zu löschen..

![]()

Wie entschlüsselt man Gycc-Dateien?

Selbst für Profis kann es schwierig sein, mit den Folgen einer Ransomware-Datenverschlüsselung fertig zu werden. Einige Programme zur Wiederherstellung von Dateien können jedoch verschlüsselte Daten entschlüsseln. Wenn Sie damit Erfolg haben wollen, müssen Sie zunächst wissen, mit welcher Variante von Ransomware Sie es zu tun haben. Diese Information finden Sie am Ende der verschlüsselten Dateien, genauer gesagt, wenn Sie sich die Dateierweiterungen ansehen.

Neue Djvu Ransomware

STOP Djvu Ransomware ist die neueste Djvu-Ransomware-Variante, die Ihnen begegnen kann. Diese Gefahr unterscheidet sich von den anderen durch die Endung .Gycc, die sie den verschlüsselten Daten hinzufügt. Unter der folgenden URL finden Sie ein Entschlüsselungstool für Dateien, mit dem Sie die von dieser Ransomware-Variante verschlüsselten Daten wiederherstellen können, wenn ein Offline-Schlüssel für die Verschlüsselung verwendet wurde.

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Entschlüsselung

Starten Sie das Entschlüsselungsprogramm, indem Sie es als Administrator ausführen und „Ja“ wählen. Lesen Sie die beiliegenden Anweisungen und die Lizenzvereinbarung sorgfältig durch, bevor Sie beginnen. Wenn Sie auf die Schaltfläche Entschlüsseln klicken, sollte der Entschlüsselungsvorgang beginnen.

Bitte beachten Sie, dass dieses Programm Ihnen möglicherweise nicht helfen kann, wenn Sie Daten entschlüsseln müssen, die mit unbekannten Offline-Schlüsseln oder Online-Verschlüsselungsalgorithmen verschlüsselt wurden, da es auf Dateien spezialisiert ist, die mit Offline-Verschlüsselung verschlüsselt wurden. Bitte zögern Sie nicht, Fragen zu stellen oder Bedenken im Kommentarbereich unten zu äußern.

Wichtig! Überprüfen Sie Ihren Computer auf Ransomware-bezogene Dateien und gefährliche Registrierungseinträge, bevor Sie versuchen, verschlüsselte Dateien wiederherzustellen. Trotz Ihrer Bemühungen, die Ransomware zu entfernen, kann ein Trojaner oder Rootkit Ihre Versuche blockieren, Gycc manuell zu entfernen. Daher ist es ratsam, dass Sie eine Anti-Malware-Software verwenden, die alle Bedrohungen beseitigen kann, wenn die manuelle Entfernung nicht weiterhilft. Wenn Sie immer noch Probleme mit Gycc haben, free online virus scanner auf dieser Website und die vorgeschlagene Antiviren-Software können Ihnen bei der Entfernung von Gycc-bezogener Malware von Ihrem Computer helfen.

Schreibe einen Kommentar