Ttza Datei

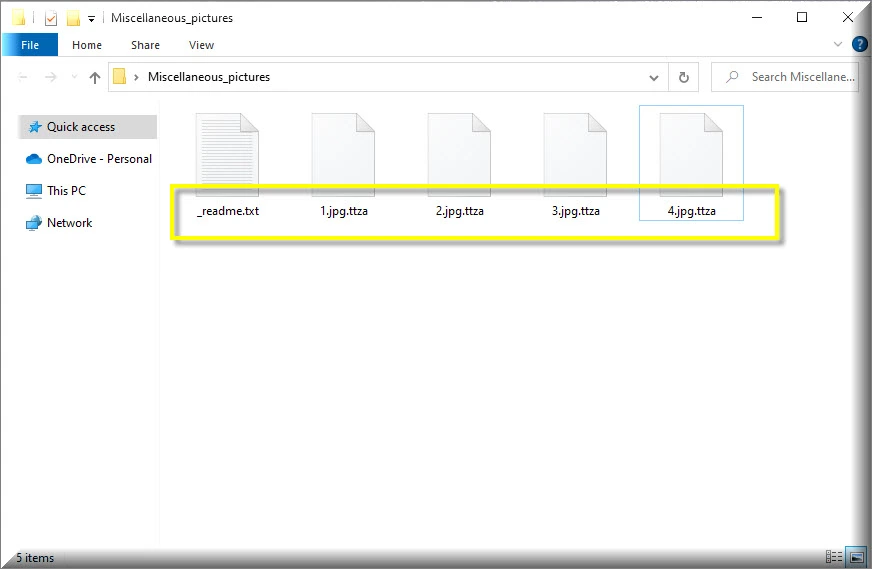

Die Ttza-Datei ist ein bestimmter Dateityp, der nicht leicht mit herkömmlicher Software zugänglich ist. Wenn Sie versuchen, sie mit den Anwendungen auf Ihrem Computer anzuzeigen, erhalten Sie wahrscheinlich einen Fehler, da die Datei gesperrt ist und ohne einen Entschlüsselungsschlüssel nicht zugänglich ist. Das Auffinden einer Ttza-Datei auf Ihrem Gerät ist ein deutlicher Hinweis auf einen Ransomware-Angriff. Solche bösartigen Programme verhindern den Zugriff auf Ihre Dateien, fügen Erweiterungen hinzu und halten sie dann gegen Geld als Geisel. Das Versäumen der Frist zur Zahlung des Lösegelds kann zu einem dauerhaften Verlust Ihrer Dateien führen.

Das Entschlüsseln von von Ttza-Ransomware betroffenen Dateien ist aufgrund der robusten Verschlüsselungsmethode, die verwendet wird, eine komplexe Aufgabe. Daher ist es wichtig, die genaue Variante des Ransomware zu identifizieren, die Ihr Gerät infiltriert hat. Diese Information kann Ihnen helfen, spezielle Entschlüsselungstools zu finden, die auf die Bedrohung zugeschnitten sind, der Sie gegenüberstehen. Um weiteren Schaden zu verhindern, wird empfohlen, den kompromittierten Computer vom Internet und anderen Netzwerken zu trennen. Sie müssen Zeit investieren, um seriöse Quellen zur Suche nach Entschlüsselungsressourcen, Anleitungen oder Software zu recherchieren oder sich an einen Fachmann zu wenden.

Um Ihr System vom Ttza-Ransomware-Virus zu säubern und Ihre gesperrten Dateien wiederherzustellen, müssen Sie den infizierten Computer von allen Netzwerken trennen. Dann sollten Sie verstehen, mit welcher Version der Ttza-Ransomware Sie es zu tun haben, da dies Ihnen helfen kann, maßgeschneiderte Entfernungs- und Entschlüsselungstools zu finden. Verwenden Sie aktuelle Antivirensoftware für einen vollständigen Scan, um die zugehörige Bedrohung zu erkennen und zu entfernen. Wenn nötig, löschen Sie manuell alle verdächtigen Dateien, die mit der Ransomware verknüpft sind. Bevor Sie Dateien aus Sicherungskopien wiederherstellen, stellen Sie sicher, dass Ihr System frei von Ransomware ist

Ttza Virus

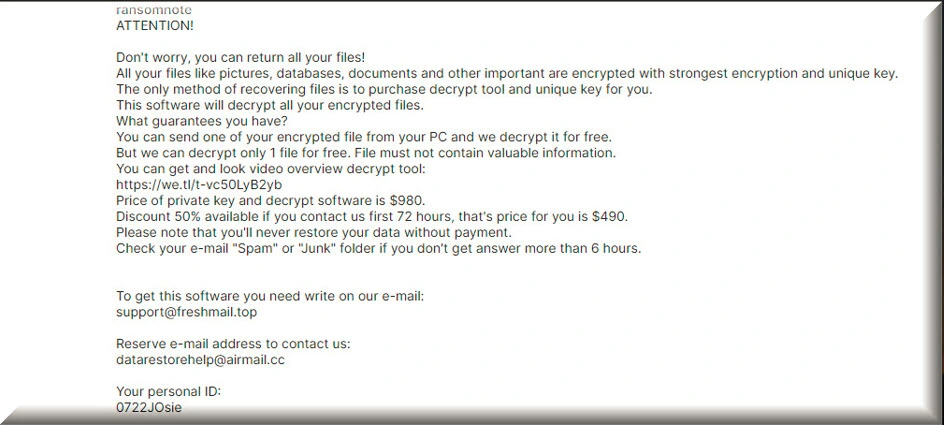

Das Ttza-Virus ist eine gefährliche Malware, die als Ransomware kategorisiert ist und auf verschiedene Weisen in Systeme eindringt. Taktiken wie irreführende Online-Anzeigen, Spam-E-Mail-Anhänge und getarnte Downloads werden häufig von Cyberkriminellen verwendet, um diese Bedrohung zu verbreiten. Es ist nicht ungewöhnlich, dass das Ttza-Virus in scheinbar harmlosen Dateien wie einem komprimierten Ordner oder einer Makro in einem Dokument versteckt ist. Daher sollten Sie immer vorsichtig bei unbekanntem digitalen Inhalt sein und ein effektives Sicherheitstool verwenden, wenn Sie sicher bleiben möchten. Nach dem Eindringen in Ihr System beginnt die Malware sofort mit der Verschlüsselung einer Liste von Dateien, die auf der Festplatte Ihres Computers gespeichert sind. Nach Abschluss dieses Vorgangs sehen Sie eine Aufforderung zur Zahlung eines Lösegelds auf Ihrem Bildschirm oder eine informative Textdatei, die in den Ordnern mit den verschlüsselten Dateien gespeichert ist.

Ttza

Sich vor Ransomware wie Ttza oder Ttwq zu schützen, ist nicht so schwierig, solange Sie die Gewohnheit entwickeln, auf potenzielle Bedrohungen in anklickbaren Links oder herunterladbaren Dateien aus unüberprüften Quellen aufmerksam zu sein. Sichere Online-Gewohnheiten in Kombination mit einer vertrauenswürdigen Antivirensoftware können das Risiko einer Begegnung mit Ransomware erheblich reduzieren. Natürlich ist es ebenso wichtig, alle Software auf dem neuesten Stand zu halten, da Ransomware oft ungepatchte Sicherheitslücken ins Visier nimmt. Dennoch ist die beste Verteidigung gegen einen Ttza-Angriff, regelmäßig alle Ihre wichtigen Daten auf externen Geräten oder in der Cloud zu sichern. Auf diese Weise können Sie immer auf sie über die Backup-Quelle zugreifen und sie wiederherstellen, sobald die Ransomware aus dem System entfernt wurde.

.Ttza

Das .Ttza-Ransomware verwendet einen ausgefeilten Verschlüsselungsvorgang, um Ihre Daten zu sperren und ein Lösegeld für deren Freigabe zu fordern. Wenn Sie versehentlich die Ransomware-Infektion auslösen, infiltriert die bösartige Software Ihren Computer und beginnt dann eine umfassende Suche nach wertvollen Dateien. Diese Suche ist nicht zufällig. Die .Ttza-Ransomware zielt in der Regel auf Dateien ab, die für Sie wichtig sind, wie Dokumente, Fotos und Videos. Sobald die Ransomware ihre Beute identifiziert hat, verwendet sie einen komplexen Verschlüsselungsalgorithmus, um Ihre Dateien in einen geheimen Code umzuwandeln, den nur der Angreifer entschlüsseln kann. Um die Dinge noch schlimmer zu machen, zeigt die Ransomware eine Lösegeldforderung auf Ihrem Bildschirm an und verlangt eine Zahlung im Austausch gegen den Entschlüsselungsschlüssel. Dies ist die Art und Weise des Angreifers, Ihre Dateien als Geisel zu halten, und sie setzen oft eine Frist, um Sie zur Zahlung zu drängen.

Ttza-Erweiterung

Dateien, die von der Ttza-Ransomware verschlüsselt wurden, haben in der Regel die einzigartige Ttza-Erweiterung am Ende angehängt. Dieses hinzugefügte Tag unterscheidet die manipulierten Dateien von ihren ursprünglichen Formaten und macht sie unzugänglich. Die Identifizierung der verschlüsselten Dateien ist in der Regel so einfach wie das Erk

ennen der Ttza-Erweiterung, obwohl einige Versionen von Ransomware möglicherweise unterschiedliche Erweiterungen verwenden. Der Schlüssel zur Wiederherstellung Ihrer Dateien liegt darin, den Entschlüsselungsschlüssel vom Angreifer zu erhalten, normalerweise indem Sie ihren Anweisungen zur Zahlung folgen. Es ist jedoch riskant und nicht empfohlen, das Lösegeld zu zahlen, da keine Garantie besteht, dass der Angreifer tatsächlich den Entschlüsselungsschlüssel bereitstellt oder dass er in Zukunft nicht erneut zuschlägt.

Ttza-Ransomware

Die Ttza-Ransomware arbeitet mit einer finsteren Präzision, die sie von anderen Cyberbedrohungen unterscheidet. Ihr Hauptziel ist es, Ihr System heimlich zu infiltrieren, oft unter Ausnutzung betrügerischer Techniken oder von Sicherheitslücken in veralteter Software. Einmal im Inneren verschlüsselt sie Ihre Dateien und macht sie unzugänglich. Die Cyberkriminellen hinter dieser Ransomware initiieren dann ihre Erpressungsstrategie und stellen Opfern Ultimaten für die Zahlung erheblicher Summen für die Entschlüsselung. Noch alarmierender ist ihre Fähigkeit, unentdeckt zu bleiben und Sicherungskopien zu gefährden, die Benutzer für sicher halten. Daher ist es wichtig, mehrstufige Sicherheitsprotokolle zu implementieren, einschließlich externer Sicherungen und Cloud-basierter Backups, da diese einen wirksamen Schutz vor den verheerenden Auswirkungen der Ttza-Ransomware und anderer Bedrohungen bieten.

Was ist eine Ttza-Datei?

Die Ttza-Datei ist wie eine Geiseldatei, die von der bösartigen Ttza-Ransomware genommen wurde. Denken Sie an diese Ransomware als einen digitalen Entführer, der statt Menschen Ihre Dateien – sei es Fotos, Dokumente oder Videos – nimmt und sie einsperrt. Genau wie ein Entführer eine Nachricht oder ein Zeichen hinterlässt, ändert die Ransomware den Namen oder fügt jedem erfassten File einen speziellen Abschluss hinzu, um zu zeigen, dass es genommen wurde. Sowohl die bösen Akteure hinter der Ransomware als auch der Computerbesitzer können leicht erkennen, welche Dateien „entführt“ wurden, indem sie nach diesen Namensänderungen suchen. In einfachen Worten ist eine Ttza-Datei also einfach eine normale Datei auf Ihrem Computer, die von dieser bösen Ransomware gesperrt wurde und nicht geöffnet werden kann, ohne den richtigen Entschlüsselungsschlüssel.

Überblick:

| Name | Ttza |

| Typ | Ransomware |

| Viren-Tools |

Ttza Ransomware Entfernen

Um die Ausführung aller Schritte dieser Anleitung zu erleichtern, sollten Sie die Deinstallationsanweisungen dieser Seite als Lesezeichen in Ihrem Browser speichern. Auf diese Weise müssen Sie nicht jedes Mal, wenn Sie Ihren Computer neu starten, nach der Anleitung zur Deinstallation von Ttza suchen, da die Anweisungen bereits vorhanden sind.

Der nächste Schritt besteht darin, den kompromittierten Computer im abgesicherten Modus zu starten, in dem Sie sehen können, welche Programme und Anwendungen (abgesehen von den notwendigsten) auf dem System ausgeführt werden und ob sie potenziell schädlich für Ihren Computer sind.

WARNUNG! Bitte lesen Sie die folgenden Hinweise sorgfältig durch, bevor Sie fortfahren!

Um den Task-Manager zu öffnen, drücken Sie gleichzeitig die Tasten CTRL+SHIFT+ESC auf Ihrer Tastatur. Auf der Registerkarte Prozesse sollten Sie nach Prozessen mit ungewöhnlichen Namen oder Prozessen, die viele Ressourcen verbrauchen, suchen. Klicken Sie mit der rechten Maustaste auf einen Prozess, der Ihnen verdächtig vorkommt, und wählen Sie im daraufhin angezeigten Popup-Menü die Option Dateispeicherort öffnen.

Scannen Sie dann die mit diesem Prozess verbundenen Dateien, um festzustellen, ob ein bösartiger Code enthalten ist. Ein kostenloses Virenerkennungsprogramm finden Sie unten.

Wenn es Dateien gibt, die der Scanner als gefährlich erkennt, müssen Sie möglicherweise zuerst den verdächtigen Prozess im Task-Manager beenden, indem Sie mit der rechten Maustaste darauf klicken und Prozess beenden auswählen, bevor Sie die Dateien erfolgreich entfernen können.

Wenn ein System infiziert ist, hat ein Angreifer die Möglichkeit, die Hosts-Datei zu ändern. Daher besteht der nächste Schritt darin, den Abschnitt „Localhost“ der Datei manuell nach potenziell problematischen IP-Adressen zu durchsuchen (wie die in der Abbildung unten). Sie können die Hosts-Datei öffnen, indem Sie die Windows-Taste und die R-Taste gleichzeitig drücken und dann den folgenden Befehl in das Feld Ausführen eingeben:

notepad %windir%/system32/Drivers/etc/hosts

Um den soeben eingegebenen Befehl auszuführen, drücken Sie die Eingabetaste auf Ihrem Computer und suchen Sie dann nach ungewöhnlichen IP-Adressen im Abschnitt Localhost der Datei. Bitte lassen Sie uns wissen, wenn Sie auf etwas Verdächtiges stoßen, indem Sie einen Kommentar in das unten vorgesehene Kommentarfeld schreiben. Wenn wir feststellen, dass die von Ihnen veröffentlichten IP-Adressen gefährlich sind, werden wir Ihnen antworten und Sie über das weitere Vorgehen informieren.

Im nächsten Schritt geben Sie msconfig in das Windows-Suchfeld ein und drücken die Eingabetaste. Daraufhin wird das Dialogfeld Systemkonfiguration auf dem Bildschirm angezeigt. Suchen Sie auf der Registerkarte „Autostart“ des Task-Managers nach Ttza-Startelementen. Wenn Sie welche finden, entfernen Sie deren Häkchen und klicken Sie dann auf die Schaltfläche „OK“, um Ihre Änderungen zu speichern. Beachten Sie jedoch, dass Sie das Häkchen nicht von echten Startelementen entfernen sollten, die Teil des Betriebssystems Ihres Computers sind.

![]()

Um eine Entdeckung zu vermeiden und eine langfristige Persistenz zu erreichen, fügen immer mehr Malware-Anwendungen heimlich bösartige Einträge in die Systemregistrierung ein. Aus diesem Grund müssen Sie, wenn Sie Ttza erfolgreich entfernen möchten, in diesem Schritt den Registrierungs-Editor verwenden, um alle Ttza-bezogenen Dateien zu suchen und zu entfernen, die dort möglicherweise hinzugefügt wurden. Geben Sie dazu regedit in das Windows-Suchfeld ein und drücken Sie die Eingabetaste. Daraufhin sollte der Registrierungseditor auf dem Bildschirm Ihres Computers angezeigt werden. Suchen Sie nach Dateien, die möglicherweise von der Ransomware hinzugefügt wurden, indem Sie die Tasten CTRL und F gleichzeitig drücken. Geben Sie den Namen der Ransomware in das Feld Suchen ein und klicken Sie auf die Schaltfläche Weiter suchen, um eine Suche nach der Malware zu starten.

Entfernen Sie sorgfältig alle mit Ransomware verbundenen Dateien, die in den Suchergebnissen angezeigt werden. Wiederholen Sie die Suche so oft wie nötig, bis keine Ergebnisse mehr zu entfernen sind.

Achtung! Wenn Sie versuchen, die mit der Malware zusammenhängenden Dateien manuell aus der Registrierung zu entfernen, sollten Sie sich darüber im Klaren sein, dass immer die Möglichkeit besteht, versehentlich etwas anderes zu entfernen, das nicht mit dem Malware-Problem zusammenhängt. Wenn es um Sicherheit geht, ist die Verwendung einer Antiviren-Software die beste Option, da sie potenziell schädliche Anwendungen und unsichere Registrierungseinträge entfernt, ohne wichtige Systemdateien zu löschen.

Dateien, die mit bösartiger Ransomware in Verbindung stehen, können auch an den folgenden fünf Orten zu finden sein. Daher sollten Sie Ihr System zweimal überprüfen, indem Sie jeden der unten aufgeführten Suchbegriffe in die Windows-Suchleiste eingeben und die Eingabetaste drücken.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Alle fragwürdigen Dateien, auf die Sie stoßen, sollten Sie löschen. Wenn Sie die Tasten CTRL und A gleichzeitig gedrückt halten und die Entf-Taste auf Ihrem Computer drücken, werden alle temporären Dateien aus dem Temp-Verzeichnis Ihres Computers gelöscht.

![]()

Wie entschlüsselt man Ttza-Dateien?

Es ist möglich, dass Laien Schwierigkeiten haben werden, Daten wiederherzustellen, die durch Ransomware verschlüsselt wurden. Darüber hinaus können sich die Entschlüsselungsprozesse zur Wiederherstellung der Daten je nach Ransomware-Variante, mit der sie verschlüsselt wurden, unterscheiden. Es ist möglich, zwischen verschiedenen Ransomware-Varianten anhand der Dateierweiterungen zu unterscheiden, die an die verschlüsselten Daten angehängt sind.

Ein gründlicher Scan Ihres Computers mit einem professionellen Virenentfernungsprogramm (wie dem auf unserer Website verfügbaren) ist das Wichtigste, was Sie tun können, bevor Sie Schritte zur Datenwiederherstellung unternehmen. Nachdem der Scan ergeben hat, dass keine Bedrohungen auf dem System vorhanden sind, können Sie gefahrlos mit den verschiedenen Optionen zur Wiederherstellung von Dateien experimentieren, die zur Verfügung stehen.

Nächste Djvu Ransomware

Sicherheitsexperten zufolge handelt es sich bei der STOP Djvu Ransomware um eine neue Variante der Djvu Ransomware, die gefunden wurde. Die von dieser neuen Bedrohung verschlüsselten Dateien tragen die Erweiterung .Ttza am Ende ihres Namens. In bestimmten Fällen können Sie Ihre verschlüsselten Daten mit einem Entschlüsselungsprogramm wie dem auf https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu gefundenen wiederherstellen.

Bevor Sie mit dem Entschlüsselungsvorgang beginnen können, müssen Sie zunächst die Software STOPDjvu.exe von der angegebenen URL herunterladen. Um die Datei als Administrator auszuführen, klicken Sie mit der rechten Maustaste auf die Datei und wählen Sie „Als Administrator ausführen“. Vergewissern Sie sich auch, dass Sie die Lizenzvereinbarung und alle begleitenden Anweisungen verstanden haben. Beachten Sie jedoch, dass dieses Tool nicht in der Lage ist, Daten zu entschlüsseln, die mit unbekannten Offline-Schlüsseln oder mit Online-Verschlüsselung verschlüsselt wurden.

Wenn Sie beim Entfernen der Ttza-Ransomware auf Probleme stoßen, kann Ihnen die auf unserer Website verfügbare Antiviren-Software helfen. Sie können auch unseren kostenlosen Online-Virenscanner verwenden, um nach seltsamen Dateien zu suchen, auf die Sie stoßen.

Leave a Comment