Veza-Datei

Die Veza-Datei ist ein unlesbares Dateiformat, das mit herkömmlicher Software nicht kompatibel ist. Der Versuch, diese Datei mit Ihren aktuellen Programmen zu öffnen, führt zu einer Fehlermeldung, da sie einen Entschlüsselungsschlüssel erfordert, um zugänglich zu sein. Wenn Sie eine solche Veza-Datei auf Ihrem Computer finden, ist das leider ein deutlicher Hinweis darauf, dass Sie von Ransomware betroffen sind. Diese bösartige Software, die von Cyberkriminellen eingesetzt wird, schränkt den Zugriff auf Ihre eigenen Daten ein, indem sie diese verschlüsselt, eine Erweiterung anhängt und sie dann als Geisel hält, bis ein Lösegeld gezahlt wird. Wird das Lösegeld nicht innerhalb der festgelegten Frist gezahlt, können Ihre Daten unwiederbringlich verloren gehen oder sogar gelöscht werden.

Wie entschlüsselt man Dateien, die von Veza Ransomware betroffen sind?

Der Prozess der Entschlüsselung von Dateien, die von Veza Ransomware verschlüsselt wurden, ist aufgrund der ausgeklügelten Verschlüsselungstechniken oft komplex. Der erste Schritt besteht darin, den spezifischen Stamm von Veza Ransomware zu identifizieren, der Ihren Computer befällt, da dies bei der Suche nach speziellen Entschlüsselungs-Tools oder -Lösungen hilfreich sein kann. Stellen Sie sicher, dass Sie Ihr betroffenes Gerät vom Internet und allen Netzwerkverbindungen trennen, um eine weitere Verschlüsselung zu verhindern und die Verbreitung der Ransomware zu unterbinden. Suchen Sie als Nächstes nach Entschlüsselungsprogrammen oder Anleitungen, die von Cybersicherheitsfirmen oder einzelnen Experten zur Verfügung gestellt werden. Wenn Sie keine Entschlüsselungsprogramme finden oder wenn die verschlüsselten Daten besonders sensibel sind, kann es sich lohnen, einen zertifizierten Cybersicherheitsspezialisten oder einen speziellen Datenrettungsdienst zu konsultieren.

Wie beseitigt man Veza Ransomware und stellt verschlüsselte Dateien wieder her?

Die Entfernung von Veza Ransomware und die Wiederherstellung des Zugriffs auf Ihre verschlüsselten Dateien erfordert in der Regel einen mehrstufigen Prozess. Zunächst sollten Sie Ihr betroffenes Gerät sowohl vom Internet als auch von allen angeschlossenen Netzwerken trennen, um weitere Auswirkungen und Datenverluste zu minimieren. Versuchen Sie anschließend, den spezifischen Veza-Ransomware-Stamm zu lokalisieren, da dies bei der Suche nach den entsprechenden Tools oder Richtlinien für die Beseitigung der Ransomware hilfreich sein wird. Führen Sie anschließend einen umfassenden Systemscan mit Ihrer Antivirensoftware durch, um sicherzustellen, dass sie aktuell ist und die spezifische Veza-Ransomware-Variante erkennt, mit der Sie es zu tun haben. Löschen Sie bei Bedarf manuell alle fragwürdigen Dateien oder Vorgänge, die mit der Ransomware in Verbindung stehen. Sobald Sie sicher sind, dass Ihr System frei von Malware ist, stellen Sie Ihre Dateien aus Ihren Backups wieder her.

Veza-Virus

Der Veza-Virus ist eine aufkommende Bedrohung in der Ransomware-Landschaft. Er dringt über verschiedene Wege in Ihr System ein, am häufigsten über unerwünschte E-Mail-Anhänge. Sobald diese Anhänge heruntergeladen werden, lösen sie die Ransomware aus und beginnen mit der Verschlüsselung Ihrer Dateien. Weitere Infektionswege sind Social-Engineering-Methoden, schädliche Internet-Downloads, gefälschte Werbung, Instant Messaging und sogar Wechseldatenträger wie USB-Laufwerke. Der Veza-Virus kann auch über ausführbare Dateien, die in komprimierten Ordnern versteckt oder in Makros von Microsoft Office-Dokumenten eingebettet sind, in Ihr System eindringen, oder indem er vorgibt, ein echter Anhang zu sein. Einige ausgefeilte Versionen können sich selbständig verbreiten, indem sie Sicherheitslücken in Ihren Browser-Add-ons ausnutzen.

Veza

Der erste Schritt zur Abwehr von Ransomware-Stämmen wie Veza, Wwhu, Wwty besteht darin, sich über die Risiken zu informieren, die mit dem Anklicken verdächtiger Links oder dem Herunterladen nicht vertrauenswürdiger Anhänge verbunden sind. Ein umsichtiger Umgang mit dem Internet und die Verwendung einer robusten Sicherheitssoftware können die Wahrscheinlichkeit eines erfolgreichen Cyberangriffs verringern. Außerdem ist es wichtig, dass Sie Ihre Software auf dem neuesten Stand halten, da viele Formen von Ransomware Sicherheitslücken ausnutzen, die von den Benutzern nicht behoben wurden. Die effektivste Strategie zur Minimierung des potenziellen Schadens durch einen Veza-Angriff besteht darin, regelmäßig Sicherungskopien Ihrer Daten zu erstellen, entweder auf einem externen Speichergerät oder in einem Cloud-Speicher.

.Veza

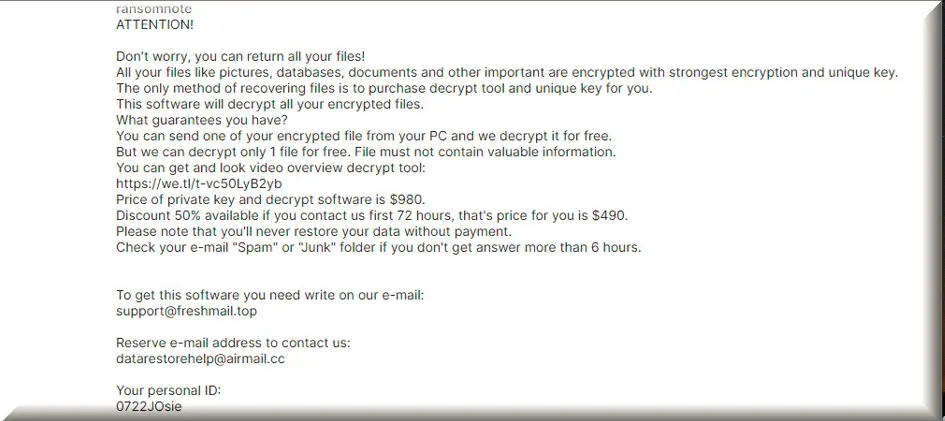

.Veza ist eine Methode, die von Ransomware eingesetzt wird, um Ihre digitalen Dateien zu verschlüsseln und den Zugriff darauf zu beschränken. Die Identifizierung dieser Verschlüsselungsaktivität ist schwierig, da sie in der Regel ohne offensichtliche Anzeichen erfolgt. Wenn Sie Opfer von .Veza geworden sind, raten wir dringend davon ab, den Lösegeldforderungen der Cyberkriminellen nachzukommen. Es gibt keine Garantie dafür, dass sie den Entschlüsselungsschlüssel auch nach der Zahlung zur Verfügung stellen werden, und die Wiederherstellung Ihrer Daten ist nicht garantiert. Wir empfehlen, zunächst unsere kostenlosen Optionen zur Wiederherstellung von Dateien auszuprobieren und das spezielle Veza-Entfernungsprogramm zu verwenden, bevor Sie die Zahlung des Lösegelds in Erwägung ziehen. Wenn Sie sich an die Richtlinien in unserem Leitfaden halten, können Sie die Malware ebenfalls aus Ihrem System entfernen.

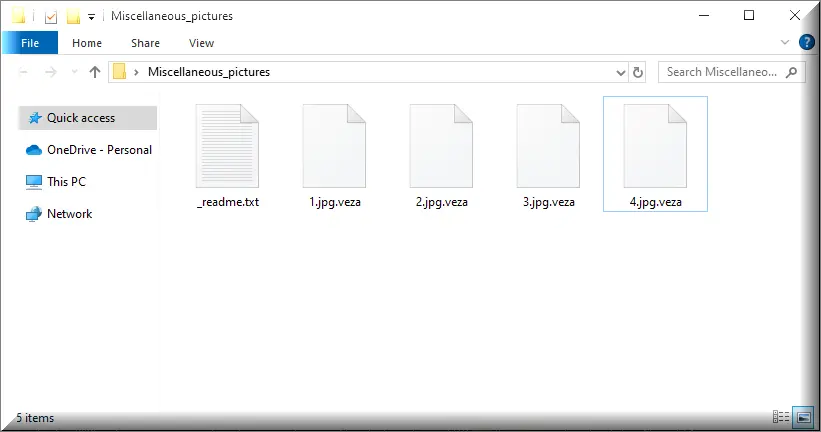

Veza-Erweiterung

Die Veza-Erweiterung ist eine Kennzeichnung, die von der Ransomware automatisch an jede verschlüsselte Datei auf Ihrem System angehängt wird. Dieses Suffix, das je nach dem spezifischen Ransomware-Stamm, mit dem Sie infiziert sind, unterschiedlich sein kann, wird normalerweise an die ursprüngliche Dateierweiterung angehängt. Durch diesen Vorgang wird die verschlüsselte Datei im Wesentlichen von ihrem ursprünglichen Format isoliert, so dass sie nicht mehr zugänglich ist. Normalerweise können Sie anhand der Veza-Erweiterung feststellen, welche Dateien kompromittiert wurden und welche noch sicher sind. Wenn zum Beispiel eine Datei mit dem Namen „image.jpeg“ verschlüsselt und mit „.Veza“ gekennzeichnet wird, wird sie in „image.jpeg.Veza“ umbenannt.

Veza Ransomware

Veza Ransomware ist eine bösartige Software, die von Cyberkriminellen entwickelt wurde, um Ihre Dateien zu sperren und ein Lösegeld für deren Freigabe zu erpressen. Dieses bösartige Programm kann sich in Ihrem gesamten Netzwerk ausbreiten und gemeinsam genutzte Laufwerke und weitere Geräte befallen. Es kann auch eine Zeit lang inaktiv bleiben und so Ihre routinemäßigen Datensicherungen beschädigen und unwirksam machen. Um sich vor einem Angriff durch Veza Ransomware zu schützen, empfehlen wir, regelmäßig Kopien Ihrer wichtigen Dateien auf einem sicheren Speichermedium zu speichern, z. B. auf einer Festplatte, die sicher an einem anderen Ort aufbewahrt werden kann, oder in einem Cloud-Dienst eines seriösen Anbieters. Sichere Sicherungskopien an einem separaten Ort aufzubewahren, kann die Wiederherstellung erheblich beschleunigen, falls Sie Opfer von Ransomware werden.

Was ist eine Veza-Datei?

Eine Veza-Datei ist eine Datei, die aufgrund des Veza-Ransomware-Angriffs verschlüsselt wurde. Es ist wichtig zu verstehen, dass diese Ransomware eine Vielzahl von Dateiformaten angreifen kann, von Textdokumenten und Bildern bis hin zu Videos und Datenbanken. Bei einer Veza-Datei handelt es sich im Wesentlichen um eine Standarddatei auf Ihrem System in einem beliebigen Format, die nicht mehr geöffnet werden kann, wenn sie nicht mit einem bestimmten Schlüssel entschlüsselt wird. Diese kompromittierte Datei ist im Allgemeinen an einer eindeutigen Dateierweiterung oder einem geänderten Dateinamen zu erkennen. Solche Änderungen des Dateinamens oder der angehängten Erweiterung dienen sowohl den Angreifern als auch den Opfern als Marker, um zu erkennen, welche Dateien bei dem Ransomware-Angriff kompromittiert wurden.

Überblick:

| Name | Veza |

| Typ | Ransomware |

| Viren-Tools | SpyHunter herunterladen (kostenloser Remover*) |

Veza Ransomware Entfernung

Während Sie sich auf der Seite mit dieser Entfernungsanleitung befinden, empfehlen wir Ihnen, sie durch Anklicken des Lesezeichensymbols in Ihrem Browser zu speichern. So können Sie die Seite schnell wieder aufrufen, sobald Sie die notwendigen Systemneustarts durchgeführt haben, um die Ransomware zu entfernen.

Der nächste empfohlene Schritt besteht darin, den infizierten Computer im abgesicherten Modus zu starten, indem Sie die Anweisungen unter diesem Link befolgen. Kehren Sie über das Lesezeichen zu dieser Anleitung zurück und gehen Sie zu Schritt 2, wenn Sie Schritt 1 abgeschlossen haben.

WARNUNG! SORGFÄLTIG LESEN, BEVOR SIE FORTFAHREN!

Wenn der Rechner im abgesicherten Modus neu startet, gehen Sie in die untere linke Ecke des Bildschirms und klicken Sie auf die Schaltfläche Start. Der nächste Schritt besteht darin, den Task-Manager zu starten, indem Sie seinen Namen in das Suchfeld eingeben.

Suchen Sie nach Ransomware-bezogenen Prozessen, indem Sie Prozesse auswählen und in der Liste nach unten scrollen. Bösartige Aktivitäten können manchmal anhand des Prozessnamens erkannt werden. Zum Beispiel können Sie einige seltsame Zeichen oder Buchstaben entdecken, die dort nicht hingehören. Ein weiteres Anzeichen ist, dass Ihr Computer viele CPU- und Speicherressourcen verbraucht, auch wenn Sie nichts tun. Wenn Sie auf etwas Seltsames stoßen, wählen Sie am besten die Option Dateispeicherort öffnen aus dem Menü, das erscheint, wenn Sie mit der rechten Maustaste auf den fraglichen Prozess klicken.

Anschließend können Sie die Dateien, die Sie auf gefährlichen Code überprüfen möchten, per Drag & Drop in den unten stehenden kostenlosen Online-Virenscanner ziehen, um festzustellen, ob sie gefährlichen Code enthalten.

Beenden Sie sofort die mit den gescannten Dateien verbundenen Prozesse und entfernen Sie sie vom Computer, wenn sie sich als gefährlich erweisen.

Beachten Sie, dass Sie diesen Schritt möglicherweise wiederholen müssen, bis Sie sicher sind, dass Ihr PC frei von schädlichen Prozessen ist.

Drücken Sie die Windows-Taste und die Taste R auf der Tastatur, kopieren Sie den folgenden Text und fügen Sie ihn in das Feld Ausführen ein, das sich auf dem Bildschirm öffnet:

notepad %windir%/system32/Drivers/etc/hosts

Drücken Sie anschließend die Eingabetaste auf Ihrer Tastatur. Wenn Sie alles richtig gemacht haben, sollte sich nun eine neue Datei mit dem Titel Hosts auf dem Desktop Ihres Computers öffnen. Suchen Sie nach Anzeichen für einen Hackerangriff, z. B. nach einer oder mehreren IP-Adressen des Virenerstellers unter Localhost im Text:

Wenn Sie in Ihrer Hosts-Datei unter „Localhost“ seltsame IPs sehen, teilen Sie uns dies bitte im Kommentarbereich unter dieser Seite mit.

Viele Ransomware-Bedrohungen, wie z. B. Veza, fügen als Teil ihrer schändlichen Agenda Startelemente zu den Einstellungen Ihres Systems hinzu. In der Regel werden diese Startobjekte so konfiguriert, dass sie automatisch ausgeführt werden, sobald der Computer eingeschaltet wird.

Um festzustellen, ob Ihr Computer über Veza-Startkomponenten verfügt, öffnen Sie das Fenster Systemkonfiguration, indem Sie msconfig in das Suchfeld des Startmenüs eingeben und die Eingabetaste drücken.

Schauen Sie dann auf der Registerkarte Autostart nach, welche Elemente hinzugefügt wurden. Fast alle davon sollten mit seriösen Anwendungen verknüpft sein, die beim Start von Windows automatisch ausgeführt werden, sowie mit einigen, die Sie speziell für die Ausführung beim ersten Start von Windows ausgewählt haben.

Wenn Sie auf einen Eintrag stoßen, der Verdacht erregt, z. B. einen mit einem unbekannten Hersteller oder einem scheinbar zufälligen Namen, sollten Sie online weitere Nachforschungen anstellen und das Häkchen aus dem Starteintrag entfernen, um ihn vorsichtshalber inaktiv zu machen. Vergessen Sie nicht, auf OK zu klicken, um Ihre Änderungen zu speichern, und das Fenster zu schließen, wenn Sie fertig sind.

Suchen Sie als Nächstes nach allen Veza-Einträgen in der Registrierung des infizierten Computers. Löschen Sie alle Einträge, die dort ohne Ihr Wissen eingetragen wurden, um sicherzustellen, dass sich die Ransomware nicht erneut installiert, wenn Sie den Computer neu starten.

Für eine schnelle Suche in der Registrierung führen Sie den Registrierungseditor aus (geben Sie Regedit in die Suchleiste des Startmenüs ein und drücken Sie die Eingabetaste) und verwenden Sie die Tastenkombination STRG und F, um ein Suchfeld auf dem Bildschirm aufzurufen.

Geben Sie dann den Namen der Ransomware ein und klicken Sie auf Weiter suchen. Wenn die Suche irgendwelche Ergebnisse liefert, achten Sie darauf, alle zu entfernen.

Achtung! Wenn Sie Dateien entfernen, die nichts mit der Ransomware zu tun haben, riskieren Sie katastrophale Schäden an Ihrem System. Bitte verwenden Sie ein vertrauenswürdiges professionelles Entfernungsprogramm, um die Spuren des Veza-Virus zu beseitigen, wenn Sie potenzielle ungewollte Schäden vermeiden möchten.

Neben der Registrierung speichert die Ransomware häufig schädliche Dateien an fünf weiteren Orten. Um zu sehen, ob sie dort vorhanden sind, geben Sie die folgenden Einträge nacheinander in das Suchfeld des Startmenüs ein und drücken Sie nach jedem Eintrag die Eingabetaste:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Suchen Sie nach allem, was kürzlich hinzugefügt wurde und ungewöhnlich erscheint. Sparen Sie Zeit, indem Sie den Inhalt der einzelnen Speicherorte nach Datum filtern. Wenn Sie immer noch unsicher sind, ob Ihre Dateien und Ordner sicher sind, können Sie mit unserem kostenlosen Online-Virenscanner einen kostenlosen Malware-Check durchführen.

Wählen Sie alles in Temp aus und klicken Sie dann auf Löschen, um es loszuwerden. Es ist möglich, dass die Ransomware einige ihrer bösartigen Dateien absichtlich in den temporären Ordner Ihres Systems gelegt hat.

Entschlüsselung von Veza verschlüsselten Dateien

Ransomware, die für ihre komplexen Verschlüsselungstaktiken bekannt ist, macht die Datenwiederherstellung zu einer großen Herausforderung. Um die effektivste Wiederherstellungsstrategie zu ermitteln, müssen Sie zunächst den spezifischen Typ von Ransomware bestimmen, der Ihr System betrifft. Dies können Sie in der Regel anhand der Erweiterungen Ihrer verschlüsselten Dateien feststellen.

Die neueste Djvu Ransomware-Variante

Die Entdeckung von Dateien mit der Erweiterung .Veza deutet darauf hin, dass Sie es mit der neuesten Iteration der Djvu-Ransomware zu tun haben, auch bekannt als STOP Djvu. Glücklicherweise gibt es einen Silberstreif am Horizont: Es ist derzeit möglich, Dateien zu entschlüsseln, die von dieser Version verschlüsselt wurden, allerdings nur, wenn ein Offline-Schlüssel für die Verschlüsselung verwendet wurde. Wenn Sie mehr darüber erfahren und eine Entschlüsselungssoftware finden möchten, mit der Sie Ihre Daten wiederherstellen können, folgen Sie dem unten angegebenen Link.

https://www.emsisoft.com/en/ransomware-decryption/stop-djvu/

Um das Entschlüsselungsprogramm STOPDjvu.exe herunterzuladen, klicken Sie auf die Schaltfläche „Herunterladen“, die Sie unter dem angegebenen Link finden. Nachdem die Datei heruntergeladen wurde, klicken Sie mit der rechten Maustaste darauf und wählen Sie „Als Administrator ausführen“ und bestätigen Sie mit „Ja“. Nehmen Sie sich anschließend die Zeit, die Lizenzvereinbarung zu lesen und die detaillierten Anweisungen zur Verwendung des Tools zu befolgen. Sobald diese Schritte abgeschlossen sind, können Sie den Entschlüsselungsprozess der Datei starten. Wenn Ihre Dateien mit nicht identifizierten Offline-Schlüsseln oder Online-Verschlüsselungstechniken verschlüsselt wurden, kann dieses Tool sie möglicherweise nicht entschlüsseln.

Bevor Sie sich an die Datenwiederherstellung machen, sollten Sie zunächst die Ransomware von dem infizierten Computer entfernen. Spezialisierte Antivirenprogramme, wie das auf dieser Seite erwähnte, können bei der Beseitigung von Veza und ähnlichen Malware-Bedrohungen helfen. Wenn Sie weitere Hilfe benötigen, können Sie den kostenlosen Online-Virenscanner verwenden, der auf dieser Seite zur Verfügung steht. Außerdem steht Ihnen unser Kommentarbereich für Fragen und Erfahrungsaustausch zur Verfügung. Wir würden uns freuen zu erfahren, ob unsere Anleitung Ihnen geholfen hat.

Schreibe einen Kommentar