Fichier Gycc

Si vous vous êtes déjà retrouvé dans une situation où vous essayez d’accéder à vos documents importants, mais qu’un message d’erreur apparaît soudainement et que vous remarquez des fichiers Gycc dans vos dossiers, restez sur cette page car nous allons vous expliquer la cause la plus probable de ce scénario. Au départ, cela peut ressembler à un bogue dans le système, mais la réalité est bien plus terrifiante. Vous avez été victime d’une attaque de ransomware. Ce logiciel malveillant, exploité par des cybercriminels, est conçu pour vous empêcher d’accéder à vos propres fichiers, les remplacer par des fichiers Gycc cryptés et exiger une rançon pour obtenir la clé de décryptage. Le pire ? Si vous ne respectez pas leurs conditions, vous risquez de perdre définitivement l’accès à vos fichiers.

Comment décrypter les fichiers du ransomware Gycc ?

Bien que la situation semble sinistre, la bonne nouvelle est que le décryptage de divers types de ransomware n’est pas totalement impossible. Toutefois, le décryptage des fichiers du ransomware Gycc n’est pas une mince affaire. Il nécessite un outil de décryptage spécifique, conçu pour lutter contre cette souche unique de ransomware. En effet, chaque souche de ransomware est codée différemment et nécessite une approche unique.

Comment supprimer le virus Gycc ransomware et restaurer les fichiers ?

Si vous souhaitez supprimer le virus Gycc ransomware et restaurer les fichiers, vous devez suivre rigoureusement certaines étapes. Tout d’abord, il est important de déconnecter l’appareil infecté de votre réseau pour éviter qu’il ne se propage. Déterminez la souche exacte du ransomware auquel vous avez affaire, signalez l’incident aux autorités et utilisez un logiciel antivirus fiable pour supprimer le ransomware de votre système. Si vous disposez de sauvegardes, vous pouvez récupérer vos fichiers à partir d’une sauvegarde propre. Si nécessaire, vous pouvez également rechercher des outils de décryptage en ligne et envisager de demander l’aide d’un professionnel.

Virus Gycc

Si c’est la première fois que vous êtes confronté au virus Gycc, vous vous demandez probablement : « Comment ce ransomware a-t-il pu s’infiltrer dans mon système ? » Les ransomwares comme celui-ci sont des menaces en constante évolution, qui trouvent toujours des moyens ingénieux de se faufiler dans votre système. La méthode de diffusion la plus courante est celle des pièces jointes d’e-mails de spam et des menaces de type cheval de Troie. Mais cela ne s’arrête pas là. Les téléchargements malveillants, les publicités trompeuses et même les messages de chat servent de canaux de diffusion de la menace. Les acteurs malveillants à l’origine du virus Gycc peuvent faire preuve d’une grande créativité en dissimulant les fichiers exécutables malveillants dans des dossiers zip ou des macros de documents Microsoft Office.

Gycc

Si vous vous sentez impuissant face à Gycc, n’ayez crainte car vous pouvez prendre des mesures pour vous protéger contre les menaces de ransomware de ce type. La connaissance est votre première ligne de défense, car il est extrêmement utile de comprendre les risques associés aux téléchargements suspects et de cliquer sur des liens douteux. En outre, l’installation d’un logiciel de sécurité robuste et la mise à jour de tous vos logiciels réduisent considérablement le risque de cyberattaque. Sauvegarder régulièrement vos données essentielles sur un disque externe ou un espace de stockage dans le nuage est une autre mesure intelligente pour vous assurer que vous aurez toujours accès à vos fichiers en cas d’attaque d’un ransomware Gycc.

.Gycc

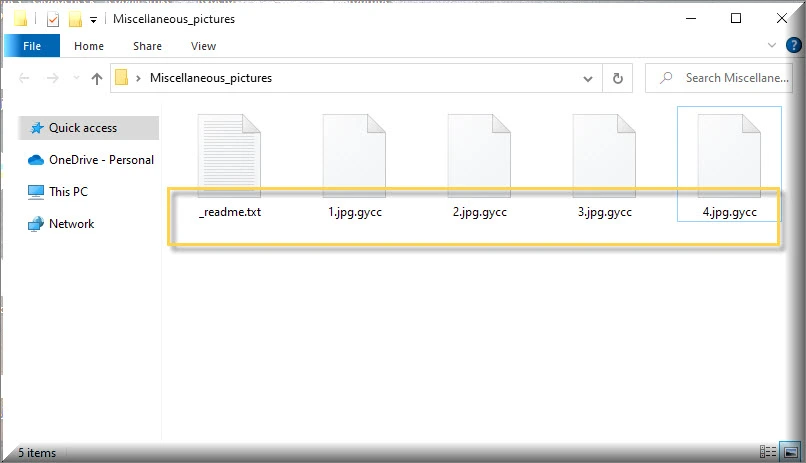

L’indicateur le plus visible d’une infection par un ransomware Gycc est l’extension de fichier .Gycc qui est attachée à divers fichiers de votre système. La découverte des fichiers cryptés peut être déstabilisante, mais il est important de ne pas paniquer et de ne pas se précipiter pour payer la rançon demandée. En effet, les cybercriminels sont connus pour ne pas être fiables. Non seulement vous n’aurez pas de nouvelles d’eux une fois qu’ils auront reçu l’argent, mais il y a également un risque réel que vous ne receviez pas la clé de décryptage même après avoir payé la rançon. C’est pourquoi nous vous suggérons d’explorer nos solutions de récupération de fichiers .Gycc et notre outil de suppression de ransomware recommandé comme alternative à la satisfaction des demandes des criminels.

Extension Gycc

L’extension Gycc ajoutée à vos fichiers est un signe clair que vous avez été victime d’une attaque de ransomware. Ce changement dans le nom du fichier rend les fichiers inaccessibles et le seul moyen d’y accéder à nouveau est d’appliquer une clé cryptographique unique qui peut décrypter l’algorithme de cryptage puissant qui a été appliqué initialement. En ce qui concerne la récupération, vous pouvez utiliser l’extension Gycc pour identifier les fichiers affectés et évaluer l’étendue des dégâts. Mais gardez à l’esprit qu’une analyse plus approfondie est nécessaire pour comprendre pleinement la situation et explorer les options de décryptage potentielles.

Le ransomware Gycc

Le ransomware Gycc est considéré comme très dangereux en raison de sa capacité à causer des dommages et des perturbations considérables. Il représente une menace pour les particuliers, les entreprises et même les infrastructures critiques. Sa capacité à chiffrer les fichiers et à verrouiller les utilisateurs de leurs propres systèmes, les rendant inaccessibles et inutilisables, peut entraîner des pertes de données, des interruptions d’activité, des pertes financières et des atteintes à la réputation. Les attaques de ransomware Gycc sont souvent menées par des cybercriminels sophistiqués qui utilisent des techniques et des tactiques de chiffrement avancées, ce qui rend difficile le déchiffrement des fichiers sans la clé de chiffrement. En outre, l’élément d’extorsion des ransomwares ajoute à leur dangerosité, car les victimes sont contraintes de payer une rançon pour retrouver l’accès à leurs données, sans aucune garantie que les attaquants respecteront leur part du marché.

Qu’est-ce qu’un fichier Gycc ?

En termes simples, un fichier Gycc peut être n’importe quel fichier normal de votre système qui a été crypté par le ransomware Gycc. Après une attaque réussie du ransomware, les fichiers Gycc deviennent immédiatement inaccessibles sans la clé de décryptage spécifique. Il est relativement facile d’identifier ces fichiers grâce à leur extension unique ou à leur nom de fichier modifié. Les décrypter, en revanche, est une tâche complexe qui nécessite souvent des outils ou des clés de décryptage spécifiques qui ne sont pas toujours disponibles. Pour se protéger contre de telles menaces, il est essentiel de disposer d’un logiciel antivirus à jour, de sauvegarder régulièrement les données importantes et de faire preuve de prudence lorsque l’on ouvre des pièces jointes à des courriels ou que l’on clique sur des liens suspects. Il est également essentiel de se tenir informé des derniers développements en matière de cybersécurité et d’explorer toutes les solutions possibles.

Résumé:

| Nom | Gycc |

| Type | Ransomware |

| Outil de détection | Certaines menaces se réinstallent d’elles-mêmes si vous ne supprimez pas leurs fichiers de base. Nous vous recommandons de télécharger SpyHunter pour supprimer les programmes nuisibles pour vous. Cela peut vous faire gagner des heures et vous éviter de nuire à votre système en supprimant les mauvais fichiers. Télécharger SpyHunter (Suppression Gratuite*) |

Supprimer Gycc Ransomware

Pour le bon déroulement de ce guide, votre ordinateur doit fonctionner en mode Mode sans échec pour empêcher Gycc de lancer toute activité dangereuse. Pour éviter toute erreur, veuillez suivre les instructions du lien pour effectuer un redémarrage en mode sans échec, puis revenez à cette page.

AVERTISSEMENT ! LISEZ ATTENTIVEMENT AVANT DE PROCÉDER !

Mettez fin à tous les processus du Ransomware et supprimez tous les dossiers liés dans le Gestionnaire des tâches. Pour ce faire, appuyez sur les touches Ctrl+Shift+Esc de votre clavier et choisissez Processus dans les onglets situés en haut. Les processus portant des noms inhabituels ou ceux qui s’exécutent en utilisant beaucoup de CPU et de mémoire doivent être examinés de plus près. Il est préférable de faire une recherche sur Internet si vous avez des doutes sur l’une de ces entrées. Ensuite, utilisez les options du menu contextuel du clic droit pour accéder aux répertoires concernés (Ouvrir l’emplacement du fichier).

Analysez tous les fichiers de ces dossiers à l’aide du scanner gratuit fourni ci-dessous. Si le scanner identifie qu’un ou plusieurs des fichiers du dossier d’un processus sont dangereux, vous devez immédiatement mettre fin au processus en faisant un clic droit dessus. Ensuite, retournez dans le dossier d’emplacement des fichiers et supprimez les fichiers dangereux.

![]()

Ouvrez une boîte de dialogue Exécuter en appuyant sur la touche Démarrer et R en même temps. Copiez et collez le texte suivant dans la boîte et cliquez sur « OK » :

notepad %windir%/system32/Drivers/etc/hosts

Notepad ouvrira le fichier Hosts. Voyez si des IP suspectes apparaissent sous « Localhost ». Faites une copie de tout ce qui est alarmant et soumettez-la dans les commentaires. Nous vous informerons de la marche à suivre si nous découvrons quelque chose d’inquiétant.

Ensuite, lancez la fenêtre de configuration du système en tapant msconfig dans la barre de recherche du menu Démarrer et en appuyant sur Entrée. Ensuite, cliquez sur l’onglet Démarrage et, à partir de là, vous pouvez voir quels éléments de démarrage sont activés sur votre système.

Désactivez tous les éléments de démarrage que vous ne reconnaissez pas ou qui vous semblent suspects, puis cliquez sur OK pour enregistrer vos modifications.

![]()

Tapez regedit.exe dans la barre de recherche du menu Démarrer pour ouvrir l’éditeur de registre. Windows vous demandera la permission avant de lancer l’application. Pour procéder, choisissez simplement Oui dans le menu contextuel.

Vous pouvez ensuite commencer à rechercher les entrées liées au Ransomware en cliquant sur Editer en haut de la fenêtre de l’éditeur du registre, puis sur Rechercher. Tapez Gycc dans le champ de recherche qui s’ouvre, puis cliquez à nouveau sur Rechercher Suivant pour poursuivre votre recherche. La meilleure solution consiste à supprimer l’élément trouvé. Il est également important d’éliminer des résultats de la recherche tout autre élément lié à Gycc. Cette recherche devra peut-être se poursuivre jusqu’à ce que toutes les traces de Gycc soient supprimées de votre système.

Cliquez sur Options des dossiers dans le champ de recherche du menu Démarrer, puis choisissez Affichage dans le menu déroulant qui apparaît. Assurez-vous que l’option permettant de voir les fichiers, dossiers et lecteurs cachés est cochée.

Saisissez chacun des emplacements suivants dans le champ de recherche du menu Démarrer et cliquez sur Entrée après chacun d’entre eux.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Les fichiers des dossiers nouvellement ouverts peuvent alors être triés par date de création. Supprimez tout ce qui a été introduit dans le système au moment où l’infection par le ransomware s’est produite. Pour effacer tous les fichiers temporaires du système, sélectionnez et supprimez tout ce qui se trouve dans le dossier Temp. Pour accélérer les choses, utilisez Ctrl + A pour sélectionner tous les fichiers du dossier Temp, puis appuyez sur Del pour les supprimer tous.

![]()

Comment décrypter les fichiers Gycc

Il peut être difficile, même pour les professionnels, de faire face aux conséquences du cryptage des données par un ransomware. Certains programmes de récupération de fichiers, en revanche, peuvent être en mesure de décrypter les données cryptées. Si vous voulez réussir avec eux, vous devez d’abord savoir à quelle variante de ransomware vous êtes confronté. Cette information peut être trouvée à la fin des fichiers cryptés et, plus précisément, si vous regardez leurs extensions de fichiers.

Nouveau Djvu Ransomware

STOP Djvu Ransomware est la variante la plus récente de Djvu ransomware que vous pouvez rencontrer. Ce danger se distingue des autres par le suffixe .Gycc qu’il ajoute aux données cryptées. Un outil de décryptage de fichier est fourni dans l’URL ci-dessous qui peut vous aider à récupérer les données encodées par cette variante de ransomware, si une clé hors ligne a été utilisée pour le cryptage.

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Décryptage

Lancez le programme de décryptage en l’exécutant en tant qu’administrateur et en sélectionnant « Oui ». Veillez à lire attentivement les instructions d’accompagnement et le contrat de licence avant de commencer. Lorsque vous cliquez sur le bouton Décrypter, la procédure de décryptage doit commencer.

Veuillez noter que si vous devez décoder des données cryptées avec des clés hors ligne ou des algorithmes de cryptage en ligne inconnus, ce programme peut ne pas être en mesure de vous aider car il est spécialisé dans les fichiers qui ont été cryptés avec un cryptage hors ligne. N’hésitez pas à poser des questions ou à exprimer vos préoccupations dans l’espace prévu à cet effet ci-dessous, dans la section des commentaires.

Important ! Vérifiez que votre ordinateur ne contient pas de fichiers liés au ransomware ni d’entrées de registre dangereuses avant d’essayer de restaurer les fichiers cryptés. Malgré tous vos efforts pour supprimer le Ransomware, un cheval de Troie ou un Rootkit peut bloquer vos tentatives de suppression manuelle de Gycc. Il est donc conseillé d’utiliser un logiciel anti-malware capable d’éradiquer toutes les menaces lorsque la suppression manuelle ne donne rien. Si vous rencontrez toujours des problèmes avec Gycc, le programme free online virus scanner sur ce site web et le logiciel anti-virus suggéré peuvent tous deux vous aider à supprimer de votre ordinateur les logiciels malveillants liés à Gycc.

Laisser un commentaire