Cela fait des mois qu’une nouvelle variante de ransomware DJVU a fait son apparition. Et comme on pouvait s’y attendre, une nouvelle variante a été créée juste à temps pour les fêtes de fin d’année 2024 : la variante .Held. Celle-ci est clairement conçue pour rendre les utilisateurs infectés plus confus et leur permettre de trouver plus difficilement des informations pertinentes.

Ne tournons pas autour du pot : .Held est le pire des logiciels malveillants. Puisque vous êtes ici, je dois vous dire que la plupart de vos informations verrouillées sont probablement irrécupérables, mais qu’il existe des moyens de restaurer au moins certains fichiers. Vous les trouverez plus loin sur cette page. Mais même si vous effacez votre installation Windows, .Held peut revenir, et il est donc essentiel de détruire ses fichiers de la bonne manière si vous ne voulez pas que cela se reproduise à l’avenir. Vous trouverez également des instructions à ce sujet dans le guide.

RÉSUMÉ:

| Nom | .Held |

| Type | Ransomware |

| Outil de détection | Certaines menaces se réinstallent d’elles-mêmes si vous ne supprimez pas leurs fichiers de base. Nous vous recommandons de télécharger SpyHunter pour supprimer les programmes nuisibles pour vous. Cela peut vous faire gagner des heures et vous éviter de nuire à votre système en supprimant les mauvais fichiers. Télécharger SpyHunter (Suppression Gratuite*) |

.Held Tutoriel de suppression et de décryptage

La principale difficulté liée aux menaces telles que .Held est de récupérer les fichiers qu’elles ont cryptés. Cependant, vous devez toujours supprimer le logiciel malveillant lui-même. Si vous ne le faites pas, vous risquez de recrypter les fichiers récupérés, ce qui réduirait à néant votre travail. Par conséquent, l’élimination du ransomware .Held sera notre première priorité dans ce guide.

Mais avant de commencer, nous vous recommandons vivement de déconnecter votre PC d’Internet et d’accéder à cette page via un autre appareil, tel que votre téléphone. Le fait de garder votre PC déconnecté du web peut aider à stopper la progression du ransomware, car certaines menaces de ce type ont besoin de communiquer avec les serveurs de leurs créateurs pour effectuer le cryptage. Si tout va bien, tous vos fichiers n’ont pas encore été verrouillés et cela vous permet de sauvegarder ceux qui n’ont pas encore été chiffrés.

Comment supprimer le Ransomware .Held

La tentative de suppression manuelle nécessite des connaissances techniques et de la patience, mais si vous pensez pouvoir y arriver, voici ce qu’il faut faire :

- Lancez le gestionnaire des tâches en appuyant sur Ctrl + Shift + Esc pour surveiller les processus en cours.

- Si vous ne voyez pas tous les processus, cliquez sur « Plus de détails » pour développer le gestionnaire des tâches.

- Trier les processus listés en fonction de l’utilisation de l’unité centrale et de la mémoire. Les processus inconnus qui consomment beaucoup de ressources CPU ou mémoire signalent un problème.

- Cliquez avec le bouton droit de la souris sur ces processus et sélectionnez « Ouvrir l’emplacement du fichier« .

- Supprimez l’ensemble du dossier dans lequel vous êtes envoyé.

- Si la suppression échoue, utilisez Lock Hunter pour forcer la suppression. Il s’agit d’un outil gratuit, qu’il suffit de télécharger et d’installer. Cliquez ensuite avec le bouton droit de la souris sur le fichier/dossier en question, puis cliquez sur l’icône « What’s locking this…? » , puis cliquez sur « Delete It » dans la fenêtre suivante.

- N’oubliez pas de terminer la tâche dans le Gestionnaire des tâches par la suite.

Une autre chose très importante que vous devez vérifier est le planificateur de tâches. Il abrite souvent des tâches de ransomware définies pour relancer des activités malveillantes :

- Ouvrez-le en recherchant « Planificateur de tâches » dans la barre de recherche du menu Démarrer.

- Accédez à la bibliothèque du planificateur de tâches et examinez les tâches répertoriées dans le panneau de droite.

- Double-cliquez sur chaque tâche, accédez à l’onglet Actions et prêtez attention à l’action que la tâche est censée effectuer.

- Les tâches exécutées dans des dossiers tels que Local, Téléchargements, Temp ou Itinérance doivent être supprimées immédiatement pour éviter tout problème ultérieur.

- Vous devez également supprimer les tâches qui exécutent des fichiers .exe et des scripts étranges et inconnus.

La menace .Held peut se cacher au plus profond de divers répertoires et il y a toujours un risque que vous manquiez quelque chose, même si vous êtes un expert en technologie et que vous avez de l’expérience. Les outils anti-malware offrent une alternative plus sûre et plus fiable pour éliminer toute trace de la menace sans aucune approximation. SpyHunter 5 est l’un de ces outils que nous recommandons vivement grâce à ses solides capacités de détection. Si vous voulez être sûr que .Held est supprimé, nous vous conseillons d’utiliser son assistance.

Comment décrypter les fichiers .Held

Nous espérons que vous avez supprimé le logiciel malveillant et que vous êtes prêt à essayer les différentes méthodes de récupération de vos données. Pour ce faire, vous aurez besoin de votre connexion Internet, donc connectez votre PC au web.

Il existe plusieurs méthodes plus sûres pour récupérer vos données, mais nous devons être honnêtes avec vous, aucune ne garantit le succès. En même temps, la récupération de vos fichiers n’est pas non plus garantie par le paiement d’une rançon, il est donc toujours préférable d’opter pour d’autres solutions.

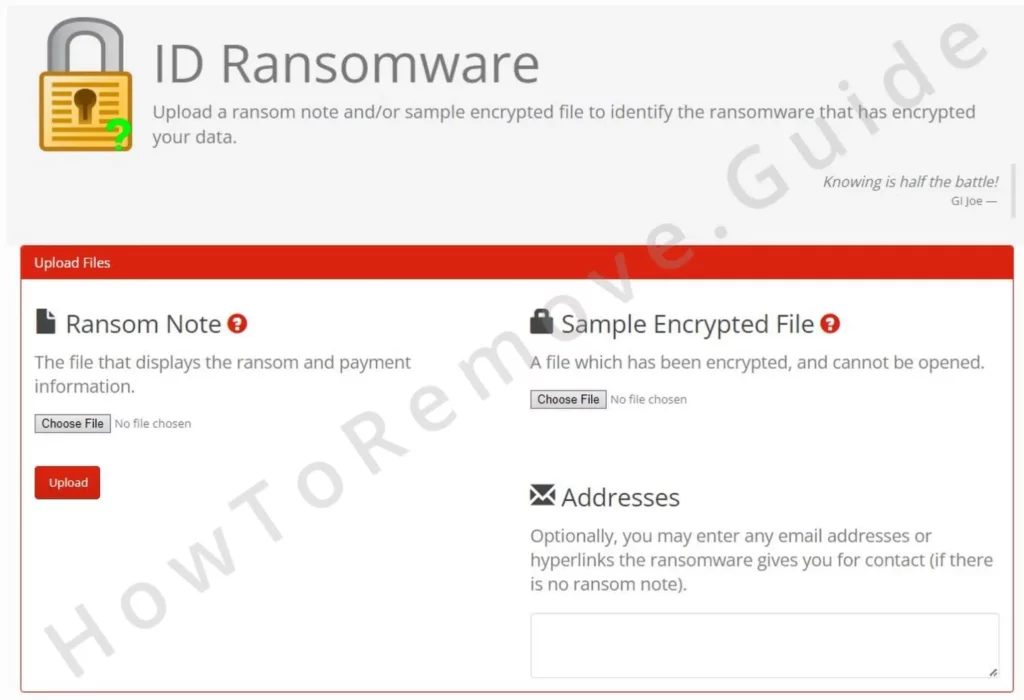

Mais avant d’expliquer les méthodes spécifiques, vous devez d’abord identifier la variante du ransomware à l’aide d’ID Ransomware. Cela permet de confirmer que vous êtes bien attaqué par .Held et non par une autre variante de ransomware :

Aller à la page ID Ransomware et téléchargez une demande de rançon ou un fichier crypté (ou les deux, ce qui est préférable).

Si ces informations ne sont pas disponibles, des détails tels que les instructions de paiement fournies par l’attaquant peuvent également aider à l’identification. Une fois identifié comme étant .Held, suivez le guide de décryptage ci-dessous. S’il s’avère qu’il s’agit d’un autre ransomware, recherchez-le sur notre site pour voir si nous disposons d’un guide le concernant. Si ce n’est pas le cas, vous pouvez le rechercher dans la rubrique NoMoreRansom, où vous pourrez peut-être trouver quelque chose qui vous aidera à récupérer vos fichiers.

Décryptage des fichiers .Held avec Emisoft STOP Djvu Decryptor

Le logiciel gratuit Emsisoft STOP Djvu Decryptor est un outil de choix pour décrypter les fichiers verrouillés par de nombreuses variantes de ransomware. Cependant, le succès varie d’un ransomware à l’autre, donc la seule façon de savoir si cela fonctionnera est de l’essayer.

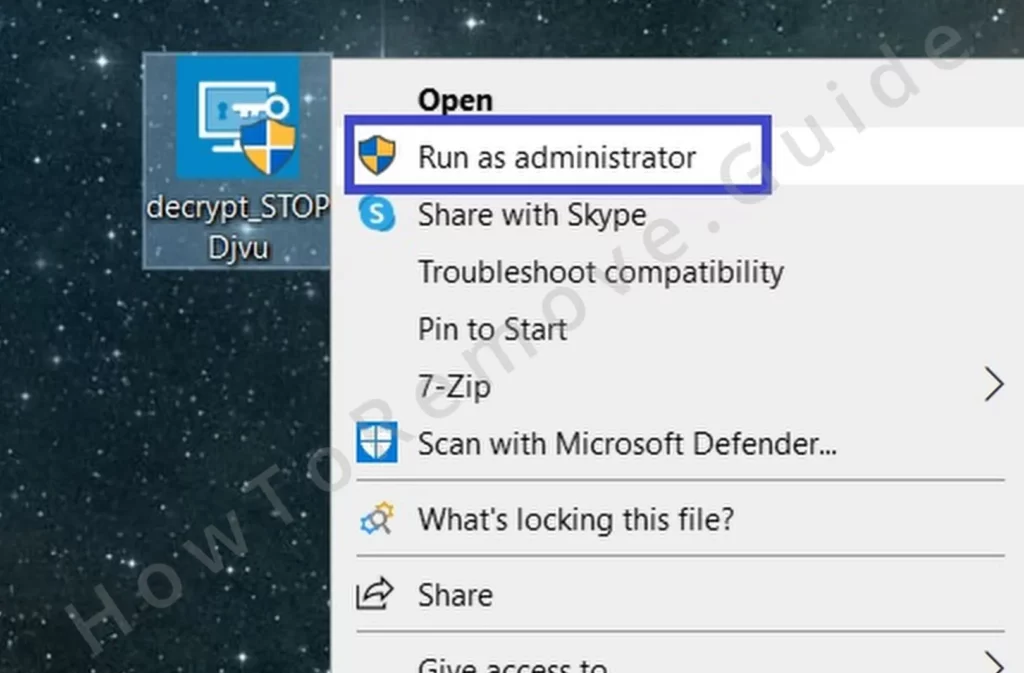

Télécharger le Emisoft STOP DJVU Decryptor et exécutez le décrypteur en tant qu’administrateur. Acceptez les conditions pour procéder au décryptage.

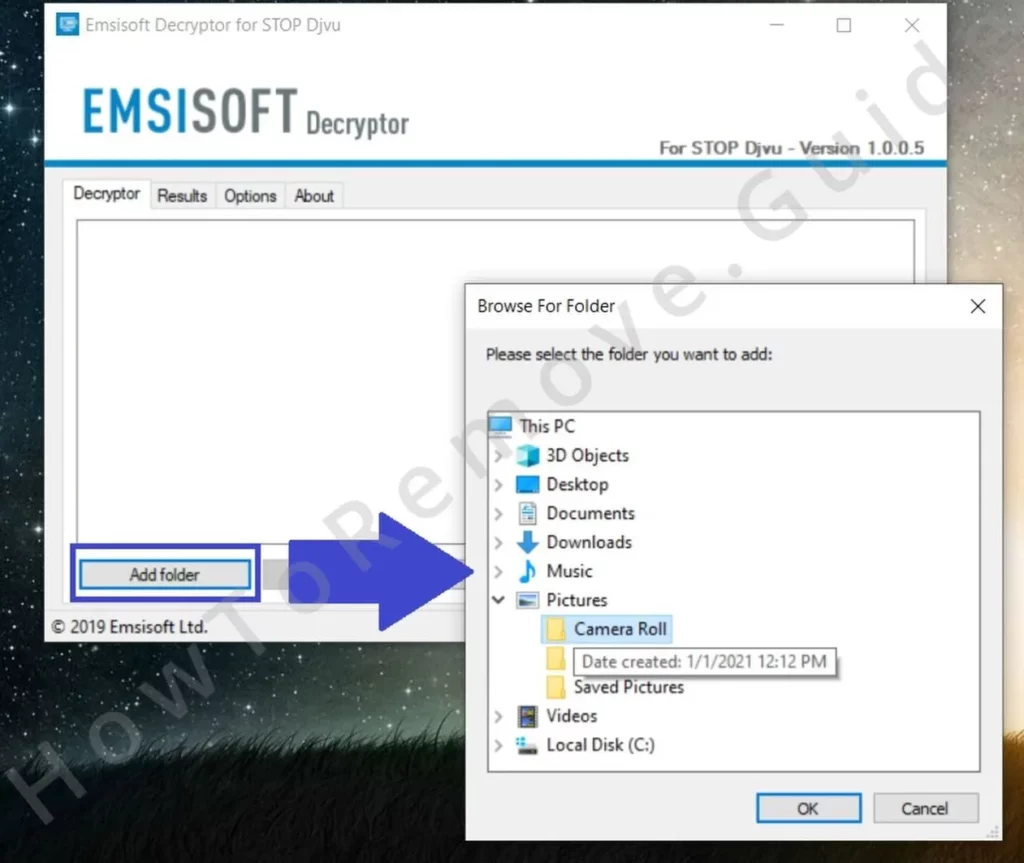

Supprimez les éléments inutiles de l’analyse en cliquant sur Supprimer tous les objets et ajoutez les dossiers qui contiennent les fichiers cryptés. Cette approche sélective accélère le processus et évite les complications inutiles.

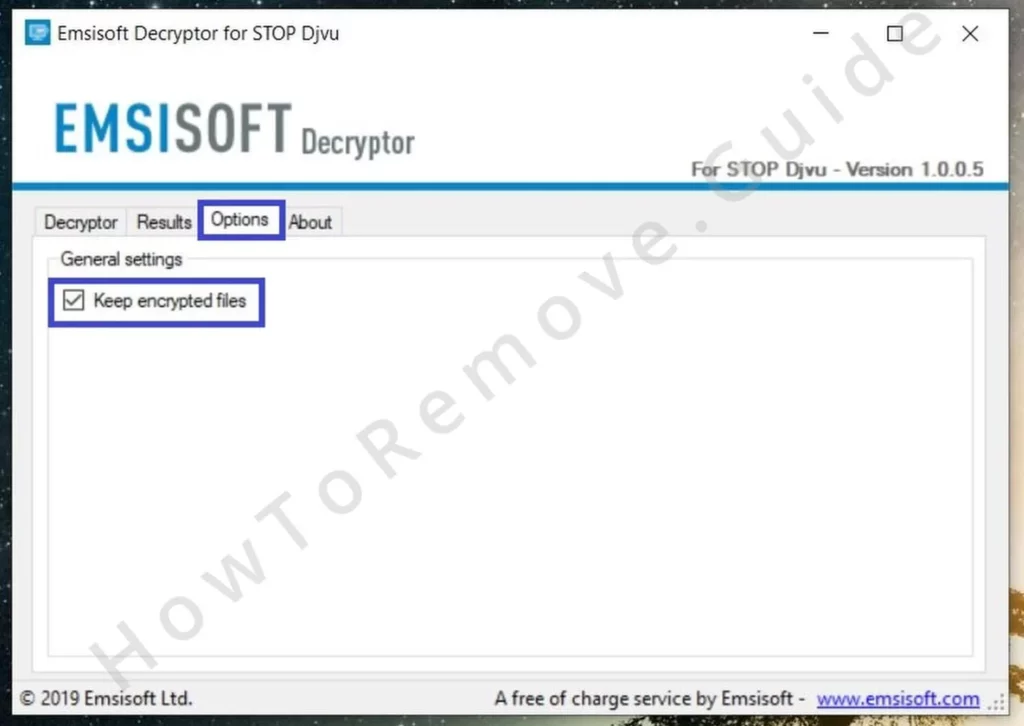

Si vous manquez d’espace de stockage, cliquez sur l’onglet Options et désactivez l’option de conservation des fichiers cryptés. Toutefois, nous vous recommandons de conserver les copies cryptées si vous le pouvez.

Ensuite, lancez le décryptage en cliquant sur le bouton « Décrypter« .

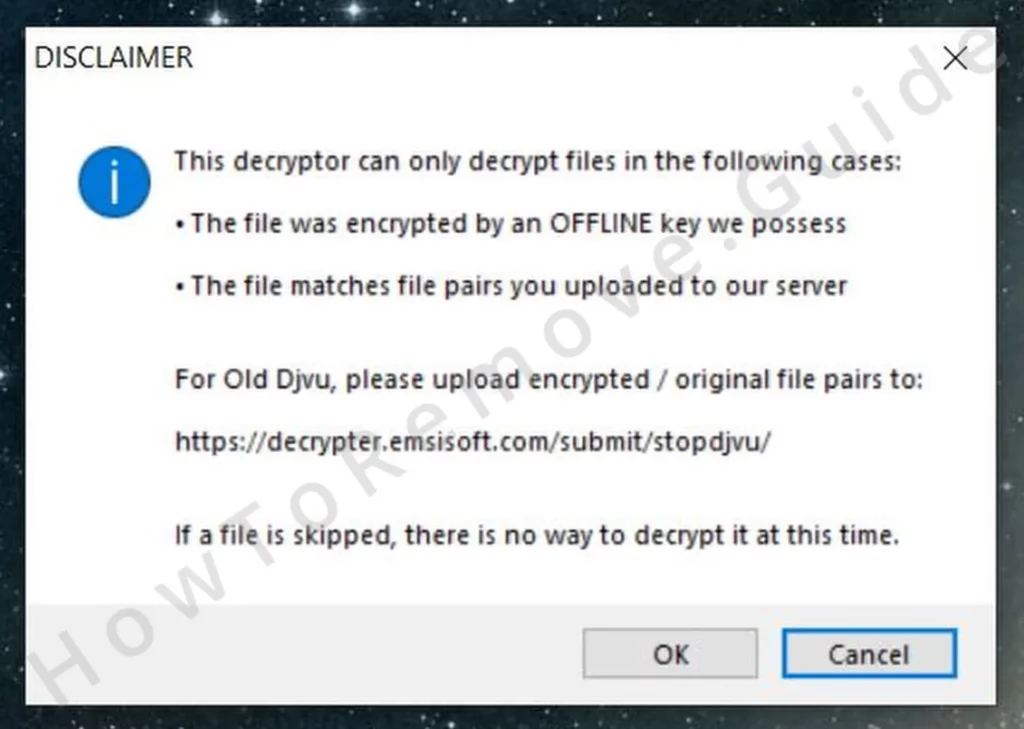

La réussite du processus dépend du type de clé utilisé par le ransomware. Si le ransomware utilise une clé hors ligne, il y a des chances que les serveurs d’Emisoft la possèdent et qu’un décryptage puisse avoir lieu. Restez connecté à l’internet ; le décrypteur dépend de cette connexion pour récupérer la clé.

Si le ransomware a utilisé une clé en ligne, le décrypteur peut ne pas être utile, auquel cas vous devrez essayer les autres options présentées ci-dessous.

Comment récupérer les fichiers .Held avec PhotoRec

Si le décrypteur d’Emsisoft échoue, PhotoRec offre une autre voie de récupération. PhotoRec ne décrypte pas les fichiers, mais tente de récupérer les données d’origine que le ransomware a pu supprimer lors du cryptage. Il peut s’agir d’une bonne alternative à l’approche de décryptage, mais cela dépend vraiment de l’étendue de la suppression de vos fichiers originaux par le ransomware. Il n’y a qu’une seule façon de le savoir :

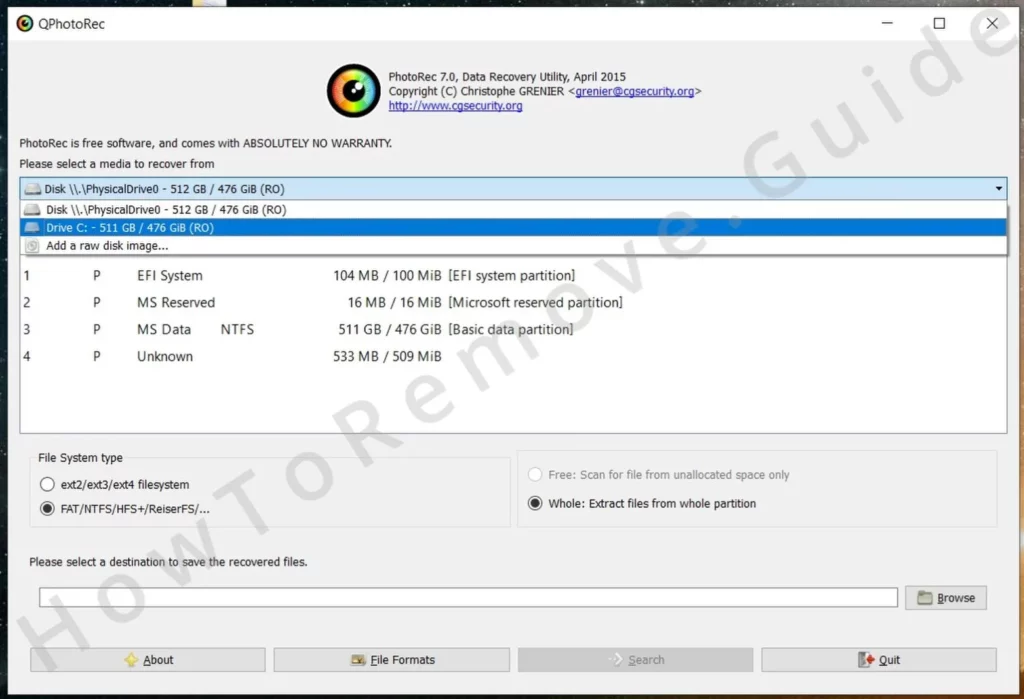

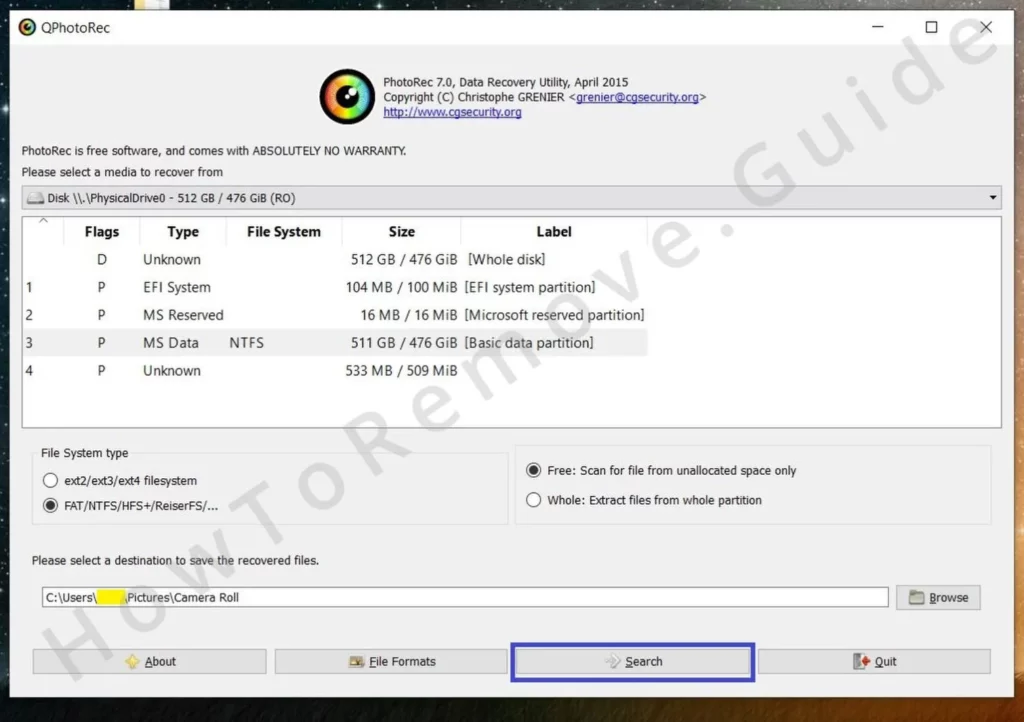

Après téléchargement et extraction PhotoRec, exécuter le programme qphotorec_win en tant qu’administrateur.

Cliquez ensuite sur le sélecteur de lecteur en haut et choisissez le lecteur contenant les fichiers cryptés.

Ensuite, sélectionnez dans la liste la partition NTFS où sont stockés les fichiers cryptés.

La spécification des formats de fichiers à récupérer améliore l’efficacité, en orientant l’attention de PhotoRec. Si vous laissez tous les formats de fichiers cochés, cela augmentera inutilement le temps nécessaire pour effectuer la récupération.

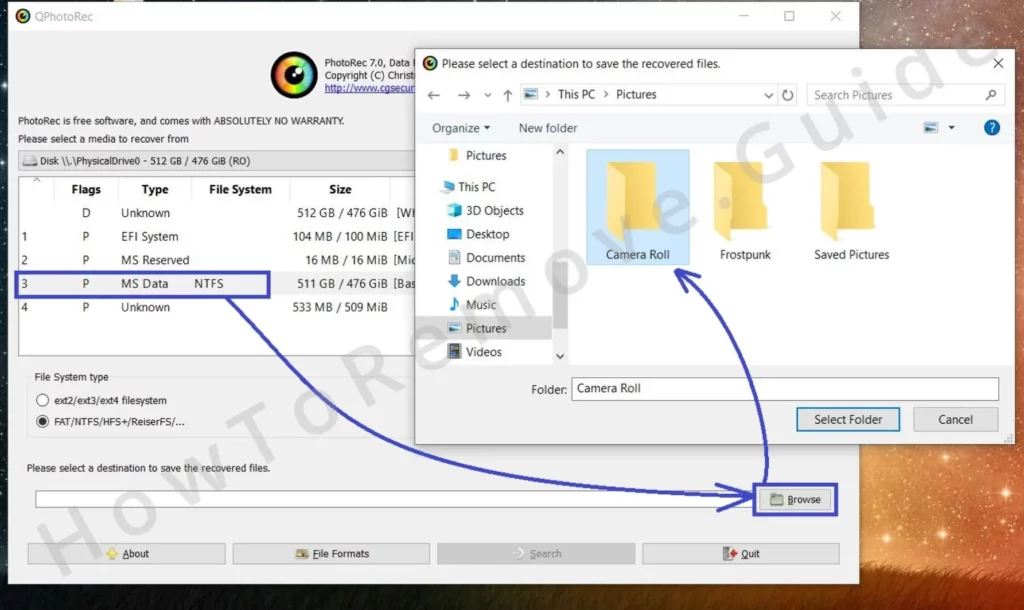

Cliquez sur Browse et choisissez un répertoire dans lequel vous souhaitez enregistrer les fichiers récupérés. Nous vous recommandons de les enregistrer sur un périphérique de stockage externe pour plus de sécurité, afin de les tenir à l’écart de toute autre menace de logiciel malveillant.

Une fois que vous avez tout configuré, cliquez sur Rechercher pour lancer le processus de récupération.

Le processus de récupération nécessite de la patience. La taille et le nombre de fichiers influent sur le temps nécessaire. Une fois l’opération terminée, examinez le répertoire que vous avez sélectionné pour les données récupérées afin d’évaluer le succès de la restauration.

Restauration des fichiers .Held à l’aide de Media_Repair

Media_Repair offre une récupération spécialisée pour certains types de fichiers multimédias : MP3, WAV, MP4, MOV, 3GP et M4V. Cet outil reconstruit les fichiers partiellement décryptés plutôt que d’effectuer un décryptage traditionnel. Vous avez besoin d’un fichier de référence pour l’utiliser. Il s’agit d’une version propre, non chiffrée (originale) de l’un de vos fichiers chiffrés.

Toutefois, ce qui est intéressant avec cet outil, c’est qu’il peut également fonctionner avec un fichier de référence différent de ceux qui sont cryptés, à condition qu’il soit créé dans les mêmes conditions – enregistré par la même caméra ou le même microphone ou produit par le même programme, en utilisant exactement les mêmes paramètres (résolution, FPS, rapport d’aspect, etc., en fonction du type de fichier). Ce deuxième type de fichiers de référence réduira naturellement vos chances de récupérer l’intégralité des données, mais il peut encore fonctionner dans certains cas.

Si vous pensez disposer de fichiers de référence appropriés, voici comment les utiliser avec Media_Repair :

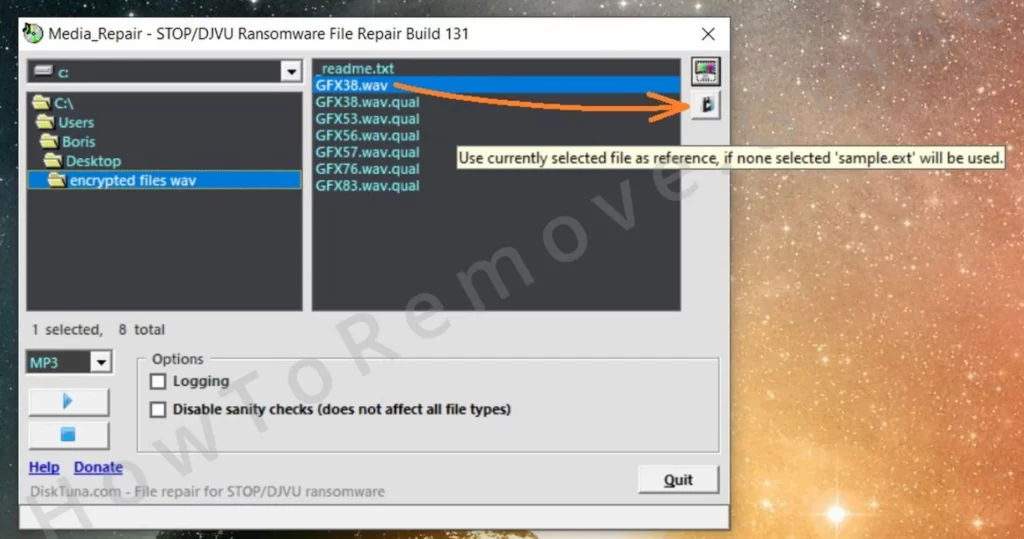

Télécharger, extraire et exécuter Media_Repair.

Utilisez le panneau de gauche pour diriger l’outil vers le dossier contenant les fichiers cryptés.

Dans le panneau de droite, sélectionnez l’un des fichiers cryptés, puis cliquez sur l’icône supérieure à droite (un petit moniteur).

Media_Repair évalue les chances de récupérer les fichiers de ce type.

Si le fichier est potentiellement réparable, sélectionnez le fichier de référence et cliquez sur l’icône inférieure à droite pour spécifier qu’il doit être utilisé pour la récupération.

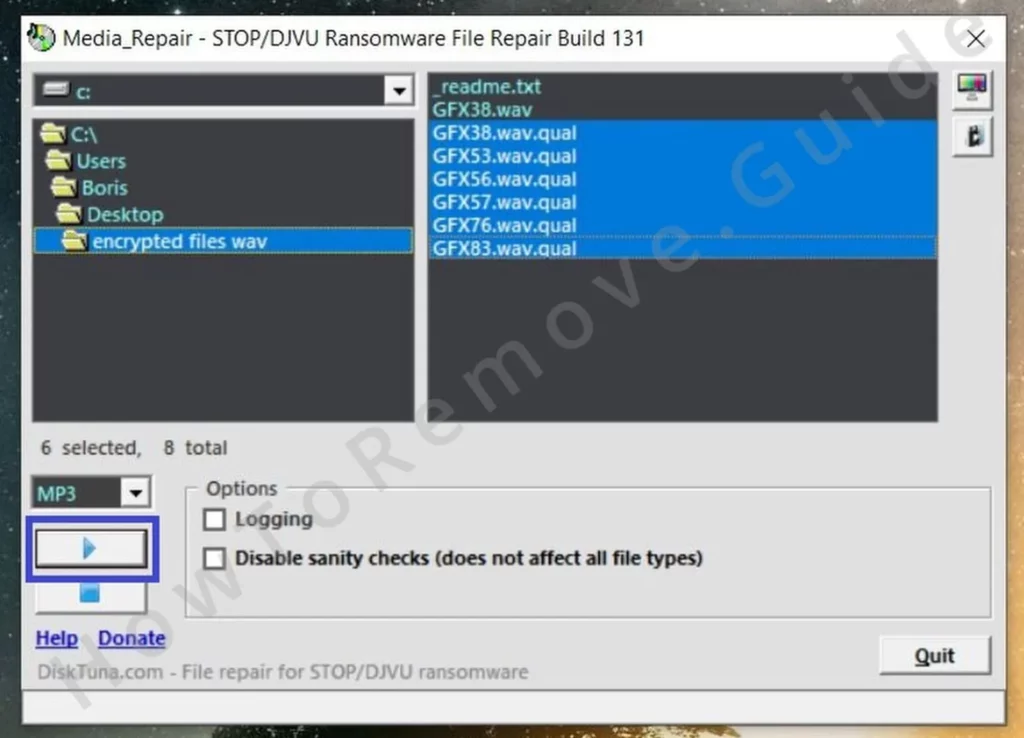

Ensuite, maintenez la touche Ctrl enfoncée et sélectionnez tous les fichiers que vous souhaitez décrypter avec le fichier de référence spécifié.

Cliquez ensuite sur le bouton Play de commencer le processus et d’attendre patiemment qu’il se termine.

Les fichiers réparés apparaissent dans un nouveau dossier nommé « FIXED » dans le répertoire d’origine. Évaluez la qualité et l’exhaustivité de chaque fichier restauré pour déterminer le succès de l’opération.

C’est la dernière méthode de récupération que nous pouvons suggérer pour les fichiers cryptés par .Held. Nous espérons qu’après avoir combiné toutes les étapes et les conseils fournis sur cette page, vous avez réussi à restaurer au moins une partie de vos données.

Si des fichiers importants pour vous restent verrouillés, ne les supprimez pas. Sauvegardez-les plutôt et conservez-les quelque part, car une solution de récupération valide pourrait être disponible à l’avenir, ce qui vous permettrait de récupérer ces fichiers.

Laisser un commentaire