Ljaz Fichier

Votre présence sur cette page indique que vous êtes aux prises avec un problème lié au chiffrement d’un fichier Ljaz, conséquence malheureuse d’une attaque de ransomware. Si vous ne savez pas de quoi il s’agit, nous vous informons qu’un ransomware est un logiciel malveillant qui déploie une stratégie hostile dans laquelle il limite votre accès à divers types de données numériques par le biais d’un processus de cryptage. Il transforme vos données en un format de fichier Ljaz illisible en déployant un algorithme cryptographique unique. Les cyber-escrocs à l’origine du logiciel malveillant proposent ensuite une solution potentielle, qui implique la fourniture d’une clé de décryptage capable d’inverser le cryptage et de ramener vos données à leur état lisible antérieur. Toutefois, cette proposition est assortie d’un prix élevé, généralement appelé rançon.

Comment décrypter les fichiers du ransomware Ljaz ?

Pour décrypter les fichiers du ransomware Ljaz, la première étape consiste à déconnecter votre ordinateur d’Internet. Ensuite, identifiez exactement la variante du ransomware à laquelle vous avez affaire. Cette information est cruciale car les méthodes de décryptage varient d’une variante de ransomware à l’autre. Ensuite, consultez des sites web et des ressources de cybersécurité dignes de confiance pour trouver d’éventuels moyens de débloquer vos fichiers. Une fois que vous avez trouvé le bon outil, suivez les instructions car plus vous les suivez, plus vous avez de chances de récupérer vos fichiers.

Comment supprimer le ransomware Ljaz et restaurer les fichiers ?

Pour supprimer le virus Ljaz ransomware et restaurer les fichiers, déconnectez votre appareil du Web. Analysez ensuite votre système à l’aide d’un outil antivirus robuste et supprimez le ransomware. Une fois que vous avez confirmé que le système est propre, vous pouvez commencer la mission de sauvetage de vos fichiers. Si vous disposez de sauvegardes, vous avez tout ce qu’il vous faut. Dans le cas contraire, envisagez de faire appel à des services de récupération de données spécialisés ou d’essayer un logiciel de récupération réputé qui peut vous aider à déchiffrer le code du ransomware et à libérer vos fichiers.

Le virus Ljaz

Le virus Ljaz est un membre relativement nouveau du club des méchants – la famille des menaces de ransomware telles que Yyza et Yytw qui se spécialisent dans la prise en otage de vos précieux fichiers personnels. Cette menace peut s’introduire dans votre système par différents moyens, comme ces courriels de spam que nous détestons tous, des publicités cliquables qui semblent trop belles pour être vraies, ou même grâce à un autre virus qui a laissé une porte dérobée. Quelle que soit la manière dont le virus Ljaz s’est faufilé, les conséquences de ses attaques peuvent être dévastatrices car elles sont souvent irréversibles. Le virus utilise des méthodes de cryptage de premier ordre pour brouiller vos fichiers jusqu’à les rendre illisibles, et aucun logiciel ne peut les décoder sans la bonne clé, qui est entre les mains des malfaiteurs qui ont lancé l’attaque.

Ljaz

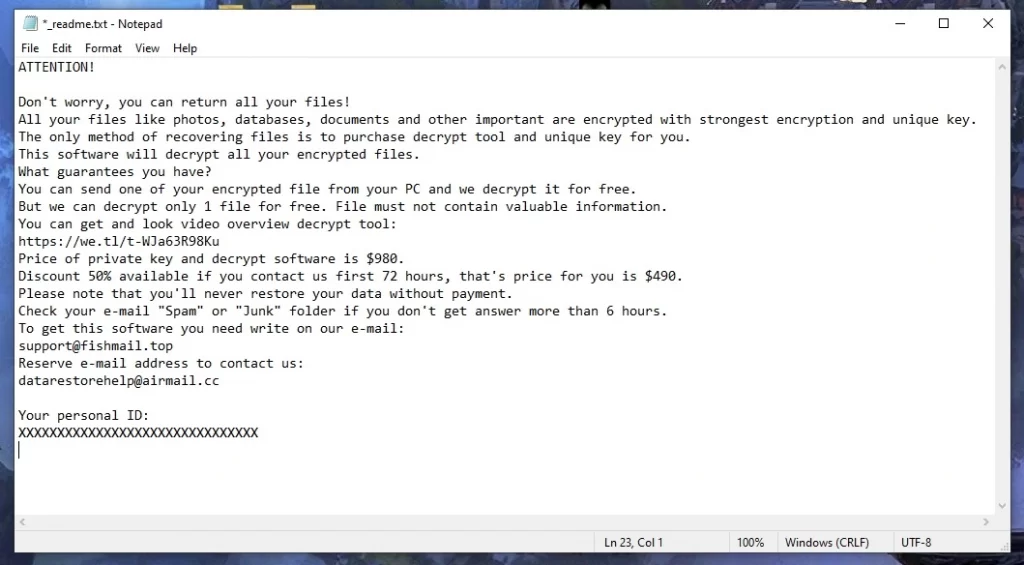

Dans le monde en constante évolution des menaces Internet, les tactiques des ransomwares deviennent de plus en plus intelligentes, et Ljaz en est un nouvel exemple qui fait froid dans le dos de ses malheureuses victimes. Ce ransomware est un logiciel illégal si sophistiqué qu’il utilise un processus de cryptage spécial pour vous empêcher d’accéder à vos fichiers. Ljaz a une affinité particulière pour les documents, les vidéos et les images, car il sait très bien à quel point ils sont importants pour vous. Après avoir brouillé les fichiers au point de les rendre méconnaissables, il affiche une note de rançon expliquant l’ampleur de l’attaque et la somme d’argent exacte que les opérateurs du logiciel malveillant exigent en échange de l’envoi d’une clé de décryptage de vos données.

.Ljaz

Si vous avez été touché par le cryptage de fichiers .Ljaz et que vous vous sentez dans l’embarras, la mauvaise nouvelle est que vous avez généralement besoin d’une clé spécifique de la part des pirates pour récupérer vos fichiers. Mais ce n’est pas la seule alternative. Vous pouvez essayer différentes méthodes pour récupérer certaines de vos données .Ljaz, même sans cette clé de décryptage insaisissable. En décidant de ne pas payer la rançon, vous gardez non seulement votre argent durement gagné, mais vous n’enrichissez pas non plus les cybercriminels à l’origine du ransomware. N’oubliez pas qu’ils en ont après votre argent et qu’une fois qu’ils l’auront obtenu, qui peut dire s’ils tiendront parole et vous enverront la clé ? Réfléchissez bien avant de vous séparer de votre argent, car il n’y a aucune garantie que vous recevrez quelque chose en retour.

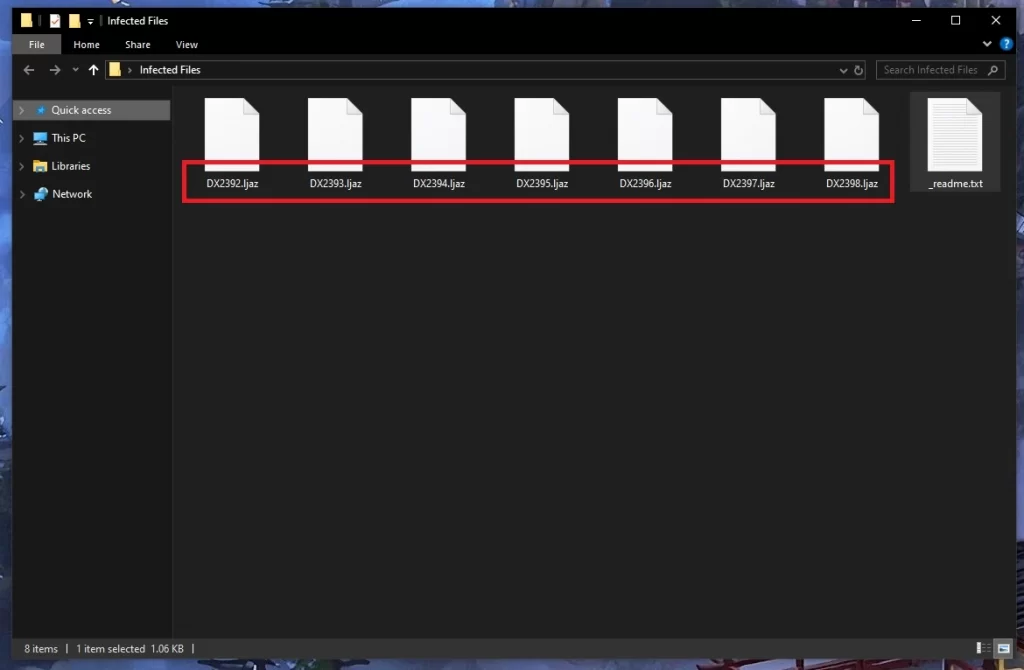

Extension Ljaz

Vous avez des extensions .Ljaz qui apparaissent un peu partout sur votre disque dur et vous êtes coincé, n’est-ce pas ? Il semble qu’à part payer pour obtenir cette clé de décryptage insaisissable, vos options pour supprimer l’extension .Ljaz et récupérer vos fichiers verrouillés soient assez limitées. Les personnages de l’ombre qui se cachent derrière le ransomware misent sur ce fait pour vous effrayer et vous inciter à payer. Ils peuvent vous menacer de perdre vos données à jamais si vous ne vous pliez pas à leurs exigences. Oh, et n’oublions pas les tactiques de l’horloge à retardement qu’ils utilisent pour vous inciter à payer en toute hâte. Mais ne vous inquiétez pas ! Si vous n’avez pas l’intention de payer la rançon, vous pouvez vous procurer un guide de suppression fiable et un logiciel antivirus réputé pour vous attaquer de front à l’extension .Ljaz.

Ransomware Ljaz

Malheureusement, le célèbre ransomware Ljaz ne fait aucune discrimination. Il peut cibler votre grand-mère, l’adolescent d’à côté ou même la plus grande entreprise de la ville. Même les internautes les plus décontractés peuvent se retrouver entre les mains des cyber-escrocs du ransomware. Le mythe selon lequel les opérateurs de ransomware ne s’attaquent qu’aux gros poissons peut donc être facilement démenti. En réalité, si vous êtes en ligne, vous êtes une cible potentielle. Une fois compromis, vous êtes confronté à un choix difficile : soit vous payez la rançon demandée pour récupérer vos données, soit vous vous lancez dans un voyage fastidieux vers d’autres solutions de récupération. En guise de première ligne de défense, nous vous suggérons de vous plonger dans notre guide gratuit de suppression du ransomware Ljaz sur cette page et de voir si cela peut vous faire économiser de l’argent.

Qu’est-ce que le fichier Ljaz ?

Si vous voulez ouvrir votre photo préférée ou un document de travail, mais que tout ce que vous voyez est un fichier Ljaz auquel vous ne pouvez pas accéder, c’est l’œuvre du ransomware Ljaz. Ce logiciel malveillant a pris vos données en otage et les a transformées en informations inutiles. Imaginez un livre que vous ne pouvez pas ouvrir ou une émission de télévision que vous ne pouvez pas regarder – ils sont là, mais vous ne pouvez pas les utiliser. Votre fichier Ljaz existe toujours dans son format d’origine, qu’il s’agisse d’une image, d’un document ou d’une vidéo, mais il a été scellé par le code de cryptage du ransomware Ljaz. Le seul moyen de rendre à ces données non fonctionnelles leur état normal est de se procurer le bon outil de décryptage ou d’explorer le guide ci-dessous.

Résumé:

| Nom | Ljaz |

| Type | Ransomware |

| Outil de détection |

Supprimer Ljaz Ransomware

Veuillez mettre en signet les instructions de désinstallation de ce guide dans votre navigateur pour y accéder facilement. De cette façon, vous n’aurez pas à chercher les instructions de suppression de Ljaz après chaque redémarrage du système qui peut être nécessaire. Pour simplifier encore plus les choses, nous vous recommandons de redémarrer le système en modeSafe Mode, car cela vous permet de voir quels processus et programmes (en dehors de ceux de base) sont en cours d’exécution et s’ils sont potentiellement dangereux.

AVERTISSEMENT ! LISEZ ATTENTIVEMENT AVANT DE PROCÉDER !

Le gestionnaire des tâches peut être ouvert en appuyant sur les touches CTRL+SHIFT+ESC de votre clavier. Ensuite, sélectionnez l’onglet Processus et recherchez les processus qui utilisent beaucoup de ressources ou qui ont un nom inhabituel. Cliquez avec le bouton droit de la souris sur un processus suspect et sélectionnez Ouvrir l’emplacement du fichier dans le menu contextuel.

Utilisez l’antivirus gratuit ci-dessous pour vérifier que les fichiers appartenant à ce processus ne contiennent pas de logiciels malveillants.

Supprimez tous les fichiers que l’analyseur a signalés comme étant dangereux. Il peut être nécessaire d’arrêter l’exécution d’un processus suspect dans le Gestionnaire des tâches avant de supprimer ses fichiers en utilisant les options du clic droit.

![]()

Lorsqu’un ordinateur est compromis, le fichier Hosts peut également être modifié. C’est pourquoi vous devez vérifier que la section « Localhost » du fichier ne contient pas d’adresses IP malveillantes. Pour accéder à votre fichier Hosts, il suffit de maintenir la touche Windows et la touche R enfoncées simultanément et de taper la commande suivante dans la boîte Exécuter :

notepad %windir%/system32/Drivers/etc/hosts

Une fois que vous avez fait cela, appuyez sur Entrée, et le fichier Hosts s’ouvrira. Veuillez nous faire savoir si vous voyez des adresses IP inhabituelles répertoriées sous Localhost en écrivant un commentaire sous ce guide. Nous vous répondrons si nous estimons que les adresses IP que vous avez postées sont dangereuses.

Dans la barre de recherche de Windows, tapez msconfig et appuyez sur Entrée. La fenêtre de configuration du système s’ouvre alors. Sélectionnez l’onglet Démarrage et recherchez les éléments de démarrage de Ljaz. Supprimez leurs coches et cliquez sur OK pour enregistrer vos modifications. Veillez toutefois à ne pas décocher les entrées qui sont légitimes et appartiennent aux programmes qui démarrent normalement avec votre ordinateur.

![]()

Un nombre croissant d’applications malveillantes installent secrètement des entrées de registre dangereuses afin d’échapper à la détection et de gagner en persistance. Par conséquent, il est conseillé d’utiliser l’éditeur de registre pour rechercher et supprimer tout fichier lié à Ljaz. Tapez Regedit dans la barre de recherche de Windows et appuyez sur Entrée. L’éditeur de registre s’affiche alors sur l’écran de votre ordinateur. La combinaison de touches CTRL et F peut être utilisée pour rechercher les fichiers qui ont pu être insérés par le ransomware. Le bouton Find Next peut être utilisé pour effectuer une recherche après avoir saisi le nom du ransomware dans le champ Find.

Supprimez tous les fichiers liés au ransomware qui sont détectés par la recherche. Après la suppression de la première série de résultats, vous pouvez rechercher dans le registre les fichiers portant le nom du ransomware autant de fois que nécessaire jusqu’à ce que vous ne trouviez plus de résultats.

Attention ! Tenter de supprimer manuellement le ransomware de votre registre peut entraîner la suppression d’autres fichiers. Par conséquent, l’utilisation d’un outil antivirus est l’option la plus sûre, car il supprime les applications potentiellement dangereuses et les entrées de registre dangereuses sans supprimer les fichiers essentiels.

Des traces de Ljaz peuvent également être trouvées dans les cinq emplacements suivants. Ainsi, une fois le registre nettoyé, nous vous recommandons de les vérifier en les tapant dans la barre de recherche de Windows et en appuyant sur Entrée après chacun d’eux :

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Supprimez tous les fichiers douteux que vous trouvez à ces endroits. Pour supprimer tous les fichiers temporaires de votre répertoire Temp, vous pouvez appuyer simultanément sur les touches CTRL et A, puis les supprimer à l’aide de la touche Del du clavier.

![]()

Comment décrypter les fichiers Ljaz

Les non-professionnels peuvent avoir du mal à retrouver l’accès aux données qui ont été cryptées par un ransomware. Les méthodes requises pour décrypter les fichiers peuvent différer en fonction de la variante du ransomware qui a été utilisée pour les crypter. Les variantes de ransomware sont identifiées par les extensions de fichier qui sont attachées aux données cryptées.

Pour obtenir les meilleurs résultats, avant d’effectuer toute restauration de données, nous vous recommandons d’utiliser une application professionnelle de suppression de virus (comme celle présentée sur cette page) et d’analyser soigneusement votre ordinateur avec celle-ci. Une fois que les analyses de virus et de ransomware n’ont détecté aucune menace sur le système, vous pouvez utiliser d’autres méthodes de récupération de fichiers en toute sécurité.

Nouveau Djvu Ransomware

Les chercheurs en sécurité ont découvert une nouvelle version du ransomware Djvu appelée STOP Djvu. Le suffixe .Ljaz sur les fichiers cryptés indique la présence de ce danger sur l’ordinateur. Un décrypteur comme celui qui se trouve à l’adresse https://www.emsisoft.com/ransomware decryption-tools/stop-djvu peut vous aider à récupérer les données qui ont été cryptées par ce ransomware.

Téléchargez STOPDjvu.exe à partir de l’URL ci-dessus, puis sélectionnez « Exécuter en tant qu’administrateur ». Vous pouvez également consulter le contrat de licence et les instructions d’utilisation qui l’accompagnent avant de commencer le décryptage des fichiers. Sachez que cet outil ne peut pas décoder les données cryptées à l’aide de clés hors ligne inconnues ou de cryptage en ligne.

Le logiciel anti-virus sur notre page peut rapidement et avec succès supprimer le Ljaz ransomware si vous rencontrez des problèmes tout au long du processus d’éradication. Vous pouvez également utiliser notre free online virus scanner pour vérifier tous les fichiers douteux.

Leave a Comment