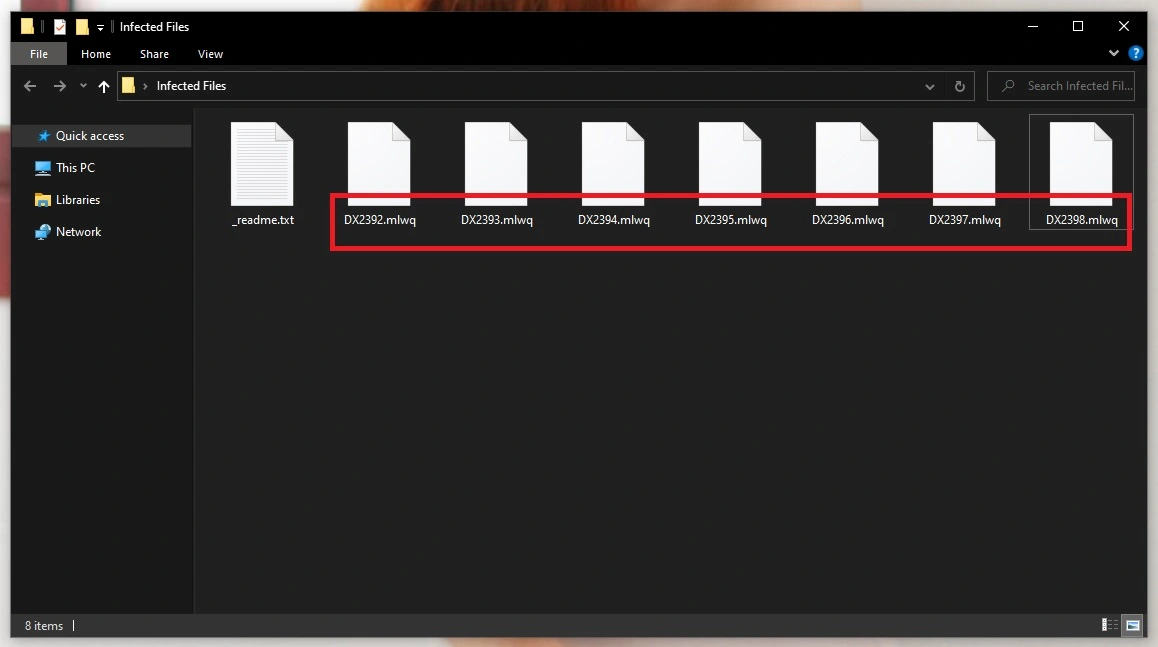

Fichier Mlwq

Imaginez un scénario où, sans prévenir, chaque fichier important de votre système est devenu un fichier Mlwq inaccessible. C’est la réalité pour les victimes de ce ransomware malveillant conçu pour chiffrer les fichiers, les transformant en fichiers chiffrés qu’il est pratiquement impossible d’ouvrir sans une clé unique. En coulisse, ce ransomware utilise des algorithmes complexes pour altérer les données, les prenant ainsi en otage. Ce qui est frappant, c’est l’évolution implacable de ce logiciel malveillant, adoptant des méthodes de chiffrement toujours plus robustes à chaque itération. Bien qu’être confronté à une telle attaque de ransomware et voir tous vos fichiers devenir des fichiers Mlwq puisse sembler isolant, la communauté des experts en cybersécurité travaille sans relâche pour élaborer des solutions face à ces tactiques de chiffrement menaçantes.

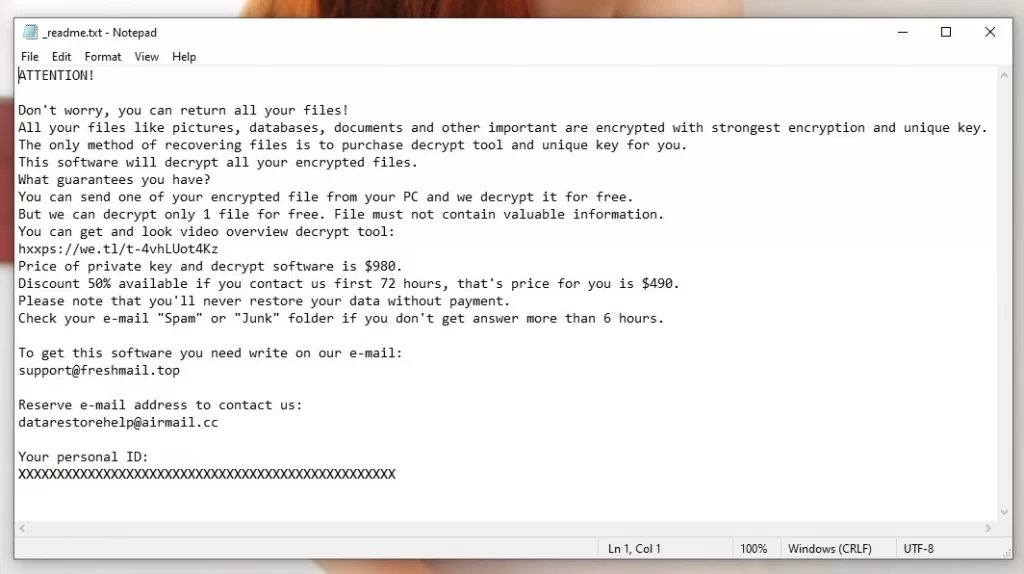

Pour décrypter les fichiers du ransomware Mlwq, il est préférable d’essayer d’abord d’utiliser l’outil de récupération gratuit que nous avons suggéré dans le guide. Il pourrait vous aider à récupérer certains ou, si vous avez de la chance, tous les fichiers importants que le virus a verrouillés. L’option alternative est de payer la rançon Mlwq, mais nous déconseillons vivement cette démarche, car elle ne garantit pas non plus la récupération des fichiers, et si vous choisissez cette option, votre argent sera perdu quoi qu’il arrive.

Pour supprimer le ransomware Mlwq et tenter de restaurer vos fichiers, vous devez d’abord vérifier l’intégralité de votre système pour détecter des traces du malware et supprimer tout ce qui est suspect. Le guide que nous avons préparé ici vous montrera comment faire. Ensuite, vous pouvez essayer d’utiliser l’outil de récupération de données gratuit recommandé pour, espérons-le, récupérer une partie de vos données.

Virus Mlwq

Dans le monde digital, le virus Mlwq est un adversaire redoutable. Ce ransomware opère selon un principe simple mais cruel : chiffrer les fichiers et exiger une rançon pour leur libération. Le cœur de sa stratégie réside dans l’exploitation du tumulte émotionnel et de l’urgence engendrés par la perte d’accès à des données cruciales. Comme c’est le cas pour d’autres menaces similaires, telles que Ttza et Ttrd, l’objectif principal du virus Mlwq reste le gain financier, alimenté par une exploitation impitoyable des vulnérabilités individuelles et corporatives. C’est un stratagème empreint d’incertitude, car répondre aux exigences monétaires ne garantit pas la récupération des fichiers perdus, révélant un paysage semé de tromperies et de manipulations.

Mlwq

Les voies d’infiltration du ransomware Mlwq sont variées et souvent trompeuses, incluant des stratégies telles que le spear phishing et l’exploitation de vulnérabilités logicielles. La lutte contre de telles incursions exige une approche multifacette de la prévention. Cela implique de cultiver une culture de prudence, d’encourager les mises à jour logicielles régulières, d’éviter les sites à réputation douteuse et de développer un œil averti pour repérer les tentatives de phishing. Une autre stratégie essentielle pour prévenir les attaques de Mlwq repose sur le déploiement de solutions antivirus robustes capables de détecter et de neutraliser les menaces dès le début. Grâce à une vigilance collective et au respect des normes de cybersécurité, la protection contre ce ransomware et ses semblables devient une réalité concrète.

.Mlwq

Lorsque des fichiers sont estampillés de l’extension .Mlwq, cela annonce clairement la progression impitoyable du ransomware. Ce suffixe signale un processus de chiffrement qui a rendu les fichiers inaccessibles, mais pas totalement endommagés. Malgré la connotation sinistre de cette extension, il est essentiel de se rappeler que des moyens de récupération existent. Néanmoins, naviguer dans le paysage de la récupération et essayer de libérer vos fichiers de l’extension .Mlwq s’accompagne d’une certaine incertitude, car la restauration réussie n’est pas garantie. Face à de tels dilemmes, chercher des conseils d’experts et explorer toutes les voies possibles de récupération de fichiers s’impose comme une approche pragmatique, quoique avec un optimisme prudent.

Extension Mlwq

Il y a quelque chose dans l’extension Mlwq qui provoque beaucoup de stress, et à juste titre. Cette étiquette, ajoutée par le ransomware du même nom, retient essentiellement les fichiers en otage, sans pour autant les endommager. Ces fichiers demeurent dans une sorte de limbes, intacts mais inatteignables, comme un livre dans une armoire fermée à clé. Bien qu’il puisse être tentant de payer la rançon immédiatement par désespoir, cette démarche devrait généralement être évitée, si possible. Recourir au paiement de la rançon comme moyen de traiter l’extension Mlwq est un effort de dernière minute, sans garantie de récupération des données verrouillées. Il vaut toujours mieux explorer toutes les autres voies en premier, en gardant la voie de la rançon comme une option éloignée et finale.

Ransomware Mlwq

Les tactiques du ransomware Mlwq sont aussi sournoises qu’il est possible. Son infiltration dans les systèmes peut se produire par le biais d’emails trompeurs, de téléchargements douteux ou en exploitant des vulnérabilités dans la configuration système existante. C’est comme un cambrioleur silencieux, laissant des traces de sa présence par une lenteur du système, d’étranges extensions de fichiers et une incapacité à accéder à certains fichiers. Une mesure urgente pour aider à atténuer les dommages causés par le ransomware Mlwq est de déconnecter les disques externes et les appareils pour limiter le rayon des dégâts. Repérer les signes tôt peut être un véritable tournant, aidant à stopper le processus de chiffrement avant qu’il n’enferme toutes les précieuses données dans son emprise implacable.

Qu’est-ce qu’un fichier Mlwq?

Un « fichier Mlwq » n’est pas quelque chose que quiconque souhaite rencontrer, mais le comprendre est la première étape pour combattre ce ransomware. En substance, c’est un document qui est tombé sous le contrôle du virus, se retrouvant chiffré et hors de portée de son utilisateur. Bien que le chiffrement appliqué à un fichier Mlwq ne modifie pas le contenu du fichier, il le rend inaccessible, forçant la victime à un jeu de rançon et de négociation numérique. Bien que la situation puisse sembler désespérée, c’est un appel aux armes pour renforcer les défenses numériques et explorer des stratégies de récupération avec une approche calme et concentrée. Quant aux moyens possibles de gérer la situation actuelle, assurez-vous de consulter les instructions que nous avons préparées ci-après.

Résumé:

| Nom | Mlwq |

| Type | Ransomware |

| Outil de détection | Certaines menaces se réinstallent d’elles-mêmes si vous ne supprimez pas leurs fichiers de base. Nous vous recommandons de télécharger SpyHunter pour supprimer les programmes nuisibles pour vous. Cela peut vous faire gagner des heures et vous éviter de nuire à votre système en supprimant les mauvais fichiers. Télécharger SpyHunter (Suppression Gratuite*) |

Avant de commencer

Vous devez prendre en compte les quatre points suivants avant de commencer le processus de suppression de Mlwq.

- Avant tout, si des disques durs externes, des téléphones, des tablettes, des clés USB ou d’autres dispositifs pouvant stocker des fichiers sont reliés à votre PC, déconnectez-les immédiatement pour éviter que le virus ne verrouille les fichiers qui y sont stockés.

- Déconnectez l’ordinateur infecté d’Internet – cela permettra à Mlwq de ne pas recevoir de nouvelles instructions de son serveur.

- Bien qu’il soit recommandé de ne pas payer la rançon, si vous décidez quand même de le faire, nous vous conseillons de reporter la suppression du Ransomware après avoir effectué le paiement. Sinon, même si vous payez, vous risquez de ne jamais pouvoir restaurer vos données. Évidemment, une fois l’argent payé et vos fichiers (si tout va bien) récupérés, le Ransomware doit encore être supprimé.

- Même s’il semble que Mlwq s’est automatiquement supprimé de votre ordinateur après avoir crypté vos données, il est toujours préférable d’effectuer les étapes du guide afin de s’assurer que votre PC est propre.

Suppression de Mlwq Ransomware

Pour supprimer Mlwq de votre système et faire en sorte que plus aucun fichier ne soit crypté, vous devez suivre quatre étapes importantes :

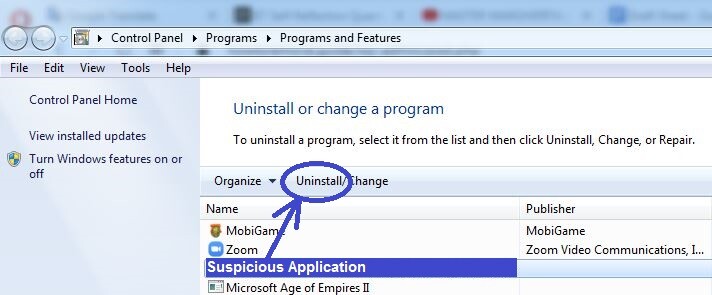

- Tout d’abord, vous devez déterminer si un programme malveillant sur votre ordinateur est à l’origine de l’infection et supprimer ce programme.

- Ensuite, si des processus de logiciels malveillants sont encore actifs, vous devez les trouver dans le gestionnaire des tâches et les arrêter.

- Ensuite, vous devez supprimer toutes les données du malware qui peuvent se trouver dans les dossiers suivants : AppData, LocalAppData, ProgramData, WinDir et Temp.

- La dernière étape pour supprimer Mlwq consiste à nettoyer les paramètres du système, notamment le Registre, le fichier Hosts et la liste des éléments de démarrage.

Pour mener à bien chacune des étapes, nous vous recommandons de consulter les instructions détaillées que nous vous fournissons dans les lignes suivantes.

Instructions détaillées pour la suppression

Étape 1

Le moyen le plus simple de savoir si un programme malveillant installé sur votre ordinateur est à l’origine de l’infection Mlwq consiste à rechercher le Panneau de configuration dans le menu Démarrer, à l’ouvrir et à cliquer sur Désinstaller un programme. Vous y verrez tous les programmes actuellement installés dans votre système. Si l’une des entrées de cette liste vous semble suspecte ou inconnue, surtout si elle a été installée récemment, vous devriez probablement la désinstaller. Cliquez sur ces programmes, puis sur Désinstaller, et exécutez les étapes à l’écran pour supprimer le programme potentiellement indésirable. N’oubliez pas que si le programme de désinstallation vous demande si vous souhaitez conserver des éléments de ce programme sur votre PC, vous devez refuser cette offre.

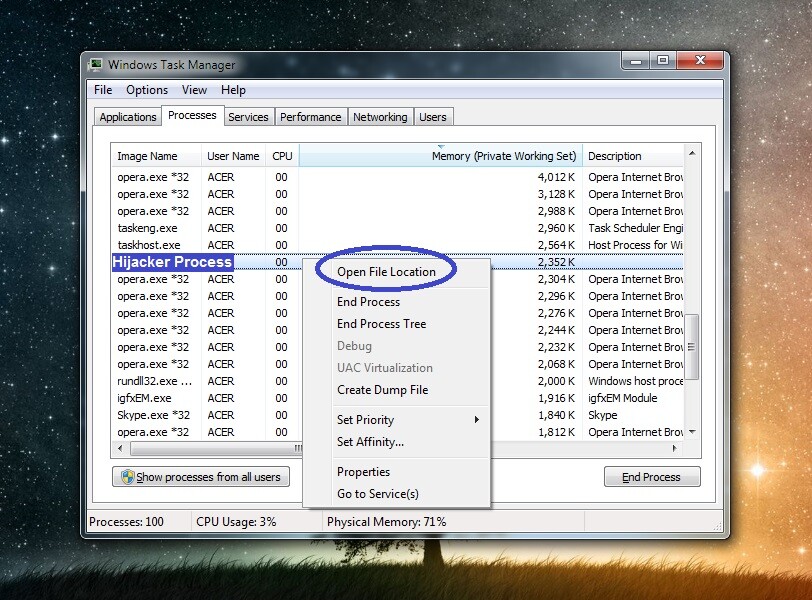

Étape 2

AVERTISSEMENT ! LISEZ ATTENTIVEMENT AVANT DE PROCÉDER !

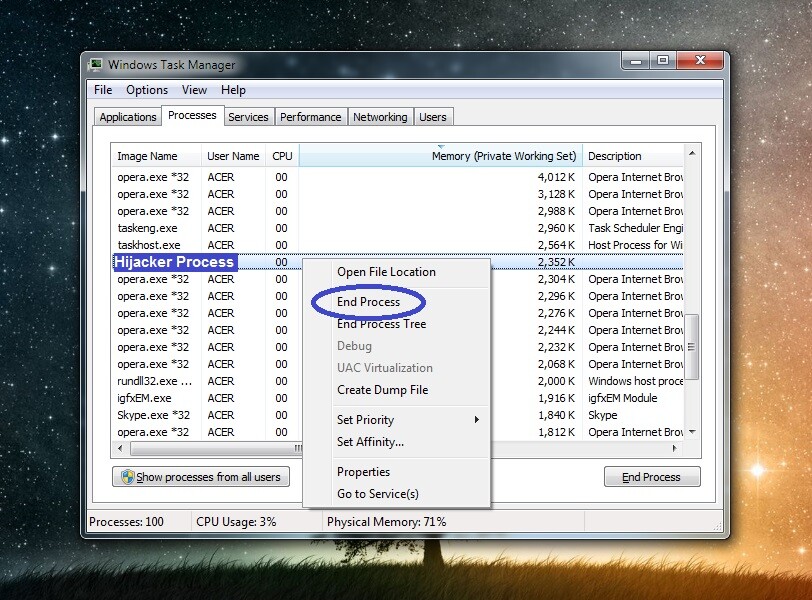

Vous devez maintenant vous assurer qu’aucun processus malveillant n’est en cours d’exécution sur votre ordinateur. Pour ce faire, ouvrez le Gestionnaire des tâches en utilisant la combinaison Ctrl + Shift + Esc de votre clavier, et regardez dans la section Processus. Si des processus malveillants sont en cours d’exécution, ils ont probablement une utilisation élevée du processeur et de la mémoire, ainsi que des noms étranges qui ne vous sont pas familiers. Cependant, avant de quitter un processus, vous devez vous assurer qu’il est bien lié au virus. Pour ce faire, nous vous recommandons d’utiliser les deux méthodes suivantes :

Vous devez rechercher sur Google le nom de chaque processus que vous considérez comme une menace potentielle. S’il est vraiment malveillant, il devrait y avoir des messages d’avertissement à son sujet sur des sites et des forums de cyber-sécurité réputés.

Cliquez avec le bouton droit de la souris sur l’entrée du processus dans le gestionnaire des tâches, cliquez sur l’option Ouvrir l’emplacement du fichier et utilisez le scanner gratuit de logiciels malveillants suivant sur les fichiers qui se trouvent dans le dossier nouvellement ouvert. S’il s’avère qu’un ou plusieurs des fichiers analysés sont malveillants, cela indique que le processus est lui aussi une menace et qu’il faut y mettre fin.

S’il s’avère que des processus nuisibles figurent dans votre gestionnaire de tâches, vous devez d’abord y mettre fin (en cliquant avec le bouton droit de la souris sur le processus, puis sur l’option Fin du processus), puis supprimer l’intégralité des dossiers où sont enregistrés leurs fichiers.

Étape 3

Comme le virus peut tenter de relancer ses processus nuisibles, vous devez passer en mode sans échec sur votre ordinateur pour éviter que cela ne se produise.

Étape 4

Cliquez sur le menu Démarrer, puis tapez dans la barre de recherche située en dessous « Folder Options » et ouvrez l’icône qui est trouvée en premier. Sélectionnez ensuite l’onglet Affichage, trouvez-y un paramètre intitulé Afficher les fichiers, dossiers et lecteurs cachés, sélectionnez-le (cochez-le), puis cliquez sur le bouton OK.

Ensuite, copiez ce « %AppData% » (sans les guillemets), collez-le dans la barre de recherche du menu Démarrer et appuyez sur Entrée pour accéder au dossier AppData. Dans ce dossier, triez les fichiers et sous-dossiers par ordre de leur date de création, puis supprimez tout ce qui a été créé depuis l’arrivée du virus. Vous devez maintenant faire la même chose avec quatre autres dossiers :

%LocalAppData

%ProgramData

%WinDir

%Temp%.

Lorsque vous arrivez au dossier Temp, supprimez simplement tous les fichiers qui y sont stockés plutôt que les plus récents. Comme il est probable que des milliers de fichiers s’y trouvent, pour les sélectionner tous facilement, appuyez sur Ctrl + A lorsque vous entrez dans le dossier, puis appuyez sur Del pour supprimer les fichiers sélectionnés.

Étape 5

Vous devez maintenant aller dans les paramètres de configuration du système et nettoyer les éléments de démarrage. Pour ce faire, tapez msonfig dans le menu Démarrer, appuyez sur Entrée, puis cliquez sur l’onglet Démarrage. Ensuite, consultez la liste des éléments qui sont automatiquement lancés au démarrage de votre ordinateur. Si vous ne reconnaissez pas certaines entrées ou si elles vous semblent suspectes, décochez-les. Décochez également les entrées dont la colonne Fabricant comporte la mention « inconnu », puis cliquez sur le bouton OK pour enregistrer les modifications.

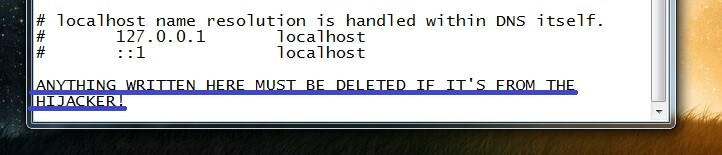

Ensuite, accédez au dossier suivant : C:\Windows\System32\drivers\etc, double-cliquez sur le fichier nommé Hosts, et si vous êtes invité à sélectionner un programme avec lequel ouvrir le fichier, cliquez sur Notepad. Lorsque le fichier s’ouvre dans le Bloc-notes, regardez ce qui est écrit à la fin du fichier – si des adresses IP sont listées sous « Localhost », cela signifie que le fichier a été modifié par un programme tiers. Envoyez-nous ces adresses IP dans le commentaire, et nous vous dirons rapidement si ce programme tiers est le virus et si ces adresses IP doivent être supprimées.

Étape 6

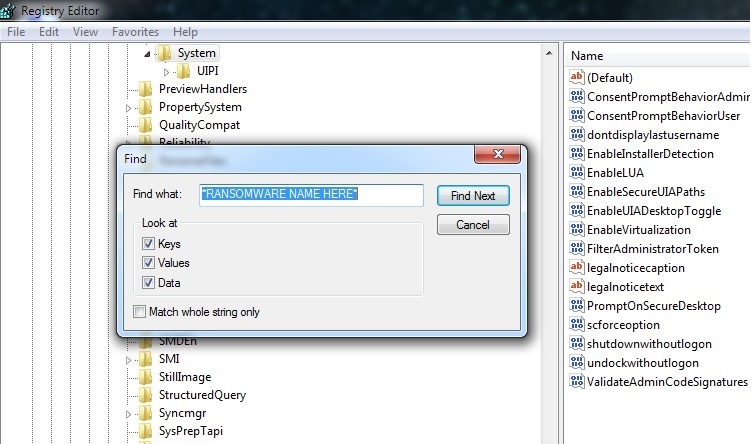

Vous devez maintenant rechercher l’application regedit.exe en utilisant le champ de recherche du menu Démarrer et l’ouvrir. Il vous sera demandé de donner l’approbation de votre administrateur afin de lancer l’application, alors faites-le en cliquant sur Oui. Ensuite, lorsque la fenêtre de l’Éditeur du Registre s’affiche sur votre écran, ouvrez le menu intitulé Editer, puis Rechercher, et tapez Mlwq dans le champ de recherche Rechercher. Ensuite, sélectionnez Find Next pour lancer la recherche et supprimer tout ce qui peut être trouvé. Effectuez toujours une nouvelle recherche après avoir supprimé un élément pour vous assurer qu’il ne reste pas d’autres éléments indésirables dans le registre.

Après vous être assuré qu’il n’y a plus de Mlwq dans l’Éditeur du Registre, jetez un coup d’œil aux dossiers suivants du Registre – vous pouvez les trouver dans le panneau gauche de l’Éditeur, en développant les dossiers qui y figurent.

- HKEY_CURRENT_USER > Software

- HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Run

- HKEY_CURRENT_USER > Software > Microsoft > Internet Explorer > Main

Dans ces trois dossiers, recherchez les éléments portant des noms étranges – ceux qui semblent avoir des noms générés de façon aléatoire. Par exemple, un exemple possible d’un tel nom d’élément serait « 2u0909u3e092ut302ekd0293it03ue290d2u3r ». Si vous rencontrez ce genre de problème, n’hésitez pas à nous en faire part dans les commentaires. Nous vous répondrons dans les plus brefs délais et vous indiquerons si des mesures doivent être prises concernant cet article.

Si Mlwq est toujours dans le système

Une tactique courante utilisée par les pirates de Ransomware consiste à utiliser un logiciel malveillant secondaire (généralement un cheval de Troie ou un Rootkit) qui facilite la distribution du Ransomware et rend la suppression de ce dernier beaucoup plus difficile pour la victime. C’est une des raisons pour lesquelles vous n’avez peut-être pas pu supprimer manuellement Mlwq. Si vous êtes dans cette situation, nous vous suggérons d’utiliser le puissant outil de suppression des logiciels malveillants que vous trouverez sur cette page, car il peut s’occuper de tous les logiciels malveillants potentiels de votre système en une seule fois.

Comment décrypter les fichiers Mlwq

Pour décrypter les fichiers Mlwq, il est préférable de ne pas demander le paiement de la rançon et de se concentrer sur la recherche et l’utilisation de méthodes alternatives de récupération des données. Cependant, avant d’essayer d’utiliser ces méthodes pour décrypter les fichiers du Ransomware, vous devez vous assurer que le PC est parfaitement propre.

Si vous avez remarqué des fichiers douteux qui se trouvent encore sur votre système, mais que vous n’êtes pas sûr qu’il s’agisse de logiciels malveillants, n’oubliez pas que notre scanner de logiciels malveillants gratuit peut vous aider à déterminer s’ils doivent être supprimés. Après vous être assuré qu’aucune donnée malveillante n’est restée sur votre ordinateur, nous vous conseillons de consulter l’article Comment décrypter un ransomware que nous avons sur notre site, où nous avons expliqué en détail les différentes options alternatives que vous pouvez choisir pour tenter de récupérer les données que Mlwq a cryptées.

Nouveau ransomware Djvu

La dernière variante de ransomware issue de la famille Djvu s’appelle STOP Djvu et touche des utilisateurs dans plusieurs pays du monde. Les fichiers cryptés par cette variante portent généralement l’extension .Mlwq.

Les utilisateurs infectés par cette nouvelle variante risquent d’avoir du mal à lutter contre l’infection. Toutefois, si une clé hors ligne a été utilisée pour chiffrer les données, il est possible de récupérer les fichiers originaux. Il s’agit là d’un soulagement bienvenu, car il est très difficile de se tenir au courant des nouvelles menaces de ransomware. La bonne nouvelle, c’est qu’il existe un logiciel de décryptage que vous pouvez utiliser pour tenter de récupérer les données. Il vous suffit de cliquer sur le lien ci-dessous dans votre navigateur et d’appuyer sur le bouton de téléchargement pour enregistrer le fichier exécutable sur votre ordinateur :

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Lancez le décrypteur avec les privilèges d’administrateur et cliquez sur « Oui » lorsque vous y êtes invité. Prenez le temps de lire le contrat de licence et les brèves instructions d’utilisation avant de poursuivre. Utilisez le bouton « Décrypter » pour essayer de décrypter les informations chiffrées. Gardez à l’esprit que l’outil peut ne pas être en mesure de décoder des fichiers qui ont été cryptés en ligne ou avec une clé hors ligne inconnue.

Laisser un commentaire