Le fichier Nbzi

Si vous avez atterri sur cette page pour en savoir plus sur le fichier Nbzi, considérez-le comme un intrus numérique dissimulé. Il fait partie de la famille des ransomwares malveillants. Ces cybercriminels le distribuent généralement par le biais d’e-mails trompeurs qui imitent des sources légitimes, telles que votre banque ou un contact de confiance. Cependant, si vous commettez l’erreur de cliquer ou d’ouvrir leur contenu trompeur, vous vous retrouverez dans une situation désastreuse. Il est donc essentiel de faire preuve de prudence lorsque vous téléchargez quoi que ce soit en ligne. Méfiez-vous des sites web douteux ou des liens torrent séduisants, car ils peuvent dissimuler cette menace cachée. Parfois, même un clic apparemment inoffensif sur une publicité alléchante ou un programme obsolète sur votre ordinateur peut involontairement introduire le fichier Nbzi dans votre système. Il est donc impératif de toujours vérifier avant de cliquer!

Comment décrypter les fichiers du ransomware Nbzi ?

Décrypter les fichiers que le ransomware Nbzi a verrouillés revient à ouvrir un code secret. Les différentes variantes de ransomware utilisent des codes de cryptage différents, et certains sont vraiment difficiles à comprendre et à décrypter. Parfois, les experts parviennent à créer des outils spéciaux qui peuvent vous aider à décrypter ces fichiers. Mais ces outils ne fonctionnent pas toujours. Payer la rançon peut sembler une solution facile, mais c’est risqué. Vous risquez de ne pas récupérer vos fichiers et cela encourage les malfaiteurs à poursuivre leurs méfaits. Pour éviter tous ces problèmes, il est plus judicieux de protéger vos données contre les ransomwares avant qu’ils ne se produisent. Sauvegardez souvent vos fichiers importants, gardez tous vos logiciels à jour et soyez prudent lorsque vous cliquez sur des choses en ligne. Ainsi, vous ne tomberez pas dans ce piège numérique.

Comment supprimer le virus Nbzi ransomware et restaurer les fichiers ?

La suppression du ransomware Nbzi n’est pas facile. Vous aurez peut-être besoin de programmes informatiques spéciaux ou de l’aide d’experts en sécurité informatique. Mais même si vous vous débarrassez du logiciel dangereux, vos fichiers risquent de rester bloqués. Payer la rançon n’est pas un moyen sûr de les récupérer. Par conséquent, si vous êtes confronté à ce problème, il est préférable de demander conseil à des experts en informatique. Mais n’oubliez pas qu’il est possible que vous ne récupériez jamais vos fichiers.

Le virus Nbzi

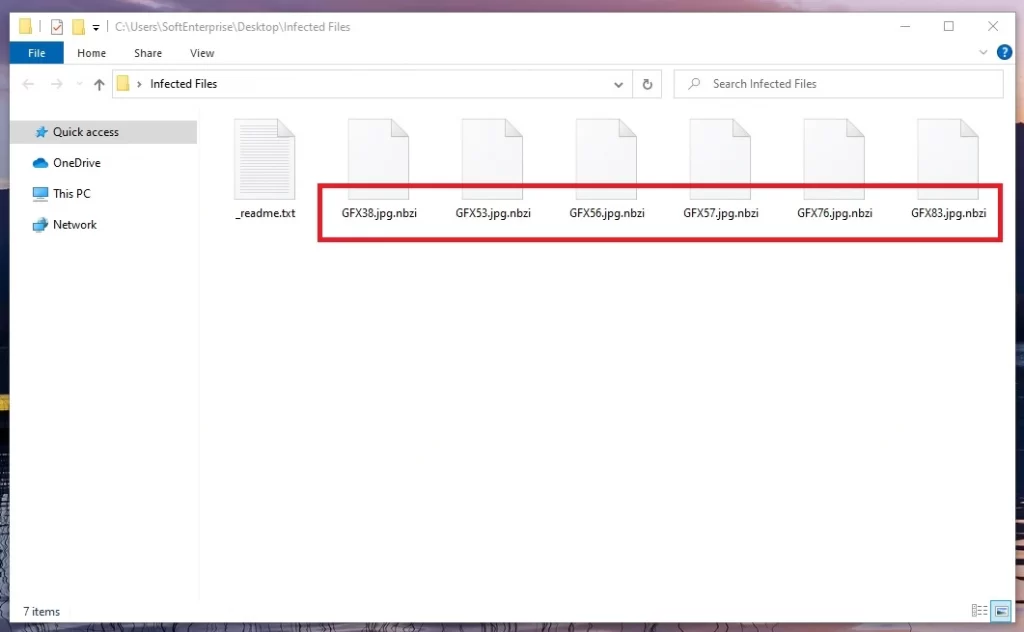

Si vous avez démarré votre ordinateur pour découvrir que certains de vos fichiers les plus précieux refusent de s’ouvrir, portant désormais des extensions inconnues telles que .Nbzi, Rzfu ou Hgml, il est essentiel de reconnaître que le coupable de cette énigme numérique est le virus Nbzi. Imaginez qu’il s’agit d’un cadenas numérique malveillant, qui s’accroche fermement à vos données et documents essentiels. Ce logiciel malveillant annonce sa présence de manière spectaculaire. Vous rencontrerez une note de rançon – souvent sous la forme d’une note de rançon ou d’une fenêtre contextuelle – qui lance essentiellement un ultimatum, en déclarant quelque chose comme « Payez, ou dites adieu à vos fichiers pour toujours ! Une fois que vous l’avez vu, cela indique clairement que vous avez affaire à l’un des plus récents adversaires du ransomware – le virus Nbzi.

Nbzi

Une fois que vous avez découvert que le virus Nbzi est présent sur votre ordinateur, il est important de rester calme et d’agir rapidement. L’une des premières choses à faire est de déconnecter l’appareil infecté d’Internet. Cela peut empêcher le ransomware de faire plus de mal ou de recevoir des instructions de ses créateurs malveillants. Une autre chose à faire est de déconnecter vos autres appareils, comme votre tablette ou un autre ordinateur, de l’ordinateur infecté, afin qu’ils ne soient pas infectés à leur tour. Il n’est pas conseillé de payer l’argent demandé par les pirates Nbzi, car cela ne signifie pas qu’ils vont résoudre votre problème. Demandez plutôt à un expert de vous aider à nettoyer votre ordinateur ou suivez les instructions du guide de suppression manuelle ci-dessous et signalez le cas aux autorités.

.Nbzi

Il n’existe pas de solution universelle pour décrypter les fichiers portant l’extension .Nbzi. Les souches de ransomwares utilisent diverses techniques de chiffrement, plus ou moins puissantes. Il est donc important d’identifier avec précision la variante de ransomware à laquelle vous êtes confronté. Dans certains cas heureux, des spécialistes de la cybersécurité ou des organismes chargés de l’application de la loi peuvent créer des outils de décryptage adaptés à des souches de ransomware particulières, y compris le .Nbzi. Ces outils servent de bouée de sauvetage aux victimes, en leur offrant un moyen d’accéder à nouveau à leurs fichiers sans succomber à l’extorsion. Cependant, il est essentiel de reconnaître que toutes les variantes de ransomware ne sont pas accompagnées de solutions de décryptage facilement disponibles. Par conséquent, une recherche méticuleuse en ligne est nécessaire, et nous avons compilé un guide de décryptage ci-dessous pour vous aider dans votre quête.

Extension Nbzi

L’efficacité du décryptage des fichiers portant l’extension Nbzi est liée à la robustesse du cryptage du ransomware. Les créateurs de ransomwares utilisent des algorithmes de cryptage très sophistiqués qui posent de formidables défis au décryptage. Par conséquent, même avec les efforts les plus diligents, le décryptage de certains fichiers peut s’avérer inefficace si le cryptage est exceptionnellement robuste. En outre, la disponibilité d’outils de décryptage ne garantit pas une solution universelle pour chaque victime. Votre capacité à décrypter les fichiers portant l’extension Nbzi dépend de plusieurs variables, notamment la variante spécifique du ransomware, la complexité du chiffrement et l’existence d’un outil de décryptage pour cette variante spécifique. Ainsi, pour déverrouiller des fichiers cryptés, il faut parfois posséder la bonne combinaison, parfois non.

Ransomware Nbzi

Payer la rançon demandée par les cybercriminels lorsque vos fichiers sont détournés par le Nbzi Ransomware est risqué et déconseillé. Même si cela semble être une solution rapide, il n’y a aucune garantie que cela vous permettra de récupérer vos fichiers. C’est comme prendre un risque, et cela encourage les cybercriminels à continuer à faire de mauvaises choses. Au lieu d’espérer que le décryptage vous sauve la mise, il est donc plus judicieux de s’efforcer d’éviter ce problème dès le départ. Sauvegarder régulièrement vos données importantes, maintenir vos programmes informatiques à jour et être prudent en ligne peut vous aider à rester à l’abri du ransomware Nbzi. La prévention est souvent plus facile et moins stressante que de faire face à une attaque.

Qu’est-ce que le fichier Nbzi ?

Les rançongiciels, comme Nbzi, sont des outils d’extorsion de fonds numériques qui ne visent qu’une chose : vos données importantes. Il cible les fichiers que vous utilisez tous les jours, comme les documents, les images, les vidéos et les feuilles de calcul. En fait, tout ce qui contient des informations personnelles, professionnelles ou secrètes peut devenir un fichier Nbzi – une version verrouillée de votre fichier. Pourquoi les cybercriminels font-ils cela ? Eh bien, ils veulent s’en prendre aux choses qui comptent vraiment pour vous. S’ils verrouillent vos photos de vacances et les transforment en fichiers Nbzi, vous n’aurez peut-être pas besoin de payer pour les récupérer. En revanche, s’il s’agit de vos fichiers de travail ou de photos de famille qui vous sont chères, vous serez plus enclin à envisager de leur verser de l’argent, et c’est ce sur quoi ils comptent.

Résumé:

| Nom | Nbzi |

| Type | Ransomware |

| Outil de détection |

Supprimer Nbzi Ransomware

Lorsque vous êtes confronté à un ransomware, il est préférable d’ajouter cette page à vos signets et d’enregistrer les instructions pour pouvoir vous y référer ultérieurement. Ainsi, vous n’aurez pas à chercher ce guide encore et encore après chaque redémarrage du système. Il est également plus facile d’identifier et de supprimer les logiciels malveillants en mode sans échec. Nous vous recommandons donc de redémarrer le système en mode sans échec avant de passer à la deuxième étape de ce guide.

ATTENTION! LIRE ATTENTIVEMENT AVANT DE PROCEDER!

On nous pose souvent cette question, nous y répondons donc ici: La suppression manuelle du parasite peut prendre des heures et endommager votre système au cours du processus. Nous vous recommandons de télécharger SpyHunter pour voir s'il peut détecter parasite sur votre machine. Plus d'informations sur SpyHunter, les étapes de désinstallation, le CLUF et la politique de confidentialité.

Recherchez les processus suspects dans l’onglet Processus du Gestionnaire des tâches, auquel vous pouvez accéder en appuyant sur les touches CTRL+SHIFT+ESC de votre clavier (voir l’étape suivante de ce guide). Il est important de prêter une attention particulière à tout processus inhabituel qui n’appartient à aucun de vos programmes habituels. Faites un clic droit sur un processus suspect et sélectionnez Ouvrir l’emplacement du fichier dans le menu contextuel pour afficher ses fichiers :

À l’aide du puissant antivirus en ligne gratuit indiqué ci-dessous, vous pouvez analyser les fichiers du processus suspect à la recherche de code malveillant. Pour effectuer une vérification des fichiers, vous pouvez faire glisser et déposer dans l’analyseur les fichiers du dossier Emplacement des fichiers d’un processus suspect.

Si les fichiers analysés s’avèrent dangereux, ils doivent être supprimés. Certains fichiers peuvent refuser d’être supprimés alors que le processus est toujours en cours d’exécution. Pour vous en débarrasser, revenez d’abord au processus suspect et sélectionnez Terminer le processus dans le menu contextuel en cliquant dessus avec le bouton droit de la souris. Après avoir effectué cette opération, assurez-vous de supprimer les fichiers dangereux de votre système.

L’étape suivante consiste à accéder aux paramètres de la Configuration du système, à sélectionner l’onglet Démarrage et à rechercher les éléments de démarrage potentiellement indésirables. Saisissez msconfig dans la barre de recherche de Windows, appuyez sur Entrée, puis cliquez sur le résultat pour ouvrir la Configuration du système et voir ce qui est répertorié sous l’onglet Démarrage :

Tout élément de démarrage dont le fabricant ou le nom ne vous inspire pas confiance doit être coché. Ne cochez que les cases à côté des éléments de démarrage légitimes auxquels vous faites confiance et que vous souhaitez démarrer avec votre système.

Le fichier Hosts d’un ordinateur est un autre endroit où des modifications peuvent être apportées sans votre accord. C’est pourquoi vous devez l’ouvrir et rechercher toute adresse IP suspecte répertoriée sous « Localhost ». Pour ce faire, ouvrez une fenêtre Exécuter en appuyant sur Win+R, puis collez la ligne suivante dans la zone de texte et appuyez sur Entrée :

notepad %windir%/system32/Drivers/etc/hosts

Lorsque vous voyez le fichier d’hôte à l’écran, vérifiez ce qui a été ajouté sous Localhost. Envoyez-nous toutes les adresses IP qui ressemblent à celles de l’image ci-dessous afin que nous puissions enquêter. Un membre de notre équipe les examinera pour voir si elles sont dangereuses.

Pour que vous supprimiez le parasite vous-même, vous devrez peut-être vous occuper des fichiers système et des registres. Si vous devez faire cela, soyez extrêmement prudent, car vous pourriez endommager votre système.

Si vous voulez éviter le risque, nous vous recommandons de télécharger SpyHunter, un outil professionnel de suppression de logiciels malveillants.

Plus d'informations sur SpyHunter, les étapes de désinstallation, le CLUF et la politique de confidentialité.

Les logiciels malveillants plus avancés ajoutent souvent des entrées de registre nuisibles afin de rester plus longtemps dans le système et d’être plus difficiles à supprimer par des utilisateurs ayant peu ou pas de connaissances techniques. Nbzi, l’un des derniers exemples en date, peut également avoir ajouté des fichiers nuisibles au registre de votre système dont vous n’avez pas conscience. Par conséquent, vous devez exécuter une vérification de l’éditeur de registre pour voir si vous pouvez les trouver et les supprimer. Il existe de nombreuses méthodes pour y parvenir. Vous pouvez taper Regedit dans la barre de recherche de Windows et appuyer sur Entrée pour lancer l’éditeur du registre. Une fois là, une fenêtre de recherche peut être ouverte en appuyant simultanément sur les touches CTRL et F. Il suffit de taper le nom du ransomware dans cette fenêtre et de cliquer sur « Rechercher suivant ».

À l’aide de la recherche, supprimez toutes les entrées liées au ransomware qui apparaissent. La recherche peut être répétée autant de fois que nécessaire jusqu’à ce qu’il n’y ait plus de résultats.

Attention ! Le système d’exploitation peut être endommagé si vous supprimez des fichiers qui ne sont pas liés à l’infection par le ransomware lors du nettoyage des fichiers infectés. Mais si vous ne supprimez pas toutes les entrées de registre liées à la menace, Nbzi peut réapparaître. C’est pourquoi nous vous recommandons vivement de rechercher les logiciels malveillants sur votre ordinateur et de nettoyer en profondeur votre registre avec un programme anti-malware.

Les cinq endroits suivants doivent également être vérifiés pour les entrées liées au ransomware. Vous pouvez les ouvrir un par un en tapant leur nom dans la barre de recherche de Windows et en appuyant sur Entrée.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Examinez chacun de ces emplacements pour voir si des fichiers ont été récemment ajoutés et supprimez ceux qui pourraient être nuisibles. Supprimez tous les fichiers temporaires du dossier Temp en les sélectionnant et en appuyant sur la touche Del de votre clavier.

Comment décrypter les fichiers Nbzi

Même après la suppression du ransomware, les victimes sont toujours confrontées au problème du décryptage de leurs fichiers chiffrés. Il existe un certain nombre de variantes de ransomware, et chacune d’entre elles possède une méthode unique pour retrouver l’accès aux fichiers cryptés. Vous pouvez savoir que vous avez affaire à une variante spécifique du ransomware en regardant les extensions des fichiers qui ont été cryptés.

Avant de tenter de récupérer vos fichiers, il est fortement recommandé d’analyser le système infecté avec un programme antivirus réputé (tel que celui disponible sur cette page). Après vous être assuré que l’ordinateur est propre et que le virus a été supprimé de votre système, vous pouvez expérimenter en toute sécurité diverses méthodes de récupération de fichiers et même connecter des sources de sauvegarde à la machine libérée du ransomware.

Nouveau Djvu Ransomware

Une toute nouvelle variante du ransomware Djvu, appelée STOP Djvu, a récemment été découverte par des experts en cybersécurité. Cette infection se distingue des autres par le fait que les fichiers cryptés avec elle ont généralement le suffixe .Nbzi à la fin. Un décrypteur de clés hors ligne, comme celui qui se trouve sur le lien suivant, peut vous aider à décrypter les données cryptées.

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Téléchargez le fichier STOPDjvu.exe à partir du lien ci-dessus, puis sélectionnez « Exécuter en tant qu’administrateur » pour l’ouvrir. Appuyez sur le bouton « Oui » pour lancer le programme. Dès que vous aurez lu le contrat de licence et les brèves instructions qui l’accompagnent, vous pourrez commencer à décrypter les données. Cet outil est incapable de décrypter les fichiers qui ont été chiffrés avec des clés hors ligne inconnues ou un chiffrement en ligne.

Pensez à utiliser le programme antivirus répertorié dans ce guide pour vous débarrasser rapidement et facilement du ransomware si le besoin s’en fait sentir. Vous pouvez également rechercher les virus dans les fichiers suspects à l’aide d’un antivirus en ligne gratuit.

Leave a Comment X