Fichier Ppvw

Le fichier Ppvw est un fichier verrouillé par le ransomware Ppvw, un programme malveillant qui met en œuvre un algorithme de chiffrement sophistiqué, modifiant fondamentalement la structure des données des fichiers affectés, ce qui les rend inaccessibles. Le principal obstacle à la récupération d’un tel fichier est la formidable stratégie de chiffrement qui protège le contenu du fichier, le verrouillant essentiellement derrière un mur cryptographique pratiquement impénétrable. Le chiffrement implique un processus à sens unique, ce qui signifie que le retour au format de données d’origine nécessite une clé de déchiffrement unique. Par conséquent, sans cette clé, la récupération des données piégées dans un fichier Ppvw devient une entreprise ardue et difficile, ce qui désavantage considérablement les efforts de récupération.

Bien qu’il n’existe pas de méthode infaillible pour décrypter les fichiers du ransomware Ppvw, certaines méthodes que vous pouvez essayer sont bien meilleures que d’autres. Nous vous recommandons d’abord de supprimer le virus lui-même à l’aide de notre guide sur cette page, puis d’utiliser le décrypteur gratuit suggéré ici pour tenter de récupérer vos fichiers verrouillés.

Afin de supprimer le ransomware Ppvw, vous devez vérifier la présence de fichiers malveillants sur l’ensemble de votre système et supprimer tout ce qui est suspect. Le guide et l’outil de suppression professionnel que nous avons inclus sur cette page vous aideront à le faire. Ensuite, pour tenter de restaurer vos fichiers qui ont été verrouillés par le ransomware Ppvw, vous pouvez essayer l’outil de récupération de données gratuit que vous trouverez sous le guide de suppression.

Ppvw Virus

Les menaces telles que le virus Ppvw et d’autres programmes malveillants similaires comme Ppvt et Zpww font partie des classifications de logiciels malveillants les plus redoutables, en raison de leur capacité non seulement à infiltrer les systèmes, mais aussi à verrouiller les fichiers essentiels derrière un mur de rançon. Les pirates qui emploient cette stratégie ciblent un ensemble varié de victimes, allant des particuliers aux grandes entreprises, et tirent parti de l’urgence engendrée par l’inaccessibilité des données pour exiger des rançons élevées. Le virus Ppvw, en particulier, utilise un mélange astucieux de manipulation psychologique et de sophistication technique, forçant les victimes à considérer le paiement comme le seul moyen de récupérer leurs données. Il s’agit d’une prise d’otage numérique, les fichiers critiques servant de monnaie d’échange, ce qui illustre la grave menace que représentent les ransomwares dans le paysage cybernétique.

Ppvw

Le paysage de la distribution de Ppvw et des menaces de ransomware similaires s’étend au-delà des banals courriels de spam et des exploits d’hameçonnage. Si ces derniers restent courants, d’autres approches nuancées incluent les téléchargements « drive-by », où les logiciels malveillants sont automatiquement téléchargés sans le consentement de l’utilisateur lorsqu’il visite un site web compromis. Les attaques par trou d’eau sont une autre méthode ; dans ce cas, les attaquants infectent des sites web fréquemment visités par leur groupe cible. L’exploitation des vulnérabilités des logiciels reste également une voie privilégiée, les systèmes non corrigés servant de points d’entrée. Le ransomware Ppvw peut même proliférer par le biais de publicités malveillantes, une stratégie appelée malvertising. Ces méthodes illustrent l’étendue et l’évolution du paysage des menaces, soulignant la nécessité d’une vigilance accrue et de mesures de cybersécurité proactives.

.Ppvw

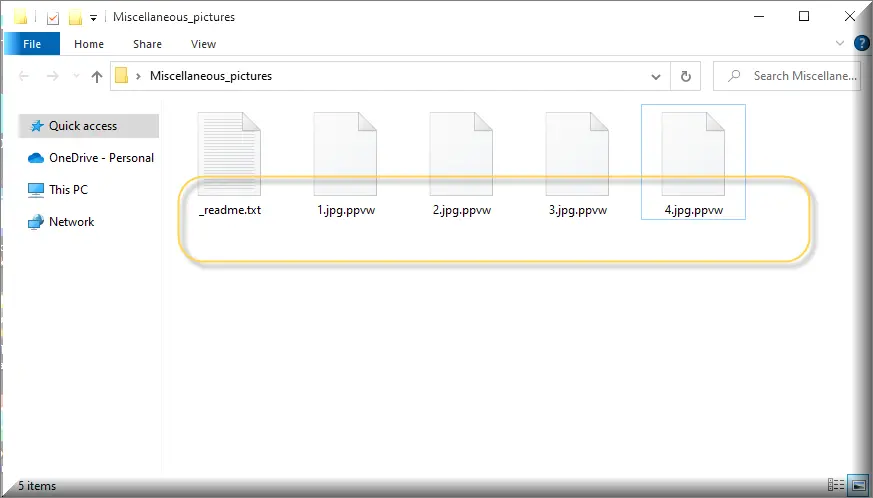

L’ajout du suffixe .Ppvw aux fichiers indique qu’ils ont succombé au cryptage imposé par le ransomware Ppvw. Il convient de noter que la suppression manuelle de cette extension ne rétablit pas l’accessibilité du fichier ; le chiffrement persiste indépendamment du nom du fichier. Il existe des solutions de décryptage, mais elles présentent des avantages et des inconvénients. L’utilisation de services ou d’outils de décryptage professionnels offre une voie de récupération possible et un moyen de traiter l’extension .Ppvw et le cryptage, mais le succès n’est pas garanti. Si certains optent pour la négociation et le paiement d’une rançon, cette solution ne garantit pas non plus la récupération des fichiers et enhardit davantage les attaquants. Par conséquent, les suites d’une attaque par ce virus représentent un paysage complexe, plein d’incertitudes et de pertes potentielles.

Extension Ppvw

La présence de l’extension Ppvw sur vos fichiers signale le cryptage malheureux par ce ransomware. Malgré ce signe inquiétant, soyez assuré que vos fichiers ne sont pas endommagés ; ils ont plutôt été rendus inaccessibles par le chiffrement, un processus qui est réversible, bien que difficilement. Si les fichiers restent inertes, ils ne sont pas complètement perdus. À ce stade, il peut être prudent d’évaluer la valeur intrinsèque des fichiers affectés qui portent actuellement l’extension Ppvw. S’ils sont jugés non essentiels, on peut opter pour la suppression à la fois du virus et des fichiers cryptés. Une autre stratégie valable pourrait consister à purger l’ensemble du disque dur, puis à procéder à une nouvelle installation de Windows, ce qui permettrait d’éviter le piège de la négociation d’une rançon si les fichiers verrouillés ne sont pas particulièrement importants pour vous.

Ppvw Ransomware

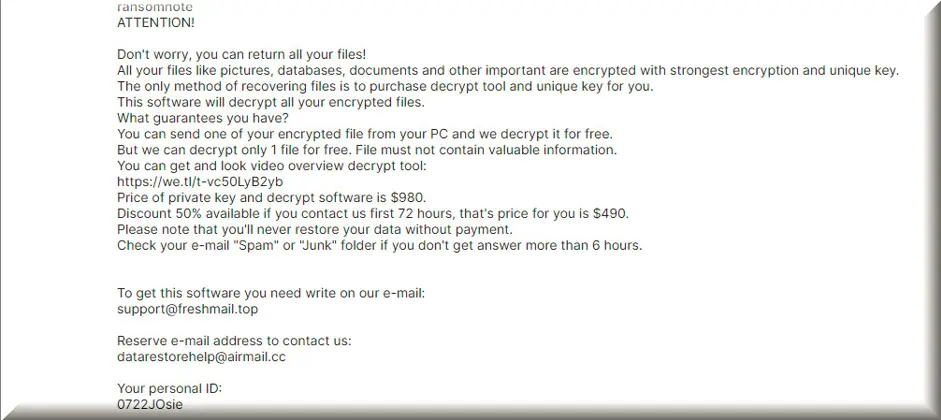

Au milieu des ravages causés par le ransomware Ppvw, il est essentiel de garder son sang-froid et de ne pas succomber à la pression imposée par la note de rançon. Les pirates informatiques sont des entités indignes de confiance, qui emploient des stratégies manipulatrices pour faciliter le paiement rapide et souvent important de la rançon à des portefeuilles de crypto-monnaie éventuellement défunts, réduisant ainsi vos efforts et vos finances à néant. Par conséquent, face au ransomware Ppvw, il convient de peser méticuleusement toutes les options disponibles et de ne pas prendre de décisions hâtives. Rappelez-vous que la patience n’est pas seulement une vertu, mais un allié vital pour naviguer stratégiquement et efficacement dans le paysage post-infection, afin de sauvegarder potentiellement vos fichiers et vos ressources financières. Et, comme nous l’avons déjà dit, tous les dossiers ne valent pas la peine d’être stressés. S’il n’y a rien d’essentiel ou si vous disposez de sauvegardes, n’hésitez pas à effacer votre disque dur et à procéder à une nouvelle installation de Windows.

Qu’est-ce que le fichier Ppvw ?

Dans le contexte d’une attaque de ransomware, un fichier Ppvw est un élément enfermé par ce ransomware particulier, une victime du cryptage qui est inaccessible, mais pas endommagé. Aussi décourageant que soit ce scénario, il convient d’explorer d’autres pistes avant même d’envisager d’accéder à la demande de rançon. Souvent, des fichiers isolés, voire des dossiers entiers, peuvent être récupérés à différents endroits, tels que des disques durs, des comptes de messagerie ou des disques externes, à la suite de sauvegardes accidentelles. Essayez d’exploiter ces possibilités pour reconstruire votre dépôt de données sans céder aux pirates. Le paiement pour récupérer chaque fichier Ppvw ne doit être qu’une stratégie de dernier recours, à n’utiliser que si les fichiers ont une valeur substantielle, ce qui justifie le risque inhérent de perte monétaire potentielle.

Résumé:

| Nom | Ppvw |

| Type | Ransomware |

| Outil de détection |

Supprimer le virus Ppvw

Pour supprimer le virus Ppvw, commencez par vous débarrasser de tous les programmes potentiellement menaçants sur votre PC, puis essayez de quitter le processus du Ransomware, et enfin annulez toutes les modifications des paramètres du système effectuées par le virus.

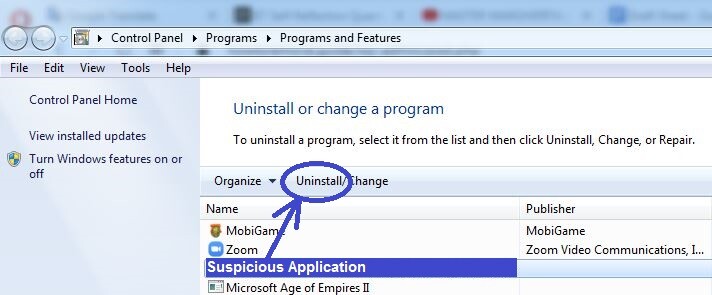

- Désinstallez tous les programmes malveillants ou nuisibles de la liste Programmes et fonctionnalités.

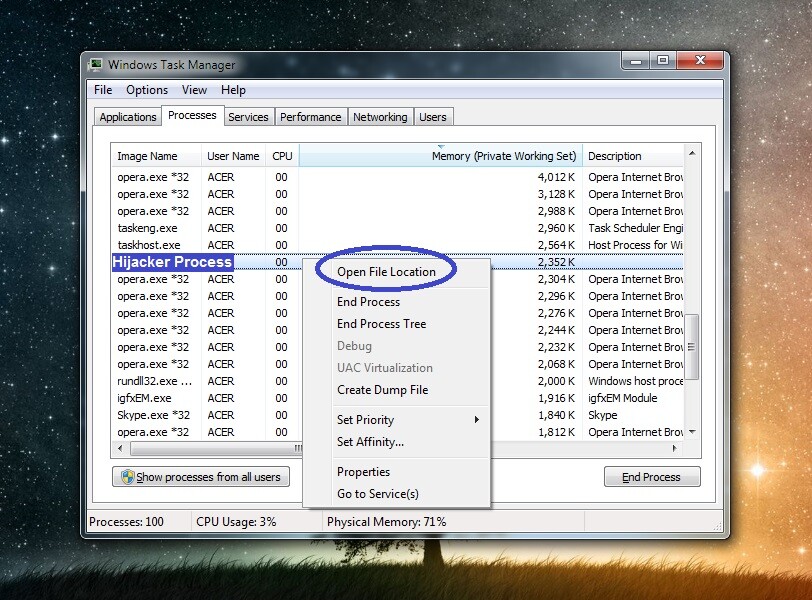

- Utilisez le Gestionnaire des tâches pour trouver et quitter le ou les processus du logiciel malveillant.

- Accédez au fichier Hosts et au Registre du système et désactivez/supprimez tous les éléments du Ransomware qui s’y trouvent.

- Recherchez les fichiers Ransomware dans les cinq dossiers suivants et supprimez tous les éléments suspects que vous pourriez y trouver : AppData, LocalAppData, ProgramData, WinDir et Temp.

Pour une explication plus détaillée de la façon d’effectuer les étapes ci-dessus, veuillez lire les lignes suivantes.

Guide de suppression de Expanded

Vous pouvez accéder à la liste des programmes et fonctionnalités en la recherchant dans le menu Démarrer. Une fois que vous l’avez ouverte, regardez quels programmes ont été installés en dernier, avant que le Ransomware ne révèle sa présence sur l’ordinateur. Si vous voyez un programme suspect installé pendant cette période, cliquez dessus, sélectionnez Désinstaller et effectuez la désinstallation en vous assurant qu’il ne reste rien de ce programme sur votre ordinateur (y compris vos paramètres personnalisés).

ATTENTION! LIRE ATTENTIVEMENT AVANT DE PROCEDER!

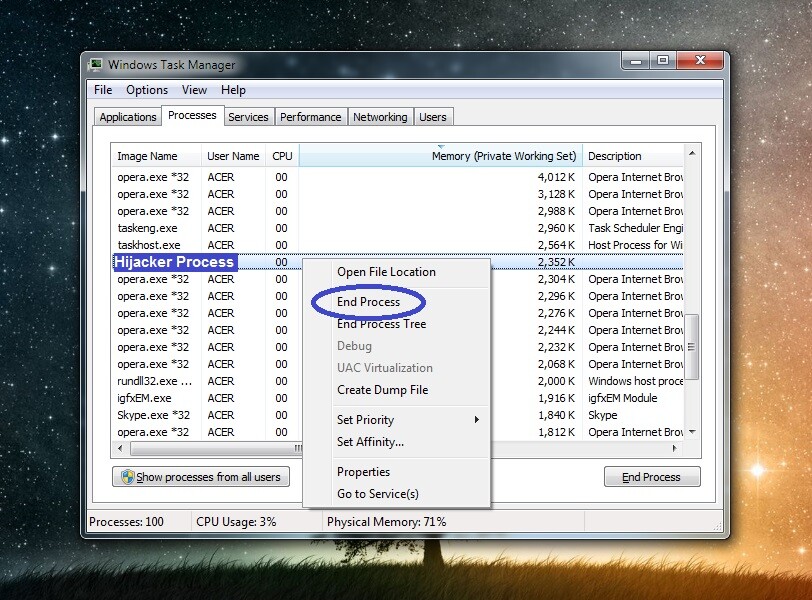

Ensuite, vous devez rechercher les processus indésirables dans le gestionnaire des tâches. Ouvrez l’outil Gestionnaire des tâches en appuyant sur la combinaison de touches Ctrl, Shift et Esc et consultez l’onglet Processus. En règle générale, le processus Ransomware nécessite une quantité importante de RAM et de puissance de traitement (CPU) pour fonctionner, alors concentrez-vous sur les processus les plus gourmands en ressources de la liste. Si l’un d’entre eux porte un nom étrange ou est suspect, recherchez le nom de ce processus et voyez les informations qui s’affichent.

Si une source fiable vous dit que le processus peut provenir d’un logiciel malveillant, allez dans le dossier d’emplacement de ce processus en cliquant avec le bouton droit de la souris sur le processus et en sélectionnant la première option. Utilisez le puissant scanner en ligne que vous verrez ci-dessous pour vérifier la présence de code malveillant dans chacun des fichiers du dossier d’emplacement.

Si vous trouvez des fichiers malveillants dans ce dossier, il faut le supprimer entièrement, mais avant d’essayer de le supprimer, quittez le processus malveillant en cliquant sur le bouton droit de la souris et en cliquant sur Terminer le processus.

Note 1 : Si le virus vous empêche de supprimer les fichiers de son processus ou le dossier d’emplacement des fichiers, supprimez les fichiers que vous pouvez et passez aux autres étapes. Une fois ces étapes terminées, vous devriez être en mesure de supprimer le dossier d’emplacement.

Remarque 2 : si vous avez de fortes raisons de croire que le processus suspecté provient de Ppvw, quittez-le et éliminez ses fichiers et son dossier, même si aucun de ces fichiers n’est signalé comme malware par le scanner.

Mettez l’ordinateur en mode sans échec – dans ce mode, Windows empêchera les processus Ppvw de s’exécuter au cas où vous ne parviendriez pas à les désactiver tous à l’étape 2.

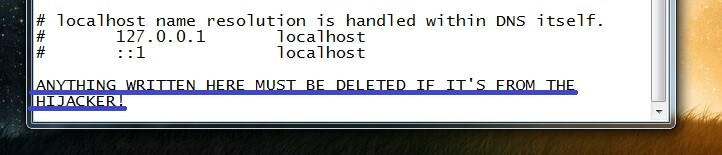

Placez cette ligne de texte : notepad %windir%/system32/Drivers/etc/hosts dans la boîte de recherche du menu Démarrer et cliquez sur le fichier qui s’affiche. Si Windows vous demande de choisir un programme dans une liste de programmes pour ouvrir le fichier, choisissez de l’ouvrir avec Notepad.

Dans le fichier, copiez tout le texte écrit sous la ligne « Localhost » (s’il y en a) et postez-le dans les commentaires. Nous devons jeter un coup d’œil à votre commentaire, et nous déterminerons alors si le texte que vous nous avez envoyé peut provenir du virus. Si c’est le cas, nous vous en informerons dans une réponse à votre commentaire, auquel cas vous devrez supprimer ce texte du fichier.

Attention ! L’étape que vous êtes sur le point de réaliser nécessite de trouver et de supprimer des éléments malveillants dans le Registre du système. Avant de supprimer un élément du Registre, vous devez être certain que cet élément est indésirable/malveillant. Si vous n’en êtes pas sûr, consultez-nous en nous écrivant un commentaire plutôt que de procéder directement à la suppression.

Vous pouvez accéder à l’utilitaire d’édition du registre en tapant regedit dans le menu Démarrer et en appuyant sur la touche Entrée. Une autorisation d’administrateur sera nécessaire pour ouvrir l’utilitaire. Cliquez donc sur Oui lorsqu’un menu de dialogue contextuel apparaît.

Dans l’Éditeur du Registre, ouvrez sa boîte de recherche en appuyant simultanément sur Ctrl et F, puis tapez le nom du virus dans la boîte. Effectuez la recherche et s’il y a un résultat, supprimez l’élément trouvé. Vous devez continuer à chercher et à supprimer jusqu’à ce que la recherche cesse de donner des résultats.

Enfin, vous devez rechercher les sous-dossiers douteux dans les répertoires suivants du Registre. Vous pouvez accéder à ces répertoires à partir du panneau gauche de l’éditeur de registre :

- HKEY_CURRENT_USER > Software

- HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Run

- HKEY_CURRENT_USER > Software > Microsoft > Internet Explorer > Main

Si vous trouvez des sous-dossiers qui se distinguent des autres, soit parce qu’ils ont des noms inhabituellement longs, soit parce que leurs noms ressemblent à des séquences de caractères aléatoires, vous devriez probablement supprimer ces sous-dossiers mais, encore une fois, il est préférable de nous demander d’abord.

Enfin, visitez les dossiers énumérés ci-dessous en copiant le nom du dossier avec les caractères « % » et en le collant dans la recherche du menu Démarrer – le dossier devrait apparaître dans les résultats, et vous devrez cliquer sur son icône pour l’ouvrir.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Dans chaque dossier, supprimez uniquement les fichiers créés après le moment où vous pensez que le virus a pénétré dans l’ordinateur. Le seul dossier dans lequel vous devez supprimer tous les fichiers est Temp.

Utilisez un logiciel de suppression professionnel

Les menaces de ransomware comme Ppvw sont très avancées, et il n’est pas toujours possible de les supprimer manuellement. Par conséquent, si les étapes décrites jusqu’à présent ne vous ont pas aidé à éliminer la menace, la meilleure option est de s’occuper du problème à l’aide d’un logiciel anti-malware spécialisé. Notre recommandation pour un tel logiciel se trouve sur la page actuelle, et nous vous conseillons de l’utiliser si Ppvw est toujours présent sur votre ordinateur une fois que vous avez terminé le guide.

Comment décrypter les fichiers Ppvw

La suppression du virus et le décryptage des fichiers verrouillés par celui-ci sont deux choses distinctes qui nécessitent des actions différentes. Cependant, avant de tenter de récupérer des données, vous devez d’abord vous assurer que la menace a été supprimée, soit à l’aide du guide ci-dessus, soit à l’aide de l’outil anti-malware recommandé sur cette page. Une fois la suppression terminée, vous pouvez essayer de récupérer vos données. Une façon de le faire est de payer la rançon, mais cela est fortement déconseillé en raison du risque de perdre de l’argent sans réellement obtenir vos fichiers. C’est pourquoi nous avons préparé un article intitulé « Comment décrypter Ransomware » dans lequel nous avons compilé les méthodes alternatives de récupération des données les plus efficaces. Nous vous conseillons de le consulter et de suivre les instructions qui y sont disponibles.

Enfin, si vous pensez qu’il y a encore des fichiers sur votre PC liés à Ppvw, nous vous rappelons que notre scanner de logiciels malveillants en ligne est toujours à votre disposition pour tester les fichiers suspects afin de détecter les codes nuisibles.

Leave a Comment