CryptoStealBTC

CryptoStealBTC est un programme informatique nuisible conçu pour effectuer différentes tâches illégales dans les systèmes qu’il infecte. Contrairement à la plupart des autres types de logiciels nuisibles, CryptoStealBTC peut être utilisé de nombreuses manières différentes.

Si, par exemple, un cryptovirus de type Ransomware infecte votre système, vos fichiers seront probablement cryptés. Cependant, l’infection ne pourra pas faire grand-chose d’autre sur votre système. Il en va de même pour la plupart des autres types de logiciels malveillants, mais pas pour les chevaux de Troie, auxquels CryptoStealBTC appartient. Ce sont des menaces de logiciels malveillants polyvalents et ils ont toutes sortes de capacités nuisibles. Si un tel malware s’installe sur votre ordinateur, il est possible que vous ne vous en rendiez pas compte ou que vous ne sachiez pas quel est son objectif avant qu’il ne soit trop tard. Pourtant, il existe des moyens de contrer ce type d’infections, et nous vous en dirons plus à ce sujet dans les prochaines lignes.

Le cheval de Troie CryptoSteal BTC

Le cheval de Troie CryptoSteal BTC est un nouveau représentant des logiciels malveillants, et bien qu’il n’y ait pas encore beaucoup d’informations à son sujet, nous pouvons tout de même vous dire certaines choses sur ce virus – sur son mode de fonctionnement, sur les dommages qu’il peut causer à votre ordinateur et à vos données, et sur les choses que vous pouvez faire pour le supprimer de la machine infectée.

Une chose importante à retenir au sujet de CryptoStealBTC et d’autres menaces similaires est que ces chevaux de Troie cherchent à obtenir des privilèges d’administration sur votre ordinateur. S’ils y parviennent, l’accès qu’ils auront aux paramètres de votre système, aux données que vous conservez dans l’ordinateur et aux logiciels qui y sont installés sera presque illimité. Naturellement, cela permettrait au logiciel malveillant de faire toutes sortes de choses nuisibles dans l’appareil. Voici quelques exemples pour vous donner une idée des dégâts que peut causer un cheval de Troie.

Les chevaux de Troie comme Win.malware.generic-9937882-0, Msedge.exe sont souvent capables de surveiller les activités que vous menez sur votre ordinateur et d’obtenir ainsi des informations personnelles sensibles sur votre machine. Par exemple, l’objectif de nombreux chevaux de Troie est d’obtenir vos numéros de compte bancaire et vos détails de compte en ligne, puis de les utiliser à des fins de vol, de fraude, de chantage et d’autres types de harcèlement.

Un cheval de Troie peut également prendre le contrôle total de votre ordinateur et forcer la machine à effectuer des tâches au profit du pirate. Un exemple courant est celui d’un cheval de Troie qui lance un processus de minage de crypto-monnaies dans la machine infectée. Dans ce cas, presque toutes les ressources du système sont utilisées pour générer des revenus en crypto-monnaies pour les pirates, rendant la machine infectée presque inutilisable dans le processus.

Le backdooring de ransomware est une autre façon courante dont certains chevaux de Troie peuvent être utilisés. Une menace comme CryptoStealBTC peut introduire secrètement un cryptovirus Ransomware dans la machine infiltrée, et également bloquer l’antivirus, l’empêchant de détecter l’activité malveillante menée par le Ransomware.

Les exemples que nous venons d’énumérer ne représentent qu’une petite partie de tous les moyens potentiels par lesquels un cheval de Troie peut causer son mal. Si vous pensez que CryptoStealBTC est présent dans votre machine et que vous souhaitez le supprimer, nous vous invitons à essayer le guide de suppression de CryptoStealBTC sur la page actuelle, car il peut vous aider à débarrasser votre machine de ce méchant malware.

Résumé:

| Nom | CryptoStealBTC |

| Type | Les Trojans |

| Outil de détection | Certaines menaces se réinstallent d’elles-mêmes si vous ne supprimez pas leurs fichiers de base. Nous vous recommandons de télécharger SpyHunter pour supprimer les programmes nuisibles pour vous. Cela peut vous faire gagner des heures et vous éviter de nuire à votre système en supprimant les mauvais fichiers. Télécharger SpyHunter (Suppression Gratuite*) |

Supprimer le malware CryptoStealBTC

Nous recommandons généralement à toute personne qui souhaite supprimer CryptoStealBTC de son ordinateur d’essayer ce qui suit :

- Ouvrez le menu Démarrer de Windows à partir du bouton Démarrer et tapez Panneau de configuration dans le champ de recherche, puis appuyez sur Entrée.

- Ensuite, une fois le Panneau de configuration ouvert, allez dans Programmes et fonctionnalités et sélectionnez Désinstaller un programme.

- Recherchez ensuite soigneusement CryptoStealBTC dans la liste des programmes et si vous le trouvez, assurez-vous de cliquer dessus avec le bouton droit de la souris et de sélectionner Désinstaller.

- Si vous détectez d’autres programmes que vous n’utilisez pas ou qui vous semblent suspects, il serait bon de les désinstaller également.

Cette première action peut supprimer le problème principal, mais comme il s’agit d’un cheval de Troie, il est fort probable que d’autres composants malveillants soient cachés à différents endroits de votre système. C’est pourquoi, après avoir désinstallé tout ce qui ne devrait pas se trouver sur votre système, nous vous recommandons de répéter soigneusement les étapes suivantes de suppression de CryptoStealBTC :

Un clic rapide sur l’icône de signet de votre navigateur vous permettra de sauvegarder ce guide de suppression de CryptoStealBTC afin que vous puissiez y revenir à tout moment. Et vous en aurez besoin car la prochaine chose que nous vous conseillerons de faire est de redémarrer votre système en mode sans échec.

En mode sans échec, l’ordinateur infecté n’exécute que les processus et programmes les plus nécessaires, ce qui augmente les chances de repérer facilement tout élément inhabituel ou malveillant. Si vous avez besoin d’aide pour redémarrer en mode sans échec, veuillez utiliser les instructions du lien. Lorsque vous les aurez terminées, revenez à ce guide et passez à l’étape 2.

ATTENTION! LIRE ATTENTIVEMENT AVANT DE PROCEDER!

Maintenant, voyons ce qui se passe dans l’ordinateur. Commencez par appuyer sur les touches CTRL, SHIFT et ESC du clavier.

L’écran du gestionnaire des tâches de Windows s’ouvre alors. Dans ce dernier, cliquez sur l’onglet Processus et examinez les processus qui s’y trouvent.

Si l’un des processus que vous voyez a un nom aléatoire ou est très actif alors que vous ne faites pratiquement rien sur l’ordinateur, vous pouvez vérifier qu’il ne contient pas de code malveillant. Pour ce faire, cliquez avec le bouton droit de la souris sur le processus en question et sélectionnez Ouvrir l’emplacement du fichier, comme indiqué dans l’image ci-dessous :

Ensuite, faites glisser les fichiers stockés dans cet emplacement dans l’antivirus en ligne gratuit disponible ci-dessous et lancez une analyse des fichiers pour vérifier s’ils contiennent des logiciels malveillants :

Si les résultats de l’analyse montrent qu’il y a un danger dans ce que vous avez analysé, terminez le processus dont ces fichiers proviennent et supprimez leurs dossiers.

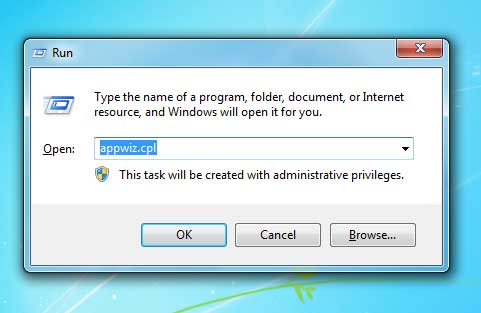

Ensuite, utilisez la combinaison de touches Windows et R et ouvrez une boîte d’exécution à l’écran.

Tapez appwiz.cpl dans le champ et cliquez sur OK.

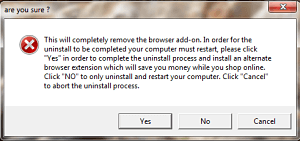

Cela ouvrira directement la liste des programmes installés sur votre ordinateur. Vérifiez attentivement les applications qui semblent suspectes, qui ont des noms aléatoires ou qui ont été installées récemment. Désinstallez tout ce que vous n’utilisez pas régulièrement ou qui a un développeur non réputé. Ne soyez pas effrayé par l’écran pop-up qui peut s’afficher lorsque vous cliquez sur Désinstaller. Si vous voulez vraiment supprimer le programme et tous ses composants connexes, assurez-vous de cliquer sur NO et de terminer le processus de désinstallation :

Lorsqu’ils sont confrontés à des menaces de type cheval de Troie, de nombreux utilisateurs ne savent pas que le logiciel malveillant peut avoir secrètement ajouté des éléments de démarrage malveillants dans leurs paramètres de configuration du système. C’est pourquoi, dans cette étape, nous vous guiderons pour ouvrir ces paramètres et vérifier l’onglet Démarrage.

Commencez par taper msconfig dans le champ de recherche. Ensuite, appuyez sur la touche Entrée et cliquez sur l’onglet Démarrage dans la fenêtre Configuration du système :

Dans de nombreux cas, les entrées malveillantes peuvent être nommées d’après un programme légitime, mais avec quelques torsions dans les lettres intermédiaires ou un faux Fabricant. Par conséquent, si vous souhaitez désactiver tout élément de démarrage qui pourrait être lié à CryptoStealBTC, vous devez effectuer des recherches très minutieuses en ligne pour vous assurer qu’il s’agit exactement de ce que vous devez désactiver, puis décocher la coche qui leur correspond.

- Si, en dehors de CryptoStealBTC, vous soupçonnez qu’une menace plus importante (comme un ransomware) peut se cacher sur votre PC, nous vous recommandons de vérifier également tout ce qui suit :

D’abord, copiez la ligne suivante :

notepad %windir%/system32/Drivers/etc/hosts

Ensuite, collez-le dans le champ de recherche de Windows et appuyez sur Entrée.

Un fichier nommé Hosts s’ouvrira dans le Bloc-notes. Ce que vous devez faire, c’est trouver Localhost dans le texte (il devrait être quelque part en bas) et vérifier si des adresses IP étranges y ont été ajoutées :

Si vous détectez quelque chose de gênant sous « Localhost » dans votre fichier Hosts, veuillez nous écrire dans les commentaires avec une copie des adresses IP qui ont été ajoutées à cet endroit. Nous les examinerons et vous conseillerons sur la meilleure façon de procéder.

Dans le cas idéal, s’il n’y a pas de danger supplémentaire, vous ne devriez rien voir d’inquiétant et fermer le fichier Hosts sans rien faire.

L’éditeur du Registre est le dernier endroit où vous devez rechercher les traces liées à CryptoStealBTC. Pour l’ouvrir, tapez Regedit dans le champ de recherche de Windows et appuyez sur Entrée. La fenêtre de l’éditeur du registre s’ouvre alors immédiatement à l’écran.

Le moyen le plus rapide de rechercher le cheval de Troie dans le registre est d’ouvrir une boîte de recherche (CTRL et F) et d’y inscrire le nom du logiciel malveillant. Ensuite, lancez une recherche et vérifiez si un élément correspondant à ce nom apparaît dans les résultats. Les entrées trouvées doivent être supprimées.

Dans le cas où rien n’apparaît dans les résultats de la recherche, naviguez vers ces répertoires à partir du panneau gauche de l’éditeur :

- HKEY_CURRENT_USER—-Software—–Random Directory.

- HKEY_CURRENT_USER—-Software—Microsoft—-Windows—CurrentVersion—Run– Random

- HKEY_CURRENT_USER—-Software—Microsoft—Internet Explorer—-Main—- Random

Dans chacun des répertoires, faites attention aux fichiers et dossiers qui ont des noms inhabituels ou qui semblent suspects. Si vous n’êtes pas sûr des entrées qui doivent être supprimées, n’effectuez pas de modifications ou de suppressions par vous-même. Nous vous recommandons plutôt d’utiliser le programme de suppression professionnel lié à ce guide ou le scanner de virus en ligne gratuit pour analyser toutes les entrées qui semblent suspectes et ne supprimer que celles qui sont signalées comme malveillantes.

Laisser un commentaire