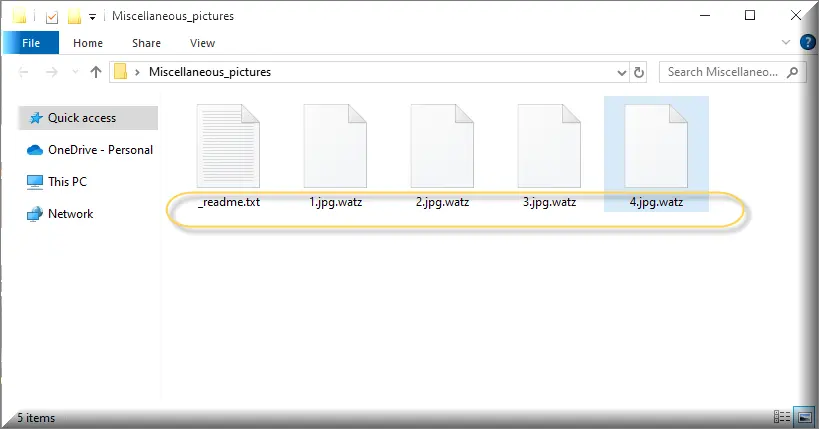

Un fichier Watz se trouve sur mon PC – qu’est-ce que cela signifie ?

L’existence de fichiers Watz sur votre ordinateur indique la présence d’un logiciel malveillant nommé Watz, qui fait partie de la famille des ransomwares STOP/DJVU. Sachez que ces fichiers sont le signe d’une attaque visant à verrouiller vos données et à vous demander une rançon. Le logiciel malveillant qui les a générés chiffre la plupart des types de fichiers personnels stockés sur l’ordinateur, y compris les feuilles de travail, les documents, les photos et les vidéos, ainsi que d’autres médias. Il fonctionne de la même manière qu’un casier numérique, et vous ne pouvez pas accéder à ce qui a été crypté, à moins que vous ne possédiez une clé de décryptage unique. Malheureusement, les pirates possèdent cette clé et vous demanderont une rançon pour vous la remettre.

Avant de penser à payer la rançon de Watz, il est conseillé d’essayer toutes les autres mesures possibles. Il n’y a aucune garantie que les attaquants vous donneront réellement la clé lorsque vous enverrez de l’argent, et qu’ils ne se contenteront pas de demander plus d’argent. L’utilisation du programme de récupération gratuit recommandé dans l’article est une première étape judicieuse. Il permet de restaurer la plupart, voire la totalité, des données importantes affectées par l’infection.

Pour libérer votre système des griffes du ransomware Watz et restaurer vos données, vous devez effectuer une analyse complète du système à l’aide d’un logiciel antivirus. Vous pouvez également utiliser les instructions manuelles du guide de suppression ci-dessous. Cela vous aidera à localiser et à supprimer tous les composants suspects associés au virus. Après avoir nettoyé l’infection par le ransomware, l’étape suivante consiste à utiliser l’outil de récupération de données gratuit recommandé. Il vous donnera une chance de récupérer certaines de vos données cryptées sans payer de rançon à des cyber-escrocs anonymes.

Que peut faire le virus Watz ?

Le virus Watz est le type de virus le plus dangereux que vous puissiez rencontrer. Contrairement à d’autres menaces, telles que les chevaux de Troie, qui se faufilent dans le système pour voler des informations et restent cachés pendant un certain temps jusqu’à ce qu’ils se déclenchent, le virus Watz crypte les fichiers de manière agressive et immédiate. Il fait ainsi des ravages dans tous les domaines de la vie – personnelle et professionnelle. Il mise sur la surprise et la peur provoquées par la perte inattendue de données importantes pour exiger de ses victimes de fortes sommes en guise de rançon (d’où le nom de ce type de virus : Ransomware).

La tactique de distribution de Watz

Les méthodes de distribution employées par le ransomware Watz sont les mêmes que celles couramment utilisées par les chevaux de Troie. Les courriels d’hameçonnage peuvent effectivement ressembler à des sources dignes de confiance et vous inciter à ouvrir les pièces jointes. En outre, le virus utilise fréquemment des publicités malveillantes et les vulnérabilités des logiciels obsolètes. Ce dernier point peut toutefois être facilement évité en mettant régulièrement à jour toutes les parties du système. L’installation d’un logiciel antivirus de pointe, basé sur le comportement, peut également constituer une formidable première ligne de défense. Ce type de logiciel offre une couche complexe de sécurité préventive en repérant les anomalies dans l’activité du système avant que le ransomware Watz n’ait l’occasion de crypter les données.

Que signifie l’extension .Watz ?

La présence de l’extension .Watz indique que le fichier ciblé a été crypté par le ransomware Watz et qu’il n’est plus accessible. Mais ce n’est pas une impasse. Il existe des programmes de décryptage qui peuvent offrir une lueur d’espoir pour récupérer les données dans leur format d’origine sans céder aux demandes de rançon. Nous avons inclus un tel outil de décryptage dans notre guide de suppression manuelle ci-dessous, et nous vous encourageons vivement à l’utiliser. Le paiement de la rançon non seulement soutient l’ensemble de cette activité illégale, mais ne vous donne aucune garantie que les fichiers seront à nouveau accessibles ou que l’extension Watz sera supprimée. Par conséquent, vous devriez vous concentrer sur l’utilisation d’une stratégie de récupération qui examine toutes les options permettant d’éviter de s’engager avec les cybercriminels.

L’extension Watz peut-elle corrompre vos fichiers ?

Tous les fichiers cryptés avec l’extension Watz sont effectivement inaccessibles. Cependant, ils continuent d’exister sur le disque dur et ne sont pas corrompus. Ce que les pirates attendent de vous dans cette situation, c’est que vous leur demandiez la clé de décryptage, qui est censée supprimer l’extension Watz, et que vous leur donniez l’argent qu’ils demandent en échange. Néanmoins, il s’agit d’un pari sans garantie de récupérer ce qui a été perdu et cela ressemble plus à une danse avec le diable qu’à un véritable échange équitable.

Existe-t-il des symptômes précoces de l’attaque du ransomware Watz ?

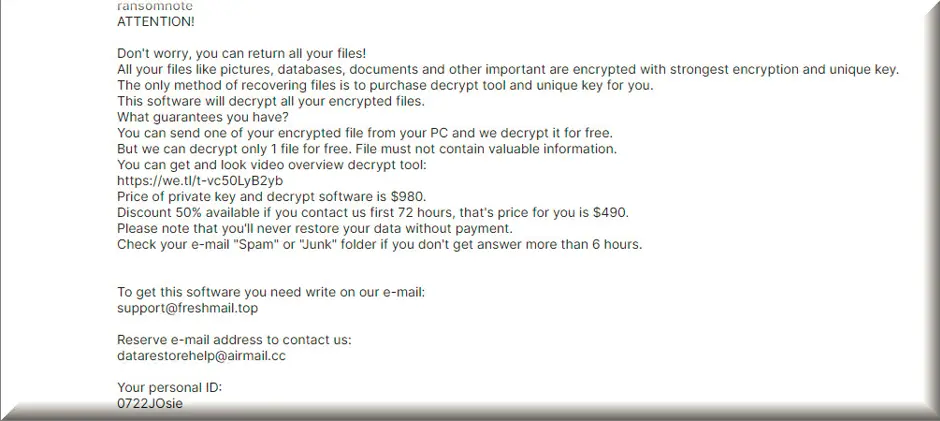

L’un des premiers signes d’infection par le ransomware Watz est la présence de fichiers portant l’extension « .Watz ». Il s’agit probablement de copies renommées de documents, d’images ou d’autres données que vous avez enregistrés sur votre disque. Si vos fichiers ne s’ouvrent pas et que vous voyez un message d’erreur à la place, cela peut être un autre signe. D’autres symptômes d’infection par Watz peuvent être que votre ordinateur, en général, ouvre tout très lentement, ou ne réagit pas. En outre, vous pouvez voir un fichier nommé « README.txt » sur le bureau ou dans les répertoires dans lesquels les fichiers cryptés sont stockés. Il s’agit d’un document de rançon, fourni par les attaquants, qui vous donne des instructions exactes pour le paiement de la rançon.

Qu’est-ce qu’un fichier Watz ?

Un fichier Watz n’est pas dangereux en soi. Il s’agit simplement d’un format de fichier, comme le format .jpg pour les images. Le problème survient lorsqu’il est lié à un ransomware. Comme nous l’avons expliqué plus haut, ce format de fichier, en particulier, est utilisé par le ransomware Watz pour verrouiller tous vos documents importants, vos photos et à peu près toutes vos données. Par conséquent, si vous commencez à remarquer des fichiers Watz, Waqa ou Veza, considérez-les comme un signal indiquant que votre système fait l’objet d’une attaque massive de la part d’un logiciel malveillant. Dans ce cas, la meilleure chose à faire est d’agir immédiatement et d’utiliser les instructions ci-dessous pour supprimer le virus avant que d’autres fichiers ne soient cryptés.

RÉSUMÉ:

| Name | Watz |

| Type | Ransomware |

| Outil de détection | Certaines menaces se réinstallent d’elles-mêmes si vous ne supprimez pas leurs fichiers de base. Nous vous recommandons de télécharger SpyHunter pour supprimer les programmes nuisibles pour vous. Cela peut vous faire gagner des heures et vous éviter de nuire à votre système en supprimant les mauvais fichiers. Télécharger SpyHunter (Suppression Gratuite*) |

Supprimer Watz Ransomware

Comme Watz peut exécuter plusieurs processus malveillants simultanément en arrière-plan, il est conseillé de n’exécuter que les fonctions système les plus basiques et les applications autorisées plutôt que de permettre aux processus nuisibles de s’exécuter. Par conséquent, nous vous recommandons de redémarrer votre appareil infecté par le virus en mode “Mode sans échec”. Après cela, passez aux étapes suivantes du guide.

ATTENTION ! LIRE ATTENTIVEMENT AVANT DE POURSUIVRE !

Une fois l’ordinateur infecté démarré en mode sans échec, cliquez sur le bouton du menu Démarrer et tapez msconfig. Sélectionnez le résultat et une fenêtre de configuration du système comme celle-ci apparaîtra :

Si vous remarquez quelque chose qui ne vous inspire pas confiance, recherchez-le sur Google et, en fonction des informations que vous trouverez, décidez si vous devez le désactiver. Pour désactiver une entrée de démarrage suspecte, décochez la case située à côté et appuyez sur OK.

Ensuite, vous devez aller dans le gestionnaire des tâches de Windows, que vous pouvez appeler en appuyant sur CTRL + MAJ + ESC, et sélectionner l’onglet Processus. Tout comme vous l’avez fait pour l’onglet Démarrage, parcourez la liste des processus à la recherche de tout ce qui vous semble suspect. Rappelez-vous que Watz peut créer ses propres processus sous le nom d’autres processus existants – leurs noms peuvent ressembler exactement à ceux auxquels vous faites confiance. Si vous détectez quelque chose de suspect, comme un processus qui utilise le processeur et la mémoire de l’ordinateur sans raison particulière, ou qui a un nom bizarre, la prochaine chose à faire est de.. :

- cliquer avec le bouton droit de la souris sur le processus en question

- sélectionner Ouvrir l’emplacement du fichier

- mettre fin au processus en question si un ou plusieurs de ses fichiers sont signalés comme dangereux.

Parfois, un ransomware tel que Watz peut également apporter des modifications non autorisées à votre fichier Hosts. Pour vérifier cela, tapez la ligne suivante dans la barre de recherche du menu Démarrer et appuyez sur Entrée :

notepad %windir%/system32/Drivers/etc/hosts

Le fichier Hosts s’ouvre dans le Bloc-notes.

Recherchez « Localhost » dans le texte. Si ce mot est présent, vérifiez si des adresses IP de créateurs de virus y ont été ajoutées. Elles doivent ressembler à l’image ci-dessous :

Si vos hôtes ne posent aucun problème, fermez le fichier. Si vous repérez quelque chose d’inhabituel, ne vous empressez pas de le supprimer. Décrivez-le plutôt dans les commentaires ci-dessous avec une copie du texte qui pose problème et nous vous répondrons en vous donnant des conseils sur ce que vous devez faire.

Si vous avez été infecté par le ransomware Watz, il est très probable que le Registre soit contaminé par des entrées fausses ou corrompues. Pour le nettoyer, vous devez taper Regedit dans la barre de recherche du menu Démarrer et appuyer sur Entrée.

Cela ouvrira l’éditeur du registre. Une fois que vous y êtes, appuyez simultanément sur les touches CTRL et F et tapez le nom du virus qui vous a infecté. Lancez ensuite une recherche. S’il existe des enregistrements portant le nom du virus, ils sont probablement liés à votre virus et doivent être supprimés du registre.

NB !!! Sachez que la suppression d’enregistrements qui ne sont pas liés au logiciel malveillant est une erreur qui peut causer de graves dommages à votre système. Pour éviter ce risque, nettoyez le registre avec un logiciel professionnel de nettoyage du système d’exploitation et d’antivirus.

Vous pouvez fermer l’éditeur de registre après vous être assuré qu’il ne contient pas d’entrées infectées. Cliquez ensuite sur le bouton du menu Démarrer. Saisissez une à une ces lignes dans le champ de recherche et ouvrez le résultat :

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Si vous remarquez des entrées avec des noms étranges contenant des lettres aléatoires, ou des entrées qui ont été ajoutées à peu près au moment où vous avez été infecté par Watz, supprimez-les également.

Une autre chose à faire est de supprimer tous les fichiers .tmp de votre dossier Temp. Ces fichiers pourraient être liés à l’infection.

Comment décrypter les fichiers Watz

STOP Djvu est la version la plus récente de la souche de ransomware Djvu qui cible activement les utilisateurs. Le suffixe .Watz aide les victimes à détecter les fichiers cryptés, il faut donc le rechercher à la fin de chaque fichier.

- Télécharger Stop/DJVU Decryptor

- Exécuter le décrypteur en tant qu’administrateur

- Décryptage des fichiers cryptés par l’identifiant en ligne

Si vous avez besoin d’aide pour décrypter vos données, nous vous recommandons d’utiliser l’outil de décryptage disponible sur ce lien :https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Pour télécharger le fichier decrypt_STOPDjvu.exe à partir de l’URL, cliquez sur le bouton Télécharger de la page :

Exécutez le décrypteur en tant qu’administrateur, cliquez sur Oui et suivez les instructions du décrypteur :

Tenez compte du fait que l’outil peut ne pas être en mesure de décoder des données cryptées à l’aide de clés hors ligne inconnues ou d’un cryptage d’identification en ligne.

Laisser un commentaire