Fichier Yzoo

Le chiffrement des fichiers Yzoo est un processus malveillant utilisé par les cybercriminels pour verrouiller et rendre inaccessibles les fichiers se trouvant sur l’ordinateur ou le réseau d’une victime. La méthode de chiffrement transforme les fichiers originaux en un format codé qui ne peut être déchiffré qu’avec une clé de déchiffrement unique détenue par les attaquants. Au cours du processus de cryptage, le ransomware modifie la structure des fichiers, les rendant méconnaissables pour le système et empêchant tout logiciel ou utilisateur d’accéder aux fichiers sans la clé correcte. Ce cryptage avancé garantit que la victime est incapable d’ouvrir, de modifier ou de récupérer les fichiers Yzoo à moins qu’elle ne se plie aux exigences de la rançon. Le chiffrement des fichiers par un ransomware est une menace importante qui peut entraîner la perte de données, l’interruption des opérations et des conséquences financières pour les individus comme pour les organisations.

Le processus de restauration des fichiers retenus prisonniers par le ransomware Yzoo commence par la déconnexion du système compromis de l’internet. Il faut ensuite identifier la souche exacte du ransomware, qui peut nécessiter une méthode de décryptage spécifique. Pour trouver des solutions de récupération potentielles correspondant à votre variante spécifique de ransomware, vous pouvez consulter des plateformes et des ressources de cybersécurité réputées en ligne. Après avoir trouvé une solution appropriée, vous devez vous conformer strictement aux directives des outils fournis afin d’augmenter les chances de réussite de la restauration des fichiers.

Le processus de suppression du ransomware Yzoo et de restauration de vos précieuses données doit commencer par la coupure de la connexion Internet de l’appareil infiltré. L’étape suivante implique une inspection exhaustive du système à l’aide d’un puissant logiciel antivirus afin de repérer et de supprimer le programme ransomware. Une fois le système nettoyé, il est possible de restaurer les données cryptées en utilisant des sauvegardes stockées sur des périphériques de stockage externes ou des services basés sur le cloud. Si vous ne disposez pas de copies de sauvegarde, il peut être judicieux de demander l’aide de spécialistes expérimentés en récupération de données ou de recourir à des outils de récupération de données dignes de confiance.

Yzoo Virus

Le virus Yzoo est un type de ransomware qui cible et crypte des fichiers précieux sur l’ordinateur d’une victime, les tenant en otage contre le paiement d’une rançon. Il est important de noter que la suppression du virus lui-même ne déverrouille pas automatiquement les fichiers cryptés. Il est toutefois essentiel de l’éliminer pour éviter un nouveau cryptage des données. Le paiement de la rançon n’est pas recommandé car il ne garantit pas la libération de vos fichiers et peut potentiellement aggraver la situation en épuisant vos finances sans vous fournir les moyens nécessaires pour retrouver l’accès à vos données. Le virus Yzoo peut se propager par le biais de divers canaux en ligne, tels que des publicités malveillantes, de fausses fenêtres pop-up, des courriels de spam ou des liens infectés.

Yzoo

Yzoo est particulièrement inquiétant car il peut s’infiltrer dans votre système sans aucun symptôme apparent et crypter rapidement vos données les plus précieuses. Toutefois, si vous ne stockez pas de fichiers critiques sur votre ordinateur ou si vous avez sauvegardé vos données sensibles sur un site externe, l’impact de l’attaque du ransomware peut être minimisé. Dans ce cas, la suppression du logiciel malveillant de votre ordinateur est la tâche principale pour garantir un système propre et empêcher un nouveau cryptage. Dans la section ci-dessous, nous vous fournirons des conseils pour vous aider à prendre des décisions éclairées si vous êtes la cible du ransomware Yzoo et que vous risquez de perdre des données très précieuses si vous ne vous attaquez pas au cryptage du ransomware.

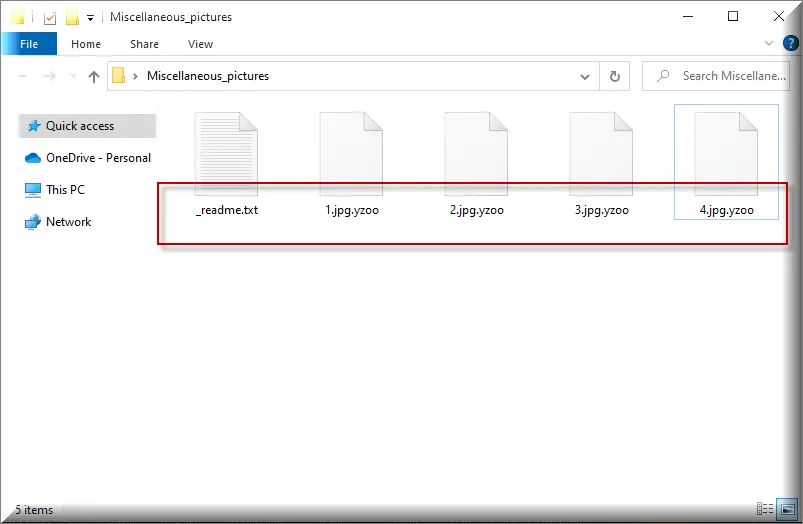

.Yzoo

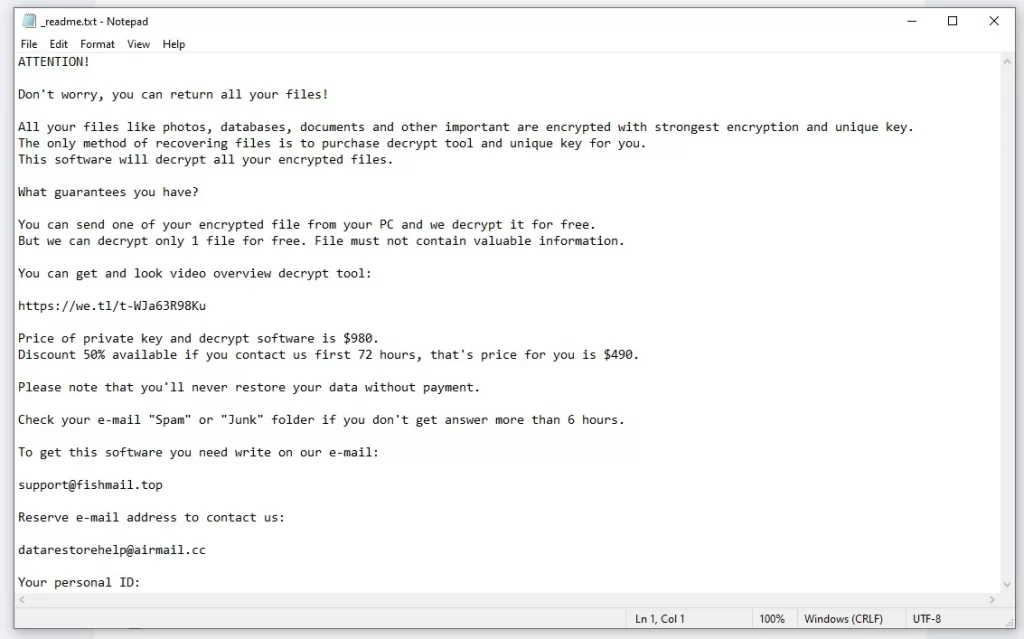

Il est essentiel de déterminer le type spécifique de ransomware qui a infecté un système pour explorer les options de récupération appropriées. Dans la plupart des cas, les attaquants du ransomware laissent une note de rançon claire qui précise la variante du ransomware et fournit des instructions pour les contacter. Un indice utile pour identifier le ransomware Yzoo est l’extension de fichier .Yzoo ajoutée aux fichiers cryptés. Les victimes peuvent utiliser des moteurs de recherche pour rechercher l’extension de fichier .Yzoo et détecter facilement le nom du ransomware correspondant, ce qui peut les aider à déterminer la disponibilité de décrypteurs ou d’outils spécialisés. Toutefois, il convient de noter que certaines attaques de ransomware peuvent verrouiller l’écran de la machine, ce qui nécessite une approche différente de la détection des variantes et de la récupération.

Yzoo Extension

Le décryptage des fichiers cryptés avec l’extension Yzoo est une tâche difficile, et la réussite de la récupération n’est pas garantie. Il est donc important d’avoir une compréhension réaliste de la situation. Par ailleurs, la complexité des attaques de ransomware peut varier, et même si une attaque est décryptée avec succès, il peut y avoir des fichiers cryptés à la suite d’une autre attaque qui nécessitent une méthode de décryptage complètement différente. En outre, le décryptage des fichiers portant l’extension Yzoo ne résout pas le problème potentiel des fuites de données. Dans certains cas, les attaquants peuvent avoir exfiltré des informations sensibles avant de les chiffrer et les utiliser à des fins d’extorsion. Il est donc essentiel de tenir compte de ces facteurs et d’aborder le ransomware avec prudence et en adoptant des mesures de cybersécurité proactives.

Yzoo Ransomware

Le décryptage des fichiers cryptés par le ransomware Yzoo nécessite une clé spécifique correspondant à l’algorithme de cryptage appliqué. L’intention des pirates est de vous faire chanter pour que vous payiez la clé permettant de déverrouiller vos fichiers. Cependant, il est possible de contourner la nécessité de cette clé. Nous vous recommandons de suivre les instructions fournies dans le guide ci-dessous pour supprimer le ransomware Yzoo et tenter ensuite de restaurer vos fichiers sans payer de rançon à des pirates anonymes. Nous pensons qu’en suivant ces étapes, vous pourrez récupérer certains de vos fichiers et éviter d’être victime des exigences des pirates.

Qu’est-ce que le fichier Yzoo ?

Le fichier Yzoo est un fichier crypté par un ransomware qui ne constitue pas une menace ou un danger direct pour le système sur lequel il réside. Il ne peut pas propager l’infection du ransomware ni endommager l’ordinateur. Au lieu de cela, il devient un fichier dormant et inaccessible, pris en otage par l’algorithme de chiffrement complexe utilisé par le ransomware Yzoo. Bien que le fichier Yzoo crypté puisse sembler inutilisable, il n’a pas la capacité de propager le ransomware ou de causer des dommages supplémentaires au système. Il reste simplement sur le disque dur, attendant la bonne méthode de décryptage pour être libéré de son état crypté et restauré dans sa fonctionnalité d’origine.

Résumé:

| Nom | Yzoo |

| Type | Ransomware |

| Outil de détection | Certaines menaces se réinstallent d’elles-mêmes si vous ne supprimez pas leurs fichiers de base. Nous vous recommandons de télécharger SpyHunter pour supprimer les programmes nuisibles pour vous. Cela peut vous faire gagner des heures et vous éviter de nuire à votre système en supprimant les mauvais fichiers. Télécharger SpyHunter (Suppression Gratuite*) |

Supprimer Yzoo Ransomware

Les menaces de rançon comme Yzoo exécutent divers processus en arrière-plan du système. Pour détecter ces processus, ouvrez le gestionnaire de tâches en le tapant dans le champ de recherche de Windows.

Ensuite, une fois dans le gestionnaire des tâches, ouvrez l’onglet Processus et recherchez les processus liés à Yzoo. Gardez l’œil ouvert pour les processus portant des noms inhabituels ou ceux qui consomment trop de mémoire vive et de puissance CPU sans raison particulière.

Si vous trouvez un processus qui vous semble suspect, faites une recherche en ligne pour en savoir plus sur sa nature. Dans de nombreux cas, les processus qui semblent sommaires dans le gestionnaire de tâches peuvent être des processus du système Windows qu’il ne faut pas toucher, arrêter ou supprimer.

Si votre recherche montre que le processus sélectionné ne provient pas de Windows, cependant, ou n’appartient à aucun programme légitime, faites un clic droit sur celui-ci, et sélectionnez Ouvrir l’emplacement du fichier.

Ensuite, analysez les fichiers stockés à cet endroit à la recherche de logiciels malveillants. Pour vous aider, nous avons inclus ci-dessous un scanner en ligne gratuit qui peut faire le travail. Il vous suffit de glisser et de déposer les fichiers à cet endroit et de lancer une vérification :

Si les résultats de l’analyse montrent que les fichiers sont infectés, allez dans le gestionnaire des tâches, cliquez avec le bouton droit de la souris sur le processus concerné et sélectionnez l’option « End Process Tree ». Ensuite, allez dans le dossier d’emplacement du fichier et essayez de le supprimer avec tous les fichiers malveillants qu’il contient.

ATTENTION! LIRE ATTENTIVEMENT AVANT DE PROCEDER!

Si vous avez manqué un processus de demande de rançon lors des étapes précédentes, les étapes suivantes vous aideront à supprimer complètement le logiciel de demande de rançon de l’ordinateur. Pour une suppression optimale, vous devez cependant entrer l’ordinateur infecté dans Safe Mode.

Ouvrez une fenêtre « Run » sur l’écran en appuyant simultanément sur les touches Windows et R. Ensuite, tapez la commande msconfig et appuyez sur la touche Entrée. Allez dans l’onglet Démarrage de la Configuration du système et regardez les entrées de démarrage listées. Si vous détectez des éléments liés à Yzoo dans la liste, décochez les cases correspondantes et cliquez sur Appliquer.

Enregistrez les modifications en cliquant sur OK et fermez la fenêtre.

Le fichier Hosts sur votre ordinateur est un autre emplacement du système où Yzoo peut apporter des modifications. Pour le vérifier, copiez la ligne suivante :

notepad %windir%/system32/Drivers/etc/hosts

Coller dans une nouvelle boîte Run (Windows key and R) et la presse Enter.

Un bloc-notes nommé « Hosts » s’ouvrira sur l’écran. Une fois que vous y êtes, faites défiler le texte jusqu’à ce que vous trouviez « Localhost ». Vérifiez les adresses IP suspectes sous « localhost » et si vous en trouvez, laissez-nous un commentaire sous ce billet avec une copie de ces IP. Nous les verrons et vous indiquerons si elles sont liées au logiciel de rançon et ce que vous devez faire ensuite.

.

Pas 5:

Important ! Les instructions qui suivent impliquent des modifications dans le registre de votre ordinateur. La suppression et la modification d’éléments du registre comportent des risques pour le fonctionnement normal du système d’exploitation.

Démarrez l’éditeur de registre en allant dans votre menu Démarrer et en y tapant « regedit ». Sélectionnez le fichier regedit.exe et lorsque l’éditeur de registre démarre, cliquez sur le menu Édition et sélectionnez Rechercher. Une fenêtre de recherche apparaîtra dans laquelle vous devrez taper le NOM du logiciel de rançon et sélectionner le bouton « Find Next ». Supprimez tous les éléments qui sont trouvés et répétez la recherche jusqu’à ce que vous ne trouviez plus de résultats. Ensuite, utilisez la barre latérale à gauche et naviguez manuellement vers ces répertoires :

- HKEY_CURRENT_USER > Software

- HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Run

- HKEY_CURRENT_USER > Software > Microsoft > Internet Explorer > Main

Recherchez les dossiers qui peuvent être liés à Yzoo ou qui ont des noms inhabituels tels que des caractères aléatoires et supprimez-les.

Attention ! Si vous ne pouvez pas décider que les dossiers que vous vous apprêtez à supprimer sont malveillants, la section « Commentaires » de cette page est ouverte à vos questions. Ne prenez pas le risque de supprimer des entrées qui ne sont pas liées au logiciel malveillant, car cela pourrait corrompre votre système.

Pas 6:

Enfin, collez une à une les lignes ci-dessous dans le menu Démarrer et appuyez sur le bouton Entrée. Lorsque le dossier correspondant s’ouvre, triez les fichiers par date et supprimez tout ce qui a été créé ou modifié en dernier lieu après l’infection par le Ransomware.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Une fois que vous avez atteint le dossier Temp, supprimez tous les fichiers qui y sont stockés.

Comment décrypter les fichiers Yzoo

Nouveau ransomware Djvu

Stop Djvu, une nouvelle variante du ransomware Djvu, a infecté de nombreux systèmes dans le monde entier. Les fichiers cryptés par cette menace portent l’extension .Yzoo à la fin de leur nom. Les fichiers STOP Djvu cryptés avec une clé hors ligne peuvent être décryptés à l’aide de l’application de décryptage dont vous trouverez l’URL ci-dessous :

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

En cliquant sur le bouton « Télécharger » dans le coin supérieur droit de la page, vous pourrez télécharger le programme de décryptage. Le téléchargement de STOPDjvu.exe devrait commencer immédiatement.

Si vous choisissez « Exécuter en tant qu’administrateur » et que vous appuyez sur le bouton « Oui », le fichier s’ouvrira. Pour commencer le décryptage, il suffit de cliquer sur le bouton Décrypter après avoir lu le contrat de licence et les instructions du programme. Il est important de noter que ce décrypteur ne prend pas en charge les fichiers cryptés à l’aide de clés hors ligne inconnues ou du cryptage en ligne, donc si vos fichiers ne peuvent pas être décryptés, cela peut être l’une des raisons.

Vous pouvez trouver des instructions qui peuvent vous aider à récupérer vos données dans notre How to Decrypt Ransomware guide.

Laisser un commentaire