Fichier Zpas

Le ransomware qui crypte les fichiers Zpas fonctionne comme un magicien perfide qui, d’un coup de baguette, transforme vos objets de famille les plus précieux en orbes de verre opaques – ils sont toujours présents, mais leur essence reste cachée et inaccessible. Pour aller plus loin dans ce tour de passe-passe numérique, le ransomware utilise un mécanisme sophistiqué de cryptage de fichiers Zpas qui, une fois appliqué, transforme la structure de vos fichiers, les rendant indéchiffrables sans le code de décryptage unique. Dans sa quête malveillante, ce programme malveillant s’attaque principalement à des biens numériques inestimables tels que des photographies précieuses, des documents de travail essentiels et des vidéos personnelles. Ce ciblage précis amplifie le désespoir de la victime, la poussant dans ses retranchements et la laissant aux prises avec la tâche décourageante de récupérer ses souvenirs numériques essentiels.

Comment décrypter les fichiers du ransomware Zpas ?

Dans le labyrinthe complexe du ransomware Zpas, le parcours pour décrypter complètement les fichiers touchés peut être décourageant. Aucune solution unique ne garantit le succès, mais en adoptant la bonne approche, on peut améliorer les chances de réussite. La première ligne de défense consiste à nettoyer le système de cet envahisseur malveillant, en suivant les instructions détaillées que nous avons présentées ici. Ensuite, notre outil de décryptage accessible gratuitement pourrait être la balise de récupération, vous aidant à récupérer vos données détournées.

Comment supprimer le virus Zpas ransomware et restaurer les fichiers ?

La résolution d’une infection par le ransomware Zpas nécessite une inspection approfondie du système afin d’identifier et d’éradiquer les menaces qui s’y cachent. Pour ce faire, nous mettons à votre disposition notre guide méticuleusement conçu, doté d’un instrument de suppression avancé. Après s’être assuré que l’environnement est exempt de logiciels malveillants, ceux qui souhaitent ressusciter leurs données verrouillées peuvent se tourner vers le logiciel de récupération de données gratuit, situé juste en dessous de nos étapes de suppression exhaustives.

Virus Zpas

Les rançongiciels, tels que le virus Zpas ou les virus Itqw ou Itrz, appartiennent à un sous-ensemble unique de logiciels malveillants qui ne se contentent pas d’infecter ou d’espionner, mais qui prennent en otage les ressources numériques de l’utilisateur. Contrairement aux logiciels malveillants traditionnels, qui peuvent voler discrètement des informations ou corrompre subtilement des systèmes, les ransomwares déclarent bruyamment leur présence, verrouillant les fichiers et exigeant une rançon pour leur libération. Cette confrontation directe peut s’avérer plus dangereuse car elle interrompt les activités des utilisateurs et menace immédiatement des données précieuses. Pourtant, il y a un paradoxe : le virus Zpas n’a pas d’effets secondaires. Le virus Zpas n’endommage pas directement le système lui-même, de sorte que même s’il verrouille vos données, l’ordinateur lui-même devrait normalement rester pleinement opérationnel. Dans les cas où les fichiers verrouillés ne sont pas particulièrement essentiels, les effets d’une telle attaque de ransomware n’auraient pas d’impact particulier.

Zpas

Le ransomware Zpas, comme beaucoup de ses semblables, utilise un mélange de techniques de distribution astucieuses pour infiltrer des systèmes qui ne se doutent de rien. Les cybercriminels le camouflent souvent dans des fichiers ou des mises à jour logicielles apparemment inoffensifs, jouant ainsi sur la confiance des utilisateurs. Une tactique courante consiste à utiliser des portes dérobées de type cheval de Troie qui, une fois ouvertes, permettent au ransomware d’entrer subrepticement dans le système. En outre, ils peuvent exploiter les vulnérabilités de logiciels obsolètes ou utiliser des courriels d’hameçonnage qui incitent les utilisateurs à activer des charges utiles malveillantes. Ces pirates combinent habilement la furtivité et la manipulation psychologique, ce qui rend leurs stratagèmes particulièrement insidieux. En imitant des sources légitimes ou en exploitant les craintes et la curiosité des utilisateurs, ils augmentent le taux de réussite de leur déploiement, ce qui permet au ransomware Zpas de s’introduire dans un plus grand nombre de systèmes, de chiffrer des données vitales et d’exiger des rançons.

.Zpas

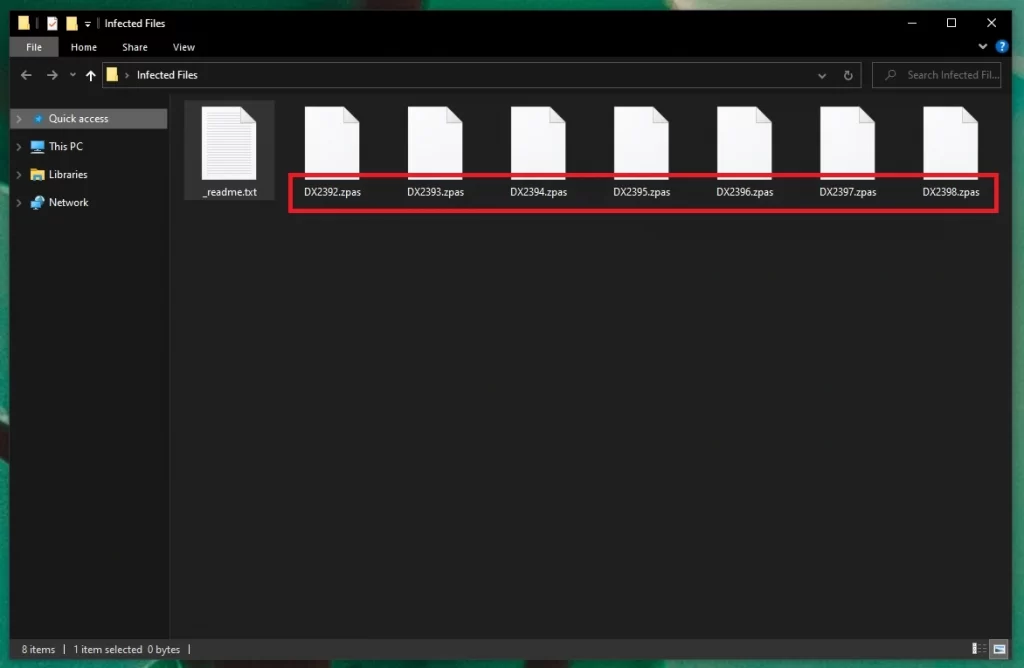

Le suffixe .Zpas, une fois ajouté aux fichiers, est l’emblème glaçant de l’emprise du ransomware sur le chiffrement. Cette extension n’est pas simplement cosmétique ; elle indique la transformation du fichier, le rendant inaccessible sans la clé de décryptage requise. Si les utilisateurs croient naïvement qu’il suffit de supprimer l’extension pour restaurer leurs fichiers, ces tentatives sont vaines. Sous cette extension se cache un chiffrement complexe qui ne peut être corrigé par des modifications superficielles. Lorsque les utilisateurs rencontrent ce suffixe, ils sont confrontés à une myriade de défis : la perte de données vitales, le dilemme de savoir s’il faut payer la rançon et la tâche écrasante du nettoyage du système. La suppression de l’extension .Zpas peut être simple, mais s’attaquer véritablement au chiffrement sous-jacent et garantir l’élimination complète du ransomware est une entreprise redoutable.

Extension Zpas

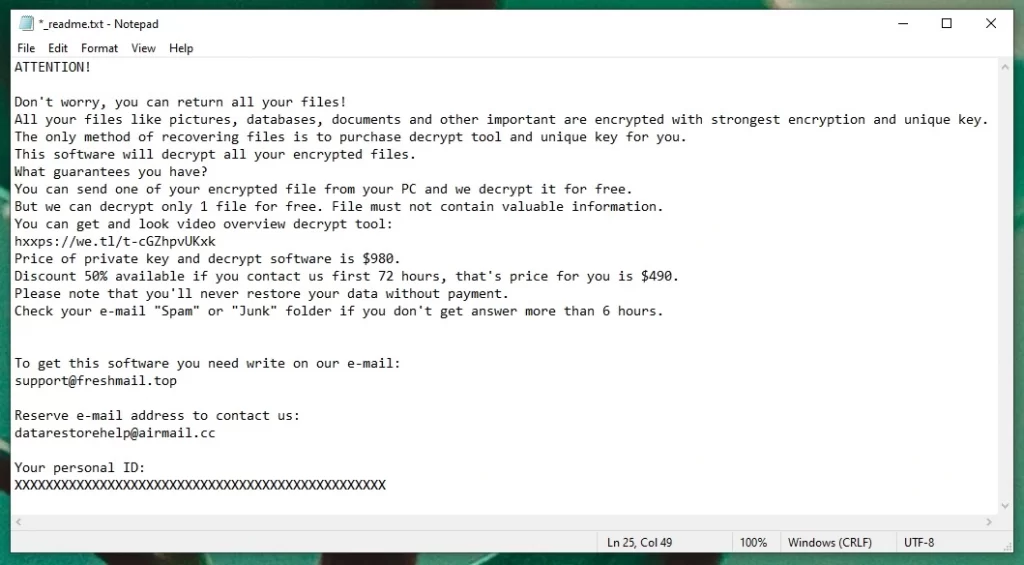

Si l’extension Zpas est présente à la fin du nom d’un de vos fichiers, cela signifie que, bien que physiquement présents, les fichiers concernés sont essentiellement piégés dans un coffre-fort numérique. Leur contenu est crypté et, par conséquent, indéchiffrable, ce qui a souvent pour effet d’enfermer des photos chères, des documents essentiels et d’autres données inestimables. En plus de ces fichiers compromis, les victimes reçoivent généralement une note de rançon, un message numérique obsédant envoyé par les attaquants. Ce message expose le sinistre scénario : les pirates détiennent vos données et exigent un paiement pour les récupérer. La note précise que les fichiers, désormais marqués de l’extension Zpas, sont retenus en otage et fournit des instructions sur la manière d’effectuer le paiement, avec la menace persistante que le non-respect de ces instructions pourrait entraîner une perte définitive des données.

Le ransomware Zpas

Le ransomware Zpas ne fait pas de favoritisme ; il est tout aussi susceptible de s’attaquer à des ordinateurs personnels abritant des souvenirs de famille précieux qu’à des systèmes d’entreprise contenant des données commerciales cruciales. Lorsqu’elles sont confrontées à une telle menace, les victimes ont plusieurs possibilités d’action. Payer la rançon peut sembler tentant, mais cela comporte des risques ; il n’y a aucune garantie de récupération des données et cela finance d’autres activités malveillantes. Demander l’aide d’un professionnel peut aider à récupérer les fichiers, mais ce n’est pas infaillible. Pour certains, la valeur sentimentale ou financière des données ne justifie pas les risques, ce qui les amène à envisager de purger l’ensemble du disque dur. En effaçant tout et en réinstallant le système d’exploitation, ils s’assurent de la suppression du ransomware Zpas, sacrifiant les fichiers verrouillés mais sauvegardant les données futures et l’intégrité du système.

Qu’est-ce qu’un fichier Zpas ?

Un “fichier Zpas” est un document ou un bien numérique qui a été la proie de ce ransomware et qui a été rendu inaccessible à quiconque ne possède pas la clé de décryptage unique. Pour vous assurer de ne pas vous retrouver dans une telle situation à l’avenir, adoptez une attitude proactive : utilisez une solution antivirus robuste, sauvegardez systématiquement vos données sur des supports hors ligne et restez sceptique face aux courriels imprévus ou aux téléchargements suspects. Si vous remarquez que l’un de vos fichiers a été transformé en “fichier Zpas”, commencez par supprimer complètement le ransomware à l’aide d’outils spécialisés de suppression des logiciels malveillants. La restauration des données peut se faire à l’aide de sauvegardes ou d’utilitaires de décryptage spécialisés. Cependant, il est essentiel d’agir rapidement et judicieusement, en faisant appel à l’expertise de professionnels de la cybersécurité si nécessaire, pour naviguer dans le paysage complexe de la récupération des ransomwares.

Résumé:

| Nom | Zpas |

| Type | Ransomware |

| Outil de détection |

Avant de commencer

Voici quelques remarques importantes que vous devez prendre en compte avant de commencer le guide :

- Tout d’abord, il est préférable de déconnecter votre PC d’Internet pendant que vous effectuez les étapes suivantes. Cela empêchera le virus de tenter de communiquer avec le serveur du pirate et de recevoir des instructions de ce dernier.

- Tous les lecteurs externes et autres appareils dotés d’une mémoire de stockage (clés USB, téléphones, tablettes, etc.) doivent être déconnectés afin d’empêcher le cryptage des données qui y sont stockées.

- Ceux d’entre vous qui considèrent le paiement de la rançon comme une option (nous déconseillons d’utiliser cette option) devraient probablement attendre que le virus soit supprimé après le paiement et la réception de la clé de décryptage. Si le virus est supprimé avant cela, il se peut que vous ne puissiez pas recevoir la clé de décryptage même si vous payez.

- Enfin, n’oubliez pas que certaines menaces de type Ransomware se suppriment automatiquement après le cryptage. Même si vous ne remarquez plus la présence de Zpas, nous vous recommandons de suivre le guide pour vous assurer que votre PC est propre.

Ceci étant dit, commençons par les instructions de suppression proprement dites.

Supprimer Zpas Ransomware

Pour supprimer Zpas, les actions suivantes doivent être effectuées :

- Vous devez trouver et désinstaller tous les programmes suspects qui pourraient se trouver sur votre PC.

- Vous devez également arrêter tous les processus susceptibles d’être liés à Zpas et supprimer leurs données.

- Toute modification apportée par le virus au fichier Hosts, au registre ou à la liste des éléments de démarrage doit être annulée.

- Enfin, pour supprimer Zpas, vous devez trouver et supprimer manuellement tous les fichiers malveillants que le virus a pu créer sur l’ordinateur.

Vous trouverez ci-dessous une description détaillée de chaque étape ainsi que des conseils supplémentaires.

Guide détaillé

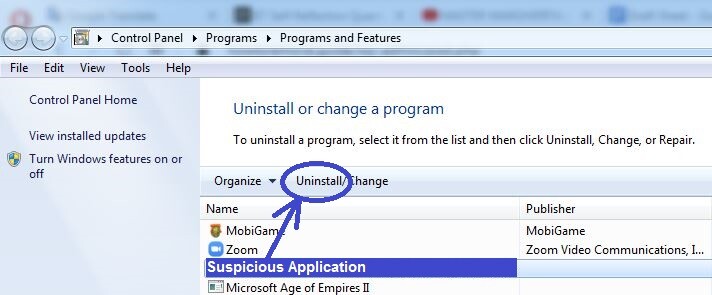

La façon la plus simple de rechercher des programmes potentiellement malveillants sur l’ordinateur est d’aller dans le Panneau de configuration et de cliquer sur l’option Désinstaller un programme (vous pouvez trouver le Panneau de configuration en le recherchant dans le menu Démarrer).

Une fois que vous allez dans Désinstaller un programme, vous verrez tous les programmes installés sur l’ordinateur – regardez les dates d’installation et voyez s’il y a des entrées suspectes ajoutées à une date proche de celle à laquelle vous pensez que le Ransomware vous a infecté. Si vous trouvez un programme que vous soupçonnez d’être lié à l’infection, sélectionnez-le, puis cliquez sur l’option Désinstaller affichée au-dessus de la liste, et suivez les étapes affichées à l’écran du gestionnaire de désinstallation.

Remarque importante : ne laissez pas le programme de désinstallation conserver sur votre ordinateur quoi que ce soit lié au programme indésirable, y compris les données temporaires ou les paramètres personnalisés. Si vous avez la possibilité de conserver ces données, refusez-la.

ATTENTION ! LIRE ATTENTIVEMENT AVANT DE POURSUIVRE !

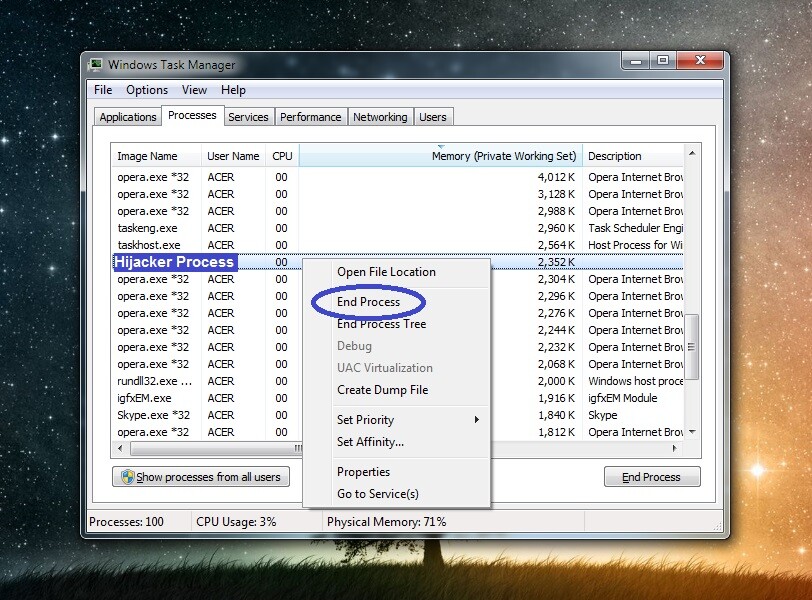

La prochaine tâche importante que vous devez accomplir est d’essayer de quitter tous les processus malveillants qui s’exécutent en arrière-plan. Pour ce faire, appelez d’abord le Gestionnaire des tâches en appuyant sur Ctrl + Shift + Esc et allez dans l’onglet Processus.

Vous ne verrez probablement pas de processus nommé Zpas ou quoi que ce soit de similaire dans cette liste – utilisez votre propre intuition et votre jugement pour déterminer quels processus peuvent être malveillants et liés au Ransomware. En général, si un processus de Ransomware est toujours en cours d’exécution dans votre système, il utilisera très probablement des quantités considérables de mémoire et de CPU, comme l’indique le Gestionnaire des tâches, et portera un nom qui ne vous est pas familier et/ou qui vous semble suspect. Un autre signal d’alarme important est la présence de deux processus dont les noms sont très similaires, comme, par exemple, Chrome et Google Chrome. Dans ce cas, l’un des deux processus au nom similaire est très probablement un processus malveillant qui tente de passer inaperçu.

Si vous trouvez dans la liste un processus suspect auquel vous ne faites pas confiance, un bon moyen de savoir s’il est malveillant est de le rechercher. S’il est effectivement nuisible, il y aura probablement de nombreux messages partagés sur des forums de sécurité qui confirmeront que le processus en question est lié à un programme malveillant.

Une autre méthode pour vérifier si un processus donné est lié à un programme malveillant consiste à analyser ses fichiers – cliquez avec le bouton droit de la souris sur le processus, cliquez sur l’option Ouvrir l’emplacement du fichier et analysez tous les fichiers affichés dans le dossier nouvellement ouvert. Nous vous recommandons d’utiliser le puissant scanner en ligne ci-dessous. Son utilisation est gratuite pour les lecteurs de notre site et ne nécessite aucune installation ; vous pouvez donc l’utiliser directement à partir de cette page.

Le fait de trouver des fichiers malveillants (même un seul) dans le dossier d’emplacement indique que le processus est malveillant et qu’il doit être arrêté.

Ensuite, supprimez son dossier et si ce n’est pas possible pour le moment, supprimez autant de fichiers que possible du dossier et revenez pour supprimer le reste une fois que vous aurez terminé les étapes restantes du guide.

Vous devez maintenant passer en mode sans échec – l’objectif est d’empêcher Zpas de relancer ses processus et d’entraver vos tentatives de suppression du virus.

Vous devez maintenant supprimer les fichiers du virus – il existe plusieurs dossiers où ils sont le plus susceptibles d’être stockés, mais avant cela, vous devez rendre visibles les fichiers et dossiers cachés de votre ordinateur, car le virus est susceptible d’avoir caché ses données pour rendre sa suppression plus difficile.

Allez dans le menu Démarrer, tapez Options des dossiers et appuyez sur Entrée. Cliquez ensuite sur l’onglet Affichage, puis trouvez et activez l’option Afficher les fichiers, dossiers et lecteurs cachés. Nous vous suggérons également de cocher/activer ces deux autres options :

- Masquer les extensions des types de fichiers connus

- Cacher les lecteurs vides dans le dossier Ordinateur

Une fois que vous avez terminé, cliquez sur OK, puis copiez les noms de dossiers suivants (avec les symboles “%” des deux côtés) et placez-les un par un dans la barre de recherche sous le menu Démarrer. Appuyez sur Entrée après chaque nom de dossier pour ouvrir le dossier.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Dans les quatre premiers dossiers, ne supprimez que les fichiers créés après l’infection par Zpas. Dans le dernier dossier, Temp, supprimez simplement tout.

Dans cette étape, la première chose à faire est de nettoyer la liste des éléments de démarrage – vous pouvez y accéder en tapant msconfig dans le menu Démarrer, en appuyant sur Entrée et en sélectionnant Démarrage dans la fenêtre suivante. Voyez quels éléments figurent dans la liste et, s’il y en a que vous ne reconnaissez pas, décochez-les. Décochez également les éléments dont le fabricant est inconnu, à moins que vous ne connaissiez ce programme et que vous lui fassiez confiance. Une fois que vous avez terminé, cliquez sur OK pour enregistrer les modifications.

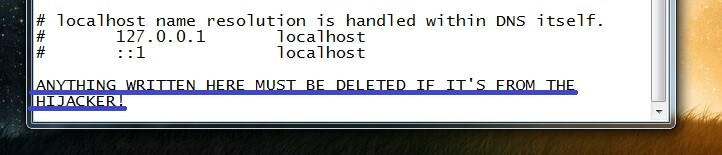

La prochaine chose à faire est de vérifier le fichier Hosts – vous pouvez le trouver à cet endroit : Ordinateur/(C :)/Windows/System32/drivers/etc – allez-y, ouvrez le fichier Hosts avec l’outil Notepad, puis copiez tout ce qui peut être écrit dans le fichier après le deuxième mot “Localhost”. S’il y a du texte ou des adresses IP après ce mot, cela signifie que le fichier a été modifié par un programme tiers, probablement le Ransomware. Cependant, nous devons d’abord jeter un coup d’œil à ce texte avant de pouvoir l’affirmer avec certitude. Envoyez-nous donc le texte copié dans les commentaires et nous vous répondrons rapidement en vous indiquant si ce texte doit être supprimé du fichier de votre ordinateur. S’il n’y a rien après “Localhost”, passez simplement à l’étape suivante.

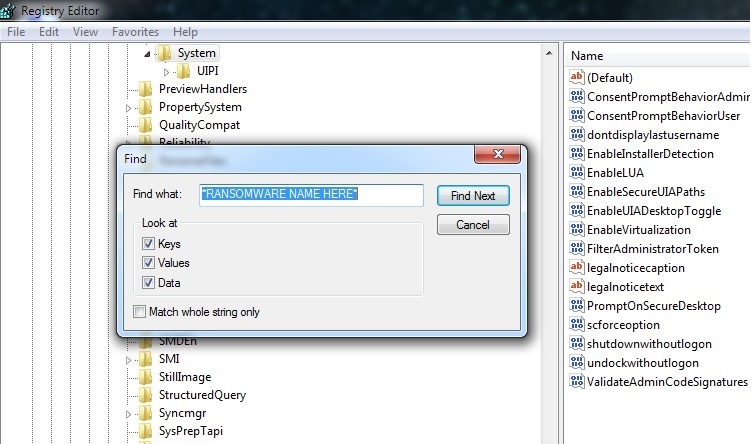

Cliquez sur le menu Démarrer, tapez regedit et cliquez sur l’icône regedit.exe. Avant que l’application ne s’ouvre, il vous sera demandé l’autorisation de l’administrateur – cliquez sur oui lorsque cela se produit (vous devez être connecté à un profil d’administrateur).

Dans l’éditeur du registre, appuyez sur Ctrl et F, ce qui ouvrira la barre de recherche de l’éditeur. Tapez Zpas et appuyez sur Entrée pour lancer la recherche. Supprimez tout ce qui est trouvé (le cas échéant), puis effectuez une deuxième recherche pour Zpas afin de voir s’il y a d’autres éléments. Recherchez et supprimez jusqu’à ce que les résultats de Zpas ne s’affichent plus.

Une fois que vous avez supprimé tous les éléments liés à Zpas, retrouvez ces dossiers du Registre dans le volet gauche de l’Éditeur :

- HKEY_CURRENT_USER > Software

- HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Run

- HKEY_CURRENT_USER > Software > Microsoft > Internet Explorer > Main

Si vous y voyez un élément dont le nom long et aléatoire ressemble à “09ru2309tj2f009t340r093092rujef0e8j40”, supprimez-le. Si vous n’êtes pas sûr qu’un élément doive être supprimé, nous vous recommandons vivement de nous écrire un commentaire dans lequel vous nous posez des questions sur l’élément douteux. Il est important de ne supprimer que les éléments indésirables. Si d’autres éléments sont supprimés, ils risquent de causer de graves problèmes à l’ordinateur.

Si les étapes manuelles n’ont pas aidé

Si vous n’avez pas réussi à résoudre votre problème de Zpas à l’aide de ce guide, il peut y avoir plusieurs raisons à cela. L’une d’entre elles est la présence d’un Rootkit ou d’un cheval de Troie caché dans votre système qui empêche la suppression de Zpas. C’est pourquoi nous vous recommandons, si vous n’avez pas réussi à supprimer manuellement le Ransomware, de confier votre machine à un spécialiste ou d’installer un programme anti-malware fiable sur votre système, capable de tout analyser et de supprimer toutes les données indésirables présentes sur l’ordinateur. Il existe un outil de suppression fiable et testé, partagé sur cette page, qui vous permettra de vous débarrasser rapidement du Ransomware et de tout autre logiciel malveillant se cachant dans votre ordinateur, ce qui vous fera gagner un temps considérable que vous auriez autrement passé à emmener votre ordinateur chez un professionnel de l’informatique.

Comment décrypter les fichiers Zpas

Faire l’expérience d’une cyber-attaque peut être déconcertant, mais saisir les spécificités de l’incursion aide à concevoir des contre-mesures. L’observation d’extensions particulières sur vos fichiers peut indiquer la souche de ransomware à laquelle vous êtes confronté. Le ransomware Zpas, qui a gagné en notoriété ces derniers temps, est l’un de ces redoutables concurrents dans le paysage cybernétique.

L’identification du coupable n’est que la première étape. L’action critique suivante consiste à éliminer les résidus malveillants de votre environnement numérique, afin d’éviter d’autres cryptages ou perturbations potentielles. Pour ce faire, nous vous conseillons de suivre les instructions détaillées fournies précédemment, renforcées par l’outil d’éradication avancé incorporé.

Présentation de la dernière variante de STOP Djvu

Le clan des ransomwares Djvu est tristement célèbre pour ses capacités perturbatrices, et ses ramifications, les branches STOP Djvu, ne sont pas différentes, laissant une trace de chaos en chiffrant les données vitales des utilisateurs. Le Zpas est un dérivé de cette sous-famille, qui marque son territoire en attribuant le suffixe .Zpas à ses fichiers captifs. Si vos documents portent désormais cette extension, c’est qu’ils sont l’œuvre de Zpas.

Malgré la montée en puissance inquiétante de cette version du logiciel malveillant, tout espoir n’est pas perdu. La lueur d’espoir est que les documents chiffrés par STOP Djvu, en particulier ceux qui sont chiffrés avec une clé hors ligne, peuvent encore être récupérés. Un instrument de décryptage spécialement conçu à cet effet offre une bouée de sauvetage aux personnes assiégées. Il est accessible ici :

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Une fois l’outil à votre disposition, démarrez-le avec les droits d’administrateur. Une invite apparaît, et il est conseillé de choisir “Oui”. Il est essentiel de se familiariser avec les conditions d’utilisation et le guide d’accompagnement. Activez l’option “Décryptage” pour lancer la récupération. Si l’espoir est un allié puissant, il est tout aussi vital de rester conscient des obstacles potentiels, comme les clés hors ligne ou les méthodes de chiffrement en ligne qui ne sont pas familières.

Leave a Comment