Behavior:Win32/Hive.ZY

Behavior:Win32/Hive.ZY è uno spyware che raccoglie informazioni e registra i tasti premuti e le interazioni dell’utente che infetta. Un trojan rilevato di recente che ha già attaccato i computer di un numero considerevole di utenti è il cosiddetto Behavior:Win32/Hive.ZY.

Questo particolare malware sarà l’obiettivo principale delle righe che seguono, quindi se Behavior:Win32/Hive.ZY è attualmente presente sul vostro PC, è consigliabile che rimaniate con noi per tutto il resto dell’articolo, al fine di saperne di più su questo brutto virus per PC e sui suoi tratti e caratteristiche principali. In fondo all’articolo, troverete anche una guida con screenshot che vi mostrerà il modo per rimuovere manualmente l’infezione dal vostro PC. Assicuratevi di seguire attentamente le istruzioni e il malware sarà eliminato in un attimo. Nel caso in cui abbiate bisogno di ulteriore aiuto, non esitate a contattarci attraverso la sezione commenti. In questa pagina, potete anche trovare un programma di sicurezza software consigliato che potrebbe facilitare la rimozione del brutto Trojan, quindi nel caso foste interessati, potreste provarlo. Si noti che, oltre ad aiutarvi con la rimozione di Behavior:Win32/Hive.ZY, lo strumento anti-malware suggerito potrebbe anche migliorare la sicurezza generale del vostro PC in modo che le possibilità di atterrare qualche altra brutta minaccia malware in futuro sarebbero drasticamente diminuite. È davvero importante che facciate tutto ciò che è in vostro potere per proteggere la vostra macchina e sbarazzarvi dell’insidiosa minaccia malware finché siete ancora in tempo, poiché si tratta davvero di una delle peggiori forme di programmi virali e ogni utente di PC dovrebbe essere preparato a gestire tali minacce sul nascere.

Behavior Win32

Se vi trovate di fronte a un’infezione da cavallo di Troia come Behavior Win32, dovete agire immediatamente per rimuovere questa minaccia informatica dal vostro computer. Se permettete al malware Behavior Win32 di rimanere all’interno del vostro sistema PC, non si sa che tipo di conseguenze pericolose e dannose potrebbero derivare da tale infezione.

Questa categoria di virus è uno dei più grandi e diffusi tipi di malware e ogni utente dovrebbe avere un’idea di base sulle caratteristiche più tipiche dei cavalli di Troia. La prima cosa che va menzionata a proposito delle infezioni da Trojan è come un virus di questo tipo possa infiltrarsi nel vostro PC. Purtroppo, ci sono molti modi per farlo, ma la buona notizia è che se si sta attenti la maggior parte di essi può essere facilmente evitata. Gli hacker normalmente utilizzano qualche forma di travestimento per i loro virus Trojan al fine di introdurli nel maggior numero possibile di computer. Spesso vengono utilizzate e-mail di spam con link e file allegati ingannevoli, nonché programmi software pirata e distribuiti illegalmente che molti utenti tendono a scaricare. Anche il malvertising è una tecnica comune, in cui un annuncio o un’offerta web ingannevole rimanda al virus e se l’utente fa clic sull’annuncio/offerta, viene reindirizzato a un sito utilizzato per diffondere il malware o il Trojan viene scaricato direttamente sul computer del cliente. Un altro metodo particolarmente subdolo di diffusione di Trojan come Behavior:Win32/Hive.ZY e Altruistics è quello in cui i criminali informatici dietro al virus riescono ad hackerare qualche sito popolare e conosciuto e poi usano quel sito per infettare i suoi visitatori con il malware. Sebbene nella maggior parte dei casi questo venga rilevato e risolto nel giro di poche ore, è comunque una possibilità reale che è stata sfruttata molte volte nel corso degli anni. In definitiva, la prudenza non è mai troppa. È necessario prestare attenzione a qualsiasi cosa sospetta o dall’aspetto losco quando si è su Internet e stare alla larga da qualsiasi contenuto che possa essere compromesso e utilizzato per la distribuzione di malware. Un solido programma antivirus/anti-malware può contribuire a mantenere il vostro sistema protetto da minacce come Behavior:Win32/Hive.ZY, ma ricordate che alla fine della giornata siete voi la migliore protezione del vostro computer e se non riuscite a mantenere il vostro computer sicuro e pulito, anche il miglior software antivirus potrebbe non essere in grado di aiutarvi.

I possibili usi del virus del Cavallo di Troia

I trojan sono strumenti di malware versatili e in molti casi potrebbe essere difficile prevedere a cosa potrebbe servire un virus del genere in ogni singolo caso. Furto di dati sensibili, spionaggio personale o professionale, ricatto, danni e corruzione del sistema, malfunzionamento del software, ecc. In alcuni casi, è persino possibile che altri virus, come il Ransomware, entrino nel vostro PC grazie a un cavallo di Troia. Un’altra possibilità è che un Trojan si impadronisca del vostro sistema e lo utilizzi per estrarre criptovalute o per colpire altri utenti con campagne e-mail di spam. Anche le grandi botnet di cavalli di Troia, composte da molti computer infetti, potrebbero essere utilizzate per attacchi DDoS. Le possibilità sono infinite e non possiamo elencarle tutte in questa sede. La cosa importante è che un Trojan può davvero causare ogni tipo di disturbo e danno sia al vostro sistema PC che alla vostra privacy e sicurezza virtuale, per questo è essenziale che prendiate le precauzioni necessarie ed eliminiate la minaccia prima che sia troppo tardi.

SOMMARIO:

| Nome | Behavior:Win32/Hive.ZY |

| Tipo | Trojan |

| Strumento di Analisi | Per rimuovere Behavior:Win32/Hive.ZY da soli, potreste dover toccare I file del sistema e I registri. Se doveste farlo, dovrete essere estremamente attenti perché potreste danneggiare il vostro sistema. Se volete evitare il rischio, raccomandiamo di scaricare SpyHunter, un tool professionale per la rimozione dei malware.

|

Rimuovere Behavior:Win32/Hive.ZY Virus

Il nostro consiglio iniziale, se volete sbarazzarvi rapidamente di Behavior:Win32/Hive.ZY, è di provare quanto segue:

- Aprire il Pannello di controllo dal menu Start del computer.

- Andare a Programmi e funzionalità nel Pannello di controllo e scegliere Disinstalla un programma.

- Lì dovrebbe essere visualizzato un elenco di tutti i software installati sul sistema. Cercare i software sospetti che non si ricordano di aver installato, che sono obsoleti o che non si usano spesso.

- Disinstallare tutto ciò che è sospetto, compresi i programmi che si ritiene siano collegati a Behavior:Win32/Hive.ZY.

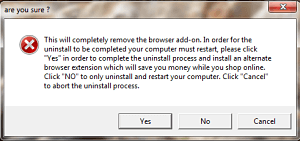

- Quando si fa clic sul pulsante Disinstalla e viene visualizzato un avviso come quello riportato di seguito, fare clic su NO e continuare il processo di disinstallazione:

Dopo aver fatto ciò, la parte principale della minaccia dovrebbe essere stata rimossa. Tuttavia, dovreste essere consapevoli che Behavior:Win32/Hive.ZY ha probabilmente installato ulteriori componenti software pericolosi in altri punti del vostro sistema. Pertanto, dovreste seguire le istruzioni complete fornite di seguito e ripulire completamente il vostro PC dal Trojan.

Per completare questa guida dall’inizio alla fine, vi consigliamo di inserirla tra i preferiti, in modo da potervi accedere rapidamente in caso di necessità. In alternativa, se lo desiderate, potete utilizzare un altro dispositivo per accedere alle istruzioni e seguirle da lì.

Per completare senza intoppi tutti i passaggi di questa guida, si consiglia di riavviare il computer infetto in “Safe Mode” prima di procedere con le istruzioni che seguono. In questo modo sarà possibile identificare e rimuovere facilmente Behavior:Win32/Hive.ZY e i relativi file e processi dannosi.

ATTENZIONE! LEGGERE ATTENTAMENTE PRIMA DI PROCEDERE!

In Windows, il Task Manager è il luogo in cui è possibile esaminare tutte le attività attualmente in esecuzione sul computer. Per avviare il Task Manager, utilizzare la combinazione di tasti CTRL+MAIUSC+ESC e fare clic sulla scheda Processi per cercare qualcosa di insolito.

I nomi dei processi associati a Behavior:Win32/Hive.ZY possono differire notevolmente dal nome del dirottatore in molti casi. Pertanto, dovreste prestare attenzione ai caratteri strani e alle lettere digitate in modo errato all’interno del nome di processi altrimenti legali.

Inoltre, è necessario monitorare l’utilizzo della CPU e della memoria, poiché è possibile rilevare un dirottatore (o un programma dannoso) dalla quantità di risorse di sistema che utilizza senza alcun input da parte vostra.

Per verificare se un determinato processo è pericoloso, fate clic con il tasto destro del mouse su di esso per accedere all’opzione Apri posizione file del menu a comparsa.

Tramite un’operazione di trascinamento, inserire i file dalla cartella Posizione file all’interno dello scanner antivirus online sottostante ed eseguire un controllo dei file.

Se si trova anche un solo file segnalato come potenziale minaccia, è necessario terminare il processo ad esso collegato. Per terminare un processo, accedere alla scheda Processi, individuare il processo sospetto, fare clic con il pulsante destro del mouse e scegliere Termina processo. Assicurarsi inoltre di rimuovere il file dalla cartella Percorso file.

Prima di passare alla fase successiva, è possibile utilizzare lo scanner di cui sopra per controllare altri processi sospetti, se ne sono stati rilevati più di uno nel Task Manager.

Un buon modo per rilevare e rimuovere le tracce dell’infezione Behavior:Win32/Hive.ZY è controllare l’elenco delle applicazioni e dei processi che si avviano all’avvio del computer. Un trojan può spesso installare componenti dannosi che sono configurati per essere eseguiti nel momento in cui il computer viene acceso.

Per verificare quali programmi sono abilitati all’avvio del sistema, cercate msconfig nella barra di ricerca del menu Start. Quindi, premete Invio e dovrebbe apparire una finestra simile a questa:

Dopo aver fatto clic sulla scheda Avvio, verificare la presenza di voci di avvio sospette (ad esempio voci con produttore “Sconosciuto” o nomi strani). Se si ritiene che una delle voci dell’elenco possa essere collegata a Behavior:Win32/Hive.ZY, rimuovere i segni di spunta dalle relative caselle e fare clic su OK per applicare le modifiche.

![]()

Se si sospetta che sul PC sia presente un pericolo grave, come un ransomware, o che il sistema sia stato compromesso, esaminare il file Hosts del computer per verificare se sono state apportate modifiche.

Premete il tasto Windows e R sulla tastiera, quindi copiate/incollate quanto segue e fate clic su OK:

notepad %windir%/system32/Drivers/etc/hosts

Una volta fatto ciò, trovare Localhost nel testo. Un computer compromesso può visualizzare indirizzi IP dannosi come quelli visti nell’immagine seguente:

Se notate qualcosa di insolito nel vostro file, scriveteci nei commenti e faremo del nostro meglio per assistervi.

Nel caso in cui si sia stati infettati da Behavior:Win32/Hive.ZY, le tracce del Trojan possono essere trovate nel registro di sistema. Pertanto, per rimuovere il malware, è importante assicurarsi di rimuovere le tracce dannose senza rimuovere accidentalmente nient’altro nel registro.

Questo compito è spesso affidato agli esperti, poiché gli utenti inesperti potrebbero pensare erroneamente che i file legittimi del sistema siano dannosi e quindi rimuoverli, causando più danni che benefici.

Tuttavia, se preferite seguire la strada del fai-da-te per affrontare Behavior:Win32/Hive.ZY, ecco cosa dovete fare:

- Cercare Regedit nella casella di ricerca del menu Start e premere Invio.

- Si aprirà l’Editor del Registro di sistema.

- Utilizzate la combinazione CTRL+F dalla tastiera per aprire una finestra Trova.

- È quindi possibile cercare il Trojan inserendo il suo nome nella casella Trova e facendo clic su Trova successivo.

- Se si trova qualcosa, fare clic con il tasto destro del mouse per eliminarlo.

Se la funzione Trova non è in grado di individuare il nome del Trojan nel registro di sistema, utilizzare il pannello sinistro dell’Editor per accedere manualmente a ciascuna di queste cartelle:

- HKEY_CURRENT_USER—-Software—–Random Directory.

- HKEY_CURRENT_USER—-Software—Microsoft—-Windows—CurrentVersion—Run– Random

- HKEY_CURRENT_USER—-Software—Microsoft—Internet Explorer—-Main—- Random

Prestare attenzione alla ricerca di file e cartelle aggiunti di recente con nomi generati casualmente e rimuoverli se si ritiene che facciano parte dell’infezione.

Se Behavior:Win32/Hive.ZY non vuole essere rimosso dopo aver provato a seguire attentamente le istruzioni di questa guida, è meglio scaricare il software antivirus che consigliamo ed eseguire una scansione completa del sistema. Nel caso di malware più complessi come questo, spesso viene utilizzata una miscela di tattiche per rimanere sul computer il più a lungo possibile, rendendo difficile la rimozione senza l’assistenza di un programma antivirus professionale.

Lascia un commento