Ppvw File

Il file Ppvw è un qualsiasi file bloccato dal ransomware Ppvw, un programma dannoso che implementa un sofisticato algoritmo di crittografia, alterando radicalmente la struttura dei dati dei file colpiti e rendendoli di conseguenza inaccessibili. L’ostacolo principale nel recupero di un file di questo tipo è la formidabile strategia di crittografia che protegge i contenuti del file, bloccandoli essenzialmente dietro un muro crittografico virtualmente impenetrabile. La cifratura comporta un processo unidirezionale, il che implica che per tornare al formato originale dei dati è necessaria una chiave di decifrazione unica. Pertanto, senza questa chiave, recuperare i dati intrappolati in un file Ppvw diventa un’impresa ardua, che pone gli sforzi di recupero in una posizione di svantaggio significativo.

Anche se non esiste un modo sicuro per decriptare i file del ransomware Ppvw, alcuni metodi che si possono provare sono molto migliori di altri. Il nostro consiglio è di eliminare prima il virus stesso con l’aiuto della nostra guida in questa pagina e poi utilizzare il decriptatore gratuito suggerito qui per tentare di recuperare i file bloccati.

Per rimuovere il ransomware Ppvw, è necessario controllare l’intero sistema alla ricerca di file malware ed eliminare tutto ciò che è sospetto. La guida e lo strumento di rimozione professionale che abbiamo incluso in questa pagina vi aiuteranno a farlo. Poi, per tentare di ripristinare i file bloccati dal ransomware Ppvw, potete provare lo strumento di recupero dati gratuito che troverete collegato sotto la guida alla rimozione.

Ppvw Virus

Minacce come il virus Ppvw, e altri programmi maligni simili come Ppvt e Zpww, sono tra le più temibili classificazioni di malware, data la loro capacità non solo di infiltrarsi nei sistemi, ma anche di bloccare i file essenziali dietro un muro di riscatto. Gli hacker che impiegano questa strategia prendono di mira un insieme eterogeneo di vittime, che vanno dai singoli individui alle grandi aziende, sfruttando l’urgenza generata dall’inaccessibilità dei dati per chiedere pesanti riscatti. Il virus Ppvw, in particolare, utilizza un’abile miscela di manipolazione psicologica e sofisticazione tecnica, costringendo le vittime in un angolo in cui percepiscono il pagamento come unica via per il recupero dei dati. È una situazione di ostaggio digitale, con i file critici che fungono da merce di scambio, che illustra la grave minaccia rappresentata dal ransomware nel panorama informatico.

Ppvw

Il panorama della distribuzione di Ppvw e di minacce ransomware simili va oltre le comuni e-mail di spam e gli exploit di phishing. Sebbene questi ultimi rimangano prevalenti, altri approcci sfumati includono i download drive-by, in cui il malware viene scaricato automaticamente senza il consenso dell’utente quando visita un sito web compromesso. Un altro metodo è rappresentato dagli attacchi “watering hole”, in cui gli aggressori infettano i siti web frequentemente visitati dal loro gruppo target. Anche lo sfruttamento delle vulnerabilità del software rimane un percorso privilegiato, sfruttando i sistemi non patchati come punti di ingresso. Il ransomware Ppvw può anche proliferare attraverso annunci pubblicitari dannosi, una strategia definita malvertising. Questi metodi illustrano un panorama di minacce ampio e in evoluzione, sottolineando l’imperativo di una maggiore vigilanza e di misure di sicurezza informatica proattive.

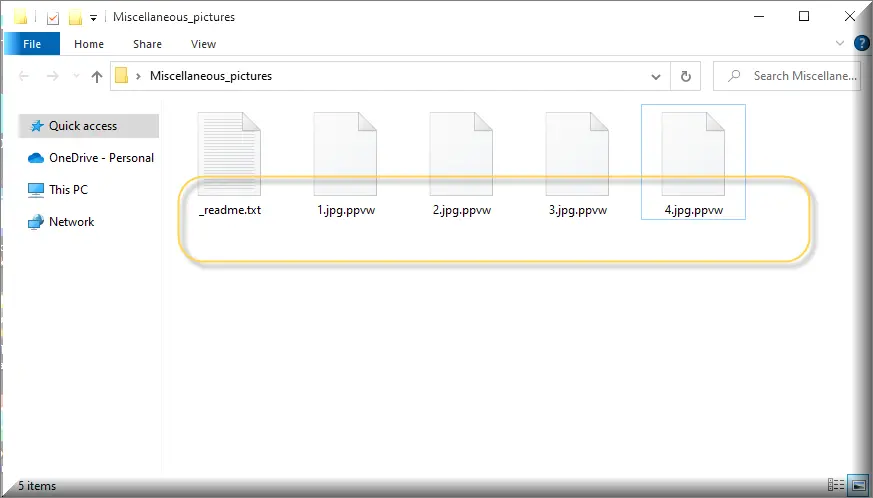

.Ppvw

L’aggiunta del suffisso .Ppvw ai file indica che questi hanno ceduto alla crittografia imposta dal ransomware Ppvw. Degno di nota è il fatto che l’eliminazione manuale di questa estensione non ripristina l’accessibilità ai file; la crittografia persiste indipendentemente dal nome del file. Le vie di decriptazione esistono, ma hanno i loro rispettivi punti di forza e limiti. L’utilizzo di servizi o strumenti di decrittografia professionali offre un possibile percorso di recupero e un modo per affrontare l’estensione .Ppvw e la crittografia, ma il successo non è assicurato. Sebbene alcuni possano optare per la negoziazione e il pagamento di un riscatto, anche questa strada non garantisce il recupero dei file e rafforza ulteriormente gli aggressori. Di conseguenza, la gestione delle conseguenze di un attacco da parte di questo virus rappresenta un panorama complesso, pieno di incertezze e di potenziali perdite.

Estensione Ppvw

La presenza dell’estensione Ppvw apposta sui vostri file segnala la sfortunata crittografia da parte di questo ransomware. Nonostante questo segnale inquietante, state certi che i vostri file non sono danneggiati; piuttosto, sono stati resi inaccessibili a causa della crittografia, un processo che è reversibile, anche se non facilmente. Pur rimanendo inerti, i file non sono completamente persi. A questo punto, potrebbe essere prudente valutare il valore intrinseco dei file colpiti che attualmente hanno l’estensione Ppvw. Se si ritiene che non siano essenziali, si potrebbe optare per l’eliminazione sia del virus che dei file crittografati. Un’altra strategia valida potrebbe consistere nello svuotare l’intera unità seguita da una nuova installazione di Windows, evitando di fatto l’insidioso percorso della negoziazione del riscatto se i file bloccati non sono particolarmente importanti per voi.

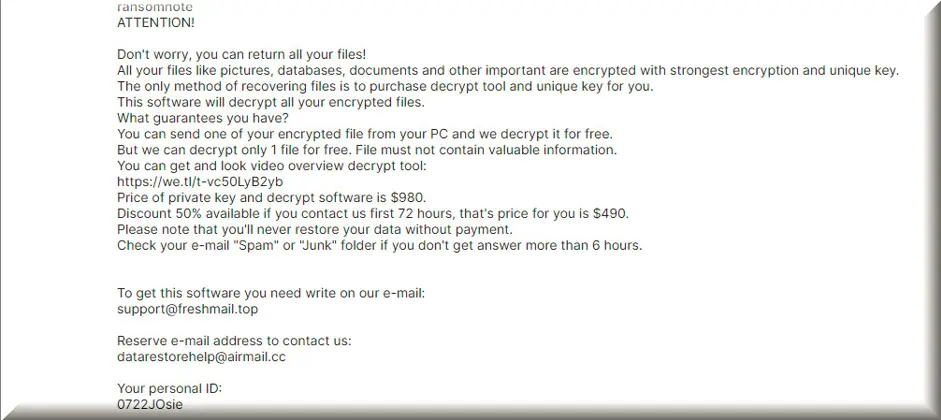

Ppvw Ransomware

Nel mezzo del caos provocato dal ransomware Ppvw, è fondamentale mantenere la calma e non soccombere alla pressione imposta dalla nota di riscatto. Gli hacker, per loro stessa natura, sono entità inaffidabili, che impiegano strategie manipolative per facilitare il pagamento di riscatti rapidi, spesso ingenti, a portafogli di criptovalute probabilmente defunti, vanificando i vostri sforzi e le vostre finanze. Pertanto, quando ci si trova di fronte al ransomware Ppvw, è necessario valutare meticolosamente tutte le opzioni disponibili, evitando di prendere decisioni affrettate. Ricordate che la pazienza non è solo una virtù, ma un alleato vitale per navigare nel panorama post-infezione in modo strategico ed efficace, salvaguardando potenzialmente sia i vostri file che le vostre risorse finanziarie. E ancora, come già detto, non tutti i file valgono la pena di essere stressati. Se non c’è nulla di essenziale o se disponete di backup, non esitate a cancellare il disco e a installare di nuovo Windows.

Che cos’è il file Ppvw?

Nel contesto di un attacco ransomware, un file Ppvw è un elemento bloccato da questo particolare ransomware, vittima della crittografia e inaccessibile, ma non danneggiato. Per quanto scoraggiante sia questo scenario, si dovrebbero esplorare strade alternative prima di prendere in considerazione la possibilità di accettare le richieste di riscatto. Spesso, singoli file o addirittura intere cartelle di file possono essere recuperati da varie posizioni, come archivi di unità, account e-mail o unità esterne, a causa di backup accidentali. Cercate di sfruttare queste possibilità per ricostruire il vostro archivio di dati senza cedere agli hacker. Effettuare il pagamento per recuperare ogni file Ppvw dovrebbe essere una strategia di ultima istanza, adottata solo se i file hanno un valore sostanziale che giustifica il rischio di una potenziale perdita monetaria.

SOMMARIO:

| Nome | Ppvw |

| Tipo | Ransomware |

| Strumento di recupero dati | Non disponibile |

| Strumento di rilevamento |

Per rimuovere il virus Ppvw, prima di tutto sbarazzatevi di tutti i programmi potenzialmente minacciosi presenti sul PC, poi cercate di chiudere il processo del ransomware e infine revocate tutte le modifiche alle impostazioni di sistema apportate dal virus.

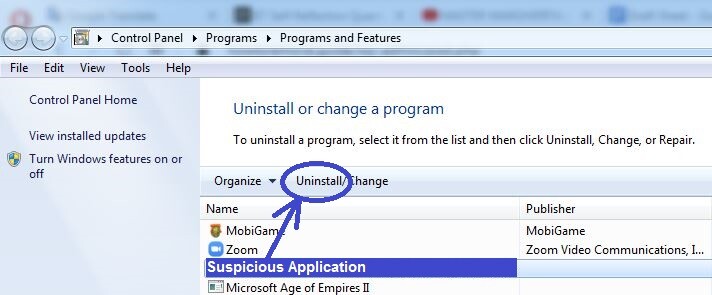

Disinstallare tutti i programmi dannosi dall’elenco Programmi e funzionalità.

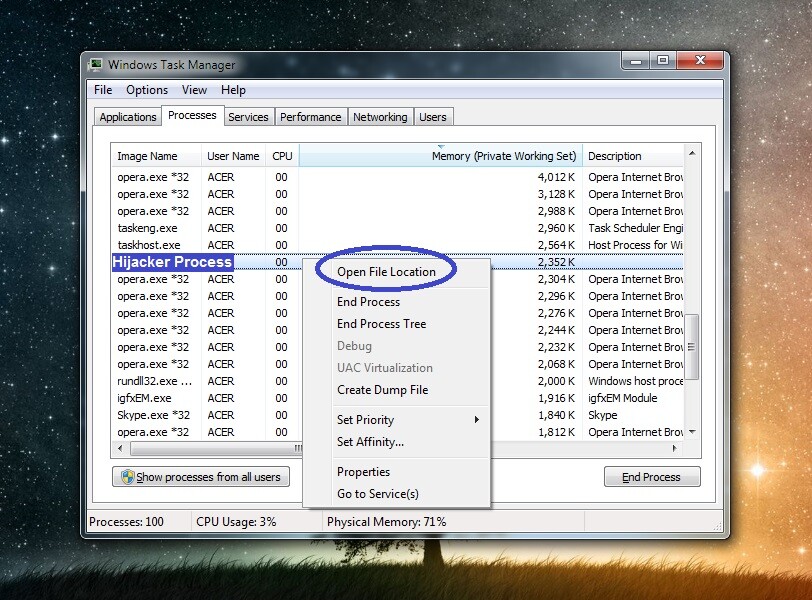

Utilizzare il Task Manager per trovare e chiudere il processo o i processi del malware.

Accedere al file Hosts e al Registro di sistema e disabilitare/eliminare qualsiasi elemento Ransomware trovato in essi.

Controllate queste cinque cartelle alla ricerca di file Ransomware ed eliminate qualsiasi elemento sospetto che vi si trovi: AppData, LocalAppData, ProgramData, WinDir e Temp.

Per una spiegazione più dettagliata di come eseguire i passaggi sopra descritti, leggere le righe successive.

Guida alla rimozione di Expanded

È possibile accedere all’elenco dei programmi e delle funzionalità cercandolo nel menu Start. Una volta aperto, guardate quali programmi sono stati installati per ultimi, prima che il Ransomware rivelasse la sua presenza sul computer. Se si nota un programma sospetto installato in quel periodo, fare clic su di esso, selezionare Disinstalla ed eseguire la disinstallazione assicurandosi che non rimanga nulla di quel programma sul computer (comprese le impostazioni personalizzate).

ATTENZIONE! LEGGERE ATTENTAMENTE PRIMA DI PROCEDERE!

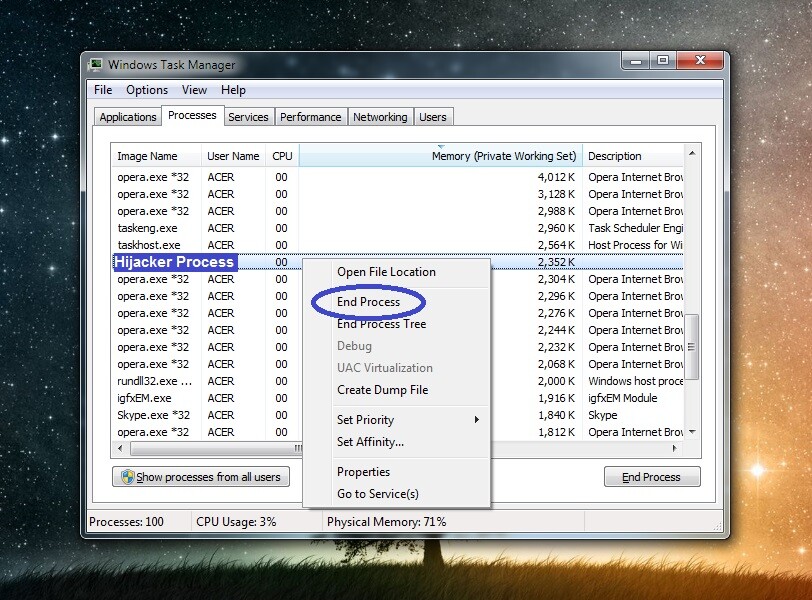

Successivamente, è necessario cercare nel Task Manager i processi anomali. Aprite lo strumento Task Manager premendo la combinazione di tasti Ctrl, Shift ed Esc e guardate la scheda Processi. In genere, il processo Ransomware richiede una quantità significativa di RAM e di potenza di elaborazione (CPU) per funzionare, quindi concentratevi sui processi che richiedono più risorse dall’elenco. Se uno di essi sembra avere un nome strano o sospetto in qualche altro modo, cercate il nome di quel processo e vedete quali informazioni vengono fuori.

Se una fonte attendibile vi dice che il processo potrebbe provenire da un malware, accedete alla cartella di ubicazione del processo facendo clic con il pulsante destro del mouse sul processo e selezionando la prima opzione. Utilizzate il potente scanner online che vedrete di seguito per verificare la presenza di codice maligno in tutti i file della cartella di destinazione.

Se in quella cartella vengono trovati dei file malware, l’intera cartella deve essere eliminata, ma prima di cercare di eliminarla, chiudete il processo dannoso facendo clic con il tasto destro del mouse e poi facendo clic su Termina processo.

Nota 1: se il virus impedisce di eliminare i file del processo o la cartella di localizzazione dei file, eliminare i file possibili e continuare a completare gli altri passaggi. Una volta completati, dovreste essere in grado di eliminare la cartella di localizzazione.

Nota 2: se avete una forte ragione di credere che il processo sospetto sia di Ppvw, chiudetelo ed eliminate i suoi file e le sue cartelle anche se nessuno di questi file viene segnalato come malware dallo scanner.

Mettere il computer in modalità provvisoria – In questa modalità, Windows impedirà l’esecuzione dei processi Ppvw nel caso in cui non si riesca a disattivarli tutti nel passaggio 2.

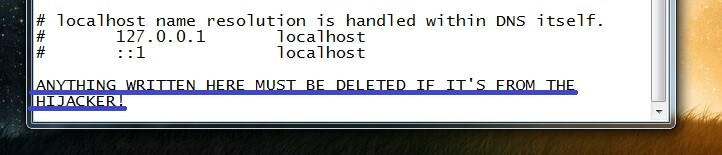

Inserire questa riga di testo: notepad %windir%/system32/Drivers/etc/hosts nella casella di ricerca del menu Start e fare clic sul file visualizzato. Se Windows richiede di scegliere un programma da un elenco di programmi con cui aprire il file, scegliere di aprirlo con Notepad.

Nel file, copiate tutto il testo scritto sotto la riga “Localhost” (se c’è del testo) e postatelo nei commenti. Dovremo dare un’occhiata al vostro commento e determinare se il testo che ci avete inviato può provenire dal virus. In caso affermativo, vi informeremo in una risposta al vostro commento, nel qual caso dovrete eliminare il testo dal file.

Attenzione! Il passaggio che state per completare richiede l’individuazione e l’eliminazione di elementi malware dannosi nel Registro di sistema. Prima di eliminare un elemento dal Registro di sistema, è necessario essere certi che si tratti di un elemento indesiderato/maligno. Se non ne siete sicuri, consultateci scrivendoci un commento piuttosto che procedere direttamente all’eliminazione.

È possibile accedere all’utility Registry Editor digitando regedit nel menu Start e premendo il tasto Invio. Per aprire l’utility è necessaria l’autorizzazione di amministratore, quindi fate clic su Sì quando appare il menu di dialogo a comparsa.

Nell’Editor del Registro di sistema, aprire la casella di ricerca premendo insieme Ctrl e F e digitare il nome del virus nella casella. Eseguire la ricerca e, in caso di risultati, eliminare l’elemento trovato. Continuate a cercare e a eliminare fino a quando la ricerca non produce più risultati.

Infine, è necessario cercare le sottocartelle discutibili nelle seguenti directory del Registro di sistema. È possibile navigare in queste directory dal pannello sinistro dell’Editor del Registro di sistema:

- HKEY_CURRENT_USER > Software

- HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Run

- HKEY_CURRENT_USER > Software > Microsoft > Internet Explorer > Main

Se trovate delle sottocartelle che si distinguono dalle altre perché hanno nomi insolitamente lunghi o perché i loro nomi sembrano sequenze di caratteri casuali, probabilmente dovreste eliminare quelle sottocartelle ma, ancora una volta, è preferibile chiedere a noi per primi.

Infine, visitate le cartelle elencate di seguito copiando il nome della cartella con i caratteri “%” e incollandolo nella ricerca del menu Start: la cartella dovrebbe comparire tra i risultati e dovrete fare clic sulla sua icona per aprirla.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

In ogni cartella, eliminare solo i file creati dopo il momento in cui si ritiene che il virus sia entrato nel computer. L’unica cartella in cui è necessario eliminare tutti i file è Temp.

Utilizzare un software di rimozione professionale Le minacce ransomware come Ppvw sono molto avanzate e non sempre è possibile eliminarle manualmente. Pertanto, se i passaggi effettuati finora non vi hanno aiutato a eliminare la minaccia, l’opzione migliore è occuparsi del problema con l’aiuto di un software anti-malware specializzato. Il nostro consiglio per tale software si trova nella pagina corrente e vi consigliamo di utilizzarlo se Ppvw è ancora presente sul vostro computer una volta terminata la guida.

Come decriptare i file Ppvw

L’eliminazione del virus e la decriptazione dei file da esso bloccati sono due operazioni distinte che richiedono azioni diverse. Prima di tentare di recuperare i dati, tuttavia, è necessario assicurarsi che la minaccia sia stata rimossa utilizzando la guida di cui sopra o lo strumento anti-malware consigliato in questa pagina. Una volta completata la rimozione, è possibile provare a recuperare i dati. Un modo per farlo è pagare il riscatto, ma questo è fortemente sconsigliato a causa del rischio di perdere denaro senza ottenere effettivamente i vostri file. Pertanto, abbiamo preparato un Come decriptare il ransomware in cui abbiamo raccolto i metodi alternativi più efficaci per il recupero dei dati; vi consigliamo di visitarlo e di seguire le istruzioni ivi disponibili.

Infine, se pensate che possano esserci ancora dei file sul vostro PC relativi a Ppvw, vi ricordiamo che il nostro scanner di malware online è sempre a disposizione per verificare la presenza di codice nocivo nei file sospetti.

Leave a Comment