RegHost

RegHost è un pezzo di malware che è tipicamente distribuito come un file che non sembra dannoso in modo che la maggior parte degli utenti non sospetti che sia in realtà un virus. RegHost può essere descritto come un cavallo di Troia ed è una minaccia capace di diverse azioni dannose una volta che infetta un dato computer.

Se state cercando informazioni su come rimuovere un cavallo di Troia chiamato RegHost dal vostro computer, non cercate più. In questa pagina, troverai una guida dettagliata alla rimozione con istruzioni passo dopo passo su come individuare ed eliminare in modo sicuro questa brutta infezione dal tuo sistema. Nella guida, vedrete anche uno strumento professionale raccomandato per la rimozione di RegHost Malware per l’assistenza automatica.

Ma prima di passare direttamente alla guida, partiamo dall’inizio: cos’è veramente un cavallo di Troia e cosa può fare una minaccia come RegHost Malware a un computer?

I troiani sono un tipo di malware il cui scopo principale è quello di dare accesso remoto a un sistema e lanciare diversi compiti dannosi su di esso. Il nome di queste minacce si ispira al mitico cavallo di legno utilizzato dai greci per entrare nella città apparentemente invincibile di Troia senza destare sospetti. Allo stesso modo, questi programmi maligni cercano di passare inosservati, aprendo una backdoor per un attaccante remoto per entrare nel computer.

Tuttavia, spesso, i Trojan fanno più che fornire una semplice backdoor – sono pezzi di malware molto versatili che possono anche essere utilizzati per registrare le sequenze di tasti e le pagine visitate, trasferire dati dal computer a server remoti, corrompere i file, rubare informazioni, distribuire altri virus e soprattutto infezioni Ransomware, creare falle nella sicurezza e molto altro.

E, come abbiamo detto, i Trojan tipicamente cercano di passare inosservati, quindi non sarebbe una grande sorpresa se una minaccia come RegHost non mostra assolutamente alcun sintomo della sua presenza nel sistema per molto tempo. Fondamentalmente, questo tipo di malware è destinato a nascondere i processi che possono rendere l’utente sospettoso.

Come? L’infezione è tipicamente installata sul computer con privilegi di amministratore o permessi di root. In questo modo, l’hacker che la controlla può avere il pieno controllo del sistema e nascondere alcuni processi e file, impedire all’antivirus di fare il suo lavoro, saltare, ecc. Questo impedisce di rilevare che c’è stata una compromissione nel sistema, il che rende molto difficile individuare e rimuovere il Trojan in tempo.

Come possiamo essere infettati?

Ci sono molti modi in cui un Trojan come RegHost può entrare nella tua macchina. Un’infezione può avvenire a causa di una vulnerabilità in un programma che hai installato (come Flash, Java, Adobe Reader) o se scarichi un file infetto che, quando viene aperto, esegue un codice maligno che installa silenziosamente il malware a tua insaputa. Gli hacker di solito usano alcuni contenuti apparentemente innocui come immagini, allegati di e-mail, link, annunci fasulli, offerte ingannevoli o pagine web infette, che, una volta interagiti, innescano l’infezione.

Sfortunatamente, a causa della mancanza di sintomi, potrebbero volerci settimane o addirittura mesi per rendersi conto di essere stati compromessi. Ecco perché il metodo migliore per proteggersi dai Trojan e per rilevare e rimuovere in tempo infezioni come RegHost Malware è quello di utilizzare un software di sicurezza affidabile. Un buon antivirus può scansionare il sistema alla ricerca di processi dannosi in background e notificarvi le condizioni del vostro sistema. Non c’è bisogno di spiegarvi perché dovreste agire immediatamente se viene rilevato un Trojan. Più a lungo il malware rimane nel computer, maggiore è il danno che può causare. Ecco perché non dovete perdere tempo e perché dovreste seguire le istruzioni qui sotto per sbarazzarvi rapidamente di RegHost Malware.

SOMMARIO:

| Nome | RegHost |

| Tipo | Trojan |

| Strumento di Analisi | Per rimuovere RegHost da soli, potreste dover toccare I file del sistema e I registri. Se doveste farlo, dovrete essere estremamente attenti perché potreste danneggiare il vostro sistema. Se volete evitare il rischio, raccomandiamo di scaricare SpyHunter, un tool professionale per la rimozione dei malware.

|

Rimuovere RegHost Virus

Se siete stati infettati da un Trojan, potreste non sapere da dove iniziare il processo di pulizia. È vero che avere a che fare con malware di questo tipo può essere difficile, quindi abbiamo messo su una guida completa di rimozione per aiutarvi. Se trovi dei programmi dall’aspetto sospetto sul tuo computer, il primo passo è rimuoverli. Puoi ottenere una spiegazione più dettagliata su questo leggendo le seguenti istruzioni:

- Clicca sul menu Start nell’angolo in basso a sinistra dello schermo.

- Per aprire il Pannello di controllo, digita “Pannello di controllo” nel campo di ricerca e premi Invio. Nella sezione Programmi e funzionalità, seleziona Disinstalla un programma.

- Si dovrebbe aprire una nuova finestra con un elenco di tutte le applicazioni attualmente installate sul tuo computer.

- Un antivirus o una ricerca online dovrebbero essere usati per verificare qualsiasi applicazione dall’aspetto sospetto nella lista.

- Rimuovi tutti i software e i componenti che sono associati a RegHost dal tuo computer per liberartene.

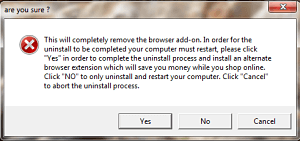

- Assicurati di scegliere NO se ricevi questo messaggio quando cerchi di disinstallare un software sospetto, poi segui il resto delle istruzioni di disinstallazione.

Oltre a disinstallare qualsiasi programma discutibile, ti consigliamo vivamente di ripetere i passaggi di questa guida alla rimozione di RegHost per pulire completamente il tuo computer. Con il loro aiuto, potrete controllare il Registro di sistema, l’Avvio e altri luoghi essenziali del sistema per assicurarvi che non ci siano tracce di RegHost sul sistema.

In primo luogo, riavviare il computer in Modalità provvisoria per scoprire rapidamente qualsiasi comportamento sospetto o programmi che possono portare scompiglio sul vostro computer.

Prima, però, fai clic sull’icona del segnalibro sulla barra degli strumenti del tuo browser per salvare questa pagina con le istruzioni di rimozione di RegHost tra i preferiti. Questo ti permetterà di riprendere da dove hai lasciato dopo il riavvio in modalità provvisoria, risparmiandoti tempo e frustrazione.

ATTENZIONE! LEGGERE ATTENTAMENTE PRIMA DI PROCEDERE!

È facile per il malware basato su Trojan RegHost nascondere le sue attività distruttive sotto una serie di travestimenti diversi. Per individuare i suoi processi maligni, apri Task Manager (CTRL + SHIFT + ESC) e clicca su Processi per vedere quali processi sono in esecuzione in background.

I processi che consumano grandi quantità di CPU o risorse di memoria che non sono associati a nessuna delle vostre applicazioni tipiche dovrebbero essere ricercati. Fate attenzione anche ai processi con nomi insoliti. Per essere sicuri, non presumete che abbiano il nome del Trojan che state cercando di eliminare. Invece, cliccate con il tasto destro del mouse su qualsiasi processo dall’aspetto sospetto e selezionate “Apri posizione file” dal menu del clic destro: è tutto ciò che serve per controllare un processo specifico per l’attività dannosa.

Una volta che hai individuato i file problematici, usa il nostro strumento gratuito di scansione dei virus online per scansionarli:

Dopo che la scansione è completa, sarete in grado di rimuovere tutti i file che si trovano ad essere pericolosi. Per iniziare, clicca con il tasto destro del mouse sul processo correlato e seleziona End Process dal menu contestuale che appare. Dopo di che, vai alla cartella di localizzazione dei file e rimuovi i file che sono segnalati come pericolosi.

![]()

Il passo successivo è quello di accedere a Configurazione del sistema e cercare qualsiasi elemento di avvio dannoso che RegHost può aver installato senza la vostra consapevolezza.

Per farlo, digitate msconfig nel campo di ricerca di Windows e premete Invio. Risparmierete un sacco di tempo facendo questo. Poi, controlla le voci di avvio nella scheda Avvio per voci sospette legate a RegHost

.

Potresti anche voler ricercare voci di avvio specifiche online per saperne di più sulla loro origine, il produttore e i programmi associati. Poi, sulla base delle informazioni raccolte, potrebbe essere necessario disabilitare questa voce di avvio se si hanno prove concrete che è associata al Trojan. Puoi farlo semplicemente deselezionando il suo segno di spunta.

![]()

In questa guida, il prossimo passo è controllare il file Hosts del vostro computer per eventuali modifiche. Per farlo, apri la finestra Esegui premendo il tasto Windows e R allo stesso tempo e incolla il seguente comando:

notepad %windir%/system32/Drivers/etc/hosts

Trovate “Localhost” nel file hosts, e poi guardate se vi sono stati aggiunti degli indirizzi IP di creatori di virus

:

Se vedete qualche IP insolito nel vostro file Hosts sotto “Localhost”, fatecelo sapere nei commenti, così possiamo indagare ulteriormente. Una volta che abbiamo esaminato gli IP, saremo felici di assistervi nel determinare la linea di azione appropriata.

![]()

Ultimo ma non meno importante, rimuovi tutte le voci di registro legate al Trojan. Questo può essere fatto accedendo all’Editor del Registro di sistema (digitate Regedit nel campo di ricerca di Windows e premete Invio) e poi cercate attentamente le voci legate a RegHost.

Puoi risparmiare un sacco di tempo e sforzi se apri una finestra Trova nell’Editor di Registro premendo CTRL e F allo stesso tempo. Le voci legate a RegHost possono essere trovate digitando il nome del Trojan nella casella Trova e poi premendo il pulsante Trova successivo. Se ci sono risultati della ricerca, rimuovi qualsiasi file e cartella con quel nome dal tuo registro.

Il pannello di sinistra dell’Editor del Registro di sistema può anche essere usato per cercare manualmente queste posizioni per le tracce di Trojan:

:

- HKEY_CURRENT_USER—-Software—–Random Directory

- HKEY_CURRENT_USER—-Software—Microsoft—-Windows—CurrentVersion—Run– Random

- HKEY_CURRENT_USER—-Software—Microsoft—Internet Explorer—-Main—- Random

Se pensi che una voce di registro dal nome casuale sia collegata al Trojan, dovresti eliminarla con attenzione.

Se non sei sicuro di quali file rimuovere, dovresti eseguire una scansione con il software anti-virus indicato in questa pagina. Puoi anche usare il nostro scanner di virus online gratuito che analizza i singoli file per l’infezione, se non vuoi rimuovere alcun file legittimo. Sentiti libero di fare qualsiasi domanda o condividere qualsiasi problema riguardante la guida alla rimozione manuale nella sezione commenti qui sotto.

Lascia un commento