Zput File

La tecnica di crittografia Zput è il perno del programma maligno del ransomware. Immaginate la vostra canzone preferita, improvvisamente spostata su una frequenza bizzarra, completa nella forma, ma estranea alle orecchie. Mentre il nucleo del file rimane intatto, la sua comprensione subisce un cambiamento sismico, diventando un enigma senza la distintiva password di decrittazione. Il design subdolo di questo ransomware è ampio e colpisce diversi file, da preziose ricerche accademiche a diari personali, sottolineando la sua portata inesorabile. L’obiettivo è semplice: intrappolare un file importante per l’utente, costringendolo a soccombere alle successive richieste di riscatto derivanti dal processo di crittografia Zput.

Nel contorto regno del ransomware Zput, garantire la decrittazione completa dei file colpiti rimane una sfida, con alcune strategie che si dimostrano più efficaci delle altre. Per navigare in questo labirinto digitale, è prudente innanzitutto ripulire il sistema dal software maligno, prendendo spunto dalla guida completa offerta su questa piattaforma. Successivamente, sfruttare il decrittore gratuito che abbiamo reso disponibile potrebbe offrire un barlume di speranza, facilitando il recupero dei vostri beni digitali compromessi.

Affrontare il ransomware Zput richiede una meticolosa pulizia del sistema per scovare e cancellare ogni traccia malevola. Abbiamo preparato una guida passo passo, integrata da uno strumento di rimozione all’avanguardia, per semplificare questo processo. Una volta eliminato il ransomware, coloro che desiderano ripristinare i propri file possono esplorare il potenziale dell’utilità di recupero dati gratuita, comodamente ancorata sotto le nostre linee guida.

Zput Virus

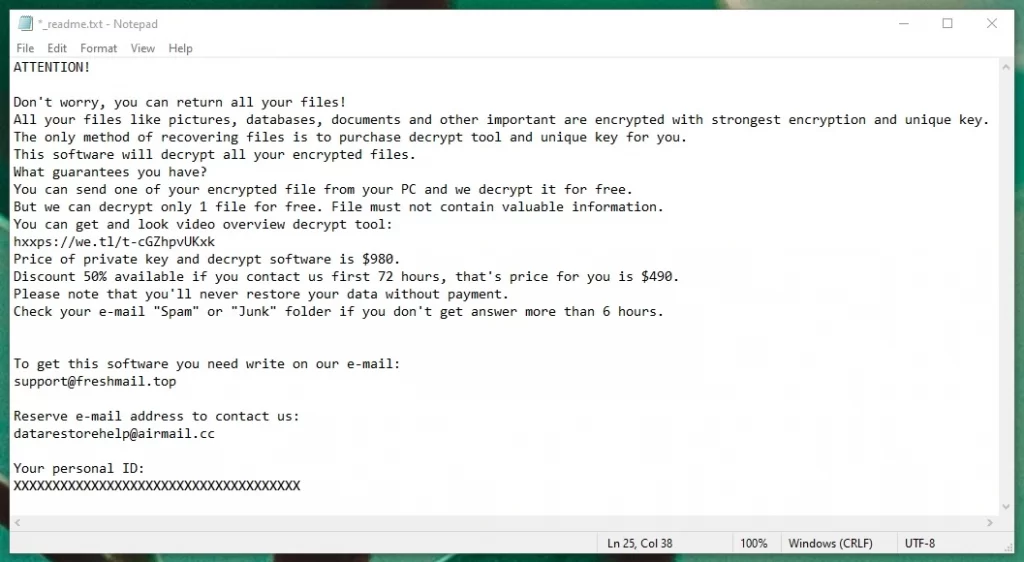

Posizionato in modo distinto nel panorama delle minacce informatiche, il virus Zput segue un modus operandi singolare. Contrariamente a molti avversari digitali che sottraggono o corrompono le informazioni in modo subdolo, il ransomware tiene in ostaggio i vostri dati, presentandovi un ultimatum di riscatto che specifica le modalità di pagamento. Dopo aver completato la sua danza di crittografia, il virus Zput perde il suo mantello di invisibilità. Tuttavia, a questo punto, le azioni preventive sono inutili. Con i dati nelle grinfie del ransomware, l’unica soluzione è una valutazione metodica della situazione e la definizione di un percorso di recupero ottimale. Vale la pena di notare che spesso non è il modo più saggio di agire quello di affrettarsi a pagare il riscatto senza esplorare altre opzioni praticabili.

Zput

L’arte di diffondere il ransomware Zput incarna gli astuti stratagemmi digitali. Gli architetti di questo vile software lo inseriscono abilmente all’interno di documenti apparentemente innocui, intrappolando gli ingenui. Uno dei sotterfugi preferiti consiste nello sfruttare i gateway Trojan. Una volta che un Trojan si stabilisce, spiana la strada al ransomware, facilitando il suo silenzioso e inosservato assalto alla crittografia. Ma le distribuzioni assistite da trojan sono solo una parte delle vie sfruttate da Zput e dai suoi simili, come Itqw o Itrz. Pubblicità pop-up, download di software senza licenza, siti Web ingannevoli ed e-mail di phishing sono alcuni dei diversi canali sfruttati dagli hacker per massimizzare la portata del loro software malevolo.

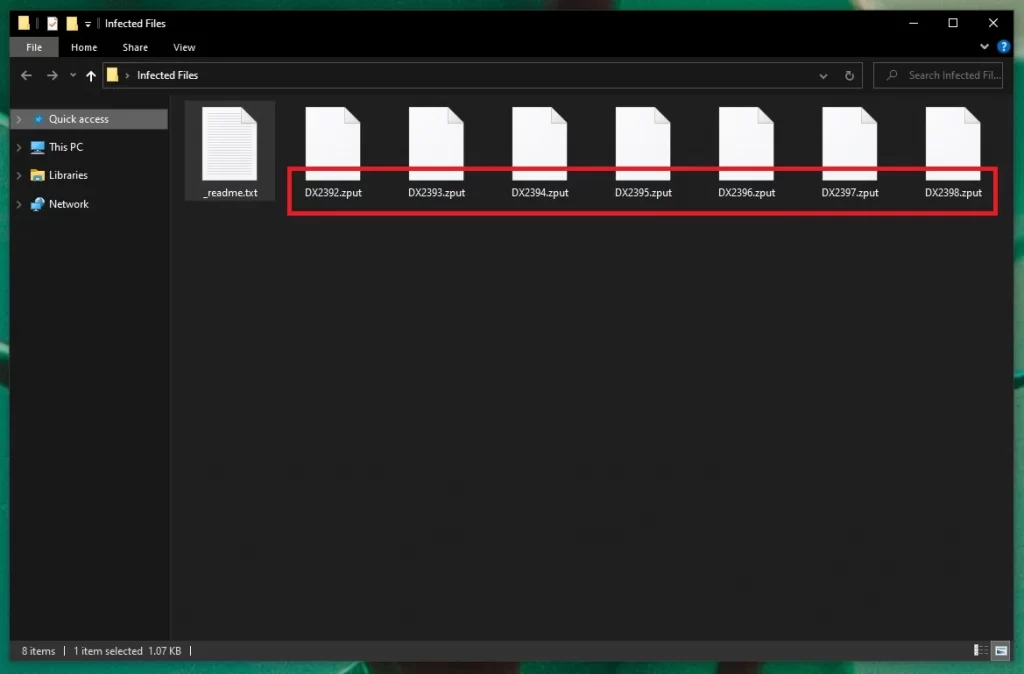

.Zput

In seguito a un attacco riuscito da parte di questo ransomware, i file presi di mira presentano tipicamente il tag .Zput. Questa appendice non è semplicemente simbolica, ma indica il confinamento di un file. Si potrebbe supporre che la semplice eliminazione di questa estensione garantisca l’accesso al file, ma questa convinzione è errata. Il vero ostacolo è la contorta crittografia alla base dell’estensione. La semplice eliminazione del tag non ripristinerà lo stato originale del file. Il confronto con l’estensione dei file .Zput sottolinea l’ardua ricerca che gli utenti intraprendono per recuperare i propri beni digitali. In queste situazioni, l’approccio più importante è quello di mantenere la calma e valutare la situazione in modo sistematico. Forse i dati compromessi hanno un backup, o la loro importanza è trascurabile, consentendo agli utenti di ripristinare i loro sistemi, garantendo un inizio immacolato senza l’ombra del ransomware.

Estensione Zput

Imbattersi in un file con estensione Zput equivale a scoprire che i propri beni digitali sono stati presi in ostaggio. Questi file, esteriormente inalterati, sono incatenati da un formidabile protocollo di crittografia. Oltre a questa inquietante rivelazione, gli utenti di solito scoprono un ultimatum digitale scritto dai colpevoli. Questo messaggio inquietante delinea uno scenario crudo: la crittografia ha preso piede, contrassegnata dall’estensione Zput, e ci si aspetta un pagamento per annullare il danno. Questo messaggio ha una duplice funzione: è informativo e manipolativo. Sebbene la capitolazione alla richiesta finanziaria possa sembrare allettante, è fondamentale rendersi conto che soccombere non garantisce la liberazione dei file; i criminali informatici potrebbero semplicemente intascare la somma senza restituire l’accessibilità dei dati.

Zput Ransomware

Il ransomware Zput si dimostra onnivoro e predatore di tutto, dai ricordi digitali personali ai documenti aziendali indispensabili. Quando si è invischiati nella sua nefasta trappola, le contromisure possibili possono sembrare scarse. Certo, accettare il riscatto è una possibilità, ma si tratta di un’azione sconsigliabile che non offre alcuna garanzia di recupero dei dati. Per coloro che soppesano la richiesta di riscatto e il valore dei propri dati e che notano una discrepanza, esiste la soluzione radicale di un wipe del sistema, che elimina sia il software maligno che i dati in esso contenuti. Inoltre, esiste la possibilità di utilizzare la seguente guida per eliminare l’infezione da ransomware Zput, conservando i file interessati e cercando di utilizzare lo strumento di decriptazione gratuito incluso per recuperare potenzialmente una parte dei dati compromessi.

Che cos’è il file Zput?

Quando si parla di “file Zput”, ci si riferisce a una porzione di dati che ha ceduto alla crittografia di questo specifico ransomware e che ora giace dormiente e inaccessibile senza il corrispondente codice di decrittazione. Per evitare che le vostre risorse digitali assumano l’etichetta di “file Zput”, è fondamentale adottare misure preventive e vigili: stanziate fondi per strumenti di sicurezza informatica di alto livello, eseguite costantemente il mirroring dei dati su supporti di archiviazione esterni e affrontate con occhio attento le comunicazioni elettroniche non richieste o le risorse online discutibili. Il vecchio adagio rimane valido: difendersi dalla minaccia incombente del ransomware è la strategia ottimale. Purtroppo, se vi trovate già di fronte a un ultimatum di riscatto senza esservi preparati in precedenza, la situazione diventa molto più difficile da gestire. In queste circostanze, il nostro consiglio urgente è quello di consultare il seguente tutorial.

SOMMARIO:

| Nome | Zput |

| Tipo | Ransomware |

| Strumento di rilevamento | Per rimuovere Zput da soli, potreste dover toccare I file del sistema e I registri. Se doveste farlo, dovrete essere estremamente attenti perché potreste danneggiare il vostro sistema. Se volete evitare il rischio, raccomandiamo di scaricare SpyHunter, un tool professionale per la rimozione dei malware.

|

Rimuovere Zput Ransomware

Il computer potrebbe dover essere riavviato più volte durante la rimozione di Zput. Pertanto, è una buona idea mettere tra i preferiti questa pagina con le istruzioni nel browser o semplicemente aprirla su un altro dispositivo, in modo da potervi fare riferimento tutte le volte che ne avrete bisogno.

Successivamente, riavviare il sistema in Safe Mode (utilizzate le istruzioni riportate nel link) e, una volta fatto, seguite le istruzioni riportate di seguito.

Individuate la barra di ricerca di Windows (nel menu Start o in basso a sinistra per Windows 10) e digitate msconfig. Premete Invio e vedrete una finestra di configurazione del sistema:

Selezionare Avvio e deselezionare tutte le voci che si ritiene non siano legittime e che potrebbero essere collegate al ransomware che si desidera rimuovere.

ATTENZIONE! LEGGERE ATTENTAMENTE PRIMA DI PROCEDERE!

Dopo aver disattivato le voci sospette dall’elenco di avvio, chiudere Configurazione del sistema e premere CTRL + MAIUSC + ESC dalla tastiera.

Successivamente, nella Gestione attività, fare clic su Processi e, proprio come fatto in precedenza, cercare le voci che sembrano sospette, che hanno un nome insolito, che utilizzano troppa CPU e memoria, ecc.

Quando un processo specifico attira la vostra attenzione, fate clic con il pulsante destro del mouse su di esso e selezionate Apri posizione file per visualizzare i suoi file.

Se non riuscite a decidere della legittimità dei file semplicemente guardandoli, utilizzate il potente scanner gratuito qui sotto per controllarli:

Se in essi viene trovato del malware, terminare i processi a cui appartengono ed eliminare le loro cartelle.

In alcuni casi, gli indirizzi IP dannosi possono essere aggiunti al file Hosts del computer come risultato di un’infezione da ransomware. Pertanto, è una buona idea aprire tale file incollando la riga scritta qui sotto nella barra di ricerca di Windows e premendo Invio:

notepad %windir%/system32/Drivers/etc/hosts

Successivamente, individuare Localhost nel testo e verificare se vi sono stati aggiunti IP discutibili.

Se rilevate qualcosa di inquietante, non affrettatevi a cancellarlo. Scriveteci nei commenti con una copia di ciò che avete trovato e vi risponderemo con un consiglio sul da farsi.

Successivamente, è necessario cercare Zput nel registro di sistema ed eliminare tutte le voci che vi si trovano. Per farlo, aprire l’Editor del Registro di sistema andando nella barra di ricerca di Windows e digitando Regedit. Quindi, premere Invio.

Nell’Editor del Registro di sistema, premete CTRL e F dalla tastiera e scrivete il nome esatto dell’infezione ransomware che volete rimuovere all’interno della casella Trova che appare sullo schermo. Quindi, cercate le voci che corrispondono a quel nome. Se tra i risultati compare qualcosa, è molto probabile che debba essere eliminato.

Tuttavia, se non siete sicuri che appartenga all’infezione, non cancellate nulla perché potrebbe danneggiare il vostro sistema operativo. Utilizzate invece uno strumento di rimozione professionale per scansionare il sistema e pulire automaticamente il registro di sistema.

Quindi, chiudere l’editor e accedere al campo di ricerca di Windows. In esso, digitare ciascuno dei seguenti elementi e cercare tutti i file e le cartelle aggiunti di recente:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Nuovo ransomware Djvu

Nate dalla famigerata stirpe dei ransomware Djvu, le varianti di STOP Djvu hanno creato scompiglio e angoscia in tutto il mondo criptando i file essenziali degli utenti. Zput appartiene a questo sottotipo di Djvu e la sua firma caratteristica è l’aggiunta dell’estensione .Zput che aggiunge ai file che cripta. Se i vostri file hanno ricevuto l’estensione Zput, significa che questo è il ransomware specifico con cui avete a che fare.

Sebbene la comparsa di questo nuovo ceppo abbia comprensibilmente sollevato preoccupazioni, c’è un aspetto positivo. I file crittografati da STOP Djvu, soprattutto quelli che hanno utilizzato una chiave offline durante la crittografia, non sono persi per sempre. Un faro di speranza per gli utenti colpiti è lo strumento di decriptazione creato appositamente per contrastare gli effetti di questo ransomware. Lo strumento è reperibile al seguente link:

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Dopo aver ottenuto lo strumento, avviatene il funzionamento con privilegi elevati. Quando viene richiesto, confermate la vostra azione scegliendo “Sì”. È essenziale conoscere i termini di licenza dello strumento e la breve panoramica fornita. Per avviare il processo di decriptazione, selezionare il pulsante “Decripta”. Sebbene l’ottimismo sia incoraggiato, è anche fondamentale rimanere consapevoli delle sfide intrinseche, soprattutto se ci si trova di fronte a chiavi offline sconosciute o se il ransomware ha utilizzato tattiche di crittografia online.

Lascia un commento