Behavior:Win32/Hive.ZY

Behavior:Win32/Hive.ZY は、感染したユーザーのキーストロークやユーザーとのやりとりを記録する、情報収集型のスパイウェアです。最近検出されたトロイの木馬で、すでに相当数のユーザーのコンピュータを攻撃しているのが、いわゆる Behavior:Win32/Hive.ZY.

この特定のマルウェアは次の行の主な焦点となるので、Behavior:Win32/Hive.ZY が現在あなたのPC上にある場合は、この厄介なPCウイルスとその主な特徴や特性についてもっと学ぶために、この記事の残りの部分を通して私たちと一緒にいることが推奨されるのです。この記事の下には、この感染をPCから手動で取り除く方法を示すスクリーンショット付きのガイドも掲載されています。このガイドの指示に従うだけで、マルウェアはすぐに駆除されるでしょう。万が一、追加のヘルプが必要な場合は、コメント欄から遠慮なくお問い合わせください。このページでは、この厄介なトロイの木馬の除去を容易にする推奨のソフトウェア・セキュリティ・プログラムもご紹介していますので、ご興味があれば試してみてください。Behavior:Win32/Hive.ZY の除去を手助けする以外に、推奨されるマルウェア対策ツールはあなたのPCの全体的なセキュリティを向上させ、将来的に他の厄介なマルウェアの脅威が上陸する可能性を劇的に減少させる可能性があることに注意してください。あなたのマシンを保護し、ウイルスプログラムの最悪の形態の一つであり、すべてのPCユーザーはそのような脅威を初期の段階で処理するために準備する必要があるので、まだできるうちに陰湿なマルウェアの脅威を取り除くためにあなたの力ですべてを行うことが本当に重要である。

Behavior Win32

あなたが行動Win32のようなトロイの木馬のマルウェア感染に直面している場合は、お使いのコンピュータマシンからこのサイバー脅威を除去するために向かってすぐに行動を取る必要があります。もしあなたがBehavior Win32マルウェアがあなたのPCシステム内に残ることを許せば、そのような感染からどのような危険で有害な結果が生じるか分からない。

このウイルスのカテゴリは、最大かつ最も広く普及しているマルウェアの1つであり、各ユーザーはトロイの木馬の最も典型的な特徴に関する基本的な考えを持つ必要があります。トロイの木馬感染の話題でまず言及する必要があるのは、そのようなウイルスがどのようにあなたのPCに侵入することができるかということです。残念ながら、トロイの木馬に感染する方法はたくさんありますが、注意していれば、そのほとんどは簡単に回避することができます。ハッカーは通常、トロイの木馬ウイルスをできるだけ多くのコンピュータに忍び込ませるために、何らかの方法で偽装します。多くの場合、偽装されたリンクや添付ファイルを持つスパムメールや、多くのユーザーがダウンロードしがちな海賊版や違法に配布されたソフトウェア・プログラムが使用されることが多いのです。また、マルバタイジングもよく使われる手法で、誤解を招くようなWeb広告やWebオファーがウイルスにリンクしており、ユーザーがその広告やオファーをクリックすると、マルウェアの拡散に使われるサイトにリダイレクトされるか、トロイの木馬がユーザーのマシンに直接ダウンロードされてしまうのである。Behavior:Win32/Hive.ZY や Altruistics などのトロイの木馬を拡散させる特に巧妙な方法として、ウイルスの背後にいるサイバー犯罪者が人気のある有名なサイトをハッキングし、そのサイトを使用して訪問者をマルウェアに感染させるという方法があります。ほとんどの場合、これは数時間以内に検出され、対処されますが、それでも、長年にわたって何度も悪用されてきた現実的な可能性があります。結局のところ、用心に越したことはないのです。インターネットを利用する際には、不審なものや怪しいものに目を光らせ、マルウェアの配布に利用されそうなコンテンツには近づかないようにする必要があるのです。強力なアンチウイルス/アンチマルウェアプログラムは、Behavior:Win32/Hive.ZYのような脅威からあなたのシステムを保護するのに役立ちますが、最終的にはあなたがあなたのコンピュータの最高の保護であり、あなたのマシンを安全かつクリーンに保つことができなければ、最高のアンチウイルスソフトウェアもあなたを助けることができないかもしれないことを覚えておいて下さい。

トロイの木馬ウイルスの使用可能性

トロイの木馬は汎用性の高いマルウェアツールであり、多くの場合、このようなウイルスが個々の事例で何に使われるかを予測するのは難しいかもしれません。機密データの盗難、個人的または職業上のスパイ行為、脅迫、システムの損傷や破損、ソフトウェアの誤動作などです。場合によっては、ランサムウェアのような他のウイルスが、トロイの木馬によってバックドアされることによってPC内に侵入する可能性さえあるのです。また、トロイの木馬がシステムを乗っ取り、暗号通貨の採掘やスパムメールキャンペーンで他のユーザーを標的にするために使用されることも考えられます。また、多数の感染したコンピュータで構成される大規模なトロイの木馬ボットネットは、DDoS攻撃に使用される可能性もあります。その可能性は無限であり、ここですべてを挙げることはできません。重要なことは、トロイの木馬はあなたのPCシステム、そして仮想プライバシーとセキュリティにあらゆる妨害と害を与える可能性があるということです。

概要 :

| 名称 | Behavior:Win32/Hive.ZY |

| 種別 | トロイの木馬 (Trojan) |

| 危険レベル | 高 ( この上なく非常に危険 ) |

| 検出ツール |

Behavior:Win32/Hive.ZY ウイルスの削除

を取り除きたい場合の最初の推奨は、次のとおりです。 Behavior:Win32/Hive.ZY を素早く試すことです。

- コンピューターの「スタート」メニューから「コントロールパネル」を開く。

- コントロールパネルの「プログラムと機能」から、「プログラムのアンインストール」を選択します。

- すると、システムにインストールされているすべてのソフトウェアのリストが表示されるはずです。インストールした覚えがない、古くなっている、あまり使っていないなど、不審なソフトウェアがないか探してください。

- Behavior:Win32/Hive.ZYにリンクしていると思われるプログラムを含め、疑わしいものはすべてアンインストールする。

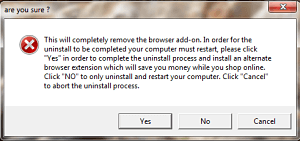

- アンインストールボタンをクリックして、以下のような警告が表示された場合は、[いいえ]をクリックしてアンインストールを続行してください。

そうすると、脅威の主要な部分が取り除かれたはずです。とはいえ、Behavior:Win32/Hive.ZYはあなたのシステムの他の場所に追加の危険なソフトウェアコンポーネントをインストールした可能性が高いことに注意する必要があります。したがって、時間をかけて以下に示す包括的な手順に従って、あなたのPCからトロイの木馬を完全に除去する必要があります。

このガイドを最初から最後までご覧いただくには、ブックマークに登録し、必要なときにすぐにアクセスできるようにすることをお勧めします。また、別のデバイスからこのガイドにアクセスし、指示に従って操作することもできます。

このガイドのすべてのステップをスムーズに完了するために、感染したコンピュータを再起動することをお勧めします。 “Safe Mode” を使用してから、この後の指示に進んでください。これは最終的に Behavior:Win32/Hive.ZY とその悪質なファイルやプロセスを簡単に特定し、削除するのに役立ちます。

警告! 進む前によく読んでください

Windowsでは、コンピュータで現在実行されているすべてのタスクを確認するために、タスクマネージャを使用します。CTRL+SHIFT+ESCキーで起動し、「プロセス」タブをクリックすると、異常がないかどうかを調べることができます。

に関連するプロセスの名前 Behavior:Win32/Hive.ZY は、多くの場合、ハイジャック犯の名前と大きく異なる場合があります。そのため、合法的なプロセスの名前に含まれる奇妙な文字や間違ったタイプ文字に注意する必要があります。

さらに、CPUとメモリの使用率を監視する必要があります。これは、ハイジャッカー(または悪意のあるプログラム)が、あなたの側からの入力なしに使用するシステムリソースの量によって検出することが可能だからです。

あるプロセスが有害かどうかを確認するには、そのプロセスを右クリックして、ポップアップメニューの「ファイルの場所を開く」オプションにアクセスします。

ドラッグ&ドロップで、「ファイルの場所」フォルダのファイルを下のオンラインウイルススキャナー内に配置し、ファイルチェックを実行します。

潜在的な脅威としてフラグが立っているファイルを1つでも見つけたら、そのファイルに関連するプロセスを終了させる必要があります。プロセスを終了させるには、まず「プロセス」タブで疑わしいプロセスを探し、右クリックして「プロセスの終了」を選択します。また、必ず「ファイルの場所」フォルダからそのファイルを削除してください。

Before you move to the following step, you may want to use the scanner above to check other suspicious processes if you discover more than one in your Task Manager.

Behavior:Win32/Hive.ZY 感染の痕跡を検出して取り除くには、コンピュータの起動時に開始するアプリケーションとプロセスのリストを確認するのが良い方法です。トロイの木馬は、マシンの電源を入れた瞬間に実行されるように設定された悪意のあるコンポーネントをインストールすることがよくあります。

システム起動時にどのようなプログラムが起動するように設定されているかを確認するには、スタートメニューの検索バーで「msconfig」を検索します。次に、Enterキーを押すと、次のようなウィンドウが表示されます。

スタートアップ」タブをクリックした後、疑わしいスタートアップ項目(製造元が「不明」である項目や奇妙な名前の項目など)がないかどうかを確認します。リスト内の項目のいずれかが Behavior:Win32/Hive.ZY に関連している可能性がある場合、それらのチェックボックスからチェックマークを外し、OKをクリックして変更を適用してください。

![]()

ランサムウェアなどの大きな危険性がある場合、またはシステムが侵害された疑いがある場合は、コンピュータのHostsファイルに変更がないかどうかを調べてください。

キーボードからWindowsキーとRを押して、以下をコピー&ペーストし、OKをクリックします。

メモ帳 %windir%/system32/Drivers/etc/hosts

そうしたら、テキストの中にあるLocalhostを探します。侵入されたマシンは、次の画像に見られるような悪意のあるIPアドレスを表示する可能性があります。

もし、あなたのファイルに何か異常があれば、コメントで書いてください。

Behavior:Win32/Hive.ZY に感染している場合、そのトロイの木馬の痕跡がレジストリに残っている可能性があります。したがって、マルウェアを除去するためには、レジストリ内の他のものを誤って削除することなく、悪意のある痕跡を確実に除去することが重要です。

経験の浅いユーザは、システムの正当なファイルを悪意のあるものだと誤って考え、その結果それらを削除してしまい、益々損害を大きくしてしまうことがあるので、この作業は専門家が担当することが多いのです。

しかし、Behavior:Win32/Hive.ZYに対処するために自分で行うルートを好む場合は、ここで行う必要があることを説明します。

- スタートメニューの検索ボックスで「Regedit」を検索し、Enterキーを押します。

- レジストリエディタが開きます。

- キーボードからCTRL+Fの組み合わせを使用して、検索ウィンドウを開きます。

- そして、「検索」ボックスにトロイの木馬の名前を入力し、「次を検索」をクリックして、トロイの木馬を検索することができます。

- もし何か見つかったら、右クリックして削除してください。

検索機能でトロイの木馬の名前がレジストリに見つからない場合は、エディタの左側のパネルを使って、これらのフォルダのそれぞれに手動で移動してください。

- HKEY_CURRENT_USER—-Software—–Random Directory.

- HKEY_CURRENT_USER—-Software—Microsoft—-Windows—CurrentVersion—Run– Random

- HKEY_CURRENT_USER—-Software—Microsoft—Internet Explorer—-Main—- Random

新しく追加されたランダムな名前のファイルやフォルダを検索する際には注意し、それらが感染の一部であると思われる場合は削除してください。

このガイドの指示に注意深く従おうとしても Behavior:Win32/Hive.ZY が削除されない場合は、私たちが推奨するアンチウイルスソフトをダウンロードして、完全なシステムスキャンを行った方が良いでしょう。このようなより複雑なマルウェアの場合、できるだけ長くコンピュータに留まるために様々な戦術が混在していることが多く、専門のアンチウイルスプログラムの支援なしには除去が難しくなっています。

Leave a Comment