Bloom.exe

Bloom.exe ist eine kürzlich entdeckte Malware, die als Trojanisches Pferd erkannt wird und die meisten Systeme ohne Symptome übernehmen und sich Administratorrechte verschaffen kann. Bloom.exe wird oft mit Hilfe von raubkopierten Downloads und Clickbait-Werbung auf die Computer seiner Opfer gebracht.

Bloom.exe ist eine Kreation anonymer Hacker, die in letzter Zeit verschiedene Computer im gesamten Internet ins Visier genommen haben. Die neue Infektion arbeitet als Trojanisches Pferd und kann sich heimlich in das Betriebssystem eines beliebigen Computers einschleusen, ohne sichtbare Symptome zu zeigen. Nach den uns vorliegenden Informationen ist Bloom.exe zu verschiedenen bösartigen Aktivitäten fähig, was bedeutet, dass es eine ernsthafte Gefahr für den Computer darstellen kann, wenn es nicht rechtzeitig entfernt wird.

Die Kriminellen, die die Infektion kontrollieren, verwenden fortschrittliche und heimliche Verbreitungsmethoden für ihr bösartiges Programm wie Social Engineering und Malvertising, um so viele Menschen wie möglich zu infizieren. Deshalb ist die Wahrscheinlichkeit, versehentlich auf einen Überträger von Bloom.exe zu stoßen, ziemlich hoch, vor allem, wenn Sie häufig an unsicheren Orten im Internet surfen oder auf zweifelhafte Pop-ups und Werbung klicken.

Was ist Bloom.exe?

Wie die meisten Trojaner befindet sich auch der Virus Bloom.exe in Spam-Nachrichten, bösartigen E-Mail-Anhängen, infizierten Links, gefälschter Werbung, Phishing-Websites, kompromittierten Software-Installationsprogrammen, raubkopierten Inhalten, Torrents, gecrackten Programmen und vielen anderen scheinbar harmlosen Trägern. Leider bemerken Sie möglicherweise nicht, wann und wie sich der Virus Bloom.exe in Ihren Computer einschleicht, da er in der Regel keine Symptome zeigt und auch, weil er seine Spuren absichtlich verwischt, sobald er in das System gelangt ist.

Deshalb ist es so wichtig, eine zuverlässige Antiviren-Software auf dem Computer installiert zu haben, die die Infektion rechtzeitig erkennt und entfernt.

Wenn Sie kein vertrauenswürdiges Sicherheitstool haben oder Ihr Antivirenprogramm Bloom.exe nicht wirksam bekämpfen kann, finden Sie unten ein professionelles Entfernungsprogramm und eine Anleitung zur manuellen Entfernung, die im Kampf gegen diesen fiesen Trojaner von unschätzbarem Wert sein können. Wie die meisten Vertreter dieser Malware-Familie kann auch diese Bedrohung sehr heimtückisch sein und versuchen, normale Systemdateien und Prozesse zu imitieren, um ihre Entdeckung zu verhindern. Deshalb ist es wichtig, jeden Ort in Ihrem System auf versteckte Malware zu scannen und sorgfältig und korrekt zu den infizierten Dateien zu navigieren, die entfernt werden müssen.

Wenn er nicht entfernt wird, kann Bloom.exe dem Betriebssystem schweren Schaden zufügen, indem er wichtige Systemdateien verändert und ersetzt, Software beschädigt und wichtige Prozesse und Dienste durch eigene ersetzt. Das Einfügen anderer Viren wie Ransomware oder Spyware und der Diebstahl von persönlichen Informationen, Passwörtern und Bankdaten sind weitere mögliche Aktivitäten, für die diese Malware programmiert sein kann. Außerdem blockieren manche Trojaner den Schutz des Antivirenprogramms und schaffen im Hintergrund Sicherheitslücken.

Die größte Herausforderung im Umgang mit einem Trojaner wie Bloom.exe oder RegHost besteht jedoch darin, ihn richtig zu lokalisieren, um alle seine bösartigen Komponenten zu entfernen. Normalerweise neigt diese Malware dazu, sich an verschiedenen Stellen des Systems zu verbreiten und versucht, die Benutzer und die Sicherheitssoftware auszutricksen, damit sie ihre kriminellen Machenschaften ungestört fortsetzen kann. Deshalb benötigen die Opfer in den meisten Fällen die Hilfe eines professionellen Systemscanners oder einer Kombination aus einem Scanner und einer manuellen Entfernungsanleitung, um zu den bösartigen Dateien zu navigieren und sie sicher zu löschen.

Überblick:

| Name | Bloom.exe |

| Typ | Trojaner |

| Risikograd | Mittel oder Hoch |

| Virus-Tool |

Bloom.exe Virus Entfernen

Es ist sehr wichtig, Trojaner wie Bloom.exe so schnell wie möglich loszuwerden. Hier sind einige schnelle Anweisungen, die Sie ausprobieren sollten, bevor Sie den Leitfaden unten lesen:

- Klicken Sie auf die Windows-Schaltfläche Start.

- Gehen Sie dann zur Systemsteuerung und klicken Sie auf Programme und Funktionen. Klicken Sie auf Programm deinstallieren.

- Sobald Sie dort ankommen, suchen Sie sehr sorgfältig nach Bloom.exe und deinstallieren Sie dann die App zusammen mit allen Komponenten, die sie dem System hinzugefügt hat.

- Wenn Sie andere Programme finden, an deren Installation Sie sich nicht erinnern können, sollten Sie diese ebenfalls entfernen.

Es ist wichtig zu wissen, dass Bloom.exe nicht vollständig von Ihrem Computer verschwunden ist, selbst wenn Sie die oben genannten Schritte ausgeführt haben. Trojaner können sich an vielen Stellen auf Ihrem System verstecken. Um die besten Ergebnisse zu erzielen, empfehlen wir Ihnen daher, die detaillierte Entfernungsanleitung unten zu befolgen.

Setzen Sie ein Lesezeichen für diese Seite, damit sie nicht verloren geht, wenn Sie Ihren Browser während einiger Schritte schließen müssen.

Als Nächstes möchten wir, dass Sie Ihren Computer im abgesicherten Modus neu starten (Sie können die Anweisungen über den aktiven Link erhalten). Dadurch wird es für Sie einfacher, den Trojaner auf Ihrem Computer zu finden und die auf Ihrem Computer laufenden Prozesse und Anwendungen auf die wichtigsten zu beschränken.

WARNUNG! Bitte lesen Sie die folgenden Hinweise sorgfältig durch, bevor Sie fortfahren!

In Schritt eins haben Sie sich auf die folgenden Anweisungen vorbereitet. Rufen Sie nun den Windows Task-Manager auf, um zu sehen, was im Hintergrund Ihres Systems vor sich geht. Mit der Tastenkombination CTRL + SHIFT + ESC können Sie ihn schnell öffnen. Tippen Sie auf die Registerkarte „Prozesse“, sobald sich das Fenster öffnet. Schauen Sie sich jeden Prozess, der dort angezeigt wird, genau an.

Wenn Sie einen Prozess isolieren, der verdächtig aussieht oder von Bloom.exe ausgeführt wird, klicken Sie mit der rechten Maustaste auf ihn. Wählen Sie im daraufhin angezeigten Popup-Menü die Option Dateispeicherort öffnen.

Ziehen Sie dann die Dateien per Drag & Drop in den kostenlosen Virenscanner und führen Sie eine Überprüfung durch:

Die Überprüfung sollte nicht sehr lange dauern, warten Sie also einfach, bis sie abgeschlossen ist. Wenn sich die gescannten Dateien als schädlich erweisen, wechseln Sie zur Registerkarte „Prozesse“, beenden Sie die verdächtigen Prozesse und löschen Sie die Ordner, die die infizierten Dateien enthalten, aus ihrem Dateispeicherort.

![]()

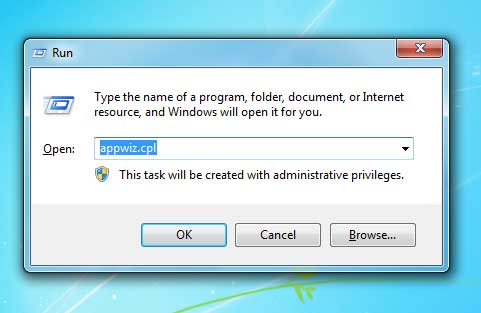

Gehen Sie dann zur Systemsteuerung und suchen Sie dort nach Dingen, die von Bloom.exe installiert worden sind. Um die Systemsteuerung schnell zu öffnen, können Sie die Tasten Windows und R auf Ihrer Tastatur gleichzeitig drücken. Geben Sie appwiz.cpl in das Feld Ausführen ein, das auf dem Bildschirm erscheint, und drücken Sie die Eingabetaste.

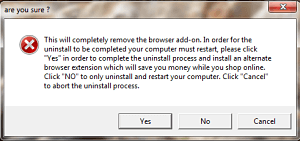

Wenn das Fenster der Systemsteuerung angezeigt wird, suchen Sie in der Liste nach verdächtigen und mit Bloom.exe verwandten Programmen und deinstallieren Sie diese. Möglicherweise erhalten Sie eine Popup-Meldung wie die unten gezeigte, wenn Sie versuchen, ein bestimmtes Programm zu entfernen. Vergewissern Sie sich, dass Sie NEIN wählen und fahren Sie dann mit der Deinstallation der Anwendung fort.

![]()

Trojaner wie Bloom.exe können einige Hilfskomponenten beim Start des Systems installieren. Auf diese Weise können sie ausgeführt werden, sobald der Computer startet. Um diese Startobjekte loszuwerden, geben Sie „msconfig“ in das Windows-Suchfeld ein und drücken Sie die Eingabetaste.

Wenn Sie auf der Registerkarte „Autostart“ Elemente entdecken, die nicht mit Ihrem System oder den Anwendungen, denen Sie vertrauen, verbunden zu sein scheinen, können Sie das Häkchen entfernen, um sie zu deaktivieren. Achten Sie auf alle Einträge, die verdächtig aussehen oder einen „unbekannten“ Hersteller haben. Deaktivieren Sie jedoch keine Startobjekte, die zu legitimen Programmen und Prozessen gehören, da dies den normalen Betrieb Ihres Betriebssystems beeinträchtigen kann.

- Wichtig! Sie können anderen Schadprogrammen helfen, in den Computer einzudringen. Überprüfen Sie Ihren Computer, um festzustellen, ob er gehackt wurde oder ob er von einer Bedrohung wie Ransomware übernommen wurde.

Drücken Sie die Windows- und die R-Taste gleichzeitig, um ein Ausführungsfenster zu öffnen. Geben Sie dann Folgendes in das Feld Ausführen ein:

notepad %windir%/system32/Drivers/etc/hosts

Wenn Sie auf OK klicken, sollten Sie eine einfache Textdatei namens Hosts auf Ihrem Bildschirm sehen. Sie sollte wie folgt aussehen:

Localhost finden Sie in der Datei, indem Sie nach unten scrollen. Sobald Sie die Datei gefunden haben, überprüfen Sie, ob sich darunter verdächtige IPs befinden, wie im obigen Beispielbild. Schreiben Sie uns einen Kommentar, wenn Sie etwas Ungewöhnliches finden, da dies ein Zeichen dafür sein könnte, dass Ihr Computer gehackt wurde. Wenn alles in Ordnung zu sein scheint, schließen Sie einfach die Datei und fahren Sie mit dem nächsten Schritt fort.

![]()

Zu guter Letzt muss der Trojaner zusammen mit allen seinen Dateien aus der Registrierung entfernt werden. Geben Sie dazu Regedit in das Suchfeld Ihres Computers ein und drücken Sie die Eingabetaste. Der Registrierungseditor wird sofort geöffnet.

Sobald Sie dort angekommen sind, drücken Sie gleichzeitig die Tasten CTRL und F. Ein Suchfeld wird auf dem Bildschirm angezeigt. Um nach dem Trojaner zu suchen, geben Sie seinen Namen in das Suchfeld des Suchfelds ein. Starten Sie dann eine Suche in der Registry. Wenn die Suchfunktion Einträge mit diesem Namen findet, können Sie mit der rechten Maustaste darauf klicken, um sie zu löschen.

Nachdem es keine weiteren Einträge mit diesem Namen gibt, gehen Sie nacheinander in die folgenden Verzeichnisse und suchen Sie sorgfältig nach mit Trojanern verbundenen Elementen, die entfernt werden müssen:

- HKEY_CURRENT_USER—-Software—–Random Directory.

- HKEY_CURRENT_USER—-Software—Microsoft—-Windows—CurrentVersion—Run– Random

- HKEY_CURRENT_USER—-Software—Microsoft—Internet Explorer—-Main—- Random

Als letzten Ausweg, wenn der Trojaner hartnäckig ist und nicht manuell entfernt werden will, verwenden Sie das auf dieser Seite verlinkte professionelle Entfernungsprogramm, um nach versteckten Bloom.exe-Dateien auf Ihrem Computer zu suchen. Sie können auch den kostenlosen Online-Virenscanner verwenden, um bestimmte Dateien zu scannen, oder uns in den Kommentaren unten eine Frage stellen, und wir werden unser Bestes tun, um Ihnen zu helfen.

Leave a Comment