Bloom.exe

Bloom.exe est un programme malveillant récemment découvert, reconnu comme un cheval de Troie capable de prendre le contrôle de la plupart des systèmes sans symptômes et d’acquérir des privilèges administratifs. Bloom.exe s’installe souvent sur l’ordinateur de ses victimes à l’aide de téléchargements pirates et de publicités clickbait.

Bloom.exe est une création de pirates anonymes qui ont récemment pris pour cible différents ordinateurs sur Internet. Cette nouvelle infection fonctionne comme un cheval de Troie et peut se faufiler secrètement dans le système d’exploitation de n’importe quel ordinateur sans présenter de symptômes visibles. D’après les informations dont nous disposons, Bloom.exe est capable de mener différentes activités malveillantes, ce qui signifie qu’il peut représenter un risque sérieux pour la machine s’il n’est pas supprimé à temps.

Les criminels qui contrôlent l’infection utilisent des méthodes de distribution avancées et furtives pour leur programme malveillant, telles que l’ingénierie sociale et la publicité mensongère, afin d’infecter un maximum de personnes. C’est pourquoi les risques de tomber accidentellement sur un émetteur de Bloom.exe sont assez élevés, surtout si vous naviguez fréquemment sur des sites Web non sécurisés ou si vous cliquez sur des pop-ups et des publicités douteuses.

Qu’est-ce que Bloom.exe ?

Comme la plupart des chevaux de Troie, le virus Bloom.exe peut se trouver dans des messages de spam, des pièces jointes malveillantes, des liens infectés, de fausses publicités, des sites Web de phishing, des installateurs de logiciels compromis, des contenus piratés, des torrents, des programmes piratés et de nombreux autres supports apparemment inoffensifs. Malheureusement, il se peut que vous ne réalisiez pas quand et comment le virus Bloom.exe peut s’introduire dans votre ordinateur, car il ne présente généralement aucun symptôme et aussi parce qu’il dissimule volontairement ses traces une fois qu’il s’est introduit dans le système.

Les effets de son attaque peuvent également prendre un certain temps avant de se manifester, c’est pourquoi il est si important d’avoir un logiciel antivirus fiable installé sur l’ordinateur qui peut détecter et supprimer l’infection à temps.

Si vous n’avez pas d’outil de sécurité fiable ou si votre programme antivirus ne peut pas traiter Bloom.exe efficacement, vous trouverez ci-dessous un outil de suppression professionnel et un guide de suppression manuelle qui peuvent être précieux dans la lutte contre ce méchant cheval de Troie. Comme la plupart des représentants de cette famille de logiciels malveillants, cette menace peut également être très sournoise et peut essayer d’imiter les fichiers et processus normaux du système afin d’empêcher sa détection. C’est pourquoi il est important d’analyser chaque emplacement de votre système à la recherche de logiciels malveillants cachés et de naviguer soigneusement et correctement vers les fichiers infectés qui doivent être supprimés.

S’il n’est pas éliminé, Bloom.exe peut causer de graves dommages au système d’exploitation en modifiant et en remplaçant des fichiers système vitaux, en corrompant des logiciels et aussi en remplaçant des processus et des services importants par les siens. L’insertion d’autres virus tels que les ransomwares ou les spywares et le vol d’informations personnelles, de mots de passe et de coordonnées bancaires sont d’autres activités possibles pour lesquelles ce malware peut être programmé. Certains chevaux de Troie bloquent également la protection fournie par le programme antivirus tout en créant des failles de sécurité en arrière-plan.

Le plus difficile, lorsqu’on a affaire à un cheval de Troie comme Bloom.exe ou RegHost, est de le localiser correctement afin de supprimer tous ses composants malveillants. En général, ces logiciels malveillants ont tendance à se propager dans différents emplacements du système et tentent de tromper les utilisateurs et les logiciels de sécurité afin de pouvoir poursuivre leurs activités criminelles sans être interrompus. C’est pourquoi, dans la plupart des cas, les victimes peuvent avoir besoin de l’aide d’un scanner système professionnel ou d’une combinaison d’un scanner et d’un guide de suppression manuelle afin de naviguer vers les fichiers malveillants et de les supprimer en toute sécurité.

Résumé:

| Nom | Bloom.exe |

| Type | Les Trojans |

| Outil de détection |

Supprimer le Virus Bloom.exe

Il est très important de se débarrasser des chevaux de Troie comme Bloom.exe dès que possible. Voici quelques instructions rapides que nous pensons que vous devriez essayer avant de lire le guide ci-dessous :

- Allez au bouton Démarrer de Windows et cliquez dessus.

- Ensuite, allez dans le Panneau de configuration et cliquez sur Programmes et fonctionnalités. Cliquez sur Désinstaller un programme.

- Dès que vous y êtes, recherchez très attentivement Bloom.exe, puis désinstallez l’application ainsi que tous les composants qu’elle a ajoutés au système.

- Si vous trouvez d’autres programmes que vous ne vous souvenez pas avoir installés de votre propre chef, supprimez-les également.

Il est important de garder à l’esprit que même si vous avez suivi les étapes ci-dessus, cela ne signifie pas que Bloom.exe a complètement disparu de votre ordinateur. Les chevaux de Troie peuvent se cacher à de nombreux endroits sur votre système, donc pour obtenir les meilleurs résultats, nous vous recommandons de suivre le guide de suppression détaillé ci-dessous.

Veillez à ajouter cette page à vos favoris afin de ne pas la perdre si vous devez fermer votre navigateur pendant certaines étapes.

Ensuite, nous vous invitons à redémarrer votre ordinateur en mode sans échec (vous pouvez obtenir les instructions à partir du lien actif). Cela vous permettra éventuellement de trouver plus facilement le cheval de Troie sur votre ordinateur et de limiter les processus et les applications en cours d’exécution sur votre ordinateur aux plus importants.

ATTENTION! LIRE ATTENTIVEMENT AVANT DE PROCEDER!

À l’étape 1, vous vous êtes préparé aux instructions qui suivent. Maintenant, allez dans le gestionnaire de tâches de Windows pour voir ce qui se passe en arrière-plan de votre système. CTRL + SHIFT + ESC est un moyen de l’ouvrir rapidement. Tapez sur l’onglet Processus dès que la fenêtre s’ouvre. Examinez attentivement chaque processus qui s’y trouve.

Si vous isolez un processus qui semble suspect ou qui est exécuté par Bloom.exe, cliquez dessus avec le bouton droit de la souris. Choisissez Ouvrir l’emplacement du fichier dans le menu contextuel qui s’affiche ensuite.

Ensuite, glissez et déposez les fichiers dans l’antivirus gratuit et lancez une analyse :

L’analyse ne devrait pas prendre beaucoup de temps, alors attendez qu’elle soit terminée. Ensuite, si les fichiers analysés s’avèrent être malveillants, retournez à l’onglet Processus, terminez les processus suspects et supprimez les dossiers contenant les fichiers infectés de leur emplacement de fichier.

![]()

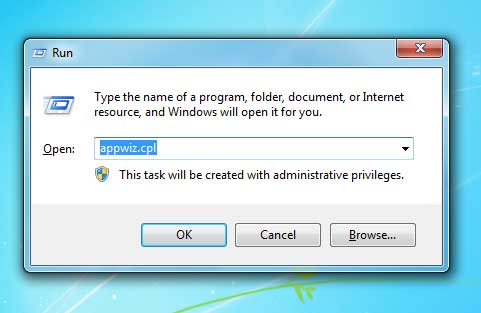

Ensuite, allez dans le Panneau de configuration et recherchez les éléments qui y ont été installés par Bloom.exe. Pour ouvrir rapidement le Panneau de configuration, vous pouvez appuyer en même temps sur les touches Windows et R de votre clavier. Tapez appwiz.cpl dans la case Exécuter qui apparaît à l’écran et appuyez sur Entrée.

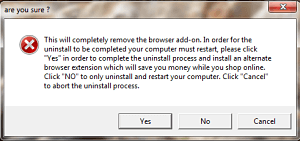

Lorsque la fenêtre du Panneau de configuration s’affiche, recherchez les programmes suspects et liés à Bloom.exe dans la liste et désinstallez-les. Il se peut que vous receviez un message contextuel comme celui illustré ci-dessous lorsque vous essayez de supprimer un programme spécifique. Assurez-vous de choisir NON, puis poursuivez le processus de désinstallation de l’application.

![]()

Les chevaux de Troie comme Bloom.exe peuvent installer certains composants d’aide au démarrage du système. De cette façon, ils peuvent s’exécuter dès que l’ordinateur démarre. Pour vous débarrasser de ces éléments de démarrage, tapez « msconfig » dans le champ de recherche de Windows, puis appuyez sur Entrée.

Si vous repérez dans l’onglet Démarrage des éléments qui ne semblent pas être liés à votre système ou aux applications auxquelles vous faites confiance, vous pouvez les décocher pour les désactiver. Faites attention à toutes les entrées qui semblent suspectes ou qui ont un fabricant « Inconnu ». Toutefois, ne décochez pas les éléments de démarrage qui appartiennent à des programmes et processus légitimes, car cela pourrait affecter le fonctionnement normal de votre système d’exploitation.

- Important ! Ils peuvent aider d’autres logiciels malveillants à s’introduire dans l’ordinateur. Vérifiez votre ordinateur pour voir s’il a été piraté ou s’il a été pris en charge par une menace comme un ransomware.

Appuyez sur les touches Windows et R en même temps pour ouvrir une boîte d’exécution. Ensuite, tapez ceci dans la boîte d’exécution :

notepad %windir%/system32/Drivers/etc/hosts

Lorsque vous cliquez sur OK, vous devriez voir apparaître sur votre écran un simple fichier texte appelé Hosts. Il devrait ressembler à ceci :

Localhost peut être trouvé dans le fichier en le faisant défiler vers le bas. Une fois que vous l’avez trouvé, vérifiez s’il y a des IP suspectes en dessous, comme celles de l’image d’exemple ci-dessus. Envoyez-nous un commentaire si vous trouvez quelque chose d’inhabituel, car cela pourrait être le signe que votre ordinateur a été piraté. Si tout vous semble correct, fermez simplement le fichier et passez à l’étape suivante.

![]()

Enfin, le cheval de Troie doit être supprimé de votre registre avec tous ses fichiers. Pour ce faire, tapez Regedit dans le champ de recherche de votre ordinateur et appuyez sur Entrée. L’éditeur de registre s’ouvre immédiatement.

Dès que vous y êtes, appuyez sur les touches CTRL et F en même temps. Une boîte de recherche s’affiche à l’écran. Pour rechercher le cheval de Troie, tapez son nom dans le champ de recherche de la boîte de recherche. Ensuite, lancez une recherche dans le registre. Si la fonction de recherche trouve des entrées portant ce nom, vous pouvez cliquer dessus avec le bouton droit de la souris pour les supprimer.

Une fois qu’il n’y a plus d’entrées portant ce nom, passez aux répertoires ci-dessous un par un et recherchez soigneusement les éléments liés aux chevaux de Troie qui doivent être supprimés :

- HKEY_CURRENT_USER—-Software—–Random Directory.

- HKEY_CURRENT_USER—-Software—Microsoft—-Windows—CurrentVersion—Run– Random

- HKEY_CURRENT_USER—-Software—Microsoft—Internet Explorer—-Main—- Random

En dernier recours, si le cheval de Troie est persistant et ne veut pas être supprimé manuellement, utilisez l’outil de suppression professionnel lié à cette page pour rechercher les fichiers Bloom.exe cachés sur votre ordinateur. Vous pouvez également utiliser l’antivirus en ligne gratuit pour analyser des fichiers spécifiques ou nous demander quoi que ce soit dans les commentaires ci-dessous, et nous ferons de notre mieux pour vous aider.

Leave a Comment