Die Gyza-Datei

Die Gyza-Datei ist eine gefährliche Bedrohung, die zur Kategorie der Ransomware gehört. Cyberkriminelle versenden häufig Phishing-E-Mails mit infizierten Anhängen, um diese Malware auf möglichst vielen Computern zu verbreiten. Diese E-Mails können legitim erscheinen und sich als vertrauenswürdige Organisationen oder Personen ausgeben, aber wenn Sie die Anhänge öffnen, kann die Ransomware Ihr System infiltrieren. Das Herunterladen von Dateien, Software oder Medien von nicht vertrauenswürdigen Websites oder Torrents kann ebenfalls zu einer Infektion mit Gyza-Dateien führen. Dies liegt daran, dass die Malware-Betreiber sie in scheinbar harmlosen Downloads verstecken können. Der Besuch kompromittierter Websites oder das Anklicken von bösartiger Online-Werbung, die Benutzer oft auf zufällige Websites umleitet, kann ebenfalls Ransomware-Downloads auslösen, ebenso wie veraltete oder nicht gepatchte Software auf Ihrem Computer, die Eintrittspunkte bieten kann.

Wie entschlüsselt man Gyza ransomware-Dateien?

Das Entschlüsseln von Dateien, die von Gyza ransomware gesperrt wurden, kann eine ziemliche Herausforderung sein, da es von verschiedenen Faktoren abhängt. Verschiedene Ransomware-Typen verwenden unterschiedliche Geheimcodes, um Ihre Dateien zu versiegeln, und einige Codes sind unglaublich schwer zu knacken. Gelegentlich entwickeln Experten, die gegen Cyberkriminalität arbeiten, Tools, die Ihnen dabei helfen, diese Dateien zu entsperren, und die wie digitale Schlüsseldienste funktionieren. Es gibt jedoch keine Garantie, dass diese Tools jedes Mal funktionieren. Die Zahlung des Lösegelds scheint also ein einfacher Ausweg zu sein, ist aber riskant. Möglicherweise erhalten Sie Ihre Dateien nicht zurück, und die Cyberkriminellen werden ermutigt, ihre unrechtmäßigen Aktivitäten fortzusetzen. Um solchen Problemen aus dem Weg zu gehen, ist es viel klüger, Ihre Daten proaktiv vor Ransomware zu schützen. Erstellen Sie regelmäßig Sicherungskopien Ihrer wichtigen Dateien, halten Sie Ihre Software auf dem neuesten Stand und seien Sie vorsichtig, wenn Sie online klicken, um nicht in diese Art von digitalen Fallen zu tappen.

Wie entfernt man den Gyza ransomware-Virus und stellt die Dateien wieder her?

Die Entfernung von Gyza ransomware kann mit speziellen Computerprogrammen oder mit Hilfe von Cybersecurity-Experten durchgeführt werden. Doch selbst nachdem die Schadsoftware entfernt wurde, bleiben Ihre Dateien gesperrt, und die Zahlung des Lösegelds wird zu einer zweifelhaften Lösung. Daher ist es ratsam, im Falle einer Begegnung mit dieser Malware Cyberexperten um Rat zu fragen, obwohl es wichtig ist, sich auf die Möglichkeit vorzubereiten, dass Sie nie wieder Zugriff auf Ihre Dateien erhalten.

Der Gyza-Virus

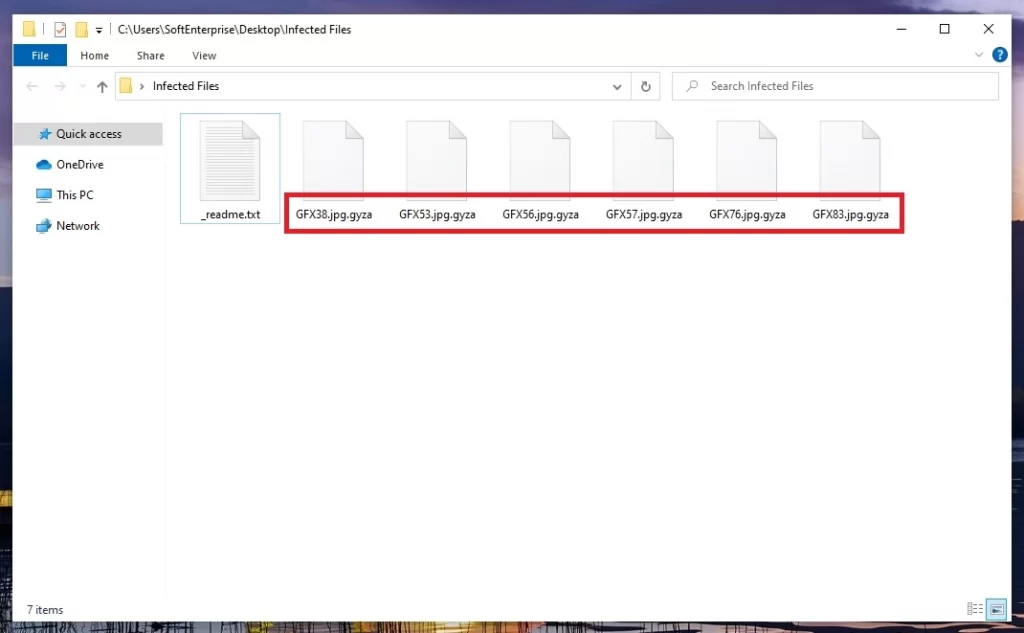

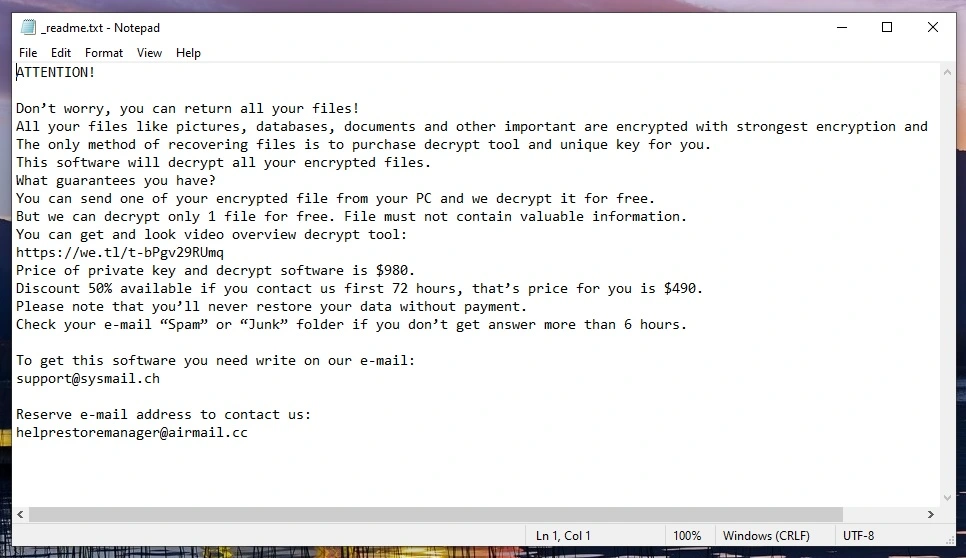

Es gibt mehrere Anzeichen dafür, dass Ihr Computer mit dem Gyza-Virus infiziert sein könnte. Am offensichtlichsten ist es, wenn Sie Ihre Dateien plötzlich nicht mehr öffnen können. Wenn Sie an Ihren Dokumenten unbekannte Dateierweiterungen wie .Gyza sehen, ist das ein deutliches Anzeichen dafür, dass Ransomware am Werk ist. Es ist, als ob Ihre Dateien mit einem Vorhängeschloss versehen wurden, und diese Erweiterungen sind die Schlüssel, die nur die Cyberkriminellen besitzen. Nach dem Angriff hinterlässt der Gyza-Virus in der Regel eine „Lösegeldforderung“ für seine Opfer, die eine Nachricht von den Betreibern der Ransomware enthält. Diese Nachricht kann in Form eines Popup-Fensters auf Ihrem Bildschirm erscheinen, in dem eine Zahlung für die Freigabe Ihrer Dateien gefordert wird, oder in Form einer Datei, die sich im Ordner mit den verschlüsselten Dateien befindet. Die Lösegeldnachricht ist nur schwer zu gnorieren und kann ein deutliches Zeichen dafür sein, dass Sie es mit Ransomware zu tun haben.

Gyza

Die Ransomware Gyza kann die Ressourcen Ihres Computers aufbrauchen und ihn dadurch verlangsamen. Wenn sich Ihr einstmals schneller PC anfühlt, als würde er durch Sirup waten, sollten Sie dem nachgehen. Wenn Sie feststellen, dass Dateien verschwinden oder anders aussehen als früher, ist das ein weiteres Zeichen. Abgesehen davon könnte die Gyza-Ransomware versuchen, mit ihren Befehls- und Kontrollservern zu kommunizieren. Wenn Sie also ungewöhnlichen Netzwerkverkehr feststellen, obwohl Sie das Internet nicht aktiv nutzen, könnte die Ransomware im Spiel sein. Einige Ransomware-Stämme sind so raffiniert, dass sie Ihre Antiviren- oder Anti-Malware-Programme deaktivieren, um nicht entdeckt zu werden. Wenn Sie feststellen, dass Ihre Sicherheitssoftware nicht funktioniert, ist das ein Grund zur Besorgnis. Falls Sie eines dieser Anzeichen bemerken, sollten Sie nicht in Panik verfallen, sondern die Verbindung zum Internet trennen und professionelle Hilfe in Anspruch nehmen, um die Situation zu beurteilen.

.Gyza

Das Entschlüsseln von .Gyza-Dateien ist keine Einheitslösung. Verschiedene Ransomware-Stämme verwenden unterschiedliche Verschlüsselungsmethoden, von denen einige stärker sind als andere. Daher ist es wichtig, die Ransomware, mit der Sie es zu tun haben, richtig zu identifizieren. In einigen glücklichen Fällen können Cybersicherheitsexperten oder Strafverfolgungsbehörden Entschlüsselungstools für bestimmte Arten von Ransomware entwickeln, z. B. .Gyza, Hgfu, Ooza. Diese Tools können den Opfern helfen, wieder auf ihre Dateien zuzugreifen, ohne ein Lösegeld zu zahlen. Aber nicht für alle Ransomware-Varianten sind Entschlüsselungslösungen verfügbar. Stellen Sie daher sicher, dass Sie Ihre Online-Recherche sorgfältig durchführen und die Entschlüsselungslösung in unserem Entfernungsleitfaden unten überprüfen.

Gyza-Erweiterung

Die Wirksamkeit der Entschlüsselung der Gyza-Erweiterung hängt auch von der Stärke der von der Ransomware verwendeten Verschlüsselung ab. Einige Ersteller von Ransomware verwenden hochentwickelte Verschlüsselungsalgorithmen, die unglaublich schwer zu knacken sind. Das bedeutet, dass die Entschlüsselung bestimmter Dateien selbst bei größter Anstrengung unmöglich sein kann, wenn die Verschlüsselung außergewöhnlich stark ist. Und selbst wenn Entschlüsselungstools existieren, gibt es keine Garantie, dass sie bei jedem Opfer funktionieren. Ob Sie die Dateien mit der Erweiterung Gyza entschlüsseln können, hängt von Faktoren wie der spezifischen Ransomware-Variante, der Stärke der Verschlüsselung und der Verfügbarkeit von Entschlüsselungstools ab. Es ist ein bisschen so, als würde man versuchen, einen sicheren Tresor zu öffnen: Manchmal hat man die richtige Kombination, manchmal nicht.

Gyza Ransomware

Die Zahlung des Lösegelds, das von den Cyberkriminellen hinter der Gyza Ransomware gefordert wird, ist riskant und wird nicht empfohlen. Auch wenn es die schnellste Lösung zu sein scheint, gibt es keine Garantie, dass die Zahlung zur Wiederherstellung der Dateien führt. Es ist im Grunde ein Glücksspiel und ermutigt die Cyberkriminellen, ihre illegalen Aktivitäten fortzusetzen. Anstatt sich auf die Entschlüsselung als Lösung zu verlassen, ist es daher klüger, sich auf die Prävention zu konzentrieren. Wenn Sie Ihre Daten regelmäßig sichern, Ihre Software auf dem neuesten Stand halten und ein sicheres Online-Verhalten an den Tag legen, können Sie vermeiden, der Gyza-Ransomware zum Opfer zu fallen, denn Vorbeugung ist oft effektiver und weniger stressig als der Umgang mit einer Infektion.

Was ist eine Gyza-Datei?

Ransomware wie Gyza ist wie ein digitaler Einbrecher, der es nur auf eines abgesehen hat – Ihre wertvollen Daten. Sie hat es in der Regel auf gängige Dateitypen abgesehen. Dazu gehören Dokumente wie Word- oder PDF-Dateien, Bilder, Videos, Tabellenkalkulationen und sogar Datenbanken. Im Grunde ist alles, was persönliche, arbeitsbezogene oder sensible Informationen enthält, auf dem Radar und kann zu einer Gyza-Datei werden – einer verschlüsselten Version derselben Datei. Die Cyberkriminellen haben es auf diese Dateien abgesehen, weil sie so eine größere Wirkung erzielen können. Wenn sie Ihre Urlaubsfotos verschlüsseln und in Gyza-Dateien umwandeln, zahlen Sie vielleicht nicht, um sie zurückzubekommen. Wenn es sich jedoch um Ihre Arbeitsdateien oder geschätzte Familienerinnerungen handelt, werden Sie eher bereit sein, das Lösegeld zu zahlen, denn das ist es, was die Täter wollen.

Überblick:

| Name | Gyza |

| Typ | Ransomware |

| Viren-Tools |

Gyza Ransomware-Entfernung

Wenn Sie mit Gyza infiziert wurden, sollten Sie als Erstes ein Lesezeichen für diese Webseite mit Entfernungsanweisungen anlegen, damit Sie schnell darauf zugreifen können. Als Nächstes sollte der infizierte Computer am besten im abgesicherten Modus neu gestartet werden, wie in diesem Link beschrieben. Sobald Sie diese Vorbereitungen getroffen haben, können Sie gefahrlos mit den folgenden Anweisungen fortfahren, um die Spuren von Gyza von Ihrem Computer zu entfernen.

WARNUNG! SORGFÄLTIG LESEN, BEVOR SIE FORTFAHREN!

Der nächste Schritt besteht darin, auf der Registerkarte „Prozesse“ des Task-Managers nach Prozessen zu suchen, die mit der Ransomware in Verbindung stehen. Öffnen Sie den Task-Manager, drücken Sie die Tastenkombination STRG + UMSCHALT + ESC und wählen Sie dann die zweite Registerkarte von oben. Schauen Sie sich an, wie viel CPU oder Speicher die Prozesse verbrauchen, oder sehen Sie sich ihre Namen an, um verdächtig aussehende Prozesse zu identifizieren.

Wenn Sie einen verdächtigen Prozess isolieren und mit der rechten Maustaste darauf klicken, können Sie Dateispeicherort öffnen wählen und die Dateien auf bösartigen Code überprüfen.

Um auf der sicheren Seite zu sein, müssen diese Dateien mit einem Antivirenprogramm gescannt werden. Wer keinen Zugang zu einem seriösen Antivirenprogramm hat, kann den unten bereitgestellten kostenlosen Online-Virenscanner verwenden:

Wenn die Scanergebnisse zeigen, dass eine Gefahr besteht, klicken Sie mit der rechten Maustaste auf den Prozess, der mit den infizierten Dateien verbunden ist, und wählen Sie Prozess beenden. Der Ordner „Dateispeicherort“ muss von allen gefährlichen Dateien gesäubert werden, bevor Sie fortfahren.

Im dritten Schritt erklären wir Ihnen, wie Sie nach Änderungen in der Hosts-Datei Ihres Systems suchen, die auf einen möglichen Hack hindeuten können. Halten Sie dazu die Windows-Taste und R gleichzeitig gedrückt, kopieren Sie die unten stehende Zeile in das Ausführen-Fenster, das sich auf dem Bildschirm öffnet, und drücken Sie die Eingabetaste:

notepad %windir%/system32/Drivers/etc/hosts

Suchen Sie im Text der Datei nach seltsamen Einträgen unter Localhost, z. B. Virus Creator IPs wie in der Beispielabbildung unten:

Wenn Sie auf solche IPs unter „Localhost“ stoßen, hinterlassen Sie uns bitte einen Kommentar unter diesem Beitrag. Sie werden von einem Mitglied unseres Teams überprüft, das Ihnen mitteilen wird, was zu tun ist, wenn etwas Verdächtiges gefunden wird.

Solange keine unerlaubten Änderungen in Ihrer Hosts-Datei vorgenommen wurden, brauchen Sie nichts zu tun. Schließen Sie einfach die Hosts-Datei und kehren Sie zum Windows-Suchfeld zurück.

Geben Sie msconfig in die Suchfunktion ein und drücken Sie die Eingabetaste:

Wählen Sie „Autostart“ aus den oberen Registerkarten aus, und stellen Sie sicher, dass Sie einige Online-Recherchen zu allen Autostartelementen mit „unbekanntem“ Hersteller oder zufälligen Namen durchführen, die Sie in der Liste finden. Wenn Sie genügend Informationen finden, dass ein bestimmtes Startelement gefährlich ist und mit Gyza in Verbindung steht, können Sie es deaktivieren, indem Sie das entsprechende Kontrollkästchen deaktivieren und auf OK klicken.

Sobald sie sich Zugang zum System verschafft hat, kann Ransomware wie Gyza bösartige Einträge in der Registrierung vornehmen. Darüber hinaus ist es möglich, dass die Malware wieder auftaucht, wenn diese Registrierungseinträge nicht entfernt werden. Daher müssen Sie Ihre Registrierung sorgfältig durchsuchen, um Gyza vollständig zu entfernen.

Achtung! Es besteht das Risiko einer Systembeschädigung, wenn wichtige Registrierungsdateien und Anwendungen geändert oder gelöscht werden. Aus diesem Grund wird Opfern von Ransomware empfohlen, potenziell gefährliche Dateien aus kritischen Systembereichen wie der Registrierung nur mit Hilfe spezieller Tools zum Entfernen von Malware zu entfernen.

Wenn Sie trotzdem mit der manuellen Entfernung von Gyza fortfahren möchten, öffnen Sie bitte den Registrierungseditor und suchen Sie nach Gyza-bezogenen Einträgen, die entfernt werden müssen.

Geben Sie dazu regedit in das Windows-Suchfeld ein und drücken Sie die Eingabetaste. Wenn der Registrierungs-Editor startet, drücken Sie STRG und F auf der Tastatur, um das Suchfenster des Editors aufzurufen. Geben Sie darin den Namen der Ransomware ein und starten Sie eine Suche. Wenn sich Dateien mit diesem Namen in den Suchergebnissen befinden, müssen sie sorgfältig gelöscht werden.

Verwenden Sie das Windows-Suchfeld und führen Sie eine neue manuelle Suche nach Gyza-bezogenen Dateien an jedem der fünf unten aufgeführten Orte durch:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Wenn keine verdächtigen Dateien oder Unterordner vorhanden sind, sollten Sie keine Änderungen vornehmen. Wenn es jedoch welche gibt, sollten Sie sie loswerden. Um die temporären Dateien der Ransomware zu entfernen, löschen Sie einfach alles im Temp-Verzeichnis.

Entschlüsselung von Gyza-Dateien

Die Entschlüsselungsmethode für Ihre verschlüsselten Daten kann je nach Art der Ransomware, die Sie angegriffen hat, unterschiedlich sein. Anhand der Dateierweiterung, die den verschlüsselten Dateien hinzugefügt wurde, können Sie erkennen, welche Ransomware-Variante Sie angegriffen hat.

Neue Djvu Ransomware

STOP Djvu Ransomware ist die neueste Version der Djvu Ransomware. Die Dateiendung .Gyza unterscheidet diese neue Version von anderen Varianten der Ransomware. Die gute Nachricht ist, dass Dateien, die mit einem Offline-Schlüssel verschlüsselt wurden, derzeit entschlüsselt werden können. Sie können eine Entschlüsselungssoftware herunterladen, indem Sie auf den folgenden Link klicken:

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Entschlüsselung

Um das Entschlüsselungsprogramm zu starten, wählen Sie „Als Administrator ausführen“ und klicken dann auf Ja. Bevor Sie fortfahren, lesen Sie bitte die Lizenzvereinbarung und die Anweisungen auf dem Bildschirm sorgfältig durch. Klicken Sie einfach auf das Symbol „Entschlüsseln“ und folgen Sie den Anweisungen auf dem Bildschirm, um Ihre Daten zu entschlüsseln. Bitte beachten Sie, dass dieses Tool keine Daten entschlüsseln kann, die mit unbekannten Offline-Schlüsseln oder Online-Verschlüsselung verschlüsselt wurden.

Achtung! Entfernen Sie alle mit der Ransomware verbundenen Dateien, bevor Sie versuchen, Dateien zu entschlüsseln. Ein Antivirenprogramm wie das auf dieser Seite und ein kostenloser Online-Virenscanner können verwendet werden, um Infektionen wie Gyza und andere Malware aus dem System zu entfernen.

Leave a Comment