Le fichier Gyza

Le fichier Gyza est une menace dangereuse qui appartient à la catégorie des ransomwares. Les cybercriminels envoient souvent des courriels d’hameçonnage avec des pièces jointes infectées afin de distribuer ce logiciel malveillant sur le plus grand nombre d’ordinateurs possible. Ces courriels peuvent sembler légitimes, imitant des organisations ou des personnes de confiance, mais si vous ouvrez les pièces jointes, le ransomware peut s’infiltrer dans votre système. Le téléchargement de fichiers, de logiciels ou de médias à partir de sites web non fiables ou de torrents peut également entraîner une infection par le fichier Gyza. En effet, les opérateurs de logiciels malveillants peuvent les dissimuler dans des téléchargements apparemment inoffensifs. Visiter des sites web compromis ou cliquer sur des publicités en ligne malveillantes qui redirigent souvent les utilisateurs vers des sites web aléatoires peut également déclencher le téléchargement d’un ransomware, de même que des logiciels obsolètes ou non corrigés sur votre ordinateur, qui peuvent fournir des points d’entrée.

Comment décrypter les fichiers du ransomware Gyza ?

Le décryptage des fichiers verrouillés par le ransomware Gyza peut être un véritable défi, car il dépend de plusieurs facteurs. Différents types de ransomware utilisent différents codes secrets pour sceller vos fichiers, et certains codes sont incroyablement difficiles à déchiffrer. Parfois, les experts qui luttent contre la cybercriminalité développent des outils pour vous aider à déverrouiller ces fichiers, agissant comme des serruriers numériques. Toutefois, rien ne garantit que ces outils fonctionneront à chaque fois. Le paiement de la rançon peut donc sembler une solution facile, mais elle est risquée. Vous risquez de ne pas récupérer vos fichiers et cela encourage les cybercriminels à poursuivre leurs activités illégales. Pour éviter de tels problèmes, il est beaucoup plus sage de protéger proactivement vos données contre les ransomwares. Sauvegardez régulièrement vos fichiers importants, gardez tous vos logiciels à jour et faites preuve de prudence lorsque vous cliquez en ligne pour éviter de tomber dans ce genre de piège numérique.

Comment supprimer le virus Gyza ransomware et restaurer les fichiers ?

La suppression du ransomware Gyza peut se faire à l’aide de programmes informatiques spécialisés ou en demandant l’aide d’experts en cybersécurité. Cependant, même après l’éradication du logiciel malveillant, vos fichiers restent verrouillés et le paiement de la rançon devient une solution douteuse. Par conséquent, en cas de rencontre avec ce logiciel malveillant, il est conseillé de consulter des experts en cybersécurité pour obtenir des conseils, bien qu’il soit crucial de se préparer à la possibilité de ne jamais retrouver l’accès à vos fichiers.

Le virus Gyza

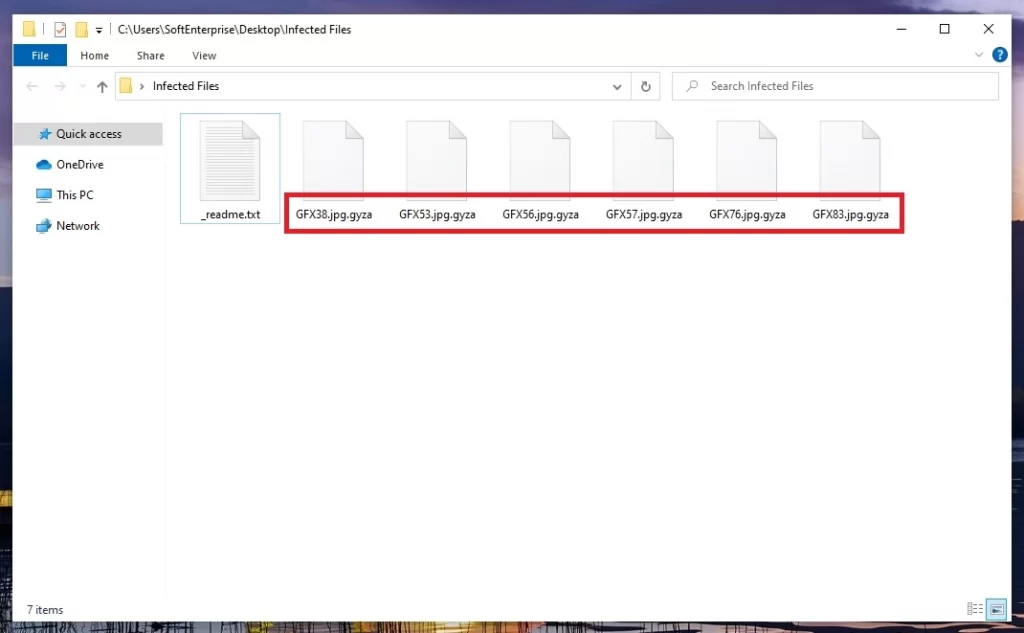

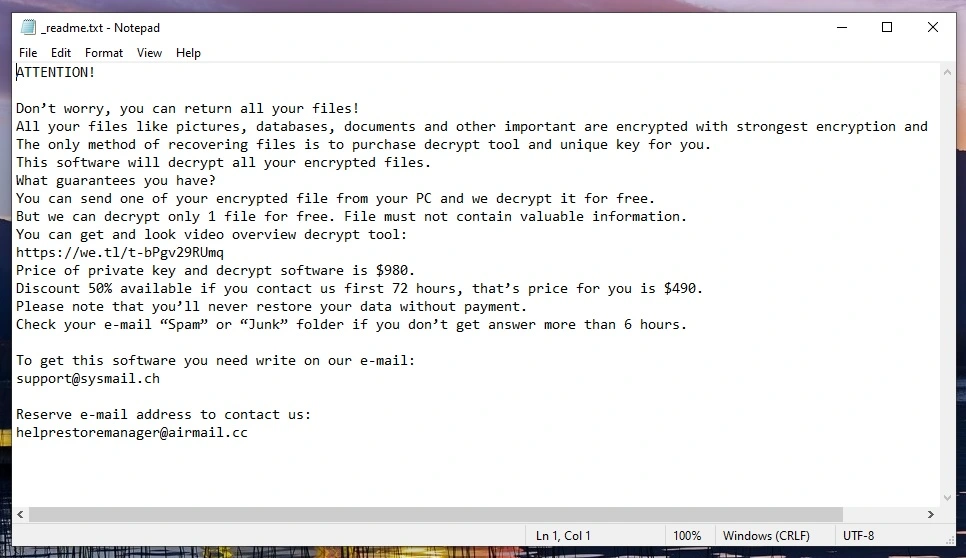

Plusieurs signes indiquent que votre ordinateur est peut-être infecté par le virus Gyza. Le plus évident est l’impossibilité soudaine d’ouvrir vos fichiers. Si vous voyez des extensions de fichiers inconnues ajoutées à vos documents, comme .Gyza, c’est un bon indicateur de l’existence d’un ransomware. C’est comme si vos fichiers avaient été cadenassés et que ces extensions étaient les clés que seuls les cybercriminels possédaient. Après l’attaque, le virus Gyza laisse généralement une « note de rançon » à ses victimes, qui contient un message des opérateurs du ransomware. Vous pouvez la trouver sous la forme d’une fenêtre contextuelle sur votre écran demandant un paiement pour déverrouiller vos fichiers, ou d’un fichier situé dans le dossier de vos fichiers cryptés. Le message de rançon est difficile à ignorer et peut être un signe clair que vous avez affaire à un ransomware.

Gyza

Le ransomware Gyza peut consommer les ressources de votre ordinateur et le ralentir. Si votre ordinateur, autrefois rapide, a l’impression de patauger dans la mélasse, cela vaut la peine d’enquêter. Si vous remarquez que des fichiers disparaissent ou ont une apparence différente, c’est un autre signe. Par ailleurs, le ransomware Gyza peut essayer de communiquer avec ses serveurs de commande et de contrôle. Par conséquent, si vous observez un trafic réseau inhabituel alors que vous n’utilisez pas activement l’internet, il se peut que le ransomware soit en cause. Certaines souches de ransomware sont suffisamment rusées pour désactiver votre antivirus ou vos programmes anti-malware afin d’éviter d’être détectées. Si vous constatez que votre logiciel de sécurité ne fonctionne pas, il y a lieu de s’inquiéter. Si vous avez remarqué l’un de ces signes, ne paniquez pas, mais déconnectez-vous de l’internet et demandez l’aide d’un professionnel pour évaluer la situation.

.Gyza

Le décryptage des fichiers .Gyza n’est pas une solution unique. Les différentes souches de ransomware utilisent diverses méthodes de cryptage, certaines plus puissantes que d’autres. Il est donc important d’identifier correctement le ransomware auquel vous avez affaire. Dans certains cas heureux, des experts en cybersécurité ou des organismes chargés de l’application de la loi peuvent mettre au point des outils de décryptage pour des types spécifiques de ransomware, tels que .Gyza, Hgfu, Ooza. Ces outils peuvent aider les victimes à retrouver l’accès à leurs fichiers sans payer de rançon. Mais toutes les variantes de ransomware ne disposent pas de solutions de décryptage, alors assurez-vous de faire vos recherches en ligne avec soin et de vérifier la solution de décryptage dans notre guide de suppression ci-dessous.

Extension Gyza

L’efficacité du décryptage de l’extension Gyza dépend également de la puissance du cryptage utilisé par le ransomware. Certains créateurs de ransomwares utilisent des algorithmes de chiffrement sophistiqués qui sont incroyablement difficiles à décrypter. Cela signifie que même avec les meilleurs efforts, le décryptage peut être impossible pour certains fichiers si le cryptage est exceptionnellement fort. En outre, même si des outils de décryptage existent, rien ne garantit qu’ils fonctionneront pour toutes les victimes. Votre capacité à décrypter les fichiers de l’extension Gyza dépend de facteurs tels que la variante spécifique du ransomware, la puissance du cryptage et la disponibilité des outils de décryptage. C’est un peu comme essayer de déverrouiller un coffre-fort sécurisé ; parfois, vous avez la bonne combinaison, parfois non.

Ransomware Gyza

Il est risqué et déconseillé de payer la rançon exigée par les cybercriminels à l’origine du ransomware Gyza. Bien que cela puisse sembler être la solution la plus rapide, rien ne garantit que le paiement permettra de récupérer les fichiers. Il s’agit essentiellement d’un pari qui encourage les cybercriminels à poursuivre leurs activités illégales. Par conséquent, au lieu de compter sur le décryptage comme solution, il est plus sage de se concentrer sur la prévention. Sauvegarder régulièrement vos données, maintenir vos logiciels à jour et adopter un comportement sûr en ligne peut vous aider à éviter d’être victime du ransomware Gyza, car la prévention est souvent plus efficace et moins stressante que le traitement d’une infection.

Qu’est-ce que le fichier Gyza ?

Un ransomware comme Gyza est comme un cambrioleur numérique, et il ne cherche qu’une chose : vos précieuses données. Il s’attaque généralement à des types de fichiers courants. Il s’agit notamment de documents tels que des fichiers Word ou PDF, des images, des vidéos, des feuilles de calcul et même des bases de données. En gros, tout ce qui contient des informations personnelles, professionnelles ou sensibles est dans sa ligne de mire et peut devenir un fichier Gyza – une version cryptée du même fichier. Les cybercriminels ciblent ces fichiers parce qu’ils garantissent un impact plus large. S’ils cryptent vos photos de vacances et les transforment en fichiers Gyza, vous ne paierez peut-être pas pour les récupérer. En revanche, s’il s’agit de vos fichiers de travail ou de vos précieux souvenirs de famille, il est plus probable que vous envisagiez de payer la rançon, car c’est ce qu’ils veulent.

Résumé:

| Nom | Gyza |

| Type | Ransomware |

| Outil de détection |

Suppression du ransomware Gyza

Si vous avez été infecté par Gyza, la première chose à faire est de mettre en signet cette page web contenant les instructions de suppression, afin d’y accéder rapidement. Ensuite, il est préférable de redémarrer la machine infectée en mode sans échec, comme expliqué dans ce lien. Une fois ces préparatifs effectués, vous pouvez passer en toute sécurité aux instructions ci-dessous pour supprimer les traces de Gyza de votre ordinateur.

ATTENTION ! LIRE ATTENTIVEMENT AVANT DE POURSUIVRE !

L’étape suivante consiste à rechercher les processus associés au ransomware dans l’onglet Processus du Gestionnaire des tâches. Pour ouvrir le Gestionnaire des tâches, appuyez simultanément sur les touches CTRL + MAJ + ESC, puis sélectionnez le deuxième onglet en partant du haut. Regardez la quantité de CPU ou de mémoire consommée par les processus, ou examinez leurs noms pour identifier ceux qui semblent suspects.

Lorsque vous isolez un processus suspect et que vous cliquez dessus avec le bouton droit de la souris, vous pouvez sélectionner Ouvrir l’emplacement du fichier et vérifier si ses fichiers contiennent du code malveillant.

Pour plus de sécurité, ces fichiers doivent être analysés à l’aide d’un programme antivirus. Les personnes qui n’ont pas accès à un programme antivirus réputé peuvent utiliser le scanner de virus en ligne gratuit fourni ci-dessous :

Si les résultats de l’analyse montrent qu’il y a un danger, cliquez avec le bouton droit de la souris sur le processus associé aux fichiers infectés et sélectionnez Terminer le processus. Le dossier Emplacement des fichiers doit être débarrassé de tous les fichiers dangereux avant de poursuivre.

Dans la troisième étape, nous vous expliquerons comment rechercher toute modification du fichier Hosts de votre système pouvant indiquer un éventuel piratage. Pour ce faire, maintenez les touches Windows et R enfoncées en même temps, puis copiez/collez la ligne ci-dessous dans la fenêtre Exécuter qui s’affiche à l’écran et appuyez sur Entrée:

notepad %windir%/system32/Drivers/etc/hosts

Dans le texte du fichier, recherchez tout ce qui est étrange sous Localhost, comme les adresses IP de Virus Creator telles que celles de l’image d’exemple ci-dessous :

Si vous trouvez de telles adresses IP sous « Localhost », veuillez nous laisser un commentaire sous cet article. Elles seront vérifiées par un membre de notre équipe, qui vous indiquera la marche à suivre si quelque chose de suspect est découvert.

Tant qu’il n’y a pas de modifications non autorisées dans votre fichier Hosts, vous n’avez rien à faire. Fermez simplement le fichier Hosts et revenez au champ de recherche Windows.

Tapez msconfig dans le champ de recherche et appuyez sur Entrée :

Sélectionnez « Démarrage » dans les onglets en haut, et assurez-vous de faire des recherches en ligne sur tous les éléments de démarrage avec un fabricant « inconnu » ou des noms aléatoires que vous trouvez dans la liste. Si vous trouvez suffisamment d’informations indiquant qu’un élément de démarrage spécifique est dangereux et qu’il est lié à Gyza, vous pouvez le désactiver en décochant la case correspondante et en cliquant sur OK.

Une fois qu’il a accédé au système, un ransomware comme Gyza a la possibilité d’ajouter des entrées malveillantes au registre. De plus, il est possible que le logiciel malveillant refasse surface si ces entrées de registre ne sont pas supprimées. Par conséquent, vous devrez parcourir votre registre et le fouiller soigneusement afin de supprimer complètement Gyza.

Attention ! Il existe un risque de corruption du système lorsque des fichiers de registre et des applications importants sont modifiés ou supprimés. C’est pourquoi il est conseillé aux victimes de ransomwares de ne supprimer les fichiers potentiellement dangereux des emplacements critiques du système, comme le registre, qu’à l’aide d’outils spécialisés dans la suppression de logiciels malveillants.

Si vous souhaitez procéder à la suppression manuelle de Gyza, ouvrez l’éditeur du registre et recherchez les entrées liées à Gyza qui doivent être supprimées.

Pour ce faire, tapez regedit dans le champ de recherche de Windows et appuyez sur Entrée. Lorsque l’éditeur du registre démarre, appuyez sur les touches CTRL et F du clavier pour accéder à la fenêtre de recherche de l’éditeur. Tapez-y le nom du ransomware et lancez la recherche. Si des fichiers portant ce nom figurent dans les résultats de la recherche, ils doivent être soigneusement supprimés.

En utilisant le champ de recherche Windows, lancez une nouvelle recherche manuelle pour les fichiers liés à Gyza dans chacun des cinq emplacements répertoriés ci-dessous :

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

S’il n’y a pas de fichiers ou de sous-dossiers suspects, vous ne devez effectuer aucune modification. En revanche, s’il y en a, vous devez vous en débarrasser. Pour supprimer les fichiers temporaires du ransomware, supprimez tout ce qui se trouve dans le répertoire Temp.

Comment décrypter les fichiers Gyza

La méthode de décryptage de vos données cryptées peut varier en fonction du type de ransomware qui vous a attaqué. L’extension de fichier ajoutée aux fichiers cryptés peut vous aider à identifier la variante de ransomware qui vous a attaqué.

Nouveau ransomware Djvu

STOP Djvu Ransomware est la version la plus récente du Djvu Ransomware. Le suffixe de fichier .Gyza distingue cette nouvelle version des autres variantes du ransomware. La bonne nouvelle est que les fichiers cryptés avec une clé hors ligne peuvent actuellement être décryptés. Vous pouvez télécharger un logiciel de décryptage en cliquant sur le lien suivant :

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Décryptage

Pour lancer l’outil de décryptage, sélectionnez « Exécuter en tant qu’administrateur », puis cliquez sur Oui. Avant de poursuivre, veuillez lire attentivement le contrat de licence et les instructions à l’écran. Cliquez simplement sur l’icône Décrypter et suivez les instructions à l’écran pour décrypter vos données. Il est important de garder à l’esprit que cet outil ne peut pas décrypter des données qui ont été cryptées avec des clés hors ligne inconnues ou un cryptage en ligne.

Attention ! Supprimez tous les fichiers associés au ransomware avant de tenter de décrypter des fichiers. Un programme antivirus comme celui présenté sur cette page et un antivirus gratuit en ligne peuvent être utilisés pour supprimer des infections comme Gyza et d’autres logiciels malveillants du système.

Leave a Comment