Ithh Datei

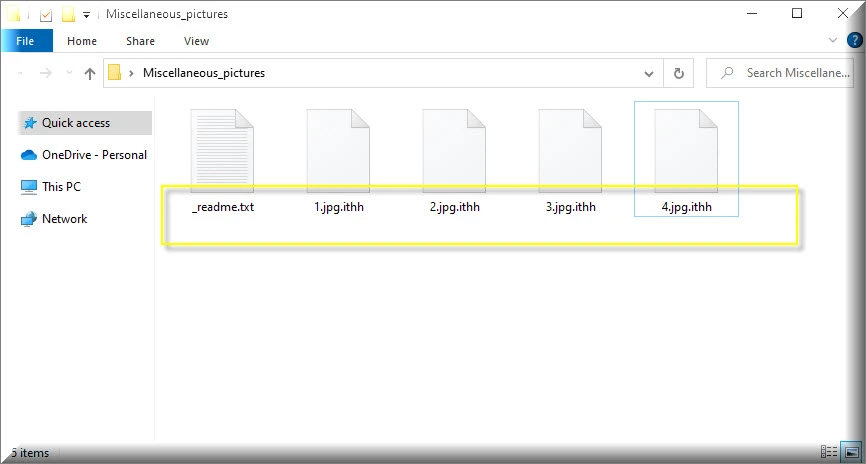

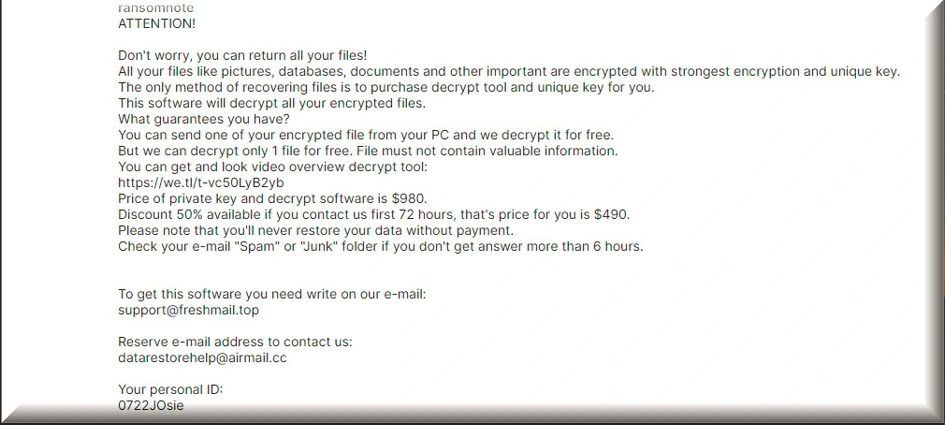

Die Ithh-Datei ist eine neue Ransomware-Infektion, die auf Ihrem Computer verheerenden Schaden anrichten kann. Es ist jedoch wichtig zu wissen, wie man sie erkennt, entfernt und ihre Auswirkungen mindert. Das Erkennen der Anzeichen eines Ransomware-Angriffs auf Ihrem Computer ist entscheidend für eine rechtzeitige Reaktion. Eines der deutlichsten Anzeichen ist die abrupte Verschlüsselung Ihrer Dateien, die zu ungewohnten Dateierweiterungen führt. Wenn Sie Schwierigkeiten beim Öffnen von Dateien oder Anwendungen haben, begleitet von Fehlermeldungen, die auf Dateibeschädigung oder Unzugänglichkeit hinweisen, ist dies ein deutliches Anzeichen für einen Angriff auf Ithh-Dateien. Achten Sie außerdem auf Benachrichtigungen mit Lösegeldforderungen auf Ihrem Bildschirm oder in den Ordnern mit verschlüsselten Dateien, da es sich dabei um Nachrichten der Hacker handelt, die eine Zahlung verlangen.

Die Entschlüsselung von Ithh-Ransomware-Dateien ist ein komplexes Unterfangen, aber in einigen Fällen ist es möglich. Bestimmte Cybersecurity-Experten können Entschlüsselungstools entwickeln, die von bestimmten Ransomware-Stämmen verschlüsselte Dateien entschlüsseln können. Es ist jedoch wichtig zu beachten, dass die Wirksamkeit dieser Tools variieren kann und nicht alle Ransomware-Varianten über offizielle Entschlüsselungsmethoden verfügen.

Die Entfernung der Ithh-Ransomware und die Wiederherstellung der verschlüsselten Dateien ist ein schwieriger Prozess, bei dem Sie sich an Cybersecurity-Experten oder spezialisierte Selbsthilfe-Ressourcen wenden müssen, die Ihnen bei der Suche nach Entschlüsselungstools für Ihren speziellen Ransomware-Stamm helfen können. Wenn Sie die Ransomware effektiv entfernen möchten, sollten Sie sich auf vertrauenswürdige Antiviren- und Anti-Malware-Software verlassen, um die Malware zu scannen und zu entfernen. Der einfachste Weg, die verschlüsselten Daten zu ersetzen, ist die Wiederherstellung Ihrer Dateien aus persönlichen Backups.

Ithh Virus

Der Ithh-Virus kann über mehrere gängige Einfallstore auf den Computer gelangen. Eines davon sind Phishing-E-Mails mit trojanisiertem Inhalt. Diese betrügerischen E-Mails enthalten oft bösartige Links oder Anhänge, die, wenn sie angeklickt werden, den Download des Ithh-Virus auslösen. Ein weiteres riskantes Verhalten, das Ransomware in Ihr System einladen kann, ist das Herunterladen von Software oder Dateien aus nicht verifizierten Quellen, wie z. B. inoffiziellen Websites und Torrents. Wenn Sie es versäumen, Ihr Betriebssystem und Ihre Software zu aktualisieren, kann dies ebenfalls Schwachstellen hinterlassen, die Ransomware-Angreifer ausnutzen können. Außerdem können schwache oder wiederverwendete Kennwörter ein Einfallstor für unbefugten Zugriff sein und Ransomware-Infektionen begünstigen.

Ithh

In dem unglücklichen Fall, dass Ihre persönlichen Dateien von Ithh, Ptrz oder Ptqw verschlüsselt werden, ist es wichtig, ruhig zu bleiben und einen gut strukturierten Reaktionsplan zu befolgen. Unter keinen Umständen sollten Sie die Zahlung des Lösegelds in Erwägung ziehen, da dies ein riskantes Unterfangen ist, das zum Verlust Ihres Geldes führen kann. Stattdessen empfehlen wir, den Vorfall umgehend zu melden und nach professioneller Unterstützung durch Cybersecurity-Experten oder nach Selbsthilfe-Ratgebern und Online-Ressourcen zu suchen, die auf die Wiederherstellung von Ransomware spezialisiert sind und vertrauenswürdige Entschlüsselungstools oder -strategien anbieten. Wenn Sie Sicherungskopien Ihrer verschlüsselten Dateien haben, können Sie diese verwenden, sobald Sie den infizierten Computer von Ithh bereinigt haben, um Ihre Daten wiederherzustellen und die Auswirkungen des Ransomware-Angriffs zu beseitigen.

.Ithh

Die Zahlung des Lösegelds zur Wiederherstellung Ihrer .Ithh-Dateien ist aus mehreren zwingenden Gründen nicht ratsam. Erstens gibt es keine Garantie, dass die Cyberkriminellen einen funktionsfähigen Entschlüsselungsschlüssel bereitstellen, so dass Sie trotz der Zahlung keine Gewähr für die Wiederherstellung Ihrer Daten haben. Zweitens unterstützt die Zahlung des Lösegelds direkt die kriminellen Aktivitäten und ermutigt die Angreifer, ihre böswilligen Bemühungen fortzusetzen, wodurch weitere Personen und Organisationen gefährdet werden. Außerdem garantiert die Zahlung des Lösegelds nicht Ihre Sicherheit vor künftigen Angriffen, da Cyberkriminelle Sie möglicherweise als leichtes Ziel für weitere Erpressungen ansehen. Anstatt zu zahlen, ist es klüger, professionelle Hilfe für die Wiederherstellung Ihrer .Ithh-Dateien zu suchen und sich auf vorbeugende Maßnahmen zu konzentrieren.

Ithh Erweiterung

Die Ithh-Erweiterung ist ein zusätzlicher Teil, der von der Ithh-Ransomware zu Ihren Dateien hinzugefügt wird und bedeutet, dass sie verschlüsselt wurden und nun ohne Entschlüsselungsschlüssel nicht mehr zugänglich sind. Es ist wichtig zu beachten, dass die spezifische Erweiterung, die Ihren Dateien hinzugefügt wird, je nach der von den Cyberkriminellen verwendeten Ransomware-Variante variieren kann. Jeder Ransomware-Stamm kann eine andere Erweiterung verwenden, um seine Opfer zu identifizieren, so dass es wichtig ist, die einzigartige Erweiterung zu erkennen, die mit einem bestimmten Angriff verbunden ist. Diese Vielfalt an Erweiterungen ist eine bewusste Taktik der Cyberkriminellen, um ihre Anonymität zu maximieren und es den Opfern schwer zu machen, den Angriff zu identifizieren und abzuwehren. Daher ist die Identifizierung der Ithh-Erweiterung ein grundlegender Schritt, um die Ransomware-Infektion effektiv zu bekämpfen.

Ithh Ransomware

Ein Ithh-Ransomware-Angriff ist nicht nur unangenehm, sondern kann auch zu Identitätsdiebstahl und anderen Cyberkriminalität führen. Dies liegt daran, dass die Ithh-Ransomware oft als Vorläufer für umfassendere Datenverletzungen dient. Sobald sich Cyberkriminelle Zugang zu Ihrem System verschafft haben, können sie persönliche Daten, einschließlich finanzieller Informationen und persönlicher Dokumente, stehlen, die dann für Identitätsdiebstahl oder Finanzbetrug ausgenutzt werden können. Die Zahlung eines Lösegelds an Cyberkriminelle kann die Situation verschlimmern, da sie deren kriminelle Aktivitäten fördert, und gewährleistet nicht die sichere Wiederherstellung Ihrer Dateien. Außerdem werden Sie dadurch möglicherweise auf die Liste der zahlungswilligen Personen gesetzt, was Sie zu einem wiederkehrenden Ziel für künftige Angriffe macht und damit das Risiko von Identitätsdiebstahl und anderen Cyberstraftaten erhöht.

Was ist eine Ithh-Datei?

Eine Ithh-Datei ist im Grunde eine normale Datei, die von einer als Ithh-Ransomware bekannten Schadsoftware verschlüsselt wurde. Durch die Verschlüsselung der Ithh-Datei wird die Datei im Wesentlichen gesperrt, sodass ihr Inhalt ohne den Entschlüsselungsschlüssel, der sich im Besitz der für den Ransomware-Angriff verantwortlichen Cyberkriminellen befindet, unlesbar und unzugänglich ist. Dies kann zu Datenverlusten führen, Ihre täglichen Aktivitäten unterbrechen und sensible Informationen gefährden. Von der Zahlung des Lösegelds wird dringend abgeraten, da dies die kriminellen Aktivitäten unterstützt und keine Garantie für die erfolgreiche Wiederherstellung Ihrer Dateien bietet. Konzentrieren Sie sich stattdessen auf die Prävention durch solide Cybersicherheitspraktiken und regelmäßige Backups, um die mit Ransomware-Angriffen verbundenen Risiken zu verringern.

Überblick:

| Name | Ithh |

| Typ | Ransomware |

| Viren-Tools |

Ithh Ransomware entfernen

Als Erstes müssen Sie Ihren Computer neu starten. Daher ist es sehr empfehlenswert, diese Seite vorher in Ihrem Browser als Lesezeichen zu speichern, damit Sie sie sofort wieder aufrufen können, sobald Ihr Computer neu gestartet ist.

Sie sollten nun Ihren Computer neu starten, aber nicht auf die übliche Art und Weise. Stattdessen müssen Sie ihn neu starten in Abgesicherter Modus die Anzahl der Prozesse und Anwendungen auf die notwendigsten zu beschränken. Dies erleichtert Ihnen das Aufspüren und Entfernen der Spuren der Ransomware.

Kehren Sie nach dem Neustart des Systems zu dieser Seite zurück, um die verbleibenden Schritte zur Entfernung von Ithh durchzuführen. Klicken Sie auf die Schaltfläche im Startmenü (unten links) und geben Sie msconfig in die Suchleiste ein.

Drücken Sie anschließend die Eingabetaste, um das Fenster Systemkonfiguration zu öffnen. Klicken Sie dann oben im Fenster auf die Registerkarte „Start“.

Wenn Sie dann sehen, dass Ithh schädliche Autostart-Elemente zur Liste hinzugefügt hat, sollten Sie am besten deren Häkchen entfernen, um sie zu deaktivieren. Achten Sie jedoch darauf, dass Sie legitime Systemeinträge und Einträge, die mit Ihren vertrauenswürdigen Programmen zusammenhängen, nicht abwählen. Im Zweifelsfall können Sie die Starteinträge online recherchieren und auf der Grundlage der gefundenen Informationen entscheiden, was mit ihnen geschehen soll.

WARNUNG! SORGFÄLTIG LESEN, BEVOR SIE FORTFAHREN!

Öffnen Sie als nächstes den Task-Manager (CTRL + SHIFT + ESC) und klicken Sie auf die Registerkarte „Prozesse“, um zu sehen, ob es aktive bösartige Prozesse gibt, die im Hintergrund ausgeführt werden könnten.

Wenn Sie mit der rechten Maustaste auf einen verdächtigen Prozess klicken, öffnet sich dessen Menü, in dem Sie den Punkt Dateispeicherort öffnen auswählen müssen. Verwenden Sie den unten bereitgestellten kostenlosen Online-Virenscanner, um die Dateien dieses Prozesses auf bösartigen Code zu überprüfen.

Ein infizierter Prozess kann bereits durch das Vorhandensein einer einzigen potenziell schädlichen Datei während des Scans erkannt werden. Ihr nächster Schritt sollte daher sein, die laufenden Prozesse zu stoppen und die schädlichen Dateien vom Computer zu entfernen.

Im dritten Schritt müssen Sie die Tastenkombination WinKey und R auf der Tastatur verwenden und ein Ausführungsfenster öffnen. Kopieren Sie in diesem Fenster die folgende Zeile, fügen Sie sie ein und klicken Sie auf die Schaltfläche OK:

notepad %windir%/system32/Drivers/etc/hosts

Eine Datei namens Hosts wird in Notepad geöffnet. Scrollen Sie im Text der Datei bis zu Localhost und prüfen Sie, was darunter steht. Wenn Sie bösartige IP-Adressen in der Datei finden, lassen Sie es uns wissen, indem Sie einen Kommentar hinterlassen. Wonach Sie Ausschau halten sollten, zeigt das folgende Bild:

Der schwierigste Schritt, der Ihnen helfen wird, die Ransomware vollständig zu entfernen, ist das Auffinden und Löschen aller gefährlichen Registrierungseinträge, die Ithh dort hinzugefügt haben könnte.

Achtung!Unerfahrene Benutzer sollten es vermeiden, Änderungen an der Registrierung vorzunehmen, und stattdessen ein professionelles Entfernungsprogramm (wie das auf dieser Seite empfohlene) verwenden, um das System von allen bösartigen Dateien zu befreien, die dort möglicherweise lauern.

Wenn Sie dennoch die manuelle Methode verwenden möchten, starten Sie den Registrierungs-Editor, indem Sie Regedit in das Windows-Suchfeld eingeben und die Eingabetaste drücken.

Wenn sich der Registrierungs-Editor öffnet, drücken Sie die Tastenkombination STRG und F und geben Sie den Namen der Ransomware in das Suchfenster ein. Klicken Sie anschließend auf die Schaltfläche Weiter suchen. Die Registrierung sollte dann nach Einträgen mit diesem Namen durchsucht werden, und wenn welche gefunden werden, sollten sie gelöscht werden, da sie möglicherweise mit dem Virus verbunden sind.

Es empfiehlt sich auch, einige weitere Systempfade zu überprüfen, in denen sich bösartige Dateien verstecken könnten. Wir empfehlen Ihnen, die folgenden Zeilen nacheinander in das Windows-Suchfeld einzugeben und sie nach Elementen zu durchsuchen, die zum Zeitpunkt des Ransomware-Angriffs erstellt wurden:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Löschen Sie alles im Temp-Ordner, und achten Sie auf verdächtig aussehende Dateien oder Unterordner in den übrigen Speicherorten.

Wie entschlüsselt man Ithh-Dateien?

Um sich von einem Ransomware-Angriff zu erholen, muss man der Ransomware-Variante, die einen infiziert hat, große Aufmerksamkeit schenken, da die Methoden, die man braucht, um mit ihr umzugehen, unterschiedlich sein können. Die Erweiterungen, die den von der Ransomware verschlüsselten Dateien hinzugefügt wurden, können helfen, die Variante zu identifizieren.

Zunächst müssen Sie jedoch sicherstellen, dass die Ransomware-Infektion vollständig von Ihrem Computer entfernt wurde. Wir empfehlen Ihnen, die oben angegebene Anleitung zur manuellen Entfernung, ein professionelles Antivirenprogramm, ein Online-Virenscanner oder eine Kombination aus allen oben genannten Möglichkeiten, um sicherzustellen, dass Ithh vollständig von Ihrem Computer entfernt wurde.

Was Ihre verschlüsselten Dateien betrifft, gibt es ein Programm, das Ihnen helfen kann, Ihre Daten wiederherzustellen, wenn Ithh die Variante ist, die Ihren Computer infiziert hat.

Neue Djvu-Ransomware

STOP Djvu, ein neuer Stamm der Djvu-Ransomware, greift weltweit Menschen an. Die Endung .Ithh macht es einfacher, diese spezielle Variante von anderer Malware zu unterscheiden, die die gleiche Technik verwendet.

Wie wir alle wissen, können neue Varianten von Ransomware extrem schwierig zu handhaben sein, aber es gibt noch Hoffnung, wenn ein Offline-Schlüssel für die Verschlüsselung der mit Ithh verschlüsselten Dateien verwendet wurde. Darüber hinaus gibt es ein Entschlüsselungstool, mit dem Sie versuchen können, Ihre Daten wiederherzustellen. Sie können das Entschlüsselungsprogramm auf Ihren Computer herunterladen, indem Sie auf den unten stehenden Link und dann auf die Schaltfläche Download auf der Seite klicken.

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Der Entschlüsselungsprozess

Führen Sie das Entschlüsselungsprogramm als Administrator aus und klicken Sie auf die Schaltfläche Ja, um die Datei zu starten. Nehmen Sie sich ein paar Minuten Zeit, um die Lizenzvereinbarung und die Anweisungen auf dem Bildschirm zu lesen, bevor Sie fortfahren. Klicken Sie anschließend auf die Schaltfläche Entschlüsseln, um Ihre Daten zu entschlüsseln. Bitte beachten Sie, dass Dateien, die mit unbekannten Offline-Schlüsseln verschlüsselt wurden, oder Dateien, die online verschlüsselt wurden, von dem Programm möglicherweise nicht entschlüsselt werden können.