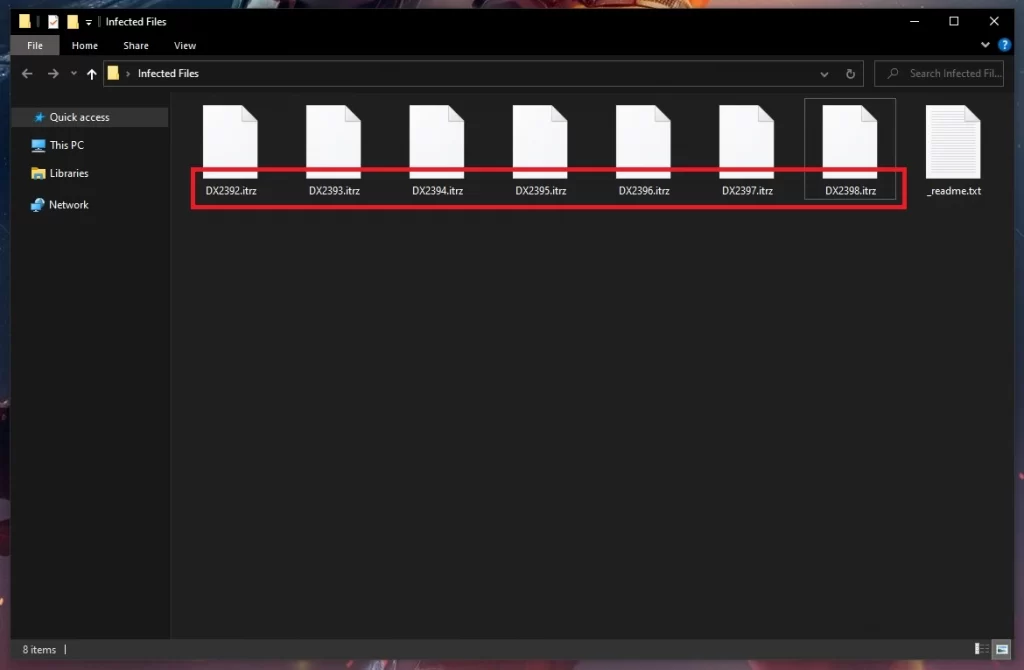

Itrz-Datei

Wenn ein Virus wie die dateiverschlüsselnde Ransomware Itrz zuschlägt, verwendet er einen ausgeklügelten Algorithmus, um Dateien zu verschlüsseln und sie damit unlesbar zu machen. Diese Verschlüsselung ist vergleichbar mit der Umwandlung eines Romans in einen unentzifferbaren Code, bei dem jedes Wort, jede Interpunktion und jedes Leerzeichen mithilfe einer einzigartigen Chiffre verändert wird. Die Ransomware hat sich auf diese Verschlüsselungstechnik spezialisiert und hängt Dateien mit der Dateierweiterung Itrz an. Dieser Prozess ist so kompliziert, dass es ohne den entsprechenden Entschlüsselungsschlüssel fast so ist, als ob man eine fremde Sprache ohne Wörterbuch übersetzen müsste, um ihn rückgängig zu machen. Ransomware-Bedrohungen wie dieser Virus oder andere wie Itqw und Ithh haben es in der Regel auf wichtige Datentypen abgesehen, darunter Dokumente (z. B. .doc, .pdf), Multimedia-Dateien (z. B. .jpg, .mp3), Datenbanken und Tabellenkalkulationen. Ohne den richtigen Schlüssel bleiben diese wichtigen Dateien gefangen, unzugänglich und in einem ständigen Schwebezustand.

Um Itrz Ransomware-Dateien zu entschlüsseln, benötigen Sie Zugang zu dem einzigartigen privaten Schlüssel, der das Einzige ist, was die Verschlüsselung rückgängig machen kann. Der Schlüssel wird von den Hackern gegen eine Lösegeldzahlung gehalten, aber wir empfehlen, sich nicht dafür zu entscheiden. Probieren Sie stattdessen die in unserem Leitfaden beschriebene alternative Methode aus, um Ihre Dateien hoffentlich wiederzubekommen.

Der erste Schritt zur Entfernung des Itrz Ransomware-Virus besteht darin, nach Rogue-Software auf Ihrem PC zu suchen und diese zu löschen. Danach sollte es Ihr Ziel sein, alle vom Virus vorgenommenen Änderungen in den Systemeinstellungen rückgängig zu machen. Sobald die Ransomware verschwunden ist, können Sie das kostenlose Entschlüsselungsprogramm ausprobieren, das Sie unten auf dieser Seite finden, um Ihre Dateien wiederherzustellen.

Itrz Virus

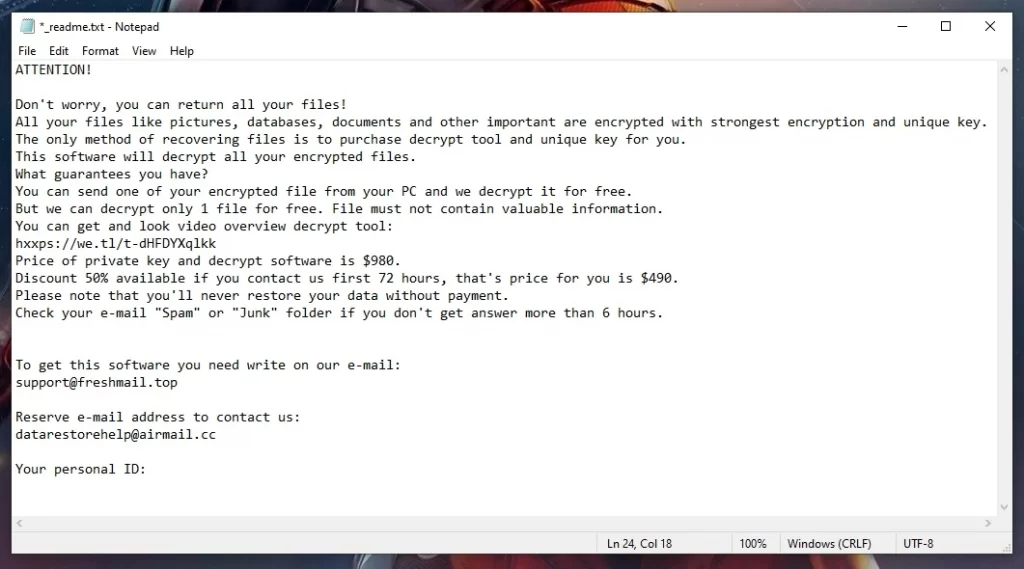

Ransomware wie der Itrz-Virus stellt eine besonders bösartige Kategorie von Malware dar. Im Gegensatz zu herkömmlichen Viren, die Daten beschädigen oder löschen können, oder zu Spyware, die das Benutzerverhalten heimlich überwacht, nimmt Ransomware die Dateien eines Benutzers als Geisel. Sie verschlüsselt die Daten und macht sie unzugänglich, bis ein Lösegeld gezahlt wird. Der Itrz-Virus und andere ähnliche Viren infizieren nicht nur, sondern erpressen auch. Diese Cyberkriminellen setzen oft psychologische Manipulationstaktiken ein, um die Dringlichkeit zu erhöhen: Countdown-Timer, die mit der Löschung von Daten drohen, oder Nachrichten, die vorgeben, von den Strafverfolgungsbehörden zu kommen und den Benutzer imaginärer Verbrechen beschuldigen. Die psychologische Kriegsführung zielt darauf ab, den Nutzer in Panik zu versetzen und ihn zur raschen Zahlung zu bewegen, ohne nach alternativen Lösungen zu suchen oder die Behörden zu benachrichtigen. Dieser kombinierte digitale und psychologische Angriff unterscheidet Ransomware von anderen Cyber-Bedrohungen.

Itrz

Die Itrz-Ransomware wird, wie viele ihrer bösartigen Zeitgenossen, geschickt über eine Vielzahl von hinterhältigen Kanälen verbreitet. Eine beliebte Methode sind Trojaner-Backdoors, die sich unauffällig in Systeme einschleusen, um später den Weg für die Ransomware zu ebnen. Raubkopien von Software, die oft kostenlos heruntergeladen werden, sind ein weiteres trojanisches Pferd: Sie scheinen nützlich zu sein, sind aber mit versteckten Bedrohungen gespickt. Darüber hinaus wenden Hacker manipulative Taktiken wie Spear-Phishing an, bei dem personalisierte E-Mails mit mit Malware infizierten Anhängen oder Links an ahnungslose Personen geschickt werden. Das Ziel? Die Neugierde und das Vertrauen der Menschen auszunutzen. Außerdem können sie die Ransomware in scheinbar harmlosen Software-Updates oder Anwendungen tarnen. Durch diese heimlichen und manipulativen Techniken dringen Itrz und ähnliche Ransomware ein, verschlüsseln Daten und nehmen sie schließlich als Geiseln.

.Itrz

Wenn Sie das Suffix .Itrz an einer Ihrer Dateien bemerken, bedeutet dies, dass diese Dateien jetzt unter dem strengen Schutz dieser Ransomware stehen. Dieses Suffix zeigt an, dass eine Verschlüsselung stattgefunden hat, wodurch die Daten unzugänglich werden. Das Entfernen der .Itrz-Erweiterung gibt die Datei nicht frei; die zugrunde liegende Verschlüsselung bleibt intakt. Benutzer können diese Dateien auf zwei Arten entschlüsseln: durch die Beschaffung des eindeutigen Entschlüsselungsschlüssels von den Tätern (ein riskantes Unterfangen, für das oft ein Lösegeld verlangt wird) oder durch den Einsatz spezieller Entschlüsselungstools. Leider gibt es keine garantierte Methode zur Entschlüsselung von Dateien ohne den Originalschlüssel. Die Herausforderungen sind vielfältig: Verlust wichtiger Daten, hohe Lösegeldforderungen und die psychische Belastung, sich in diesem digitalen Sumpf zurechtzufinden. Vorbeugende Maßnahmen, Backups und Sensibilisierung sind daher der wichtigste Schutz vor solchen Problemen.

Itrz Erweiterung

Dateien mit der Erweiterung Itrz haben eine unheimliche Wandlung durchgemacht und sich von leicht zugänglichen Daten in verschlüsselte Festungen verwandelt, die ohne einen speziellen Entschlüsselungsschlüssel unerreichbar sind. Wenn diese Verschlüsselung einsetzt, taucht oft ein erschreckender Begleiter auf: die Lösegeldforderung. Dieses digitale Schreiben ist in der Regel die Stimme der Cyberkriminellen, die den schlimmen Zustand Ihrer Dateien und ihre Rolle bei der Verursachung dieses Zustands erläutern. Diese Notizen kombinieren oft Einschüchterung mit vorgetäuschter Empathie und beschreiben den Verschlüsselungsprozess, der die Itrz-Erweiterung entfernen wird, das geforderte Lösegeld (normalerweise in Kryptowährung) und gelegentlich ein “großzügiges” Angebot, eine oder zwei Dateien zu entschlüsseln, als Geste ihrer Fähigkeiten und angeblichen guten Absichten. Es handelt sich um ein psychologisch manipulatives Spiel, das darauf abzielt, Dringlichkeit und Panik zu erzeugen und die Opfer zu zwingen, ohne zu zögern zu zahlen.

Itrz Ransomware

Opfer, die mit der Ransomware Itrz konfrontiert werden, haben mehrere Möglichkeiten. Erstens, die Zahlung des Lösegelds: Das mag der schnellste Weg zur Datenwiederherstellung sein. Damit werden jedoch kriminelle Machenschaften finanziert und es gibt keine Garantie für die Wiederherstellung von Dateien. Zweitens, der Einsatz professioneller Entschlüsselungsprogramme: Einige Programme können zwar bestimmte Ransomware-Stämme rückgängig machen, sind aber nicht immer gegen neuere oder komplexe Varianten wirksam. Drittens, die Wiederherstellung aus Backups: eine optimale Lösung für diejenigen, die über aktuelle, nicht betroffene Backups verfügen, aber sie setzt eine vorherige Vorbereitung voraus. Und schließlich die Löschung der Festplatte: eine drastische Maßnahme, die sich anbietet, wenn die kompromittierten Dateien von geringer Bedeutung sind. Dadurch wird die vollständige Entfernung der Itrz-Ransomware sichergestellt, aber alle Daten gehen verloren. Jede Entscheidung ist mit Risiken und Vorteilen verbunden, und die optimale Entscheidung hängt von den individuellen Umständen und der Risikobereitschaft ab.

Was ist eine Itrz-Datei?

Eine Itrz-Datei ist eine beliebige Datei auf Ihrem PC, die von dieser bösartigen Bedrohung verschlüsselt wurde. Wenn Sie sicherstellen möchten, dass solche Verschlüsselungen in Zukunft nicht mehr vorkommen, sollten Sie zunächst in eine robuste Antiviren-Software investieren und sicherstellen, dass sie ständig aktualisiert wird, um neue Bedrohungen zu erkennen. Erstellen Sie regelmäßig Sicherungskopien wichtiger Dateien auf einem Offline-Speicher, um sie vor einer möglichen Verschlüsselung zu schützen. Pflegen Sie ein vorsichtiges Online-Verhalten: Vermeiden Sie verdächtige E-Mail-Anhänge und meiden Sie dubiose Download-Quellen. Wenn Sie bereits befallen sind, beseitigen Sie die Ransomware mit einem seriösen Tool zur Entfernung von Malware. Anstatt Lösegeld zu zahlen, sollten Sie nach der Ausrottung eine Datenwiederherstellung über Cloud-Backups oder spezielle Entschlüsselungstools in Erwägung ziehen, die den Entschlüsselungsschlüssel zurückentwickeln können, wenn sie eine Itrz-Datei und eine zugängliche Version derselben Datei erhalten.

Überblick:

| Name | Itrz |

| Typ | Ransomware |

| Viren-Tools |

Itrz Ransomware entfernen

Zu Beginn dieses Leitfadens empfehlen wir Ihnen, zunächst reboot the infected computer in Safe Mode (klicken Sie auf den Link und folgen Sie den dortigen Anweisungen, wenn Sie Hilfe benötigen).

Im abgesicherten Modus werden auf dem Computer nur die wichtigsten Prozesse und Programme ausgeführt, so dass ungewöhnliche Ransomware-Aktivitäten auf dem System leichter zu erkennen sind.

Eine weitere Empfehlung ist, die Seite mit den Anweisungen zum Entfernen von Itrz zu speichern, indem Sie ein Lesezeichen in Ihrem Browser anlegen. Auf diese Weise können Sie die Seite einfach öffnen und dort weitermachen, wo Sie aufgehört haben, falls während einiger der unten aufgeführten Schritte ein Neustart des Systems erforderlich ist.

WARNUNG! SORGFÄLTIG LESEN, BEVOR SIE FORTFAHREN!

Ransomware-Forscher wissen, dass Bedrohungen wie Itrz im Verborgenen operieren und einen oder mehrere bösartige Prozesse im Systemhintergrund laufen lassen können, ohne dass irgendwelche Symptome auftreten, die sie verraten könnten.

Wenn Sie sich entschlossen haben, Itrz manuell zu beseitigen, sollten Sie daher unbedingt überprüfen, welche Prozesse im Hintergrund laufen.

Drücken Sie dazu gleichzeitig die Tasten CTRL, SHIFT und ESC auf der Tastatur. Dadurch wird der Task-Manager gestartet. Öffnen Sie darin die Registerkarte “Prozesse” und überprüfen Sie, was dort vor sich geht. Möglicherweise benötigen Sie einige grundlegende Computerkenntnisse, um festzustellen, welche der angezeigten Prozesse legitim sind und welche mit Ransomware zusammenhängen könnten. Ein mögliches Anzeichen ist die hohe Auslastung von CPU und Arbeitsspeicher, ohne dass eine besondere Aktivität Ihrerseits vorliegt. Ein weiterer Hinweis könnte ein Prozess mit einem zufälligen Namen in der Liste sein. In einigen Fällen kann die Ransomware jedoch unter einem gefälschten Namen operieren, der dem Namen eines legitimen Programms ähnelt. In diesem Fall müssen Sie möglicherweise ein professionelles Entfernungsprogramm verwenden, um den gefährlichen Prozess zu erkennen und zu stoppen.

Wenn Sie glauben, einen Prozess gefunden zu haben, der bösartig sein könnte, klicken Sie mit der rechten Maustaste darauf und wählen Sie im Popup-Menü die Option Dateispeicherort öffnen.

Ziehen Sie die Dateien von diesem Ort auf den unten stehenden kostenlosen Online-Virenscanner und überprüfen Sie sie:

Wenn die Ergebnisse der Überprüfung zeigen, dass die Dateien gefährlich sind, beenden Sie den Vorgang und löschen Sie die Dateien und ihre Ordner vom Computer.

Note: Sie können den obigen Scanner verwenden, um die Dateien jedes Prozesses zu überprüfen, der Ihnen verdächtig erscheint. Wenn Sie sicher sind, dass Sie alle Itrz-bezogenen Prozesse gestoppt haben, fahren Sie mit dem nächsten Schritt fort.

![]()

Viele ausgeklügelte bösartige Infektionen fügen Komponenten in das System ein, die ihnen helfen, den Betrieb aufzunehmen, sobald der Computer startet. Itrz bildet da keine Ausnahme und hat möglicherweise ohne Ihr Wissen Startobjekte in Ihre Systemkonfigurationen eingefügt. Um zu überprüfen, ob dies der Fall ist, rufen Sie das Startmenü auf und geben Sie msconfig in das Suchfeld ein. Drücken Sie die Eingabetaste auf der Tastatur. Sobald Sie dies getan haben, sollte sich ein Fenster mit der Systemkonfiguration auf dem Bildschirm öffnen. Klicken Sie darin auf die Registerkarte Autostart und sehen Sie sich die dort aufgelisteten Autostartelemente an:

Wenn Sie glauben, dass ein bestimmtes Element bösartig ist und nicht auf Ihrem Computer gestartet werden sollte, entfernen Sie das Häkchen, um es zu deaktivieren. Möglicherweise müssen Sie online recherchieren, um sicherzustellen, dass die deaktivierten Elemente nicht mit wichtigen Prozessen und legitimen Programmen verbunden sind.

Bitte denken Sie daran, dass die Ransomware in einigen Fällen einen gefälschten Herstellernamen oder einen falschen Namen für ihren Prozess verwenden kann.

Die Hosts-Datei Ihres Systems ist ein weiterer Ort, den Sie auf nicht autorisierte Änderungen überprüfen müssen, wenn Sie mit Itrz infiziert wurden. Drücken Sie dazu die Tasten Windows und R gleichzeitig und kopieren Sie im sich öffnenden Ausführungsfenster diese Zeile:

notepad %windir%/system32/Drivers/etc/hosts

Drücken Sie anschließend die Eingabetaste, um die Datei Hosts zu öffnen. Suchen Sie im Text der Datei nach Localhost, und überprüfen Sie, ob darunter verdächtig aussehende IP-Adressen hinzugefügt wurden:

Im Idealfall sollte es nichts Beunruhigendes geben, aber wenn Sie in Ihrer Datei eine Reihe von Viren verursachenden IPs entdecken, hinterlassen Sie uns bitte eine Kopie davon in den Kommentaren unter dieser Anleitung.

![]()

Wir empfehlen Ihnen nicht, diesen Schritt auszuführen, wenn Sie sich noch nie mit Registrierungsdateien beschäftigt haben. Wenn Sie jedoch sicher sind, dass Sie alle Ransomware-bezogenen Einträge in der Registrierung sicher erkennen und entfernen können, gehen Sie bitte wie folgt vor:

Klicken Sie auf die Schaltfläche Start in der linken unteren Ecke des Menüs, geben Sie Regedit in das Suchfeld ein und drücken Sie die Eingabetaste.

Sobald sich der Registrierungs-Editor öffnet, verwenden Sie die Tastenkombination STRG und F, um ein Suchfenster zu öffnen, und geben Sie darin den Namen der Ransomware ein.

Suchen Sie anschließend in der Registrierung nach Dateien und Ordnern, die dem Namen der Infektion entsprechen, und löschen Sie alle gefundenen Ergebnisse sorgfältig.

Achtung! Es besteht ein echtes Risiko einer Systembeschädigung, wenn Sie Dateien von Ihrem Computer löschen, die nichts mit der Ransomware zu tun haben. Um eine ungewollte Beschädigung des Systems zu vermeiden, verwenden Sie bitte die auf dieser Seite empfohlene professionelle Entfernungssoftware.

Gehen Sie als Nächstes zum Suchfeld des Startmenüs, kopieren/einfügen Sie jeden der unten aufgeführten Einträge nacheinander und drücken Sie die Eingabetaste, um jeden von ihnen zu öffnen.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Wenn Sie an den einzelnen Speicherorten etwas Ungewöhnliches bemerken, z. B. kürzlich hinzugefügte Dateien oder Ordner mit zufälligen Namen und ungewöhnlichen Zeichen, entscheiden Sie sorgfältig, ob diese entfernt werden müssen.

Wenn Sie am Ende Temp öffnen, wählen Sie den Inhalt aus und löschen alles.

![]()

So entschlüsseln Sie Itrz-Dateien

Vergewissern Sie sich, dass Sie Itrz vollständig entfernt haben, bevor Sie versuchen, Dateien wiederherzustellen. Dies ist wichtig, denn wenn die Ransomware oder einige ihrer Dateien noch im System vorhanden sind, können alle Dateien, die Sie möglicherweise wiederherstellen, erneut verschlüsselt werden. Außerdem kann das Gleiche mit allen Quellen zur Wiederherstellung von Dateien passieren, die Sie mit dem infizierten Gerät verbinden.

Um sicherzustellen, dass Ihr System frei von Ransomware ist, empfehlen wir Ihnen, es mit dem auf dieser Seite verlinkten Antivirenprogramm zu scannen. Sie können auch das free online virus scanner um jede Datei zu überprüfen, die verdächtig aussieht. Wenn keine Gefahr erkannt wird, können Sie check out our file-recovery guide for Vorschläge, wie Sie Ihre verschlüsselten Dateien wiederherstellen können.

Einführung in die neueste Variante von STOP Djvu

Der Djvu-Ransomware-Clan ist berüchtigt für seine zerstörerischen Fähigkeiten, und seine Ableger, die STOP Djvu-Zweige, sind nicht anders und hinterlassen eine Spur des Chaos, indem sie wichtige Benutzerdaten verschlüsseln. Itrz ist ein Abkömmling dieser Unterfamilie, der sein Territorium eindeutig markiert, indem er seinen gefangenen Dateien die Endung .Itrz verleiht. Wenn Ihre Dokumente jetzt diese Erweiterung tragen, ist das ein Zeichen für das Werk von Itrz.

Trotz des bedrohlichen Anstiegs der Itrz-Malware-Version ist noch nicht alle Hoffnung verloren. Der Silberstreif am Horizont ist, dass STOP Djvu-verschlüsselte Dokumente, insbesondere solche, die mit einem Offline-Schlüssel verschlüsselt wurden, möglicherweise noch wiederhergestellt werden können. Ein speziell entwickeltes Entschlüsselungsinstrument bietet einen Rettungsanker für die Belagerten. Sie können es hier aufrufen:

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Sobald Ihnen das Tool zur Verfügung steht, starten Sie es mit Administratorrechten. Es erscheint eine Aufforderung, und es ist ratsam, “Ja” zu wählen. Es ist wichtig, dass Sie sich mit den Nutzungsbedingungen und der dazugehörigen Anleitung vertraut machen. Aktivieren Sie die Option “Entschlüsseln”, um die Wiederherstellung der Itrz-Dateien zu starten. Auch wenn Hoffnung ein mächtiger Verbündeter ist, ist es ebenso wichtig, sich über mögliche Hindernisse wie unbekannte Offline-Schlüssel oder Online-Verschlüsselungsmethoden im Klaren zu sein.

Leave a Comment