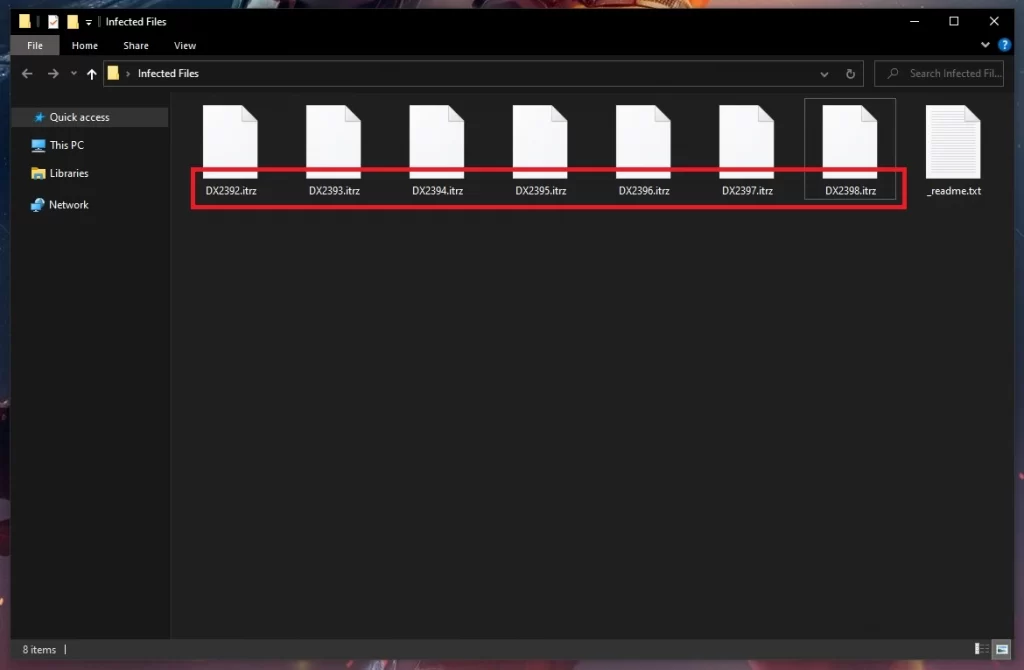

Fichier Itrz

Lorsqu’un virus comme le ransomware chiffrant les fichiers Itrz frappe, il utilise un algorithme sophistiqué pour chiffrer les fichiers et les rendre illisibles. Ce cryptage s’apparente à la conversion d’un roman en un code indéchiffrable, où chaque mot, ponctuation et espace est modifié à l’aide d’un code unique. Le ransomware se spécialise dans cette technique de cryptage, en ajoutant aux fichiers l’extension Itrz. Ce processus est si complexe que, sans la clé de décryptage correspondante, l’inverser revient à traduire une langue étrangère sans dictionnaire. En règle générale, les menaces de ransomware comme ce virus ou d’autres, tels que Ptrz et Mlza, se concentrent sur des types de données essentiels, notamment des documents (par exemple, .doc, .pdf), des fichiers multimédias (par exemple, .jpg, .mp3), des bases de données et des feuilles de calcul. Sans la bonne clé, ces fichiers critiques restent piégés, inaccessibles et dans un état perpétuel d’incertitude.

Comment décrypter les fichiers du ransomware Itrz ?

Pour décrypter les fichiers du ransomware Itrz, vous devez avoir accès à la clé privée unique, qui est la seule chose qui puisse inverser le cryptage. La clé en question est détenue par les pirates contre le paiement d’une rançon, mais nous vous déconseillons d’opter pour cette solution. Essayez plutôt la méthode alternative décrite dans notre guide pour espérer récupérer vos fichiers.

Comment supprimer le virus Itrz ransomware et restaurer les fichiers ?

La première étape pour supprimer le virus Itrz ransomware consiste à rechercher tout logiciel malveillant sur votre PC et à le supprimer. Ensuite, votre objectif devrait être de révoquer toutes les modifications apportées par le virus dans les paramètres du système. Enfin, une fois que le ransomware a disparu, vous pouvez essayer le décrypteur de données gratuit que vous trouverez au bas de cette page afin de restaurer vos fichiers.

Virus Itrz

Les rançongiciels tels que le virus Itrz représentent une catégorie particulièrement malveillante de logiciels malveillants. Contrairement aux virus traditionnels qui peuvent corrompre ou supprimer des données, ou aux logiciels espions qui surveillent clandestinement le comportement de l’utilisateur, les ransomwares prennent en otage les fichiers de l’utilisateur. Il crypte les données et les rend inaccessibles jusqu’au paiement d’une rançon, d’où son nom. Le virus Itrz et d’autres virus similaires ne se contentent pas d’infecter, ils extorquent. Ces cybercriminels ont souvent recours à des tactiques de manipulation psychologique pour intensifier l’urgence : des comptes à rebours menaçant de supprimer les données, ou des messages feignant d’émaner des forces de l’ordre et accusant l’utilisateur de délits imaginaires. La guerre psychologique vise à faire paniquer l’utilisateur et à le pousser à payer rapidement sans chercher d’autres solutions ni avertir les autorités. Cette combinaison d’agressions numériques et psychologiques différencie les ransomwares des autres cybermenaces.

Itrz

Le ransomware Itrz, comme beaucoup de ses contemporains malveillants, est habilement distribué par une myriade de canaux détournés. L’une des méthodes favorites consiste à utiliser des portes dérobées de type cheval de Troie, qui s’intègrent discrètement dans les systèmes, pour ensuite ouvrir la voie au ransomware. Les logiciels piratés, souvent recherchés pour être téléchargés gratuitement, sont un autre cheval de Troie : ils semblent bénéfiques, mais ils sont truffés de menaces cachées. En outre, les pirates emploient des tactiques de manipulation telles que le spear phishing, qui consiste à envoyer à des personnes peu méfiantes des courriels personnalisés contenant des pièces jointes ou des liens infectés par des logiciels malveillants. L’objectif ? Exploiter la curiosité et la confiance de l’homme. En outre, ils peuvent camoufler le ransomware dans des mises à jour de logiciels ou des applications apparemment inoffensives. Grâce à ces techniques furtives et manipulatrices, Itrz et d’autres ransomwares similaires s’infiltrent, chiffrent et finissent par prendre les données en otage.

.Itrz

Si vous remarquez le suffixe .Itrz sur l’un de vos fichiers, cela signifie qu’il est désormais sous le joug de ce ransomware. Ce suffixe, une fois ajouté, indique que le chiffrement a eu lieu, rendant les données inaccessibles. La suppression superficielle de l’extension .Itrz ne libère pas le fichier ; le cryptage sous-jacent reste intact. Les utilisateurs peuvent potentiellement déverrouiller ces fichiers par deux méthodes principales : se procurer la clé de décryptage unique auprès des coupables (une démarche risquée qui implique souvent le paiement d’une rançon) ou utiliser des outils de décryptage spécialisés. Malheureusement, il n’existe pas de méthode garantie pour décrypter les fichiers sans la clé d’origine. Les défis à relever sont multiples : perte de données cruciales, demandes de rançon élevées et fatigue mentale liée à la navigation dans ce bourbier numérique. C’est pourquoi les mesures préventives, les sauvegardes et la sensibilisation restent la principale défense contre de telles situations.

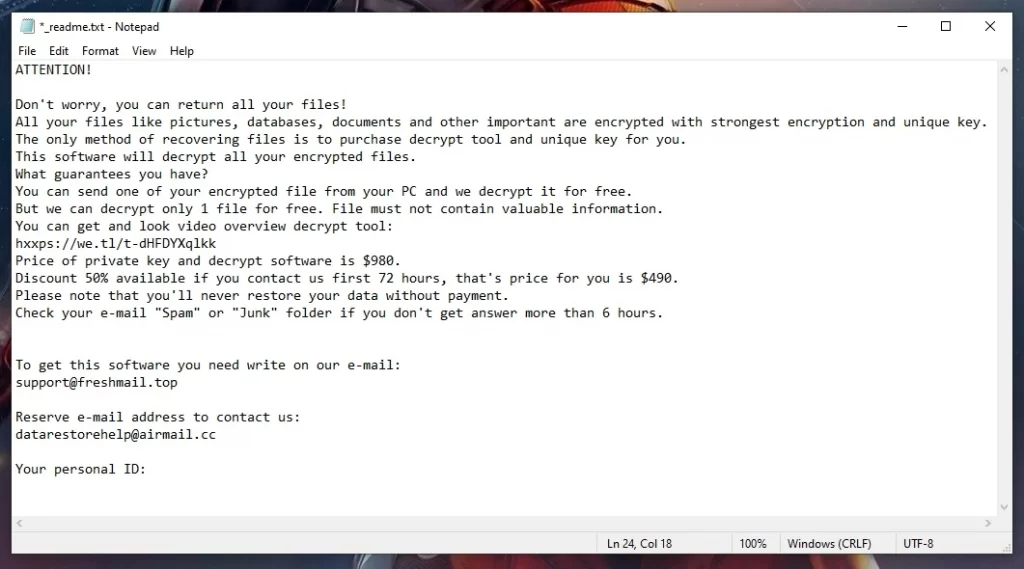

Extension Itrz

Les fichiers portant l’extension Itrz ont subi une sinistre transformation, passant de données facilement accessibles à des forteresses cryptées, inaccessibles sans une clé de décryptage spécifique. Lorsque le chiffrement s’abat, un compagnon effrayant se matérialise souvent : la note de rançon. En général, cette missive numérique est la voix des cybercriminels, qui expliquent l’état désastreux de vos fichiers et le rôle qu’ils ont joué dans cette situation. Ces notes combinent souvent intimidation et fausse empathie, détaillant le processus de chiffrement qui supprimera l’extension Itrz, la rançon demandée (généralement en crypto-monnaie) et, à l’occasion, une offre « généreuse » de déchiffrer un ou deux fichiers en guise de démonstration de leurs capacités et de leurs prétendues bonnes intentions. Il s’agit d’un jeu de manipulation psychologique, conçu pour susciter l’urgence et la panique, et contraindre les victimes à payer sans réfléchir.

Ransomware Itrz

Face au ransomware Itrz, les victimes ont plusieurs possibilités d’action. Tout d’abord, payer la rançon : cela peut sembler être la voie la plus rapide pour récupérer les données. Cependant, il finance des opérations criminelles et n’offre aucune garantie de restauration des fichiers. Deuxièmement, utiliser des outils de décryptage professionnels : si certains outils peuvent inverser des souches spécifiques de ransomware, ils ne sont pas toujours efficaces contre des variantes plus récentes ou plus complexes. Troisièmement, restaurer à partir de sauvegardes : il s’agit d’une solution optimale pour ceux qui disposent de sauvegardes récentes et non affectées, mais elle nécessite une préparation préalable. Enfin, l’abandon et la purge du disque dur : il s’agit d’une mesure drastique qui convient lorsque les fichiers compromis sont de peu d’importance. Cette mesure garantit la suppression complète du ransomware Itrz, mais toutes les données seront perdues. Chaque choix comporte ses risques et ses avantages, et la décision optimale dépend des circonstances individuelles et de la tolérance au risque.

Qu’est-ce qu’un fichier Itrz ?

Un fichier Itrz est un ensemble de données sur votre PC que cette menace malveillante a crypté. Si vous voulez vous assurer que de tels cryptages ne se reproduisent pas à l’avenir, commencez par investir dans un logiciel antivirus robuste, en veillant à ce qu’il soit toujours mis à jour pour détecter les menaces en constante évolution. Sauvegardez régulièrement les fichiers essentiels sur un support hors ligne, afin de les protéger d’un éventuel cryptage. Adoptez un comportement prudent en ligne : évitez les pièces jointes suspectes et tenez-vous à l’écart des sources de téléchargement douteuses. Si vous êtes déjà atteint, éliminez le ransomware à l’aide d’un outil de suppression de logiciels malveillants réputé. Après l’éradication, plutôt que de payer des rançons, envisagez de restaurer les données grâce à des sauvegardes dans le nuage ou à des outils de décryptage spécialisés qui peuvent effectuer une rétro-ingénierie de la clé de décryptage lorsqu’ils disposent d’un fichier Itrz et d’une version accessible de ce même fichier.

Résumé:

| Nom | Itrz |

| Type | Ransomware |

| Outil de détection |

Supprimer Itrz Ransomware

Au début de ce guide, nous vous recommandons de commencer par redémarrer l’ordinateur infecté en mode sans échec(cliquez sur le lien et suivez les instructions qui s’y trouvent si vous avez besoin d’aide à ce sujet).

En mode sans échec, l’ordinateur n’exécute que les processus et les programmes les plus essentiels, ce qui permet de repérer plus facilement toute activité inhabituelle liée au ransomware sur le système.

Nous vous recommandons également de sauvegarder la page contenant les instructions de suppression de Itrz en l’ajoutant à vos favoris dans votre navigateur. De cette façon, si un redémarrage du système est nécessaire pendant certaines des étapes ci-dessous, vous pourrez facilement l’ouvrir et reprendre là où vous en étiez.

AVERTISSEMENT ! LISEZ ATTENTIVEMENT AVANT DE PROCÉDER !

Les chercheurs en ransomware savent que les menaces comme Itrz peuvent opérer sous couvert et exécuter un ou plusieurs processus malveillants en arrière-plan du système sans présenter aucun symptôme susceptible de les trahir.

C’est pourquoi, si vous avez décidé de vous débarrasser de Itrz manuellement, il est très important de vérifier quels sont les processus en cours d’exécution en arrière-plan.

Pour cela, appuyez en même temps sur les touches CTRL, SHIFT et ESC du clavier. Cela lancera le gestionnaire des tâches. Dans ce dernier, ouvrez l’onglet Processus et vérifiez ce qui s’y passe. Vous devrez peut-être avoir des connaissances de base en informatique pour déterminer quels processus sont légitimes et lesquels pourraient être liés à un ransomware. Une indication possible est l’utilisation élevée du processeur et de la mémoire sans activité particulière de votre part. Un autre indicateur pourrait être un processus dont le nom est aléatoire dans la liste. Cependant, dans certains cas, le ransomware peut fonctionner sous un faux nom qui ressemble à celui d’un programme légitime, auquel cas vous devrez utiliser un outil de suppression professionnel pour détecter et arrêter le processus dangereux.

Si vous pensez avoir trouvé un processus qui pourrait être malveillant, faites un clic droit dessus et sélectionnez l’option Ouvrir l’emplacement du fichier dans le menu contextuel.

Faites glisser et déposez les fichiers de cet emplacement vers l’antivirus en ligne gratuit ci-dessous et vérifiez-les :

Si les résultats de l’analyse montrent que les fichiers sont dangereux, terminez le processus et supprimez les fichiers et leurs dossiers de l’ordinateur.

Note: Vous pouvez utiliser le scanner ci-dessus pour vérifier les fichiers de chaque processus qui vous semble suspect. Lorsque vous êtes certain d’avoir arrêté l’exécution de tous les processus liés à Itrz, passez à l’étape suivante.

De nombreuses infections malveillantes sophistiquées ajoutent des composants dans le système qui les aident à commencer à fonctionner dès que l’ordinateur démarre. Itrz n’est pas une exception et peut avoir ajouté des éléments de démarrage dans les configurations de votre système à votre insu. Pour vérifier si c’est le cas, allez dans le menu Démarrer et tapez msconfig dans le champ de recherche. Appuyez sur la touche Entrée du clavier et dès que vous aurez fait cela, une fenêtre de configuration du système devrait s’ouvrir à l’écran. Dans cette fenêtre, cliquez sur l’onglet Démarrage et examinez les éléments de démarrage qui y sont répertoriés :

Si vous pensez qu’un élément donné est malveillant et ne devrait pas être lancé sur votre ordinateur, supprimez sa coche pour le désactiver. Vous devrez peut-être effectuer des recherches en ligne pour vous assurer que les éléments que vous désactivez ne sont pas liés à des processus essentiels et à des programmes légitimes.

N’oubliez pas que, dans certains cas, le ransomware peut utiliser un faux nom de fabricant ou un faux nom pour son processus, alors faites attention et recherchez soigneusement tout ce que vous êtes sur le point de désactiver.

Le fichier Hosts de votre système est un autre endroit que vous devez vérifier pour des changements non autorisés si vous avez été infecté par Itrz. Pour cela, appuyez simultanément sur les touches Windows et R du clavier et, dans la boîte d’exécution qui s’ouvre, copiez cette ligne :

notepad %windir%/system32/Drivers/etc/hosts

Ensuite, appuyez sur la touche Entrée et cela devrait ouvrir le fichier Hosts. Dans le texte du fichier, recherchez Localhost, et vérifiez si des adresses IP suspectes ont été ajoutées en dessous :

Dans le cas idéal, il ne devrait rien y avoir de dérangeant, mais si vous détectez un tas d’IP de créateurs de virus dans votre fichier, veuillez nous en laisser une copie dans les commentaires sous ce guide.

Nous vous déconseillons de suivre cette étape si vous n’avez jamais eu affaire à des fichiers de registre auparavant. Si, toutefois, vous êtes sûr de pouvoir détecter et supprimer en toute sécurité toutes les entrées du registre liées au ransomware, procédez comme suit :

Cliquez sur le bouton du menu Démarrer dans le coin inférieur gauche, tapez Regedit dans le champ de recherche et appuyez sur Entrée.

Dès que l’éditeur du registre s’ouvre, utilisez la combinaison de touches CTRL et F pour ouvrir une fenêtre de recherche et tapez le nom du ransomware dans celle-ci.

Ensuite, recherchez dans le registre les fichiers et les dossiers qui correspondent au nom de l’infection et supprimez soigneusement tous les résultats trouvés.

Attention ! Il existe un risque réel d’endommagement du système si vous supprimez de votre ordinateur des fichiers sans rapport avec le ransomware. Pour éviter toute corruption involontaire du système, veuillez utiliser le logiciel de suppression professionnel recommandé sur cette page.

Ensuite, allez dans le champ de recherche du menu Démarrer, copiez/collez chacun des éléments ci-dessous un par un et appuyez sur Entrée pour ouvrir chacun d’entre eux.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Si vous remarquez quelque chose d’inhabituel dans chacun des emplacements, comme des fichiers récemment ajoutés ou des dossiers portant des noms aléatoires et des caractères inhabituels, décidez soigneusement s’ils doivent être supprimés.

À la fin, lorsque vous ouvrez Temp, sélectionnez son contenu et supprimez tout.

Comment décrypter les fichiers Itrz

Faire l’expérience d’une cyber-attaque peut être déconcertant, mais saisir les spécificités de l’incursion aide à concevoir des contre-mesures. L’observation d’extensions particulières sur vos fichiers peut indiquer la souche de ransomware à laquelle vous êtes confronté. Le ransomware Itrz, qui a gagné en notoriété ces derniers temps, est l’un de ces redoutables concurrents dans le paysage cybernétique.

L’identification du coupable n’est que la première étape. L’action critique suivante consiste à purger les résidus malveillants d’Itrz de votre environnement numérique, afin de contrecarrer d’autres cryptages ou perturbations potentielles. Pour ce faire, nous vous conseillons de suivre les instructions détaillées de suppression d’Itrz fournies précédemment, renforcées par l’outil avancé de suppression de logiciels malveillants inclus.

Présentation de la dernière variante de STOP Djvu

Le clan des ransomwares Djvu est tristement célèbre pour ses capacités perturbatrices, et ses ramifications, les branches STOP Djvu, ne sont pas différentes, laissant une trace de chaos en chiffrant les données vitales des utilisateurs. L’Itrz est un dérivé de cette sous-famille, qui marque son territoire en attribuant le suffixe .Itrz à ses fichiers captifs. Si vos documents portent désormais cette extension, c’est qu’ils sont l’œuvre d’Itrz.

Malgré la montée en puissance inquiétante de la version du logiciel malveillant Itrz, tout espoir n’est pas perdu. La lueur d’espoir est que les documents chiffrés par STOP Djvu, en particulier ceux qui sont chiffrés avec une clé hors ligne, peuvent encore être récupérés. Un instrument de décryptage spécialement conçu à cet effet offre une bouée de sauvetage aux personnes assiégées. Il est accessible ici :

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Une fois l’outil à votre disposition, démarrez-le avec les droits d’administrateur. Une invite apparaît, et il est conseillé de choisir « Oui ». Il est essentiel de se familiariser avec les conditions d’utilisation et le guide d’accompagnement. Activez l’option « Décrypter » pour lancer la récupération des fichiers Itrz. Si l’espoir est un allié puissant, il est tout aussi vital de rester conscient des obstacles potentiels, tels que les clés hors ligne ou les méthodes de chiffrement en ligne qui ne sont pas familières.

Leave a Comment