Die Kool-Datei

Die Kool-Datei ist eine gewaltige Bedrohung in der modernen Ransomware-Landschaft, die modernste Verschlüsselungsalgorithmen nutzt, um digitale Dateien als Geiseln zu nehmen. Sie ist Teil des Kryptomalware-Stammbaums und durchsucht ein Computersystem akribisch nach den wertvollsten Dateiformaten. Sobald er sie identifiziert hat, umhüllt er sie mit einer komplizierten Verschlüsselungsschicht. Wenn Benutzer versuchen, sich Zugang zu verschaffen, werden sie mit einer strengen Lösegeldforderung begrüßt, die ihre Daten effektiv als Lösegeld einbehält. Die Täter, die hinter der Kool-Datei-Ransomware stecken, locken ihre Opfer mit der Aussicht auf ein Entschlüsselungstool – allerdings zu einem hohen Preis. Und es steht viel auf dem Spiel: Eine Nichtzahlung könnte einen unwiderruflichen Datenverlust bedeuten. In den Augen der Ransomware ist jeder Dateityp, ob privat oder beruflich, Freiwild, so dass der Wiederherstellungsprozess wie eine Herkulesaufgabe erscheint.

Die Entschlüsselung der von der Kool-Ransomware auferlegten Verschlüsselung ist kein Kinderspiel. Ihre Verschlüsselungsmechanismen sind vielschichtig und ausgeklügelt. Daher ist es Ihre Aufgabe, die genaue Ransomware-Variante zu bestimmen, die Ihr System infiltriert hat. Mit diesen Informationen können Sie sich dann auf die Suche nach möglichen Entschlüsselungstools machen, die auf diese Variante zugeschnitten sind. Bei einer soliden Verteidigung gegen Ransomware geht es nicht nur um Wiederherstellung, sondern auch um Prävention. Sicherstellen, dass Sie über Backups verfügen, die neuesten Software-Patches installieren, Ihr System mit einem hervorragenden Antivirenprogramm ausstatten und den Verlockungen der Cyberkriminellen, Lösegeld zu verlangen, widerstehen – diese Schritte bilden das Fundament der Cybersicherheit im Zeitalter von Ransomware.

Um die Kool-Ransomware effektiv zu entfernen, brauchen Sie einen Plan – und zwar einen sehr sorgfältigen. Der erste Schritt besteht darin, das infizierte Gerät zu isolieren und es von den Netzwerken zu trennen, um die Ausbreitung einzudämmen. Wenn das Gerät isoliert ist, setzen Sie ein seriöses Antivirenprogramm für einen umfassenden Scan ein, der die Dateien der Malware erkennen und entfernen kann. Wenn Sie umsichtig genug waren, Backups zu erstellen, ist der Weg zur Wiederherstellung klarer. In Situationen, in denen die Entschlüsselung einer Fata Morgana gleicht, sollten Sie unbedingt den Rechtsweg einschlagen. Und denken Sie daran: Vorbeugen ist besser als heilen. Regelmäßige Software-Updates und erhöhte Cyber-Wachsamkeit können als wirksame Abschreckung gegen den Ansturm künftiger Ransomware-Angriffe dienen.

Das Kool-Virus

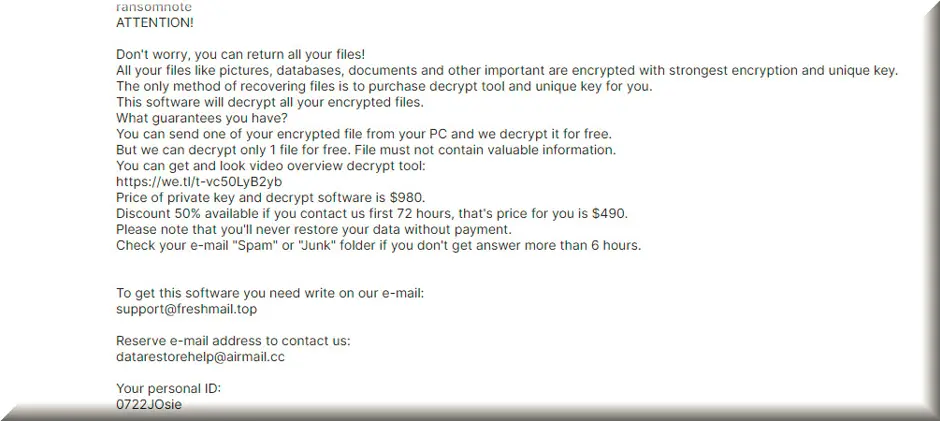

Der Kool- und Nood-Virus stellt eine neue Variante von Ransomware dar, die einen unersättlichen Appetit auf Daten hat. Sobald er in ein System eingedrungen ist, setzt er seinen Verschlüsselungscode in Gang und hält Dateien gefangen. Am Ende des Vorgangs wird den Opfern eine abschreckende Lösegeldforderung präsentiert. Diese bösartige Software schleicht sich oft unbemerkt in Systeme ein und nutzt die geringste Interaktion des Benutzers mit ihrer Verbreitungsquelle aus. Es ist wichtig, sich mit den typischen Ransomware-Quellen vertraut zu machen, um mögliche Fallstricke zu vermeiden. Ransomware-Stämme wie Kool haben einen unheimlichen Modus Operandi: Sie blockieren wichtige Systemkomponenten, nehmen sie quasi als Geiseln und verlangen dann ein Lösegeld für ihre Freigabe. Der Umgang mit diesen Bedrohungen kann eine nervenaufreibende Erfahrung sein, vor allem, wenn die Optionen zur Schadensbegrenzung begrenzt oder in einigen bedauerlichen Fällen gar nicht vorhanden sind.

Kool

Ransomware hat sich in den letzten zwei Jahrzehnten von einer Nischenbedrohung zu einem digitalen Giganten entwickelt. Ihre rasante Entwicklung macht sie zu einer der größten Herausforderungen für die Cybersicherheit unserer Zeit. Der archetypische Modus Operandi von Ransomware ist simpel, aber verheerend: Er verschlüsselt Benutzerdateien. Die bösartigen Klauen von Kool sind ein wahrer Albtraum für ihre Opfer. Ein weit verbreiteter Irrglaube ist, dass die Zahlung des geforderten Lösegelds die Wiederherstellung der Daten garantiert. Das ist jedoch weit von der Wahrheit entfernt. Anstatt diese zwielichtigen Cyber-Entitäten zu finanzieren, ist es ratsam, sich die Erkenntnisse von Experten für Ransomware-Abwehr und Datenwiederherstellung zunutze zu machen. Regelmäßige Software-Patches, gepaart mit robusten Sicherheitstools, sind die erste Verteidigungslinie gegen diese digitalen Eindringlinge.

.Kool

Die .Kool-Ransomware verkörpert die bedrohliche Natur moderner Malware. In einer verdeckten Operation verändert sie die Dateistrukturen und macht sie unzugänglich. Nur ein einzigartiges Entschlüsselungstool verspricht, alles wieder in den Normalzustand zu versetzen. Die Schöpfer dieser Ransomware verlangen ein hohes Lösegeld, oft in Form von nicht nachweisbaren digitalen Währungen wie Bitcoins. Die Zahlung bedeutet jedoch nicht zwangsläufig, dass der Zugang wiederhergestellt wird. Einige dieser neuartigen Ransomware-Stämme, darunter auch .Kool, verwenden so ausgeklügelte Verschlüsselungsmechanismen, dass sie die Fähigkeiten vieler herkömmlicher Abwehrtools übersteigen. Um diesen ruchlosen Entitäten einen Schritt voraus zu sein, bedarf es eines mehrgleisigen Ansatzes: verstärkte Verteidigungsmechanismen, ständiges Informieren über neue Bedrohungen und eine solide Backup-Strategie für wichtige Dateien.

Kool Extension

Ransomware ist eine vielschichtige Bedrohung, die sich in mehrere Unterkategorien aufteilt. Die Kool-Erweiterung gehört zum Untertyp der Dateiverschlüsselung, der am heimtückischsten ist, denn wenn Sie Opfer dieser Malware werden, sind Sie mit einem psychologischen Spiel konfrontiert, bei dem die Cyberkriminellen Angst als Waffe einsetzen, Lösegeld fordern und mit Ihrer Verzweiflung spielen. Die Kool-Erweiterung ergreift die Kontrolle über die Dateien und verschlüsselt sie mit einem komplexen Chiffriercode, und selbst wenn Sie sich entscheiden, die einschüchternden Lösegeldforderungen zu erfüllen, gibt es keine Garantie für die Wiederherstellung der Daten. Eine weitere Unterkategorie ist die Screen-locking Ransomware, die die Bildschirme der infizierten Geräte sperrt und sie unbrauchbar macht. Dieser Untertyp manipuliert nicht die zugrunde liegenden Dateien, sondern macht den Bildschirm durch das Overlay der Lösegeldbenachrichtigung unzugänglich.

Kool Ransomware

Bei der Kool-Ransomware geht es nicht nur darum, Ihre Computerdateien zu sperren; sie stellt ein größeres Problem dar. Es handelt sich um ein bösartiges Tool, das sich zunutze macht, wie sehr wir uns auf digitale Daten wie Fotos, Arbeit und persönliche Informationen verlassen. Es hält diese Dinge als Geiseln und lässt uns dafür bezahlen, dass wir sie zurückbekommen. Schlimmer noch: Wenn die Kool-Ransomware in einen Computer eindringt, bringt sie oft andere schädliche Programme mit, darunter Spyware oder Trojaner. Diese Schadprogramme können unsere persönlichen Daten stehlen oder sich auf andere Computer ausbreiten, wodurch das Problem noch größer wird. Es ist wie eine Kettenreaktion, die sowohl Menschen als auch Unternehmen in Gefahr bringen kann.

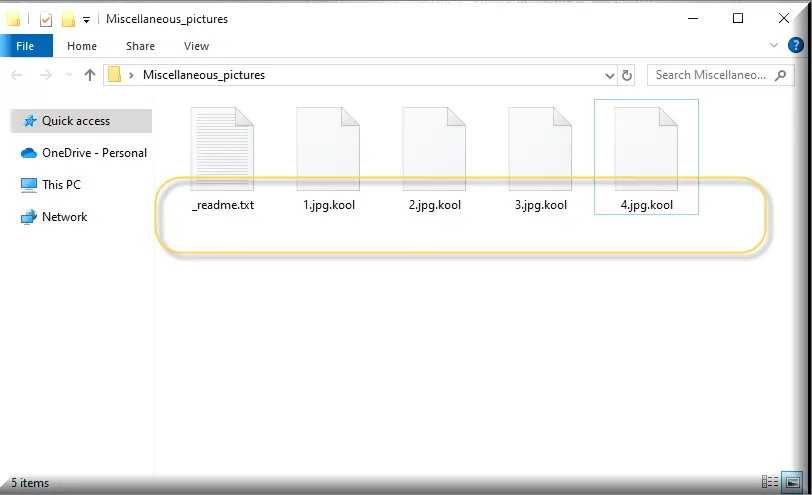

Was ist eine Kool-Datei?

Eine Kool-Datei ist eine digitale Datei wie ein Dokument oder ein Bild, die von der Ransomware gesperrt wurde, was bedeutet, dass Sie sie nicht öffnen oder verwenden können, es sei denn, Sie zahlen ein Lösegeld. Die Wiederherstellung einer Kool-Datei erfolgt in der Regel durch einen Prozess namens Entschlüsselung, aber manchmal ist dies nicht möglich, wenn Sie nicht den richtigen Schlüssel haben. Um diese Situation zu vermeiden, sollten Sie regelmäßig Sicherungskopien Ihrer wichtigen Dateien erstellen. Wenn Ihr Computer infiziert ist, sollten Sie einen Experten zu Rate ziehen. Das kann zwar kostspielig sein, ist aber besser als die Zahlung von Lösegeld an Betrüger. Eine weitere Möglichkeit ist die Suche nach Lösungen in Online-Blogs und -Foren, in denen Menschen ihre Erfahrungen und ihr Wissen austauschen.

Überblick:

| Name | Kool |

| Typ | Ransomware |

| Viren-Tools |

Bevor Sie mit diesem Leitfaden beginnen

Beachten Sie unbedingt die folgenden vier Punkte, bevor Sie mit der Anleitung beginnen:

Wenn externe Festplatten, USB-Sticks, Tablets, Telefone oder andere externe Geräte mit Speicher an Ihren PC angeschlossen sind, trennen Sie diese sofort, um zu verhindern, dass ihre Dateien ebenfalls verschlüsselt werden.

Trennen Sie den Computer vom Internet – so wird sichergestellt, dass Kool keine weiteren Anweisungen von seinen Schöpfern erhält.

Wir raten davon ab, das geforderte Lösegeld an die Hacker zu überweisen. Sollten Sie sich dennoch dazu entschlossen haben, empfiehlt es sich, die Ransomware noch nicht zu entfernen und zu warten, bis Sie das Lösegeld gezahlt und hoffentlich den Entschlüsselungsschlüssel erhalten haben.

Es kann sein, dass Kool automatisch von Ihrem Computer entfernt wurde, aber selbst in solchen Fällen wird empfohlen, die nächsten Schritte auszuführen.

Kool Ransomware Entfernung

Um Kool zu entfernen und die zukünftige Verschlüsselung weiterer Dateien zu verhindern, müssen Sie vier Hauptschritte ausführen:

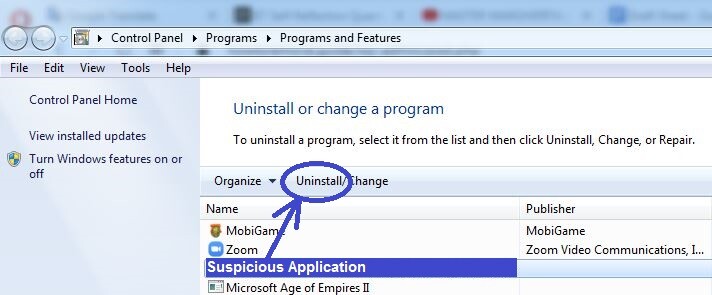

- Finden Sie heraus, ob es ein potenziell schädliches Programm auf Ihrem Computer gibt, das die Ursache für die Ransomware-Infektion sein könnte, und wenn ja, löschen Sie es.

- Vergewissern Sie sich mit dem Task-Manager, dass keine Malware-Prozesse mehr auf Ihrem Computer ausgeführt werden.

- Durchsuchen Sie das System nach verbleibenden Malware-Dateien und löschen Sie alle schädlichen Dateien, die Sie finden.

- Bereinigen Sie die Systemregistrierung sowie die Hosts-Datei und die Liste der Autostartelemente, um Kool vollständig zu entfernen.

Weitere Einzelheiten zu jedem dieser vier Schritte finden Sie in der unten stehenden Anleitung.

Detaillierte Anweisungen zum Entfernen

Schritt 1

Um nach potenziell schädlichen Programmen zu suchen, gehen Sie zu Startmenü > Systemsteuerung > Programm deinstallieren. Dort sehen Sie, welche Programme sich auf Ihrem Computer befinden und finden hoffentlich das Programm, das die Infektion verursacht hat. Schauen Sie sich die Einträge in der Liste an, und wenn Ihnen etwas Verdächtiges oder Unbekanntes auffällt, das vor kurzem installiert wurde, wählen Sie es aus, und klicken Sie dann auf die Schaltfläche Deinstallieren oben, um mit der Deinstallation fortzufahren. Vergewissern Sie sich, dass Sie alle Optionen in der Deinstallationsroutine deaktivieren, die das Verbleiben von Daten des unerwünschten Programms auf dem Computer ermöglichen würden.

Step 2

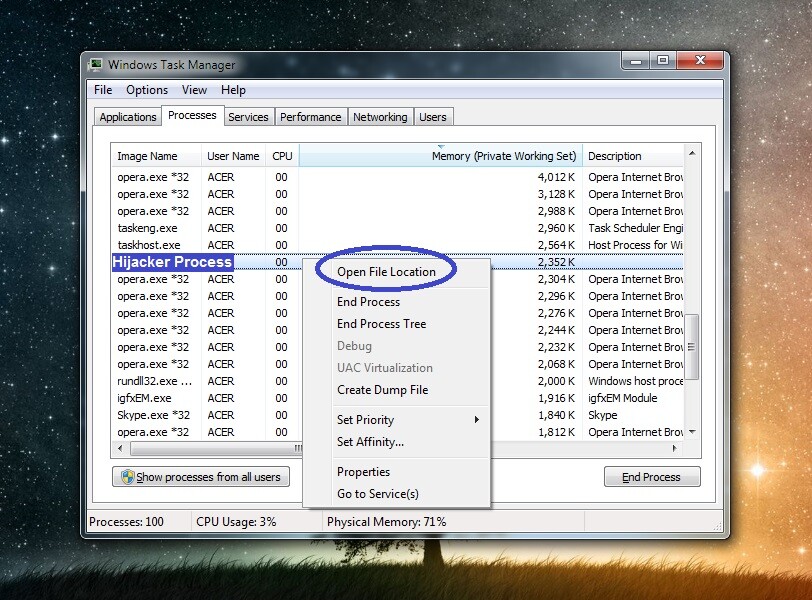

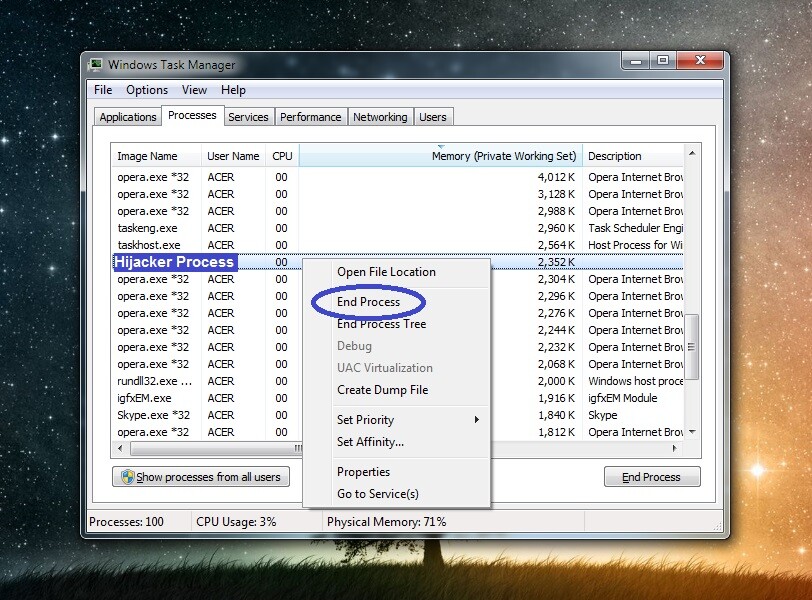

WARNUNG! SORGFÄLTIG LESEN, BEVOR SIE FORTFAHREN!

Suchen Sie den Task-Manager über die Suchleiste unterhalb des Startmenüs oder drücken Sie einfach die Tasten Strg, Umschalt und Esc. Öffnen Sie als Nächstes Prozesse im oberen Bereich und suchen Sie nach ungewöhnlich benannten Prozessen mit übermäßigem RAM-Speicher- und/oder CPU-Gebrauch. Um herauszufinden, ob ein bestimmter verdächtiger Prozess schädlich ist, gehen Sie wie folgt vor:

Als Erstes empfehlen wir, den Namen des Prozesses nachzuschlagen – wenn er tatsächlich mit einer Malware zusammenhängt, gibt es wahrscheinlich viele Beiträge in Cybersicherheitsforen, die über ihn sprechen und vor seiner bösartigen Natur warnen.

Als Nächstes können Sie den Dateispeicherort des Prozesses aufrufen, indem Sie mit der rechten Maustaste auf den Prozess im Task-Manager klicken und die erste Option aus dem Menü auswählen. Testen Sie dann mit dem Scanner, den wir weiter unten vorgestellt haben, jede Datei im Speicherort-Ordner, um festzustellen, ob sie bösartig ist. Wenn eine Datei als Malware erkannt wird, bedeutet dies natürlich auch, dass der Prozess, mit dem die Datei verknüpft ist, ebenfalls bösartig ist.

Prozesse, die als schädlich erkannt werden, müssen beendet und ihre Dateispeicherorte vom Computer gelöscht werden.

Step 3

Step 4

Klicken Sie auf das Startmenü, geben Sie Ordneroptionen ein, drücken Sie die Eingabetaste und klicken Sie im neu geöffneten Fenster auf den Abschnitt Ansicht. Aktivieren Sie dann die Einstellung Ausgeblendete Dateien, Ordner und Laufwerke anzeigen, und klicken Sie auf OK.

Kopieren Sie dann den ersten der unten aufgeführten Punkte in das Startmenü, drücken Sie die Eingabetaste und sortieren Sie die Dateien in dem sich öffnenden Ordner nach Datum. Löschen Sie alles, was nach der Infizierung durch Kool erstellt wurde, und wiederholen Sie den Vorgang mit den anderen Ordnern. Nur in dem Ordner mit dem Namen Temp müssen Sie alle Daten löschen und nicht nur die neuesten Dateien.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Step 5

Drücken Sie die Tastenkombination Winkey und R. Wenn das Suchfeld Ausführen angezeigt wird, geben Sie msconfig ein und drücken Sie die Eingabetaste. Wenn Sie zum Fenster Systemkonfiguration gelangen, klicken Sie auf Autostart, suchen Sie in der Liste der Einträge nach Einträgen mit unbekannten Herstellern und/oder Einträgen, die Sie nicht kennen, deaktivieren Sie diese Einträge und klicken Sie auf OK.

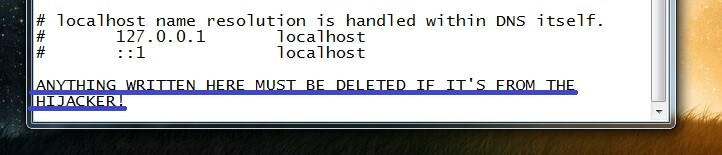

Als Nächstes müssen Sie zu der Festplatte gehen, auf der Ihr Windows installiert ist (auf den meisten PCs ist das das Laufwerk C:), und zum Ordner Windows/System32/drivers/etc navigieren. Dort doppelklicken Sie auf die Datei Hosts und wählen dann Notepad, wenn Sie aufgefordert werden, ein Programm auszuwählen. Wenn sich die Datei öffnet, sehen Sie am Ende des Textes nach, ob dort fremde IPs stehen. Wenn ja, fügen Sie sie in die Kommentare ein, und wir werden Ihnen bald mitteilen, ob etwas dagegen unternommen werden muss.

Schritt 6

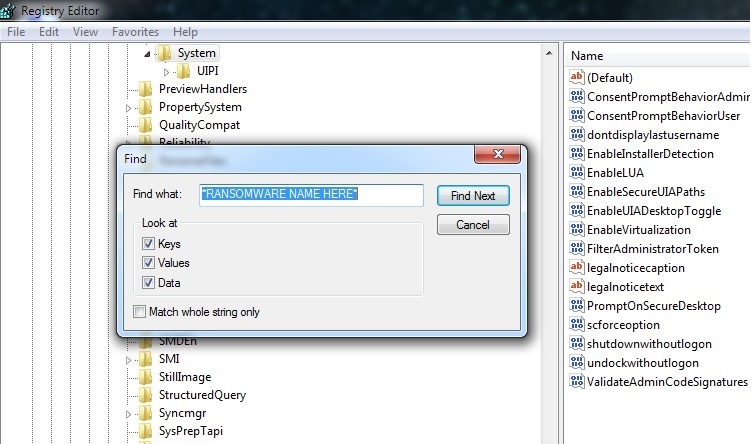

Seien Sie bei diesem Schritt sehr vorsichtig und löschen Sie nur Objekte, von denen Sie sicher sind, dass sie mit Kool in Verbindung stehen. Fragen Sie uns in den Kommentaren, wenn Sie sich bei etwas unsicher sind.

Starten Sie den Registrierungseditor, indem Sie im Startmenü regedit.exe eingeben, auf das erste Ergebnis und dann auf Ja klicken.

Drücken Sie im Editor die Tastenkombination Strg + F, geben Sie Kool ein, und drücken Sie die Eingabetaste. Löschen Sie jedes Element, das in der Registrierung gefunden wird, und wiederholen Sie die Suche, um nach weiteren bösartigen Kool-Elementen zu suchen und diese ebenfalls zu löschen.

Nachdem Sie alle Kool-Elemente aus der Registrierung gelöscht haben, navigieren Sie zu den nächsten drei Verzeichnissen, indem Sie das Panel auf der linken Seite verwenden, und suchen Sie dort nach verdächtigen Schlüsseln (Unterordnern). Teilen Sie uns in den Kommentaren mit, wenn Sie etwas mit einem seltsamen Namen finden, der zufällig generiert zu sein scheint, und wir werden Ihnen sagen, ob es etwas ist, das beseitigt werden muss.

- HKEY_CURRENT_USER > Software

- HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Run

- HKEY_CURRENT_USER > Software > Microsoft > Internet Explorer > Main

Wenn Kool noch im System ist

Ransomware-Infektionen werden oft durch Rootkits, Trojaner oder andere sekundäre Bedrohungen begünstigt, die dafür sorgen, dass die Ransomware trotz der Löschversuche des Benutzers im System bleibt. Wenn Sie Kool nicht manuell löschen konnten, ist es möglich, dass Sie sich in einer solchen Situation befinden und dass sich ein anderes Schadprogramm auf Ihrem PC befindet.

In diesem Fall raten wir Ihnen, ein spezialisiertes Anti-Malware-Programm zu verwenden, das sich um alle Bedrohungen auf Ihrem Computer gleichzeitig kümmern kann. Ein leistungsfähiges Tool, das wir in solchen Fällen empfehlen können, finden Sie in diesem Leitfaden, also probieren Sie es aus.

Wie entschlüsselt man Kool-Dateien?

Um Kool-Dateien zu entschlüsseln, empfehlen wir, alternative Wiederherstellungsoptionen auszuprobieren, anstatt das geforderte Lösegeld zu zahlen. Wenn Sie Ihr Geld an die Hacker schicken, um Kool-Dateien zu entschlüsseln, verlieren Sie dieses Geld, ohne Ihre Dateien jemals wiederzubekommen.

Bevor Sie eine alternative Variante der Datenwiederherstellung ausprobieren, sollten Sie jedoch sicherstellen, dass Ihr System von allen Bedrohungen befreit ist, damit die Daten, die Sie wiederherstellen können, nicht erneut blockiert werden. Denken Sie daran, dass Sie jederzeit unser powerful online scanner kostenlos, um fragwürdige Dateien auf Ihrem Computer auf Malware-Code zu testen.

Sobald Sie sicher sind, dass Kool von Ihrem Computer verschwunden ist, empfehlen wir Ihnen, unsere How to Decrypt Ransomware Artikel und machen Sie sich mit den dort gezeigten alternativen Methoden zur Wiederherstellung von Dateien vertraut, damit Sie sie anwenden und Ihre Dateien mit ihrer Hilfe hoffentlich wiederherstellen können.

Leave a Comment