Tcvp

Tcvp ist ein Dateiverschlüsselungsvirus, der ein System nach bestimmten Dateien durchsucht und sie alle mit einer militärischen Verschlüsselung verschlüsselt. Tcvp wird als Ransomware erkannt und ist darauf spezialisiert, Geld von seinen Opfern durch Erpressung zu erpressen.

Ransomware-Infektionen wie Tcvp gelten als eine der zerstörerischsten Malware-Formen, die heute im Internet zu finden sind. Diese Bedrohungen sind in der Lage, normale Webbenutzer, große Unternehmen und ganze Organisationen ihrer wichtigsten Informationen zu berauben, indem sie eine Methode verwenden, die als Dateiverschlüsselung bekannt ist. Wenn Sie von Tcvp betroffen sind, haben Sie wahrscheinlich schon festgestellt, dass Sie bestimmte Dateien auf Ihrem Computer nicht öffnen können, da sie heimlich mit einem speziellen Code gesperrt wurden, der einen Entschlüsselungsschlüssel erfordert, um rückgängig gemacht zu werden. Die Hacker, die hinter der Ransomware stecken, haben höchstwahrscheinlich eine Nachricht mit Anweisungen platziert, wie Sie diesen Schlüssel erhalten können, und die Schritte beinhalten eine Lösegeldzahlung an eine bestimmte Kryptowährungs-Brieftasche.

Die gute Nachricht ist, dass wir Ihnen auf dieser Seite einige Vorschläge machen werden, wie Sie die Lösegeldzahlung vermeiden und Ihre Dateien möglicherweise kostenlos wiederherstellen können. Außerdem stellen wir Ihnen einen Entfernungsleitfaden zur Verfügung, der speziell dafür entwickelt wurde, die Tcvp Ransomware zu finden und von Ihrem Computer zu entfernen. Bleiben Sie also auf dieser Seite, und Sie finden vielleicht eine Lösung für das Problem, das diese Malware verursacht hat.

Der Tcvp-Virus

Der Tcvp-Virus ist eine Ransomware-Infektion, die in der Lage ist, einen Computer zu infiltrieren und bestimmte darauf gespeicherte Daten zu verschlüsseln. Der Tcvp-Virus kann auf verschiedene Datentypen abzielen, verschlüsselt aber in der Regel Dokumente, Bilder, Archive, Datenbanken sowie Audio- und Videodateien.

Der Angriff der Ransomware erfolgt leise und hat oft keine sichtbaren Auswirkungen auf Ihr Gerät. Hinzu kommt, dass die meisten Antivirenprogramme die Ransomware-Verschlüsselung nicht als echte Gefahr betrachten, da sie den Dateien, die sie sperren, keinen Schaden zufügt. Es handelt sich lediglich um eine Methode des Dateischutzes, bei der ein Entschlüsselungsschlüssel erforderlich ist, um sie rückgängig zu machen. Das Problem ist, dass der Entschlüsselungsschlüssel die einzige Möglichkeit ist, auf die verschlüsselten Daten zuzugreifen und sie zu verwenden, und die Hacker, die ihn aufbewahren, verlangen eine Lösegeldzahlung, um ihn an die Opfer zu schicken.

Die .Tcvp-Datei

Die .Tcvp-Datei ist eine Benutzerdatei, die heimlich von der .Tcvp-Ransomware verschlüsselt wurde. Bei der .Tcvp-Datei wird die Dateierweiterung in der Regel durch eine seltsame Erweiterung ersetzt, die keine Software lesen oder öffnen kann.

Die meisten Benutzer, die sich dazu entschließen, für einen Entschlüsselungsschlüssel zu bezahlen, in der Hoffnung, ihre dringend benötigten Daten entschlüsseln zu können, werden zutiefst enttäuscht, weil sie am Ende mit einem Haufen nutzloser Dateien dastehen, obwohl sie alle Lösegeldforderungen der Hacker erfüllt haben. Das liegt daran, dass sie entweder nie einen Entschlüsselungsschlüssel von den Gaunern erhalten haben oder dass der Entschlüsselungsschlüssel, der ihnen geschickt wurde, nicht funktioniert hat. Dies ist einer der Gründe, warum wir die Zahlung von Lösegeld nicht unterstützen und den Opfern von Ransomware wie Tcvp immer raten, die Infektion zu entfernen und alternative Lösungen auszuprobieren, bevor sie sich entscheiden, ihr Geld an anonyme Hacker zu geben. Einige dieser Alternativen umfassen den Versuch, die Dateien aus System- oder persönlichen Backups abzurufen, wie in der folgenden Entfernungsanleitung gezeigt.

Überblick:

| Name | Tcvp |

| Typ | Ransomware |

| Viren-Tools |

Bevor Sie mit dem Leitfaden beginnen

Bevor Sie mit der Ausführung der Schritte aus dem Leitfaden beginnen, beachten Sie bitte die folgenden wichtigen Punkte:

- Falls Sie dies noch nicht getan haben, sollten Sie alle externen Geräte mit Speicher (USB-Sticks, externe Laufwerke, Telefone, Tablets usw.) vom Computer trennen, um zu verhindern, dass Tcvp ihre Dateien verschlüsselt.

- Es ist auch eine gute Idee, den PC während der Fertigstellung des Leitfadens vom Internet zu trennen, um alle Versuche der Ransomware, mit ihren Servern zu kommunizieren, abzufangen.

- Wenn Sie die Zahlung des Lösegelds immer noch als Option in Betracht ziehen (wovon wir dringend abraten), dann ist es besser, den Virus erst zu entfernen, nachdem Sie die Geldüberweisung durchgeführt und den Entschlüsselungsschlüssel (hoffentlich) erhalten haben.

- Selbst in Fällen, in denen der Virus das System verlassen zu haben scheint, nachdem er die Dateien des Benutzers verschlüsselt hat, sollten die unten aufgeführten Entfernungsschritte dennoch durchgeführt werden, um sicherzustellen, dass keine bösartigen Daten auf dem Computer verbleiben.

Tcvp Ransomware Entfernen

Um Tcvp zu entfernen und es daran zu hindern, weitere Daten zu verschlüsseln, muss jeder der folgenden Schritte ausgeführt werden:

- Wenn es ein Programm auf Ihrem Computer gibt, das der Grund für die Tcvp-Infektion sein könnte, sollten Sie es löschen.

- Außerdem müssen Sie alle noch aktiven Rogue-Prozesse identifizieren und stoppen sowie deren Daten löschen.

- Als nächstes müssen Sie nach verbleibenden Malware-Dateien suchen und diese löschen.

- Um Tcvp zu entfernen, sollten Sie schließlich die regulären Einstellungen Ihres Systems wiederherstellen, indem Sie alle vom Virus vorgenommenen Änderungen rückgängig machen.

Im Folgenden finden Sie Einzelheiten zu den einzelnen Schritten, die Ihnen helfen, die Ransomware zu entfernen und Ihren PC zu säubern.

Detaillierte Anweisungen zum Entfernen

Step 1

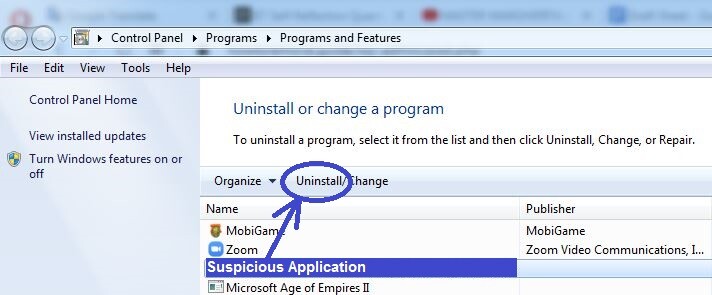

Öffnen Sie die Systemsteuerung (Sie finden sie im Startmenü; wenn Sie das Symbol dort nicht sehen, verwenden Sie die Suchleiste, um danach zu suchen) und gehen Sie dort auf Programm deinstallieren. Wenn Sie ein verdächtiges und/oder unbekanntes Programm finden, das kürzlich auf Ihrem Computer installiert wurde, klicken Sie darauf, klicken Sie auf Deinstallieren und fahren Sie mit der Deinstallation fort, wobei Sie sicherstellen, dass alles, was mit diesem Programm zusammenhängt (einschließlich benutzerdefinierter Einstellungen und temporärer Daten), gelöscht wird.

Step 2

WARNUNG! Bitte lesen Sie die folgenden Hinweise sorgfältig durch, bevor Sie fortfahren!

Suchen Sie im Startmenü nach Task-Manager und öffnen Sie das erste Ergebnis oder drücken Sie Ctrl + Shift + Esc, und wenn der Task-Manager angezeigt wird, klicken Sie auf Prozesse.

Suchen Sie nach Einträgen mit überdurchschnittlich hoher CPU- und RAM-Nutzung und fragwürdigen Namen. Wenn Sie etwas finden, das auf diese Beschreibung passt, überprüfen Sie mit den nächsten beiden Methoden, ob der Prozess tatsächlich schädlich ist:

- Verwenden Sie Google, Bing, Yahoo oder eine andere seriöse Suchmaschine, um Informationen über den verdächtigen Prozess zu finden – wenn es sich tatsächlich um eine Bedrohung handelt, wird es mit Sicherheit Beiträge in Sicherheitsforen und auf Websites dazu geben.

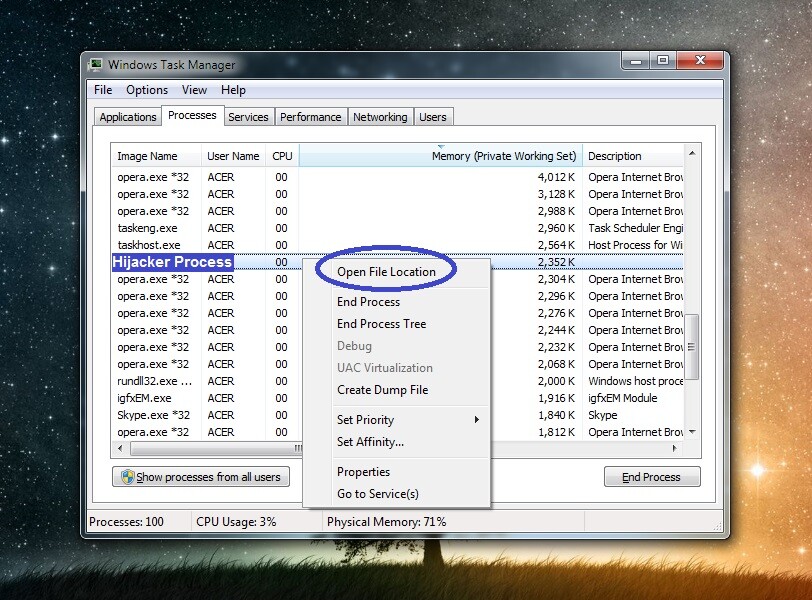

- Wählen Sie den Prozess im Task-Manager mit der rechten Maustaste aus, klicken Sie auf Dateispeicherort öffnen, und scannen Sie jede dort angezeigte Datei mit dem kostenlosen Scanner, den wir unten bereitgestellt haben. Wenn in einer der gescannten Dateien Malware gefunden wird, bedeutet dies, dass auch dieser Prozess eine Bedrohung darstellt und gestoppt werden muss.Each file will be scanned with up to 64 antivirus programs to ensure maximum accuracyThis scanner is free and will always remain free for our website's users.This file is not matched with any known malware in the database. You can either do a full real-time scan of the file or skip it to upload a new file. Doing a full scan with 64 antivirus programs can take up to 3-4 minutes per file.Drag and Drop File Here To Scan

Analyzing 0 sEach file will be scanned with up to 64 antivirus programs to ensure maximum accuracyThis scanner is based on VirusTotal's API. By submitting data to it, you agree to their Terms of Service and Privacy Policy, and to the sharing of your sample submission with the security community. Please do not submit files with personal information if you do not want them to be shared.

Analyzing 0 sEach file will be scanned with up to 64 antivirus programs to ensure maximum accuracyThis scanner is based on VirusTotal's API. By submitting data to it, you agree to their Terms of Service and Privacy Policy, and to the sharing of your sample submission with the security community. Please do not submit files with personal information if you do not want them to be shared.

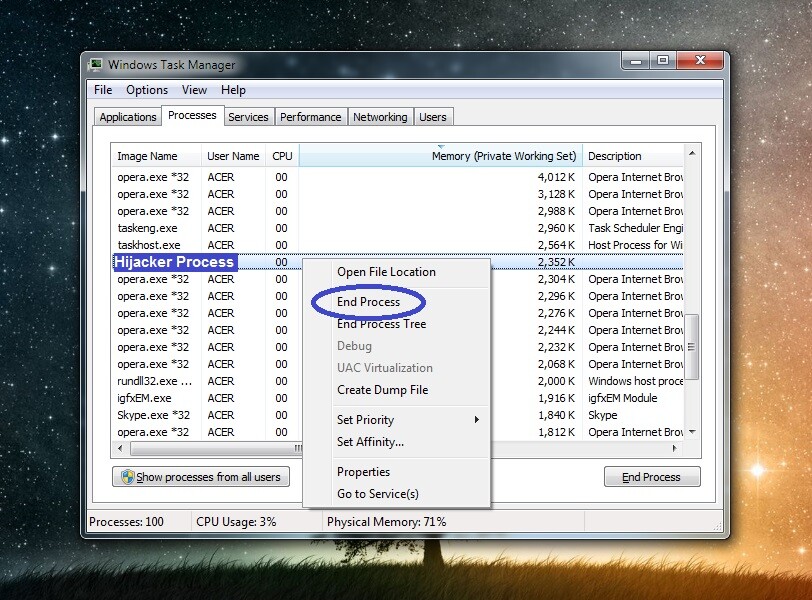

Wenn sich herausstellt, dass einer der Prozesse im Task-Manager bösartig ist, beenden Sie ihn und löschen Sie anschließend die entsprechenden Ordner.

Step 3

Starten Sie den Computer im abgesicherten Modus neu, da dies hoffentlich verhindert, dass weitere bösartige Prozesse gestartet werden.

Step 4

Verwenden Sie erneut die Suchleiste im Startmenü, um nach „Ordneroptionen“ zu suchen, öffnen Sie die angezeigte Anwendung und klicken Sie auf die Registerkarte „Ansicht“. Aktivieren Sie dort die Option „Versteckte Dateien, Ordner und Laufwerke anzeigen“ und wählen Sie „OK“, um die Änderungen zu speichern.

Kopieren Sie die erste der folgenden Zeilen, fügen Sie sie in das Startmenü ein, und drücken Sie die Eingabetaste. Sortieren Sie in dem sich öffnenden Ordner die Dateien nach Erstellungsdatum und löschen Sie alles, was nach der Ransomware-Infektion erstellt wurde. Machen Sie das Gleiche mit allen anderen unten aufgeführten Ordnern außer dem Ordner „Temp“ – in diesem müssen Sie alle Daten löschen, die dort gespeichert sind.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Step 5

Drücken Sie die Tastenkombination Winkey + R (Winkey ist die Taste mit dem Windows-Logo, die sich links neben der linken Alt-Taste befindet) und geben Sie dann msconfig in das angezeigte Ausführungsfenster ein. Drücken Sie dann die Eingabetaste und klicken Sie in dem Fenster, das auf Ihrem Bildschirm erscheint, auf Startup (Systemkonfiguration). Deaktivieren Sie alle Elemente mit unbekannten Herstellern sowie diejenigen, mit denen Sie nicht vertraut sind, und klicken Sie auf OK.

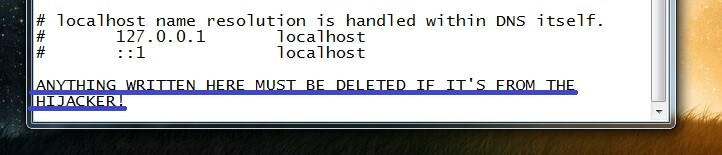

Wechseln Sie dann zum Laufwerk C: (oder dem Laufwerk, auf dem Windows installiert ist, falls dies nicht C: ist) und öffnen Sie den Ordner Windows/System32/drivers/etc. Öffnen Sie dort die Datei Hosts mit der Anwendung Notepad und sehen Sie sich den unteren Teil des Textes an. Wenn Sie IP-Adressen sehen, die unter Localhost aufgeführt sind, schreiben Sie sie in die Kommentare, und wir werden Ihnen bald sagen, ob sie von Tcvp stammen und ob Sie sie aus der Datei löschen müssen.

Step 6

Seien Sie bei diesem Schritt sehr vorsichtig – wenn Sie sich nicht sicher sind, ob etwas gelöscht werden muss, fragen Sie uns immer zuerst in den Kommentaren danach, sonst könnten Sie Ihr System beschädigen, indem Sie das falsche Element löschen.

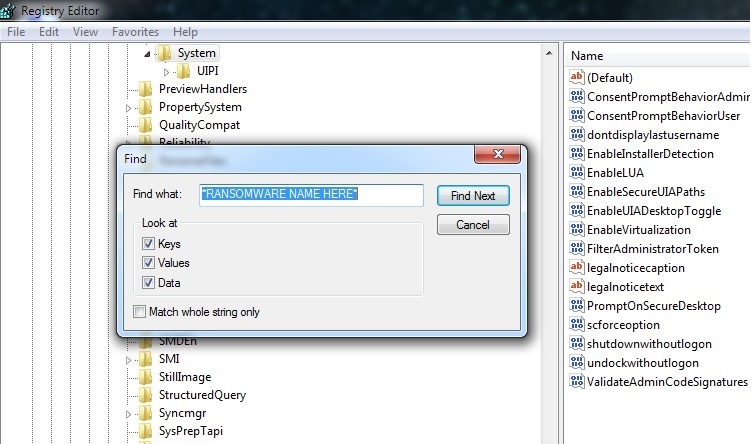

Klicken Sie auf das Startmenü, geben Sie regedit.exe. ein und öffnen Sie die gleichnamige Anwendung, die in den Suchergebnissen erscheint. Klicken Sie auf Ja, um Ihre Admin-Bestätigung einzugeben, wenn Sie dazu aufgefordert werden. Klicken Sie im Registrierungs-Editor auf das Menü Bearbeiten, klicken Sie auf Suchen, geben Sie Tcvp ein, und drücken Sie die Eingabetaste. Es wird jeweils nur ein Suchergebnis angezeigt, löschen Sie also alle gefundenen Einträge und suchen Sie erneut, um den nächsten Tcvp-Eintrag zu finden und zu löschen.

Nachdem keine Tcvp-Elemente mehr in der Registrierung vorhanden sind, öffnen Sie die nächsten drei Orte im linken Bereich des Editors:

- HKEY_CURRENT_USER > Software

- HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Run

- HKEY_CURRENT_USER > Software > Microsoft > Internet Explorer > Main

Suchen Sie dort nach verdächtigen Einträgen mit einem zufällig aussehenden Namen (so ähnlich wie „3982jd8929t8u4398duj8924u289tufj89dd3929“). Wenn Sie solche Elemente finden, fragen Sie uns in den Kommentaren danach, und wir werden Ihnen sagen, ob Sie sie entfernen müssen.

Wenn Tcvp noch im System ist

Wenn Sie Schwierigkeiten haben, die Ransomware zu löschen, und keiner der bisherigen Schritte funktioniert hat, ist es möglich, dass sich ein anderes Schadprogramm auf Ihrem PC befindet, das Sie daran hindert, Tcvp zu beseitigen. Bei diesem Programm könnte es sich um ein Trojanisches Pferd, ein Rootkit oder etwas anderes handeln, und um es zu bekämpfen und gleichzeitig Tcvp zu entfernen, müssen Sie möglicherweise die Hilfe eines Anti-Malware-Tools in Anspruch nehmen, das beide Bedrohungen gleichzeitig beseitigen kann.

Es gibt ein solches Entfernungsprogramm, das in dieser Anleitung verlinkt ist, und wir empfehlen es für solche Situationen, da es den Computer sowohl von der Ransomware als auch von sekundären Bedrohungen befreien kann, die sich möglicherweise im System verstecken.

Wie entschlüsselt man Tcvp-Dateien?

Um Tcvp-Dateien zu entschlüsseln, ist es ratsam, alle alternativen Möglichkeiten auszuschöpfen, bevor Sie die Variante der Lösegeldzahlung überhaupt in Betracht ziehen. Wenn Sie versuchen, Tcvp-Dateien zu entschlüsseln, indem Sie Geld an die Hacker senden, verschwenden Sie möglicherweise nur Ihr Geld und erhalten keine Gegenleistung dafür.

Bevor Sie alternative Wiederherstellungsoptionen ausprobieren, müssen Sie sicher sein, dass keine Malware mehr auf Ihrem Computer vorhanden ist, da sonst alles, was Sie wiederherstellen können, erneut verschlüsselt werden könnte. Wenn sich fragwürdige Dateien im System befinden, die von der Ransomware stammen könnten, empfehlen wir, den hier verfügbaren kostenlosen Malware-Scanner zu verwenden, um diese Dateien zu testen und zu löschen, wenn sie sich als bösartig erweisen.

Nachdem Sie sich um die Virusinfektion gekümmert haben, können Sie versuchen, Ihre Daten wiederherzustellen, indem Sie die Methoden anwenden, die in unserem Leitfaden zum Entschlüsseln von Ransomware gezeigt und erklärt werden, den wir Ihnen empfehlen.

Tcvp ist ein schädliches Malware-Programm, das militärische Verschlüsselung einsetzt, um Ihre Dateien unzugänglich zu machen und Sie später um den Entschlüsselungsschlüssel zu erpressen. Tcvp verbreitet sich in der Regel ohne Symptome und wird oft mit Hilfe eines Trojanischen Pferdes in das System eingeschleust.

Bedrohungen wie Tcvp sind weit verbreitet und können sehr schwierig zu bekämpfen sein, da die Wiederherstellung der gesperrten Dateien ohne den entsprechenden Entschlüsselungsschlüssel oft nicht möglich ist. Trotzdem ist es höchst ratsam, den Forderungen der Erpresser nachzugeben und das von ihnen geforderte Lösegeld zu zahlen. Das Beste, was Sie im Falle eines Ransomware-Angriffs, der wichtige Dateien auf Ihrem Computer verschlüsselt hat, tun können, ist zu versuchen, die Bedrohung zu löschen und dann einige alternative Optionen zur Datenwiederherstellung auszuprobieren. Wenn Sie sich dennoch für die Zahlung des Lösegelds entscheiden, sollten Sie sich darüber im Klaren sein, dass Sie eine Menge Geld verlieren können, ohne Ihre Dateien wiederherstellen zu können, da die Hacker beschließen könnten, Ihnen den benötigten Schlüssel nicht zu schicken.

Tcvp ist ein gefährliches Virenprogramm, das aufgrund seiner Fähigkeit, wichtige Benutzerdateien zu verschlüsseln und ein Lösegeld für deren Freigabe zu verlangen, als Ransomware eingestuft wird. Sobald Tcvp die angegriffenen Dateien verschlüsselt hat, erstellt es eine Notiz, in der es den Benutzer über das geforderte Lösegeld informiert.

Die Notiz mit der Lösegeldforderung gibt den Opfern der Ransomware in der Regel detaillierte Anweisungen, wie genau das Lösegeld zu zahlen ist. Oft wird die Summe in einer Form von Kryptowährung wie Bitcoin, Ethereum, Monero usw. gefordert. Die Transaktion in einer solchen Währung stellt sicher, dass das Geld nicht zu den Hackern zurückverfolgt werden kann, so dass diese ihre Anonymität bewahren und sich der Strafverfolgung durch die Behörden entziehen können. Das bedeutet auch, dass Sie, sobald Sie das Lösegeld überwiesen haben, keine Rückerstattung erhalten, selbst wenn Sie den Entschlüsselungsschlüssel nach der Transaktion nicht erhalten, und dass Sie keine Hoffnung haben, Ihr Geld zurückzubekommen.

Das einzig Positive an Ransomware-Bedrohungen ist, dass sie in der Regel nicht in der Lage sind, irgendetwas im System zu beschädigen. Wenn also keine wichtigen Dateien verschlüsselt wurden, ist der Schaden, den die Infektion anrichtet, nicht signifikant.

Um Tcvp-Dateien zu entschlüsseln, können Sie einige kostenlose Ransomware-Entschlüsselungstools ausprobieren, oder Sie können ältere Versionen Ihrer Dateien aus Systemsicherungen extrahieren. Sie können auch versuchen, das Lösegeld zu zahlen, um Tcvp-Dateien zu entschlüsseln, aber das ist nicht ratsam.

Wenn Tcvp Ihre Dateien verschlüsselt hat, ist es wichtig, dass Sie die Situation in Ruhe einschätzen, damit Sie die beste Entscheidung über das weitere Vorgehen treffen können. Wenn keine wichtigen Dateien durch den Virus gesperrt wurden, sollte es ausreichen, die Ransomware zu löschen (was durchaus möglich ist), und Sie müssen sich nicht um die Wiederherstellung der gesperrten Dateien kümmern. Wenn der Virus jedoch einige wichtige Dateien gesperrt hat, raten wir Ihnen, zu versuchen, diese mit anderen Mitteln wiederherzustellen und die Zahlungsoption als letzten Ausweg zu wählen.

Wenn alles andere nichts geholfen hat, können Sie immer noch versuchen, das Lösegeld zu zahlen, aber wir raten Ihnen, dies nur zu tun, wenn die gesperrten Dateien es wirklich wert sind, Ihr Geld zu riskieren.

Leave a Comment