Jycx

Jycx es un criptovirus ransomware que aplica un fuerte algoritmo de cifrado a los datos que se encuentran en un ordenador infectado. Una vez hecho esto, Jycx exige una cantidad fija de dinero como rescate para proporcionar a las víctimas una clave de descifrado de archivos.

Una vez aplicado el algoritmo de cifrado secreto, resulta imposible acceder a sus documentos, proyectos, fotos y otros archivos importantes. El descifrado sólo se puede lograr utilizando la clave de descifrado única que se almacena en los servidores de los hackers. Sin embargo, los delincuentes no te la van a dar gratis. Dejan muy claras sus demandas de rescate mostrando una nota de rescate en la pantalla de la víctima inmediatamente después de que el proceso de descifrado del archivo haya finalizado. Normalmente, esa nota contiene instrucciones de pago y una fecha límite, tras la cual el rescate se duplicará si no se ha enviado el dinero. Muy a menudo, para hacer pagar a las víctimas, los hackers utilizan técnicas de manipulación para amenazarlas. Por ejemplo, pueden asustar a los usuarios diciéndoles que si no pagan, sus archivos permanecerán encriptados para siempre, ya que la única clave que puede desencriptarlos será destruida. Sin embargo, lo último que debes hacer es dejar que el pánico se apodere de ti. A continuación, hay instrucciones específicas sobre cómo eliminar la infección, así como algunos consejos que podrías probar para restaurar algunos de tus archivos.

El virus Jycx

El virus Jycx es una infección de ransomware diseñada para cifrar datos digitales con el fin de chantajear en línea. Los creadores del virus Jycx exigen un rescate a sus víctimas para proporcionar una clave de descifrado de la información cifrada.

El ransomware es un tipo de malware sigiloso que se propaga por la red a través de muchos transmisores diferentes. Las campañas de correo electrónico de spam dirigidas son la forma más común en que los hackers distribuyen amenazas de este tipo. Por lo general, el correo electrónico que transporta la infección contiene enlaces o archivos adjuntos maliciosos que parecen atractivos e incitan a los usuarios a descargarlos o hacer clic en ellos. Las víctimas activan la carga dañina en el momento en que hacen clic en esos archivos adjuntos y así es como introducen el ransomware en sus sistemas. Los Caballos de Troya también pueden ser utilizados eficazmente para insertar amenazas como Jycx en los ordenadores, ya que pueden aprovechar los agujeros de seguridad del sistema existentes y permanecer bajo el radar de la mayoría de los programas de seguridad.

La extensión de archivo Jycx

La extensión de archivo Jycx es una extensión de archivo desconocida que el ransomware Jycx añade a los archivos que han caído bajo su cifrado. Los archivos con la extensión de archivo Jycx devolverán un mensaje de error cada vez que intente abrirlos, ya que no pueden ser reconocidos por ningún software.

Entonces, ¿qué hacer si ha sido infectado con Jycx o Moqs y no puede acceder a ninguno de sus archivos personales? Bueno, entrar en pánico ciertamente no le ayudará. Por eso te sugerimos que ejecutes un análisis completo de tu sistema si tienes un programa antivirus. En el mejor de los casos, dicho software puede ayudarte a detectar el malware que necesitas eliminar. Si tienes alguna copia reciente de tus archivos de datos en una unidad externa o de almacenamiento en la nube, puedes recuperar rápidamente algunos de tus archivos desde allí. Simplemente no conectes ninguna fuente de copia de seguridad antes de eliminar Jycx de tu sistema. De lo contrario, el ransomware activo puede encriptar los archivos que consigas recuperar, incluyendo la fuente de copia de seguridad que haya sido conectada al ordenador infectado.

Resumen:

| Nombre | Jycx |

| Tipo | Ransomware |

| Tool | Algunas amenazas se reinstalan por sí solas si no eliminas sus archivos principales. Recomendamos descargar SpyHunter para eliminar los programas dañinos para ti. Esto puede ahorrarle horas y asegurar que no dañe su sistema al eliminar los archivos equivocados. |

Antes de empezar

A continuación, hemos enumerado un par de notas importantes que debe tener en cuenta antes de comenzar la eliminación del virus Jycx.

- En primer lugar, si aún no lo has hecho, es muy importante que desconectes de tu ordenador los teléfonos, tabletas, discos duros externos, memorias USB u otros dispositivos externos que tengan memoria propia para evitar que el virus los infecte y cifre sus archivos.

- En segundo lugar, aunque animamos a nuestros lectores a buscar otros métodos de recuperación en lugar de pagar el rescate, si todavía está pensando en optar por eso, puede ser mejor que no elimine Jycx hasta que haga la transferencia de dinero y (con suerte) recupere sus archivos. Si elimina el virus primero, es posible que no tenga la opción de obtener la clave de descifrado de los chantajistas.

- En tercer lugar, antes de iniciar la guía, desconecta el ordenador de Internet, para que Jycx no pueda recibir nuevas instrucciones de sus creadores.

- Por último, pero no menos importante, incluso si parece que el ransomware ya se ha eliminado automáticamente, es mejor completar la guía a pesar de eso para asegurarse de que el sistema está limpio.

Eliminar Jycx Ransomware

Para eliminar Jycx, hay que eliminar todos los procesos, programas, configuraciones o archivos no deseados que se encuentren en el sistema.

- Empiece por buscar un programa en el ordenador que pueda haber iniciado toda la infección y desinstálelo.

- A continuación, proceda a buscar los procesos de Ransomware aún en ejecución en el Administrador de tareas.

- También debe comprobar el archivo de Hosts, el Registro del Sistema y los elementos de Inicio en busca de cambios realizados por el virus y restaurar las cosas a la normalidad.

- Por último, para eliminar Jycx de tu ordenador, hay varias carpetas que debes limpiar de archivos que puedan ser del virus.

Para completar correctamente cada uno de esos pasos, por favor, lea cuidadosamente y siga las instrucciones y consejos que se muestran a continuación.

Guía detallada

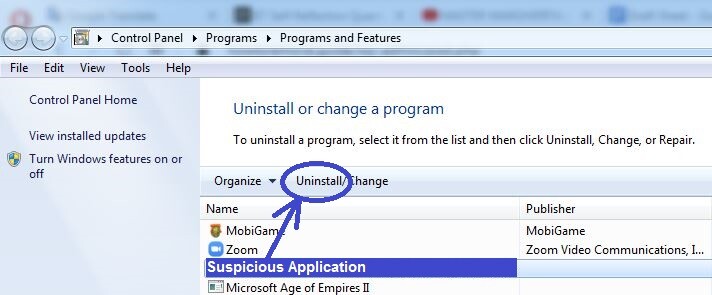

Empezando por la búsqueda de programas dañinos, la forma más fácil de ver si hay algún programa malicioso en su ordenador es abrir el Menú de Inicio e ir a Panel de Control > Programas > Programas y Características. En esa ventana, mire los programas de la lista y vea si hay algún elemento añadido justo antes de que se produjera la infección de Ransomware. Si hay un elemento de este tipo, y no lo reconoces, o crees que puede ser dañino, haz clic en su nombre, luego en la opción Desinstalar, y procede con el proceso de desinstalación.

Durante la eliminación del programa, opte por excluir cualquier opción que permita que los datos del programa no deseado permanezcan en el ordenador.

¡ATENCIÓN! ¡LEA ATENTAMENTE ANTES DE PROCEDER!

La herramienta del Administrador de Tareas puede iniciarse usando la combinación de teclas Ctrl + Shift + Esc, así que presione esas teclas juntas para abrirla y luego seleccione Procesos.

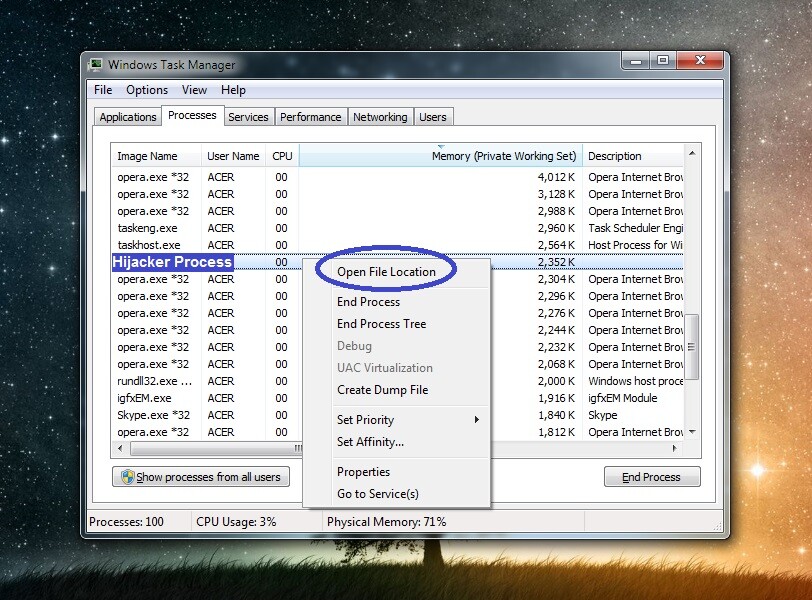

Ordene la lista por la cantidad de memoria RAM o CPU que los procesos están consumiendo, y luego mire los que tienen el mayor uso de los respectivos recursos del sistema. Preste atención a sus nombres y si alguno de ellos parece extraño, desconocido y/o no relacionado con los programas regulares que se están ejecutando actualmente en el sistema, utilice el navegador de su teléfono u otro dispositivo conectado a Internet (ya que la conexión a Internet en su PC debe ser detenida durante la guía) para encontrar información sobre el proceso sospechoso. Si éste es peligroso para el sistema, es probable que haya publicaciones en sitios y foros de seguridad que le adviertan sobre él.

Otro buen método para saber si el proceso puede ser dañino es analizar cada uno de sus archivos. Para ello, vaya a su carpeta File Location haciendo clic con el botón derecho del ratón y seleccionando la primera opción del menú. A continuación, utilice el escáner online gratuito que le proporcionamos a continuación para comprobar cada archivo y ver si está infectado. Incluso si sólo uno de los archivos escaneados está marcado como peligroso, esto confirmaría que el proceso probablemente debería ser detenido.

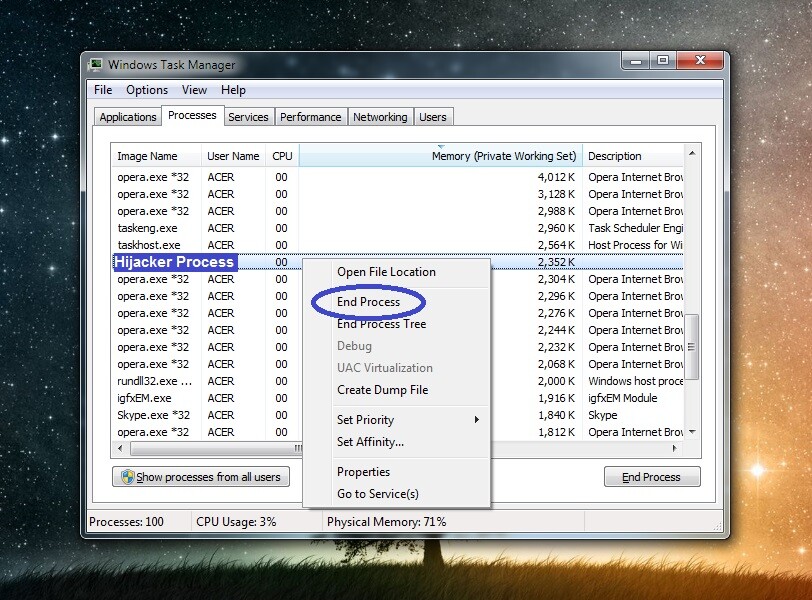

Si has determinado que el proceso sospechoso es realmente una amenaza, primero debes finalizarlo (clic derecho sobre el proceso > Finalizar proceso) y luego deshacerte de su carpeta. Si uno o más de los archivos de esa carpeta no pueden ser eliminados, elimina el resto y vuelve a borrar lo que quede después de terminar la guía.

Siguiente, arrancar en modo seguro – esto evitará que se inicien más procesos deshonestos en el sistema mientras usted sigue el resto de la guía.

Abra el menú Inicio, utilice su cuadro de búsqueda para buscar «Opciones de carpeta» y abra el elemento que aparece. En la ventana de Opciones de Carpeta, seleccione Ver, luego busque una opción etiquetada como Mostrar archivos, carpetas y unidades ocultas, actívela y seleccione Aceptar.

Después, debes visitar cada una de las carpetas que aparecen a continuación – hazlo copiando sus nombres junto con los dos símbolos «%» a cada lado, pegándolos en el Menú de Inicio y pulsando Enter después de cada uno.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Todos los datos creados a partir de la fecha en que crees que Jycx te infectó deben ser eliminados de las cuatro primeras carpetas. En cuanto a la última, la que se llama Temp, simplemente elimine todo lo que se almacena en ella – son todos los datos temporales que pueden ser eliminados con seguridad.

Para este siguiente paso, debes utilizar una vez más la barra de búsqueda del Menú Inicio, escribir en ella msconfig y pulsar Enter para abrir la ventana de Configuración del Sistema. En ella, verás una pestaña llamada Inicio – selecciónala y luego mira qué elementos aparecen allí. Deberías desmarcar los elementos que no conozcas o que tengan la palabra «desconocido» en la columna «Fabricante». Después de esto, recuerda seleccionar OK para que los cambios se guarden.

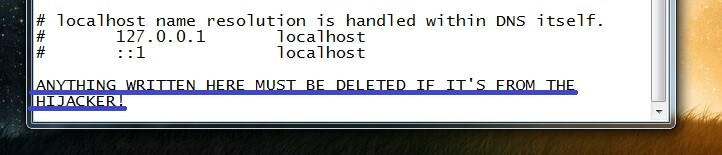

A continuación, diríjase al disco duro en el que está instalado su sistema operativo Windows; en la mayoría de los ordenadores, esa unidad es C:. Una vez que vaya a ella, navegue hasta la siguiente ubicación: Windows/System32/drivers/etc. En ella, debería haber un archivo llamado Hosts – haga doble clic en él y luego seleccione el Bloc de notas cuando se le pida que elija un programa con el que abrirlo.

En el archivo Hosts, fíjate si hay algún texto escrito debajo de la línea «Localhost» y si hay algo escrito allí (IPs extrañas, reglas de programas o cualquier otra cosa), cópialo y pégalo en la sección de comentarios de este artículo. Una vez que examinemos tu comentario, te diremos si el texto que has copiado de tu archivo Hosts indica manipulación de malware y si debe ser eliminado del archivo.

Si no se ha encontrado ningún texto debajo de «Localhost», pase directamente al siguiente paso.

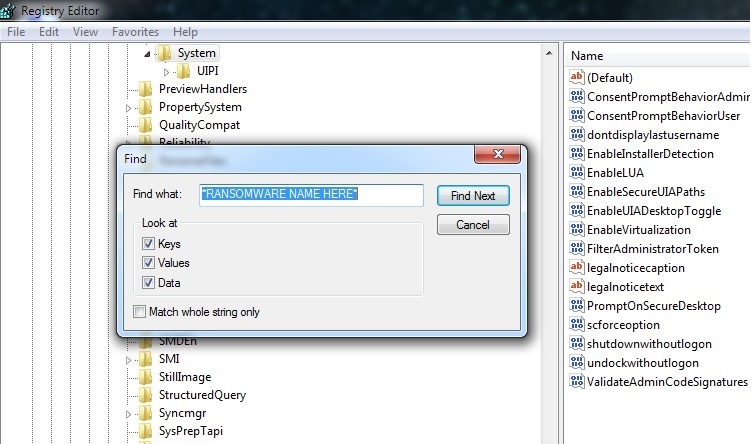

Busque el ejecutable regedit.exe utilizando el campo de búsqueda del Menú Inicio, abra el ejecutable y haga clic en Sí cuando se le pida confirmación.

Cuando vea la ventana del Editor del Registro en su pantalla, presione Ctrl + F, escriba Jycx y luego seleccione Buscar siguiente para buscar elementos maliciosos relacionados con el ransomware. Si encuentra algo, bórrelo y busque de nuevo; realice siempre una búsqueda adicional después de cada elemento eliminado para asegurarse de que no hay más.

Una vez que ya no encuentre resultados para Jycx, navegue a cada uno de los tres directorios que se muestran a continuación utilizando la barra lateral izquierda en el Editor del Registro:

- HKEY_CURRENT_USER > Software

- HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Run

- HKEY_CURRENT_USER > Software > Microsoft > Internet Explorer > Main

Explora cuidadosamente qué elementos se muestran en cada una de esas ubicaciones, buscando aquellos con nombres generados aleatoriamente que se parezcan a este «23089ru32989824th4982ru0831ut894rut984rr98t». Si hay elementos de este tipo, hay que eliminarlos. Sin embargo, si no sabes si algo no debería estar ahí y debe ser eliminado, asegúrate siempre de preguntarnos primero a través de los comentarios antes de eliminar algo de lo que no estés seguro.

Si los pasos manuales no ayudaron

Si todavía sospechas que Jycx está en el sistema incluso después de haber completado todos los pasos de esta página, se recomienda que lleves el ordenador a un profesional o que consigas una herramienta anti-malware potente y eficaz que pueda combatir la amenaza.

Por razones obvias, no podemos comprobar personalmente su ordenador, pero lo que sí podemos hacer es ofrecerle un programa fiable de eliminación de malware capaz de hacer frente a todo tipo de amenazas. Le ayudará a eliminar Jycx así como cualquier otra amenaza que pudiera estar oculta en el sistema del ordenador, y también le protegerá en el futuro de las amenazas entrantes.

Cómo desencriptar archivos Jycx

Para desencriptar los archivos Jycx, primero debe limpiar el sistema de todos los datos de malware, para que el virus no le impida recuperar sus archivos bloqueados. Después de eso, puede probar los diversos métodos alternativos de restauración de datos para descifrar sus archivos Jycx sin pagar un rescate.

Para asegurarse de que el ordenador ya no tiene datos de virus, le recordamos una vez más que utilice el scanner tool disponible de forma gratuita en nuestro sitio para comprobar la existencia de código malicioso en cualquier dato de aspecto dudoso.

Herramienta de descifrado

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Una vez que esté seguro de que el sistema está limpio, le recomendamos que visite nuestro Cómo desencriptar el ransomware artículo, donde hemos mostrado y explicado las técnicas de recuperación alternativas más eficaces que hemos podido encontrar.

Jycx es una pieza de malware reconocida como Ransomware y es responsable de cifrar los archivos de sus víctimas y exigir el pago de un rescate para su liberación. Una vez que Jycx completa el proceso de cifrado, crea una nota en la que se proporcionan las instrucciones para el pago del rescate. A diferencia de otros programas maliciosos, Jycx y otras amenazas de ransomware no dañan el sistema ni realizan cambios significativos en él. Esto a menudo les permite permanecer por debajo del radar de cualquier software de seguridad o funciones de protección incorporadas que pueda tener el sistema. En la mayoría de los casos, el usuario se entera del ataque de malware a través de la nota de petición de rescate que Jycx muestra en su pantalla. Esta es una de las muchas razones por las que la prevención es la mejor manera de hacer frente a este tipo de ataque.

Si es demasiado tarde para sus archivos, y ya han sido encriptados por Jycx, es aconsejable buscar métodos alternativos de recuperación en lugar de ceder a las demandas de los criminales detrás del virus y pagarles el rescate exigido.

Jycx es un tipo de virus informático categorizado como un ransomware encriptador de archivos que bloquea el acceso a los archivos de sus víctimas y pide el pago de un rescate para liberarlos. Las amenazas como el virus Jycx suelen ayudarse de los troyanos para infiltrarse en el sistema. En muchos casos, el ataque comienza con un troyano camuflado que el usuario descarga, sin ser consciente de su naturaleza maliciosa. Una vez en el sistema, el troyano descarga secretamente el ransomware y lo activa. En muchos casos, el troyano también ayuda a que la amenaza del ransomware no sea detectada por el programa antivirus del usuario. Aunque puede haber ciertos síntomas del proceso de encriptación en curso, como un descenso en el rendimiento del ordenador debido al uso excesivo de la RAM y la CPU, es muy raro que las víctimas del ransomware lo noten.

Como los hackers que están detrás de Jycx no tienen forma de saber qué archivos son importantes para usted, configuran el virus para que busque tipos de archivos específicos de uso común, como documentos de texto, diferentes formatos de imágenes, audio y vídeo, hojas de cálculo, etc., y los bloquee.

Para descifrar los archivos Jycx, puede optar por pagar el rescate o probar algunos métodos alternativos de restauración de datos. Nuestro consejo es que intente descifrar los archivos Jycx a través de estos métodos alternativos en lugar de optar por el pago del rescate. Hay muchas razones por las que desaconsejamos a nuestros lectores que envíen su dinero a los chantajistas. La principal es que simplemente no se sabe lo que los hackers harán a continuación: no hay garantía de que no se nieguen a proporcionarle la clave de descifrado, pero se queden con el dinero del rescate. Además, si ya no utilizan el monedero virtual indicado en la nota de rescate, es posible que acabes enviando tu dinero a otra persona, desperdiciándolo en vano. Por otro lado, aunque no hay garantía de que las alternativas que puedas probar te funcionen, esta opción al menos no implica arriesgar tu dinero enviándolo a los responsables de tu situación actual.

Deja una respuesta