El archivo Lomx

El archivo Lomx es un virus ransomware recientemente descubierto, similar a Nzqw y Wzer, que emplea el cifrado avanzado para bloquear varios archivos digitales. Este ransomware restringirá el acceso a datos informáticos vitales, exigiendo un rescate por su liberación. Clasificado como criptovirus, escanea el sistema en busca de los tipos de archivos más utilizados, cifrándolos rápidamente mediante un complejo algoritmo. Si se intenta acceder a los archivos cifrados, se pide un rescate para descifrarlos. Los hackers que están detrás del ransomware de cifrado de archivos Lomx ofrecen una clave de descifrado a cambio del pago, pero amenazan con eliminarla si no se paga el rescate. Este virus encripta y retiene como rehenes todos los tipos de archivos de su ordenador, haciéndolos irrecuperables hasta que sean desencriptados. Recuerde que ni siquiera el cifrado previo protege contra las amenazas cibernéticas posteriores planteadas por ransomware como éste.

¿Cómo descifrar los archivos del ransomware Lomx?

Desencriptar los archivos afectados por el ransomware Lomx es complejo debido a sus métodos de encriptación. Para hacer frente a este problema, identifique la variante del ransomware, investigue las herramientas de descifrado disponibles, cree copias de seguridad de los archivos, busque el asesoramiento de expertos y evite pagar por el ransomware. La prevención mediante actualizaciones de software, fuertes medidas de seguridad y la concienciación sobre ciberseguridad son cruciales para mitigar los riesgos.

¿Cómo eliminar el virus ransomware Lomx y restaurar los archivos?

Eliminar el virus ransomware Lomx y restaurar los archivos requiere un enfoque estratégico. En primer lugar, aísle el sistema infectado de la red para evitar daños mayores. Utilice un software antivirus de confianza para escanear y eliminar el virus. Si existen copias de seguridad, restaure los archivos a partir de ellas. En los casos en que las opciones de descifrado sean limitadas, denuncie el incidente a las fuerzas de seguridad. Adopte medidas preventivas como actualizaciones periódicas del software, contraseñas seguras y concienciación sobre la seguridad para mitigar futuros riesgos de ataques de ransomware.

El virus Lomx

El virus Lomx refleja el comportamiento silencioso del ransomware, operando silenciosamente pero albergando el potencial de un daño sustancial si no se le hace frente. Tratar con el virus Lomx presenta soluciones limitadas, y sus consecuencias pueden ser inciertas. Mientras que la eliminación del virus puede tener éxito, la recuperación de los datos cifrados sigue siendo incierta. Al igual que los diversos puntos de entrada del ransomware, esta amenaza se infiltra en las redes a través de diversos medios, siendo los archivos adjuntos de correo electrónico spam uno de los vectores favoritos. Tras la descarga, el programa ransomware se inicia y ataca el sistema. La ingeniería social, las descargas web maliciosas e incluso la «publicidad maliciosa» contribuyen a la propagación del virus, mientras que los mensajes de chat y las unidades USB sirven como conductos adicionales. Este enfoque múltiple se hace eco de las tácticas empleadas por el ransomware moderno, y nos recuerda la naturaleza compleja y cambiante de las ciberamenazas.

Lomx

Lomx es una forma de ransomware que presenta un reto complejo para las víctimas. Optar por pagar el rescate puede no asegurar el descifrado automático de archivos, incluso si se cumplen las demandas del hacker. En su lugar, aconsejamos explorar la guía de eliminación de nuestro equipo «Cómo eliminar» como alternativa, evitando financiar a ciberdelincuentes anónimos. Nuestra guía ofrece información sobre restauración de archivos y eliminación de ransomware, además de recomendaciones de seguridad online. A medida que Lomx diversifica sus tácticas, resulta crucial mantenerse proactivo. Las actualizaciones periódicas de software y las herramientas de seguridad robustas fortalecen su sistema contra las amenazas de ransomware. La concienciación sobre los riesgos emergentes y la adhesión a prácticas seguras en línea siguen siendo primordiales. Defenderse contra esta amenaza y las de su clase requiere una vigilancia constante, adaptabilidad y un compromiso inquebrantable para preservar la seguridad digital.

.Lomx

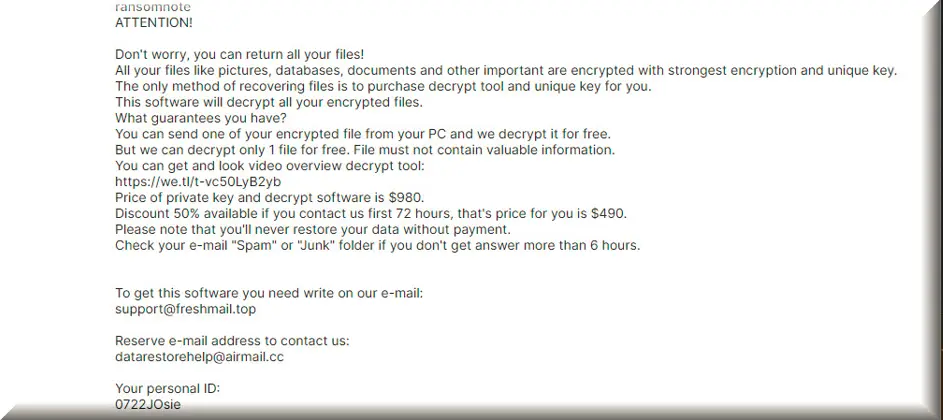

El ransomware .Lomx opera como un método malicioso para extorsionar dinero empleando el proceso de cifrado de archivos. Esta técnica bloquea de forma encubierta los archivos digitales, haciéndolos inaccesibles sin la clave de descifrado. Los ciberdelincuentes sacan provecho de esta situación enviando rápidamente una nota de rescate que estipula un requisito de pago para restaurar el acceso a los archivos. Muchas cepas de ransomware, incluida la variante .Lomx, insisten en la transferencia de bitcoins a través de servidores ocultos Tor como medio de descifrado. Aunque algunos archivos pueden descifrarse, las últimas iteraciones de ransomware exigen rescates considerables debido a sus intrincados mecanismos de cifrado. A medida que evoluciona el panorama, las técnicas de cifrado avanzan para eludir las herramientas de detección, haciendo que las medidas de defensa iniciales resulten ineficaces en algunos casos. Mantenerse actualizado sobre las tendencias del ransomware, aplicar prácticas de ciberseguridad sólidas y mantener copias de seguridad seguras son pasos cruciales para fortalecerse contra estos ataques.

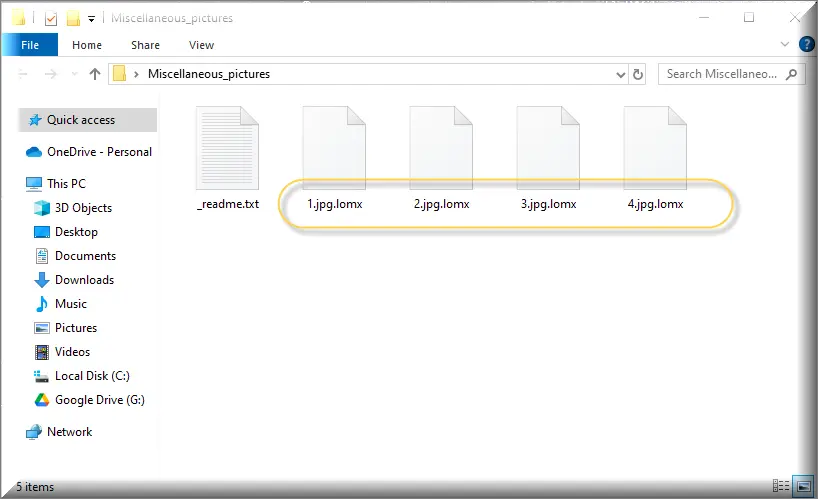

Extensión Lomx

Lomx Extension es una peligrosa variante de ransomware que se aprovecha del miedo de las víctimas, coaccionándolas para que paguen un rescate inmediato a cambio de una posible recuperación de archivos. Sin embargo, expertos en seguridad de renombre desaconsejan encarecidamente los pagos impulsivos debido a la incertidumbre sobre la recuperación completa de los archivos y el riesgo de que los delincuentes se den a la fuga sin soluciones de descifrado. Este tipo de ransomware es especialmente insidioso, ya que se apodera de los archivos y los cifra, exigiendo un pago para descifrarlos y restaurarlos. Una vez comprometidos los archivos, ni el software de seguridad ni la restauración del sistema pueden garantizar la recuperación sin el pago. Ni siquiera la conformidad ofrece garantías de devolución de los archivos. Para protegerse de las amenazas de la extensión Lomx, dé prioridad a las prácticas de prevención sólidas. Actualice regularmente el software y las herramientas de seguridad, utilice contraseñas fuertes y únicas, y tenga cuidado al interactuar con correos electrónicos y descargas.

Lomx Ransomware

El ransomware Lomx, una forma de software malicioso, utiliza el cifrado para bloquear el acceso al sistema o a los archivos, y sólo lo libera previo pago de un rescate. Los atacantes detrás del ransomware Lomx siguen una secuencia de acciones, incluyendo la entrega de la carga útil, la configuración de comando y control, el movimiento lateral y la escalada de privilegios, antes de desplegar el propio ransomware. El objetivo de este método es comprometer varios activos informáticos simultáneamente mediante la activación del ransomware, bloqueando de forma efectiva múltiples recursos. Reconociendo la prevalencia de las estrategias de copia de seguridad, algunos adversarios aumentan la presión adoptando tácticas de doble extorsión. Además de exigir el pago para recuperar el acceso, también amenazan con exponer los datos confidenciales que han exfiltrado. Este doble enfoque aumenta la urgencia de que las víctimas paguen, ya que el ransomware no sólo restringe el acceso, sino que también pone en peligro la confidencialidad de los datos robados.

¿Qué es el archivo Lomx?

Lomx es una forma de ransomware que cifra archivos digitales y exige un pago a las víctimas para recuperar el acceso. El ransomware es un software malicioso que bloquea el acceso de los usuarios a sus propios archivos o sistemas cifrándolos. A continuación, los atacantes exigen el pago de un rescate, a menudo en criptomoneda, a cambio de una clave de descifrado. Lomx File emplea esta táctica, aprovechándose de la urgencia de la víctima por restaurar sus archivos. Sin embargo, el pago del rescate no garantiza el descifrado, y las víctimas pueden perder sus datos. Es crucial aplicar medidas preventivas, como copias de seguridad periódicas y prácticas de ciberseguridad sólidas, para evitar ser víctima de los efectos dañinos de los ataques de ransomware.

Resumen:

| Nombre | Lomx |

| Tipo | Ransomware |

| Tool |

Eliminar el ransomware Lomx

Como primer paso en esta guía, le recomendamos que marque esta página en los Favoritos de su navegador. Esto le ayudará a recargarla rápidamente después del reinicio del sistema que sigue.

El siguiente paso es realizar un reinicio en modo seguro en la máquina comprometida (consulte este enlace para obtener instrucciones detalladas al respecto). Cuando se inicia el equipo en modo seguro, solo se inician los programas y procesos más esenciales, lo que permite detectar más fácilmente cualquier proceso relacionado con Lomx.

Una vez en Modo Seguro, escribe msconfig en el campo de búsqueda de Windows y pulsa Intro. Una vez hecho esto, podrás ver la pantalla de Configuración del sistema. Ve a la pestaña Inicio para comprobar si alguno de los elementos que se inician al arrancar el ordenador está relacionado con la infección.

Investiga en Internet si hay entradas en tu ordenador que tengan nombres aleatorios o Fabricantes desconocidos, o cualquier otra cosa que no pueda relacionarse con ningún programa de confianza que utilices habitualmente. Marcar la casilla correspondiente es la mejor manera de desactivarlos si tienes suficiente información sólida para hacerlo.

ADVERTENCIA ¡LEA ATENTAMENTE ANTES DE PROCEDER!

En el siguiente paso, busque procesos sospechosos que se estén ejecutando en segundo plano en su sistema. Para ello, pulsa CTRL + MAYÚS + ESC para abrir la ventana del Administrador de tareas. La pestaña Procesos es donde irás para comprobar si algo sospechoso está pasando en segundo plano. Puedes ver cuánta memoria y CPU está utilizando cada proceso y decidir si se trata de una actividad normal o no. Fíjate también en los nombres de los procesos en busca de algo aleatorio o inusual. Haga clic con el botón derecho en cualquier proceso sospechoso y seleccione Abrir ubicación de archivo en el menú emergente, tal y como se muestra a continuación:

Puede analizar los archivos almacenados en la carpeta Ubicación de archivos en busca de código malicioso utilizando el antivirus que se proporciona a continuación.

Si los resultados del análisis indican que los archivos son peligrosos, vaya a la pestaña Procesos, haga clic con el botón derecho en el proceso relacionado con ellos y seleccione Finalizar proceso. Una vez hecho esto, elimine los archivos peligrosos de su ubicación.

Abra una ventana de comandos Ejecutar pulsando la tecla Windows y R en el teclado. A continuación, pega la siguiente línea en ella:

notepad %windir%/system32/Drivers/etc/hosts

Haga clic en Aceptar para ejecutar el comando y abrir el archivo Hosts. Deberías poder localizar Localhost en el archivo Hosts que aparece en tu pantalla. Un número de direcciones IP de aspecto extraño bajo Localhost en la parte inferior de su archivo puede ser una indicación de que su máquina ha sido hackeada. Mire la imagen de ejemplo que aparece a continuación.

Si notas algo extraño en tu archivo Host, por favor deja un comentario debajo de este post, y te diremos qué hacer y cómo solucionar cualquier problema que identifiquemos con las IPs.

Cuando se piratea un ordenador, se pueden introducir elementos maliciosos en el registro sin el permiso o el conocimiento de la víctima. Las amenazas ransomware como Lomx son difíciles de eliminar por este motivo, ya que tienden a añadir entradas de ayuda que dificultan a la víctima deshacerse de la infección. En los siguientes pasos, sin embargo, aprenderá a buscar archivos en el registro de su ordenador que necesiten ser eliminados.

Utilizando el cuadro de búsqueda de Windows, escriba primero regedit y pulse Intro en el teclado. Aparecerá en pantalla el Editor del Registro. A continuación, puede utilizar CTRL y F para buscar entradas relacionadas con la infección. Para ello, en el cuadro Buscar que aparece, escriba el nombre del ransomware y haga clic en Buscar siguiente.

La eliminación de archivos y directorios del registro no relacionados con Lomx puede dañar su sistema operativo y el software instalado en él. Para evitar causar daños a su ordenador, lo mejor es utilizar una herramienta de eliminación profesional, como la de este sitio web. Cuando se trata de identificar y erradicar malware de áreas críticas de tu ordenador, como el registro, esta aplicación destaca.

Además de limpiar el registro, también es una buena idea introducir cada una de las líneas siguientes en el campo de búsqueda de Windows y comprobar si hay algún rastro relacionado con Lomx:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

En cada lugar, busque archivos y carpetas con nombres extraños o una fecha de creación cercana a la del ataque del ransomware. Si no puede decidirse, utilice un escáner potente y realice una comprobación exhaustiva que le ayude a decidir si algo debe eliminarse o no.

En la carpeta Temp, puedes seleccionar y eliminar todos los archivos que estén almacenados allí. Esto eliminará de tu ordenador todos los archivos temporales creados por el ransomware.

Cómo descifrar archivos Lomx

El ransomware es uno de los tipos de malware más difíciles para recuperar datos cifrados, por lo que es posible que tenga que recurrir a diferentes métodos para descifrar partes de sus datos. Para decidir cuál es el mejor método para recuperar sus archivos, primero debe determinar qué variante de ransomware ha infectado su sistema. Comprobar las extensiones de los archivos encriptados puede darle esta información rápida y fácilmente.

Nuevo ransomware Djvu

Si encuentra archivos con la extensión .Lomx, es señal de que su sistema ha sido atacado por la última variante del ransomware Djvu conocida como STOP Djvu. Sin embargo, hay buenas noticias. A partir de ahora, existe la posibilidad de descifrar los archivos que han sido codificados por esta variante, pero sólo si han sido cifrados utilizando una clave offline. Para profundizar en este tema y acceder a un programa de descifrado de archivos que podría ayudarle a recuperar sus archivos, siga el enlace que se proporciona a continuación.

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Para obtener el descifrador STOPDjvu.exe, basta con hacer clic en el botón «Descargar» situado en el enlace mencionado. Una vez descargado el archivo, haga clic con el botón derecho y seleccione «Ejecutar como administrador», confirmando con un clic en Sí. Proceda revisando cuidadosamente el acuerdo de licencia y siguiendo las instrucciones proporcionadas sobre cómo utilizar la herramienta. Una vez completados estos pasos, puede iniciar el proceso de descifrado de sus datos. Sin embargo, es importante tener en cuenta que si los archivos se han cifrado con claves offline o métodos de cifrado online desconocidos, es posible que esta herramienta no pueda descifrarlos.

Antes de intentar cualquier técnica de recuperación de datos, primero debe eliminar el ransomware del ordenador infectado. Un software antivirus profesional, como el de este sitio, puede ayudar a deshacerse de Lomx y otros virus. Si necesitas más ayuda, puedes utilizar el antivirus gratuito en línea de esta página. La sección de comentarios también es un buen lugar para hacernos preguntas y compartir su experiencia. Estaremos encantados de saber si te hemos ayudado.

Leave a Comment