Archivo Ppvw

El archivo Ppvw es cualquier archivo bloqueado por el ransomware Ppvw, que es un programa malicioso que implementa un sofisticado algoritmo de cifrado, alterando fundamentalmente la estructura de datos de los archivos afectados, haciéndolos en consecuencia inaccesibles. El principal obstáculo para recuperar un archivo de este tipo es la formidable estrategia de cifrado que protege el contenido del archivo, encerrándolo esencialmente tras un muro criptográfico prácticamente impenetrable. El cifrado conlleva un proceso unidireccional, lo que implica que para volver al formato original de los datos se necesita una clave de descifrado única. Por lo tanto, sin esta clave, recuperar los datos atrapados en un archivo Ppvw se convierte en una ardua tarea, lo que coloca los esfuerzos de recuperación en una desventaja significativa.

Aunque no hay una manera segura de descifrar los archivos del ransomware Ppvw, algunos métodos que puede probar son mucho mejores que otros. Nuestra recomendación es eliminar primero el virus en sí con la ayuda de nuestra guía en esta página y luego usar el descifrador gratuito sugerido publicado aquí para intentar recuperar sus archivos bloqueados.

Para eliminar el ransomware Ppvw, debe comprobar todo el sistema en busca de archivos maliciosos y eliminar todo lo sospechoso. La guía y la herramienta de eliminación profesional que hemos incluido en esta página le ayudarán con eso. Luego, para intentar restaurar los archivos que han sido bloqueados por el ransomware Ppvw, puede probar la herramienta gratuita de recuperación de datos que encontrará enlazada debajo de la guía de eliminación.

Ppvw Virus

Amenazas como el virus Ppvw, y otros programas maliciosos similares como Ppvt y Zpww, figuran entre las clasificaciones de malware más formidables, dada su capacidad no sólo para infiltrarse en los sistemas, sino también para bloquear archivos esenciales tras un muro de rescate. Los hackers que emplean esta estrategia se dirigen a un conjunto diverso de víctimas, que van desde particulares a grandes empresas, aprovechando la urgencia generada por la inaccesibilidad de los datos para exigir cuantiosos rescates. El virus Ppvw, en particular, utiliza una astuta mezcla de manipulación psicológica y sofisticación técnica, forzando a las víctimas a una situación en la que perciben el pago como la única vía para recuperar los datos. Es una situación de rehenes digitales, en la que los archivos críticos sirven como moneda de cambio, lo que ilustra la grave amenaza que supone el ransomware en el panorama cibernético.

Ppvw

El panorama de distribución de Ppvw y otras amenazas similares de ransomware va más allá de los habituales correos electrónicos de spam y los exploits de phishing. Aunque éstos siguen siendo frecuentes, existen otros métodos más sofisticados, como las descargas drive-by, en las que el malware se descarga automáticamente sin el consentimiento del usuario al visitar un sitio web infectado. Otro método son los ataques «watering hole», en los que los atacantes infectan sitios web visitados con frecuencia por su grupo objetivo. La explotación de las vulnerabilidades del software también sigue siendo una vía favorecida, aprovechando los sistemas sin parches como puntos de entrada. El ransomware Ppvw puede incluso proliferar a través de anuncios maliciosos, una estrategia denominada malvertising. Estos métodos ilustran un panorama de amenazas amplio y en evolución, que subraya la necesidad de una mayor vigilancia y de medidas proactivas de ciberseguridad.

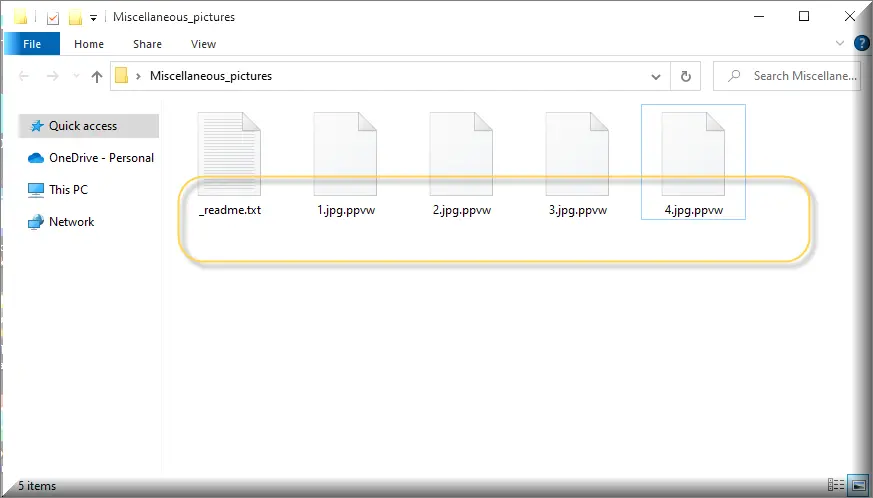

.Ppvw

La adición del sufijo .Ppvw a los archivos indica que han sucumbido al cifrado impuesto por el ransomware Ppvw. Cabe destacar que la eliminación manual de esta extensión no restaura la accesibilidad al archivo; el cifrado persiste independientemente del nombre del archivo. Existen métodos de descifrado, pero cada uno tiene sus ventajas y desventajas. Utilizar servicios o herramientas de descifrado profesionales ofrece una posible vía de recuperación y una forma de tratar la extensión .Ppvw y el cifrado, pero el éxito no está asegurado. Aunque algunos pueden optar por la negociación y el pago de un rescate, esta vía tampoco garantiza la recuperación de los archivos y envalentona aún más a los atacantes. En consecuencia, navegar por las secuelas de un ataque de este virus representa un complejo panorama plagado de incertidumbre y pérdidas potenciales.

Extensión Ppvw

Encontrar la extensión Ppvw en sus archivos indica que han sido cifrados por este ransomware. A pesar de este marcador ominoso, tenga la seguridad de que sus archivos no están dañados; más bien, se han vuelto inaccesibles debido al cifrado, un proceso que es reversible, aunque no fácilmente. Aunque los archivos permanecen inertes, no se pierden por completo. En este punto, puede ser prudente evaluar el valor intrínseco de los archivos afectados que actualmente tienen la extensión Ppvw. Si se considera que no son esenciales, se podría optar por eliminar tanto el virus como los archivos cifrados. Otra estrategia válida podría consistir en purgar toda la unidad y volver a instalar Windows, evitando así el traicionero camino de la negociación del rescate si los archivos bloqueados no son especialmente importantes para usted.

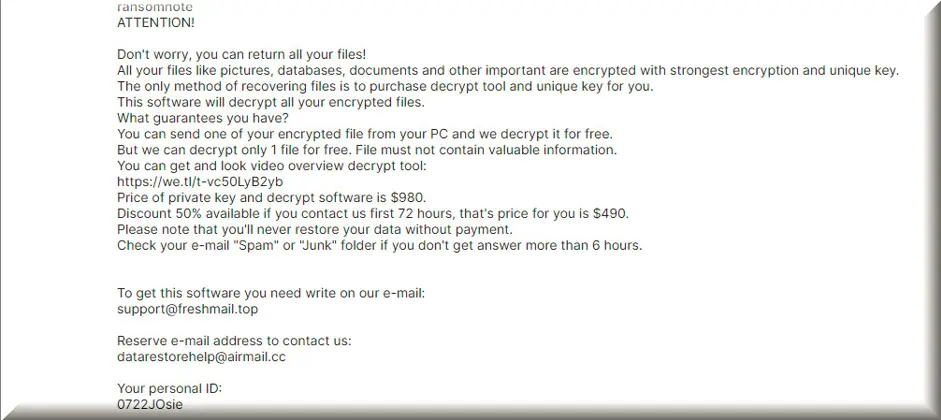

Ppvw Ransomware

En medio de los estragos causados por el ransomware Ppvw, es fundamental mantener la compostura y no sucumbir a la presión impuesta por la nota de rescate. Los hackers, por diseño, son entidades poco fiables, que emplean estrategias manipuladoras para facilitar pagos rápidos, a menudo considerables, de rescates a monederos criptográficos posiblemente desaparecidos, haciendo que sus esfuerzos y finanzas se malgasten. Por lo tanto, al enfrentarse al ransomware Ppvw, uno debe sopesar meticulosamente todas las opciones disponibles, evitando tomar decisiones precipitadas. Recuerde que la paciencia no es sólo una virtud, sino un aliado vital para navegar por el panorama post-infección de forma estratégica y eficaz, salvaguardando potencialmente tanto sus archivos como sus recursos financieros. Y, como ya hemos dicho, no vale la pena preocuparse por todos los archivos. Si no hay nada esencial o si tienes copias de seguridad, no dudes en borrar la unidad y realizar una nueva instalación de Windows.

¿Qué es un archivo Ppvw?

En el contexto de un ataque de ransomware, un archivo Ppvw es un elemento bloqueado por este ransomware en particular, una víctima del cifrado que permanece inaccesible, pero no dañado. A pesar de lo desalentador de este escenario, uno debería explorar vías alternativas antes de siquiera considerar acceder a las peticiones de rescate. A menudo, se pueden recuperar archivos individuales o incluso carpetas enteras desde varias ubicaciones como unidades de almacenamiento, cuentas de correo electrónico o unidades externas debido a copias de seguridad accidentales. Intente explotar estas vías para reconstruir su repositorio de datos sin ceder ante los hackers. Pagar para recuperar cada archivo Ppvw debe ser una estrategia de último recurso, sólo si los archivos tienen un valor sustancial, lo que justifica el riesgo inherente de pérdida monetaria potencial.

Resumen:

| Nombre | Ppvw |

| Tipo | Ransomware |

| Tool |

Eliminar el Virus Ppvw

Para eliminar el virus Ppvw, primero deshágase de cualquier programa potencialmente amenazante en su PC, luego intente salir del proceso del ransomware y, finalmente, revoque cualquier cambio en la configuración del sistema realizado por el virus.

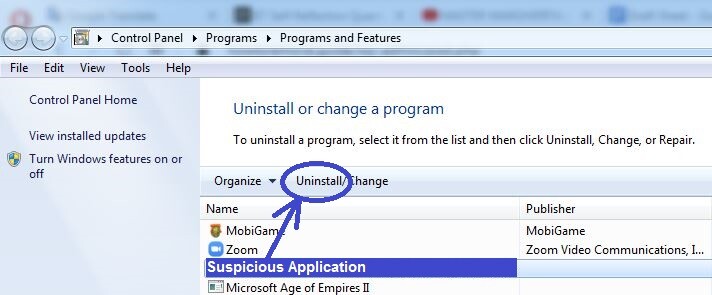

- Desinstala cualquier programa malicioso o dañino de la lista de Programas y Características.

- Utilice el Administrador de Tareas para encontrar y cerrar el proceso o procesos del malware.

- Vaya al archivo Hosts y al Registro del sistema y desactive/elimine cualquier elemento de Ransomware encontrado en ellos.

- Compruebe estas cinco carpetas en busca de archivos de Ransomware y elimine cualquier elemento sospechoso que pueda encontrar allí: AppData, LocalAppData, ProgramData, WinDir y Temp.

Para una explicación más detallada de cómo realizar los pasos anteriores, por favor, lea las siguientes líneas.

Guía de eliminación ampliada

Puede ir a la lista de programas y características buscándola en el menú de inicio. Una vez que la abra, mire qué programas se han instalado por última vez, antes de que el Ransomware revelara su presencia en el ordenador. Si ves un programa sospechoso instalado alrededor de ese período de tiempo, haz clic en él, selecciona Desinstalar, y realiza la desinstalación mientras te aseguras de que no queda nada de ese programa en tu ordenador (incluyendo tus ajustes personalizados para él).

WARNING! ATTENCIÓN! LLEA DETENDIDAMENTE ANTES DE PROCEDER!

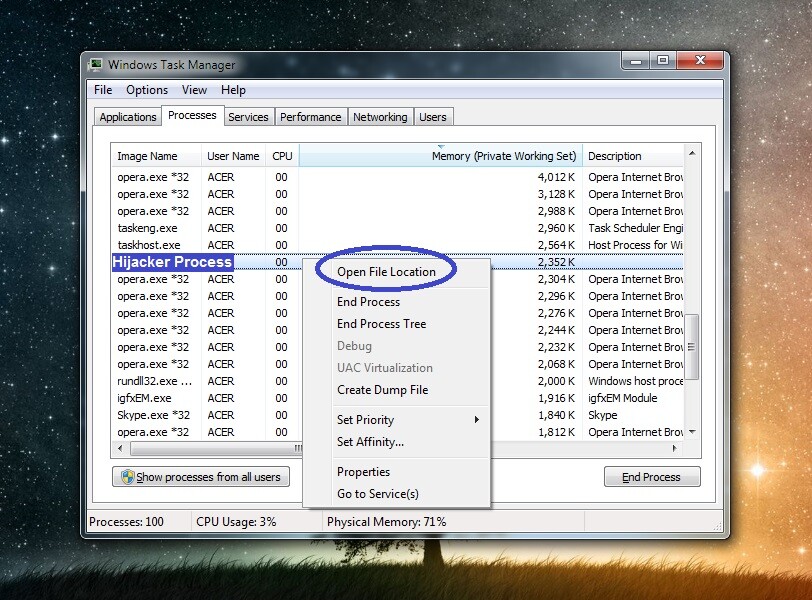

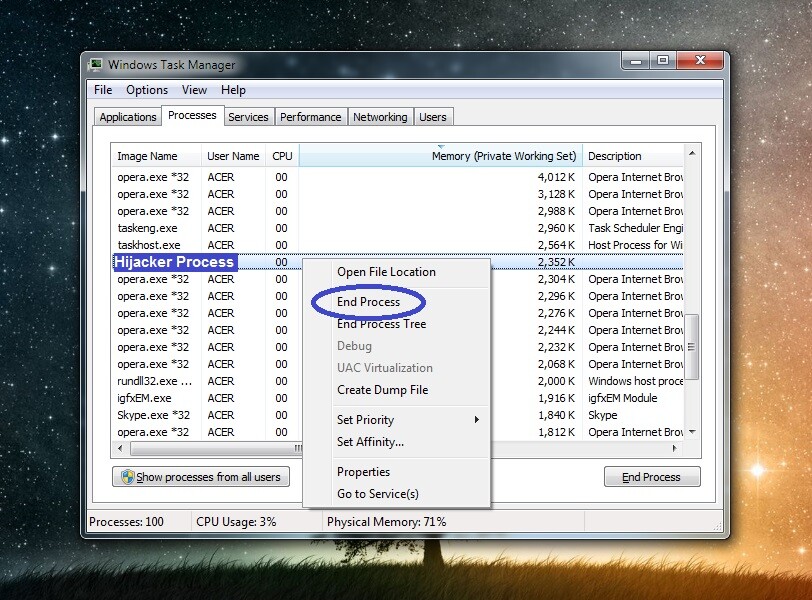

A continuación, debe buscar en el Administrador de Tareas los procesos no deseados. Abra la herramienta del Administrador de Tareas pulsando la combinación de teclado Ctrl, Shift y Esc y busque en la pestaña Procesos. Normalmente, el proceso del ransomware requiere una cantidad significativa de RAM y potencia de procesamiento (CPU) para funcionar, por lo que hay que centrarse en los procesos que consumen más recursos de la lista. Si alguno de ellos parece tener un nombre extraño o es sospechoso de alguna otra manera, busque el nombre de ese proceso y vea qué información aparece.

Si una fuente de confianza le dice que el proceso puede provenir de un malware, vaya a la carpeta de ubicación de ese proceso haciendo clic con el botón derecho en el proceso y seleccionando la primera opción. Utiliza el potente escáner online que verás a continuación para analizar cada uno de los archivos de la carpeta de ubicación en busca de código malicioso.

Si acaba encontrando algún archivo de malware en esa carpeta, deberá eliminar toda la carpeta, pero antes de intentar eliminarla, salga del proceso malicioso haciendo clic con el botón derecho del ratón y haciendo clic en Finalizar proceso.

Nota 1: Si el virus le impide eliminar alguno de los archivos de su proceso o la carpeta de localización de archivos, elimine los archivos que pueda y continúe con los demás pasos. Una vez completados, debería poder eliminar la carpeta de ubicación.

Nota 2: Si tienes una razón de peso para creer que el proceso sospechoso es de Ppvw, abandónalo y elimina sus archivos y su carpeta aunque ninguno de esos archivos sea marcado como malware por el escáner.

Poner el ordenador en modo seguro: mientras esté en este modo, Windows evitará que los procesos de Ppvw se ejecuten en caso de que no consigas desactivarlos todos en el paso 2.

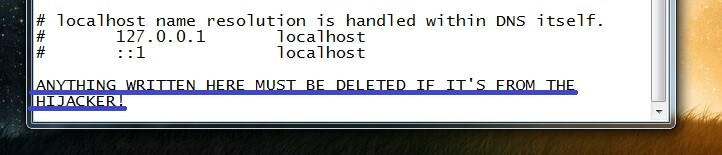

Coloque esta línea de texto: notepad %windir%/system32/Drivers/etc/hosts en el cuadro de búsqueda del Menú Inicio y haga clic en el archivo que aparece. Si Windows le pide que elija un programa de una lista de programas para abrir el archivo, elija abrirlo con el Bloc de notas.

En el archivo, copie todo el texto escrito debajo de la línea «Localhost» (si hay algún texto allí) y publíquelo en los comentarios. Debemos echar un vistazo a tu comentario, y entonces determinaremos si el texto que nos has enviado puede ser del virus. Si lo es, te informaremos en una respuesta a tu comentario, en cuyo caso tendrás que eliminar ese texto del archivo.

Puede acceder a la utilidad del Editor del Registro escribiendo regedit en el Menú de Inicio y pulsando la tecla Enter. Será necesario un permiso de administrador para abrir la utilidad, así que haga clic en Sí cuando aparezca un menú de diálogo emergente.

En el Editor del Registro, abra su caja de búsqueda presionando juntas Ctrl y F y luego escriba el nombre del virus en la caja. Realice la búsqueda y si hay un resultado de búsqueda, elimine el elemento encontrado. Debe seguir buscando y borrando hasta que la búsqueda deje de dar resultados.

Por último, debe buscar subcarpetas dudosas en los siguientes directorios del Registro. Puede navegar hasta esos directorios desde el panel izquierdo del Editor del Registro:

- HKEY_CURRENT_USER > Software

- HKEY_CURRENT_USER > Software > Microsoft > Windows > CurrentVersion > Run

- HKEY_CURRENT_USER > Software > Microsoft > Internet Explorer > Main

Si allí encuentras subcarpetas que se destacan del resto, ya sea porque tienen nombres inusualmente largos o porque sus nombres parecen secuencias de caracteres al azar, probablemente debas eliminar esas subcarpetas pero, nuevamente, es preferible consultarnos primero.

Por último, visite las carpetas enumeradas a continuación copiando el nombre de la carpeta junto con los caracteres «%» y pegándolo en la búsqueda del Menú Inicio – la carpeta debería aparecer en los resultados, y tendrá que hacer clic en su icono para abrirla.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

En cada carpeta, elimine sólo los archivos creados después del momento en que cree que el virus entró en el ordenador. La única carpeta en la que debe eliminar todos los archivos es Temp.

Utilice un software de eliminación profesional

Las amenazas de ransomware como Ppvw son muy avanzadas, y no siempre es posible eliminarlas manualmente, por lo tanto, si los pasos hasta ahora no le ayudaron a eliminar la amenaza, la mejor opción es ocuparse del problema con la ayuda de un software anti-malware especializado. Nuestra recomendación para dicho software se puede encontrar en la página actual, y le aconsejamos que lo utilice si Ppvw sigue en su ordenador una vez que haya terminado la guía.

Cómo desencriptar archivos Ppvw

Eliminar el virus y descifrar los archivos bloqueados por él son dos cosas distintas que requieren acciones diferentes para lograrlo. Sin embargo, antes de intentar recuperar cualquier dato, debe asegurarse de que la amenaza ha sido eliminada, ya sea utilizando la guía anterior o la herramienta anti-malware recomendada en esta página. Una vez completada la eliminación, puede intentar recuperar sus datos. Una forma de hacerlo es pagando el rescate, pero esto se desaconseja debido al riesgo de perder dinero sin conseguir realmente sus archivos. Por lo tanto, hemos preparado un artículo sobre cómo descifrar el ransomware en el que hemos recopilado los métodos alternativos de recuperación de datos más eficaces, y le aconsejamos que lo visite y siga las instrucciones disponibles allí.

Por último, si cree que todavía hay archivos en su PC relacionados con Ppvw, le recordamos que nuestro escáner de malware en línea está siempre a su disposición para analizar los archivos sospechosos en busca de código dañino.

Leave a Comment