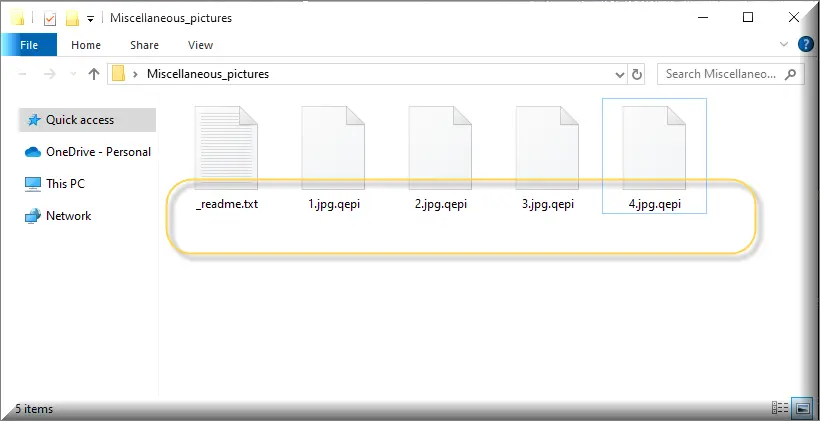

Archivo Qepi

Si has llegado a esta página debido a un error que ha surgido al intentar acceder a un archivo en tu ordenador, la información que encontrarás a continuación puede ser de tu interés. Lo más probable es que te hayas dado cuenta de que el archivo al que estás intentando acceder tiene una extensión de archivo Qepi inusual que tu sistema no es capaz de identificar. Lamentablemente, no se trata de un error menor o de un fallo del sistema, sino de una infección ransomware llamada Qepi. Este tipo de software malicioso codifica los archivos y los inutiliza al cifrarlos con un código complejo. A menos que el cifrado se revierta con una clave de descifrado específica, sus archivos Qepi permanecerán en este estado cifrado, inaccesibles y efectivamente inútiles para usted.

¿Cómo descifrar los archivos del ransomware Qepi?

Para descifrar los archivos del ransomware Qepi, primero asegúrese de desconectar la máquina infectada de la red. A continuación, identifique la variante específica del ransomware que ha infectado su sistema, ya que las distintas variantes pueden requerir métodos de descifrado diferentes. Para encontrar posibles soluciones, visite sitios web o foros de ciberseguridad de confianza donde podrá encontrar herramientas especializadas o claves de descifrado diseñadas específicamente para su variante de ransomware. Si encuentra herramientas fiables, descárguelas y ejecútelas con precaución, siguiendo las instrucciones proporcionadas para aumentar las posibilidades de éxito del descifrado.

Para eliminar el virus ransomware Qepi y restaurar sus archivos, empiece por desconectar el ordenador infectado de Internet para evitar que el ransomware se propague. A continuación, utilice un software antivirus o antimalware actualizado regularmente para analizar el sistema y eliminar el ransomware. Una vez que el ransomware se haya eliminado con éxito, puede utilizar copias de seguridad de sus archivos almacenados en un dispositivo externo o en un servicio en la nube para restaurar de forma segura los datos cifrados. Si no tienes copias de seguridad, puedes considerar explorar opciones de recuperación de datos o buscar ayuda de un servicio profesional de ciberseguridad para comprobar si hay alguna herramienta de descifrado disponible.

Qepi Virus

Un ataque de ransomware es el resultado de un proceso sigiloso y metódico en el que el virus Qepi se infiltra en su sistema. Esta invasión suele producirse a través de rutas aparentemente inocentes. Un adjunto de correo electrónico hábilmente disfrazado, un enlace de descarga comprometido o incluso un anuncio emergente aparentemente inofensivo pueden albergar este malware. Una vez hecho clic o descargado, el virus Qepi se desata en su sistema y comienza a buscar archivos para cifrar. Los métodos de distribución del ransomware han evolucionado con el tiempo, explotando la curiosidad y la confianza humanas. Los astutos individuos que están detrás de estos ataques camuflan el virus en las interacciones digitales cotidianas, cogiéndole desprevenido. Es su meticulosa planificación y ejecución lo que permite a un virus ransomware burlar las defensas y causar estragos.

Qepi

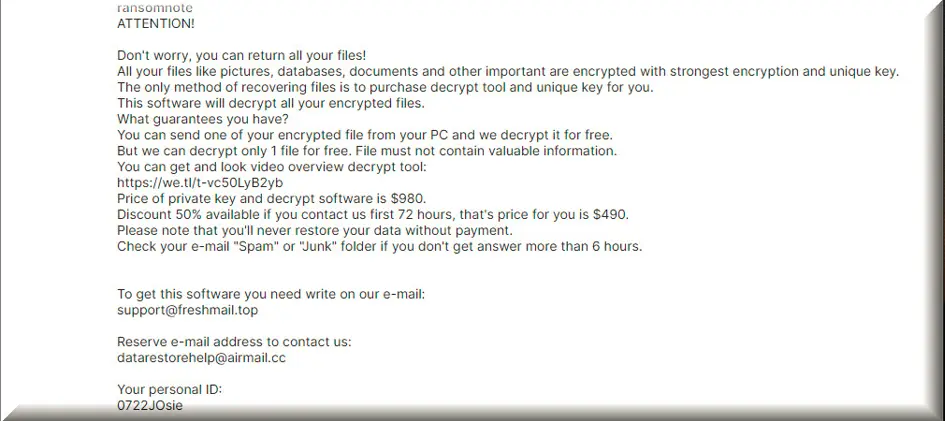

Ahora, el impacto de un ataque de Qepi es francamente aterrador. Es una catástrofe digital que puede poner de rodillas a las empresas y dar un vuelco a las vidas personales. No se trata sólo de quedarse sin acceso a los archivos, sino de lo que ocurre después. Los autores del ataque exigen un rescate a cambio de la clave de descifrado. Te prometen recuperar el acceso a tus archivos, pero sólo si accedes a sus demandas, que a menudo implican la transferencia de una importante suma de dinero. Todo el proceso se asemeja a una negociación de alto riesgo, en la que tus archivos son la moneda de cambio. Es una situación en la que todos pierden: paga y valida el método del ciberdelincuente, o se niega y puede perder sus datos para siempre.

.Qepi

Uno de los signos reveladores de un ataque de ransomware es un cambio repentino en las extensiones de sus archivos, a menudo a algo inusual como .Qepi. Esta extensión de archivo única es la firma del ransomware. Es una señal no deseada de que sus archivos han sido cifrados y ahora están en las garras del ransomware. La extensión es más que un simple cambio de nombre, es una alteración en el núcleo del archivo. Su sistema ve esta extensión .Qepi y es incapaz de abrir o leer el archivo. El ransomware ha desordenado sus datos y los ha reetiquetado con esta nueva extensión. Es como si su archivo hablara un idioma extranjero y su ordenador ya no lo entendiera.

Extensión Qepi

Por desgracia, eliminar la extensión Qepi no es una tarea sencilla. No es como renombrar un archivo o cambiar su formato; se trata de un cifrado complejo que ha alterado la propia composición del archivo. Simplemente intentar eliminar o cambiar la extensión Qepi no restaurará el archivo; incluso puede causar más daño. Por eso, sin la clave de descifrado específica, los datos cifrados permanecen bloqueados, independientemente del nombre que reciba el archivo. La extensión del ransomware es una parte fundamental del proceso de cifrado, y deshacerla no es sencillo. Es posible que tenga que buscar soluciones alternativas de recuperación de archivos y herramientas profesionales de descifrado de archivos para tener una oportunidad potencial de volver a la normalidad.

Qepi Ransomware

Protegerse del ransomware Qepi es posible, y empieza por una buena higiene cibernética. Actualizar regularmente el sistema y las aplicaciones, instalar un software de seguridad robusto y hacer copias de seguridad de los datos son algunas de las medidas preventivas que puede tomar. La copia de seguridad de los datos, en particular, es una defensa crucial contra los ataques de ransomware, ya que al hacer copias de seguridad de sus datos con regularidad, crea copias de sus archivos importantes y los almacena en ubicaciones separadas, garantizando su seguridad y disponibilidad. En caso de infección por ransomware, puedes restaurar tus archivos desde la copia de seguridad, minimizando el impacto del ataque y evitando la necesidad de pagar el rescate. Además, sea cauto a la hora de descargar archivos adjuntos o hacer clic en enlaces, aunque parezcan inofensivos o procedan de un contacto conocido, y comprenda los signos habituales de los intentos de phishing.

¿Qué es el Fichero Qepi?

Después de todo lo que se ha dicho, ahora ya sabes que el archivo Qepi, Kiqu o Miqe no es peligroso en sí mismo, es sólo un archivo normal en tu sistema que ha sido cifrado por el ransomware. Podría ser una foto, un documento, un vídeo… cualquier archivo que haya sido bloqueado por el ransomware Qepi. Este archivo no va a propagar la infección ni causar daños adicionales a su ordenador. En su lugar, es un rehén digital, una parte de tus datos que ha sido secuestrada y retenida para pedir un rescate. Es un escalofriante recordatorio del ataque del ransomware, esperando el día en que pueda ser descifrado y devuelto a su estado original.

Resumen:

| Nombre | Qepi |

| Tipo | Ransomware |

| Tool | Algunas amenazas se reinstalan por sí solas si no eliminas sus archivos principales. Recomendamos descargar SpyHunter para eliminar los programas dañinos para ti. Esto puede ahorrarle horas y asegurar que no dañe su sistema al eliminar los archivos equivocados. |

Eliminar el ransomware Qepi

Al igual que con otras variantes de ransomware, la eliminación de Qepi requiere toda su atención. Puede haber algunos reinicios del ordenador necesarios durante el proceso de eliminación del ransomware, por lo tanto, marcar la página en su navegador para que pueda seguir las instrucciones de este artículo es una excelente idea.

También es una buena idea realizar un reinicio del sistema en Modo seguro, que desactiva todos los programas y servicios del ordenador, excepto los más esenciales, lo que facilita la búsqueda y eliminación de software malicioso.

¡ATENCIÓN! ¡LEA ATENTAMENTE ANTES DE PROCEDER!

Después de reiniciar el ordenador en modo seguro, utilice el atajo de teclado CTRL+Mayúsculas+ESC para abrir el Administrador de tareas y compruebe la pestaña Procesos en busca de procesos sospechosos. Los procesos que consumen mucha CPU y memoria sin razón aparente deben ser objeto de atención adicional. Haga clic con el botón derecho del ratón en un proceso que considere dañino y seleccione Abrir ubicación del archivo en el menú emergente.

Después de abrir la carpeta File Location del proceso seleccionado, puede escanear los archivos almacenados allí en busca de código dañino arrastrándolos y soltándolos en el potente escáner de virus gratuito en línea que aparece a continuación:

Haga clic con el botón derecho del ratón en cualquier proceso potencialmente dañino y seleccione la opción Finalizar proceso para detenerlo de inmediato. A continuación, elimine todos los archivos y directorios que el escáner haya marcado como maliciosos.

![]()

El archivo Hosts de un ordenador es un objetivo común para el malware. Por eso es necesario abrir el archivo Hosts y buscar cualquier dirección IP maliciosa que aparezca en Localhost. Para ello, pulse las teclas Windows y R simultáneamente y pegue el siguiente comando en el cuadro de comandos Ejecutar:

notepad %windir%/system32/Drivers/etc/hosts

A continuación, haz clic en el botón OK y el archivo Hosts se abrirá en la pantalla. Si encuentras direcciones IP de aspecto extraño como las que se muestran en la imagen de ejemplo de abajo, déjanos una copia de ellas en los comentarios. Un miembro de nuestro equipo les echará un vistazo y le dirá si representan un peligro.

El ransomware, como Qepi, puede provocar cambios en los ajustes de la Configuración del Sistema, especialmente en la pestaña de Inicio. La lista de inicio del ordenador, por ejemplo, puede contener elementos dañinos que deben ser desactivados. Puede hacerlo escribiendo «msconfig» en la barra de búsqueda de Windows y haciendo clic en el result:

Cualquier elemento de inicio con un nombre extraño o un fabricante desconocido debe ser desmarcado en la pestaña de Inicio, para que no se inicie automáticamente. Guarde los cambios y asegúrese de que sólo están marcados los elementos legítimos en la lista.

![]()

Con el fin de permanecer en el sistema durante más tiempo y ser más difícil de eliminar por los usuarios inexpertos, el malware más avanzado suele añadir entradas dañinas en el registro. Qepi no es una excepción, y es posible que el ransomware haya añadido archivos dañinos al registro de su ordenador. Hay una serie de cosas que puede comprobar en este paso para ver si la infección sigue activa en el Editor del Registro (escriba Regedit en la barra de búsqueda de Windows y pulse Intro). Utilice las teclas CTRL y F para abrir una ventana de búsqueda y escriba el nombre del ransomware en el cuadro de búsqueda. A continuación, sólo tiene que pulsar el botón Buscar siguiente.

Elimine las entradas que se descubran. Ten en cuenta que si eliminas los archivos que no están relacionados con el ransomware, tu sistema operativo puede corromperse. Por otra parte, si no elimina todas las entradas del registro que están asociadas con Qepi, la infección puede reaparecer. Por lo tanto, lo mejor que puede hacer es utilizar una aplicación anti-malware para comprobar su ordenador en busca de archivos dañinos ocultos y eliminarlos automáticamente.

También se recomienda buscar manualmente las entradas relacionadas con el ransomware en los siguientes cinco lugares. Puede buscarlas en la barra de búsqueda de Windows y pulsar Intro para abrirlas.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Es muy probable que tengas que buscar y eliminar cualquier entrada potencialmente dañina que encuentres en cualquiera de las ubicaciones anteriores. Para eliminar todos los archivos temporales de tu sistema, abre Temp, selecciona todos los archivos que haya allí y pulsa Supr desde el teclado.

![]()

Cómo descifrar los archivos Qepi

Tras la eliminación del ransomware, la cuestión más acuciante para sus víctimas es cómo recuperar sus archivos cifrados. Este proceso, sin embargo, debe ser abordado con extrema precaución.

En primer lugar, debe utilizar un programa antivirus profesional como el de este sitio para eliminar Qepi y otros programas maliciosos. Si está seguro de que Qepi ha sido completamente eliminado de su ordenador, es posible recuperar sus archivos siguiendo estos pasos.

Para cada variante del ransomware, el método para recuperar el acceso a los datos cifrados varía. Comprueba las extensiones de los archivos encriptados para ver con qué variante de ransomware estás tratando.

Nuevo ransomware Djvu

STOP Djvu es la última variante del ransomware Djvu. El sufijo .Qepi facilita a las víctimas la identificación de esta infección entre otras. El descifrador en el enlace puede ser capaz de ayudarle a descifrar los datos codificados por STOP Djvu si se ha utilizado una clave fuera de línea para el cifrado:

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

STOPDjvu.exe puede descargarse seleccionando el botón azul de descarga situado en la esquina superior derecha del sitio web enlazado.

Seleccione «Ejecutar como administrador» cuando guarde el archivo en el ordenador y luego pulse el botón Sí para iniciar el programa. Tras leer el acuerdo de licencia y las breves instrucciones y hacer clic en el botón Descifrar, se iniciará el proceso de descifrado. Esta herramienta no admite el descifrado de datos codificados con claves desconocidas fuera de línea o en línea.

Tenga en cuenta que el software antivirus de esta guía de eliminación puede ayudarle a eliminar el ransomware de forma rápida y sencilla. En el caso de que tengas algún archivo de aspecto sospechoso, puedes escanearlo con el programa free online virus scanner.

Deja una respuesta