Fichier Ttrd

Le chiffrement des fichiers Ttrd est un processus malveillant lancé par un ransomware qui transforme vos fichiers en puzzles numériques sans solution, les verrouillant essentiellement. Imaginez que vos fichiers soient écrits dans un code secret que seul l’attaquant peut comprendre. C’est ce qui se passe lorsqu’un ransomware frappe. Le chiffrement des fichiers Ttrd utilise des algorithmes mathématiques complexes pour mélanger le contenu de vos fichiers et les rendre illisibles. C’est comme si vous preniez votre livre préféré et remplaciez chaque mot par un ensemble aléatoire de caractères. Pour aggraver les choses, les attaquants demandent ensuite une rançon, généralement en crypto-monnaie, en échange de la clé de décryptage. Tant que vous n’avez pas payé, ces fichiers restent piégés, ce qui vous place devant une décision difficile : succomber aux exigences de l’attaquant ou essayer de trouver un autre moyen de briser le chiffrement.

Si le ransomware Ttrd a crypté vos fichiers, le décryptage peut s’avérer difficile en raison des techniques avancées utilisées par cette menace. Cependant, vous pouvez détecter la souche exacte de Ttrd qui affecte votre ordinateur. La reconnaissance de cette souche permet de rechercher des méthodes de décryptage spécifiques liées à la menace exacte qui vous a attaqué. Bien entendu, vous devrez effectuer des recherches approfondies pour trouver des outils et des solutions de décryptage provenant de sources autorisées.

Pour nettoyer votre appareil du ransomware Ttrd et récupérer les fichiers cryptés, vous devez déterminer quelle souche de ransomware a compromis votre système, car cette connaissance facilite la suppression ciblée de la menace qui vous a compromis. Vous pouvez utiliser un outil antivirus mis à jour pour une analyse et une suppression complètes, ou supprimer manuellement toute trace du ransomware à l’aide d’un guide de suppression. Ce qui est vraiment important, c’est de s’assurer que le système est parfaitement propre avant de restaurer les sauvegardes.

Ttrd Virus

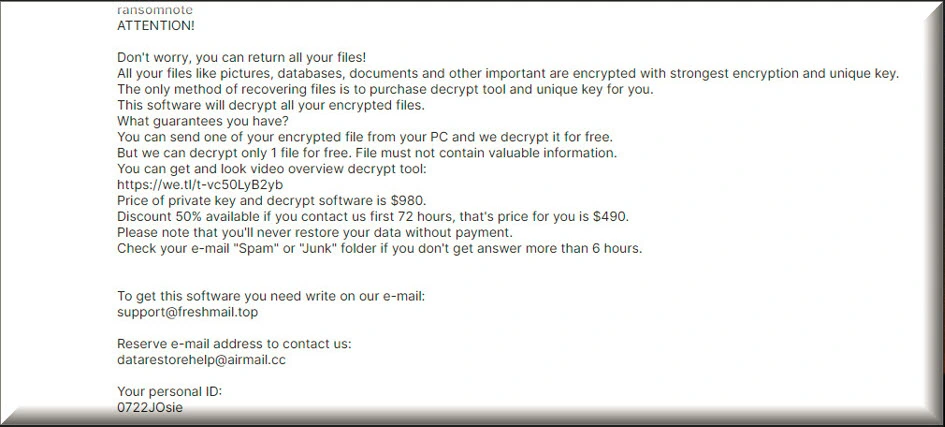

Lorsque vos fichiers sont cryptés par un ransomware comme le virus Ttrd, c’est comme s’ils avaient été transformés en un code secret illisible que seul l’attaquant peut déchiffrer. Imaginez que vos photos chères, vos documents importants et vos données précieuses ne soient plus que du charabia. Vous ne pourrez pas ouvrir ou utiliser ces fichiers car leur contenu a été brouillé au point d’être méconnaissable. Pour ajouter à la détresse, le virus Ttrd affiche souvent un message menaçant sur votre écran, exigeant une rançon en échange de la clé de décryptage. Tant que vous ne payez pas et n’obtenez pas cette clé, vos fichiers restent inaccessibles et pris en otage. Cette situation peut être incroyablement frustrante et inquiétante, car vous risquez de perdre vos fichiers à jamais.

Ttrd

Si vos fichiers sont cryptés par Ttrd, Ttwq ou Mzre, il est essentiel de ne pas paniquer et de suivre un plan d’action prudent. Vous ne devez en aucun cas payer la rançon, car cela est risqué et encourage les activités criminelles. Signalez plutôt l’incident aux forces de l’ordre, qui pourront vous aider à retrouver les cybercriminels. Demandez également l’aide de professionnels de la cybersécurité ou d’entreprises spécialisées dans la récupération de ransomwares, car ils disposent peut-être des outils ou de l’expertise nécessaires pour décrypter vos fichiers Ttrd. Si vous disposez de sauvegardes propres et à jour, utilisez-les pour restaurer votre système. Enfin, améliorez vos pratiques de cybersécurité pour prévenir les attaques futures, notamment en mettant régulièrement à jour vos logiciels, en utilisant des mots de passe robustes, en utilisant des logiciels antivirus fiables et en vous formant, ainsi que votre équipe, à la prévention des ransomwares.

.Ttrd

Aussi désagréable que puisse être une attaque de ransomware .Ttrd, il peut être possible de décrypter les fichiers chiffrés par le ransomware sans payer la rançon, mais cela dépend de plusieurs facteurs. Dans certains cas, des experts en sécurité et des organismes chargés de l’application de la loi peuvent parvenir à décrypter le chiffrement utilisé par certaines souches de ransomware, mettant ainsi des outils de décryptage gratuits à la disposition des victimes. En outre, le fait de disposer de sauvegardes propres et à jour de vos fichiers vous permet de restaurer vos données .Ttrd sans céder à la demande de rançon. Toutefois, il est essentiel de faire preuve de prudence lorsque vous recherchez des outils de décryptage en ligne, car ils ne sont pas tous sûrs. Pour télécharger des outils de décryptage, tenez-vous en à des sources fiables telles que les entreprises de cybersécurité et les sites web officiels des forces de l’ordre, car certains acteurs malveillants utilisent l’apparence d’outils de décryptage pour distribuer des logiciels malveillants.

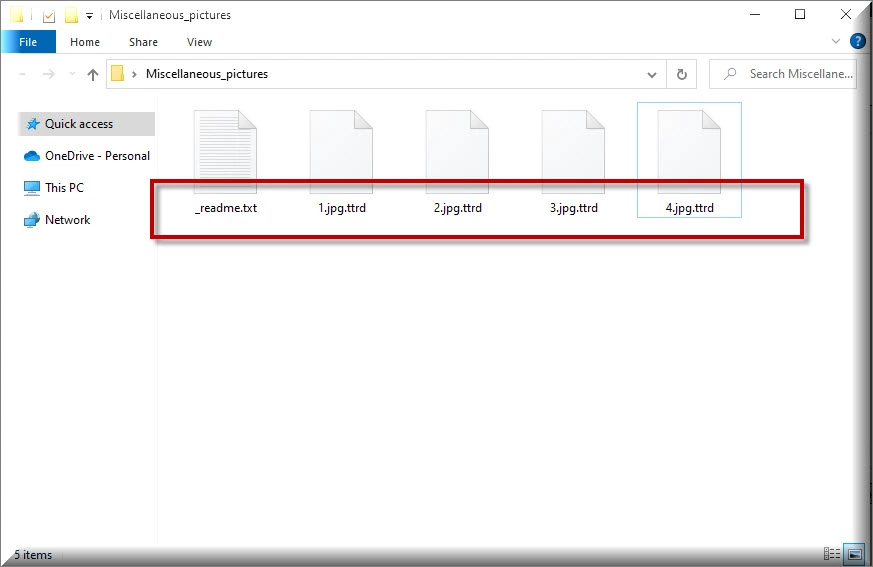

Ttrd Extension

Le ransomware opère souvent silencieusement jusqu’à ce qu’il frappe, mais il peut y avoir certains signes à surveiller avant qu’il n’ajoute l’extension Ttrd à vos fichiers. Tout d’abord, vous pouvez remarquer un ralentissement soudain des performances de votre ordinateur, car le ransomware travaille silencieusement en arrière-plan. En outre, il se peut que vous receviez des courriels d’hameçonnage ou que vous tombiez sur des liens et des pièces jointes suspects dans des courriels ou sur des sites web qui, si vous cliquez dessus, peuvent conduire à une infection par un ransomware. Une fois que vos fichiers sont cryptés, vous verrez généralement la nouvelle extension Ttrd s’y ajouter. Une fois le cryptage effectué, le ransomware affiche une note de rançon sur votre écran qui demande un paiement et indique clairement que vos fichiers ne sont plus accessibles sans la clé de décryptage.

Ttrd Ransomware

Les attaquants du ransomware Ttrd exigent généralement un paiement en crypto-monnaie, comme le bitcoin, qui offre un anonymat relatif. Ils fournissent aux victimes des instructions détaillées sur la manière d’acquérir la crypto-monnaie requise et de l’envoyer à une adresse de portefeuille spécifique. Une fois le paiement effectué, les victimes sont invitées à envoyer une preuve de paiement aux attaquants. Après vérification, les attaquants sont censés fournir la clé de décryptage. Cependant, il n’est pas recommandé de payer la rançon en raison des risques encourus, notamment la possibilité de ne pas recevoir la clé de décryptage et de soutenir des activités criminelles. Il est généralement conseillé d’explorer d’autres options de récupération du ransomware Ttrd, comme la restauration de vos fichiers à partir de sauvegardes propres.

Qu’est-ce que le fichier Ttrd ?

Ce ransomware est capable de chiffrer une grande variété de types de fichiers, ce qui en fait une menace polyvalente et puissante. Il ne fait pas de distinction entre les types de fichiers et peut donc cibler et crypter des documents, des photos, des vidéos, des feuilles de calcul, des bases de données et bien d’autres choses encore. En fait, si un fichier réside sur votre ordinateur et est accessible, le ransomware peut potentiellement le crypter et le transformer en fichier Ttrd. Ce caractère indiscriminé est l’une des raisons pour lesquelles les attaques de ransomware peuvent être si dévastatrices, car elles peuvent avoir un impact sur les données personnelles et professionnelles, provoquant des perturbations et une détresse considérables. Ce cryptage se distingue généralement par l’ajout d’une extension de fichier Ttrd unique ou d’un nom de fichier modifié qui constitue un signe révélateur de l’attaque.

Résumé:

| Nom | Ttrd |

| Type | Ransomware |

| Outil de détection |

Supprimer Ttrd Ransomware

N’oubliez pas d’enregistrer ces instructions comme signet si vous êtes confronté à un ransomware, afin de ne pas avoir à les rechercher sans cesse après chaque redémarrage du système qui est nécessaire. Le redémarrage du système en mode sans échec avant de passer à la deuxième étape de ce guide facilitera également la détection et la suppression du logiciel malveillant.

ATTENTION! LIRE ATTENTIVEMENT AVANT DE PROCEDER!

L’étape suivante de ce guide consiste à vérifier l’onglet Processus du gestionnaire de tâches pour détecter tout processus suspect en appuyant sur les touches CTRL+SHIFT+ESC de votre clavier. Les processus inhabituels, comme ceux qui ne sont associés à aucun de vos programmes habituels, doivent faire l’objet d’une attention particulière. Lorsqu’un processus suspect attire votre attention, cliquez dessus avec le bouton droit de la souris et sélectionnez Ouvrir l’emplacement du fichier dans le menu contextuel.

Vous pouvez vérifier la présence de code malveillant dans les fichiers associés au processus suspect à l’aide des antivirus en ligne gratuits répertoriés ci-dessous. Vous pouvez analyser les fichiers en les faisant glisser et en les déposant dans l’analyseur à partir du dossier Emplacement des fichiers d’un processus suspect.

Après avoir vu les résultats de l’analyse, vous devez supprimer tous les fichiers potentiellement dangereux découverts au cours du processus d’analyse. Il est préférable de terminer le processus suspect avant de supprimer les fichiers en cliquant avec le bouton droit de la souris et en sélectionnant Terminer le processus dans le menu contextuel, car certains fichiers peuvent ne pas être supprimés pendant que le processus est en cours d’exécution.

Après avoir recherché la commande msconfig dans la barre de recherche de Windows et appuyé sur Entrée, cliquez sur le résultat pour ouvrir la Configuration du système. Une fois dans la Configuration du système, sélectionnez l’onglet Démarrage et recherchez les éléments de démarrage qui pourraient être liés à Ttrd.

Cochez tous les éléments de démarrage qui ne proviennent pas d’une source fiable. Vous ne devez cocher que les éléments de démarrage légitimes avec lesquels vous souhaitez que votre système démarre.

Le fichier Hosts est un autre endroit de l’ordinateur où des modifications peuvent être apportées sans votre autorisation. Ouvrez-le et recherchez toute adresse IP suspecte répertoriée sous « Localhost ». Pour ce faire, ouvrez une fenêtre Exécuter en appuyant sur Win+R, puis collez la ligne suivante dans la zone de texte et appuyez sur Entrée :

notepad %windir%/system32/Drivers/etc/hosts

Vérifiez la section Localhost du fichier Hosts comme indiqué dans l’image ci-dessous. Veuillez nous envoyer toute adresse IP qui vous semble suspecte dans les commentaires ci-dessous. Elles seront examinées par un membre de notre équipe afin de déterminer si elles sont dangereuses ou non.

Afin de rester plus longtemps sur le système et d’être plus difficiles à supprimer, les logiciels malveillants plus avancés ajoutent fréquemment des entrées de registre nuisibles. Vous n’êtes peut-être pas conscient des fichiers nuisibles que Ttrd a pu ajouter à votre registre. Nous vous recommandons donc d’utiliser l’éditeur de registre pour voir si vous pouvez en localiser et les supprimer. Cela peut se faire de différentes manières. Pour ouvrir l’éditeur du registre, tapez Regedit dans la barre de recherche de Windows et appuyez sur Entrée. Vous pouvez appuyer simultanément sur CTRL et F pour ouvrir une fenêtre de recherche dans l’éditeur du registre. Saisissez le nom du ransomware et cliquez sur « Rechercher suivant » pour lancer le processus de recherche.

Supprimez toutes les entrées liées au ransomware qui apparaissent dans les résultats de la recherche. Une fois qu’un résultat a été trouvé et supprimé, la recherche peut être répétée autant de fois que nécessaire.

Attention ! Si vous supprimez des fichiers sans rapport avec l’infection par le ransomware lors du nettoyage du registre, le système d’exploitation peut être endommagé. D’autre part, si vous ne supprimez pas toutes les entrées de registre associées, la menace peut revenir. Par conséquent, nous vous conseillons vivement d’exécuter une analyse des logiciels malveillants et un nettoyage du registre avec un programme anti-malware.

Les cinq emplacements suivants doivent également être vérifiés manuellement. Tapez-les exactement comme ils apparaissent dans la barre de recherche de Windows et appuyez sur Entrée pour les ouvrir un par un.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Supprimez tous les fichiers dangereux qui ont été récemment ajoutés à l’un de ces emplacements. En sélectionnant les fichiers de votre dossier Temp et en appuyant sur la touche Suppr de votre clavier, vous supprimerez tous les fichiers temporaires de votre système.

Comment décrypter les fichiers Ttrd

Les victimes de ransomware doivent toujours relever le défi de déchiffrer leurs fichiers cryptés, même après avoir fait supprimer le ransomware. Les ransomwares se présentent sous de nombreuses formes, et chacune d’entre elles peut avoir un moyen différent de décrypter les données cryptées. Afin d’identifier une variante spécifique de ransomware, examinez les extensions des fichiers cryptés.

Avant de tenter de récupérer vos fichiers, vous devez exécuter une analyse antivirus fiable avec un outil de sécurité de confiance (tel que celui disponible sur cette page) sur le système infecté. Une machine exempte de ransomware peut être utilisée pour tester différentes méthodes de récupération de fichiers et même pour connecter des sources de sauvegarde, une fois que vous êtes sûr que l’ordinateur est propre et que le virus en a été éliminé.

Nouveau Djvu Ransomware

Les experts en cybersécurité ont récemment découvert STOP Djvu, une toute nouvelle variante du ransomware Djvu. Le suffixe .Ttrd à la fin des fichiers cryptés par cette infection la distingue du reste du malware. Vous pouvez déchiffrer les données cryptées par cette menace à l’aide d’un décrypteur de clés hors ligne, tel que celui qui se trouve sur le lien suivant.

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Une fois que vous avez téléchargé le fichier STOPDjvu.exe sur votre ordinateur à partir du lien ci-dessus, sélectionnez « Exécuter en tant qu’administrateur » pour l’ouvrir. Pour lancer le programme, il suffit d’appuyer sur le bouton « Oui ». Vous pouvez commencer à décrypter les données dès que vous avez lu le contrat de licence et les brèves instructions qui l’accompagnent. Veuillez noter que les clés hors ligne inconnues ou le cryptage en ligne ne peuvent pas être décryptés avec cet outil.

Si vous devez vous débarrasser du ransomware rapidement et facilement, envisagez d’utiliser les logiciels antivirus répertoriés dans ce guide. Vous pouvez également utiliser un antivirus en ligne gratuit pour vérifier l’absence de tout fichier suspect.

Leave a Comment