Quel type de malware est Waqa ?

Le virus .waqa est une forme menaçante de malware connue sous le nom de ransomware. Il appartient à une catégorie spéciale de ransomware avancé qui fait partie de l’arbre généalogique DJVU. Ce logiciel nuisible chiffre les fichiers des utilisateurs pour les rendre inaccessibles, puis les hackers demandent un paiement de rançon pour libérer les données verrouillées.

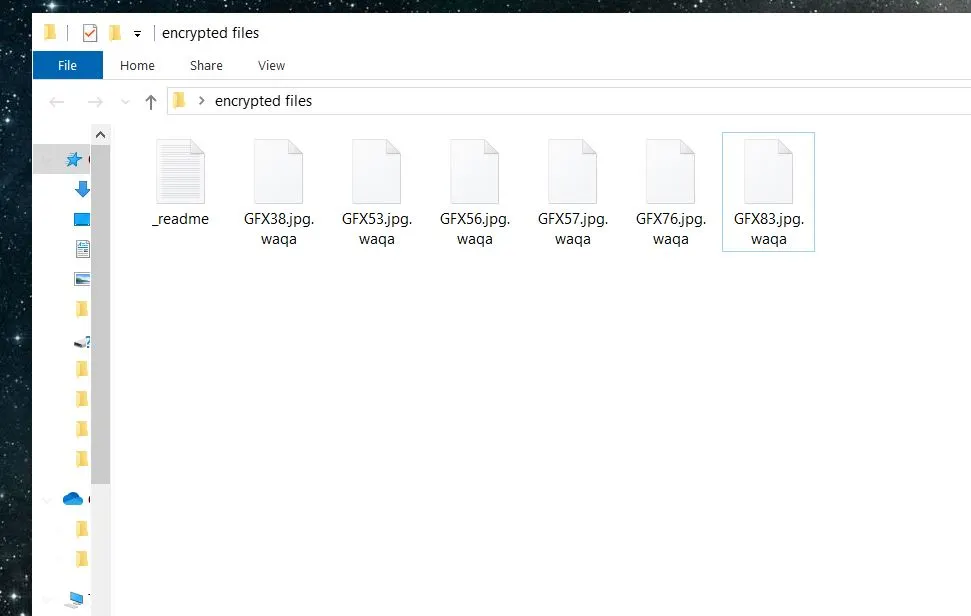

Waqa et d’autres menaces DJVU pénètrent dans les systèmes via des liens trompeurs, des programmes piratés et des pièces jointes d’emails déguisées, parmi d’autres méthodes. Le virus opère en silence et ajoute l’extension .waqa à la fin des noms de fichiers une fois le chiffrement terminé. Les victimes se retrouvent acculées avec une demande de paiement mais avec une incertitude quant à la récupération de leurs fichiers.

Notre objectif dans ce post est de vous familiariser davantage avec Waqa et, si vous en êtes victime, de vous guider à travers vos options disponibles et de fournir toute l’assistance possible.

Que fait Waqa à vos fichiers ?

Le ransomware Waqa initie un processus complexe et furtif qui cible les fichiers de la victime pour chiffrement dès son arrivée dans le système. Ce malware commence par scanner les répertoires de l’ordinateur à la recherche de types de fichiers spécifiques – les documents texte, les images et les bases de données sont parmi les cibles les plus fréquentes. Waqa identifie les fichiers ciblés puis utilise un algorithme de chiffrement sophistiqué – AES ou un chiffre similaire – qui verrouille les données. Ce processus transforme chaque fichier en un format illisible qu’aucun programme ne peut ouvrir. L’extension .waqa à la fin (ajoutée derrière l’extension de fichier régulière) indique que le fichier n’est plus accessible.

Cette méthode de chiffrement utilise une clé de chiffrement unique générée sur le serveur de l’attaquant, ce qui signifie que personne d’autre ne peut y accéder. La clé pour déverrouiller les fichiers n’est pas stockée sur l’ordinateur de la victime, donc la récupération autonome est presque impossible sans assistance externe. La force de ce chiffrement réside dans sa spécificité – chaque clé de victime est différente, il est donc très difficile de créer un outil de décryptage universel.

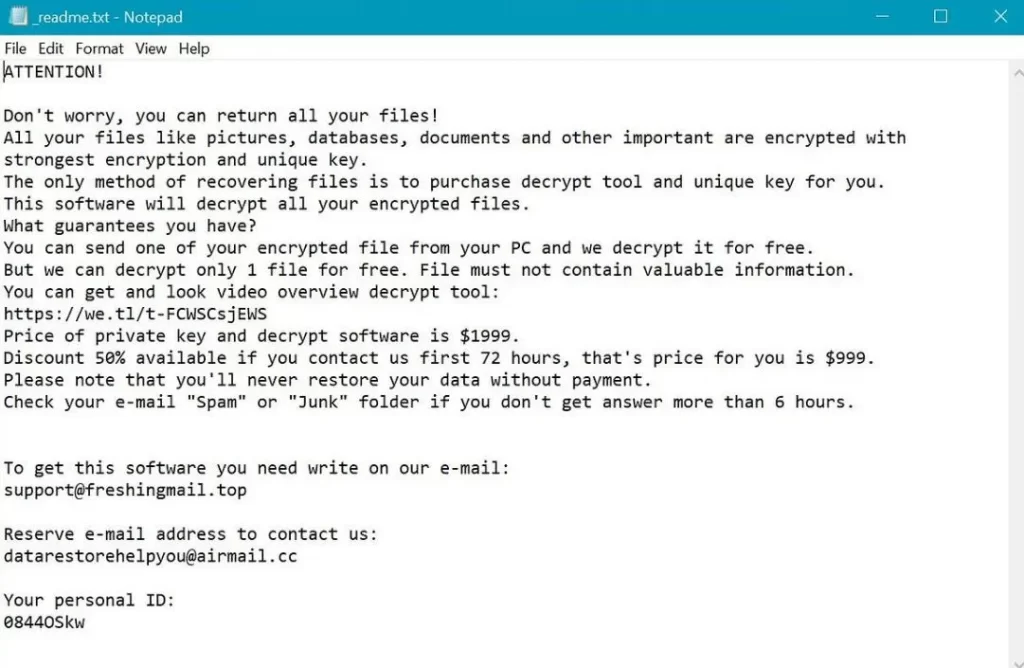

L’état chiffré verrouille essentiellement l’utilisateur hors de ses propres données. Le but final évident est de contraindre les victimes à payer une rançon qui est presque toujours requise en crypto pour maintenir l’anonymat des attaquants. La combinaison d’un chiffrement fort, de clés uniques et de demandes de paiement anonymes fait de .waqa une menace particulièrement problématique et résiliente.

Que faire si Waqa a vos fichiers ?

Vous avez plusieurs cours d’action possibles si le ransomware Waqa a capturé vos fichiers, mais sachez qu’aucune des options n’est idéale. La première chose que beaucoup envisagent est de payer la rançon. Cette approche peut sembler être un moyen direct de récupérer l’accès à vos données mais c’est probablement la pire. Vous n’avez aucune garantie que les attaquants fourniront réellement une clé de décryptage après le paiement. La seule certitude est que votre paiement les encouragera à continuer leurs schémas de chantage.

Une alternative est de chercher un outil de décryptage en ligne. Les experts en cybersécurité travaillent constamment à développer des décrypteurs gratuits pour différentes variantes de ransomware puis les rendent publics pour que quiconque puisse les utiliser. Cette option est idéale car elle restaurera l’accès à vos données et vous n’aurez rien à payer aux criminels. Le problème est que Waqa est une menace très récente, donc cela pourrait prendre des mois avant qu’un décrypteur ne soit disponible (s’il l’est jamais).

Une autre option sensée est de restaurer les fichiers à partir de sauvegardes. C’est la méthode la plus sûre et la plus fiable mais elle n’est disponible que pour les personnes qui sauvegardent régulièrement leurs données et gardent les sauvegardes séparées du réseau pour éviter une infection. Cette méthode ne coûte rien et signifie que vous n’aurez pas à contacter les hackers, mais elle n’est viable que si une telle prévoyance a été pratiquée avant l’attaque.

Vous devez également vous souvenir que le virus doit d’abord être supprimé de votre PC avant que vous tentiez de restaurer quoi que ce soit à partir de sauvegardes ou de décrypter les fichiers avec un outil de décryptage gratuit. Nous pouvons vous montrer comment supprimer Waqa de votre système dans le guide ci-dessous cet article.

Comment Waqa vous a-t-il infecté ?

Le ransomware .waqa utilise divers vecteurs de distribution qui exploitent les vulnérabilités au sein des défenses du système et également dans les schémas de comportement des utilisateurs. Une technique courante est les messages de phishing – des emails ou d’autres messages en ligne déguisés en communications légitimes de sources fiables. Ils contiennent des pièces jointes malveillantes ou des liens qui déploient le ransomware si vous cliquez dessus.

Une autre méthode répandue est appelée malvertising. C’est lorsque les cybercriminels injectent du code malveillant dans des annonces en ligne et le ransomware est téléchargé lorsque l’utilisateur clique sur l’annonce. Cette méthode n’est pas aussi courante car les sites légitimes surveillent strictement les annonces qu’ils permettent d’apparaître sur eux.

Les kits d’exploitation représentent un vecteur plus passif mais également dangereux. Ces kits analysent les vulnérabilités dans les logiciels sur l’ordinateur d’un utilisateur, comme des applications obsolètes ou des systèmes non patchés, ils utilisent les failles de sécurité pour injecter le ransomware. La nature automatisée des kits d’exploitation leur permet d’infecter des machines en masse sans aucune interaction de l’utilisateur, autre que la visite d’un site Web compromis.

Les opérateurs de ransomware tirent également parti des logiciels téléchargeables et des fausses mises à jour. Ils déguisent le malware comme un patch de sécurité nécessaire ou un logiciel souhaitable et persuadent ainsi l’utilisateur de laisser le programme voyou entrer sur leurs machines.

Chacune de ces méthodes montre la nature opportuniste des campagnes de ransomware, qui exploitent les activités quotidiennes et la confiance inhérente que les utilisateurs placent dans les communications numériques et les sites Web.

Le ransomware Waqa – Conclusion et conseils

Le ransomware Waqa illustre la nature sophistiquée et insidieuse des menaces cybernétiques modernes. Il est essentiel de maintenir des pratiques robustes de cybersécurité pour se protéger contre de telles attaques à partir de maintenant.

Vous devez toujours faire preuve de prudence avec les pièces jointes et les liens des emails, même lorsque vous connaissez l’expéditeur. Gardez vos programmes et votre système d’exploitation à jour pour vous assurer que les dernières vulnérabilités sont corrigées. Utilisez un antivirus de renom (de préférence avec des capacités de détection de ransomware vérifiées) et configurez-le pour des analyses automatiques. Il est également crucial d’établir une routine pour sauvegarder des données importantes sur des lecteurs externes ou un stockage en nuage.

RÉSUMÉ :

| Nom | Waqa |

| Type | Ransomware |

| Outil de détection |

Supprimer Waqa Ransomware

Ensuite, comme Waqa peut exécuter un certain nombre de processus malveillants en arrière-plan, il est préférable que vous n’exécutiez que les processus et applications système les plus essentiels afin de pouvoir repérer facilement les processus malveillants. Pour cela, nous vous conseillons de redémarrer l’ordinateur infecté en mode sans échec (utilisez les instructions gratuites du lien) et revenez ensuite à ce guide de suppression en cliquant sur son signet.

ATTENTION ! LIRE ATTENTIVEMENT AVANT DE POURSUIVRE !

L’ordinateur infecté étant lancé en mode sans échec, cliquez sur le bouton du menu Démarrer et tapez msconfig dans la barre de recherche. Ouvrez ensuite le résultat et une fenêtre de configuration du système s’ouvrira :

Si vous détectez quelque chose de suspect, faites des recherches en ligne et, sur la base des informations recueillies, décidez si vous devez le désactiver.

Pour désactiver une entrée de démarrage suspecte, supprimez la coche de la case correspondante et cliquez sur OK.

Ouvrez ensuite le Gestionnaire des tâches de Windows (CTRL + MAJ + ESC) et sélectionnez l’onglet Processus. De la même manière que pour l’onglet Démarrage, recherchez les entrées suspectes dans la liste des processus. Gardez à l’esprit que Waqa peut cacher ses processus malveillants sous différents noms qui peuvent imiter les noms de processus légitimes. Si vous détectez une entrée qui semble suspecte (qui utilise beaucoup de CPU et de mémoire sans raison particulière, qui a un nom étrange, etc :

- cliquer avec le bouton droit de la souris sur le processus en question

- sélectionner Ouvrir l’emplacement du fichier

- mettre fin au processus en question si un ou plusieurs de ses fichiers sont signalés comme dangereux.

Le fichier Hosts de l’ordinateur infecté est un endroit typique où un ransomware comme Waqa peut apporter des modifications non autorisées. Pour le vérifier, vous devez copier la ligne ci-dessous dans la barre de recherche du menu Démarrer et appuyer sur Entrée :

notepad %windir%/system32/Drivers/etc/hosts

Le fichier Hosts s’ouvre dans le Bloc-notes.

Recherchez Localhost dans le texte et, si vous le trouvez, vérifiez si des adresses IP de créateurs de virus y ont été ajoutées. L’image ci-dessous peut vous donner une idée de l’aspect de ces adresses IP.

Si vous ne détectez rien de suspect dans votre fichier Hosts, fermez-le. Si quelque chose d’inquiétant attire votre attention, ne vous empressez pas de le supprimer. Mieux vaut nous écrire dans les commentaires avec une copie de ce qui vous dérange.

En cas d’infection par un ransomware, vous devrez peut-être nettoyer le registre des entrées malveillantes que le virus y a ajoutées. Pour ce faire, tapez Regedit dans la barre de recherche du menu Démarrer et appuyez sur Entrée.

L’éditeur du registre s’affiche alors à l’écran. Ensuite, appuyez simultanément sur les touches CTRL et F, tapez le nom du virus qui vous a infecté et lancez une recherche. Si des entrées apparaissent dans les résultats, elles sont très probablement liées au ransomware et doivent être supprimées du Registre.

NB !!! Le système peut être sérieusement endommagé si vous supprimez de votre registre des entrées non liées au ransomware. Pour éviter le risque de corruption du système d’exploitation, veuillez utiliser un outil de suppression professionnel pour nettoyer votre registre des fichiers malveillants.

Ensuite, fermez l’éditeur du registre une fois que vous vous êtes assuré que le registre est exempt d’entrées malveillantes et cliquez sur le bouton du menu Démarrer. Dans le champ de recherche, tapez une à une les lignes ci-dessous et ouvrez le résultat :

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Si vous détectez des entrées avec des noms bizarres composés de caractères aléatoires, ou des entrées qui ont été ajoutées peu de temps après que vous ayez été infecté par Waqa, il est très probable qu’elles doivent être supprimées.

Vous devez également supprimer tous les fichiers du dossier Temp, car il s’agit de fichiers temporaires qui pourraient être liés au ransomware.

Comment décrypter les fichiers Waqa

Une fois que Waqa a été éliminé de votre PC et que vous êtes sûr que votre système est sécurisé, nous vous recommandons de vérifier les suggestions de récupération de fichiers que vous pouvez trouver ici.

Vous pouvez également cliquer sur le lien suivant, puis suivre les instructions ci-dessous pour tenter de décrypter vos fichiers à l’aide d’un outil de décryptage gratuit d’Emisoft.

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

- Télécharger le Décrypteur : Cliquez sur le bouton ‘Télécharger’ en haut de cette page pour enregistrer le décrypteur STOPDjvu.exe sur votre ordinateur.

- Lancer l’Outil : Après le téléchargement, faites un clic droit sur le fichier et sélectionnez « Exécuter en tant qu’administrateur » pour démarrer le décrypteur.

- Initier le Processus de Décryptage : Suivez les instructions à l’écran pour lire le contrat de licence et terminer la configuration. Le décryptage devrait commencer immédiatement après la configuration.

- Vérifier le Type de Chiffrement : Notez que si vos fichiers ont été chiffrés avec une clé hors ligne inconnue ou en ligne, le décrypteur pourrait ne pas réussir à les déchiffrer.

- Assurer l’Élimination du Malware : Avant de commencer le décryptage, assurez-vous que le ransomware a été complètement éliminé de votre système. Utilisez un logiciel antivirus spécialisé pour scanner votre ordinateur. Nous recommandons d’utiliser le logiciel antivirus disponible sur notre site. Vous pouvez également utiliser un scanner de virus en ligne gratuit pour vérifier la sécurité des fichiers individuels.

- Demander de l’Aide si Nécessaire : Si vous rencontrez des problèmes ou avez des questions sur le processus, postez vos préoccupations dans la section des commentaires ci-dessous. Un membre de notre équipe vous répondra pour vous aider sous peu.

Leave a Comment