File Ttza

Il file Ttza è un particolare tipo di file che non può essere facilmente accessibile utilizzando software comuni. Se si tenta di visualizzarlo utilizzando le applicazioni sul proprio computer, è probabile che si riceva un errore perché il file è stato bloccato e non può essere accessibile senza una chiave di decrittazione. Trovare un file Ttza sul proprio dispositivo è un forte indicatore di un attacco ransomware. Questo tipo di software malevolo impedisce l’accesso ai file, aggiunge estensioni a essi e poi li tiene in ostaggio per soldi. L’omissione della scadenza del riscatto potrebbe comportare una perdita permanente dei propri file.

Decrittare i file colpiti dal ransomware Ttza è un compito complesso a causa del robusto metodo di crittografia utilizzato. Pertanto, è vitale identificare l’esatta variante del ransomware che ha infettato il proprio dispositivo. Questa informazione può aiutare a trovare strumenti specifici per la decrittazione adatti alla minaccia che si sta affrontando. Per prevenire ulteriori danni, è consigliabile disconnettere il computer compromesso da Internet e da altre reti. È necessario dedicare del tempo a cercare fonti affidabili per trovare risorse di decrittazione, guide o software, oppure contattare un professionista per assistenza.

Per pulire il proprio sistema dal virus ransomware Ttza e ripristinare i file bloccati, è necessario disconnettere il computer infetto da tutte le reti. Quindi, è importante capire con quale versione del ransomware Ttza si sta affrontando, poiché questo può aiutare a trovare strumenti specifici per la rimozione e la decrittazione. Utilizzare un software antivirus aggiornato per una scansione completa al fine di rilevare e rimuovere la minaccia associata. Se necessario, eliminare manualmente qualsiasi file sospetto collegato al ransomware. Prima di recuperare i file dai backup, assicurarsi che il sistema sia privo di ransomware.

Virus Ttza

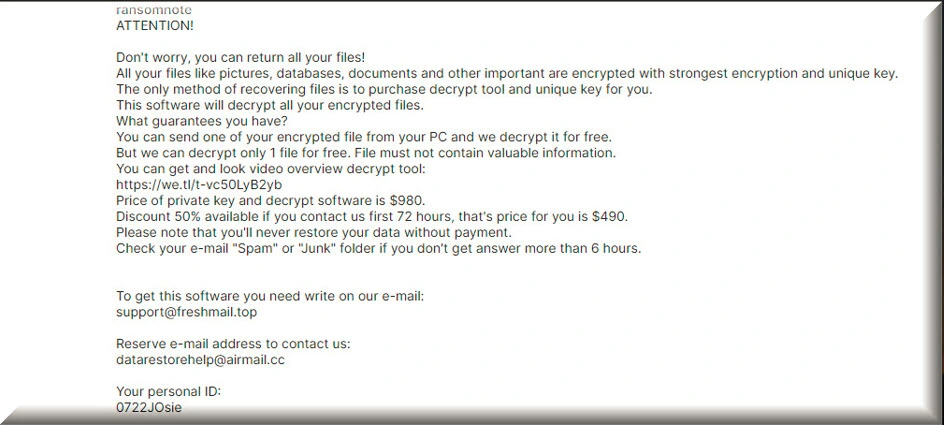

Il virus Ttza è un malware pericoloso, classificato come ransomware, che si infiltra nei sistemi in vari modi. Tattiche come pubblicità online ingannevoli, allegati di posta elettronica indesiderata e download mascherati sono comunemente utilizzate dai criminali informatici per distribuire questa minaccia. Non è raro che il virus Ttza sia nascosto in file apparentemente innocenti, come una cartella compressa o una macro in un documento. Pertanto, per rimanere al sicuro, è sempre necessario essere cauti riguardo ai contenuti digitali sconosciuti e mantenere un efficace strumento di sicurezza. Una volta infiltrato nel sistema, il malware inizia immediatamente a crittografare una lista di file memorizzati sull’hard disk del computer. Una volta completato questo processo, verrà visualizzata una notifica di richiesta di riscatto sullo schermo o un file di testo informativo memorizzato nelle cartelle contenenti i file criptati.

Ttza

Difendersi dai ransomware come Ttza o Ttwq non è così difficile, purché si sviluppi l’abitudine di prestare attenzione alle potenziali minacce nei link cliccabili o nei file scaricabili da fonti non verificate. Le buone abitudini online unite a un software antivirus affidabile possono ridurre drasticamente il rischio di un incontro con un ransomware. Naturalmente, è altrettanto importante mantenere tutti i software aggiornati, poiché i ransomware spesso mirano alle vulnerabilità non corrette. Tuttavia, la migliore difesa contro un attacco Ttza è quella di effettuare regolarmente un backup di tutti i dati essenziali, su dispositivi esterni o su cloud storage. In questo modo, è possibile accedervi sempre dalla fonte di backup e recuperarli una volta che il ransomware è stato rimosso dal sistema.

.Ttza

Il ransomware .Ttza utilizza un processo di crittografia sofisticato per bloccare i propri dati e richiedere un riscatto per il loro rilascio. Quando si attiva accidentalmente l’infezione da ransomware, il software dannoso si infiltra nel proprio computer e inizia una ricerca estesa di file di valore. Questa ricerca non è casuale. Il ransomware .Ttza mira tipicamente a file importanti per l’utente, come documenti, foto e video. Una volta che il ransomware ha identificato la sua preda, utilizza un algoritmo di crittografia complesso che converte i propri file in un codice segreto che solo l’attaccante può decifrare. Per rendere le cose peggiori, il ransomware mostra un messaggio di richiesta di riscatto sullo schermo, chiedendo un pagamento in cambio della chiave di decrittazione. Questo è il modo dell’attaccante di tenere i propri file in ostaggio e spesso stabiliscono una scadenza per esercitare pressione sulla vittima a pagare.

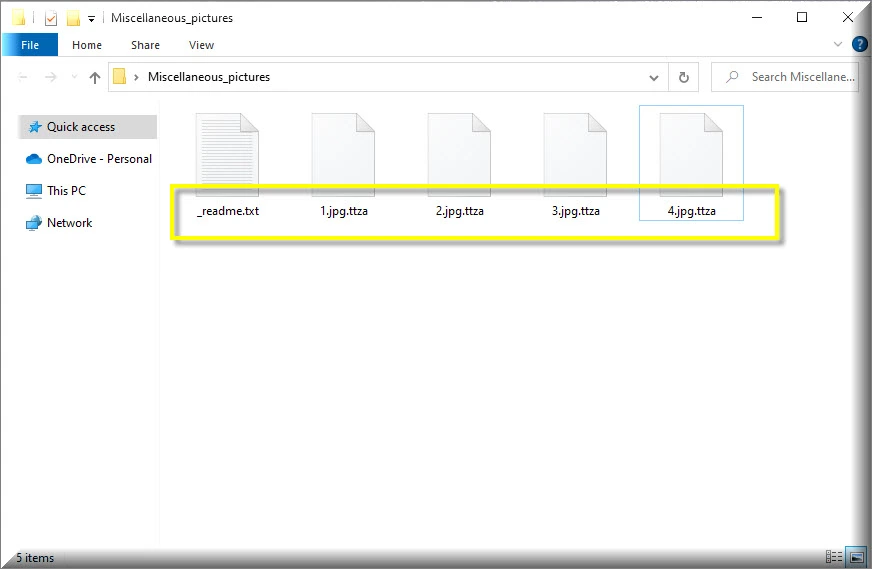

Estensione Ttza

I file crittografati dal ransomware Ttza hanno di solito l’estensione Ttza aggiunta alla fine. Questo tag aggiunto differenzia i file manomessi dai loro formati originali e li rende inaccessibili. Identificare quali file sono stati criptati è di solito semplice come individuare l’estensione Ttza, anche se alcune versioni di ransomware potrebbero utilizzare estensioni diverse. La chiave per il recupero dei propri file risiede nel ottenere la chiave di decrittazione dall’attaccante, di solito seguendo le loro istruzioni per effettuare un pagamento. Tuttavia, pagare il riscatto è rischioso e non raccomandato, poiché non c’è garanzia che l’attaccante fornirà effettivamente la chiave di decrittazione o che non colpirà nu ovamente in futuro.

Ransomware Ttza

Il ransomware Ttza opera con una sinistra precisione che lo distingue da altre minacce informatiche. Il suo obiettivo principale è infiltrarsi nel sistema in modo furtivo, spesso sfruttando tecniche ingannevoli o sfruttando vulnerabilità in software obsoleti. Una volta all’interno, crittografa i file, rendendoli inaccessibili. I cybercriminali dietro a questo ransomware avviano quindi la loro strategia di estorsione, presentando alle vittime ultimatum per il pagamento di somme considerevoli per la decrittazione. Ancora più allarmante è la sua capacità di rimanere indetecttato, mettendo sottilmente in pericolo i backup che gli utenti credono di essere al sicuro. Pertanto, per rimanere al sicuro, è importante implementare protocolli di sicurezza a più livelli, tra cui backup esterni e basati su cloud, poiché questi offrono una difesa formidabile contro le devastanti conseguenze del ransomware Ttza e di altre minacce.

Cos’è un file Ttza?

Il file Ttza è come un file ostaggio preso dal malintenzionato ransomware Ttza. Pensate a questo ransomware come a un sequestratore digitale che, invece delle persone, prende i vostri file – che siano foto, documenti o video – e li blocca. Proprio come un sequestratore lascia un segno o un messaggio, il ransomware cambia il nome o aggiunge un finale speciale a ogni file catturato per mostrare che è stato preso. Sia i cattivi dietro al ransomware che il proprietario del computer possono facilmente individuare quali file sono “sequestrati” cercando questi cambiamenti di nome. Quindi, in termini semplici, un file Ttza è semplicemente un file normale sul vostro computer che è stato bloccato da questo ransomware spiacevole e non può essere aperto senza la giusta chiave di decrittazione.

SUMMARY:

| Nome | Ttza |

| Tipo | Ransomware |

| Strumento di rilevamento | Per rimuovere Ttza da soli, potreste dover toccare I file del sistema e I registri. Se doveste farlo, dovrete essere estremamente attenti perché potreste danneggiare il vostro sistema. Se volete evitare il rischio, raccomandiamo di scaricare SpyHunter, un tool professionale per la rimozione dei malware.

|

Rimuovere Ttza Ransomware

Per rendere più facile il completamento di tutti i passaggi di questa guida, si consiglia di salvare le istruzioni di disinstallazione di questa pagina come segnalibro nel browser. In questo modo, non dovrete cercare la guida alla rimozione di Ttza ogni volta che riavvierete il computer, poiché le istruzioni saranno già presenti..

Il passo successivo consiste nell’avviare il computer compromesso in Safe Mode, che consente di vedere quali programmi e applicazioni (a parte quelli più necessari) sono in esecuzione sul sistema e se sono potenzialmente dannosi per il computer.

ATTENZIONE! LEGGERE ATTENTAMENTE PRIMA DI PROCEDERE!

Per aprire il Task Manager, premere contemporaneamente i tasti CTRL+SHIFT+ESC sulla tastiera. Nella scheda Processi, cercate i processi con nomi insoliti o che consumano molte risorse. Fate clic con il tasto destro del mouse su qualsiasi processo che vi sembra sospetto e scegliete Apri posizione file dal menu a comparsa che apparirà.

Quindi, scansionare i file associati a tale processo per verificare se è stato incluso del codice dannoso. Di seguito è riportato un programma gratuito per il rilevamento dei virus.

Se ci sono file che lo scanner rileva come pericolosi, potrebbe essere necessario terminare il processo sospetto in Task Manager facendo clic con il pulsante destro del mouse e selezionando Termina processo prima di procedere ai file e rimuoverli con successo.

Quando un sistema è infetto, un aggressore ha la possibilità di modificare il file Hosts. Di conseguenza, il passo successivo consiste nel cercare manualmente nella sezione “Localhost” del file gli indirizzi IP potenzialmente problematici (come quelli dell’immagine sottostante). È possibile aprire il file Hosts premendo contemporaneamente il tasto Windows e il tasto R, quindi digitando il seguente comando nella casella Esegui:

notepad %windir%/system32/Drivers/etc/hosts

Per eseguire il comando appena digitato, premete il tasto Invio sul computer, quindi cercate eventuali indirizzi IP insoliti nella sezione Localhost del file. Fateci sapere se vi imbattete in qualcosa di sospetto pubblicando un commento nello spazio riservato ai commenti qui sotto. Se dovessimo scoprire che gli indirizzi IP pubblicati sono pericolosi, vi risponderemo consigliandovi cosa fare in seguito.

Nel passaggio successivo, inserire msconfig nel campo di ricerca di Windows e premere Invio. A seguito di questa azione, sullo schermo apparirà la finestra di dialogo Configurazione del sistema. Cercare le voci di avvio di Ttza nella scheda di avvio del task manager. Se ne trovate, rimuovetene i segni di spunta e premete il pulsante “OK” per salvare le modifiche. Tenete presente, tuttavia, che non dovete rimuovere il segno di spunta da nessuna voce di avvio autentica che fa parte del sistema operativo del vostro computer.

![]()

Per evitare il rilevamento e ottenere una persistenza a lungo termine, un numero crescente di applicazioni malware inserisce segretamente voci dannose nel registro di sistema. Per questo motivo, se si desidera rimuovere con successo Ttza, in questo passaggio è necessario utilizzare l’Editor del Registro di sistema per cercare e rimuovere qualsiasi file relativo a Ttza che potrebbe essere stato aggiunto. Questo può essere fatto digitando regedit nel campo di ricerca di Windows e premendo Invio. In seguito, dovrebbe essere possibile visualizzare l’Editor del Registro di sistema sullo schermo del computer. Cercate i file che potrebbero essere stati aggiunti dal ransomware premendo i tasti CTRL e F contemporaneamente. Inserite il nome del ransomware nella casella Trova e fate clic sul pulsante Trova successivo per iniziare la ricerca del malware.

Rimuovete con cura tutti i file correlati al ransomware che compaiono nei risultati della ricerca. Ripetere la ricerca tutte le volte che è necessario, finché non ci sono più risultati da rimuovere.

Attenzione! Se si tenta di rimuovere manualmente i file correlati al malware dal registro di sistema, è necessario tenere presente che esiste sempre la possibilità di rimuovere accidentalmente qualcos’altro che non è collegato al problema del malware. Per quanto riguarda la sicurezza, l’utilizzo di un software antivirus è l’opzione migliore, poiché rimuove le applicazioni potenzialmente dannose e le voci di registro non sicure senza rimuovere i file critici del sistema.

I file dannosi legati al ransomware possono essere presenti anche nelle cinque posizioni seguenti. Pertanto, è necessario controllare due volte il sistema digitando ciascuna delle frasi di ricerca elencate di seguito nella barra di ricerca di Windows e premendo Invio.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Tutti i file discutibili che si incontrano devono essere eliminati. Tenendo premuti contemporaneamente i tasti CTRL e A e premendo il tasto Del sul computer, si rimuovono tutti i file temporanei dalla directory Temp del computer.

![]()

Come decriptare i file Ttza

È possibile che i non professionisti abbiano difficoltà a recuperare i dati crittografati dal ransomware. Inoltre, i processi di decriptazione che possono essere utilizzati per recuperare i dati possono differire a seconda della variante di ransomware che è stata utilizzata per crittografarli. È possibile distinguere le diverse varianti di ransomware in base alle estensioni dei file allegati ai dati crittografati.

Una scansione approfondita del computer con un programma professionale di rimozione dei virus (come quello disponibile sul nostro sito web) è la cosa più importante da fare prima di tentare qualsiasi operazione di ripristino dei dati. Dopo che la scansione ha dimostrato l’assenza di minacce nel sistema, sarà possibile sperimentare le varie opzioni di recupero dei file disponibili.

Prossimo Djvu Ransomware

Secondo gli esperti di sicurezza, il ransomware STOP Djvu è una nuova variante del ransomware Djvu che è stata trovata. I file crittografati da questa nuova minaccia hanno l’estensione .Ttza alla fine del loro nome. In alcuni casi, l’utilizzo di un decriptatore come quello che si trova su https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu, è possibile recuperare i dati crittografati.

Prima di iniziare la procedura di decriptazione, è necessario scaricare il software STOPDjvu.exe dall’URL specificato. Per eseguire il file come amministratore, fate clic con il tasto destro del mouse e scegliete “Esegui come amministratore”, quindi confermate. Assicuratevi anche di aver compreso il contratto di licenza e le istruzioni che lo accompagnano. Tuttavia, è fondamentale ricordare che questo strumento non sarà in grado di decifrare i dati che sono stati crittografati con chiavi offline sconosciute o con la crittografia online.

Se si riscontrano problemi durante la rimozione del ransomware Ttza, il software antivirus disponibile sul nostro sito web può essere d’aiuto. Potete anche utilizzare il nostro free online virus scanner per verificare la presenza di eventuali file strani.

Lascia un commento