Background.js

In der virtuellen Welt gibt es alle Arten von unerwünschten und potenziell gefährlichen Softwaretypen wie den Background.js-Virus. Sie variieren von bloßen Belästigungen wie Browser-Hijackern, Adware und PUPs bis hin zu einigen wirklich schwerwiegenden Cyber-Bedrohungen wie Ransomware, Spyware, Rootkits und so weiter.

Eine der gefährlichsten Arten von Software, auf die Sie stoßen könnten, sind die Vertreter der berüchtigten Kategorie Trojan Horse Malware. So ziemlich jeder PC-Benutzer hat von diesen Schadprogrammen und ihren verheerenden Fähigkeiten gehört. Systembeschädigung, Datendiebstahl, Spionage, nicht autorisierte Fernsteuerung über den PC, Laden anderer Malware auf dem Zielcomputer und vieles mehr gehören zu den potenziellen Funktionen eines Virenprogramms der Trojaner-Klasse. Ein weiteres typisches Merkmal dieser bösen Bedrohungen ist das Sie sind wirklich hinterhältig und können normalerweise unbemerkt bleiben, was es ihnen ermöglicht, ihre schändlichen Aufgaben in völliger Heimlichkeit zu erledigen. Insgesamt, Dies ist wirklich eine der schlimmsten Arten von Malware-Programmen, mit denen Sie Ihren Computer infizieren könnten. Aus diesem Grund ist es wichtig, dass Sie die Hauptmerkmale dieser heimtückischen Malware-Programme gut verstehen, damit Sie Ihren Computer vor ihnen schützen können sie in der Zukunft. Wir wissen jedoch, dass viele von Ihnen wahrscheinlich zu diesem Artikel gekommen sind, weil ein Trojaner-Virus Ihre PCs bereits angegriffen hat und Sie nun nach einer Möglichkeit suchen, die Bedrohung zu neutralisieren und zu beseitigen. Der besondere Vertreter des Trojanischen Pferdes, auf den wir uns in den nächsten Zeilen konzentrieren werden, ist das sogenannte Background.js-Virus – es ist eine neue Bedrohung für die Trojaner-Familie und hat wahrscheinlich das Potenzial, eine Vielzahl schädlicher Aufgaben auszuführen Prozesse einmal in einem Zielcomputer. Wenn Sie denken, Sie könnten Hintergrund haben. Wenn Sie sich in Ihrem Gerät befinden, empfehlen wir Ihnen dringend, die folgende Anleitung zum Entfernen und die darin enthaltenen Schritte zu beachten. Für Benutzer, die möglicherweise Schwierigkeiten haben, die manuellen Anweisungen aus dem Handbuch zu vervollständigen, und für diejenigen unter Ihnen, die die Schritte ausgeführt haben, aber den Virus noch nicht ausmerzen konnten, haben wir in unser Handbuch ein Sicherheitsprogramm zum Entfernen aufgenommen, für das Sie auch verwenden können Beseitigen Sie den Trojaner. Überprüfen Sie ihn daher unbedingt, wenn Sie das Gefühl haben, zusätzliche Hilfe zu benötigen.

Der Trojaner Background.js

Wie oben erwähnt, ist Stealth einer der Hauptgründe, warum Viren wie der Background.js-Trojaner bei allen Arten von Hackern und Online-Kriminellen so erfolgreich und beliebt sind. In der Regel wird der Trojaner „Background.js“ als etwas empfunden, das zunächst nicht bedrohlich aussieht, da diese Virenprogramme normalerweise unterschiedliche Verkleidungsformen verwenden und sich auf die Nachlässigkeit und mangelnde Sorgfalt des Benutzers verlassen.

Alles, von illegal verteilten Programmen, Spielen und anderer Software bis hin zu betrügerischen Online-Anzeigen, Angeboten und Aktualisierungsanfragen, könnte ein potenzieller Träger von Trojanischen Pferden sein. Wir sollten auch nicht die verschiedenen Formen von Spam-Nachrichten vergessen, die auch solche Infektionen übertragen können. Ein Trojaner wie Background.js kann leicht in Form eines scheinbar schädlichen Nachrichtenanhangs an Ihre E-Mail-Adresse oder an eines Ihrer Konten in sozialen Netzwerken gesendet werden. Das Wichtigste dabei ist, niemals mit Inhalten zu interagieren, auf die Sie im Internet stoßen, wenn Sie nicht sicher sind, dass es sich nicht um potenziell schädliche Inhalte handelt.

Ein weiteres Problem bei Background.js und anderen Trojanern ist das allgemeine Fehlen von Symptomen und roten Fahnen. Aus diesem Grund ist es ratsam, immer ein vertrauenswürdiges und vollständig aktualisiertes Antivirenprogramm auf Ihrem PC zu haben. Auch wenn dies nicht immer der Fall ist, kann ein Trojaner immer noch verschiedene Arten von Systemstörungen verursachen, z. B. Fehler, Abstürze und übermäßige RAM- und Prozessorauslastung. Halten Sie daher stets Ausschau nach solchen Unregelmäßigkeiten, die möglicherweise darauf hinweisen, dass sich auf Ihrem Computer Malware befindet.

Mögliche Verwendungen von Background.js und anderen Trojanern

Es gibt viele verschiedene Möglichkeiten, wie ein Trojaner-Virus verwendet werden kann. Wie bereits erwähnt, können diese vielseitigen Bedrohungen Sie ausspionieren, Daten von Ihrem Computer stehlen, Zugriff auf Ihre Online-Konten erhalten, die Kontrolle über Ihren PC übernehmen, den Computer mit mehr Malware (Ransomware, Rootkits usw.) und vielen anderen füllen. Es ist daher oft schwierig vorherzusagen, um welche Art von Schaden es sich handelt und wofür das Schadprogramm in jedem Einzelfall verwendet wird. Eines ist jedoch immer dasselbe, und das ist wichtig, um schnell Maßnahmen zur Reinigung Ihres PCs und zum Entfernen aller Background.js-bezogenen Daten zu ergreifen. Andernfalls kann es zu allen möglichen negativen Konsequenzen kommen, die die böswillige Background.js auf Ihrem Computer verbleiben darf, die Sie sicherlich nicht erleben möchten.

Überblick:

| Name | Background.js |

| Typ | Trojaner |

| Virus-Tool | SpyHunter herunterladen (kostenloser Remover*) |

Entfernen Background.js Virus

Wenn Sie Background.js so schnell wie möglich entfernen möchten, versuchen Sie diese Anweisungen:

- Klicken Sie auf die Windows-Startmenüschaltfläche und wechseln Sie zur Systemsteuerung.

- Navigieren Sie dort zu Programme und Funktionen und wählen Sie Programm deinstallieren .

- Suchen Sie nach Background.js und entfernen Sie es, indem Sie oben auf die Schaltfläche Deinstallieren klicken .

- Suchen Sie nach anderen verdächtigen Programmen in der Liste und deinstallieren Sie sie ebenfalls, wenn sie bösartig erscheinen.

Wenn diese Anweisungen Ihnen nicht helfen können, Background.js vollständig zu entfernen, befolgen Sie bitte die nachstehende Anleitung.

![]()

Starten Sie den PC im abgesicherten Modus (Wenn Sie mit diesem Vorgang nicht vertraut sind, verwenden Sie bitte diese Anleitung).

Dieser Prozess dient zur Vorbereitung

![]()

WARNUNG! LESEN SIE SORGFÄLTIG DURCH, BEVOR SIE WEITERGEHEN!

Wechseln Sie nach dem Start des Computers im abgesicherten Modus zu Ihrem Windows-Suchfeld und geben Sie Task-Manager ein . Öffnen Sie die Task-Manager-App und klicken Sie auf die Registerkarte Prozesse. Blättern Sie sorgfältig durch die Liste der aktiven Prozesse. Wenn Sie einen fragwürdigen finden, klicken Sie mit der rechten Maustaste darauf. Wählen Sie dann im Popup-Menü die Option Dateispeicherort öffnen .

Verwenden Sie den folgenden Online-Virenscanner , um die Dateien an diesem Speicherort auf Malware zu scannen:

Wenn sie sich als bösartig herausstellen, beenden Sie die Prozesse, auf die sie sich beziehen, und löschen Sie die Ordner, in denen sie enthalten sind.

![]()

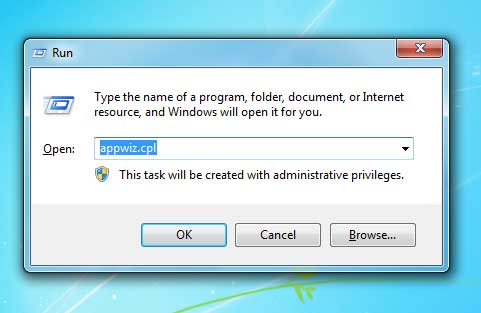

Öffnen Sie als Nächstes ein Dialogfeld Ausführen, indem Sie die Tasten Start und R gleichzeitig drücken . Geben Sie in dieses Feld appwiz.cpl ein und klicken Sie auf OK.

Sie befinden sich im folgenden Verzeichnis: Alle Elemente der Systemsteuerung >>> Programme und Funktionen

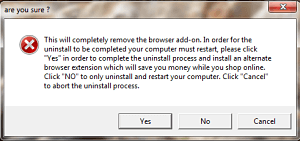

Suchen Sie sorgfältig nach verdächtigen Einträgen in der Liste des Programms und wenn Sie Trojan-bezogene Programme finden, UNINSTALL sie . Haben Sie keine Angst, wenn ein Eingabeaufforderungsfenster wie das folgende angezeigt wird, wenn Sie auf die Option Deinstallieren klicken. Stellen Sie einfach sicher, dass Sie NEIN wählen und den Deinstallationsvorgang abschließen:

![]()

Background.js hat möglicherweise einige schädliche Einträge in der Registrierung hinzugefügt, die erkannt und entfernt werden müssen, wenn Sie den Trojaner vollständig entfernen möchten. Aus diesem Grund ist der Registrierungseditor der nächste Ort, an dem Sie nach schädlichen Spuren suchen müssen. Geben Sie einfach Regedit in das Windows-Suchfeld ein und drücken Sie die Eingabetaste , um es zu öffnen. Drücken Sie dann gleichzeitig die Tasten STRG und F. Geben Sie den Namen des Trojaners in das Feld Suchen ein und klicken Sie auf Weiter suchen. Alle Einträge, die mit diesem Namen gefunden werden, müssen gelöscht werden.

Wenn auf diese Weise keine Ergebnisse gefunden werden, gehen Sie manuell zu diesen Verzeichnissen und löschen / deinstallieren Sie sie:

- HKEY_CURRENT_USER – Software – Zufälliges Verzeichnis.

- HKEY_CURRENT_USER – Software – Microsoft – Windows – CurrentVersion – Run – Random

- HKEY_CURRENT_USER – Software – Microsoft – Internet Explorer – Main – Zufällig

Wenn Sie nicht sicher sind, was genau gelöscht werden muss, zögern Sie nicht, uns in den Kommentaren unter diesem Beitrag zu schreiben.

![]()

Nachdem die Registrierung von den Spuren des Trojaners befreit wurde, gibt es einen weiteren Speicherort, an dem Sie nach böswilligen Einträgen suchen müssen. Geben Sie msconfig in das Windows-Suchfeld ein und klicken Sie auf OK. Sie befinden sich in der Systemkonfiguration :

Klicken Sie schnell auf die Registerkarte Start und suchen Sie in der Liste der Startelemente nach Einträgen, die sich auf Background.js beziehen. Deaktivieren Sie diese Einträge, falls vorhanden, und klicken Sie auf OK.

Überprüfen Sie abschließend Ihre Hosts-Datei unter Localhost auf fragwürdige IP-Adressen, wie unten beschrieben:

- Drücken Sie die Start – und R – Tastatur – Tasten und kopieren diese in dem Dialog , das sich öffnet: notepad% windir%/ system32/drivers/etc/hosts

- Klicken Sie auf OK und die Hosts-Datei sollte auf dem Bildschirm geöffnet werden.

- Scrollen Sie nach unten, bis Sie Localhost finden, und suchen Sie nach verdächtigen IP-Adressen wie auf dem Bild unten:

Bitte schreiben Sie uns in die Kommentare unter diesem Beitrag, wenn Sie etwas fragwürdiges und ungewöhnliches finden, da dies ein Hinweis darauf sein kann, dass Ihr Computer gehackt wurde.

Wenn Background.js auch dann noch nicht von Ihrem Computer entfernt werden möchte, wenn Sie alle Schritte in diesem Handbuch sorgfältig ausgeführt haben, müssen Sie Ihren Computer möglicherweise mit dem empfohlenen Entfernungsprogramm scannen und den Anweisungen folgen.

Schreibe einen Kommentar