SamScissors

SamScissors wird unser Fokus in den nächsten Zeilen sein, da es eine sehr neue Ergänzung zur Familie der Trojanischen Pferde ist. Aus diesem Grund ist es möglich, dass viele Antiviren-Tools es noch nicht in ihren Datenbanken haben. Was das bedeutet, ist, dass SamScissors in Ihren Computer eindringen und seine bösartigen Aktivitäten ausführen kann, während es von Ihrem Antivirus- oder Anti-Malware-Tool unbemerkt bleibt.

Die Vertreter der Trojanischen Pferd-Kategorie wie Trojan Script/Wacatac.h ml sind wahrscheinlich die vielseitigsten Computerbedrohungen, mit denen man auf seinem Computer konfrontiert werden kann. Die Bewältigung von ihnen stellt oft eine Herausforderung für selbst die erfahrensten Experten für Softwaresicherheit dar. Wenn Sie jedoch feststellen, dass eine solche Infektion Ihre Systemabwehr durchbrochen hat und sich in Ihrem Computer eingenistet hat, gibt es keine Zeit zu verlieren. Sofortige Maßnahmen sollten ergriffen werden, um Ihren Computer zu sichern und das Malware so sicher und schnell wie möglich loszuwerden.

Dies wird als Zero-Day-Angriff bezeichnet – ein Malware-Angriff, der von der Sicherheitssoftware auf dem Zielcomputer nicht erkannt wird, weil die Malware so neu ist, dass sie noch nicht zu den Virendefinitionen des Antivirus-/Anti-Malware-Tools hinzugefügt wurde. Hoffentlich können Sie, wenn Sie diesen Artikel sorgfältig lesen und nach den Schritten im Entfernungsleitfaden sorgfältig befolgen, die Gefahr beseitigen, die SamScissors darstellt, und Ihren Computer wieder sicher machen.

Die SamScissors-Malware

Wie bei den meisten Formen von Trojanern ist der Hauptfaktor, der es der SamScissors-Malware ermöglicht, so viele Computer zu infizieren, das menschliche Element. Auch Personen mit Erfahrung im Umgang mit Computern können leicht über die Natur eines bestimmten Softwareinhalts getäuscht werden. Genau das ermöglicht es Malware wie SamScissors, so weit verbreitet zu sein.

Was ist SamScissors fähig?

Wir können Ihnen nicht genau das Endziel von SamScissors sagen, da Bedrohungen seines Typs tendenziell sehr vielseitig sind. Ein solcher Trojaner kann dazu verwendet werden, Sie auszuspionieren, um Ihren Computer mit weiteren Infektionen wie Würmern und Ransomware zu füllen oder um alle Ihre Systemressourcen für das Kryptowährungs-Mining zu verwenden. Das Ergebnis wird direkt an die Hacker hinter dem Malware-Programm gesendet. Was wichtig ist, ist, dass Sie der Infektion nicht genug Zeit geben, um ihre Aufgabe zu erledigen, indem Sie sie so schnell wie möglich entfernen.

Was ist die Natur von Trojanern?

Ein Trojaner ist normalerweise auf recht überzeugende Weise getarnt – oft als Installationsprogramm für ein Programm oder ein Spiel. Natürlich werden solche Installationsprogramme von dubiosen Websites heruntergeladen und von Websites, die raubkopierte Inhalte verbreiten (und die Sie nicht besuchen sollten). Der Punkt ist, dass es oft schwierig ist, zu erkennen, ob eine bestimmte Software oder ein Software-Installationsprogramm ein Trojaner ist oder nicht. Und wenn Ihr Antivirenprogramm Sie nicht vor einer potenziell versteckten Bedrohung warnt, ist es sehr einfach, hereingelegt zu werden und so Ihr System zu infizieren. Deshalb sollten Sie beim Surfen im Internet nicht auf der Suche nach Problemen sein – bleiben Sie auf Websites, die Sie kennen und denen Sie vertrauen, und laden Sie niemals Dinge von Quellen mit zweifelhaftem Ruf herunter.

Überblick:

| Name | Win64/SamScissors |

| Typ | Trojaner |

| Risikograd | Mittel oder Hoch |

| Virus-Tool | SpyHunter herunterladen (kostenloser Remover*) |

Entfernung von SamScissors Malware

Starten Sie den PC im abgesicherten Modus (Wenn Sie mit diesem Vorgang nicht vertraut sind, verwenden Sie bitte diese Anleitung).

Dieser Prozess dient zur Vorbereitung

Wir werden des Öfteren danach gefragt, deshalb stellen wir es an dieser Stelle klar: Das manuelle Entfernen von SamScissors kostet Sie viel Zeit und dabei kann Ihr System beschädigt werden.Wir empfehlen Ihnen das de herunterladen von SpyHunter, um zu prüfen, ob die Software die SamScissors Dateien für Sie erkennen kann.

Sie müssen zuerst alle versteckte Dateien und Ordner anzeigen.

- Überspringen Sie diesen Schritt nicht – SamScissors Dateien könnten versteckt sein

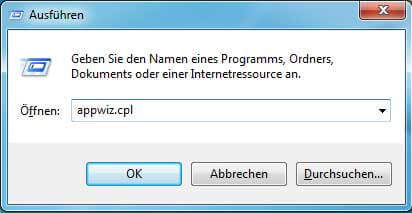

Halten Sie die Windows-Taste und R gleichzeitig gedrückt. Geben Sie appwiz.cpl ein und klicken Sie auf „OK‟.

Sie befinden sich jetzt im Menü der Systemsteuerung. Wenn Ihnen verdächtige Einträge auffallen, können Sie diese deinstallieren. Falls die folgende Meldung auf dem Bildschirm erscheint, klicken Sie auf Nein.

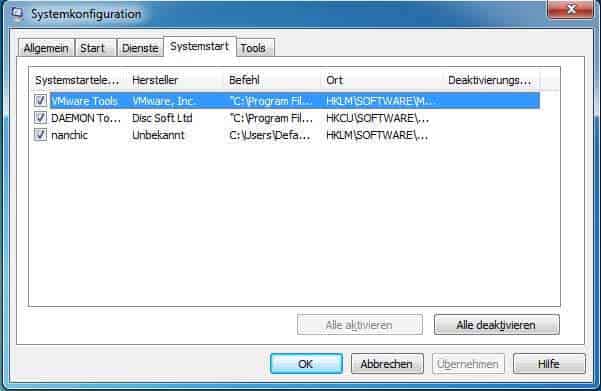

Geben Sie nun in das Suchfeld msconfig ein und drücken Sie Enter.

Systemstart—> Deaktivieren Sie alle Einträge mit „Unbekannt“

Um SamScissors auf eigene Faust zu entfernen, muss man System-Dateien und Register anlangen. Falls Sie dies vorhaben, dann sollten Sie sehr vorsichtig sein, da Sie Ihr System beschädigen können.

Falls Sie das Risiko vermeiden möchten, empfehlen wir Ihnen das herunterladen von SpyHunter, einem professionellen Schadprogramm-Entfernungstool.

Weitere Informationen zu SpyHunter, Schritte zum Deinstallieren, der Endbenutzervereinbarung (EULA) und zum Datenschutz.

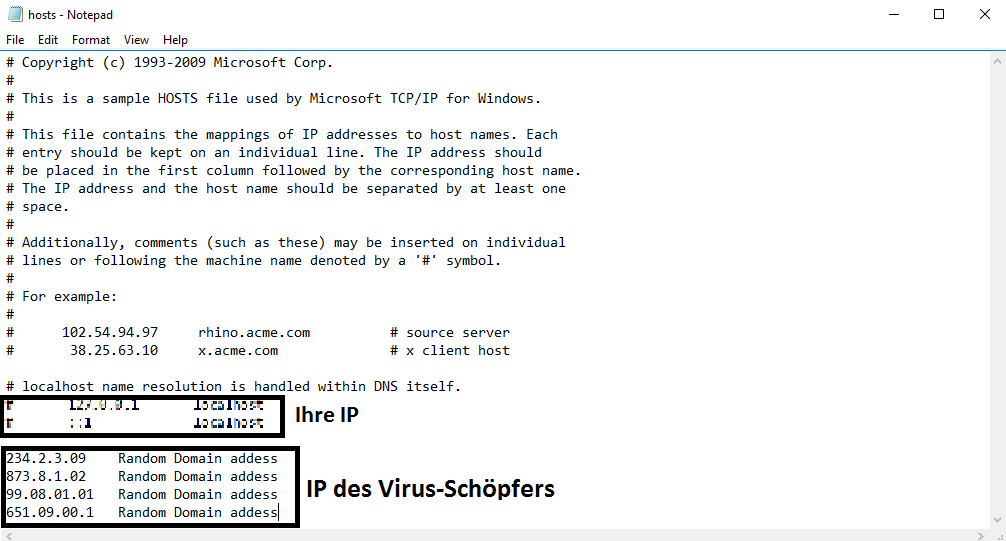

Halten Sie die Windows-Taste und R-Taste gleichzeitig gedrückt. Kopieren sie folgende Zeile und fügen sie diese in das Eingabefeld ein.

notepad %windir%/system32/Drivers/etc/hosts

Eine neue Datei wird sich öffnen. Wenn Ihr PC infiziert ist, werden am Ende verschiedene IP-Nummern zu sehen sein. Sie können dies mit folgendem Bild vergleichen.

Wenn Sie verdächtige IP-Adressen unter „Localhost“ angezeigt bekommen – teilen Sie uns diese bitte mittels Kommentarfunktion mit.

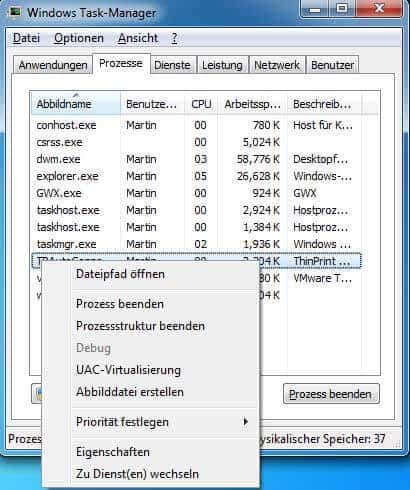

Drücken Sie gleichzeitig STRG + SHIFT + ESC. (STRG + Umschalten + ESC). Rufen Sie die Registerkarte „Prozesse“ auf. Versuchen Sie zu bestimmen, welche Prozesse schädlich sein könnten. Wenn Sie sich nicht sicher sind, benutzen Sie die Google-Suche oder senden uns eine Nachricht.

WARNUNG! Bitte lesen Sie die folgenden Hinweise sorgfältig durch, bevor Sie fortfahren!

Klicken sie auf jeden schädlichen Prozess einzeln mit der rechten Maustaste. Wählen Sie „Dateipfad öffnen“. Nachdem sich der Ordner geöffnet hat, beenden Sie den aktuellen Vorgang und löschen die Verzeichnisse.

Geben Sie „regedit“ in das Windows-Suchfenster ein. Drücken Sie Enter.

Danach drücken Sie die Tasten STRG und F gleichzeitig und tippen den Namen der Bedrohung ein. Mit einem Rechtsklick können Sie alle angezeigten identischen Einträge löschen. Falls das Löschen auf diesem Wege nicht möglich ist, können sie für einen manuellen Lösch- oder Deinstallationsvorgang das angezeigte Verzeichnis direkt aufrufen.

- HKEY_CURRENT_USER—-Software—–Random Directory. Diese Einträge könnten Malware sein. Fragen Sie uns, falls sie sich über die Bösartigkeit von Dateien nicht sicher sind.

- HKEY_CURRENT_USER—-Software—Microsoft—-Windows—CurrentVersion—Run– Random

HKEY_CURRENT_USER—-Software—Microsoft—Internet Explorer—-Main—- Random

Wenn Ihnen diese Anleitung nicht dabei helfen konnte SamScissors zu finden, sollten Sie auf einen professionellen Antivirenscanner zurückgreifen. Diese Malware dient offensichtlich zum Diebstahl Ihrer Anmelde- und Kreditkarteninformationen. Dies bedeutet, dass die Angreifer eine Menge an Zeit und Energien verwendet haben, um den Angriff so bedrohlich wie möglich zu gestalten.

Wir möchten Sie darauf aufmerksam machen, dass Sie uns im Problemfall immer eine Nachricht zukommen lassen können!

Schreibe einen Kommentar