*Quelle der Forderung SH kann sie entfernen.

Es gibt eine überfällige Zahlung auf Ihren Namen.

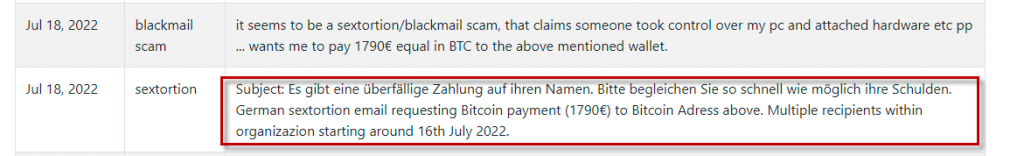

„Es gibt eine überfällige Zahlung auf Ihren Namen.“ ist eine Malware, die zur Kategorie der Trojanischen Pferde gehört und in der Regel über irreführende E-Mail-Briefe verbreitet wird. Betrüger im Internet drohen Nutzern oft mit „Es gibt eine überfällige Zahlung auf Ihren Namen.“, indem sie ihnen mitteilen, dass ihre Computer von dieser Infektion befallen sind.

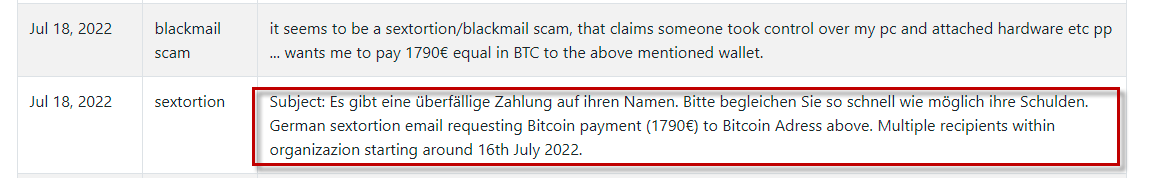

Ein viraler E-Mail-Bitcoin-Betrug hat in letzter Zeit im Internet an Popularität gewonnen. Bei dieser neuen dubiosen Masche werden Internetnutzer per E-Mail aufgefordert, Geld an eine bestimmte Kryptowährungs-Brieftasche zu zahlen, um ihren Computer vor dem Angriff einer versteckten Malware zu schützen. Leider „informiert“ diese Nachricht die Opfer nicht nur über das potenzielle Vorhandensein einer bösartigen Infektion in ihrem System, sondern sie könnte auch mit der Verbreitung eines bestimmten Trojaners mit der Bezeichnung „Es gibt eine überfällige Zahlung auf Ihren Namen.“ or There is an overdue payment under your name. Please, settle your debts ASAP. Email Scam.

Viele unserer Nutzerinnen und Nutzer haben sich bei uns über eine laufende Spam-Mail mit den folgenden Nachrichten gemeldet:

Hallo!

Leider bekommen Sie gleich ein paar schlechte Nachrichten zu hören.

Vor ein paar Monaten habe ich mir vollen Zugriff auf alle Geräte verschafft, die Sie zum Surfen im Internet verwenden.

Kurz darauf habe ich begonnen, alle von Ihnen durchgeführten Internetaktivitäten aufzuzeichnen.Nachfolgend erfahren Sie, wie es dazu kam:

Zuvor hatte ich mir von Hackern einen einmaligen Zugang zu verschiedenen E-Mail-Konten verschafft

(im Moment ist das über das Internet wirklich einfach zu bewerkstelligen).

Wie Sie sehen können, ist es mir gelungen, mich ohne Mühe in Ihr E-Mail-Konto einzuloggen: (Es gibt eine überfällige Zahlung auf Ihren Namen.Es gibt eine überfällige Zahlung auf Ihren Namen.xx@Es gibt eine überfällige Zahlung auf Ihren Namen.x.de).Innerhalb einer Woche danach habe ich einen Trojaner in Ihrem Betriebssystem installiert,

der auf allen Geräten zu finden ist, die Sie zum Einloggen in Ihr E-Mail-Konto verwenden.

Um ehrlich zu sein, war das eine sehr einfache Aufgabe (da Sie so freundlich waren, einige der Links in Ihren E-Mails zu öffnen).

Ich weiß, Sie denken jetzt vielleicht, dass ich ein Genie bin.Mit Hilfe dieser nützlichen Software kann ich nun auf alle Controller in Ihren Geräten zugreifen (z.B. Videokamera, Tastatur, Mikrofon und andere).

Dadurch ist es mir gelungen, alle Ihre Fotos, persönlichen Daten, den Browserverlauf und andere Informationen ohne Probleme auf meine Server herunterzuladen.

Außerdem habe ich jetzt Zugriff auf alle Konten in Ihren Messengern, sozialen Netzwerken, E-Mails, Kontaktlisten, Chatverläufen – was immer Sie sich denken können.

Mein Trojaner-Virus aktualisiert seine Signaturen unaufhörlich (da er von einem Treiber gesteuert wird),

so dass er von keiner auf Ihrem PC oder Gerät installierten Antiviren-Software erkannt wird.Ich schätze, Sie verstehen jetzt endlich, warum ich bis zu diesem Brief nie gefasst werden konnte…

Während der Zusammenstellung Ihrer persönlichen Daten konnte ich nicht umhin festzustellen,

dass Sie ein großer Bewunderer und regelmäßiger Gast von Webseiten mit nicht jugendfreien Inhalten sind.

Sie haben viel Freude daran, sich auf Webseiten mit pornografischen Inhalten umzusehen, versaute Pornofilme anzuschauen und atemberaubende Orgasmen zu erleben.

Lassen Sie mich ehrlich sein, es war wirklich schwer zu widerstehen,

einige dieser versauten Soloszenen mit Ihnen in der Hauptrolle aufzunehmen und sie in speziellen Videos zusammenzustellen,

die Ihre Masturbationssitzungen zeigen, an deren Ende Sie zum Höhepunkt kommen.Falls Sie noch Zweifel haben sollten, brauche ich nur mit der Maus zu klicken und all diese versauten Videos mit Ihnen werden an Freunde, Kollegen und Verwandte von Ihnen weitergegeben.

Außerdem hält mich nichts davon ab, all diese heißen Inhalte online hochzuladen, damit auch die Öffentlichkeit sie sehen kann.

Ich hoffe aufrichtig, dass Sie das nicht wollen, denn wenn Sie an all die schmutzigen Dinge denken, die Sie sich gerne ansehen (Sie wissen sicher, was ich meine), wird das Ihren Ruf völlig ruinieren.Aber keine Sorge, es gibt immer noch eine Möglichkeit, das Problem zu lösen:

Sie müssen mir 1790€ auf mein Konto überweisen (der entsprechende Betrag in Bitcoins hängt vom Wechselkurs zum Zeitpunkt des Geldtransfers ab),

und sobald ich die Transaktion erhalten habe, werde ich alle schmutzigen Videos mit Ihnen in der Hauptrolle löschen.

Danach können wir diesen unangenehmen Unfall vergessen.

Außerdem garantiere ich Ihnen, dass auch die gesamte Schadsoftware von Ihren Geräten und Konten gelöscht wird. Merken Sie sich meine Worte, ich lüge nie.Ich versichere Ihnen, dass dies ein großartiges Schnäppchen zu einem niedrigen Preis ist, denn ich habe viel Mühe darauf verwendet,

alle Ihre Aktivitäten und schmutzigen Taten über einen langen Zeitraum aufzuzeichnen und aufzuspüren.

Falls Sie keine Ahnung haben, wie man Bitcoins kauft und transferiert – schauen Sie sich die entsprechenden Informationen im Internet an.Hier ist meine Bitcoin-Brieftasche als Referenz für Sie: 1Dgd4jfNiGPoRrRPNgwgw2vcr6TgNGJ2FB

Von nun an haben Sie nur noch 48 Stunden Zeit und der Countdown hat begonnen, sobald Sie diese E-Mail geöffnet haben (in anderen Worten: 2 Tage).Die folgende Liste enthält Dinge, die Sie auf keinen Fall tun oder auch nur versuchen sollten:

> Versuchen Sie nicht, diese E-Mail zu beantworten (da die E-Mail zusammen mit der Absenderadresse in Ihrem Posteingang erscheint).

> Versuchen Sie nicht, die Polizei oder einen anderen Sicherheitsdienst anzurufen oder zu benachrichtigen.

Außerdem ist es keine gute Idee, diese E-Mail an Ihre Freunde weiterzugeben, in der Hoffnung, dass sie Ihnen helfen.

Wenn ich das herausfinde (und ich weiß, dass das mühelos möglich ist, denn ich habe alle Ihre Geräte und Konten unter meiner Kontrolle und ununterbrochenen Beobachtung),

werden Ihre perversen Videos noch am selben Tag veröffentlicht.

> Versuchen Sie nicht, nach mir zu suchen – auch das würde zu nichts führen. Kryptowährungstransaktionen sind absolut anonym und können nicht zurückverfolgt werden.

> Verzichten Sie darauf, Ihr Betriebssystem auf Geräten neu zu installieren oder sie wegzuwerfen.

Auch das würde das Problem nicht lösen, da alle Ihre persönlichen Videos bereits hochgeladen und auf entfernten Servern gespeichert sind.Dinge, die Sie vielleicht verwirren:

> Dass Ihr Geldtransfer nicht an mich weitergeleitet wird.

Beruhigen Sie sich, ich kann jede Transaktion sofort nachverfolgen, so dass ich bei einem Geldtransfer auch eine Benachrichtigung erhalte,

da ich immer noch die Kontrolle über Ihre Geräte habe (mein Trojaner ist in der Lage, alle Prozesse aus der Ferne zu steuern, genau wie TeamViewer).

> Dass ich Ihre schmutzigen Videos weitergeben werde, nachdem ich Geld von Ihnen überwiesen bekommen habe.

Hier müssen Sie mir vertrauen, denn es gibt absolut keinen Grund, Sie nach Erhalt des Geldes noch zu belästigen.

Und wenn ich wirklich wollte, wären all diese Videos schon längst öffentlich zugänglich!Ich glaube, wir können diese Situation immer noch zu fairen Bedingungen regeln!

Hier ist mein letzter Rat an Sie… halten Sie sich in Zukunft besser von solchen Situationen fern!

Mein Rat – vergessen Sie nicht, Ihre Passwörter regelmäßig zu aktualisieren, um sich absolut sicher zu fühlen.

Die Gauner, die hinter dem E-Mail-Bitcoin-Betrug stecken, spammen normalerweise den E-Mail-Posteingang der Nutzer mit Nachrichten zu, in denen eine Lösegeldzahlung gefordert wird, oder mit Phishing-E-Mails, in denen behauptet wird, dass der Computer heimlich durch eine versteckte Malware kompromittiert wurde, die nun auf Befehle der Hacker wartet. Um die Opfer dazu zu bringen, so schnell wie möglich zu zahlen, drohen sie in der Regel damit, das System zu zerstören, böse Dinge mit den darin gespeicherten Daten anzustellen oder sensible oder peinliche Informationen, Bilder und persönliche Daten in die Hände zu bekommen.

Eine Reihe von Anwendern ist bereits mit derartigen Betrugs-E-Mails in Berührung gekommen, und leider wurden einige von ihnen dazu verleitet, ihr Geld an die Hacker zu schicken. Die meisten führenden Sicherheitsexperten warnen jedoch, dass man solchen Drohbotschaften mit ähnlichen Voraussetzungen nicht trauen sollte, es sei denn, es befindet sich tatsächlich Malware auf dem Computerr.

Deshalb sollten Sie, wenn Sie kürzlich eine solche Phishing-E-Mail erhalten haben, als Erstes Ihren PC mit einem renommierten und aktualisierten Tool zum Entfernen von Malware scannen und alle potenziellen Bedrohungen entfernen, falls solche erkannt werden. Wenn die Sicherheitssoftware keine echte Malware entdeckt, wurden Sie höchstwahrscheinlich mit einer gefälschten Nachricht zugespammt, deren Ziel es ist, Sie zu verleiten, Geld an Online-Betrüger zu senden.

Denken Sie jedoch daran, dass Spam-Nachrichten und Phishing-E-Mails wie die oben beschriebenen oft Träger bösartiger Infektionen sein können, einschließlich Ransomware und fortgeschrittener Trojaner wie „Es gibt eine überfällige Zahlung auf Ihren Namen.“. Und das Schlimmste ist, dass diese Infektionen selten sichtbare Symptome zeigen und Ihren Computer heimlich kompromittieren und ihre bösartigen Prozesse ohne Ihr Wissen im Hintergrund des Systems laufen lassen können, bis sie ein fatales Problem verursachen oder den Hackern Ihre persönlichen Daten liefern.

Was kann „Es gibt eine überfällige Zahlung auf Ihren Namen.“ tun?

Wenn eine Bedrohung wie „Es gibt eine überfällige Zahlung auf Ihren Namen.“ sich durch Ihre Interaktion mit einer Bitcoin-Betrugsnachricht per E-Mail in Ihren Computer eingeschlichen hat, dann sollten Sie wissen, dass Sie wirklich in Schwierigkeiten stecken könnten. Ein fortschrittlicher Trojaner dieser Art kann seinen Schöpfern heimlich Fernzugriff auf den gesamten Rechner gewähren und es ihnen ermöglichen, ohne Ihr Wissen die Kontrolle über ihn zu erlangen.

Die Gauner können im Grunde an alle Daten herankommen, die sie wollen, einschließlich persönlicher Fotos, Passwörter, Audios, Videos und anderer Dateien. Sie können Sie auch über Ihre Webcam und Ihr Mikrofon ausspionieren und sensible Details über Ihr Privat- und Berufsleben aufzeichnen. Wenn Sie mit erpresserischen E-Mail-Nachrichten zugeschüttet werden, kann das nur der Anfang der Belästigung sein, die gegen Sie gerichtet ist. Deshalb sollten Sie Ihr System sorgfältig auf versteckte Malware überprüfen und die Anweisungen in der folgenden Entfernungsanleitung verwenden, um „Es gibt eine überfällige Zahlung auf Ihren Namen.“ schnell zu entfernen, falls Sie kompromittiert wurden.

Überblick:

| Name | Es gibt eine überfällige Zahlung auf Ihren Namen. |

| Typ | Trojaner |

| Risikograd | Mittel oder Hoch |

| Virus-Tool | SpyHunter herunterladen (kostenloser Remover*) |

*Quelle der Forderung SH kann sie entfernen.

Entfernen Es gibt eine überfällige Zahlung auf Ihren Namen. Scam

Wenn Sie nach einer Möglichkeit suchen, die „Es gibt eine überfällige Zahlung auf Ihren Namen.“ können Sie dies versuchen:

- Klicken Sie auf die Schaltfläche Start in der unteren linken Ecke Ihres Windows-Betriebssystems.

- Gehen Sie zu Systemsteuerung -> Programme und Funktionen -> Programm deinstallieren.

- Suche nach „Es gibt eine überfällige Zahlung auf Ihren Namen.“ und alle anderen unbekannten Programme.

- Deinstallieren Sie „Es gibt eine überfällige Zahlung auf Ihren Namen.“ sowie andere verdächtige Programme.

Beachten Sie, dass Sie damit möglicherweise nicht die „Es gibt eine überfällige Zahlung auf Ihren Namen.“ vollständig. Detaillierte Anweisungen zur Entfernung finden Sie in der folgenden Anleitung.

Wenn Sie einen Windows-Virus haben, fahren Sie mit der folgenden Anleitung fort.

Wenn Sie einen Mac-Virus haben, verwenden Sie bitte unser Wie man Werbung auf dem Mac entfernt Leitfaden.

Wenn Sie einen Android-Virus haben, verwenden Sie bitte unser Android-Malware-Entfernung Leitfaden.

Wenn Sie einen iPhone-Virus haben, verwenden Sie bitte unser iPhone-Virus-Entfernung Leitfaden

Starten Sie den PC im abgesicherten Modus (Wenn Sie mit diesem Vorgang nicht vertraut sind, verwenden Sie bitte diese Anleitung).

Dieser Prozess dient zur Vorbereitung

Wir werden des Öfteren danach gefragt, deshalb stellen wir es an dieser Stelle klar: Das manuelle Entfernen von Es gibt eine überfällige Zahlung auf Ihren Namen. kostet Sie viel Zeit und dabei kann Ihr System beschädigt werden.Wir empfehlen Ihnen das de herunterladen von SpyHunter, um zu prüfen, ob die Software die Es gibt eine überfällige Zahlung auf Ihren Namen. Dateien für Sie erkennen kann.

*Quelle der Forderung SH kann sie entfernen.

Sie müssen zuerst alle versteckte Dateien und Ordner anzeigen.

- Überspringen Sie diesen Schritt nicht – Es gibt eine überfällige Zahlung auf Ihren Namen. Dateien könnten versteckt sein

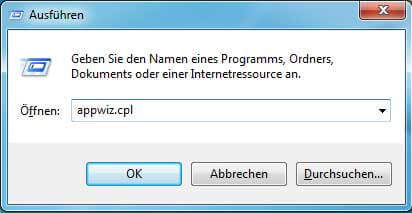

Halten Sie die Windows-Taste und R gleichzeitig gedrückt. Geben Sie appwiz.cpl ein und klicken Sie auf „OK‟.

Sie befinden sich jetzt im Menü der Systemsteuerung. Wenn Ihnen verdächtige Einträge auffallen, können Sie diese deinstallieren. Falls die folgende Meldung auf dem Bildschirm erscheint, klicken Sie auf Nein.

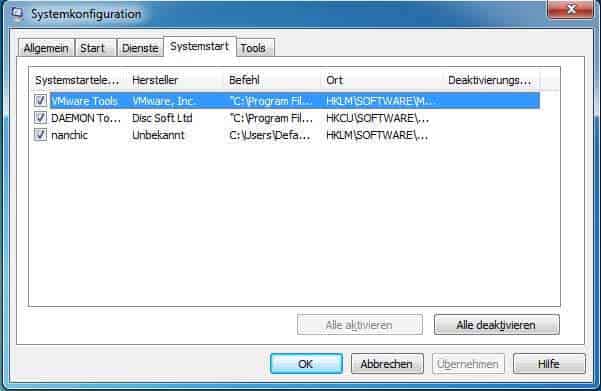

Geben Sie nun in das Suchfeld msconfig ein und drücken Sie Enter.

Systemstart—> Deaktivieren Sie alle Einträge mit „Unbekannt“

Um Es gibt eine überfällige Zahlung auf Ihren Namen. auf eigene Faust zu entfernen, muss man System-Dateien und Register anlangen. Falls Sie dies vorhaben, dann sollten Sie sehr vorsichtig sein, da Sie Ihr System beschädigen können.

Falls Sie das Risiko vermeiden möchten, empfehlen wir Ihnen das herunterladen von SpyHunter, einem professionellen Schadprogramm-Entfernungstool.

Weitere Informationen zu SpyHunter, Schritte zum Deinstallieren, der Endbenutzervereinbarung (EULA) und zum Datenschutz.

*Quelle der Forderung SH kann sie entfernen.

Halten Sie die Windows-Taste und R-Taste gleichzeitig gedrückt. Kopieren sie folgende Zeile und fügen sie diese in das Eingabefeld ein.

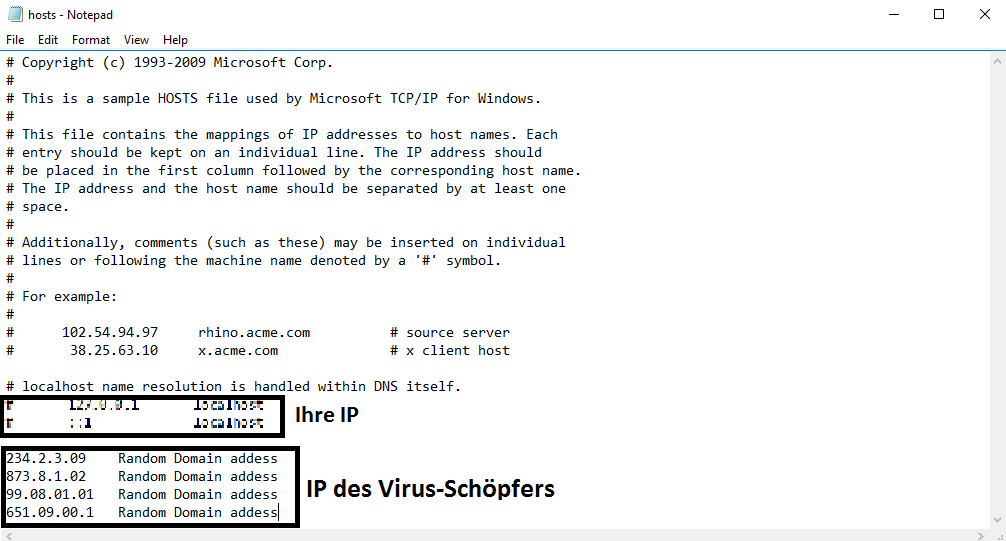

notepad %windir%/system32/Drivers/etc/hosts

Eine neue Datei wird sich öffnen. Wenn Ihr PC infiziert ist, werden am Ende verschiedene IP-Nummern zu sehen sein. Sie können dies mit folgendem Bild vergleichen.

Wenn Sie verdächtige IP-Adressen unter „Localhost“ angezeigt bekommen – teilen Sie uns diese bitte mittels Kommentarfunktion mit.

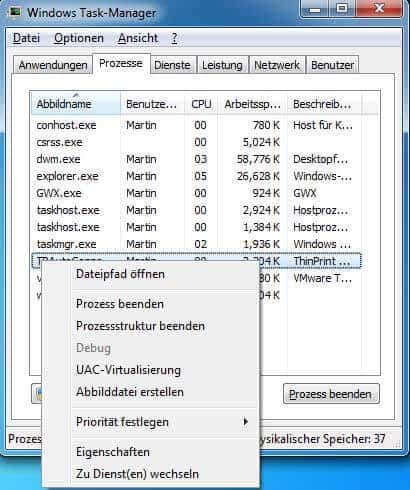

Drücken Sie gleichzeitig STRG + SHIFT + ESC. (STRG + Umschalten + ESC). Rufen Sie die Registerkarte „Prozesse“ auf. Versuchen Sie zu bestimmen, welche Prozesse schädlich sein könnten. Wenn Sie sich nicht sicher sind, benutzen Sie die Google-Suche oder senden uns eine Nachricht.

WARNUNG! Bitte lesen Sie die folgenden Hinweise sorgfältig durch, bevor Sie fortfahren!

Klicken sie auf jeden schädlichen Prozess einzeln mit der rechten Maustaste. Wählen Sie „Dateipfad öffnen“. Nachdem sich der Ordner geöffnet hat, beenden Sie den aktuellen Vorgang und löschen die Verzeichnisse.

Geben Sie „regedit“ in das Windows-Suchfenster ein. Drücken Sie Enter.

Danach drücken Sie die Tasten STRG und F gleichzeitig und tippen den Namen der Bedrohung ein. Mit einem Rechtsklick können Sie alle angezeigten identischen Einträge löschen. Falls das Löschen auf diesem Wege nicht möglich ist, können sie für einen manuellen Lösch- oder Deinstallationsvorgang das angezeigte Verzeichnis direkt aufrufen.

- HKEY_CURRENT_USER—-Software—–Random Directory. Diese Einträge könnten Malware sein. Fragen Sie uns, falls sie sich über die Bösartigkeit von Dateien nicht sicher sind.

- HKEY_CURRENT_USER—-Software—Microsoft—-Windows—CurrentVersion—Run– Random

HKEY_CURRENT_USER—-Software—Microsoft—Internet Explorer—-Main—- Random

Wenn Ihnen diese Anleitung nicht dabei helfen konnte Es gibt eine überfällige Zahlung auf Ihren Namen. zu finden, sollten Sie auf einen professionellen Antivirenscanner zurückgreifen. Diese Malware dient offensichtlich zum Diebstahl Ihrer Anmelde- und Kreditkarteninformationen. Dies bedeutet, dass die Angreifer eine Menge an Zeit und Energien verwendet haben, um den Angriff so bedrohlich wie möglich zu gestalten.

Wir möchten Sie darauf aufmerksam machen, dass Sie uns im Problemfall immer eine Nachricht zukommen lassen können!

Schreibe einen Kommentar