Die Jazi-Datei

Haben Sie schon einmal von der Jazi-Datei gehört? Es handelt sich dabei um eine äußerst heimtückische Ransomware, die wie ein Einbrecher in Ihr digitales Zuhause einbricht. Gauner verbreiten diese Malware gerne durch trickreiche E-Mails, die wie echte E-Mails aussehen, oder durch faszinierende Nachrichten, die in sozialen Medien kursieren und versuchen, Ihre Aufmerksamkeit zu erregen. Die täuschenden Nachrichten geben vor, von Ihren Freunden oder sogar von großen Unternehmen zu stammen. Wenn Sie darauf klicken oder eine verlockende Software von einer dubiosen Website herunterladen, rollen Sie der Ransomware den roten Teppich aus, um in Ihr System einzudringen. Wenn Sie außerdem alte Software verwenden oder Ihren Computer seit einiger Zeit nicht mehr aktualisiert haben, ist das so, als würden Sie Ihre digitale Tür für die Jazi-Datei unverschlossen lassen.

Wie entschlüsselt man Jazi ransomware Dateien?

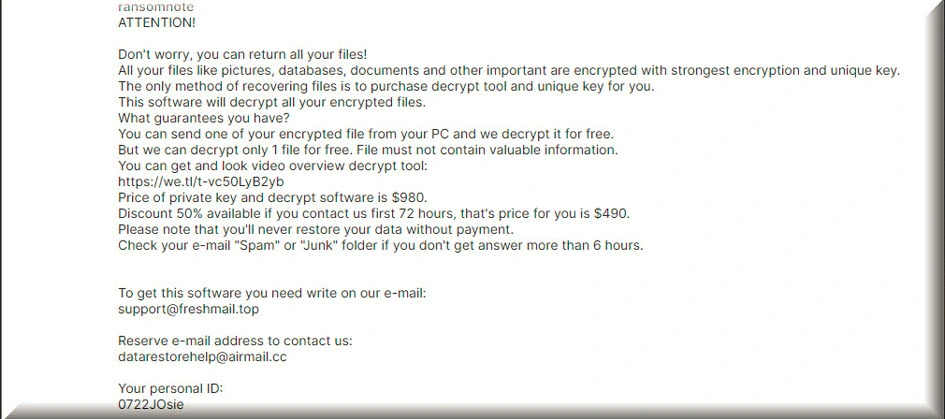

Die Entschlüsselung von Jazi-Ransomware-Dateien ist eine komplexe Aufgabe, die von verschiedenen Faktoren beeinflusst wird. Die verschiedenen Ransomware-Stämme verwenden einzigartige Verschlüsselungsmethoden, wobei einige äußerst robuste Codes verwenden, die schwer zu entschlüsseln sind. Cybersecurity-Experten gelingt es manchmal, spezielle Tools zu entwickeln, die beim Entsperren dieser Dateien helfen können. Es ist jedoch wichtig, sich darüber im Klaren zu sein, dass die Wirksamkeit solcher Tools nicht garantiert ist und dass es riskant sein kann, sich auf sie zu verlassen. Die Zahlung des Lösegelds scheint zwar eine bequeme Lösung zu sein, ist aber mit Unsicherheiten behaftet, da es keine Garantie für die Wiederherstellung der Dateien gibt und die illegalen Aktivitäten von Cyberkriminellen ungewollt gefördert werden. Daher ist es weitaus sinnvoller, Ihre Daten proaktiv vor Ransomware-Bedrohungen zu schützen. Dazu gehören regelmäßige Backups wichtiger Dateien, die Pflege aktueller Software und Wachsamkeit beim Durchqueren der Online-Landschaft, um diesen digitalen Fallen nicht zum Opfer zu fallen.

Wie entfernt man den Jazi ransomware-Virus und stellt die Dateien wieder her?

Die Beseitigung der Jazi ransomware ist mit speziellen Computerprogrammen oder mit Hilfe von Cybersecurity-Experten möglich. Es ist jedoch wichtig zu wissen, dass Ihre Dateien auch nach dem Entfernen der Schadsoftware oft verschlüsselt bleiben. In solchen Fällen wird die Aussicht auf die Zahlung des Lösegelds unsicher und riskant. Daher ist es ratsam, im Umgang mit dieser Malware den Rat von Cybersecurity-Experten einzuholen. Es ist jedoch ebenso wichtig, sich auf das mögliche Szenario vorzubereiten, dass der Dateizugriff nie wieder vollständig hergestellt werden kann.

Der Jazi-Virus

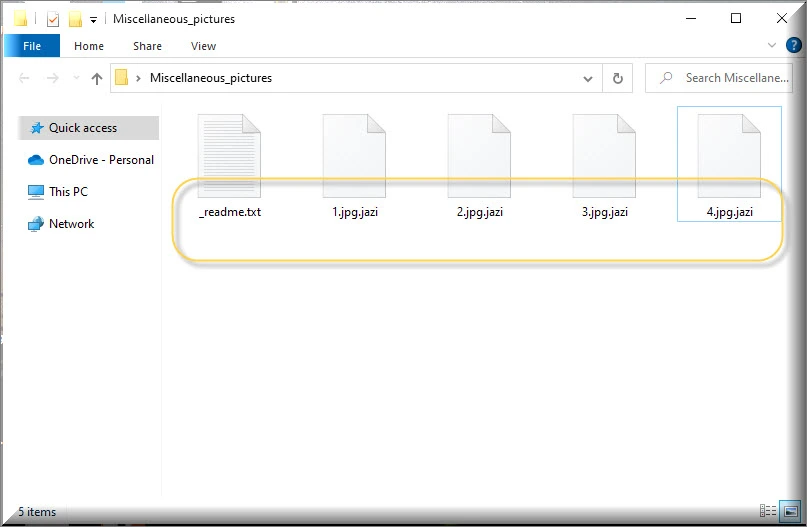

Wenn Sie mit der Situation konfrontiert sind, dass Ihre einst leicht zugänglichen Computerdateien plötzlich unkenntlich geworden sind und Sie ein seltsames Anhängsel wie .Jazi am Ende der Dateinamen bemerkt haben, schlagen Sie Alarm. Das ist ein digitales Notsignal, das anzeigt, dass Ihre Dateien vom Jazi-Virus gefangen sind. Diese neue Ransomware-Variante begnügt sich nicht damit, Ihre Dateien zu verschlüsseln. Sie giert nach Aufmerksamkeit und hinterlässt eine beängstigende Lösegeldforderung, manchmal in Form eines schrillen Pop-ups oder versteckt inmitten Ihrer unzugänglichen Daten, in der Sie aufgefordert werden, für die Entschlüsselung Ihrer Dateien zu zahlen. Wenn Sie diese Nachricht zusammen mit den seltsamen Dateiveränderungen entdecken, ist das ein deutlicher Hinweis auf das Eindringen des Jazi-Virus.

Jazi

Wenn Sie mit einem Jazi-Ransomware-Angriff konfrontiert werden, ist es entscheidend, das Ausmaß der Kompromittierung zu verstehen. Beginnen Sie damit, herauszufinden, welche Dateien verschlüsselt wurden. Oft zeigen diese Dateien ungewohnte Erweiterungen oder Symbole wie Jazi, Hgfu, Hgml usw. an. Überprüfen Sie die System- und Anwendungsprotokolle, um den ursprünglichen Eintrittspunkt zu ermitteln und festzustellen, ob weitere bösartige Aktivitäten stattgefunden haben. Versuchen Sie nach Möglichkeit, alle ungewöhnlichen Verhaltensweisen oder verdächtigen Kommunikationen zu protokollieren, die als Eintrittspunkte für die Malware gedient haben könnten. Ein umfassender Scan mit aktueller Antivirensoftware kann auch aufzeigen, ob es weitere potenzielle Bedrohungen in Ihrem System gibt.

.Jazi

Die Zahlung von Lösegeld, um Ihre .Jazi-Dateien wiederzuerlangen, mag wie eine schnelle Lösung erscheinen, birgt aber erhebliche Risiken. Cyberkriminelle, die Ransomware einsetzen, sind nicht immer vertrauenswürdig, und es gibt keine Garantie, dass sie den Entschlüsselungsschlüssel bereitstellen, selbst wenn Sie zahlen. Außerdem fördert die Zahlung des Lösegelds ihre illegalen Aktivitäten und ermutigt sie, weitere Opfer ins Visier zu nehmen und die .Jazi-Verschlüsselung zu weiteren Dateien hinzuzufügen. Außerdem verstößt es möglicherweise gegen rechtliche und ethische Grundsätze, da Sie damit kriminelle Unternehmen finanziell unterstützen würden. Daher wird dringend davon abgeraten, Lösegeldzahlungen als erste Option in Betracht zu ziehen und nach alternativen Lösungen wie professionellen Datei-Entschlüsselungsprogrammen und Backups zu suchen.

Jazi-Erweiterung

Auch wenn alles verloren scheint, ist es möglich, die Jazi-Erweiterung und die dafür verantwortliche Ransomware von Ihrem Computer zu entfernen, ohne das Lösegeld zu bezahlen. Es gibt alternative Methoden, um die Kontrolle über Ihr System wiederzuerlangen, daher sollte die Zahlung des Lösegelds Ihr letzter Ausweg sein. Wir empfehlen Ihnen, einen vollständigen Systemscan mit seriöser Antiviren- oder Antimalware-Software durchzuführen, um die Ransomware zu erkennen und zu entfernen. Denken Sie daran, dass dadurch Ihre Dateien mit der Erweiterung Jazi nicht sofort entschlüsselt werden, aber die Malware wird entfernt. Sobald die Ransomware entfernt ist, können Sie Optionen wie die Wiederherstellung Ihrer Dateien aus Sicherungskopien, die Verwendung von Entschlüsselungstools (falls verfügbar) oder die Inanspruchnahme professioneller Hilfe durch Cybersecurity-Experten prüfen.

Jazi-Ransomware

Es ist wichtig, zukünftige Angriffe von Jazi Ransomware auf Ihren Computer oder Ihr Netzwerk zu verhindern. Es gibt mehrere Maßnahmen, die Sie ergreifen können, um Ihre Sicherheit zu erhöhen. Sichern Sie Ihre wichtigen Daten regelmäßig auf einem externen Laufwerk oder in einem sicheren Cloud-Speicherdienst. So stellen Sie sicher, dass Sie Ihre Dateien wiederherstellen können, falls sie jemals von Ransomware verschlüsselt werden. Vergessen Sie auch nicht, Ihr Betriebssystem und Ihre Software, einschließlich Antivirenprogramme, regelmäßig zu aktualisieren. Cyberkriminelle haben es oft auf veraltete Software mit bekannten Sicherheitslücken abgesehen. Seien Sie auch bei E-Mail-Anhängen und Links vorsichtig, öffnen Sie keine verdächtigen E-Mails und laden Sie nur Anhänge aus vertrauenswürdigen Quellen herunter. Informieren Sie sich über die Risiken der Jazi-Ransomware, damit Sie Phishing-Versuche leicht erkennen und nicht auf verdächtige Links klicken können.

Was ist eine Jazi-Datei?

Eine Jazi-Datei kann jede Datei auf Ihrem System sein, die mit der Jazi-Verschlüsselung verschlüsselt wurde. Wenn es darum geht, Ihre Jazi-Datei nach einem Ransomware-Angriff wiederherzustellen, gibt es mehrere Backup-Optionen. Sie können eine externe Festplatte oder ein NAS-Gerät (Network-Attached Storage) verwenden, um lokale Backups Ihrer Daten zu erstellen. Kopieren Sie Ihre wichtigen Dateien regelmäßig auf diese Geräte und trennen Sie sie von Ihrem Netzwerk, wenn sie nicht verwendet werden, um zu verhindern, dass Ransomware sie angreift. Cloud-Speicherdienste wie Dropbox, Google Drive oder iCloud bieten sichere Optionen für die Sicherung Ihrer Daten. Stellen Sie sicher, dass Sie automatische Sicherungen auf diesen Cloud-Plattformen konfigurieren, um Ihre Dateien zu schützen.

Überblick:

| Name | Jazi |

| Typ | Ransomware |

| Viren-Tools |

Jazi Ransomware entfernen

Die Entfernung von Jazi erfordert, wie bei den meisten anderen Ransomware-Varianten, volle Aufmerksamkeit. Was Sie wissen müssen, ist, dass der Ransomware-Entfernungsprozess einige Computerneustarts erfordern kann. Daher ist es eine gute Idee, diese Seite in Ihrem Browser als Lesezeichen zu speichern, damit Sie die hier beschriebenen Schritte leicht nachvollziehen können. Es ist auch eine gute Idee, Ihren Computer neu zu starten inSafe Mode, which disables all but the most essential programs and services, making it easier to detect and remove malicious software.

WARNUNG! SORGFÄLTIG LESEN, BEVOR SIE FORTFAHREN!

Öffnen Sie mit der Tastenkombination CTRL+SHIFT+ESC den Task-Manager und überprüfen Sie die Registerkarte „Prozesse“ auf verdächtige Prozesse. CPU- und speicherintensive Prozesse, die keinen Sinn ergeben, sollten besonders beachtet werden.

Wenn Sie mit der rechten Maustaste auf einen Prozess klicken, von dem Sie glauben, dass er schädlich für das System ist, wählen Sie im Popup-Menü die Option Dateispeicherort öffnen und ziehen Sie dann alle verdächtigen Dateien, die Sie im Dateispeicherort-Ordner des ausgewählten Prozesses gefunden haben, in den leistungsstarken kostenlosen Online-Virenscanner unten.

Bevor Sie Dateien oder Verzeichnisse entfernen, die der Scanner als potenziell schädlich identifiziert hat, stoppen Sie zunächst alle potenziell schädlichen Prozesse, indem Sie mit der rechten Maustaste auf sie klicken und Prozess beenden wählen.

Es ist nicht ungewöhnlich, dass Malware auf die Hosts-Datei eines Computers abzielt. Um alle bösartigen IP-Adressen zu finden, die unter Localhost aufgeführt sind, müssen Sie die Hosts-Datei öffnen und nach ihnen suchen. Drücken Sie gleichzeitig die Windows- und die R-Taste und fügen Sie den folgenden Befehl in das Befehlsfeld Ausführen ein:.

notepad %windir%/system32/Drivers/etc/hosts

Öffnen Sie die Datei Hosts auf dem Bildschirm, indem Sie auf die Schaltfläche OK klicken. Wenn Sie auf IP-Adressen stoßen, die wie die in der Abbildung unten aussehen, teilen Sie sie uns bitte im Kommentarbereich mit. Ein Mitglied unseres Teams wird einen Blick darauf werfen, um festzustellen, ob sie eine Bedrohung darstellen oder nicht.

Die Systemkonfigurationseinstellungen, insbesondere die Registerkarte „Start“, sind der nächste Systembereich, der infolge eines Ransomware-Angriffs verändert werden kann. Möglicherweise gibt es Elemente in der Startliste des Computers, die deaktiviert werden müssen. Wenn Sie msconfig in die Windows-Suchleiste eingeben und auf das Ergebnis klicken, können Sie ganz einfach auf die Systemkonfiguration zugreifen und überprüfen, was auf der Registerkarte „Autostart“ aufgeführt ist:

Jedes Startelement mit einem unbekannten Namen oder einem nicht vertrauenswürdigen Hersteller sollte auf der Registerkarte „Start“ deaktiviert werden. Speichern Sie Ihre Änderungen und lassen Sie nur die Kontrollkästchen neben den zulässigen Elementen aktiviert.

Fortgeschrittene Malware fügt oft schädliche Registrierungseinträge hinzu, um länger auf dem System zu bleiben und von unerfahrenen Benutzern schwerer zu entfernen zu sein. Auch im Fall von Jazi kann die Ransomware potenziell schädliche Dateien zur Systemregistrierung Ihres Computers hinzugefügt haben. Deshalb müssen Sie im nächsten Schritt den Registrierungseditor überprüfen, um festzustellen, ob die Infektion noch vorhanden ist. Es gibt mehrere Möglichkeiten, dies zu tun. Sie können zum Beispiel Regedit in die Windows-Suchleiste eingeben und die Eingabetaste drücken. Sie können dann ein Suchfenster öffnen, indem Sie die Tasten STRG und F zusammen drücken. Geben Sie den Namen der Ransomware in das Suchfeld ein. Danach müssen Sie nur noch auf die Schaltfläche Weiter suchen drücken.

Entfernen Sie alle Spuren der Ransomware, die möglicherweise zurückgeblieben sind. Denken Sie daran, dass Ihr Betriebssystem beschädigt werden könnte, wenn Sie Dateien löschen, die nichts mit der Ransomware zu tun haben. Wenn Sie nicht alle Registrierungseinträge entfernen, die mit der Infektion in Verbindung stehen, ist es jedoch möglich, dass Jazi wieder auftaucht. In diesem Fall ist es am besten, wenn Sie Ihren Computer mit einem Anti-Malware-Programm auf versteckte Malware-Dateien untersuchen.

Die folgenden fünf Speicherorte sollten ebenfalls manuell auf Ransomware-bezogene Einträge überprüft werden. Öffnen Sie sie, indem Sie ihre Namen in die Windows-Suchleiste eingeben und dann die Eingabetaste drücken.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Wir empfehlen dringend, alle potenziell schädlichen Einträge, die Sie entdecken, zu scannen und zu entfernen. Öffnen Sie schließlich Temp, wählen Sie dort alle Dateien aus und drücken Sie die Entf-Taste auf Ihrer Tastatur, um alle temporären Dateien von Ihrem Computer zu entfernen.

Wie entschlüsselt man Jazi-Dateien?

Sobald die Ransomware entfernt wurde, besteht die dringendste Sorge der Infizierten darin, wie sie ihre Dateien entschlüsseln können. Bei diesem Vorgang ist jedoch äußerste Vorsicht geboten, da jede Ransomware-Variante eine andere Methode zur Wiederherstellung verschlüsselter Daten hat. Ransomware-Varianten können anhand der verschlüsselten Dateierweiterungen identifiziert werden.

Um bei der Wiederherstellung von Dateien erfolgreich zu sein, ist es sehr wichtig, ein seriöses Antivirenprogramm wie das auf dieser Seite verfügbare zu verwenden, um Jazi und andere bösartige Software loszuwerden. So können Sie gefahrlos verschiedene Methoden zur Wiederherstellung von Dateien ausprobieren und sogar Backup-Quellen mit dem Computer verbinden, sobald Sie sicher sind, dass Jazi vollständig von Ihrem System entfernt wurde.

Neue Djvu-Ransomware

Vor kurzem wurde eine neue Variante der Djvu-Ransomware mit der Bezeichnung STOP Djvu entdeckt. Was den Opfern hilft, diese Infektion von anderen zu unterscheiden, ist das Suffix .Jazi, das in der Regel an das Ende der verschlüsselten Dateien angehängt wird. Wenn ein Offline-Schlüssel zur Verschlüsselung der Daten verwendet wurde, kann der Entschlüsseler im folgenden Link Ihnen bei der Entschlüsselung helfen.

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Um STOPDjvu.exe auf Ihren Computer herunterzuladen, klicken Sie auf die blaue Schaltfläche „Download“ auf der Webseite des Links.

Wenn Sie die Datei auf dem Computer gespeichert haben, wählen Sie „Als Administrator ausführen“ und klicken Sie dann auf die Schaltfläche Ja, um das Programm zu starten. Sie können den Entschlüsselungsprozess starten, nachdem Sie die Lizenzvereinbarung und die kurzen Anweisungen gelesen und auf die Schaltfläche Entschlüsseln geklickt haben. Dieses Tool unterstützt nicht die Entschlüsselung von Daten, die mit unbekannten Offline- oder Online-Schlüsseln verschlüsselt wurden.

Beachten Sie, dass die in dieser Entfernungsanleitung aufgeführte Antivirensoftware Ihnen bei der schnellen und einfachen Beseitigung der Ransomware helfen kann, wenn Sie in Schwierigkeiten geraten. Sie können auch die free online virus scanner um alle verdächtig erscheinenden Dateien zu überprüfen.

Leave a Comment