Le fichier Jazi

Avez-vous déjà entendu parler du fichier Jazi ? Il s’agit d’un ransomware très sournois, comme un cambrioleur qui s’introduit dans votre maison numérique. Les escrocs aiment propager ce logiciel malveillant par le biais d’e-mails trompeurs qui peuvent ressembler à la réalité ou de messages intrigants qui circulent dans les médias sociaux et tentent d’attirer votre attention. Ces messages trompeurs prétendent provenir de vos amis ou même de grandes entreprises. Si vous cliquez dessus ou si vous téléchargez un logiciel intrigant à partir d’un site web douteux, vous déroulez le tapis rouge pour que le ransomware pénètre dans votre système. De plus, si vous utilisez un vieux logiciel ou si vous n’avez pas mis à jour votre ordinateur depuis un certain temps, c’est comme si vous laissiez votre porte numérique ouverte pour le fichier Jazi.

Comment décrypter les fichiers du ransomware Jazi ?

Le décryptage des fichiers du ransomware Jazi est une tâche complexe influencée par divers facteurs. Les différentes souches de ransomware utilisent des méthodes de chiffrement uniques, certaines utilisant des codes extrêmement robustes qui sont difficiles à déchiffrer. Les experts en cybersécurité parviennent parfois à développer des outils spécialisés capables d’aider à déverrouiller ces fichiers. Toutefois, il est essentiel de comprendre que l’efficacité de ces outils n’est pas garantie et qu’il peut être risqué de s’y fier. Cela étant dit, le paiement de la rançon peut sembler une solution pratique, mais elle est pleine d’incertitudes, car il n’y a aucune garantie de récupération des fichiers, et elle alimente involontairement les activités illicites des cybercriminels. Il est donc beaucoup plus prudent de protéger proactivement vos données contre les menaces des ransomwares. Cela implique des sauvegardes régulières des fichiers essentiels, le maintien de logiciels à jour et une vigilance accrue lors de la navigation en ligne pour éviter d’être victime de ces pièges numériques.

Comment supprimer le virus Jazi ransomware et restaurer les fichiers ?

L’élimination du ransomware Jazi est possible grâce à des programmes informatiques dédiés ou avec l’aide de professionnels de la cybersécurité. Cependant, il est essentiel de noter que, même après avoir supprimé le logiciel malveillant, vos fichiers restent souvent cryptés. Dans ce cas, la perspective de payer la rançon devient incertaine et risquée. C’est pourquoi il est recommandé de demander conseil à des experts en cybersécurité lorsqu’on est confronté à ce logiciel malveillant. Cependant, il est tout aussi important de se préparer à un scénario potentiel dans lequel l’accès aux fichiers pourrait ne jamais être totalement rétabli.

Le virus Jazi

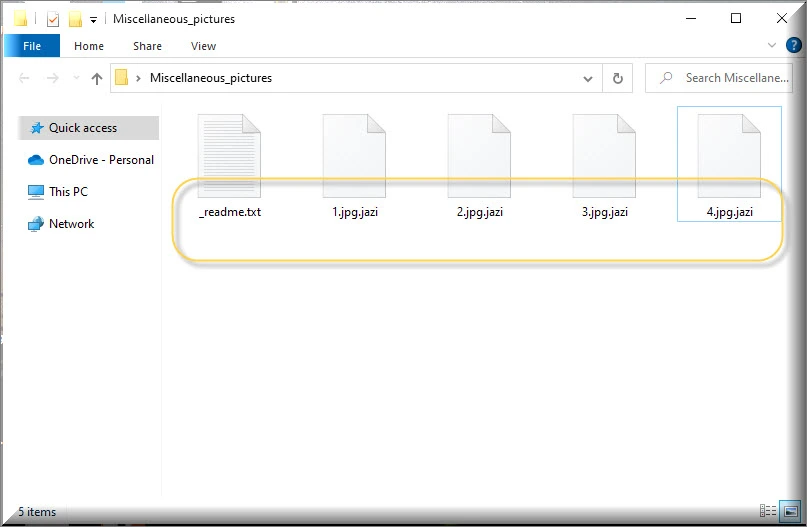

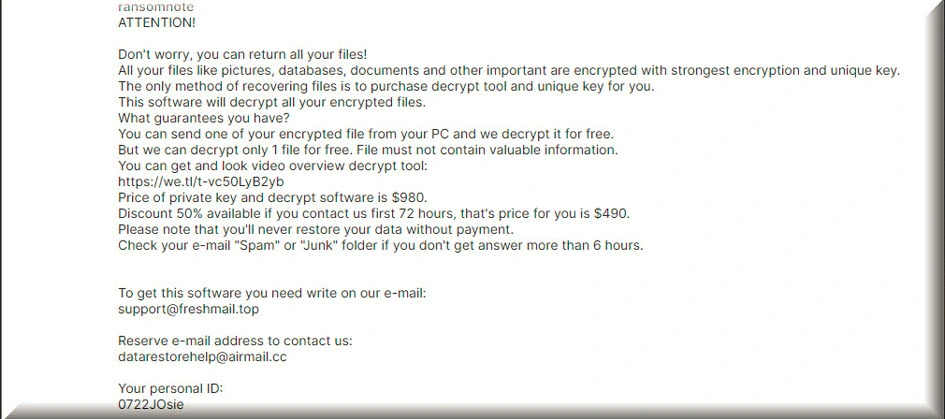

Si vous êtes confronté à une situation où vos fichiers informatiques, qui étaient autrefois facilement accessibles, sont soudainement devenus méconnaissables et que vous avez remarqué un appendice étrange comme .Jazi à la fin des noms de fichiers, tirez la sonnette d’alarme. Il s’agit d’un signal de détresse numérique indiquant que vos fichiers sont piégés par le virus Jazi. Cette nouvelle variante de ransomware ne se contente pas de crypter vos fichiers. Il cherche à attirer l’attention et diffuse un message effrayant demandant une rançon, parfois sous la forme d’une fenêtre contextuelle criarde, ou astucieusement dissimulé parmi vos données inaccessibles, qui vous demande de payer pour décrypter vos fichiers. Le fait de repérer cette note à côté de ces étranges modifications de fichiers est une indication flagrante de l’intrusion du virus Jazi.

Jazi

Lorsque vous êtes confronté à une attaque de ransomware Jazi, il est essentiel de comprendre l’étendue de la compromission. Commencez par identifier les fichiers qui ont été cryptés ; souvent, ces fichiers affichent des extensions ou des icônes inhabituelles comme Jazi, Hgfu, Hgml, etc. Examinez les journaux du système et des applications pour localiser le point d’entrée initial et déterminer si d’autres activités malveillantes ont eu lieu. Si possible, essayez d’enregistrer tout comportement inhabituel ou toute communication suspecte qui aurait pu servir de point d’entrée au logiciel malveillant. L’exécution d’une analyse complète à l’aide d’un logiciel antivirus à jour peut également mettre en évidence la présence d’autres menaces potentielles dans votre système.

.Jazi

Payer la rançon pour récupérer vos fichiers .Jazi peut sembler une solution rapide, mais elle comporte des risques importants. Les cybercriminels qui déploient des ransomwares ne sont pas toujours dignes de confiance, et rien ne garantit qu’ils fourniront la clé de décryptage même si vous payez. En outre, le paiement de la rançon alimente leurs activités illégales, les encourageant à cibler davantage de victimes et à ajouter le cryptage .Jazi à davantage de fichiers. En outre, cela peut constituer une violation des principes juridiques et éthiques, car vous soutiendriez financièrement des entreprises criminelles. Par conséquent, il est fortement déconseillé de recourir au paiement de la rançon comme première option et de chercher d’autres solutions alternatives comme les décrypteurs de fichiers professionnels et les sauvegardes.

Extension Jazi

Même si tout semble perdu, il est possible de supprimer l’extension Jazi et le ransomware qui en est responsable de votre ordinateur sans payer la rançon. Il existe d’autres méthodes pour reprendre le contrôle de votre système, c’est pourquoi le paiement de la rançon doit être votre dernier recours. Nous vous recommandons de lancer une analyse complète de votre système à l’aide d’un logiciel antivirus ou antimalware réputé afin de détecter et de supprimer le ransomware. Gardez à l’esprit que cela ne décryptera pas immédiatement vos fichiers d’extension Jazi, mais cela éliminera le logiciel malveillant. Une fois le ransomware supprimé, vous pouvez explorer des options telles que la restauration de vos fichiers à partir de sauvegardes, l’utilisation d’outils de décryptage s’ils sont disponibles, ou la recherche d’une assistance professionnelle auprès d’experts en cybersécurité.

Ransomware Jazi

Il est essentiel de prévenir les futures attaques du ransomware Jazi sur votre ordinateur ou votre réseau. Vous pouvez prendre plusieurs mesures pour renforcer votre sécurité. Sauvegardez fréquemment vos données importantes sur un disque externe ou un service de stockage en nuage sécurisé. Vous pourrez ainsi récupérer vos fichiers s’ils sont cryptés par un ransomware. N’oubliez pas non plus de mettre régulièrement à jour votre système d’exploitation et vos logiciels, y compris les programmes antivirus. Les cybercriminels ciblent souvent des logiciels obsolètes dont les vulnérabilités sont connues. Il est également important d’être prudent avec les pièces jointes et les liens des courriels, d’éviter d’ouvrir des courriels suspects et de ne télécharger que des pièces jointes provenant de sources fiables. Renseignez-vous sur les risques liés au ransomware Jazi, afin de pouvoir reconnaître facilement les tentatives d’hameçonnage et d’éviter de cliquer sur des liens suspects.

Qu’est-ce qu’un fichier Jazi ?

Un fichier Jazi peut être n’importe quel fichier sur votre système qui a été crypté avec le cryptage Jazi. Lorsqu’il s’agit de restaurer votre fichier Jazi après une attaque de ransomware, plusieurs options de sauvegarde sont disponibles. Vous pouvez utiliser un disque dur externe ou un périphérique de stockage en réseau (NAS) pour créer des sauvegardes locales de vos données. Copiez régulièrement vos fichiers importants sur ces appareils et déconnectez-les de votre réseau lorsqu’ils ne sont pas utilisés afin d’éviter qu’un ransomware ne les affecte. Les services de stockage en nuage tels que Dropbox, Google Drive ou iCloud offrent des options sécurisées pour la sauvegarde de vos données. Veillez à configurer des sauvegardes automatiques sur ces plates-formes en nuage afin de préserver la sécurité de vos fichiers.

Résumé:

| Nom | Jazi |

| Type | Ransomware |

| Outil de détection |

Supprimer Jazi Ransomware

La suppression de Jazi, comme celle de la plupart des autres variantes de ransomware, nécessite toute votre attention. Ce que vous devez savoir, c’est que le processus de suppression du ransomware peut nécessiter quelques redémarrages de l’ordinateur. Il est donc conseillé d’ajouter cette page à vos favoris dans votre navigateur afin de pouvoir suivre facilement les étapes décrites ici. Il est également conseillé de redémarrer votre ordinateur enSafe Mode, qui désactive tous les programmes et services sauf les plus essentiels, ce qui facilite la détection et la suppression des logiciels malveillants.

AVERTISSEMENT ! LISEZ ATTENTIVEMENT AVANT DE PROCÉDER !

À l’aide du raccourci clavier CTRL+SHIFT+ESC, ouvrez le Gestionnaire des tâches et recherchez les processus suspects dans l’onglet Processus. Les processus consommateurs de CPU et de mémoire qui n’ont aucun sens doivent faire l’objet d’une attention particulière.

Lorsque vous cliquez avec le bouton droit de la souris sur un processus que vous pensez être nuisible au système, sélectionnez Ouvrir l’emplacement du fichier dans le menu contextuel, puis faites glisser et déposez tous les fichiers suspects trouvés dans le dossier Emplacement du fichier du processus sélectionné dans le puissant antivirus en ligne gratuit ci-dessous.

Avant de supprimer les fichiers ou répertoires que l’analyseur a identifiés comme potentiellement dangereux, arrêtez d’abord tous les processus potentiellement dangereux en cliquant dessus avec le bouton droit de la souris et en sélectionnant Terminer le processus.

Il n’est pas rare que les logiciels malveillants ciblent le fichier Hosts d’un ordinateur. Afin de trouver les adresses IP malveillantes répertoriées sous Localhost, vous devez ouvrir le fichier Hosts et les rechercher. En utilisant simultanément les touches Windows et R, collez la commande suivante dans la boîte de commande Exécuter :.

notepad %windir%/system32/Drivers/etc/hosts

Ouvrez le fichier Hosts à l’écran en cliquant sur le bouton OK. Si vous rencontrez des adresses IP qui ressemblent à celles de l’image ci-dessous, veuillez les partager avec nous dans la section des commentaires. Un membre de notre équipe les examinera pour déterminer si elles constituent une menace ou non.

Les paramètres de configuration du système, en particulier l’onglet Démarrage, sont le prochain emplacement du système qui peut être modifié à la suite d’une attaque de ransomware. Il se peut que certains éléments de la liste de démarrage de l’ordinateur doivent être désactivés. En tapant msconfig dans la barre de recherche de Windows et en cliquant sur le résultat, vous pouvez facilement accéder à la Configuration du système et vérifier ce qui figure dans l’onglet Démarrage :

Tout élément de démarrage dont le nom n’est pas familier ou dont le fabricant n’est pas fiable doit être décoché dans l’onglet Démarrage. Veillez à enregistrer vos modifications et à ne laisser cochées que les cases à côté des éléments légitimes.

Les logiciels malveillants plus avancés ajoutent souvent des entrées de registre nuisibles afin de rester plus longtemps dans le système et d’être plus difficiles à supprimer par des utilisateurs inexpérimentés. Même dans le cas de Jazi, le ransomware peut avoir ajouté des fichiers potentiellement dangereux au registre système de votre ordinateur. C’est pourquoi, à l’étape suivante, vous devez vérifier l’éditeur de registre pour voir si l’infection est toujours présente. Il existe plusieurs façons de le faire. Par exemple, vous pouvez taper Regedit dans la barre de recherche de Windows et appuyer sur Entrée. Vous pouvez ensuite ouvrir une fenêtre de recherche en appuyant simultanément sur les touches CTRL et F. Tapez le nom du ransomware dans la zone de recherche. Ensuite, il ne vous reste plus qu’à appuyer sur le bouton Rechercher suivant.

Supprimez toutes les traces du ransomware qui ont pu être laissées derrière vous. N’oubliez pas que si vous supprimez des fichiers qui ne sont pas liés au ransomware, votre système d’exploitation pourrait être corrompu. Si vous ne supprimez pas toutes les entrées de registre associées à l’infection, il est toutefois possible que Jazi réapparaisse. L’utilisation d’un programme anti-malware pour analyser votre ordinateur à la recherche de fichiers malveillants cachés est la meilleure option dans ce cas.

Les cinq emplacements suivants doivent également être vérifiés manuellement à la recherche d’entrées liées au ransomware. Ouvrez-les en tapant leur nom dans la barre de recherche de Windows, puis en appuyant sur Entrée.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Nous vous recommandons vivement d’analyser et de supprimer toutes les entrées potentiellement dangereuses que vous découvrez. Enfin, ouvrez Temp, sélectionnez tous les fichiers qui s’y trouvent et appuyez sur la touche Del de votre clavier pour supprimer tous les fichiers temporaires de votre ordinateur.

Comment décrypter les fichiers Jazi

Une fois le ransomware supprimé, la préoccupation la plus pressante des personnes infectées est de savoir comment déchiffrer leurs fichiers. Cependant, il faut être extrêmement prudent tout au long de cette procédure, car chaque variante de ransomware a une méthode différente pour récupérer les données cryptées. Les variantes de ransomware peuvent être identifiées en regardant les extensions des fichiers cryptés.

Pour réussir à récupérer les fichiers, il est très important d’utiliser un programme antivirus réputé, tel que celui disponible sur cette page, pour se débarrasser de Jazi et d’autres logiciels malveillants. Cela vous permettra d’essayer en toute sécurité différentes méthodes de récupération de fichiers et même de connecter des sources de sauvegarde à l’ordinateur, une fois que vous serez certain que Jazi a été complètement supprimé de votre système.

Nouveau Djvu Ransomware

Une nouvelle variante du ransomware Djvu, appelée STOP Djvu, a récemment été découverte. Ce qui permet aux victimes de distinguer cette infection des autres est le suffixe .Jazi qui est généralement ajouté à la fin des fichiers cryptés. Si une clé hors ligne a été utilisée pour crypter les données, le décrypteur disponible sur le lien suivant peut vous aider à les décrypter.

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Pour télécharger STOPDjvu.exe sur votre ordinateur, cliquez sur le bouton bleu de téléchargement sur la page Web du lien.

Lorsque vous enregistrez le fichier sur l’ordinateur, sélectionnez « Exécuter en tant qu’administrateur », puis appuyez sur le bouton Oui pour lancer le programme. Vous pouvez lancer le processus de décryptage après avoir lu le contrat de licence et les brèves instructions et cliqué sur le bouton Décrypter. Cet outil ne prend pas en charge le décryptage des données encodées avec des clés hors ligne ou en ligne inconnues.

Notez que, si vous vous trouvez en difficulté, les logiciels antivirus répertoriés dans ce guide de suppression peuvent vous aider à éradiquer rapidement et facilement le ransomware. Vous pouvez également utiliser le free online virus scanner pour vérifier tous les fichiers qui semblent suspects.

Leave a Comment