El Archivo Jazi

¿Has oído hablar del archivo Jazi? Es un ransomware muy astuto, como un ladrón que irrumpe en tu hogar digital. A los cibercriminales les gusta propagar este malware a través de correos electrónicos engañosos que pueden parecer reales o mensajes intrigantes que circulan por las redes sociales e intentan captar tu atención. Los mensajes engañosos fingen ser de tus amigos o incluso de grandes empresas. Si hace clic en ellos, o descarga algún software intrigante desde un sitio web sospechoso, estará extendiendo la alfombra roja para que el ransomware entre en su sistema. Además, si utilizas software antiguo o no has actualizado tu ordenador en mucho tiempo, es como dejar tu puerta digital abierta para el archivo Jazi.

¿Cómo descifrar archivos Jazi ransomware?

Desencriptar los archivos del ransomware Jazi es una tarea compleja en la que influyen varios factores. Las diferentes cepas de ransomware emplean métodos de cifrado únicos, y algunas utilizan códigos muy robustos que son difíciles de descifrar. A veces, los expertos en ciberseguridad consiguen desarrollar herramientas especializadas capaces de ayudar a desbloquear estos archivos. Sin embargo, es crucial entender que la eficacia de tales herramientas no está garantizada, y confiar en ellas puede ser arriesgado. Dicho esto, pagar el rescate puede parecer una solución conveniente, pero está plagada de incertidumbre, ya que no hay ninguna garantía de recuperación del archivo, y alimenta inadvertidamente las actividades ilícitas de los ciberdelincuentes. Por lo tanto, es mucho más prudente salvaguardar proactivamente tus datos de las amenazas del ransomware. Esto implica realizar copias de seguridad periódicas de los archivos esenciales, mantener el software actualizado y estar alerta cuando se navega por Internet para evitar caer víctima de estas trampas digitales.

¿Cómo eliminar el virus ransomware Jazi y restaurar los archivos?

Es posible eliminar el ransomware Jazi mediante programas informáticos específicos o con la ayuda de profesionales de la ciberseguridad. Sin embargo, es esencial tener en cuenta que, incluso después de eliminar el software malicioso, sus archivos a menudo permanecen encriptados. En tales casos, la perspectiva de pagar el rescate se vuelve incierta y arriesgada. Por lo tanto, a la hora de enfrentarse a este malware, es recomendable buscar la ayuda de expertos en ciberseguridad. Sin embargo, es igualmente importante prepararse para el posible escenario en el que el acceso a los archivos nunca se restablezca por completo.

El virus Jazi

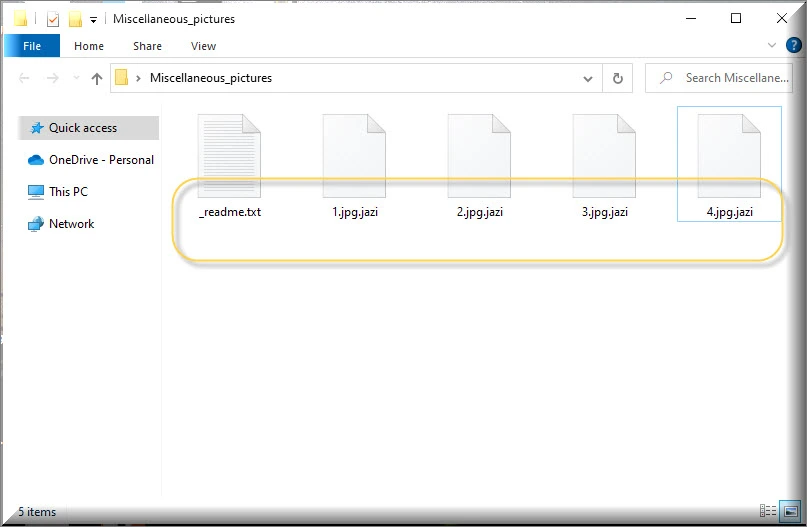

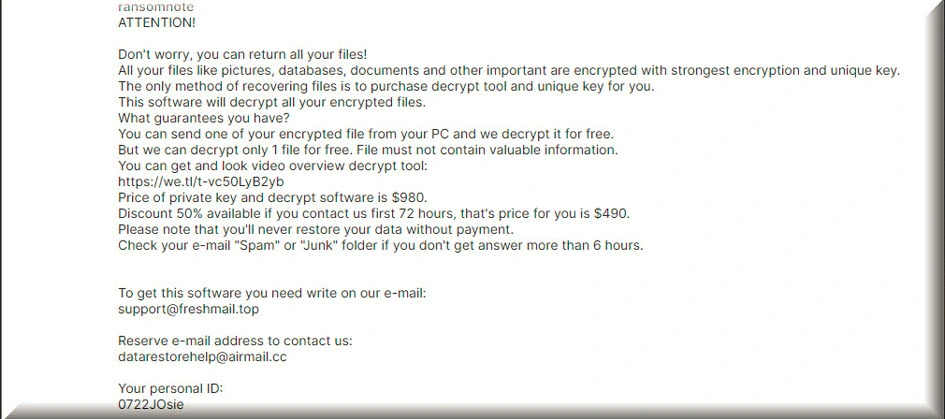

Si te encuentras en una situación en la que los archivos de tu ordenador, que antes eran fácilmente accesibles, de repente se han vuelto irreconocibles y has notado un extraño apéndice como .Jazi al final de los nombres de los archivos, da la voz de alarma. Es una señal de socorro digital que indica que sus archivos están atrapados por el virus Jazi. Esta nueva variante de ransomware no se limita a encriptar sus archivos. Quiere llamar la atención y deja caer un aterrador mensaje pidiendo un rescate, a veces en forma de ventana emergente, o astutamente escondido entre tus datos inaccesibles que te pide que pagues para descifrar tus archivos. Descubrir esta nota junto a esas extrañas modificaciones de archivos es un claro indicio de la intrusión del virus Jazi.

Jazi

Cuando nos enfrentamos a un ataque de ransomware de Jazi, es crucial comprender el alcance del ataque. Empieza por identificar qué archivos han sido encriptados; a menudo, estos archivos mostrarán extensiones o iconos desconocidos como Jazi, Hgfu, Hgml, etc. Revise los registros del sistema y de las aplicaciones para localizar el punto de entrada inicial y determinar si se produjeron otras actividades maliciosas. Si es posible, intenta registrar cualquier comportamiento inusual o comunicación sospechosa que pueda haber servido como punto de entrada para el malware. Ejecutar un análisis completo con un software antivirus actualizado también puede poner de manifiesto si existen otras amenazas potenciales en el sistema.

.Jazi

Pagar el rescate para recuperar sus archivos .Jazi puede parecer una solución rápida, pero conlleva riesgos importantes. Los ciberdelincuentes que despliegan ransomware no siempre son de fiar, y no hay garantía de que proporcionen la clave de descifrado aunque pagues. Además, pagar el rescate alimenta sus actividades ilegales, lo que les anima a atacar a más víctimas y añadir el cifrado .Jazi a más archivos. Además, puede violar principios legales y éticos, ya que estaría apoyando financieramente a empresas criminales. Por lo tanto, se desaconseja encarecidamente recurrir al pago de rescates como primera opción y buscar otras soluciones alternativas como desencriptadores de archivos profesionales y copias de seguridad.

Extensión Jazi

Aunque todo parezca perdido, es posible eliminar la extensión Jazi y el ransomware responsable de ella de su ordenador sin pagar el rescate. Existen métodos alternativos para recuperar el control de tu sistema, por lo que pagar el rescate debería ser tu último recurso. Lo que te recomendamos que hagas es ejecutar un análisis completo del sistema utilizando un antivirus de confianza o un software antimalware para detectar y eliminar el ransomware. Ten en cuenta que esto no desencriptará tus archivos de extensión Jazi inmediatamente, pero eliminará el malware. Una vez eliminado el ransomware, puedes explorar opciones como restaurar tus archivos desde copias de seguridad, utilizar herramientas de descifrado si están disponibles o buscar ayuda profesional de expertos en ciberseguridad.

El ransomware Jazi

Es esencial prevenir futuros ataques del ransomware Jazi en su ordenador o red. Hay varias medidas que puede tomar para mejorar su seguridad. Realice con frecuencia copias de seguridad de sus datos importantes en una unidad externa o en un servicio seguro de almacenamiento en la nube. Así te asegurarás de poder recuperar tus archivos si alguna vez son cifrados por un ransomware. Además, no olvides actualizar periódicamente tu sistema operativo y tu software, incluidos los programas antivirus. Los ciberdelincuentes suelen centrarse en software obsoleto con vulnerabilidades conocidas. También es importante ser precavido con los archivos adjuntos y enlaces de correo electrónico, evitar abrir correos sospechosos y descargar únicamente archivos adjuntos de fuentes de confianza. Infórmese sobre los riesgos del ransomware Jazi, para poder reconocer fácilmente los intentos de phishing y evitar hacer clic en enlaces sospechosos.

¿Qué es un archivo Jazi?

Un archivo Jazi puede ser cualquier archivo de su sistema que haya sido cifrado con el cifrado Jazi. Cuando se trata de restaurar tu archivo Jazi después de un ataque de ransomware, hay varias opciones de copia de seguridad disponibles. Puedes utilizar un disco duro externo o un dispositivo de almacenamiento conectado a la red (NAS) para crear copias de seguridad locales de tus datos. Copie regularmente sus archivos importantes en estos dispositivos y manténgalos desconectados de la red cuando no los utilice para evitar que el ransomware los afecte. Los servicios de almacenamiento en la nube como Dropbox, Google Drive o iCloud ofrecen opciones seguras para hacer copias de seguridad de tus datos. Asegúrate de configurar copias de seguridad automáticas en estas plataformas en la nube para mantener tus archivos a salvo.

Resumen:

| Nombre | Jazi |

| Tipo | Ransomware |

| Tool |

Eliminar el ransomware Jazi

La eliminación de Jazi, al igual que con la mayoría de otras variantes de ransomware, requiere atención completa. Lo que necesita saber es que el proceso de eliminación del ransomware puede requerir algunos reinicios del ordenador, por lo tanto, es una buena idea marcar esta página en su navegador para que pueda seguir fácilmente los pasos descritos aquí. También es una buena idea reiniciar el ordenador en Safe Mode,que desactiva todos los programas y servicios excepto los más esenciales, lo que facilita la detección y eliminación del software malicioso.

ADVERTENCIA ¡LEA ATENTAMENTE ANTES DE PROCEDER!

Utilizando el atajo de teclado CTRL+SHIFT+ESC, abra el Administrador de Tareas y compruebe la pestaña Procesos en busca de procesos sospechosos. Los procesos que consumen CPU y memoria y que no tienen ningún sentido deben ser objeto de atención adicional.

Cuando haga clic con el botón derecho del ratón en un proceso que considere dañino para el sistema, seleccione Abrir ubicación del archivo en el menú emergente y, a continuación, arrastre y suelte cualquier archivo sospechoso que se encuentre en la carpeta Ubicación del archivo del proceso seleccionado en el potente escáner de virus online gratuito que aparece a continuación.

Antes de eliminar cualquier archivo o directorio que el escáner haya identificado como potencialmente dañino, detenga primero cualquier proceso potencialmente dañino haciendo clic con el botón derecho del ratón sobre él y seleccionando Finalizar proceso.

No es raro que el malware se dirija al archivo Hosts de un ordenador. Para encontrar cualquier dirección IP maliciosa que aparezca en Localhost, debe abrir el archivo Hosts y buscarla. Utilizando las teclas Windows y R simultáneamente, pegue el siguiente comando en el cuadro de comandos Ejecutar:.

notepad %windir%/system32/Drivers/etc/hosts

Abra el archivo Hosts en la pantalla haciendo clic en el botón OK. Si encuentras direcciones IP que se parezcan a las de la imagen siguiente, compártelas con nosotros en la sección de comentarios. Un miembro de nuestro equipo les echará un vistazo para determinar si suponen o no una amenaza.

Los ajustes de la Configuración del Sistema, particularmente la pestaña de Inicio, es la siguiente ubicación del sistema que puede ser alterada como resultado de un ataque de ransomware. Puede haber elementos en la lista de inicio del ordenador que deban ser desactivados. Escribiendo msconfig en la barra de búsqueda de Windows y haciendo clic en el resultado, se puede acceder fácilmente a la Configuración del Sistema y comprobar lo que aparece en la pestaña de Inicio:

Cualquier elemento de inicio con un nombre desconocido o un fabricante no fiable debe ser desmarcado en la pestaña de Inicio. Asegúrese de guardar los cambios y dejar marcadas sólo las casillas de verificación junto a los elementos legítimos.c

Los programas maliciosos más avanzados suelen añadir entradas dañinas en el registro con el fin de permanecer en el sistema durante más tiempo y ser más difíciles de eliminar por los usuarios inexpertos. Incluso en el caso de Jazi, el ransomware puede haber añadido archivos potencialmente dañinos al registro del sistema de su ordenador. Por eso, en el siguiente paso debe comprobar el Editor del Registro para ver si la infección sigue presente. Hay varias formas de hacerlo. Por ejemplo, puede escribir Regedit en la barra de búsqueda de Windows y pulsar Enter. A continuación, puede abrir una ventana de búsqueda pulsando las teclas CTRL y F a la vez. Escriba el nombre del ransomware en el cuadro de búsqueda. Después, todo lo que tienes que hacer es pulsar el botón Buscar siguiente.

Elimina cualquier rastro del ransomware que pueda haber quedado. Recuerda que si eliminas archivos que no están relacionados con el ransomware, tu sistema operativo podría corromperse. Sin embargo, si no eliminas todas las entradas del registro asociadas a la infección, es posible que Jazi vuelva a aparecer. En este caso, la mejor opción es utilizar un programa antimalware para escanear el ordenador en busca de archivos de malware ocultos.

Las siguientes cinco ubicaciones también deberían comprobarse manualmente en busca de entradas relacionadas con el ransomware. Ábralos escribiendo sus nombres en la barra de búsqueda de Windows y pulsando Intro.

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Recomendamos encarecidamente escanear y eliminar cualquier entrada potencialmente dañina que descubra. Al final, abra Temp, seleccione todos los archivos allí, y pulse Supr en su teclado para eliminar todos los archivos temporales de su ordenador.

Cómo desencriptar los archivos de Jazi

Una vez eliminado el ransomware, la preocupación más acuciante para los infectados es cómo desencriptar sus archivos. Sin embargo, hay que extremar las precauciones durante este procedimiento porque cada variante de ransomware tiene un método diferente para recuperar los datos cifrados. Las variantes de ransomware pueden identificarse mirando las extensiones de los archivos cifrados.

Para tener éxito en la recuperación de archivos es muy importante utilizar un programa antivirus de confianza, como el que está disponible en esta página, para deshacerse de Jazi y otros programas maliciosos. Esto le permitirá probar con seguridad diferentes métodos de recuperación de archivos e incluso conectar fuentes de copia de seguridad al ordenador, una vez que esté seguro de que Jazi ha sido completamente eliminado de su sistema.

Nuevo ransomware Djvu

Recientemente se ha descubierto una nueva variante del ransomware Djvu conocida como STOP Djvu. Lo que ayuda a las víctimas a distinguir esta infección de otras es el sufijo .Jazi que suele añadirse al final de los archivos cifrados. Si se ha utilizado una clave fuera de línea para cifrar los datos, el descifrador del siguiente enlace puede ayudarle a descifrarlos.

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Para descargar STOPDjvu.exe en su ordenador, haga clic en el botón azul de descarga de la página web del enlace.

Cuando guarde el archivo en el ordenador, seleccione “Ejecutar como administrador” y luego pulse el botón Sí para iniciar el programa. Puede iniciar el proceso de descifrado tras leer el acuerdo de licencia y las breves instrucciones y hacer clic en el botón Descifrar. Esta herramienta no admite el descifrado de datos codificados con claves desconocidas fuera de línea o en línea.

Tenga en cuenta que, si se encuentra en problemas, el software antivirus que aparece en esta guía de eliminación puede ayudarle a erradicar el ransomware rápida y fácilmente. También puede utilizar elfree online virus scanner para comprobar cualquier archivo que parezca sospechoso.

Leave a Comment