Qeza-Datei

Im digitalen Chaos steht eine Qeza-Datei als Sinnbild für gefangen gehaltene Daten. Alles beginnt damit, dass sich die Ransomware in ein System einschleicht und einen komplexen Verschlüsselungsprozess einleitet, bei dem eine Zieldatei nach der anderen versiegelt wird, die nun als Qeza-Datei gekennzeichnet ist. Die verwendete Verschlüsselung ist in der Regel hochkarätig und verwendet asymmetrische Algorithmen, die es außerordentlich schwierig machen, das Schloss ohne den spezifischen Schlüssel zu knacken, der sich leider im Besitz des Cyberangreifers befindet. Der Prozess ist nicht nur ein Schloss, sondern eine Festung, die Stein für Stein durch eine Reihe von kryptografischen Transformationen aufgebaut wird, die tief in das binäre Herz jeder Datei eindringen und ihren Inhalt mit einer fast undurchdringlichen Mauer aus Chiffren schützen.

Wie entschlüsselt man Qeza-Ransomware-Dateien?

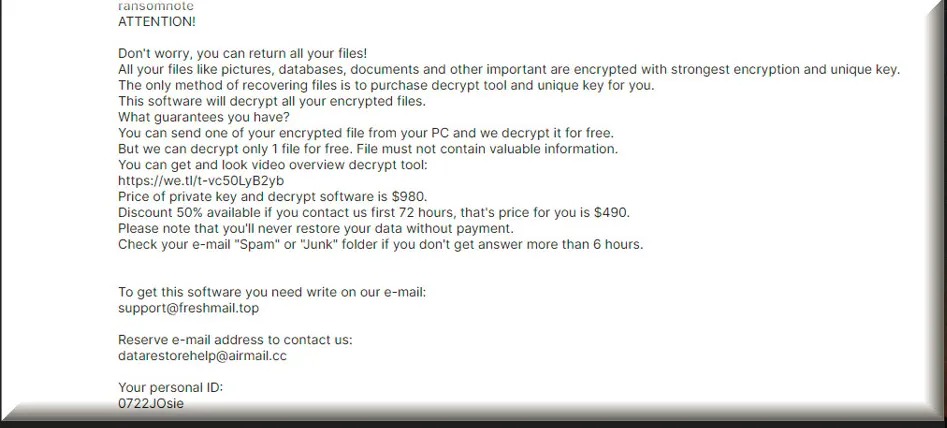

Bevor Sie die Zahlung des Qeza-Lösegelds in Erwägung ziehen, wovon aufgrund des Fehlens einer garantierten Wiederherstellung der Dateien und des unvermeidlichen finanziellen Verlusts dringend abgeraten wird, sollten Sie alle anderen Möglichkeiten ausschöpfen. Ein umsichtiger erster Schritt ist die Verwendung des im Leitfaden empfohlenen kostenlosen Wiederherstellungstools, das die Möglichkeit bietet, einen Großteil, wenn nicht sogar alle, der vom Virus betroffenen Dateien wiederherzustellen.

Wie kann man den Qeza Ransomware-Virus entfernen und die Dateien wiederherstellen?

Um Ihr System aus den Fängen von Qeza ransomware zu befreien und Ihre Daten wiederherzustellen, sollten Sie Ihr gesamtes System sorgfältig überprüfen, um alle fragwürdigen Elemente, die mit der Malware in Verbindung stehen, zu identifizieren und zu beseitigen, wie in der ausführlichen Anleitung beschrieben. Nach der Säuberung besteht die weitere Strategie darin, das empfohlene kostenlose Datenwiederherstellungstool einzusetzen, um einen Hoffnungsschimmer zu erhalten, dass Sie einige Ihrer verlorenen Daten zurückgewinnen können.

Qeza-Virus

Die Welt der Malware ist groß und vielfältig, doch der Qeza-Virus hat sich eine Nische mit besonders bösartigen Aktivitäten geschaffen. Im Gegensatz zu anderen schleicht er sich nicht nur ein, um Daten zu stehlen, oder schlummert, um später aktiviert zu werden; er nimmt wertvolle Dateien als Geiseln und richtet im Privat- und Berufsleben gleichermaßen Schaden an. Es handelt sich um eine ausbeuterische Malware, die die durch den plötzlichen Verlust wichtiger Daten ausgelöste Panik und Verzweiflung ausnutzt, um von ihren Opfern ein hohes Lösegeld zu erpressen. Was den Qeza-Virus und andere ähnliche Bedrohungen wie Qehu und Qepi auszeichnet, ist ihre grausame, parasitäre Natur, die über den Datendiebstahl hinausgeht und die tief sitzenden Ängste vor dem Verlust wertvoller digitaler Erinnerungen und wichtiger Dokumente ausnutzt.

Qeza

Während viele annehmen könnten, dass die Ransomware Qeza einen einheitlichen Ansatz für die Infiltration verwendet, ist die Taktik in Wirklichkeit viel nuancierter. Spear-Phishing-E-Mails, die mit viel Liebe zum Detail so gestaltet sind, dass sie legitime Quellen imitieren, sind ein hervorragendes Mittel, um menschliche Fehler und Neugierde auszunutzen. Außerdem nutzt die Malware oft bekannte Schwachstellen in veralteter Software aus, eine Lücke, die durch sorgfältige Aktualisierung aller Systemkomponenten geschlossen werden kann. Der Einsatz fortschrittlicher, verhaltensbasierter Antivirensoftware kann ebenfalls als zuverlässige Verteidigungslinie fungieren, da sie Anomalien im Systemverhalten erkennt, bevor die Qeza-Ransomware die Chance hat, sich einzunisten, und so einen ausgefeilten Präventivschutz bietet.

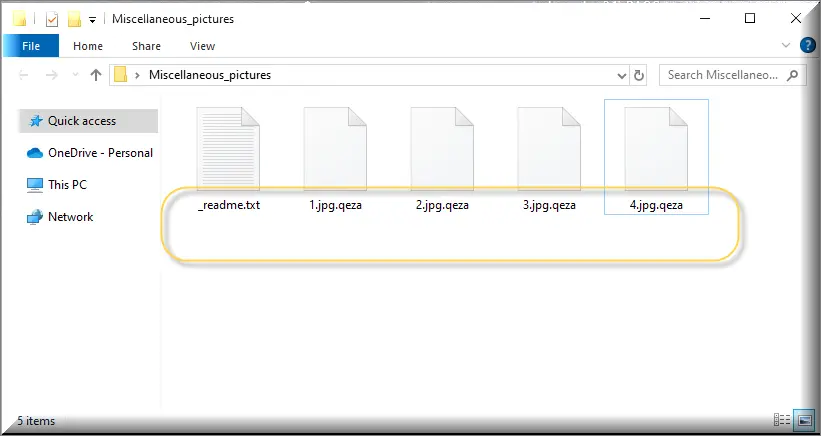

.Qeza

Das Erkennen einer .Qeza-Erweiterung ist das digitale Äquivalent einer roten Flagge, die signalisiert, dass diese Ransomware die betroffene Datei verschlüsselt hat, so dass sie nicht mehr zugänglich ist, aber nicht beschädigt wurde. Es ist ein Zeichen für potenzielles Chaos, aber keine Sackgasse. Es gibt Entschlüsselungstools in der Cyberlandschaft, die einen Hoffnungsschimmer bieten können, um Dateien in ihrem ursprünglichen Zustand wiederherzustellen, ohne auf die Lösegeldforderungen einzugehen. Von der Zahlung des Lösegelds wird im Allgemeinen abgeraten, nicht nur, weil damit kriminelle Aktivitäten finanziert werden, sondern auch, weil es keine Garantie dafür gibt, dass der Zugriff auf die Dateien wiederhergestellt oder die Qeza-Erweiterung beseitigt wird. Stattdessen sollte man sich auf eine sorgfältige Vorgehensweise bei der Wiederherstellung konzentrieren und alle möglichen Möglichkeiten der Nichtzahlung ausloten, bevor man überhaupt in Erwägung zieht, mit den Cyber-Attentätern zu verhandeln.

Qeza-Erweiterung

Opfer von Ransomware zu werden, ist so, als käme man nach Hause und fände alle persönlichen Gegenstände in einem unknackbaren, transparenten Tresor. Jede Datei, die mit der Qeza-Erweiterung versehen ist, erleidet im Grunde dieses Schicksal: Sie bleibt intakt, aber unzugänglich und verhöhnt mit ihrem sichtbaren, aber unerreichbaren Status. Es gibt einen Weg, der vorschlägt, mit den Angreifern zu verhandeln und ihnen anzubieten, was sie wollen – Geld. Aber das ist wie ein Tanz mit dem Teufel, ein Glücksspiel, bei dem es keinen sicheren Weg gibt, das Verlorene zurückzugewinnen. Stattdessen sollte der Rückgriff auf Widerstandsfähigkeit beruhen, auf der Suche nach Alternativen zum Umgang mit der Qeza-Erweiterung und auf dem standhaften Widerstand gegen die Zwangsforderungen, wodurch die Lösegeldzahlung an das äußerste Ende des Lösungsspektrums gerückt wird.

Qeza Ransomware

Die bösartige Ransomware Qeza spielt nicht fair. Sie dringt heimlich in Systeme ein und verschleiert ihre bösartigen Absichten, bis sie zuschlägt und Dateien heftig verschlüsselt. Die Taktik ist ebenso alt wie skrupellos: Sie nutzt Systemschwachstellen aus, inszeniert Phishing-Schemata und tarnt sich sogar als legitime Software-Updates, um Fuß zu fassen. Einmal eingedrungen, verschwendet die Qeza-Ransomware keine Zeit und sucht systematisch nach Dateien, verschlüsselt sie und fügt ihnen ein eindeutiges Suffix hinzu. Es ist ein stiller Alarm, der schnelles Handeln erforderlich macht. Das Abziehen externer Laufwerke und das Trennen anderer Geräte kann die Flutwelle der Verschlüsselung aufhalten und ihr zerstörerisches Potenzial eindämmen. Das Erkennen der ersten Anzeichen wie Systemverlangsamung und ungewöhnliche Dateiveränderungen kann ein Schutzschild gegen diese herannahende Gefahr sein, ein Leuchtfeuer, das dazu auffordert, Wache zu halten und sofort zu handeln.

Was ist eine Qeza-Datei?

Eine Qeza-Datei ist wie ein vertrautes Gesicht, das sich hinter einer undurchdringlichen Maske verbirgt, ein Opfer der ruchlosen Aktivitäten dieser bösartigen Ransomware. Durch diesen Verschlüsselungsprozess werden die Dateien leider in ein Reich der Unzugänglichkeit verschoben, in dem sie von regulären Programmen nicht mehr erkannt werden, so dass sie in einer digitalen Vorhölle gestrandet sind. Der Kern des Problems bei der Wiederherstellung einer Qeza-Datei liegt in der Komplexität des angewandten Verschlüsselungsalgorithmus, der eine digitale Festung um die Datei herum errichtet, die den Zugang zu Standard-Entschlüsselungsmethoden versperrt. Es handelt sich nicht nur um ein Schloss, sondern um ein labyrinthisches Rätsel, das die wahre Natur der Datei verschleiert und herkömmliche Wiederherstellungswerkzeuge bei ihren Versuchen, die Normalität der verschlüsselten Daten wiederherzustellen, hilflos macht.

Überblick:

| Name | Qeza |

| Typ | Ransomware |

| Viren-Tools | SpyHunter herunterladen (kostenloser Remover*) |

Qeza Ransomware entfernen

Für die folgenden Schritte müssen Sie Ihren Computer neu starten in Abgesicherter Modus, kehren Sie dann zu dieser Seite zurück, um die restlichen Schritte zur Entfernung von Qeza zu befolgen.

Bevor Sie den Computer neu starten, empfehlen wir Ihnen jedoch, diese Entfernungsanweisungen als Lesezeichen zu speichern, damit Sie die Seite nicht verlieren und sie nach dem Neustart des Computers leicht wieder aufrufen könnens.

Sobald Sie sich vergewissert haben, dass Ihr Computer im abgesicherten Modus neu gestartet wurde, gehen Sie zum Windows-Suchfeld und geben Sie msconfig ein. Öffnen Sie dann das Fenster „Systemkonfiguration“ und klicken Sie oben auf die Registerkarte „Autostart“.

Deaktivieren Sie die Kontrollkästchen aller Startobjekte, die Qeza hinzugefügt hat, und klicken Sie dann auf die Schaltfläche OK, um Ihre Änderungen zu speichern. Dadurch werden die mit der Infektion verbundenen Startobjekte nicht mehr ausgeführt.

WARNUNG! SORGFÄLTIG LESEN, BEVOR SIE FORTFAHREN!

Öffnen Sie den Task-Manager (CTRL + SHIFT + ESC) und klicken Sie auf die Registerkarte „Prozesse“, um zu sehen, ob im Hintergrund des Systems bösartige Ransomware-Prozesse gestartet wurden:

Wenn Sie verdächtige Prozesse entdecken, klicken Sie mit der rechten Maustaste darauf und wählen Sie im Schnellmenü die Option Dateispeicherort öffnen.

Sie können auf die mit diesem Prozess verbundenen Dateien zugreifen und sie mit Hilfe des unten stehenden kostenlosen Virenscanners auf bösartigen Code überprüfen:

Sie wissen, dass der Prozess wirklich bösartig ist, wenn eine oder mehrere seiner Dateien vom Scanner als gefährlich eingestuft wurden. In einem solchen Fall müssen Sie zunächst den laufenden Prozess beenden und dann die bösartigen Dateien aus ihrem Dateispeicherort entfernen.

Öffnen Sie ein Ausführungsfenster, indem Sie die Start-Taste und R gleichzeitig gedrückt halten. Kopieren Sie anschließend den folgenden Text, fügen Sie ihn in das Fenster ein und klicken Sie dann auf OK:

notepad %windir%/system32/Drivers/etc/hosts

Eine Hosts-Datei wird in Notepad auf dem Bildschirm geöffnet. Suchen Sie den Ausdruck „Localhost“, indem Sie den Text nach unten wischen. Wenn Sie ihn gefunden haben, achten Sie auf die IP-Adressen, die darunter geschrieben wurden. Wenn Sie IPs wie in dem Beispielbild unten sehen, lassen Sie es uns wissen, indem Sie einen Kommentar hinterlassen. Es ist am besten, keine Änderungen vorzunehmen und auf unsere Antwort zu warten, in der Sie Ratschläge erhalten, was zu tun ist, falls wir etwas Beunruhigendes sehen.

Ransomware kann der Registry gefährliche Einträge hinzufügen. Diese zu erkennen und zu löschen ist der schwierigste Aspekt der Qeza-Entfernung.

Im Allgemeinen raten wir normalen Benutzern nicht, Änderungen an der Registrierung vorzunehmen, es sei denn, Sie sind ein Computerexperte. Stattdessen empfehlen wir die Verwendung eines professionellen Entfernungsprogramms (wie das, das Sie auf dieser Seite finden), um alle schädlichen Registrierungsdateien zu löschen.

Da wir hier jedoch eine manuelle Entfernungsanleitung bereitstellen, werden wir versuchen, die manuellen Anweisungen zum Durchsuchen und Säubern der Registrierung Ihres Computers so detailliert wie möglich zu erklären.

Zunächst müssen Sie den Registrierungseditor starten, indem Sie in das Windows-Suchfeld gehen, Regedit in die Suchleiste eingeben und auf die Eingabetaste klicken.

Drücken Sie dann gleichzeitig die Tasten STRG und F und geben Sie den Namen der Ransomware in das Suchfeld ein, um nach ihr zu suchen. Wenn Sie in der Registrierung Einträge mit diesem Namen finden, sollten Sie diese sorgfältig entfernen, da sie mit dem Virus verbunden sein könnten.

Wenn Sie damit fertig sind, sollten Sie auch einige andere Stellen auf Ihrem Computer überprüfen. Geben Sie dazu die folgenden Zeilen in das Windows-Suchfeld ein und suchen Sie nach Dateien und Ordnern, die zum Zeitpunkt der Ransomware-Infektion hinzugefügt wurden:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Durchsuchen Sie alle Verzeichnisse und Unterverzeichnisse nach verdächtigen Unterordnern oder Dateien. Wenn Sie den Temp-Ordner öffnen, wählen Sie alle Dateien darin aus und löschen Sie sie. Dies sind temporäre Dateien, von denen einige Einträge im Zusammenhang mit Qeza enthalten könnten.

Wie man Qeza-Dateien entschlüsselt

Wenn Sie infiziert sind, müssen Sie genau wissen, mit welcher Ransomware-Variante Sie es zu tun haben und welche Schritte Sie unternehmen müssen, um sie zu entfernen, bevor Sie mit der Wiederherstellung der Dateien beginnen. Erweiterungen, die den von der Ransomware verschlüsselten Dateien hinzugefügt wurden, können helfen, die Variante zu identifizieren.

Zunächst müssen Sie jedoch sicherstellen, dass die Ransomware-Infektion vollständig von Ihrem Computer entfernt wurde. Um Ihren Computer vor weiterem Schaden zu bewahren, empfehlen wir Ihnen, die oben genannten Entfernungsschritte sorgfältig zu befolgen und eine Systemprüfung mit einem professionellen Antivirenprogramm oder einem Online-Virenscanner durchzuführen.

Neue Djvu Ransomware

Die neueste Bedrohung durch den Djvu-Ransomware-Stamm ist bekannt als STOP Djvu, eine ausgeklügelte Ransomware-Variante, die jetzt Menschen auf der ganzen Welt angreift. Die Erweiterung .Qeza auf Dateien, die mit dieser Variante verschlüsselt wurden, macht es einfacher, sie von anderen Versionen desselben Virus zu unterscheiden.

Obwohl es äußerst schwierig sein kann, mit neuen Varianten von Ransomware umzugehen, ist es möglich, mit STOP Djvu verschlüsselte Daten zu entschlüsseln, vorausgesetzt, es wurde ein Offline-Schlüssel für die Verschlüsselung verwendet. Darüber hinaus gibt es eine Entschlüsselungssoftware, mit der Sie versuchen können Ihre Daten wiederherstellen. Um es herunterzuladen, öffnen Sie die unten stehende URL und klicken Sie auf der Seite auf die Schaltfläche Download:

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Es ist wichtig, dass Sie das heruntergeladene Entschlüsselungsprogramm als Administrator ausführen und dann im Bestätigungsdialogfeld auf „Ja“ klicken. Lesen Sie unbedingt die Lizenzvereinbarung und die kurzen Anweisungen, die auf dem Bildschirm angezeigt werden, bevor Sie fortfahren. Um Ihre Daten zu entschlüsseln, klicken Sie auf die Schaltfläche Entschlüsseln. Beachten Sie, dass das Tool möglicherweise nicht in der Lage ist, Daten zu entschlüsseln, die mit unbekannten Offline-Schlüsseln oder Online-Verschlüsselung verschlüsselt wurden..

Schreibe einen Kommentar