CryptoStealBTC

CryptoStealBTC es un programa informático dañino diseñado para llevar a cabo diferentes tareas ilegales dentro de los sistemas que infecta. A diferencia de la mayoría de otros tipos de programas informáticos dañinos, CryptoStealBTC puede ser utilizado de muchas maneras diferentes.

Si, por ejemplo, un cryptovirus Ransomware infecta su sistema, lo que probablemente sucederá es que sus archivos serán encriptados por él. Sin embargo, la infección no podría hacer mucho más a su sistema. Lo mismo ocurre con la mayoría de otros tipos de malware, pero no con los caballos de Troya, a los que pertenece CryptoStealBTC. Son amenazas de malware versátil, y tienen todo tipo de habilidades dañinas. Si aterriza este tipo de malware en su ordenador, puede que ni siquiera se dé cuenta o sepa cuál es su objetivo hasta que sea demasiado tarde. Aun así, hay formas de contrarrestar este tipo de infecciones, y en las siguientes líneas le contaremos más sobre ello.

El troyano CryptoSteal BTC

El troyano CryptoSteal BTC es un nuevo representante de malware, y aunque todavía no hay demasiada información sobre él, hay cosas que podemos contarle sobre este virus – sobre la forma en que opera, el daño que puede causar a su ordenador y a sus datos, y sobre las cosas que puede hacer para eliminarlo de la máquina infectada.

Una cosa importante a recordar sobre CryptoStealBTC y otras amenazas similares es que estos troyanos buscan ganar privilegios administrativos en su ordenador. Si lo consiguen, el acceso que tendrían a la configuración de su sistema, a los datos que guarda en la máquina y al software que está instalado en ella, sería casi ilimitado. Como es lógico, esto permitiría al malware hacer todo tipo de cosas dañinas en la máquina. He aquí algunos ejemplos para que te hagas una idea de lo dañino que puede ser un troyano.

Los troyanos como Win.malware.generic-9937882-0, Msedge.exe suelen ser capaces de vigilar las actividades que realizas en tu ordenador, y así obtener información personal sensible de tu máquina. Por ejemplo, el objetivo de muchos troyanos es adquirir sus números bancarios y los detalles de su cuenta en línea, y luego utilizarlos para el robo, el fraude, el chantaje y otros tipos de acoso.

Un troyano también puede apoderarse completamente de su ordenador y obligar a la máquina a realizar tareas en beneficio del hacker. Un ejemplo común es cuando un troyano inicia un proceso de minería de criptomonedas en la máquina infectada. En estos casos, casi todos los recursos del sistema se utilizan para generar ingresos de criptomoneda para los hackers, haciendo que la máquina infectada sea casi inutilizable en el proceso.

El backdooring de ransomware es otra forma común de utilizar algunos troyanos. Una amenaza como CryptoStealBTC puede colar secretamente un criptovirus Ransomware en la máquina infiltrada, y también bloquear el antivirus, impidiendo que detecte la actividad maliciosa llevada a cabo por el Ransomware.

Los ejemplos que acabamos de enumerar son sólo un pequeño número de todas las formas potenciales en las que un troyano puede causar su daño. Si cree que CryptoStealBTC está presente en su máquina y le gustaría eliminarlo, le instamos a que pruebe la guía de eliminación de CryptoStealBTC en la página actual, ya que puede ayudarle a librar su máquina del desagradable malware.

Resumen:

| Nombre | CryptoStealBTC |

| Tipo | Troyano |

| Nivel de peligro | Alto (los troyanos se utilizan a menudo como puerta trasera para ransomware) |

| Herramienta de detección | Algunas amenazas se reinstalan por sí solas si no eliminas sus archivos principales. Recomendamos descargar SpyHunter para eliminar los programas dañinos para ti. Esto puede ahorrarle horas y asegurar que no dañe su sistema al eliminar los archivos equivocados. |

Eliminar el malware CryptoStealBTC

Por lo general, recomendamos a cualquiera que quiera eliminar CryptoStealBTC de su ordenador que pruebe lo siguiente:

- Abra el menú de Inicio de Windows desde el botón de Inicio y escriba Panel de Control en el campo de búsqueda, luego presione Enter.

- A continuación, una vez que se abra el Panel de Control, vaya a Programas y Características y seleccione Desinstalar un Programa.

- A continuación, busque cuidadosamente en la lista de programas para CryptoStealBTC y si lo encuentra, asegúrese de hacer clic derecho sobre él y seleccione Desinstalar.

- En caso de que detecte otros programas que no utiliza, o que parecen sospechosos, sería una buena idea desinstalarlos también.

Esta acción inicial puede eliminar el problema principal pero, dado que se trata de un troyano, es muy probable que haya otros componentes maliciosos escondidos en diferentes lugares de su sistema. Por eso, después de desinstalar todo lo que crees que no debería estar en tu sistema, te recomendamos que repitas cuidadosamente los siguientes pasos de eliminación de CryptoStealBTC:

Un rápido clic en el icono de marcador de su navegador, como inicio, guardará esta guía de eliminación de CryptoStealBTC para usted para que pueda volver a ella en cualquier momento que necesite. Y lo necesitará porque lo siguiente que le aconsejaremos es reiniciar su sistema en modo seguro.

En el modo seguro, el ordenador infectado sólo ejecuta los procesos y programas más necesarios, lo que aumenta la posibilidad de detectar fácilmente cualquier cosa inusual o maliciosa. Si necesitas ayuda para reiniciar en Modo Seguro, utiliza las instrucciones del enlace. Cuando las completes, vuelve a esta guía y pasa al paso 2.

WARNING! ATTENCIÓN! LLEA DETENDIDAMENTE ANTES DE PROCEDER!

Ahora, veamos lo que ocurre en el ordenador. Comienza presionando las teclas CTRL, SHIFT y ESC del teclado.

Esto abrirá una pantalla del Administrador de Tareas de Windows. En ella, pulse sobre la pestaña Procesos y mire los procesos que hay.

Si alguno de los procesos que ves tiene un nombre aleatorio, o está muy activo cuando no estás haciendo prácticamente nada en el ordenador, es posible que quieras comprobar si hay código malicioso. Para ello, haz clic con el botón derecho del ratón sobre el proceso en cuestión y selecciona Abrir ubicación del archivo, tal y como se muestra en la siguiente imagen:

A continuación, arrastre los archivos almacenados en esa ubicación dentro del escáner de virus en línea gratuito que está disponible a continuación y ejecute un escaneo de archivos para comprobar si hay malware:

Si los resultados del escaneo muestran que hay un peligro en lo que ha escaneado, finalice el proceso del que provienen estos archivos y elimine sus carpetas.

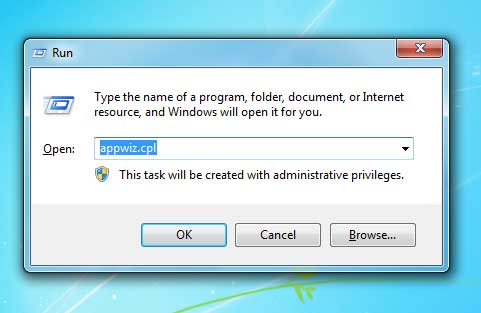

A continuación, pulse la combinación de teclas Windows y R y abra un cuadro de ejecución en la pantalla.

Escribe appwiz.cpl en él y haz clic en Aceptar.

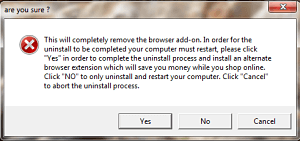

Esto abrirá directamente la lista de programas instalados en su ordenador. Compruebe cuidadosamente si hay aplicaciones que parezcan sospechosas, tengan nombres aleatorios o se hayan instalado recientemente. Desinstala todo aquello que no utilices habitualmente o que tenga un desarrollador no reconocido. No te asustes por la pantalla emergente que puede aparecer al hacer clic en Desinstalar. Si realmente quieres eliminar el programa y todos sus componentes relacionados, asegúrate de hacer clic en NO y completar el proceso de desinstalación:

En los próximos pasos, deberá involucrarse con los archivos y registros del sistema. Ten mucho cuidado, porque puedes dañar tu sistema si eliminas los archivos equivocados. Si quieres evitar este riesgo, te recomendamos que descargues SpyHunter, una herramienta profesional de eliminación de malware.

Más información sobre el SpyHunter EULA,y política de privacidad.

Cuando se trata de amenazas troyanas, muchos usuarios pueden no saber que el malware puede haber añadido secretamente algunos elementos de inicio maliciosos en sus ajustes de configuración del sistema. Por eso, en este paso, le guiaremos para que abra eso y compruebe la pestaña de Inicio.

Empieza escribiendo msconfig en el campo de búsqueda. A continuación, pulsa enter y haz clic en la pestaña de Inicio en la ventana de Configuración del Sistema:

En muchos casos, las entradas maliciosas pueden tener el nombre de un programa legítimo, pero con algunos giros en las letras intermedias o un falso Fabricante. Por lo tanto, si desea desactivar cualquier elemento de inicio que podría estar vinculado a CryptoStealBTC, usted necesita muy cuidadosamente la investigación en línea para asegurarse de que esto es exactamente lo que usted necesita para desactivar y, a continuación, Desactive la marca de verificación que les corresponde.

- Si, además de CryptoStealBTC, tienes la sospecha de que una amenaza mayor (como un ransomware) puede estar escondida en tu PC, te recomendamos que también compruebes todo lo siguiente:

Primero, copie esta línea:

notepad %windir%/system32/Drivers/etc/hosts

A continuación, péguelo en el campo de búsqueda de Windows y pulse Intro.

Se abrirá un archivo llamado Hosts en el Bloc de notas. Lo que tienes que hacer allí es encontrar Localhost en el texto, (debe estar en algún lugar en la parte inferior) y comprobar si algunas direcciones IP de aspecto extraño se han añadido allí:

Si detectas algo que molesta debajo de «Localhost» en tu archivo de Hosts, por favor escríbenos en los comentarios con una copia de las direcciones IP que se han añadido allí. Les echaremos un vistazo y te aconsejaremos la mejor manera de actuar.

En el caso ideal, si no hay ningún peligro adicional, no debería ver nada molesto y cerrar el archivo Hosts sin hacer nada.

El Editor del Registro es el último lugar donde debe buscar los rastros relacionados con CryptoStealBTC. Para abrirlo, escriba Regedit en el campo de búsqueda de Windows y pulse Enter. Esto abrirá inmediatamente la ventana del Editor del Registro en la pantalla.

La forma más rápida de buscar el troyano en el registro es abrir un cuadro de búsqueda (CTRL y F) y escribir en él el nombre del malware. A continuación, inicie una búsqueda y compruebe si en los resultados aparece algo que coincida con ese nombre. Las entradas que se encuentren deben ser eliminadas.

En caso de que no aparezca nada en los resultados de la búsqueda, navegue hasta estos directorios desde el panel izquierdo del Editor:

- HKEY_CURRENT_USER—-Software—–Random Directory.

- HKEY_CURRENT_USER—-Software—Microsoft—-Windows—CurrentVersion—Run– Random

- HKEY_CURRENT_USER—-Software—Microsoft—Internet Explorer—-Main—- Random

En cada uno de los directorios, presta atención a los archivos y carpetas que tengan nombres inusuales o parezcan sospechosos. Si no está seguro de cuáles son las entradas que hay que eliminar, no haga ningún cambio o eliminación por su cuenta. En su lugar, le recomendamos que utilice el programa de eliminación profesional vinculado en esta guía, o el escáner de virus en línea gratuito para escanear cualquier entrada que parezca cuestionable y eliminar sólo las que estén marcadas como maliciosas.

Deja una respuesta