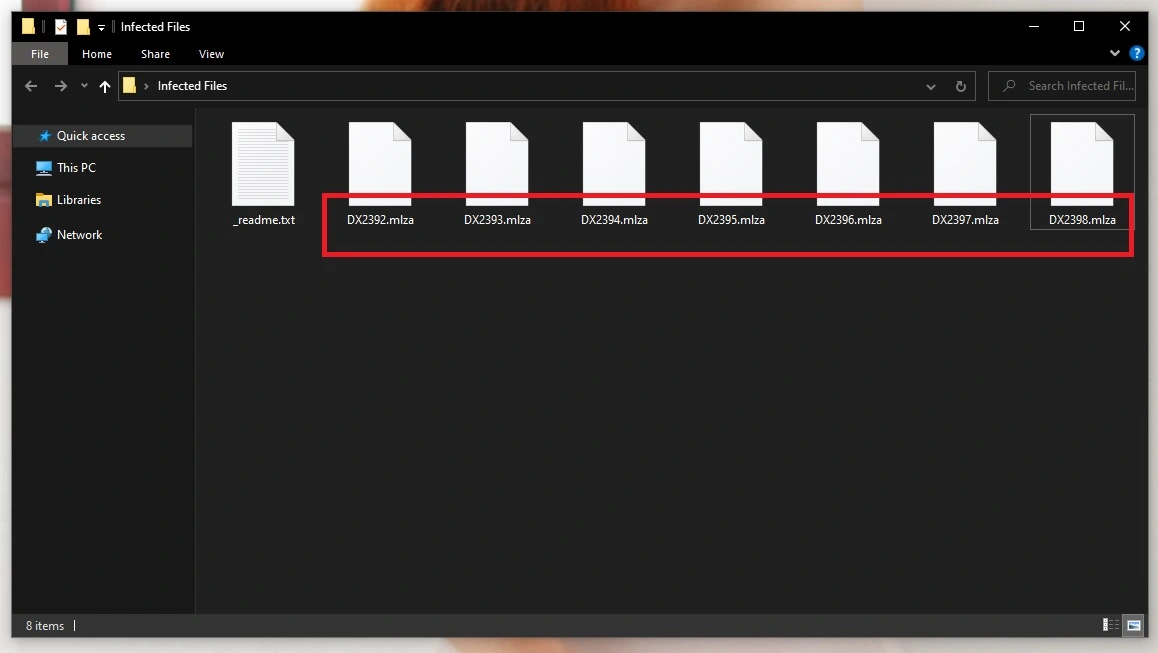

Fichier Mlza

Le cryptage d’un fichier Mlza est l’équivalent numérique de placer vos fichiers dans un coffre-fort et d’en jeter la clé. Il s’agit d’un processus malveillant qui s’empare de vos précieuses données et les transforme dans un format illisible. Lorsque le ransomware infecte votre système, il sélectionne des fichiers spécifiques à cibler – généralement ceux qui vous manquent vraiment, comme des photos personnelles, des documents de travail ou des dossiers financiers. Il utilise ensuite un algorithme complexe de cryptage de fichiers Mlza qui transforme le contenu de ces fichiers en un code indéchiffrable. C’est comme si votre chanson préférée était transformée en un mélange chaotique de notes. Pour aggraver les choses, les attaquants du ransomware vous envoient une note de rançon, exigeant un paiement en crypto-monnaie pour la clé de décryptage. Jusqu’à ce que vous payiez la rançon ou que vous trouviez un moyen de vaincre le cryptage, vos fichiers restent verrouillés.

Comment décrypter les fichiers du ransomware Mlza ?

Le décryptage des fichiers cryptés par le ransomware Mlza peut être une tâche ardue, et il n’est pas recommandé de l’entreprendre sans l’aide d’un expert. La meilleure chose à faire est de contacter des professionnels de la cybersécurité ou des guides de suppression manuelle fiables, car ils peuvent donner accès à des outils ou des solutions de décryptage. Tenter de décrypter des fichiers sans les outils et l’expertise adéquats peut entraîner une perte de données permanente. Bien qu’il n’existe pas d’approche unique, certaines souches de ransomware disposent d’outils de décryptage, grâce aux efforts des chercheurs en sécurité. Consultez des sources fiables comme les blogs sur la cybersécurité ou les sites web officiels des organismes chargés de l’application de la loi pour trouver des solutions potentielles. Surtout, évitez de payer la rançon, car cela est risqué et soutient des activités criminelles.

Comment supprimer le virus Mlza ransomware et restaurer les fichiers ?

Pour supprimer le virus Mlza ransomware et restaurer vos fichiers, vous pouvez demander l’aide d’experts en cybersécurité ou utiliser un guide de suppression étape par étape fiable qui peut avoir accès à des outils de décryptage ou à des méthodes adaptées au Mlza ransomware. Il est risqué de tenter de supprimer le ransomware sans instructions appropriées, car cela peut endommager davantage votre système. Pour la restauration des fichiers, utilisez des sauvegardes propres et à jour de vos données, en vous assurant qu’elles ne contiennent pas de logiciels malveillants. Évitez de payer la rançon, car cela est déconseillé en raison des risques encourus et du fait qu’il n’y a aucune garantie de récupérer vos fichiers.

Virus Mlza

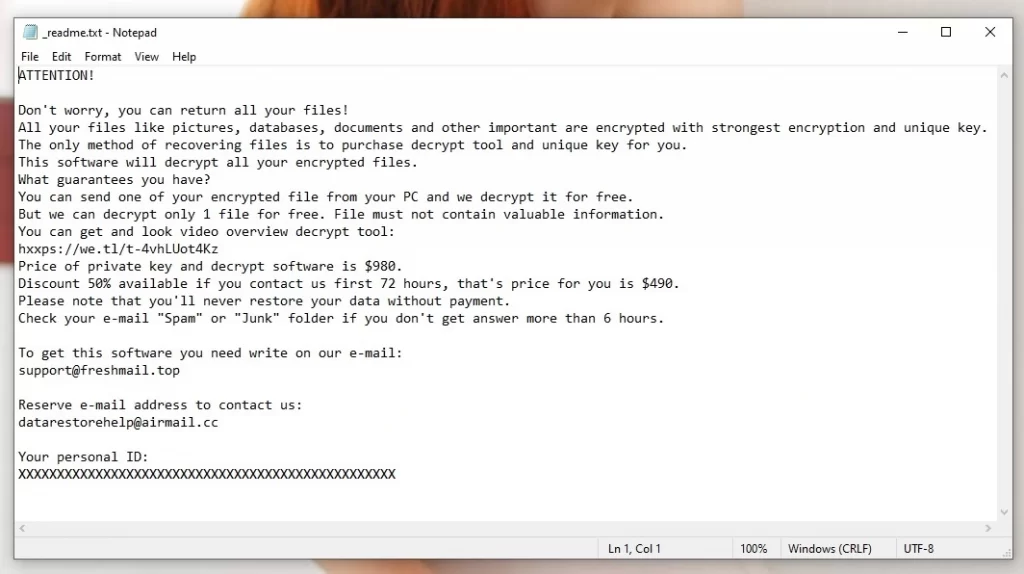

Lorsque le virus Mlza crypte vos fichiers, il les enferme dans une camisole de force numérique. Vos documents, photos et autres données, autrefois accessibles, sont désormais enveloppés d’un cryptage complexe qui les rend totalement illisibles. Essayer d’ouvrir l’un de ces fichiers cryptés revient à tenter de résoudre un puzzle sans aucun indice. Pour aggraver les choses, les attaquants du virus Mlza vous narguent souvent en affichant une note de rançon sur votre écran, exigeant le paiement de la clé de décryptage. Tant que vous ne vous pliez pas à leurs exigences et ne payez pas la rançon, vos fichiers restent enfermés, inaccessibles et hors de votre contrôle. Cette situation laisse les victimes désemparées et confrontées à une décision difficile : payer la rançon et espérer que tout ira bien, ou demander l’aide d’un professionnel pour récupérer leurs données sans céder aux exigences des attaquants.

Mlza

Découvrir que ses fichiers sont cryptés par Mlza peut être angoissant, mais il est essentiel de réagir méthodiquement pour gérer la situation. Il est essentiel de ne pas se laisser séduire par l’idée de payer la rançon, car cela comporte un certain nombre de risques et ne fait que soutenir l’activité criminelle. Nous vous suggérons plutôt de signaler rapidement l’incident aux autorités chargées de l’application de la loi, afin de faciliter l’enquête et la traque des cybercriminels, et de demander l’aide de professionnels de la cybersécurité spécialisés dans la récupération des ransomwares – ils possèdent peut-être les outils de décryptage et les guides de suppression des ransomwares nécessaires. Si vous disposez de sauvegardes propres et à jour, vous pouvez les utiliser pour restaurer votre système. Enfin, pour limiter les risques futurs, gardez vos logiciels à jour, mettez en place des politiques de mots de passe forts, installez des logiciels antivirus fiables et informez-vous sur la prévention des ransomwares.

.Mlza

Si vous êtes curieux de savoir s’il est possible de décrypter des fichiers cryptés par un ransomware sans payer la rançon, sachez qu’il existe certaines options, mais que rien n’est garanti et que le processus nécessite certaines précautions. Dans certains cas, des experts en cybersécurité ont réussi à déchiffrer le cryptage utilisé par des souches spécifiques de ransomware, ce qui a conduit au développement d’outils de décryptage gratuits qui peuvent également fonctionner dans votre cas. Toutefois, vous devez faire preuve de prudence lorsque vous recherchez des outils de décryptage en ligne. Tous les outils ne sont pas sûrs ; certains peuvent être malveillants. Contentez-vous de télécharger des outils de décryptage à partir de sources fiables, afin de minimiser le risque de dommages supplémentaires. En outre, des sauvegardes propres de vos données constituent une méthode fiable de récupération.

Extension Mlza

Les ransomwares opèrent souvent silencieusement, mais il existe des signes avant-coureurs potentiels avant qu’ils ne cryptent vos fichiers. Par exemple, vous pouvez être attentif à des ralentissements soudains de votre ordinateur ou à un comportement inhabituel de votre système, car le ransomware peut utiliser une part importante de vos ressources. Méfiez-vous des courriels suspects, en particulier ceux qui contiennent des pièces jointes ou des liens inattendus, car ils peuvent être le point d’entrée d’infections par des ransomwares comme Ttza et Ttrd. Une fois vos fichiers chiffrés, vous remarquerez des changements dans leur extension, comme le chiffrement Mlza, et ils deviendront inaccessibles. Généralement, après avoir appliqué le cryptage Mlza à tous les fichiers ciblés, le ransomware affiche une note de rançon sur votre écran et exige le paiement de la clé de décryptage.

Le ransomware Mlza

Les attaquants du ransomware Mlza demandent généralement le paiement des clés de déchiffrement en crypto-monnaie, comme le bitcoin, car cela offre un certain niveau d’anonymat. Ils fournissent aux victimes des instructions détaillées sur la manière d’acquérir la crypto-monnaie requise et de l’envoyer à une adresse de portefeuille spécifiée. Une fois le paiement effectué, les victimes sont invitées à fournir une preuve de paiement aux attaquants. Après vérification, les attaquants du ransomware Mlza sont censés fournir la clé de décryptage. Cependant, payer la rançon comporte de nombreux risques, notamment celui de ne pas recevoir la clé ou d’être à nouveau pris pour cible à l’avenir. Par conséquent, une approche plus prudente consiste à récupérer vos fichiers à partir de sauvegardes propres et non affectées, ce qui est une méthode plus sûre et plus fiable.

Qu’est-ce que le fichier Mlza?

Le ransomware est un crypteur à chances égales – il ne fait pas de discrimination lorsqu’il s’agit de types de fichiers. Ce logiciel malveillant est conçu pour cibler un large éventail de fichiers et les transformer en fichiers Mlza, qu’il s’agisse de documents et d’images de tous les jours ou de formats de données plus spécialisés utilisés par des applications logicielles. Qu’il s’agisse de vos photos de famille les plus chères, de documents professionnels critiques ou de fichiers spécifiques utilisés par des logiciels, le ransomware peut tous les enfermer derrière un mur de cryptage. Cela signifie que pratiquement tous les fichiers que vous stockez sur votre ordinateur peuvent devenir des fichiers Mlza, codés et inaccessibles.

Résumé:

| Nom | Mlza |

| Type | Ransomware |

| Outil de détection |

Supprimer Mlza Ransomware

Enregistrez cette page dans les signets de votre navigateur pour accéder facilement aux instructions de suppression de Mlza.

Après avoir ajouté le guide de suppression de Mlza à vos favoris, vous devrez redémarrer votre ordinateur en mode sans échec. Veuillez vous rendre à cette URL pour obtenir des instructions détaillées sur la manière de redémarrer votre ordinateur en mode sans échec.

Lorsque l’ordinateur redémarre, tapez msconfig dans la zone de recherche Windows située en bas du menu Démarrer et appuyez sur Entrée.

La fenêtre Configuration du système apparaît ensuite. Désactivez tout ce que Mlza a pu ajouter à la liste en décochant la case correspondante dans l’onglet Démarrage. Une fois que vous avez terminé de configurer les éléments de démarrage, cliquez sur OK pour quitter.

ATTENTION! LIRE ATTENTIVEMENT AVANT DE PROCEDER!

Un certain nombre d’activités nuisibles commencent dès que l’infection par le ransomware est activée. Si vous pensez que le comportement de Mlza est lié à un processus spécifique du Gestionnaire des tâches, l’étape suivante consiste à localiser ce processus et à y mettre fin.

Pour accéder au gestionnaire des tâches, il suffit d’appuyer sur les touches CTRL, SHIFT et ESC de votre clavier. Sélectionnez l’onglet Processus, recherchez soigneusement un processus dangereux ou lié au ransomware, faites un clic droit dessus et sélectionnez Ouvrir l’emplacement du fichier dans le menu contextuel.

Ensuite, recherchez les logiciels malveillants dans les fichiers associés à ce processus à l’aide de l’antivirus gratuit fourni ci-dessous :

Il est essentiel que tout fichier potentiellement dangereux détecté par l’analyseur soit supprimé le plus rapidement possible, mais pour ce faire, vous devez d’abord mettre fin au processus correspondant en cours d’exécution dans le gestionnaire des tâches.

Pour mettre fin à un processus dangereux, cliquez dessus avec le bouton droit de la souris et sélectionnez l’option « End Process » dans le menu rapide.

![]()

Si votre ordinateur a été infecté par un logiciel malveillant comme Mlza, le fichier Hosts pourrait être l’un des endroits où des altérations dangereuses apparaissent. Par conséquent, nous vous recommandons d’ouvrir et d’inspecter minutieusement votre fichier Hosts, en recherchant les modifications sous Localhost dans le texte pour vous assurer que tout est en ordre.

Pour ce faire, appuyez simultanément sur la touche Windows et sur la touche R du clavier pour ouvrir une boîte de dialogue Exécuter, puis collez-y la commande suivante :

notepad %windir%/system32/Drivers/etc/hosts

Lorsque vous cliquez sur OK, le fichier suivant devrait apparaître sur votre écran :

Si vous remarquez des adresses IP qui semblent suspectes, comme dans l’image ci-dessus, veuillez nous le faire savoir en laissant un commentaire après ce guide. Nous examinerons les adresses IP qui semblent suspectes et nous vous donnerons quelques recommandations.

Des fichiers dangereux sont souvent introduits dans le registre de votre ordinateur à la suite d’une infection par un ransomware. Il est essentiel de rechercher les entrées malveillantes dans le Registre et de supprimer tout ce que vous pensez être lié à l’infection.

Tapez Regedit dans le champ de recherche de Windows et appuyez sur Entrée pour ouvrir l’éditeur de registre. Ensuite, en cliquant simultanément sur CTRL et F, ouvrez la boîte de dialogue Rechercher de l’éditeur et tapez-y le nom du ransomware. Ensuite, pour voir si des entrées portant ce nom existent, cliquez sur le bouton Rechercher suivant et lancez une recherche. Comme le logiciel malveillant peut être lié à tout ce qui est trouvé dans les résultats de la recherche, il est préférable de s’en débarrasser.

Attention ! Les utilisateurs ordinaires peuvent causer des dommages importants au système s’ils ne savent pas quels fichiers supprimer du registre. C’est pourquoi il convient d’utiliser un programme de suppression professionnel pour supprimer toutes les menaces et tous les fichiers dangereux du système et du registre.

Après vous être assuré que le registre est propre, vous pouvez le fermer et utiliser le champ de recherche de Windows pour rechercher manuellement les éléments dangereux aux cinq endroits suivants :

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Tapez chacune des lignes suivantes dans la zone de recherche (y compris le signe pour cent) et cliquez sur Entrée pour y accéder. Ensuite, dans chacune d’elles, recherchez les nouveaux fichiers ou dossiers portant des noms inhabituels.

Si vous remarquez quelque chose de douteux, supprimez-le immédiatement. Sélectionnez et supprimez tous les fichiers temporaires stockés dans Temp. Cette action permet de supprimer tous les fichiers temporaires créés par le logiciel malveillant.

Comment décrypter les fichiers Mlza

Les victimes peuvent avoir besoin d’utiliser divers outils et méthodes pour décrypter les données chiffrées par un ransomware. La première chose à faire si vous avez été infecté est de vous assurer que vous savez quelle variante du ransomware a crypté vos données. Pour le savoir, regardez les extensions de fichiers qui ont été appliquées aux fichiers cryptés.

Nouveau Djvu Ransomware

STOP Djvu ransomware est la variante la plus récente de Djvu ransomware qui tente activement d’infecter des systèmes dans le monde entier. Le suffixe .Mlza est ajouté à la fin de tous les fichiers cryptés par cette variante du ransomware. La seule chance de décoder les fichiers codés par STOP Djvu à l’heure actuelle est qu’ils aient été cryptés avec une clé hors ligne. Pour vous aider à décrypter vos données, nous avons inclus un lien vers un outil de décryptage qui pourrait vous être utile :

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Pour enregistrer le fichier STOPDjvu.exe sur votre ordinateur, ouvrez l’URL et cliquez sur le bouton Télécharger dans le coin supérieur droit de la fenêtre.

Sélectionnez Exécuter en tant qu’administrateur, puis appuyez sur le bouton Oui pour ouvrir le fichier. Après avoir lu le contrat de licence et les brèves instructions d’utilisation, vous pouvez commencer le processus de décryptage en cliquant sur le bouton Décrypter. Pour être le plus précis possible, nous devons noter que ce décrypteur ne prend pas en charge le décryptage de fichiers cryptés avec des clés hors ligne inconnues ou un cryptage en ligne, donc gardez cela à l’esprit.

Un outil antivirus professionnel ou un scanner de virus en ligne sophistiqué peut être utilisé pour éliminer Mlza et les autres logiciels malveillants de votre ordinateur. Si vous avez des questions ou des préoccupations lors de la réalisation des étapes de ce guide, n’hésitez pas à nous écrire dans les commentaires.

Leave a Comment