File Mlza

La crittografia dei file Mlza è l’equivalente digitale del mettere i vostri file in una cassaforte e buttare via la chiave. È un processo dannoso che prende i vostri preziosi dati e li trasforma in un formato illeggibile. Quando il ransomware infetta il sistema, seleziona file specifici da colpire, tipicamente quelli di cui si sente la mancanza, come foto personali, documenti di lavoro o documenti finanziari. Quindi impiega un complesso algoritmo di crittografia dei file Mlza che rimescola il contenuto di questi file in un codice indecifrabile. Pensate a come trasformare la vostra canzone preferita in un mix caotico di note. Come se non bastasse, gli aggressori del ransomware inviano una nota di riscatto, chiedendo il pagamento in criptovaluta per la chiave di decrittazione. Finché non si paga il riscatto o non si trova un modo per sconfiggere la crittografia, i file rimangono bloccati.

Come decriptare i file del ransomware Mlza?

Decriptare i file crittografati dal ransomware Mlza può essere un compito arduo e non è consigliabile tentare di farlo senza la guida di un esperto. La cosa migliore da fare è rivolgersi a professionisti della sicurezza informatica o a guide affidabili per la rimozione manuale, che potrebbero offrire l’accesso a strumenti o soluzioni di decriptazione. Tentare di decriptare i file senza gli strumenti e le competenze giuste può portare alla perdita permanente dei dati. Sebbene non esista un approccio univoco, alcuni ceppi di ransomware dispongono di strumenti di decrittografia, grazie all’impegno dei ricercatori di sicurezza. Consultate fonti affidabili come i blog di cybersecurity o i siti web ufficiali delle forze dell’ordine per trovare potenziali soluzioni. Soprattutto, evitate di pagare il riscatto, perché è rischioso e supporta le attività criminali.

Come rimuovere il virus Mlza ransomware e ripristinare i file?

Per rimuovere il virus Mlza ransomware e ripristinare i file, è possibile richiedere l’assistenza professionale di esperti di cybersicurezza o utilizzare una guida di rimozione passo-passo affidabile che potrebbe avere accesso a strumenti o metodi di decriptazione personalizzati per il ransomware Mlza. Tentare di rimuovere il ransomware senza istruzioni adeguate è rischioso, in quanto può causare ulteriori danni al sistema. Per il ripristino dei file, utilizzate backup puliti e aggiornati dei vostri dati, assicurandovi che siano privi di malware. Evitate di pagare il riscatto, perché è sconsigliato a causa dei rischi che comporta e del fatto che non c’è alcuna garanzia di recuperare i vostri file.

Virus Mlza

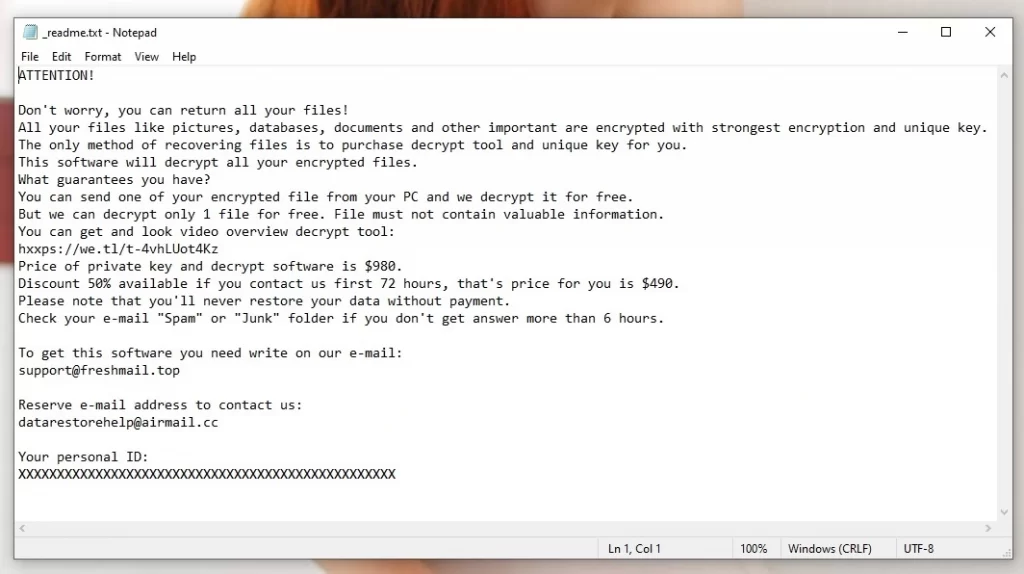

Quando il virus Mlza cripta i vostri file, li mette in pratica in una camicia di forza digitale. I documenti, le foto e gli altri dati un tempo accessibili sono ora avvolti da un’intricata crittografia che li rende assolutamente illeggibili. Provare ad aprire uno di questi file crittografati è come cercare di risolvere un puzzle senza alcun indizio. A peggiorare le cose, gli aggressori dietro il virus Mlza spesso vi scherniscono con una nota di riscatto sullo schermo, chiedendo il pagamento della chiave di decrittazione. Fino a quando non si soddisfano le loro richieste e non si paga il riscatto, i file rimangono effettivamente bloccati, inaccessibili e fuori dal proprio controllo. In questa situazione le vittime si sentono impotenti e si trovano di fronte a una decisione difficile: pagare il riscatto e sperare per il meglio, oppure cercare un aiuto professionale per recuperare i propri dati senza cedere alle richieste degli aggressori.

Mlza

Scoprire i propri file criptati da Mlza può essere angosciante, ma una risposta metodica è essenziale per gestire la situazione. È fondamentale non accettare l’idea di pagare il riscatto, poiché comporta una serie di rischi e non fa altro che sostenere l’attività criminale. Suggeriamo invece di segnalare tempestivamente l’accaduto alle forze dell’ordine, in modo da favorire le indagini e il rintracciamento dei criminali informatici, e di richiedere l’assistenza di professionisti della sicurezza informatica esperti nel recupero di ransomware, che potrebbero disporre degli strumenti di decrittazione e delle guide per la rimozione dei ransomware necessari. Se disponete di backup puliti e aggiornati, potete utilizzarli per ripristinare il vostro sistema. Infine, per ridurre i rischi futuri, mantenete il vostro software aggiornato, implementate politiche di password forti, installate un software antivirus affidabile e formatevi sulla prevenzione del ransomware.

.Mlza

Se siete curiosi di sapere se è possibile decriptare i file criptati da ransomware senza pagare il riscatto, sappiate che ci sono alcune opzioni, ma nulla è garantito e il processo richiede alcune precauzioni. In alcuni casi, gli esperti di sicurezza informatica sono riusciti a decifrare la crittografia utilizzata da specifici ceppi di ransomware, portando allo sviluppo di strumenti di decrittografia gratuiti che potrebbero funzionare anche nel vostro caso. Tuttavia, è necessario prestare attenzione quando si cercano strumenti di decrittografia online. Non tutti gli strumenti sono sicuri, alcuni possono essere dannosi. Limitatevi a scaricare strumenti di decrittografia da fonti affidabili, per ridurre al minimo il rischio di ulteriori danni. Inoltre, disporre di backup puliti dei dati è un metodo affidabile per il recupero.

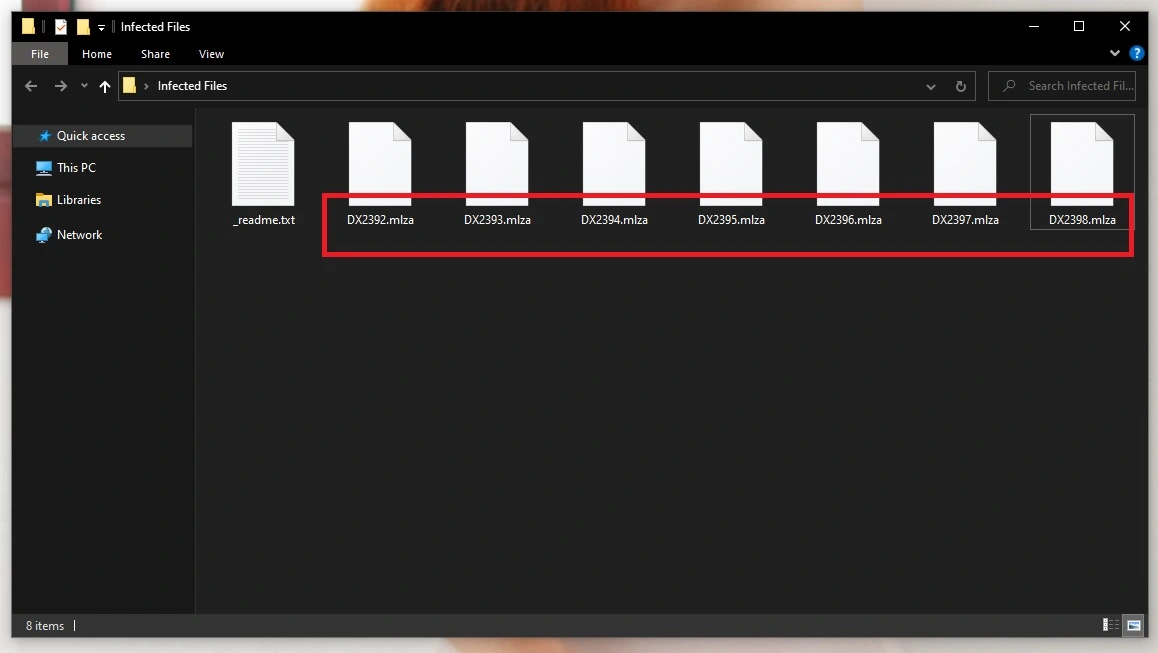

Estensione Mlza

Il ransomware spesso opera in modo silenzioso, ma ci sono potenziali segnali di allarme prima che cripti i vostri file. Ad esempio, è possibile notare rallentamenti improvvisi del computer o comportamenti insoliti del sistema, poiché il ransomware potrebbe utilizzare una parte significativa delle risorse. Fate attenzione alle e-mail sospette, in particolare a quelle con allegati o link inaspettati, poiché possono essere il punto di ingresso di infezioni ransomware come Ttza e Ttrd. Una volta che i file sono stati crittografati, si noteranno cambiamenti nelle loro estensioni, come la crittografia Mlza, e diventeranno inaccessibili. In genere, dopo aver applicato la crittografia Mlza a tutti i file presi di mira, il ransomware visualizza una nota di riscatto sullo schermo e richiede il pagamento della chiave di decrittografia.

Ransomware Mlza

Gli aggressori del ransomware Mlza di solito chiedono il pagamento delle chiavi di decrittazione in criptovaluta, come Bitcoin, perché offre un livello di anonimato. Forniscono alle vittime istruzioni dettagliate su come acquisire la criptovaluta richiesta e inviarla a un indirizzo di portafoglio specificato. Una volta effettuato il pagamento, le vittime vengono istruite a fornire la prova del pagamento agli aggressori. Dopo la verifica, gli aggressori del ransomware Mlza dovrebbero rilasciare la chiave di decrittazione. Tuttavia, pagare il riscatto è pieno di rischi, tra cui la possibilità di non ricevere la chiave o di essere nuovamente presi di mira in futuro. Pertanto, un approccio più prudente è quello di recuperare i file da backup puliti e non interessati, un metodo più sicuro e affidabile.

Che cos’è il file Mlza?

Il ransomware è un crittografo con pari opportunità: non fa discriminazioni quando si tratta di tipi di file. Questo software dannoso è progettato per colpire un ampio spettro di file e trasformarli in file Mlza, dai documenti e le immagini di tutti i giorni ai formati di dati più specializzati utilizzati dalle applicazioni software. Che si tratti delle foto di famiglia più care, di documenti aziendali critici o di file specifici utilizzati da programmi software, il ransomware può bloccarli tutti dietro un muro di crittografia. Ciò significa che praticamente qualsiasi file memorizzato sul computer può diventare un file Mlza, codificato e inaccessibile.

SOMMARIO:

| Nome | Mlza |

| Tipo | Ransomware |

| Strumento di rilevamento |

Rimuovere Mlza Ransomware

Salva questa pagina nei segnalibri del tuo browser per poter accedere facilmente alle istruzioni di rimozione di Mlza.

Dopo aver inserito tra i preferiti la guida alla rimozione di Mlza, sarà necessario riavviare il computer in modalità provvisoria. Andare su questo URL per istruzioni dettagliate su come riavviare il computer in modalità provvisoria.

Al riavvio del computer, digitare msconfig nella casella di ricerca di Windows in fondo al menu Start e premere Invio.

Appare quindi la finestra Configurazione del sistema. Disattivare tutto ciò che Mlza può aver aggiunto all’elenco togliendo il segno di spunta dalla scheda Avvio. Una volta terminata la configurazione degli elementi di avvio, fare clic su OK per uscire.

ATTENZIONE! LEGGERE ATTENTAMENTE PRIMA DI PROCEDERE!

Una serie di attività dannose iniziano non appena l’infezione da ransomware viene attivata. Se si ritiene che il comportamento di Mlza sia legato a uno specifico processo di Task Manager, il passo successivo è individuare e terminare tale processo.

Per accedere al Task Manager, è sufficiente premere CTRL, MAIUSC ed ESC sulla tastiera. Selezionare la scheda Processi, cercare con attenzione un processo pericoloso o collegato al ransomware, fare clic con il pulsante destro del mouse su di esso e selezionare Apri posizione file dal menu contestuale.

Successivamente, scansionare i file associati a tale processo per individuare eventuali malware utilizzando lo scanner antivirus gratuito fornito di seguito:

È fondamentale che tutti i file potenzialmente pericolosi rilevati dallo scanner vengano rimossi il più rapidamente possibile, ma per farlo è necessario prima terminare il processo corrispondente attualmente in esecuzione in Task Manager.

Per terminare un processo pericoloso, fare clic con il tasto destro del mouse e selezionare l’opzione “Termina processo” dal menu rapido.

![]()

Se il computer è stato infettato da un malware come Mlza, il file Hosts potrebbe essere uno dei luoghi in cui appaiono le alterazioni pericolose. Di conseguenza, si consiglia di aprire e ispezionare accuratamente il file Hosts, cercando le modifiche sotto Localhost nel testo per assicurarsi che tutto sia in ordine.

A tale scopo, premete contemporaneamente il tasto Windows e R sulla tastiera per aprire la finestra di dialogo Esegui e incollate il seguente comando:

notepad %windir%/system32/Drivers/etc/hosts

Facendo clic su OK, sullo schermo dovrebbe apparire il seguente file:

Se notate qualche indirizzo IP che sembra discutibile, come mostrato nell’immagine qui sopra, fatecelo sapere lasciando un commento dopo questa guida. Esamineremo gli IP che sembrano sospetti e vi forniremo alcune raccomandazioni.

I file pericolosi vengono spesso introdotti nel Registro di sistema del computer a seguito di un’infezione da ransomware. È fondamentale cercare nel Registro di sistema le voci dannose ed eliminare quelle che si ritiene siano collegate all’infezione.

Digitare Regedit nel campo di ricerca di Windows e premere Invio per aprire l’Editor del Registro di sistema. Quindi, facendo clic contemporaneamente su CTRL e F, aprite la finestra di dialogo Trova dell’Editor e digitate il nome del ransomware. Quindi, per vedere se esistono voci con quel nome, fare clic sul pulsante Trova successivo e avviare la ricerca. Poiché il malware potrebbe essere collegato a qualsiasi cosa trovata nei risultati della ricerca, è meglio eliminarlo.

Attenzione! Gli utenti abituali possono causare gravi danni al sistema se non sanno quali file eliminare dal registro di sistema. Per questo motivo, è necessario utilizzare un programma di rimozione professionale per rimuovere qualsiasi minaccia e file pericoloso dal sistema e dal registro.

Dopo essersi assicurati che il Registro di sistema sia pulito, è possibile chiuderlo e utilizzare il campo di ricerca di Windows per cercare manualmente gli elementi dannosi nei cinque punti seguenti:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Digitare ciascuna delle seguenti righe nell’area di ricerca (compreso il segno di percentuale) e fare clic su Invio per accedervi. Successivamente, in ognuna di esse, cercate nuovi file o cartelle con nomi insoliti.

Se notate qualcosa di dubbio, rimuovetelo immediatamente. Selezionare ed eliminare tutti i file temporanei memorizzati in Temp. Questa azione eliminerà tutti i file temporanei creati dal malware.

Come decriptare i file Mlza

Le vittime possono dover utilizzare diversi strumenti e metodi per decriptare i dati crittografati dal ransomware. La prima cosa da fare se si è stati infettati è assicurarsi di sapere quale variante di ransomware ha criptato i dati. Per scoprirlo, osservate le estensioni applicate ai file crittografati.

Nuovo Djvu Ransomware

Il ransomware STOP Djvu è la variante più recente del ransomware Djvu che sta tentando attivamente di infettare i sistemi di tutto il mondo. Il suffisso .Mlza viene aggiunto alla fine di tutti i file crittografati da questa variante di ransomware. L’unica possibilità di decodificare i file codificati da STOP Djvu è che siano stati crittografati con una chiave offline. Per aiutarvi a decriptare i vostri dati, abbiamo incluso un link a uno strumento di decriptazione che potreste trovare utile:

https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Per salvare il file STOPDjvu.exe sul computer, aprire l’URL e fare clic sul pulsante Download nell’angolo superiore destro della finestra.

Selezionare Esegui come amministratore e premere il pulsante Sì per aprire il file. Dopo aver letto il contratto di licenza e le brevi istruzioni per l’uso, è possibile iniziare il processo di decriptazione facendo clic sul pulsante Decrypt. Per essere il più precisi possibile, è necessario notare che questo decrittore non supporta la decifrazione di file crittografati con chiavi offline sconosciute o crittografia online, quindi tenetelo presente.

Uno strumento antivirus professionale o un sofisticato scanner di virus può essere utilizzato per eliminare Mlza e altri malware dal computer. Se avete domande o dubbi mentre completate i passaggi di questa guida, non esitate a scriverci nei commenti.

Leave a Comment